Mark Lucas

0

3318

322

Nawet jeśli nigdy nie odwiedzałeś strony, prawdopodobnie słyszałeś o 4chan. Poza ciemną siecią istnieje bardzo niewiele społeczności internetowych, które wzbudziły tyle kontrowersji.

Jednak 4chan to nie woda, którą odwiedzają tylko kujony i maniacy. Jest bardzo popularny. Według niektórych danych jest to jedna z najpopularniejszych witryn na świecie.

Ale dlaczego 4chan jest tak kontrowersyjny? W tym artykule przyjrzymy się niektórym z największych kontrowersji, skandali i fabuł 4chan.

1. Zawalenie ceny akcji Apple

W październiku 2008 r. 4chan był odpowiedzialny za utratę 10% wartości akcji Apple, gdy jej członkowie z powodzeniem rozpowszechnili pogłoski o śmierci Steve'a Jobsa. Plotka głosiła, że doznał ogromnego zawału serca.

Historia stworzona przez 4chan została rozpowszechniona za pośrednictwem usługi iReport CNN, gdzie każdy członek społeczeństwa mógł zostawić napiwki i raporty z dziennikarstwa obywatelskiego. Stał się najwyższym nagłówkiem na stronie.

Członkowie 4chan od jakiegoś czasu próbowali wymyślić fałszywą historię. Później okazało się, że to samo kłamstwo zostało opublikowane w MacRumors, Digg i SAI w poprzednich dniach.

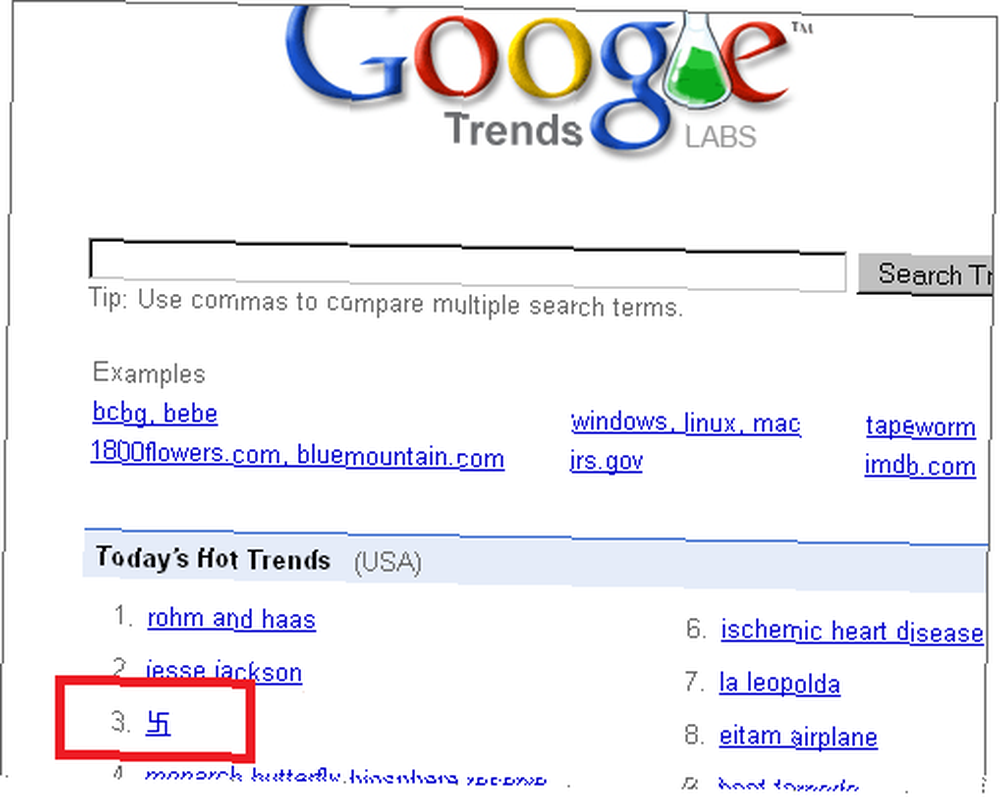

2. Swastyka w Google

Ze względu na sposób działania algorytmów Google można grać w system, jeśli na pokładzie jest wystarczająca liczba osób.

Właśnie to zrobił 4chan w 2008 roku, gdy wysłał symbol swastyki na szczyt listy gorących trendów Google.

Przez jakiś czas Google był zaskoczony. Nie mógł znaleźć przyczyny, dla której tak się stało. W końcu odkryto post na 4chan, który powiedział użytkownikom, aby szukali symbolu Unicode swastyki.

Google został zmuszony do przeprosin.

3. Konto e-mail Trayvon Martin

W 2012 roku 17-letni Trayvon Martin został zastrzelony i zabity. Śmierć znalazła się na pierwszych stronach gazet na całym świecie, gdy prawa dotyczące broni, napięcia rasowe i równość społeczna w Stanach Zjednoczonych ponownie znalazły się pod mikroskopem.

Po zabójstwie białej supremacji działającej pod nazwą użytkownika Klanklannon udało się zhakować konta e-mail i konta Facebooka Trayvon. Opublikował zrzuty ekranu z ich zawartością na tablicy 4chan / pol / (politics), twierdząc, że zawierają dowody, że nastolatek zasługiwał na zabicie.

4. Anonimowy

Anonimowy to skryta, zdecentralizowana grupa haktystów. Członkowie są łatwi do wykrycia dzięki stylizowanym maskom Guy Fawkes.

Grupa wyrosła z 4chan w 2003 roku. Jednak we wczesnych latach zwykle koncentrowała swoją energię na psikusach i “drażnić” zamiast przyczyn aktywistycznych.

Wszystko zmieniło się w 2008 roku, kiedy Kościół Scjentologii stał się celem. Anonimowy przeprowadził rozproszony atak typu „odmowa usługi” (DDoS). Co to jest botnet i czy komputer jest jego częścią? Co to jest botnet i czy komputer jest częścią jednego? Botnety są głównym źródłem złośliwego oprogramowania, oprogramowania ransomware, spamu i nie tylko. Ale czym jest botnet? Jak powstają? Kto je kontroluje? Jak możemy je zatrzymać? , wykonał setki pranków, wysłał czarne faksy, by zużyć atrament i opublikował niesławny film na YouTube, który obiecał “wypędzić scjentologię z Internetu.”

W kolejnych latach Anonim coraz bardziej angażował się w sprawy polityczne. W 2010 roku rozpoczęła operację Payback. Grupa zaatakowała Amerykańskie Stowarzyszenie Przemysłu Nagrań (RIAA), Amerykańskie Stowarzyszenie Filmów Filmowych oraz Sojusz Praw Autorskich za próby zamknięcia serwisów wymiany plików, takich jak The Pirate Bay.

12 miesięcy później grupa stała obok protestujących podczas Arabskiej Wiosny. Zlikwidował strony internetowe reżimów, jednocześnie uruchamiając skrypt chroniący przeglądarki protestujących przed rządową inwigilacją.

5. Gamergate

Gamergate, który rozpoczął się w 2014 roku, był najniższym punktem wojny kulturalnej, która trwa do dziś. Wśród dziennikarzy gier pojawiły się oskarżenia o nieetyczne zachowanie, kampanie nękające kobiety-twórczynie gier, a nawet groźby śmierci i dokuczanie 5 Rujnujących życie sposobów na wiktymizację w Internecie 5 Rujnujących życie sposobów na wiktymizację w Internecie Internet nie jest tak anonimowy jak może ci się wydawać, że tak. Jeśli ktoś chce dowiedzieć się, kim jesteś i gdzie mieszkasz, najdrobniejsze informacje mogą do Ciebie wrócić… .

4chan odegrał główną rolę we wczesnych latach Gamergate. W końcu założyciel 4chan, Christopher Poole, wkroczył i zakazał wszelkich wzmianek o Gamergate i związanych z tym warunków.

6. Zagrożenie bombami NFL

W 2006 roku mężczyzna z Wisconsin został skazany na sześć miesięcy więzienia i zmuszony do odbycia kolejnych sześciu miesięcy aresztu domowego za grożenie wysadzeniem wielu stadionów NFL.

Groźby opublikował ponad 40 razy na 4chan, twierdząc, że atakowane będą stadiony w Miami, Atlancie, Seattle, Houston, Oakland, Cleveland i Nowym Jorku..

“Liczba ofiar śmiertelnych zbliży się do 100 000 od pierwszych wybuchów, a później nastąpi niezliczona ilość innych ofiar śmiertelnych w wyniku opadu radioaktywnego.”

Oddał się na policję na dwa dni przed planowanym zamachem bombowym.

7. Wyciek zdjęć iCloud Celebrity

Hack na iCloud w 2014 roku jest niesławny. Po ukierunkowanym ataku ponad 500 zdjęć celebrytów wyciekło z Internetu. Wiele z nich zawierało nagość. Dotknięci ludzie to Jennifer Lawrence, Kate Upton, Kaley Cuoco i Kirsten Dunst.

Zdjęcia zostały po raz pierwszy opublikowane na 4chan, zanim rozpowszechniły się na innych forach i forach dyskusyjnych.

Opad zmusił Reddit do zakazania powiązanych subredditów, podczas gdy Google był zagrożony pozwem w wysokości 100 milionów dolarów w imieniu ofiar.

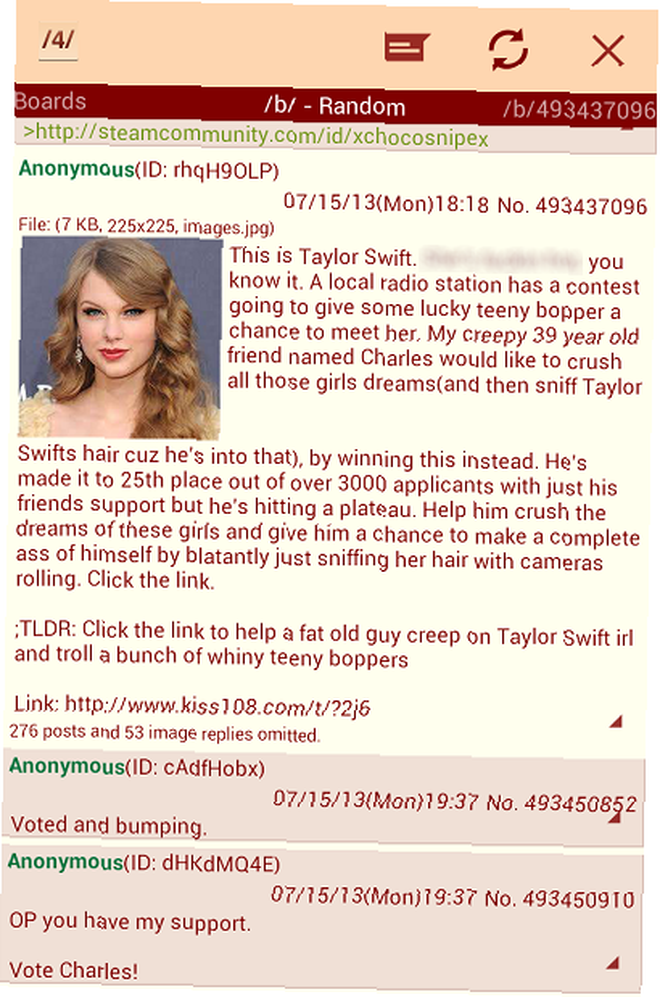

8. Taylor Swift Vote Rigging

Kanadyjski lokalny program radiowy zorganizował konkurs, który pozwolił jednemu szczęśliwemu fanowi poznać gwiazdę muzyki pop Taylor Swift. Fan z największą liczbą głosów w ankiecie online wygrałby.

Firma zakładała, że większość konkurentów to nastolatki chcące poznać swojego idola, ale 4chan miał inne pomysły.

Wysłał “przerażający” 39-letni facet o imieniu Charles na pierwszym miejscu dzięki specjalnie wykonanemu skryptowi działającemu na ponad 50 komputerach na całym świecie.

Niestety, sny Charlesa nie spełniły się. Został zdyskwalifikowany za nieregularne wzorce głosowania.

9. Sarah Palin Email Hack

Sarah Palin była kandydatką na Johna McCaina w wyborach prezydenckich w USA w 2008 roku.

16 września, zaledwie kilka miesięcy przed dniem głosowania, użytkownik 4chan David Kernell włamał się na swoje konto e-mail i zamieścił zrzuty ekranu z jego treści na stronie.

Zrzuty ekranu nie wykazały żadnych nadużyć ze strony Palina. Oto jak Kernell opisał to, co widział innym użytkownikom 4chan:

“Nie było tam nic, nic obciążającego. Wszystko, co widziałem, to rzeczy osobiste [i] niektóre rzeczy duchowne z czasów, gdy była gubernatorem.”

Kernell ostatecznie odsiadał rok w więzieniu.

10. #CuttingForBieber

W 2013 roku TMZ złapał Justina Biebera na imprezie za pomocą marihuany. Jak można się spodziewać, nastąpiły zwykłe wybuchy oburzenia ze strony fałszywych mediów. Ale dzięki 4chan sprawy szybko przybrały ciemniejszy obrót.

Użytkownicy strony utworzyli hashtag i udokumentowali obrazy, aby wyglądało na to, że jego fani wyrządzili sobie krzywdę w odpowiedzi na wiadomości.

Wkrótce inni fani zaczęli wierzyć w podróbki 4chan, a także zaczęli się starać dołączyć do rzekomych “ruch.”

Działania użytkowników 4chan były powszechnie potępiane przez organizacje charytatywne, grupy pomocy i samego Justina Biebera.

Policja w Internecie

Wszystkie omawiane tutaj kontrowersje na temat 4chan mają ofiary, dlatego nie możemy ich akceptować “psoty”. Pozostaje jednak pytanie, jak poradzić sobie z tymi problemami, gdy się pojawią.

To oczywiście przyczynia się do szerszej debaty na temat wolności słowa w Internecie. 3 popularne usługi online, których należy unikać, jeśli ceni się swobodę mowy. 3 popularne usługi online, których należy unikać, jeśli ceni się wolność słowa. . Oto trzy firmy, których powinieneś unikać i dlaczego. , co prawdopodobnie nie zostanie wkrótce rozwiązane.