William Charles

0

4155

332

Wyjaśniłem niektóre zalety posiadania własnego wirtualnego prywatnego serwera Różne formy hostingu witryny wyjaśnione [Technologia wyjaśniona] Różne formy hostingu witryny wyjaśnione [Technologia wyjaśniona] konto hostingowe już dawno - nie tylko są one szybsze i zdolne do hostowania wiele innych witryn, możesz również skonfigurować W3 Total Cache dla optymalnej wydajności Jak skonfigurować różne ustawienia wtyczki Total Cache W3 dla Twojego bloga Wordpress Jak skonfigurować różne ustawienia wtyczki Total Cache W3 dla bloga Wordpress Jakiś czas temu mówiłem o korzyści wynikające z zainstalowania wtyczki W3TC na blogu Wordpress w celu przyspieszenia jej z różnymi buforowaniami, ale niektórzy czytelnicy byli, co zrozumiałe, trochę nieufni wobec… instalując specjalne rozszerzenia buforowania Apache. Dzisiaj pokażę ci, jak możesz używać go jako prywatnego internetowego serwera proxy do bezpiecznego przeglądania Internetu.

Wyjaśniłem niektóre zalety posiadania własnego wirtualnego prywatnego serwera Różne formy hostingu witryny wyjaśnione [Technologia wyjaśniona] Różne formy hostingu witryny wyjaśnione [Technologia wyjaśniona] konto hostingowe już dawno - nie tylko są one szybsze i zdolne do hostowania wiele innych witryn, możesz również skonfigurować W3 Total Cache dla optymalnej wydajności Jak skonfigurować różne ustawienia wtyczki Total Cache W3 dla Twojego bloga Wordpress Jak skonfigurować różne ustawienia wtyczki Total Cache W3 dla bloga Wordpress Jakiś czas temu mówiłem o korzyści wynikające z zainstalowania wtyczki W3TC na blogu Wordpress w celu przyspieszenia jej z różnymi buforowaniami, ale niektórzy czytelnicy byli, co zrozumiałe, trochę nieufni wobec… instalując specjalne rozszerzenia buforowania Apache. Dzisiaj pokażę ci, jak możesz używać go jako prywatnego internetowego serwera proxy do bezpiecznego przeglądania Internetu.

Jest to szczególnie korzystne w krajach takich jak Chiny, w których większość komercyjnych rozwiązań proxy całkowicie przestała działać. Czytaj dalej, aby uzyskać pełne wyjaśnienie, w jaki sposób możesz korzystać z własnego konta hostingowego VPS jako prywatnego proxy.

Najpierw kilka punktów do wyjaśnienia:

Czy mogę korzystać z tej metody na moim hostingu współdzielonym, czy musi to być serwer VPS lub serwer dedykowany?

Ta metoda używa SSH (bezpieczna powłoka lub “wiersz poleceń” dostęp), więc ogólnie oznacza to, że możesz go używać tylko z dedykowanym lub wirtualnym dedykowanym kontem hostingowym. Niektóre hosty udostępnione zezwalają na dostęp przez SSH, dlatego najpierw przeszukaj dokumenty pomocy technicznej hosta udostępnionego.

Czy mogę tego użyć do pobrania torrentów lub innych niecnych nielegalnych działań?

Nie. Pamiętaj, że ruch jest kierowany przez adres IP Twojej witryny / serwera, więc wszystko, co robisz, można do tego przypisać. Będziesz także wykorzystywać część alokacji przepustowości swojego konta hostingowego, więc pobieranie torrentów szybko zwiększy miesięczny koszt hostingu.

Dlaczego więc chciałbym to zrobić?

Czasami po prostu potrzebujesz innego adresu IP podczas odwiedzania strony internetowej. Może to być szczególnie przydatne w przypadku witryn specyficznych dla lokalizacji, które blokują inne kraje. W innych przypadkach twój kraj może już blokować dostęp do różnych dobrze znanych dostawców proxy, jak ma to miejsce w Chinach. Opisana tutaj metoda pozwoli ci wydostać się z kraju naruszającego prawo i zająć się codziennymi sprawami bez sprawdzania każdego wysłanego pakietu przez świetną zaporę ogniową.

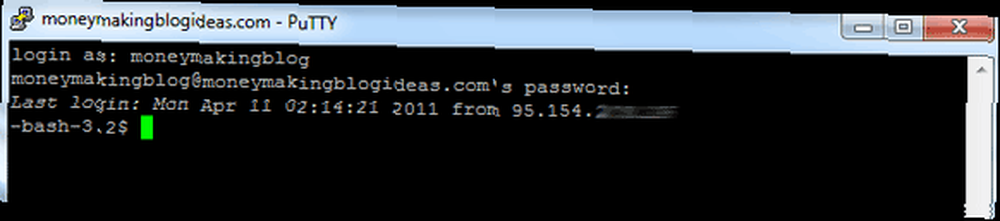

Konfigurowanie SSH w systemie Windows

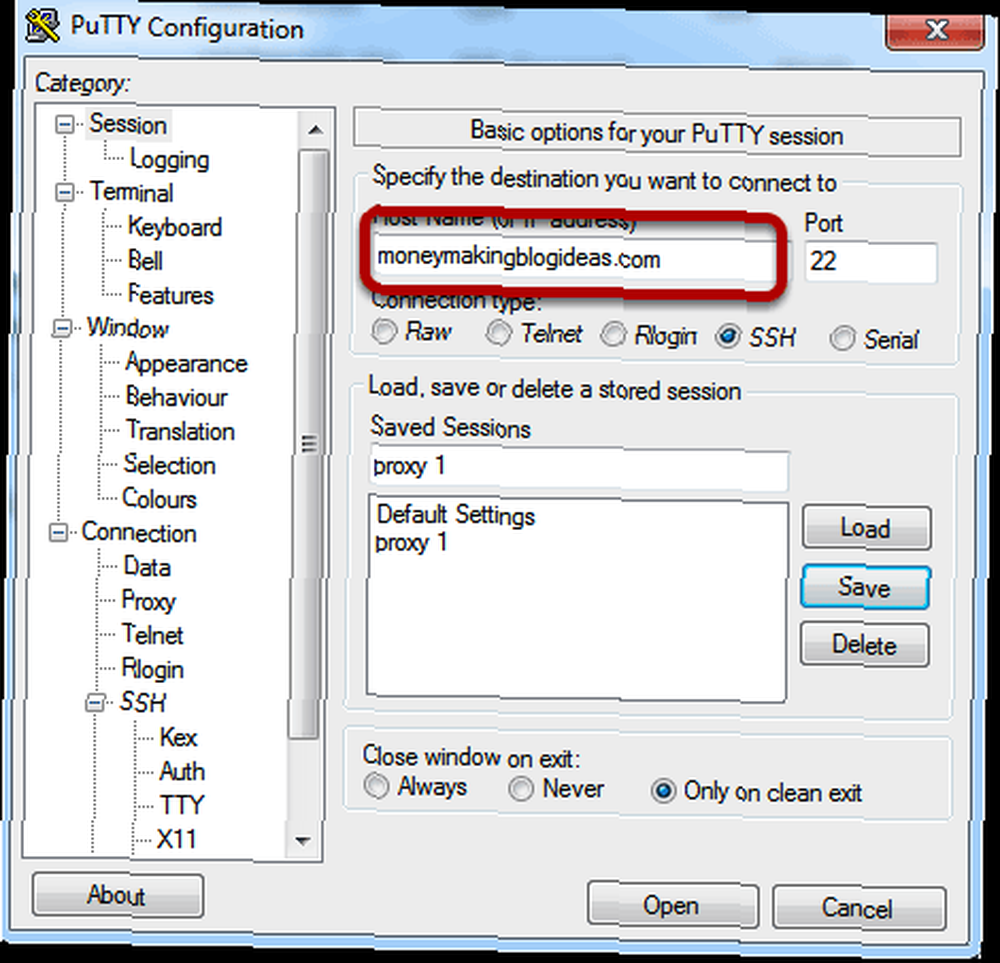

Zacznę od systemu Windows, ponieważ proces ten jest nieco bardziej skomplikowany niż na Mac OSX lub Linux. Aby korzystać z SSH, musisz pobrać specjalne oprogramowanie klienckie - w tym samouczku użyję Putty. Śmiało i pobierz podstawowy plik putty.exe.

Przy pierwszym otwarciu Putty jest kilka ustawień do wypełnienia. Najpierw jest twoja domena serwera. Jeśli masz wiele domen skonfigurowanych na swoim prywatnym koncie hostingowym, skorzystaj z dowolnej z nich, ale będą one musiały obsługiwać SSH i pamiętać, że Twój login / hasło będą unikalne dla każdej domeny. Nie sugeruję używania konta root do logowania w żadnych okolicznościach, nawet jeśli go włączyłeś.

- Wprowadź domenę serwera na pierwszym ekranie.

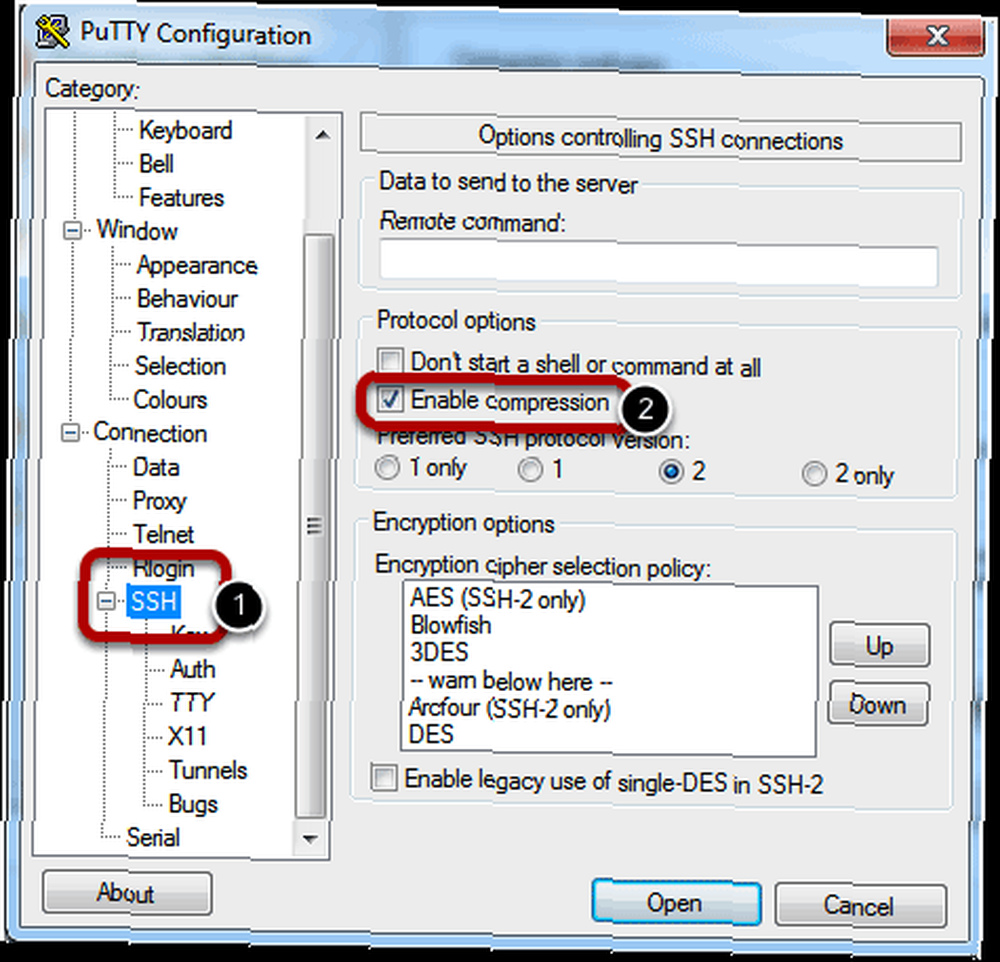

- Kliknij na SSH etykieta na lewym pasku bocznym. Upewnij się, że kompresja jest włączona.

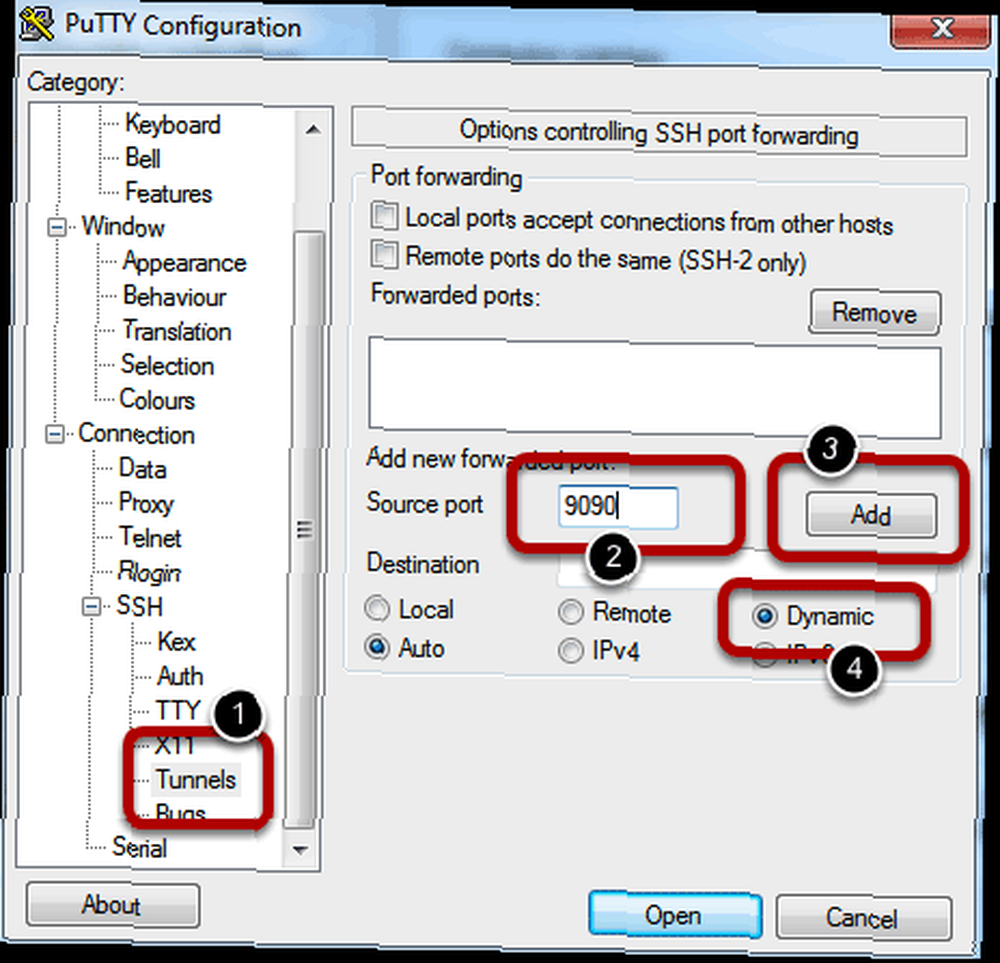

- Rozwiń SSH etykieta, aby ujawnić dodatkowe ustawienia. Na Tunele wprowadź 9090 jako Port źródłowy i zmień miejsce docelowe na Dynamiczne.

- Wróć do ekranu sesji, w którym po raz pierwszy wszedłeś do domeny. Wpisz nazwę swoich ustawień w polu tekstowym poniżej zapisanych sesji, a następnie naciśnij Zapisz. Możesz teraz kliknąć tę zapisaną sesję w przyszłości, aby ponownie załadować wszystkie ustawienia.

- Wreszcie uderzył otwarty. Nie ma sposobu, aby zapisać hasło i nazwę użytkownika, dlatego trzeba będzie wprowadzać je ponownie przy każdym otwarciu połączenia. Miałem również problemy z wklejeniem hasła, więc jeśli ty też, spróbuj wpisać je po jednym znaku na raz. Przy pierwszym otwarciu połączenia może pojawić się błąd ostrzegawczy dotyczący autentyczności certyfikatów itp. Jeśli tak, zignoruj to i kontynuuj.

To wszystko w przypadku systemu Windows, pozostaw otwarte połączenie szpachlowe i przejdź do konfigurowania przeglądarki.

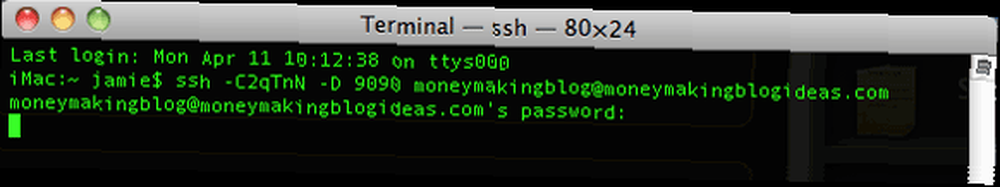

Konfigurowanie SSH w systemie Linux / OsX

Otwórz terminal i wpisz następujące polecenie,

ssh -C2qTnN -D 9090 nazwa uż[email protected]

To wszystko po wpisaniu hasła. Pozostaw terminal otwarty podczas konfigurowania przeglądarki.

Konfigurowanie przeglądarki

Wyjaśnię tutaj kilka przeglądarek, ale w zasadzie musisz tylko zmienić ustawienia dla Połączenie -> Proxy być SOCKS5 proxy, z adresem URL Lokalny Gospodarz i port 9090.

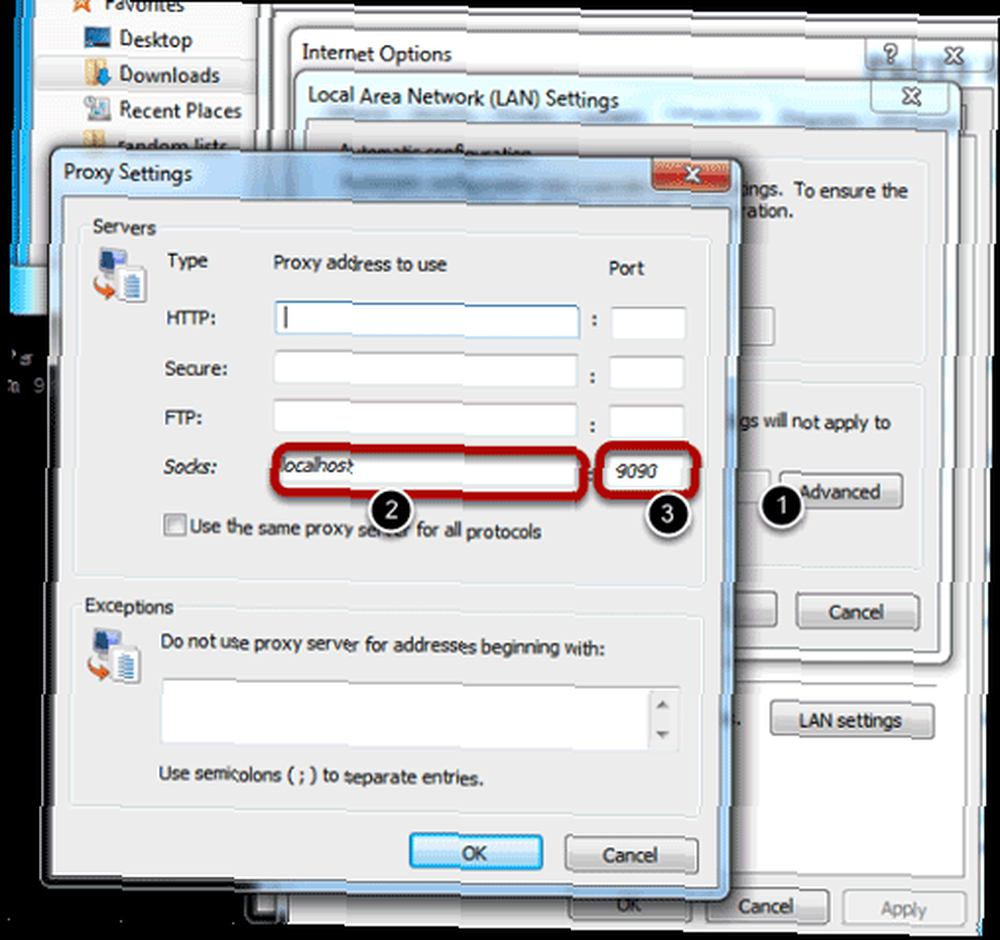

W przeglądarce Internet Explorer

Kliknij Narzędzia -> Opcje internetowe -> Połączenia patka. Kleszcz Użyj serwera proxy i kliknij zaawansowane. Wypełnij TYLKO serwer proxy SOCKS jako adres Lokalny Gospodarz i port 9090

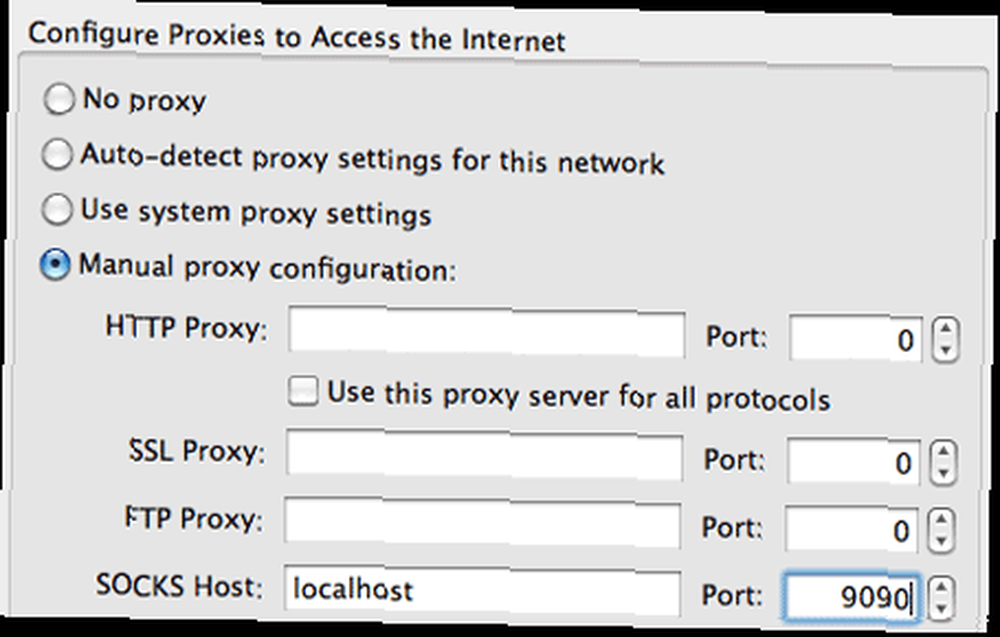

W przeglądarce Firefox

Otworzyć Preferencje -> Zaawansowane -> Sieć -> Ustawienia -> Proxy. Wybierz Ręczna konfiguracja proxy. Wypełnij SOCKS Host i port.

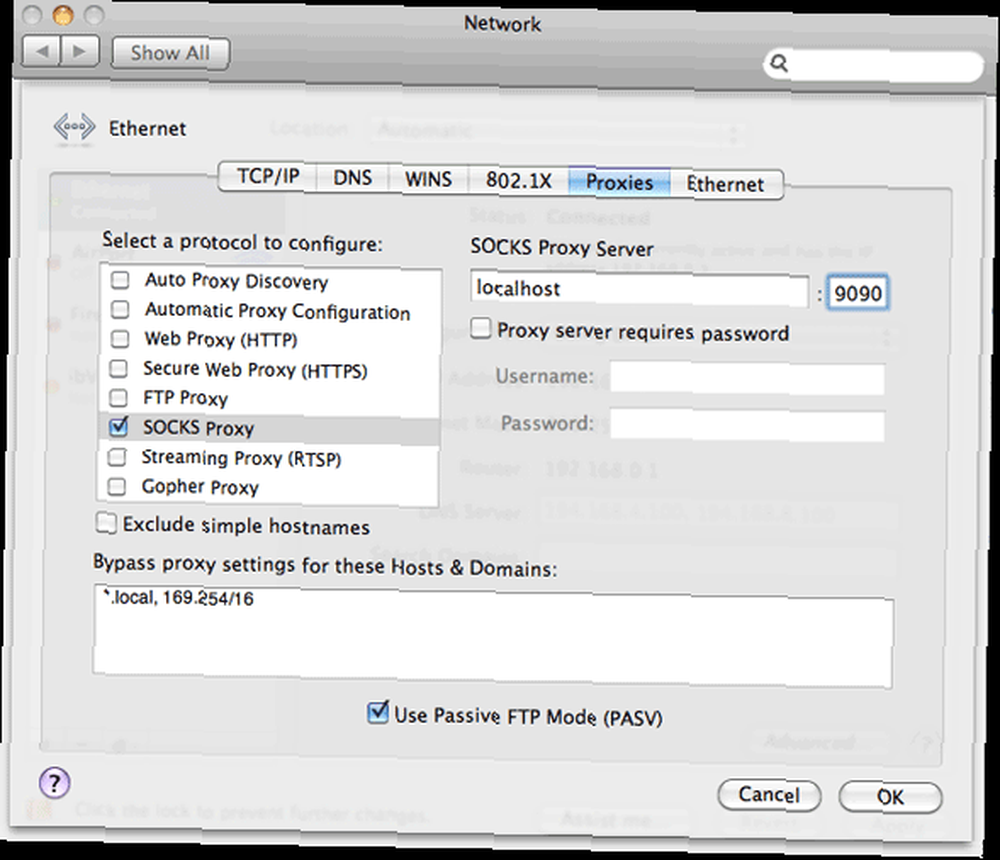

Alternatywnie, jeśli używasz porządnego systemu operacyjnego, takiego jak OsX, możesz zmienić ustawienia dostępu do sieci w całym systemie, co wpłynie na wszystkie aplikacje przeglądarki (zostanie to również otwarte, jeśli spróbujesz zmienić ustawienia proxy Chrome OsX). Z Preferencje systemu, wybierz odpowiedni interfejs sieciowy (w moim przypadku Ethernet). Pod pełnomocnicy zaznacz pole, aby włączyć SOCKS proxy, a następnie wpisz dane po prawej stronie.

To nie było zbyt trudne, prawda? Oczywiście, możesz to ustawić na dowolnym zdalnym komputerze z linuksem Jak tunelować ruch internetowy za pomocą SSH Secure Shell Jak tunelować ruch internetowy za pomocą SSH Secure Shell naprawdę, ale chciałem zademonstrować kolejną z wielu zalet posiadania własnego prywatnego hosta powolny hosting dzielony i jak potężne może być kilka prostych poleceń linux.

Pamiętaj, że nie rób nic nielegalnego za pomocą tej metody, ponieważ można ją prześledzić na koncie hostingowym i nie ma na celu zapewnienia 100% anonimowości.

Zdjęcie: ShutterStock