Edmund Richardson

0

5059

471

Około 33% wszystkich użytkowników Chromium ma zainstalowaną wtyczkę do przeglądarki. Zamiast być niszą, najnowocześniejszą technologią stosowaną wyłącznie przez zaawansowanych użytkowników, dodatki są zdecydowanie popularne, a większość pochodzi z Chrome Web Store i Firefox Add-Ons Marketplace.

Ale jakie są bezpieczne?

Według badań, które mają zostać przedstawione na sympozjum IEEE na temat bezpieczeństwa i prywatności, odpowiedź brzmi: nie bardzo. Finansowane przez Google badanie wykazało, że dziesiątki milionów użytkowników Chrome mają zainstalowane różne rodzaje złośliwego oprogramowania opartego na dodatkach, co stanowi 5% całkowitego ruchu Google.

Badanie doprowadziło do usunięcia prawie 200 wtyczek z Chrome App Store i podważyło ogólne bezpieczeństwo rynku.

Co więc robi Google, aby zapewnić nam bezpieczeństwo i jak możesz wykryć nieuczciwy dodatek? dowiedziałem się.

Skąd pochodzą dodatki

Nazwij je jak chcesz - rozszerzenia przeglądarki, wtyczki lub dodatki - wszystkie pochodzą z tego samego miejsca. Niezależni zewnętrzni programiści produkujący produkty, które ich zdaniem służą potrzebie lub rozwiązują problem.

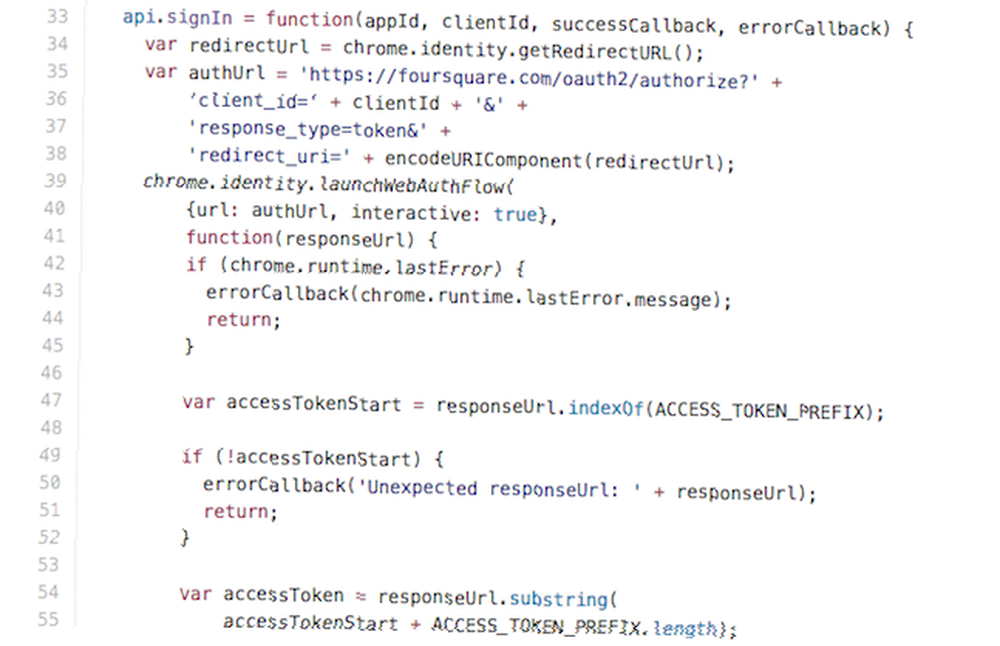

Dodatki do przeglądarki są zazwyczaj pisane przy użyciu technologii internetowych, takich jak HTML, CSS i JavaScript. Co to jest JavaScript i czy Internet może istnieć bez niego? Co to jest JavaScript i czy Internet może istnieć bez niego? JavaScript jest jedną z tych rzeczy, które wielu uważa za pewnik. Wszyscy go używają. , i zwykle są zbudowane dla jednej konkretnej przeglądarki, chociaż istnieją usługi innych firm, które ułatwiają tworzenie wieloplatformowych wtyczek do przeglądarek.

Gdy wtyczka osiągnie poziom ukończenia i zostanie przetestowana, zostanie zwolniona. Możliwe jest niezależne rozpowszechnianie wtyczki, chociaż zdecydowana większość programistów decyduje się zamiast tego dystrybuować je za pośrednictwem sklepów z rozszerzeniami Mozilla, Google i Microsoft.

Chociaż zanim dotknie komputera użytkownika, należy go przetestować, aby upewnić się, że jest bezpieczny w użyciu. Oto, jak to działa w Google Chrome App Store.

Dbanie o bezpieczeństwo Chrome

Od złożenia rozszerzenia do jego ostatecznej publikacji trwa 60 minut. co się tutaj stało? Cóż, za kulisami, Google upewnia się, że wtyczka nie zawiera złośliwej logiki ani niczego, co mogłoby zagrozić prywatności lub bezpieczeństwu użytkowników.

Proces ten nosi nazwę „Enhanced Item Validation” (IEV) i jest serią rygorystycznych kontroli, które sprawdzają kod wtyczki i jej zachowanie po zainstalowaniu, w celu zidentyfikowania złośliwego oprogramowania.

Google opublikował także „przewodnik po stylu”, który informuje programistów o dozwolonych zachowaniach i wyraźnie zniechęca innych. Na przykład zabronione jest używanie wbudowanego kodu JavaScript - JavaScript, który nie jest przechowywany w osobnym pliku - w celu zmniejszenia ryzyka ataków skryptów krzyżowych Co to jest skrypty krzyżowe (XSS) i dlaczego jest to zagrożenie bezpieczeństwa Co to jest krzyż -Script Scripting (XSS) i dlaczego jest zagrożeniem dla bezpieczeństwa Luki w skryptach między witrynami są obecnie największym problemem bezpieczeństwa. Badania wykazały, że są szokująco częste - według najnowszego raportu White Hat Security opublikowanego w czerwcu w 55 roku, 55% stron zawierało luki w zabezpieczeniach XSS. .

Google również zdecydowanie odradza stosowanie „eval”, który jest konstrukcją programistyczną, która umożliwia kodowi wykonywanie kodu i może wprowadzać wszelkiego rodzaju zagrożenia bezpieczeństwa. Nie są też szczególnie zainteresowani wtyczkami łączącymi się ze zdalnymi usługami innymi niż Google, ponieważ stwarza to ryzyko ataku typu Man-In-The-Middle (MITM). Co to jest atak Man-in-the-Middle? Wyjaśnienie żargonu bezpieczeństwa Czym jest atak typu man-in-the-middle? Wyjaśnienie żargonu bezpieczeństwa Jeśli słyszałeś o atakach typu „człowiek w środku”, ale nie masz pewności, co to znaczy, ten artykuł jest dla Ciebie. .

Są to proste kroki, ale w większości są skuteczne w zapewnianiu bezpieczeństwa użytkownikom. Javvad Malik, rzecznik bezpieczeństwa w Alienware, uważa, że jest to krok we właściwym kierunku, ale zauważa, że największym wyzwaniem w zapewnieniu bezpieczeństwa użytkownikom jest kwestia edukacji.

“Wprowadzanie rozróżnienia między dobrym a złym oprogramowaniem staje się coraz trudniejsze. Parafrazując, jeden obsługuje legalne oprogramowanie, a drugi kradnie tożsamość, zagraża prywatności złośliwy wirus zakodowany w trzewiach piekieł.

“Nie zrozumcie mnie źle, z zadowoleniem przyjmuję decyzję Google o usunięciu tych złośliwych rozszerzeń - niektóre z nich nigdy nie powinny były zostać upublicznione. Jednak wyzwaniem stojącym przed firmami takimi jak Google jest pilnowanie rozszerzeń i określenie limitów dopuszczalnego zachowania. Rozmowa wykraczająca poza bezpieczeństwo lub technologię oraz pytanie dla całego społeczeństwa korzystającego z Internetu.”

Google dąży do tego, aby użytkownicy byli informowani o zagrożeniach związanych z instalowaniem wtyczek do przeglądarek. Każde rozszerzenie w Google Chrome App Store zawiera wyraźne informacje na temat wymaganych uprawnień i nie może przekraczać przyznanych uprawnień. Jeśli rozszerzenie żąda robienia rzeczy, które wydają się niezwykłe, masz powody do podejrzeń.

Ale czasami, jak wszyscy wiemy, złośliwe oprogramowanie przenika.

Kiedy Google źle to zrobi

Co zaskakujące, Google utrzymuje dość napięty statek. Niewiele prześlizguje się obok zegarka, przynajmniej jeśli chodzi o Google Chrome Web Store. Kiedy coś jednak robi, jest źle.

- AddToFeedly to wtyczka do Chrome, która pozwoliła użytkownikom na dodanie strony internetowej do czytnika RSS Feedly Feedly, recenzowane: co sprawia, że jest tak popularnym zamiennikiem Google Reader? Feedly, recenzowany: Co sprawia, że jest tak popularnym zamiennikiem Google Reader? Teraz, gdy Google Reader jest tylko odległym wspomnieniem, walka o przyszłość RSS naprawdę trwa. Jednym z najbardziej godnych uwagi produktów walczących w dobrej walce jest Feedly. Czytnik Google nie był… subskrypcjami. Zaczęło życie jako legalny produkt wydany przez hobbystycznego programistę, ale zostało kupione za czterocyfrową sumę w 2014 roku. Nowi właściciele następnie zasznurowali wtyczkę adware SuperFish, która wstrzykiwała reklamy na strony i wyświetlała wyskakujące okienka. SuperFish zyskał rozgłos na początku tego roku, kiedy okazało się, że Lenovo dostarczył go ze wszystkimi niskiej klasy laptopami z systemem Windows Właściciele laptopów Lenovo Uwaga: Twoje urządzenie może mieć wstępnie zainstalowane złośliwe oprogramowanie Właściciele laptopów Lenovo Uważaj: Twoje urządzenie może mieć wstępnie zainstalowane złośliwe oprogramowanie Chiński producent komputerów Lenovo przyznał że laptopy wysłane do sklepów i konsumentów pod koniec 2014 r. miały wstępnie zainstalowane złośliwe oprogramowanie. .

- Screenshot WebPage pozwala użytkownikom przechwycić obraz całej strony internetowej, którą odwiedzają, i został zainstalowany na ponad milionie komputerów. Jednak przesyła również informacje o użytkowniku na jeden adres IP w Stanach Zjednoczonych. Właściciele Screenshot strony internetowej zaprzeczyli wszelkim wykroczeniom i nalegają, aby było to częścią ich praktyk zapewniania jakości. Od tego czasu Google usunął go z Chrome Web Store.

- Adicionar Ao Google Chrome było nieuczciwym rozszerzeniem, które porwało konta Facebook 4 Co robić natychmiast po włamaniu do konta na Facebooku 4 Co zrobić natychmiast po włamaniu do konta na Facebooku Zastanawiasz się, co zrobić, jeśli włamano się na konto na Facebooku? Pomożemy ci rozwiązać ten koszmar, aby odzyskać swoje konto na Facebooku. i udostępniał nieautoryzowane statusy, posty i zdjęcia. Złośliwe oprogramowanie rozprzestrzeniało się za pośrednictwem witryny naśladującej YouTube i mówiło użytkownikom, aby zainstalowali wtyczkę w celu oglądania filmów. Od tego czasu Google usunął wtyczkę.

Biorąc pod uwagę, że większość ludzi korzysta z Chrome do wykonywania większości swoich obliczeń, niepokojące jest to, że wtyczki te prześlizgnęły się przez szczeliny. Ale przynajmniej było procedura nie zdać. Gdy instalujesz rozszerzenia z innego miejsca, nie jesteś chroniony.

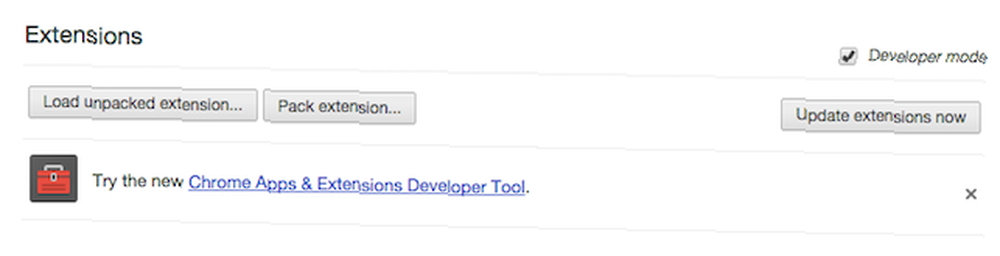

Podobnie jak użytkownicy Androida mogą zainstalować dowolną aplikację, Google pozwala zainstalować dowolne rozszerzenie Chrome Jak ręcznie zainstalować rozszerzenia Chrome Jak ręcznie zainstalować rozszerzenia Chrome Google niedawno zdecydowało się wyłączyć instalację rozszerzeń Chrome z witryn innych firm, ale niektóre użytkownicy nadal chcą zainstalować te rozszerzenia. Oto jak to zrobić. , w tym te, które nie pochodzą z Chrome Web Store. Nie chodzi tu tylko o zapewnienie konsumentom dodatkowego wyboru, ale raczej o umożliwienie programistom przetestowania kodu, nad którym pracowali, przed wysłaniem go do zatwierdzenia..

Należy jednak pamiętać, że każde ręcznie zainstalowane rozszerzenie nie przeszło rygorystycznych procedur testowych Google i może zawierać wszelkiego rodzaju niepożądane zachowania.

Jak ryzykujesz?

W 2014 r. Google wyprzedziło przeglądarkę Microsoft Internet Explorer jako dominującą przeglądarkę internetową i obecnie stanowi prawie 35% użytkowników Internetu. W rezultacie każdy, kto chce szybko zarobić lub rozpowszechniać złośliwe oprogramowanie, pozostaje kuszącym celem.

Google w większości był w stanie sobie poradzić. Zdarzały się incydenty, ale zostały odizolowane. Gdy złośliwe oprogramowanie zdążyło się przedostać, szybko sobie z nim poradziło i profesjonalizm, którego można oczekiwać od Google.

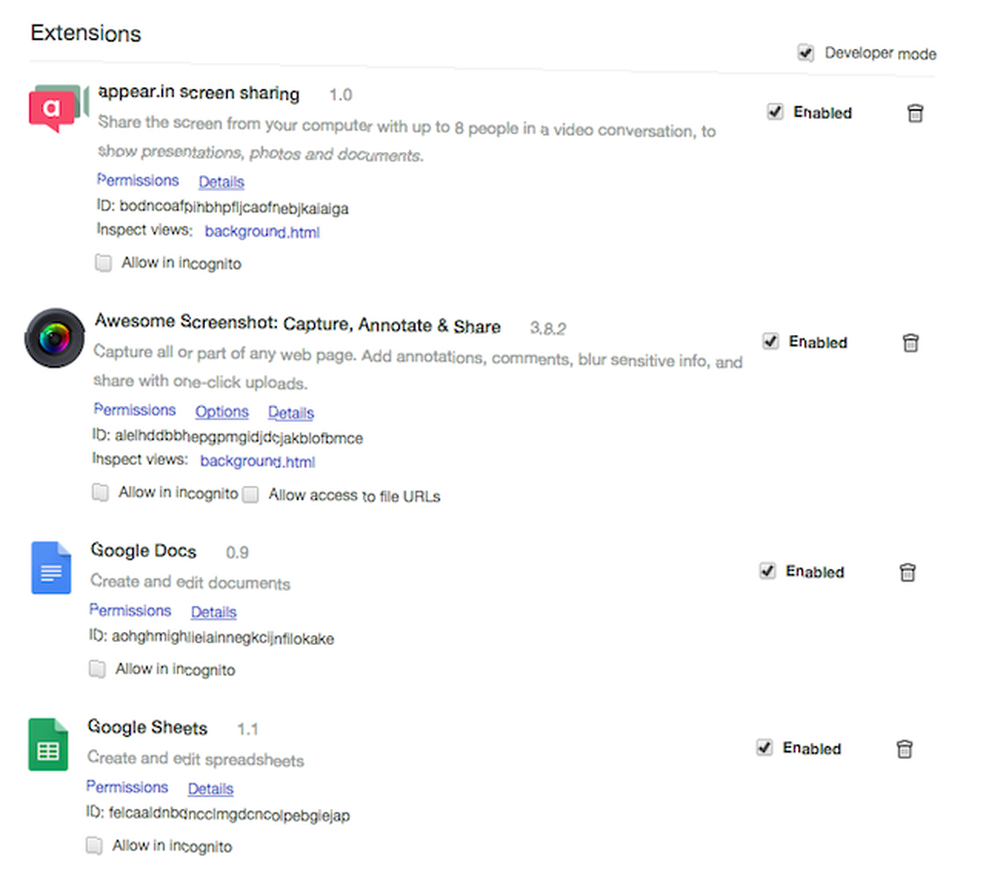

Oczywiste jest jednak, że rozszerzenia i wtyczki są potencjalnym wektorem ataku. Jeśli planujesz robić wrażliwe rzeczy, takie jak logowanie do bankowości internetowej, możesz to zrobić w osobnej przeglądarce bez wtyczek lub w oknie incognito. A jeśli masz którekolwiek z wyżej wymienionych rozszerzeń, wpisz chrome: // extensions / na pasku adresu Chrome, a następnie znajdź je i usuń, aby być bezpiecznym.

Czy przypadkowo zainstalowałeś jakieś złośliwe oprogramowanie Chrome? Żyć, aby opowiedzieć historię? Chcę o tym usłyszeć. Napisz komentarz poniżej, a my porozmawiamy.

Kredyty obrazkowe: Młotek na rozbite szkło Via Shutterstock