Brian Curtis

0

4320

510

Łatwiej jest dostrzec fałszywą wiadomość e-mail Jak rozpoznać e-mail wyłudzający informacje Jak rozpoznać e-mail wyłudzający informacje Złapanie wiadomości e-mail wyłudzających informacje jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest niemal idealne. Pokazujemy, jak rozpoznać oszustwo. twierdząc, że pochodzi z twojego banku, Amazon, a nawet znajomego. Oszustwa nieznajomych są łatwe do wykrycia.

Albo czy oni?

Nowy oszustwo e-mailowe, które obecnie ogarnia Wielką Brytanię (i ma zamiar rozprzestrzenić się w USA, Kanadzie i nie tylko), jest zwodnicze w swojej prostocie. Krótko mówiąc, nie udaje, że pochodzi z firmy lub instytucji, z którą jesteś związany. To nie jest maskarada jako wiadomość od przyjaciela lub krewnego.

W rzeczywistości przyznanie, że nadawca posiada informacje o tobie, jest dość wyraźne. Sztuką jest tutaj prezentacja i załącznik.

Oszustwo, które wie, gdzie mieszkasz

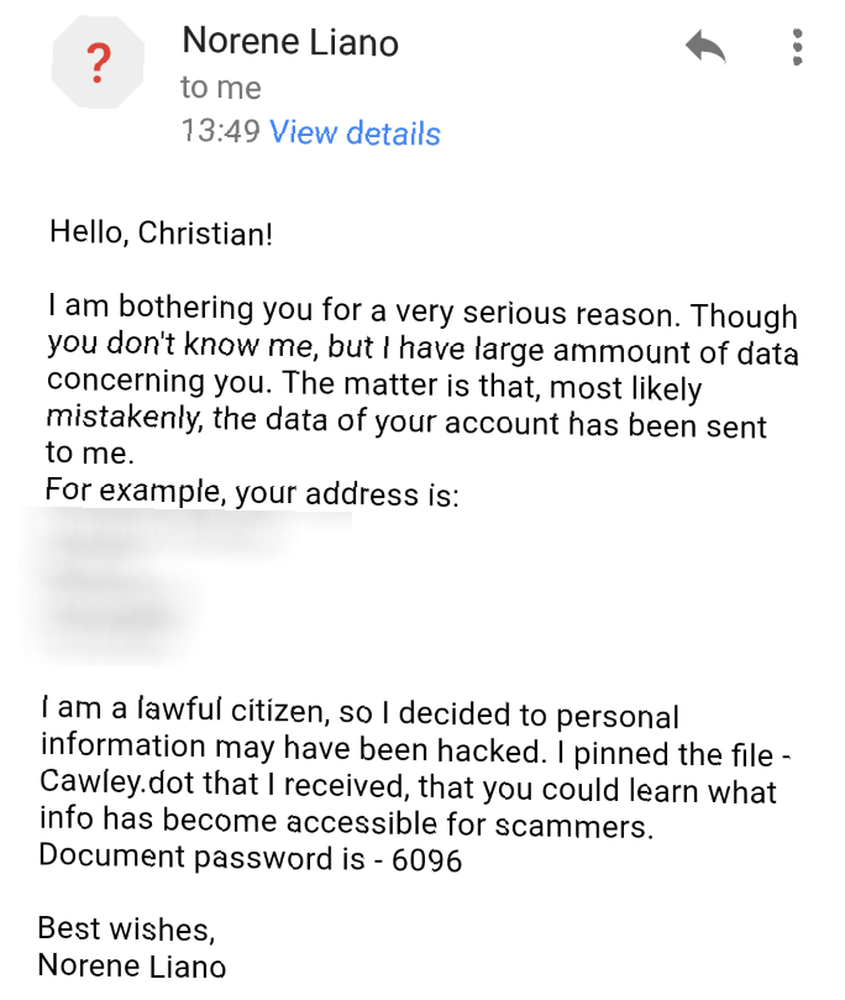

Kilka dni temu do mojej skrzynki odbiorczej wyskoczył niezwykły e-mail. Nie zatrzymało go moje narzędzie do skanowania wiadomości e-mail ani nie zostało wyróżnione jako spam. Wyglądało na to, że pochodzi od życzliwej osoby, która próbowała mi pomóc…

Cześć Christian!

Przeszkadzam ci z bardzo poważnego powodu. Chociaż mnie nie znasz, ale mam dużą ilość danych dotyczących ciebie. Chodzi o to, że najprawdopodobniej omyłkowo dane twojego konta zostały do mnie wysłane.

Na przykład twój adres to:

[MOJ PRAWIDŁOWY ADRES, ZREDAGOWANO]

Jestem legalnym obywatelem, więc zdecydowałem, że dane osobowe mogły zostać zhakowane. Przypiąłem plik - Cawley.dot, który otrzymałem, abyś mógł dowiedzieć się, jakie informacje stały się dostępne dla oszustów.

Hasło dokumentu to - 6096

Zakłady życzenia

Norene Liano

To fascynująca lektura, prawda? Oto na pierwszy rzut oka pomocna wiadomość e-mail od Norene Liano (która może być fałszywą nazwą lub nazwą konta e-mail kontrolowanego za pomocą botnetu), przesyłając Ci niektóre z twoich danych osobowych. Nie chcą, aby oszuści mieli na ciebie wpływ.

Jak miło!

Ale jeśli przyjrzymy się uważnie, zobaczymy, że dzieje się coś innego; coś, co identyfikuje to jako sprytne oszustwo.

Oczywiście, to oszustwo!

Teraz, gdy pierwszy raz otrzymałem tego e-maila, byłem poza domem, więc został on odebrany przez aplikację Gmail na moim urządzeniu z Androidem. To wyraźnie oszustwo (cała koncepcja kogoś “wysyłanie” mi moje dane wystarczyły na prezent) - ale fakt, że w e-mailu był mój rzeczywisty adres zamieszkania, był nieco niepokojący.

Jednak badania dowodzą, że jest wiele miejsc, w których można znaleźć mój adres. Dotyczy to dopasowania mojego adresu e-mail do mojego adresu pocztowego. Sugeruje to, że włamano się do sklepu internetowego, banku, przedsiębiorstwa komunalnego lub innej firmy, z którą mam relacje konsumenckie.

Przy tak wielu hackach, które miały miejsce na przestrzeni lat, trudno jest zawęzić wybór, ale na tym etapie zamierzam zaproponować eBay. Jest to jedno z niewielu kont internetowych, które ma mój adres i było celem niektórych poważnych ataków hakerskich w ostatnich latach. Naruszenie danych w serwisie eBay: co należy wiedzieć Naruszenie danych w serwisie eBay: co należy wiedzieć. Bezpieczeństwo było takim bałaganem, że kiedyś zalecamy całkowite porzucenie internetowego sklepu aukcyjnego. 7 powodów, dla których warto unikać serwisu eBay. 7 powodów, dla których warto unikać serwisu eBay. i wady bezpieczeństwa, z którymi walczyli. Czy eBay jest godny zaufania, czy też powinieneś unikać zakupów z nimi?? .

Czy zostałeś poinformowany?

Pochodzenie danych adresowych nadal wzbudza moje zainteresowanie. Niektórzy sugerują brytyjską listę wyborczą lub organizację charytatywną. Jednak brak ostatnich raportów hakerskich wokół tych instytucji oznacza, że nadal podejrzewam eBay.

A to oznacza, że oszustwo nie będzie koncentrować się na Wielkiej Brytanii. Wcześniej czy później trafi do Kanady, USA, Europy, Australii… a potem wszędzie na świecie.

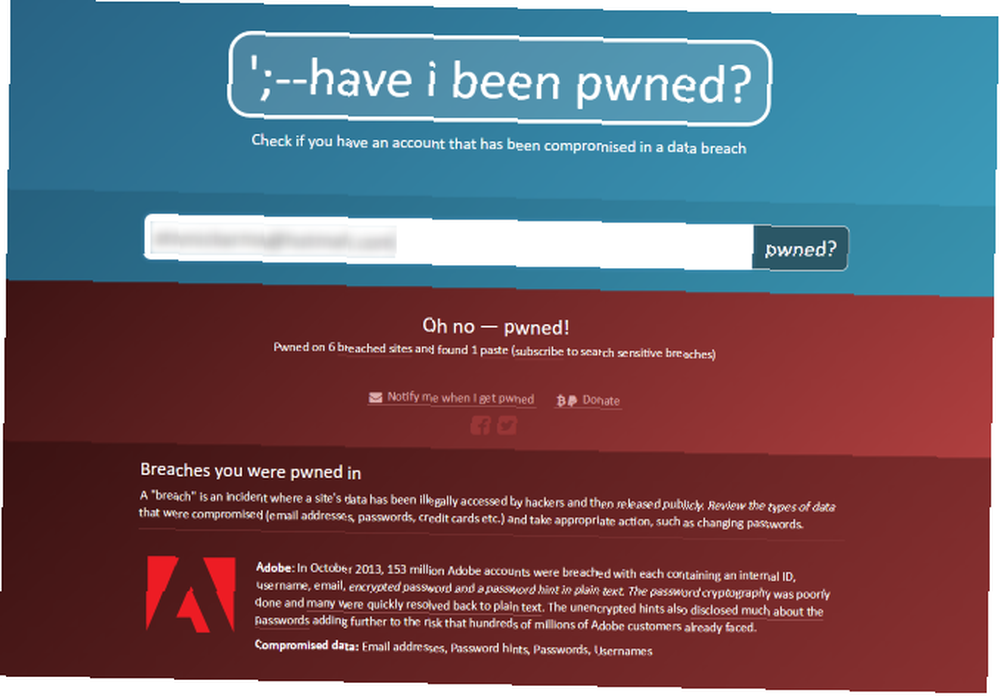

Niezależnie od tego, czy dane pochodzą z włamania na eBayu, czy nie, powinieneś sprawdzić stronę internetową. Skorzystaj z formularza, aby wprowadzić swój adres e-mail i sprawdzić, jakie naruszenia dotyczyły Twoich danych. Czy narzędzia do sprawdzania konta e-mail zaatakowane przez hak są oryginalne czy oszustwo? Czy zaatakowane narzędzia do sprawdzania kont e-mail są oryginalne, czy oszustwem? Niektóre narzędzia do sprawdzania poczty e-mail po domniemanym naruszeniu serwerów Google nie były tak uzasadnione, jak mogłyby się wydawać linki do nich prowadzące. .

Jeśli znajdziesz coś, pamiętaj o zmianie hasła.

Załącznik

Obecność mojego adresu pocztowego jest naprawdę zwisającą marchewką, za pomocą której można mnie wciągnąć. Gdybyś otrzymał tę wiadomość od nieznajomego, opatrzony swoim adresem pocztowym, chciałbyś sprawdzić, jakie inne informacje wyciekły, prawda??

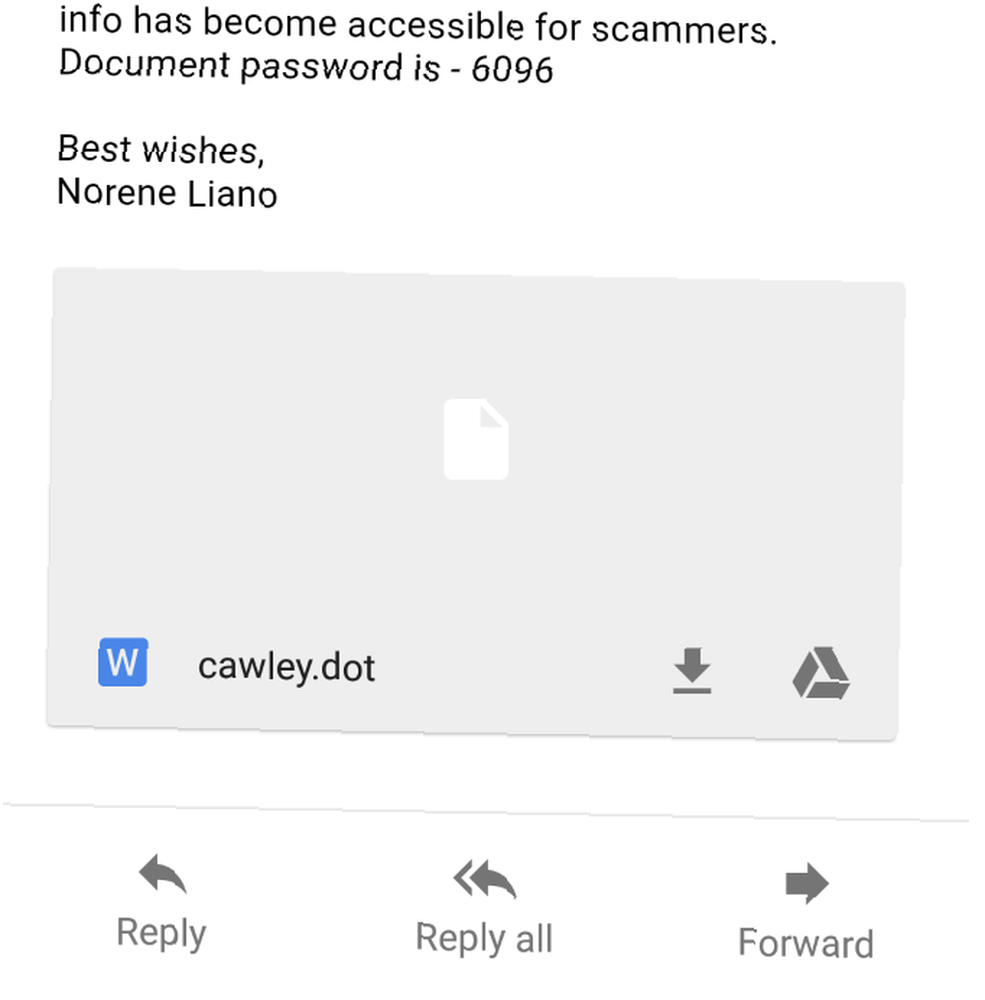

Załącznik dostarczany z tymi wiadomościami ma format DOT, używany do dokumentów szablonów Microsoft Word. Jest to przydatny typ pliku, którego można użyć do utworzenia standardowego szablonu dokumentu - być może listu - którego można wielokrotnie używać Zapisywanie dokumentów Word jako szablonów w celu łatwiejszej edycji Zapisywanie dokumentów Word jako szablony w celu łatwiejszej edycji Zapisywanie pliku Office jako pliku Szablon oznacza, że możesz szybko tworzyć wiele wersji z jednego wzorca bez przypadkowego nadpisania go. Oto jak. . Jest również zdolny do uruchamiania makr Jak chronić się przed złośliwym oprogramowaniem Microsoft Word Jak chronić się przed złośliwym oprogramowaniem Microsoft Word Czy wiesz, że Twój komputer może zostać zainfekowany złośliwymi dokumentami Microsoft Office lub że możesz zostać oszukany, aby włączyć ustawienia, których potrzebują zainfekuj komputer? .

Skrypty makr były w przeszłości przyczyną wielu problemów związanych z bezpieczeństwem, dlatego domyślnie są wyłączone. Niektórzy badacze bezpieczeństwa zalecają całkowite unikanie pakietu Microsoft Office ze względu na zagrożenie ze strony makr.

Jeśli otworzyłeś załącznik i zainstalowałeś Word na swoim komputerze, zobaczysz monit o wprowadzenie hasła podanego w e-mailu (w moim przypadku 6096). Spowoduje to wyświetlenie standardu Ten dokument jest chroniony! ekran, który wymaga włączenia makr. Aby to zrobić, kliknij Włącz zawartość przycisk.

Nie rób tego!

To jest punkt, w którym powstaje pułapka. Włączenie makra spowoduje zainfekowanie złośliwym oprogramowaniem zombie Troj / Agent-AURH. To jest botware; złośliwe oprogramowanie będzie komunikować się ze swoją siecią dowodzenia w celu oczekiwania na instrukcje. Być może zmusi to Twój komputer do wzięcia udziału w DDOS Jak zabezpieczyć się przed atakiem DDoS? Jak zabezpieczyć się przed atakiem DDoS? Ataki DDoS - metoda wykorzystywana do przeciążania przepustowości Internetu - wydają się rosnąć. Pokazujemy, w jaki sposób możesz chronić się przed rozproszonym atakiem typu „odmowa usługi”. . Lub złośliwe oprogramowanie może pobrać inne złośliwe oprogramowanie na komputer - od robaków po infekcję ransomware szyfrującym dane Pokonaj oszustów za pomocą tych narzędzi do deszyfrowania Ransomware Pokonaj oszustów za pomocą tych narzędzi do deszyfrowania Ransomware Jeśli zostały zainfekowane przez ransomware, te bezpłatne narzędzia deszyfrujące pomoże ci odblokować i odzyskać utracone pliki. Nie czekaj jeszcze minutę! jest prawdopodobne.

Nigdy nie otwieraj nieparzystych załączników e-mail!

Do tej pory narzędzia do skanowania poczty e-mail powinny zostać zaktualizowane o dane profilu tego skanu. Jeśli nie, wiesz na co zwrócić uwagę. Sugerujemy zachowanie czujności w zakresie bezpieczeństwa online i bezpieczeństwa komputera. 5 ważnych wskazówek dotyczących bezpieczeństwa komputera, których musisz się dziś nauczyć. 5 ważnych wskazówek dotyczących bezpieczeństwa komputera, których musisz się dziś nauczyć. Nie wystarczy po prostu chcieć być bezpieczny; musisz aktywnie dbać o swoje bezpieczeństwo cyfrowe, każdego dnia. Te pięć wskazówek pomoże. i unikaj otwierania niechcianych załączników e-mail.

W rzeczywistości unikaj wszystkich załączników wiadomości e-mail z nietypowymi rozszerzeniami plików. W erze przechowywania w chmurze nie ma prawdziwego powodu, dla którego ktoś powinien wysłać dokument, gdy może udostępnić go z chmury.

Jeśli otrzymasz wiadomość e-mail, o której się mylisz, najlepiej pozostaw ją, dopóki nie znajdziesz osoby, którą znasz i której możesz zaufać, aby wyrazić swoją opinię. Jeśli ta osoba jest bardziej zaawansowana technologicznie niż ty, nawet lepiej. Nie proś nadawcy o poradę. Prawdopodobnie powiedzą ci, aby otworzyć załącznik!

W razie wątpliwości usuń. Nikt nie wysyła ci pieniędzy za pośrednictwem poczty elektronicznej, więc niczego nie przegapisz, ignorując je.

Czy otrzymałeś tego typu e-mail? Czy otworzyłeś lub usunąłeś? Opowiedz nam o tym w komentarzach.

Zdjęcie: wk1003mike przez Shutterstock.com