Michael Cain

0

2845

672

Istnieje wiele powodów, aby zachować anonimowość w Internecie. Możesz mieszkać w kraju z ograniczoną, mocno cenzurowaną usługą internetową. Perspektywy jednostek rządowych, przedsiębiorstw handlowych i różnych branż mogą być niepokojące. Możesz po prostu uwierzyć, że jesteś obywatelem prywatnym i że należy szanować to prawo.

Jeśli jednak czytasz ten artykuł, prawdopodobnie rozumiesz, że bez odpowiednich środków ostrożności możesz naprawdę być anonimowy w Internecie? Czy naprawdę możesz być anonimowy online? Wszyscy mamy rzeczy, o których wolelibyśmy nie mówić światu. Myślę, że nadszedł czas, aby wyjaśnić kilka kwestii dotyczących anonimowości w Internecie - i odpowiedzieć raz na zawsze, czy to naprawdę możliwe. , to po prostu nie jest możliwe w dzisiejszych czasach 4 Pozornie niewinne działania online, które śledzą twoje zachowanie 4 Pozornie niewinne działania online, które śledzą twoje zachowanie .

Nie musisz pozostać narażony. Możesz użyć anonimowego serwera proxy, aby pozostać ukrytym przed licznymi wścibskimi oczami, zapewniając ci trochę więcej bezpieczeństwa we własnych sprawach..

Co to jest anonimowy serwer proxy?

Podczas przeglądania sieci transmitujesz dość stały strumień danych. Ten strumień danych można śledzić w Internecie i jest wykorzystywany z wielu powodów. Zdecydowana większość trackerów jest przeznaczona dla sieci reklamowych. Zmowa obserwuje obserwatorów - Dowiedz się, kto śledzi Cię w Internecie [Firefox] Zmowa obserwuje obserwatorów - Dowiedz się, kto śledzi Cię w Internecie [Firefox] Śledź witryny, które Cię śledzą. Collusion to bezpłatne rozszerzenie dla Firefoksa, które rejestruje za każdym razem, gdy jesteś śledzony online, dzięki czemu możesz zobaczyć, kto cię śledzi, i spróbować dowiedzieć się, dlaczego ... zbierając informacje o Tobie, aby wyświetlać bardziej interesujące i trafne reklamy. Ale nie zawsze tak jest. Niektóre witryny z wiadomościami śledzą Twój adres IP i udostępniają różne artykuły na podstawie Twojej lokalizacji i innych miejsc, które odwiedzasz online.

Anonimowy serwer proxy działa jak człowiek pośredni podczas przeglądania Internetu. Obsługuje komunikację między Twoim systemem a niezliczonymi witrynami, które odwiedzasz, tworząc anonimowego gościa w swoich rejestrach. Zamiast ciebie bezpośrednio uzyskującego dostęp reallyhorrificNSLFcontent.wtf (sprawdź, to jest prawdziwa TLD), Twój system wysyła żądanie do anonimowego serwera proxy, który z kolei wysyła żądanie do witryny. Informacje są następnie zwracane przez serwer, co zapewnia anonimowość.

Dlaczego warto korzystać z anonimowego serwera proxy??

Kilka powodów powinno przekonać Cię do korzystania z anonimowego serwera proxy online. W niektórych mediach można wierzyć, że tylko ci, którzy mają złośliwe zamiary, korzystają z tych narzędzi, podczas gdy w rzeczywistości istnieje wiele uzasadnionych (aw niektórych przypadkach wręcz rozsądnych) powodów, aby chcieć chronić swoją tożsamość online.

Zapobieganie kradzieży tożsamości i innym problemom bezpieczeństwa

Wydaje się to dość oczywiste, ale aby kradzież tożsamości mogła się zdarzyć w Internecie, potencjalni złodzieje muszą wiedzieć, że tam jesteś, i wkroczyć w każde oszustwo, które sobie wymyślili. Jeśli wejdziesz na stronę internetową z anonimowym frontem, mogą oni być świadomi, że tam jesteś, ale nie będzie żadnych śladów Twojej tożsamości. Oznacza to brak cyfrowego szlaku papieru, który poskładałby najważniejsze informacje.

Można również skonfigurować serwery anonimowe w celu blokowania wszelkich połączeń przychodzących ze znanych złośliwych źródeł, zapobiegając instalacji i komunikacji wymaganej dla niektórych wariantów wirusów i złośliwego oprogramowania w celu skutecznego komunikowania się z serwerem kontrolnym. Jest to również skuteczne, ponieważ obserwujemy konsekwentny wzrost liczby kampanii reklamowych w bardzo popularnych witrynach.

Poza tym niektórzy użytkownicy aktywnie zachęcają swoje dzieci do korzystania z usług anonimizacji, niezależnie od tego, czy wiedzą o tym. Ma to na celu zapewnienie, że działania cyfrowe ich dzieci nie są rejestrowane, że nie są one kierowane przez wyspecjalizowane reklamy, a ich adres IP nie może być śledzony i tłumaczony na adres rzeczywisty..

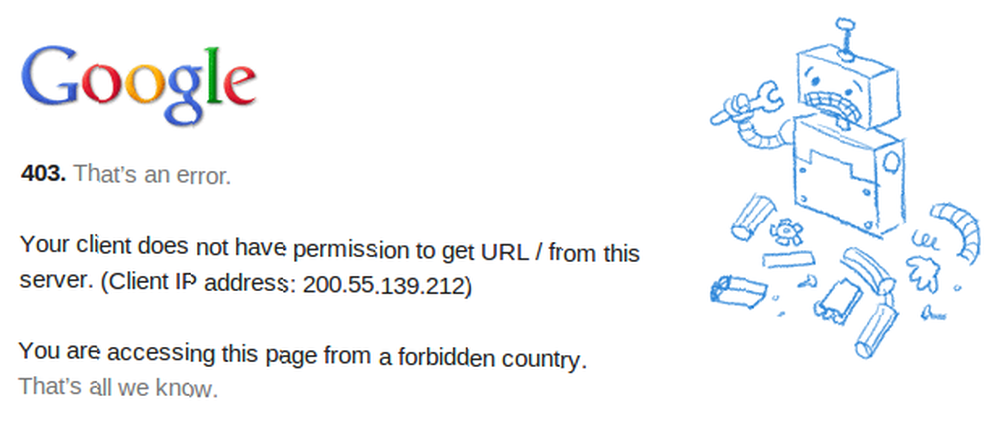

Dostęp do informacji ocenzurowanych / ograniczonych

Myślę, że ten może być nieco nielegalny, w zależności od informacji, do których masz dostęp. W niektórych przypadkach użytkownik może żyć w reżimie totalitarnym z dużymi ograniczeniami dotyczącymi treści internetowych w krajach. Filtry mogą być stosowane zarówno do przychodzących, jak i wychodzących pakietów danych, uniemożliwiając obywatelom dostęp do wybranych przez siebie opcji.

Anonimowy serwer proxy może złagodzić te ograniczenia, działając jako niezbędna brama do nieograniczonych informacji ze świata zewnętrznego.

Zapobiegaj reklamom i innym profilom

Jak wspomniałem wcześniej, sieci reklamowe zbudują profil. Jak marketerzy śledzą twoje zachowania, gdy jesteś offline. Jak marketerzy śledzą twoje zachowanie, gdy jesteś offline. Czy wiesz, że marketerzy i sprzedawcy monitorują twoje działania offline, a także online? Oto niektóre z interesujących strategii, które wykorzystują do łączenia życia online i offline. który podąża za tobą w Internecie. Monitorują odwiedzane witryny i treści, które przeglądasz podczas przeglądania tych witryn, i oferują reklamy na podstawie Twojej poprzedniej aktywności. Profilowanie reklam istnieje od dłuższego czasu i jest w rzeczywistości częścią finansowania Internetu.

Nie oznacza to jednak, że zgodziłeś się na śledzenie - ale trudno jest zrezygnować, chyba że używasz anonimowego serwera proxy lub zastosujesz inne sposoby zarządzania skryptami i modułami śledzącymi Kontroluj swoją zawartość internetową: Niezbędne rozszerzenia do blokowania śledzenia i Skrypty kontrolują zawartość sieci: podstawowe rozszerzenia blokowania śledzenia i skryptów Prawda jest taka, że zawsze ktoś lub coś monitoruje twoją aktywność i treść w Internecie. Ostatecznie, im mniej informacji pozwolimy tym grupom, tym będziemy bezpieczniejsi. w przeglądarce.

Anonimowe przesyłanie wiadomości

Anonimowe serwery proxy mogą zapewniać możliwość korzystania z anonimowych, szyfrowanych usług czatu w celu komunikowania się z innymi użytkownikami. Niektóre usługi aktywnie monitorują twoje rozmowy i chociaż widzieliśmy pojawienie się kompleksowych usług szyfrowanych (nie anonimowych, muszę się spieszyć, aby je dodać), takich jak WhatsApp, inne często używane komunikatory, takie jak Facebook, przechowuj wszystko, o czym rozmawiasz w ich gigantycznym dzienniku cyfrowym. Usługi te zapewniają klątwę do śledzenia i logowania.

Pomimo powszechnego wniosku, że tylko złoczyńcy będą potrzebować anonimowej usługi komunikacyjnej, szeroki wachlarz osób i organizacji również potrzebuje dodatkowego bezpieczeństwa:

- Aktywiści

- Informatorzy

- Dziennikarze

- Dyrektorzy biznesowi

- Naukowcy

- Specjaliści IT

- Wojskowy

- Egzekwowanie prawa

Aby wymienić tylko kilka.

Wrażliwe badania

Oprócz anonimowej komunikacji, anonimowy serwer proxy może służyć do anonimowych badań niezwykle wrażliwych tematów. To omija królestwo przestępczości, ponieważ niektóre z tych niezwykle wrażliwych tematów mogą być rzeczywiście bardzo nielegalne, ale nadal potrzebujemy informacji o aplikacjach i potencjalnych użytkownikach nikczemnych usług.

Ochrona przed rejestrowaniem danych przez instytucje rządowe

Oczywiście pod koniec dnia ogromnym aspektem korzystania z anonimowego serwera proxy jest ukrywanie ogólnej aktywności w Internecie przed podmiotami, o których wiemy, że aktywnie rejestrują wszystkie nasze działania online. Ciągle słyszymy, że ten nadzór sieci jest dla naszego własnego dobra i że jest niezbędnym narzędziem walki z terroryzmem.

To może być prawda, ale nie sprawia mi to większej radości z powodu dużego pliku, w którym wszystko jest przechowywane. Może być teraz wykorzystywany do walki z terroryzmem, ale co powiesz na przyszłość?

Wolałbym się nie dowiedzieć.

Z której usługi powinienem skorzystać?

Trzy dość zdecydowane anonimowe pakiety serwerów proxy prawie całkowicie zagwarantują twoją prywatność w Internecie.

Słup

Tor jest prawdopodobnie najbardziej znaną przeglądarką. Naprawdę prywatne przeglądanie: nieoficjalny przewodnik użytkownika po Tor. Naprawdę prywatne przeglądanie: nieoficjalny przewodnik użytkownika po Tor Tor zapewnia naprawdę anonimowe i niewykrywalne przeglądanie i wysyłanie wiadomości, a także dostęp do tzw. “Głęboka sieć”. Tor nie może zostać złamany przez żadną organizację na tej planecie. wyposażony w zintegrowaną anonimową usługę proxy. Wyśmiewany jako narzędzie terrorystów i karteli narkotykowych, Tor kieruje ruchem internetowym przez światową sieć przekaźników, ukrywając twoją aktywność i utrudniając nikomu przechwycenie twojej komunikacji.

#Tor jest całkowicie skompromitowany, deweloperzy są w karmionej kieszeni i na początek była to operacja nakarmiona, jeśli uważasz, że to oszczędza twoją dupę #Fail

- Anonimowe | Operacje (@AnonyCrypt) 15 maja 2016 r

Ostatnio pojawiły się obawy dotyczące integralności sieci Tor. Dokonano wielu głośnych aresztowań, wszystkie związane z różnymi rynkami Darknet (czarnymi rynkami działającymi na tak zwanym darknet). Wielu uważa, że niegdyś pozornie nieprzenikniona sieć Tora została znacznie (i prawdopodobnie nieodwracalnie) zagrożona, chociaż niektórzy twierdzą, że nadal jest lepsza niż używanie zwykłej przeglądarki i dobrowolne przekazywanie wszystkich danych.

I2P

I2P jest pełną alternatywą dla Tora, działając jako anonimowa sieć nakładek. To “sieć w sieci” stał się coraz bardziej popularny, ponieważ zaufanie maleje w sieci Tor.

przypomnienie, aby użyć i2p zamiast Tora

- zebraforce (@spookybreeze) 27 sierpnia 2015

Chociaż I2P oferuje tę samą usługę anonimizacji, działa inaczej niż Tor, koncentrując się na zapewnieniu wysokiego poziomu szyfrowania dla wszystkich tras, a także wykorzystując rozproszony model peer-to-peer do zarządzania siecią, zamiast scentralizowanego katalogu preferowanego przez Tor. I2P został zbudowany z myślą o funkcjonalności Deep Web What Is the Deep Web? To ważniejsze niż myślisz, co to jest Deep Web? To ważniejsze niż myślisz Głęboka sieć i ciemna sieć brzmią przerażająco i nikczemnie, ale niebezpieczeństwa zostały przesadzone. Oto, co oni naprawdę i jak możesz uzyskać do nich dostęp sam! , ale można go łatwo skonfigurować do przeglądania “sieć powierzchniowa.”

JonDo

JonDo oferuje anonimową usługę proxy skoncentrowaną na “sieć powierzchniowa,” podczas gdy pozostałe dwie wymienione usługi mają również na celu dostęp do głębokiej sieci. Różni się od Tora tym, że korzysta tylko z certyfikowanych partnerów jako węzłów przekaźnikowych. 6 sposobów, aby zabezpieczyć się przed naruszeniem bezpieczeństwa Tor Exit Nodes 6 sposobów, aby zabezpieczyć się przed zagrożeniami Tor Exit Nodes Tor jest potężny do ochrony prywatności w Internecie, ale nie jest idealny. Oto, jak uchronić się przed zagrożonymi węzłami wyjściowymi Tora. , dodając dodatkowy poziom anonimowości. W przeciwieństwie do swoich odpowiedników, JonDo oferuje usługę premium w celu zwiększenia czasami śmiesznie frustrujących wolnych prędkości połączenia, a także zwiększenia bezpieczeństwa.

Czas na zmianę?

Być może nie obchodzi Cię śledzenie w Internecie. Może Cię to nie obchodzić, że istnieje nadzór masowy / drag-net, ponieważ zapewnia nam bezpieczeństwo w inny sposób. Ale jeśli cię to obchodzi i masz najmniejszy dyskomfort związany z obecnością w Internecie, powinieneś zbadać anonimową usługę proxy.

Zapewni ci bezpieczeństwo (a przynajmniej będziesz bezpieczniejszy od niektórych rzeczy), będziesz mógł korzystać z całkowicie zaszyfrowanej i anonimowej komunikacji, a przede wszystkim nie pozostawisz łatwo identyfikowalnego cyfrowego papierowy szlak wirujący na wietrze.

Jaka jest twoja preferowana usługa? Czy uważasz, że Tor jest bezużyteczny, czy w porządku dla tych, którzy po prostu przeglądają sieć? Daj nam znać poniżej!

Zdjęcie kredytowe: wejście Viorel Sima przez Shutterstock