Lesley Fowler

42

3679

751

Kiedy pod koniec maja 2016 r. Zaczęły wysychać nowe wystąpienia szeroko rozpowszechnionego oprogramowania ransomware Locky, badacze bezpieczeństwa byli pewni, że nie widzieliśmy ostatniego z wariantów złośliwego oprogramowania szyfrującego pliki.

Oto oni mieli rację.

Od 19 czerwcath eksperci ds. bezpieczeństwa zaobserwowali miliony złośliwych wiadomości e-mail wysłanych z załącznikiem zawierającym nowy wariant oprogramowania ransomware Locky. Wydaje się, że ewolucja sprawiła, że złośliwe oprogramowanie stało się znacznie bardziej niebezpieczne Poza twoim komputerem: 5 sposobów, w jakie Ransomware zabierze Cię w niewolę W przyszłości poza twoim komputerem: 5 sposobów, w jakie Ransomware zabierze Cię w niewolę w przyszłości Ransomware jest prawdopodobnie najgorszym złośliwym oprogramowaniem, a przestępcy używający go stają się coraz bardziej zaawansowani. Oto pięć niepokojących rzeczy, które można wkrótce wziąć jako zakładników, w tym inteligentne domy i inteligentne samochody. i towarzyszy im zmieniona taktyka dystrybucji, rozprzestrzeniająca infekcję bardziej niż wcześniej.

Badacze zajmujący się bezpieczeństwem nie tylko Locky ransomware. Istnieją już inne warianty Locky, i wydaje się, że sieci dystrybucyjne są coraz większe “produkcja” na całym świecie, bez konkretnych celów.

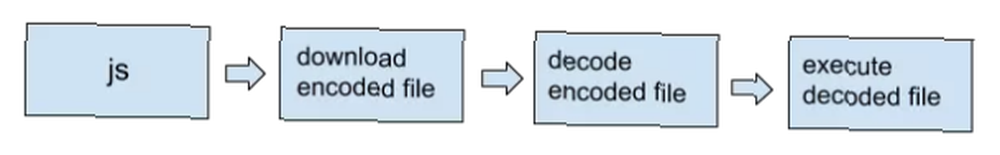

JavaScript Ransomware

W 2016 r. Nastąpiła niewielka zmiana w dystrybucji szkodliwego oprogramowania Don't Fall Foul of the Scammers: Przewodnik po ransomware i innych zagrożeniach Don't Fall Foul of the Scammers: przewodnik po Ransomware i innych zagrożeniach. Użytkownicy Internetu mogą dopiero zacząć rozumieć skrajne zagrożenia związane z oprogramowaniem ransomware, ale już zaczął się rozwijać, aby pozostać pod radarem tak długo, jak to możliwe.

Podczas gdy złośliwe oprogramowanie wykorzystujące znane frameworki JavaScript nie jest rzadkie, specjaliści ds. Bezpieczeństwa zostali przytłoczeni zalewem złośliwego oprogramowania w pierwszym kwartale 2016 r., Co spowodowało, że Eldon Sprickerhoff stwierdził:

“Ewolucja szkodliwego oprogramowania wydaje się być tak szybka i przełomowa jak każde środowisko w dżungli, w którym przetrwanie i rozprzestrzenianie się idą w parze. Autorzy często kooptowali funkcjonalność różnych szczepów złośliwego oprogramowania do nowej generacji kodu - regularnie próbkując skuteczność i rentowność każdego pokolenia.”

Pojawienie się oprogramowania ransomware zakodowanego w JavaScript stanowi nowe wyzwanie dla użytkowników, którego należy unikać. Wcześniej, jeśli przypadkowo pobrałeś lub zostałeś wysłany złośliwy plik, Windows skanował rozszerzenie pliku i decydował, czy ten konkretny typ pliku stanowi zagrożenie dla twojego systemu.

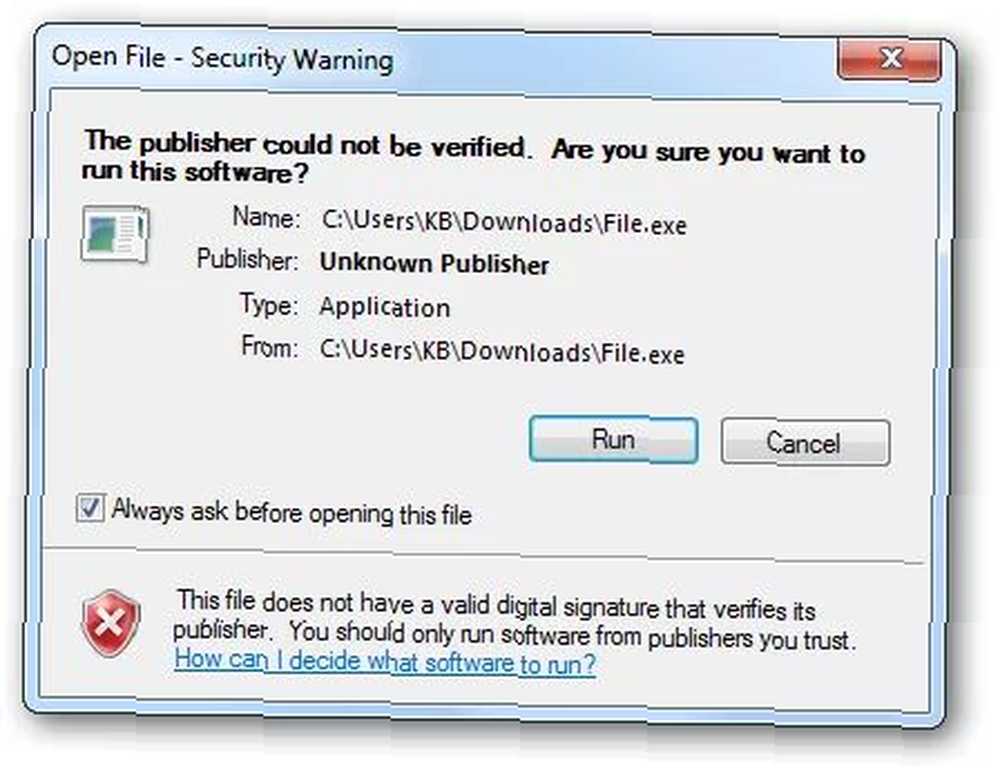

Na przykład, gdy próbujesz uruchomić nieznany .exe plik, zobaczysz to ostrzeżenie:

W JavaScript nie ma takiego domyślnego ostrzeżenia - .js rozszerzenie pliku - pliki, które doprowadziły do ogromnej liczby użytkowników klikających bez zastanowienia, a następnie przetrzymywanych za okup.

Botnety i spam e-mail

Zdecydowana większość oprogramowania ransomware jest wysyłana za pośrednictwem złośliwych wiadomości e-mail, które z kolei są wysyłane w ogromnych ilościach za pośrednictwem ogromnych sieci zainfekowanych komputerów, powszechnie nazywanych “botnet.”

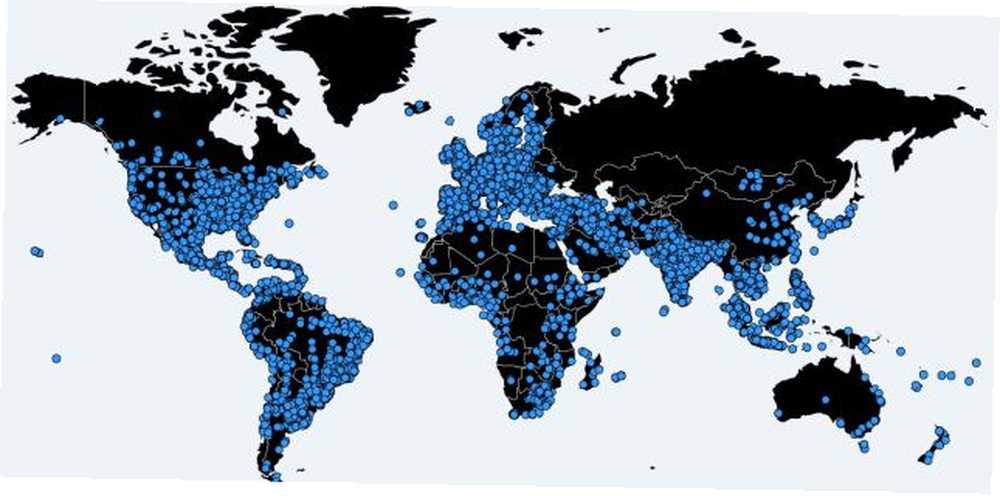

Ogromny wzrost liczby ransomware Locky został powiązany bezpośrednio z botnetem Necrus, który uzyskał średnio 50 000 Adresy IP są infekowane co 24 godziny przez kilka miesięcy. Podczas obserwacji (przez Anubis Networks) wskaźniki infekcji utrzymywały się na stałym poziomie, aż do 28 marcath kiedy nastąpił ogromny przypływ, sięgający 650 000 infekcje w ciągu 24 godzin. Następnie wróć do pracy jak zwykle, choć z powoli spadającym wskaźnikiem infekcji.

1 czerwcaśw, Necrus zamilkł. Spekulacje na temat tego, dlaczego botnet ucichł, są niewielkie, choć koncentrują się wokół aresztowania około 50 rosyjskich hakerów. Jednak botnet wznowił działalność pod koniec miesiąca (około 19 latth Czerwiec), wysyłając nowy wariant Locky do milionów potencjalnych ofiar. Aktualny obraz botnetu Necrus można zobaczyć na powyższym obrazku - zwróć uwagę, jak omija on Rosję?

Wiadomości e-mail zawierające spam zawsze zawierają załącznik, rzekomo będący ważnym dokumentem lub archiwum wysyłanym z zaufanego (ale sfałszowanego) konta. Po pobraniu i uzyskaniu dostępu do dokumentu automatycznie uruchomi zainfekowane makro lub inny złośliwy skrypt i rozpocznie się proces szyfrowania.

Czy to Locky, Dridex, CryptoLocker, czy jeden z niezliczonych wariantów ransomware Wirusy, oprogramowanie szpiegujące, złośliwe oprogramowanie itp. Wyjaśnione: Zrozumienie zagrożeń online Wirusy, oprogramowanie szpiegujące, złośliwe oprogramowanie itp. Wyjaśnione: Zrozumienie zagrożeń online Kiedy zaczynasz myśleć o wszystkich rzeczach, które może się nie udać podczas przeglądania Internetu, sieć zaczyna wyglądać dość przerażające miejsce. , e-mail będący spamem jest nadal najlepszą siecią dostarczającą oprogramowanie ransomware, wyraźnie ilustrującą skuteczność tej metody dostarczania.

Pojawiają się nowi pretendenci: Bart i RAA

Złośliwe oprogramowanie JavaScript nie jest jedynym zagrożeniem Ransomware stale rośnie - jak się chronić? Ransomware stale rośnie - jak się chronić? użytkownicy będą musieli walczyć w nadchodzących miesiącach - chociaż mam inne narzędzie JavaScript, o którym mogę Ci powiedzieć!

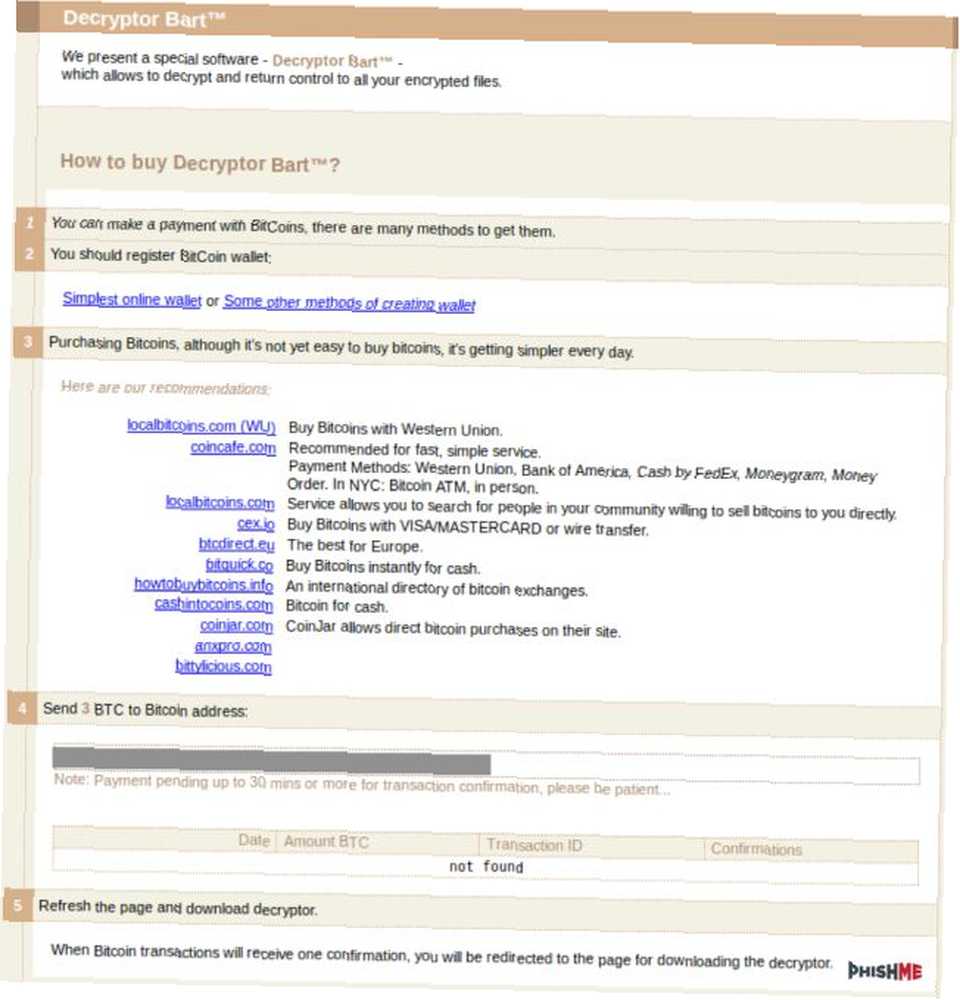

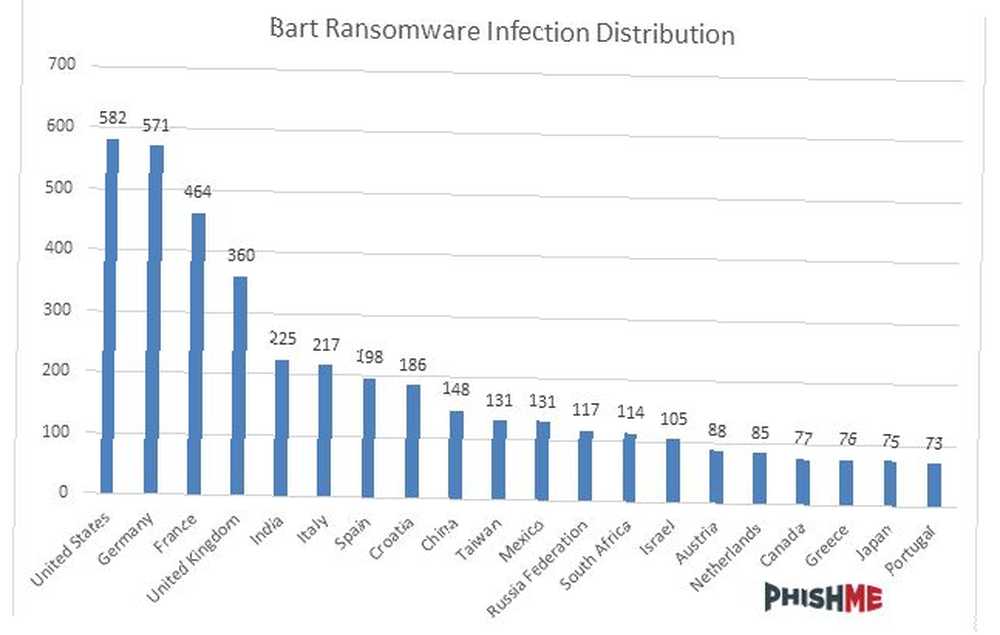

Po pierwsze, Bart infekcja wykorzystuje niektóre dość standardowe techniki ransomware, wykorzystując interfejs płatności podobny do Locky i atakując główną listę rozszerzeń plików do szyfrowania. Istnieje jednak kilka kluczowych różnic operacyjnych. Podczas gdy większość oprogramowania ransomware musi połączyć się z serwerem dowodzenia i kontroli, aby uzyskać zielone światło szyfrowania, Bart nie ma takiego mechanizmu.

Zamiast tego Brendan Griffin i Ronnie Tokazowski z Phishme uważają, że Bart polega na “odrębny identyfikator ofiary wskazujący podmiotowi grożącemu, jakiego klucza odszyfrowania należy użyć do utworzenia aplikacji deszyfrującej rzekomo dostępnej dla ofiar, które płacą okup,” co oznacza, że nawet jeśli zainfekowany zostanie szybko odłączony od Internetu (przed otrzymaniem tradycyjnego polecenia i kontroli), oprogramowanie ransomware nadal będzie szyfrować pliki.

Bart odsuwa na bok jeszcze dwie rzeczy: cenę wywoławczą odszyfrowywania i określony wybór celów. Obecnie wynosi 3BTC (bitcoin), co w chwili pisania wynosi prawie 2000 USD! Jeśli chodzi o wybór celów, w rzeczywistości Bart jest kimś więcej nie cel. Jeśli Bart określi zainstalowany język użytkownika rosyjski, ukraiński lub białoruski, nie zostanie wdrożony.

Po drugie, mamy RAA, kolejny wariant ransomware opracowany całkowicie w JavaScript. Ciekawe jest to, że RAA korzysta z popularnych bibliotek JavaScript. RAA jest dystrybuowane przez złośliwą sieć e-mail, jak widzimy w przypadku większości programów ransomware, i zwykle jest maskowane jako dokument Word. Po uruchomieniu plik generuje fałszywy dokument programu Word, który wydaje się całkowicie uszkodzony. Zamiast tego RAA skanuje dostępne dyski w celu sprawdzenia dostępu do odczytu i zapisu, a jeśli się powiedzie, biblioteki Crypto-JS, aby rozpocząć szyfrowanie plików użytkownika.

Aby dodać zniewagę do obrażeń, RAA dołącza również dobrze znany program Pony do kradzieży haseł, aby upewnić się, że naprawdę jesteś naprawdę wkręcony.

Kontrolowanie złośliwego oprogramowania JavaScript

Na szczęście, pomimo oczywistego zagrożenia ze strony złośliwego oprogramowania opartego na JavaScript, możemy zmniejszyć potencjalne zagrożenie za pomocą podstawowych kontroli bezpieczeństwa na naszych kontach e-mail i pakietach Office. Korzystam z pakietu Microsoft Office, więc te wskazówki skupią się na tych programach, ale powinieneś stosować te same zasady bezpieczeństwa do dowolnych aplikacji, których używasz.

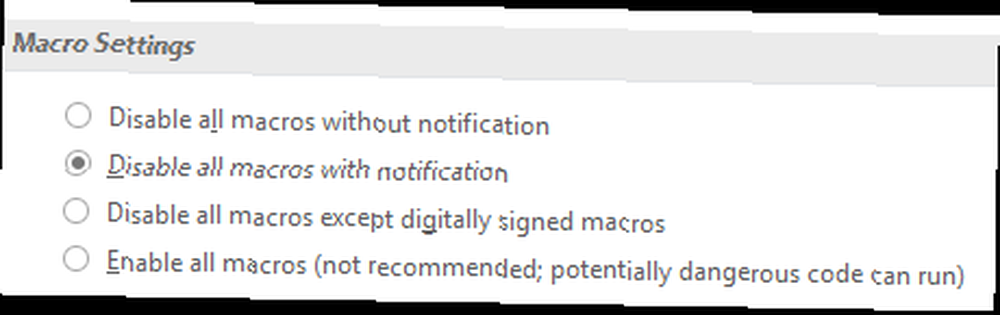

Wyłącz makra

Po pierwsze, możesz wyłączyć automatyczne uruchamianie makr. Makro może zawierać kod zaprojektowany do automatycznego pobierania i uruchamiania złośliwego oprogramowania, bez Twojej wiedzy. Pokażę ci, jak to zrobić w programie Microsoft Word 2016, ale proces jest stosunkowo podobny dla wszystkich innych programów pakietu Office Jak się chronić przed złośliwym oprogramowaniem Microsoft Word Jak chronić się przed złośliwym oprogramowaniem Microsoft Word Czy wiesz, że komputer może zostać zainfekowany przez złośliwe dokumenty Microsoft Office lub że możesz zostać oszukany w celu włączenia ustawień potrzebnych do zainfekowania twojego komputera? .

Zmierzać do Plik> Opcje> Centrum zaufania> Ustawienia Centrum zaufania. Pod Ustawienia makr masz cztery opcje. Ja wybieram Wyłącz wszystkie makra z powiadomieniem, więc mogę go uruchomić, jeśli jestem pewien źródła. Microsoft zaleca jednak wybranie Wyłącz wszystkie makra oprócz makr podpisanych cyfrowo, w bezpośrednim związku z rozprzestrzenianiem się oprogramowania ransomware Locky.

Pokaż rozszerzenia, użyj innego programu

Nie jest to całkowicie niezawodne, ale połączenie tych dwóch zmian może prawdopodobnie uratować Cię przed dwukrotnym kliknięciem niewłaściwego pliku.

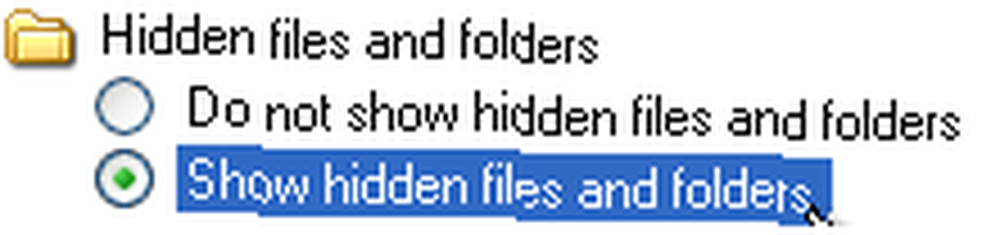

Najpierw musisz włączyć rozszerzenia plików w systemie Windows, które są domyślnie ukryte.

W systemie Windows 10 otwórz okno Eksploratora i przejdź do Widok patka. Czek Rozszerzenia nazw plików.

W systemie Windows 7, 8 lub 8.1 przejdź do Panel sterowania> Wygląd i personalizacja> Opcje folderów. Pod Widok przewiń w dół Zaawansowane ustawienia dopóki nie zauważysz Ukryj rozszerzenia dla znanych typów plików.

Jeśli przypadkowo pobierzesz złośliwy plik ukryty jako coś innego, powinieneś być w stanie wykryć rozszerzenie pliku przed wykonaniem.

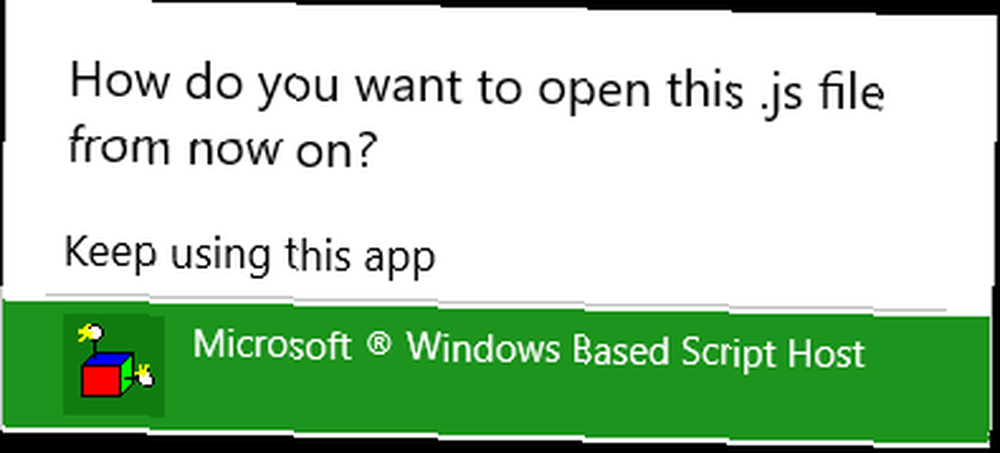

Druga część polega na zmianie domyślnego programu używanego do otwierania plików JavaScript. Widzisz, kiedy korzystasz z JavaScript w swojej przeglądarce, istnieje szereg barier i struktur, które próbują powstrzymać wszelkie złośliwe wydarzenia przed spustoszeniem twojego systemu. Gdy znajdziesz się poza świętością przeglądarki i wejdziesz w powłokę systemu Windows, podczas wykonywania tego pliku mogą się zdarzyć złe rzeczy.

Udaj się do .js plik. Jeśli nie wiesz, gdzie i jak, wpisz * .js w pasku wyszukiwania Eksploratora Windows. Twoje okno powinno się zapełnić plikami podobnymi do tego:

Kliknij plik prawym przyciskiem myszy i wybierz Nieruchomości. W tej chwili nasz plik JavaScript otwiera się za pomocą hosta skryptów opartego na systemie Microsoft Windows. Przewiń w dół, aż znajdziesz Notatnik i naciśnij dobrze.

Podwójne sprawdzenie

Microsoft Outlook nie pozwala ci odbierać plików określonego typu. Dotyczy to zarówno plików .exe, jak i .js i ma na celu powstrzymanie Cię przed przypadkowym wprowadzeniem złośliwego oprogramowania na komputer. Nie oznacza to jednak, że nie mogą i nie prześlizgną się przez oba inne środki. Istnieją trzy niezwykle łatwe sposoby ponownego pakowania oprogramowania ransomware:

- Korzystanie z kompresji plików: złośliwy kod można zarchiwizować i jest on wysyłany z innym rozszerzeniem pliku, które nie wyzwala zintegrowanego blokowania załączników programu Outlook.

- Zmień nazwę pliku: często napotykamy złośliwy kod ukryty jako inny typ pliku. Ponieważ większość świata korzysta z jakiejś formy pakietu biurowego, formaty dokumentów są niezwykle popularne.

- Korzystanie ze wspólnego serwera: ta opcja jest nieco mniej prawdopodobna, ale jeśli zostanie przejęta, złośliwa poczta może zostać wysłana z prywatnego FTP lub bezpiecznego serwera SharePoint. Ponieważ serwer będzie znajdować się na białej liście w programie Outlook, załącznik nie zostanie uznany za złośliwy.

Zobacz tutaj pełną listę domyślnie rozszerzeń bloków programu Outlook.

Stała czujność

Nie zamierzam kłamać. Istnieje wszechobecne zagrożenie złośliwym oprogramowaniem, gdy jesteś online - ale nie musisz ulegać presji. Weź pod uwagę odwiedzane witryny, konta, na które się logujesz, i otrzymywane e-maile. I choć wiemy, że oprogramowanie antywirusowe ma trudności z dotrzymaniem kroku olśniewającej gamie wariantów złośliwego oprogramowania, pobieranie i aktualizowanie pakietu antywirusowego powinno absolutnie stanowić część obrony systemu.

Czy zostałeś dotknięty przez oprogramowanie ransomware? Czy odzyskałeś swoje pliki? Jakie to było oprogramowanie ransomware? Poinformuj nas, co ci się stało!

Obrazek: Mapa infekcji botnetem Necrus przez malwaretech.com, interfejs deszyfrujący Bart i bieżące infekcje według kraju za pośrednictwem phishme.com