Michael Cain

0

4920

364

Przesyłanie danych między dwoma urządzeniami jest często czasochłonnym bałaganem. Kable, niewiarygodne połączenia Bluetooth i znaczna cierpliwość są częścią naszego zbiorowego cierpienia.

Na szczęście istnieje alternatywa w postaci Wi-Fi Direct. Opracowany przez Wi-Fi Alliance, Wi-Fi Direct obiecuje zapewnić szybkość tradycyjnej sieci Wi-Fi. Dwa urządzenia są w stanie komunikować się bezpośrednio, bez potrzeby połączenia z Internetem.

Oczywiście żadna nowa technologia nie ma wad. Według badań przedstawionych na Black Hat Europe 2017 Wi-Fi Direct może zagrażać naszemu bezpieczeństwu. W ten sposób nieświadomie zapewnia hakerom łatwą drogę do naszego cyfrowego życia - wszystko w pogoni za wygodą.

Jak dokładnie Wi-Fi Direct naraża nas na niebezpieczeństwo i co możemy z tym zrobić?

Co to jest Wi-Fi Direct?

Technologia Bluetooth istnieje od 1994 roku i kiedyś była uważana za najłatwiejsze i najszybsze rozwiązanie do bezprzewodowego przesyłania plików. Jednak nie było to najlepsze: prędkości były wolne, a niezawodność niska.

Przez prawie ćwierć wieku odtąd wkroczyliśmy w erę cyfrową, tworząc, konsumując i przesyłając pliki znacznie większe niż w 1994 roku. Sojusz Wi-Fi sądził, że mogą pomóc, i stworzył Wi-Fi Direct- Łącząc łatwość Bluetooth i szybkość Wi-Fi WiFi Direct: Bezprzewodowy transfer plików w systemie Windows jest szybszy niż Bluetooth WiFi Direct: Bezprzewodowy transfer plików w systemie Windows to szybszy niż Udostępnianie danych przez Bluetooth z komputera z systemem Windows 8 na innym urządzeniu wiąże się z pewnymi wyzwaniami. Dzięki Bluetooth i WiFi Direct przetestowaliśmy dwa popularne i szeroko dostępne rozwiązania. Oto, co znaleźliśmy… .

Chociaż łączymy Wi-Fi z Internetem, jest to w rzeczywistości sposób na stworzenie lokalnej sieci bezprzewodowej. Tak się składa, że punkt dostępowy Wi-Fi (AP) jest podłączony do Internetu. Połączenie internetowe nie ogranicza Wi-Fi Direct. Zamiast tego pozwala dwóm urządzeniom skonfigurować sieć Wi-Fi typu peer-to-peer (P2P), bez potrzeby korzystania z routera bezprzewodowego.

Mimo że wykorzystuje inną technologię, w rzeczywistości Wi-Fi Direct przypomina Bluetooth Różnice między Bluetooth 4.0 a Wi-Fi Direct Musisz znać różnice między Bluetooth 4.0 a Wi-Fi Direct, musisz wiedzieć Jeśli weźmiesz spoglądając w przyszłość, trudno nie wyobrazić sobie stale działającego społeczeństwa, które oferuje wiele połączonych urządzeń, które działają zgodnie, aby Twoje życie było wygodniejsze. -z wyjątkiem prędkości do 250 Mb / s (dziesięciokrotnie większa niż prędkość oferowana przez Bluetooth 4.0) i 256-bitowego szyfrowania AES.

Jak działa funkcja Wi-Fi Direct?

Wi-Fi Direct to dość myląca nazwa. W rzeczywistości dziwnie to brzmi jak usługa używana do łatwego łączenia się z siecią Wi-Fi. Chociaż istnieje już jako Wi-Fi Protected Setup (WPS).

Podczas opracowywania Wi-Fi Direct miał alternatywną nazwę (Wi-Fi P2P), która lepiej podsumowuje protokół. Zamiast łączyć się z centralnym punktem dostępowym (AP), dwa urządzenia mogą łączyć się bezpośrednio ze sobą.

Źródło zdjęcia: Andrés Blanco

Źródło zdjęcia: Andrés Blanco

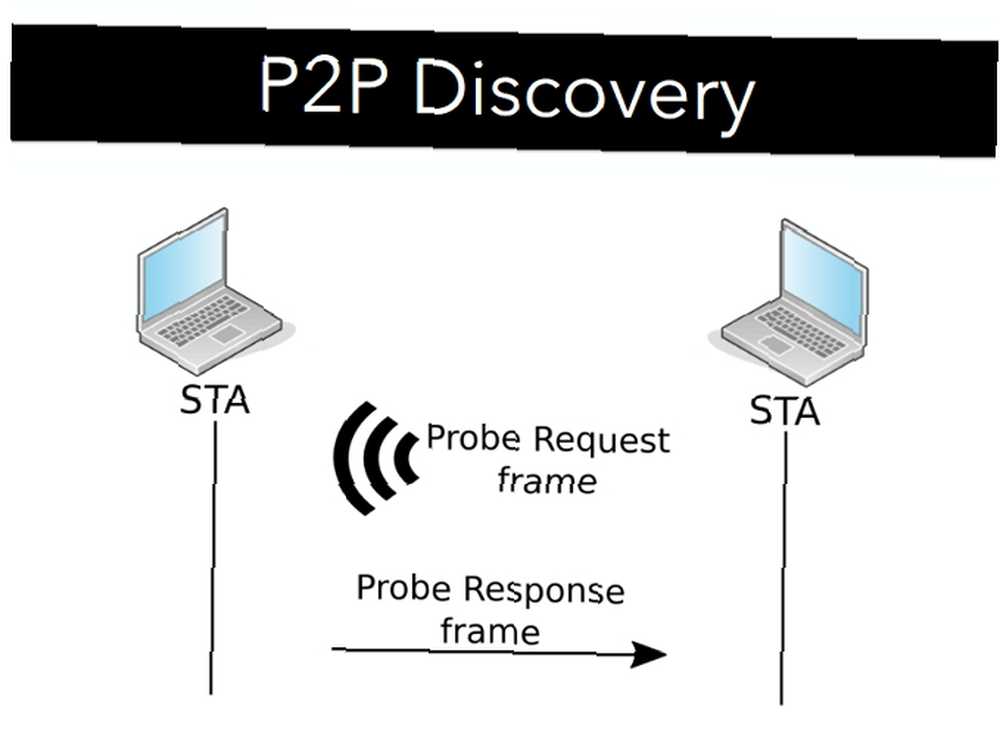

Procedura wykrywania, która umożliwia utworzenie połączenia Wi-Fi Direct, składa się z dwóch stanów urządzenia: słuchania i wyszukiwania. W stanie nasłuchiwania urządzenie czeka na żądanie sondy, na które może odpowiedzieć, znane jako skanowanie pasywne.

Stan wyszukiwania lub aktywne skanowanie wysyła żądania, czekając na odpowiedzi od urządzeń w stanie nasłuchiwania. Aby utworzyć sieć P2P, oba urządzenia muszą aktywnie przełączać się między oboma stanami.

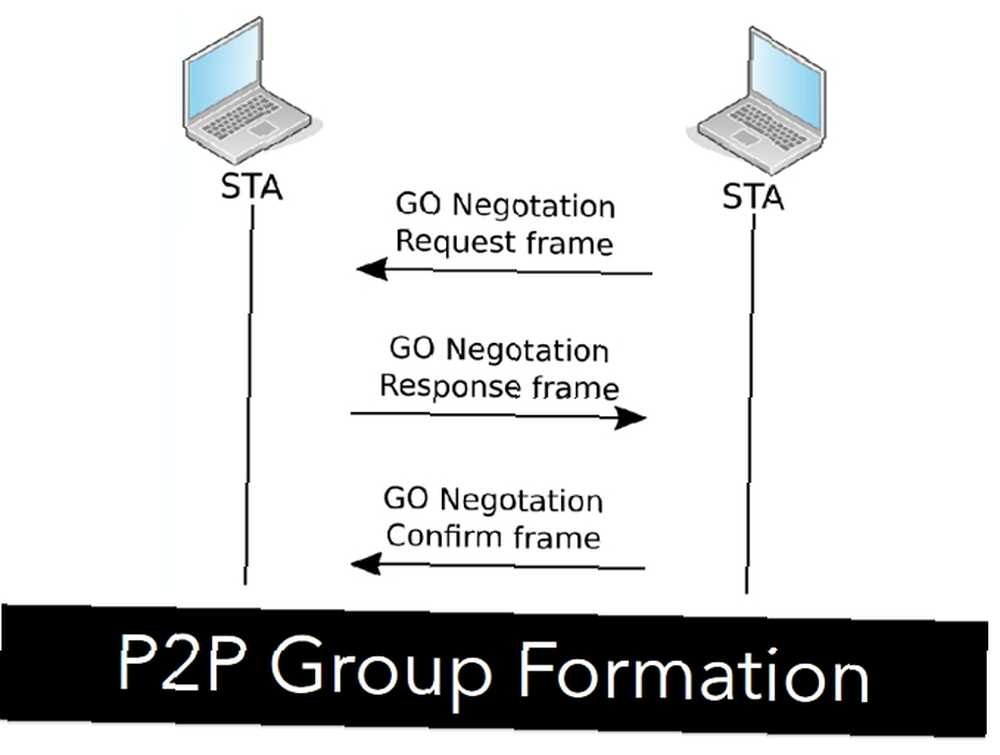

Po zlokalizowaniu się dwóch urządzeń rozpoczynają negocjacje, które urządzenie będzie działało jako właściciel grupy P2P (P2P GO). P2P GO bardzo przypomina AP w tradycyjnej sieci, umożliwiając podłączenie do niego drugiego urządzenia.

Źródło zdjęcia: Andrés Blanco

Źródło zdjęcia: Andrés Blanco

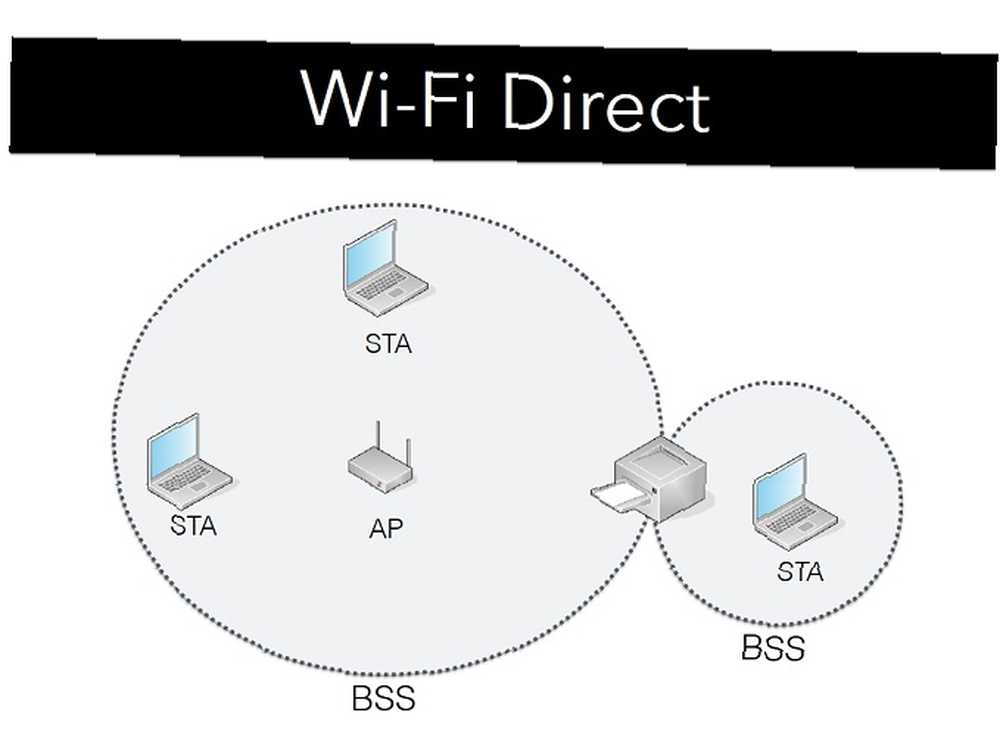

Drukarki, telewizory Smart i podobne urządzenia Internetu przedmiotów (IoT) są często zaprojektowane tak, aby działać domyślnie w systemach P2P GO. Emitują ramki nawigacyjne, aby inne urządzenia mogły je znaleźć i ustalić, czy można się z nimi połączyć. Oznacza to, że nie ma potrzeby negocjacji GO, w wyniku czego połączenia Wi-Fi Direct i Wi-Fi wydają się funkcjonalnie podobne.

Problem z implementacją Wi-Fi Direct

W praktyce żadna z tych technologii nie działa w izolacji. Wiele urządzeń obsługujących Wi-Fi Direct jest jednocześnie podłączonych do standardowej sieci Wi-Fi. Na przykład Twoja drukarka domowa może akceptować zdjęcia bezpośrednio ze smartfona za pośrednictwem Wi-Fi Direct, ale prawdopodobnie jest również podłączona do sieci domowej.

Zdolność urządzenia do jednoczesnego łączenia się z wieloma sieciami jest zwykle pozytywna. Jest to także jedna z największych luk w zabezpieczeniach Wi-Fi Direct.

Źródło zdjęcia: Andrés Blanco

Źródło zdjęcia: Andrés Blanco

Jednak Wi-Fi Direct jako specyfikacja nie jest winna. Zamiast tego to ryzyko związane z wdrażaniem i złymi praktykami bezpieczeństwa wielu producentów urządzeń.

Ten problem nie dotyczy wyłącznie Wi-Fi Direct. Rzeczywiście, powszechną słabością urządzeń IoT jest podatność Twojego inteligentnego domu na ryzyko związane z Internetem przedmiotów? Czy Twój inteligentny dom jest zagrożony przez luki w zabezpieczeniach związane z Internetem przedmiotów? Czy Internet przedmiotów jest bezpieczny? Miałbyś taką nadzieję, ale ostatnie badanie wykazało, że kwestie bezpieczeństwa podniesione kilka lat temu muszą zostać rozwiązane. Twój inteligentny dom może być zagrożony. . Wśród wielu przykładów przedstawionych przez Andrésa Blanco w Black Hat Europe były drukarki HP i Samsung oraz urządzenie do strumieniowego przesyłania multimediów od Western Digital.

Punkt wejścia

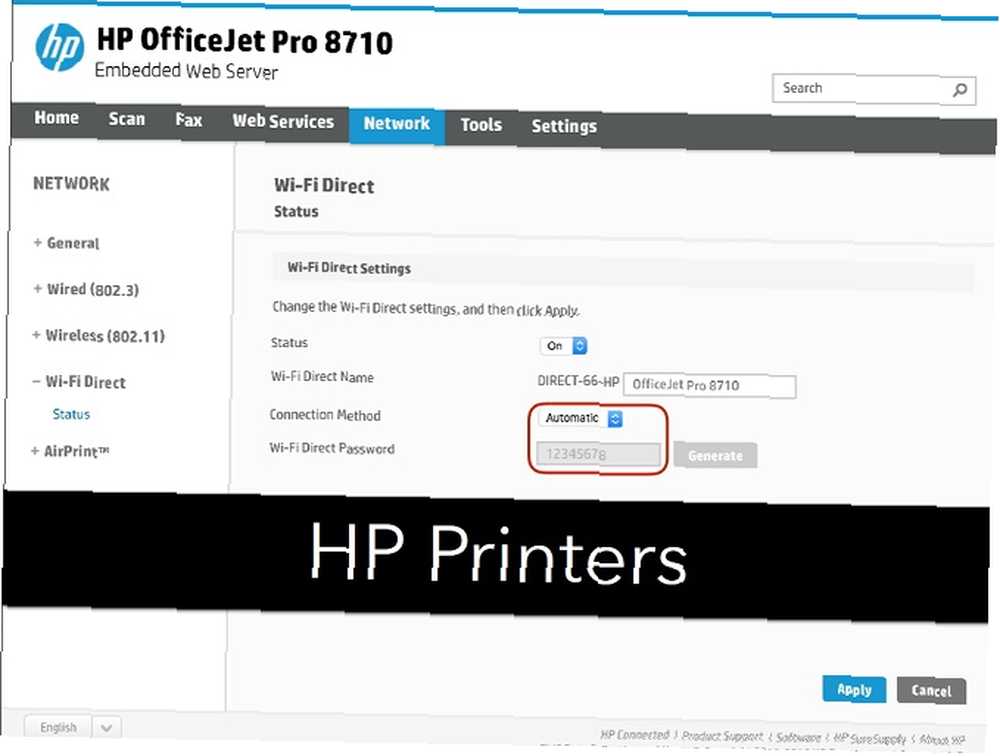

Blanco wykorzystał OfficeJet Pro 8710 HP jako studium przypadku. Drukarka obsługuje Wi-Fi Direct, a także może akceptować równoczesne połączenia ze standardowymi sieciami Wi-Fi. Zarządzanie bezpieczeństwem drukarki obejmuje; HTTPS, WPA2, bezprzewodowe uwierzytelnianie 802.1x, PSK i zapora ogniowa.

Po przeczytaniu specyfikacji możesz pomyśleć, że zainwestowałeś w urządzenie kuloodporne. Drukarka jest skonfigurowana jako P2P GO, dzięki czemu rozgłasza swoje istnienie i umożliwia podłączenie innych urządzeń.

Źródło zdjęcia: Andrés Blanco

Źródło zdjęcia: Andrés Blanco

Standard Wi-Fi Direct nakazuje, aby po zażądaniu połączenia urządzenia następnie ustanowiły połączenie za pomocą protokołu połączenia WPS. Pin WPS to ośmiocyfrowy kod numeryczny, który łatwo poddaje się atakowi brutalnej siły. Implementacja protokołu WPS przez HP polega na automatycznym zezwalaniu na połączenia Wi-Fi Direct przy użyciu domyślnego hasła WPS „12345678”.

W efekcie pozwala to każdemu nawiązać połączenie Wi-Fi z drukarką, bez uwierzytelnienia lub powiadomienia. Atakujący ma wtedy pełny dostęp do drukarki - potencjalnie w tym do pamięci drukowania i historii - a także punkt wejścia do szerszej sieci Wi-Fi, do której drukarka jest podłączona.

Źródło zdjęcia: Andrés Blanco

Źródło zdjęcia: Andrés Blanco

Kolejny przykład słabej implementacji można znaleźć w odtwarzaczu Western Digital TV Live Media. Urządzenie standardowo obsługiwało Wi-Fi Direct i zostało automatycznie włączone, umożliwiając każdemu w zasięgu połączenie.

Podłączone urządzenie miało wówczas pełny dostęp do funkcji zdalnego sterowania, a także do serwera WWW oraz dostęp do odczytu / zapisu do serwera multimediów i wszystkich podłączonych urządzeń. Wszystkie te uprawnienia zostały przyznane bez uwierzytelnienia lub powiadomienia. Być może nic dziwnego, że WD TV Live został przerwany w 2016 roku.

Czy Wi-Fi Direct to naprawdę problem??

Wielu producentów twierdzi, że luki w zabezpieczeniach Wi-Fi Direct nie stanowią problemu ze względu na ograniczenia protokołu na odległość około 100 metrów. Standardowe sieci Wi-Fi mają również zasięg około 100 metrów, co niewiele pomaga w zapobieganiu atakom. Jak ludzie hakują sieci bezprzewodowe i jak się chronić Jak ludzie hakują sieci bezprzewodowe i jak się chronić .

Protokół Wi-Fi Direct ma wady. Jednak, podobnie jak w przypadku całej branży technologicznej, główne wady pochodzą od producentów sprzętu, którzy niewiele robią, aby zabezpieczyć swoje urządzenia.

Chętnie podzielą cię ciężko zarobionymi pieniędzmi, zmiany technologiczne zostały przemianowane na funkcje, ale bez poświęcania czasu na ich zabezpieczenie. Ponieważ luki różnią się w zależności od urządzenia, najlepiej jest pamiętać o urządzeniach w sieci Jak sprawdzić sieć Wi-Fi pod kątem podejrzanych urządzeń Jak sprawdzić sieć Wi-Fi pod kątem podejrzanych urządzeń Martwisz się, że nieznajomi lub hakerzy może być w twojej sieci Wi-Fi? Oto jak możesz to sprawdzić i jak coś z tym zrobić. .

Podczas konfigurowania urządzenia zmień ustawienia domyślne, wyłącz niezabezpieczone funkcje i zapewnij bezpieczeństwo swojej sieci. 10 sposobów, w jaki router nie jest tak bezpieczny, jak myślisz. 10 sposobów, w jaki router nie jest tak bezpieczny, jak myślisz. Oto 10 sposobów, w jakie router może być wykorzystywanym przez hakerów i porywaczy bezprzewodowych. . Dopóki firmy nie będą zmuszone stawić czoła kosztom swoich złych standardów bezpieczeństwa, my, użytkownicy, musimy zapobiegać powodowanym przez nie szkodom.