Owen Little

0

3870

159

Podejmując decyzję, który dostawca pamięci masowej w chmurze użyć Dropbox vs. Dysk Google vs. OneDrive: Która pamięć w chmurze jest dla Ciebie najlepsza? Dropbox vs. Dysk Google vs. OneDrive: Która pamięć w chmurze jest dla Ciebie najlepsza? Czy zmieniłeś sposób myślenia o pamięci w chmurze? Do popularnych opcji Dropbox, Google Drive i OneDrive dołączyły inne. Pomagamy odpowiedzieć na pytanie, z której usługi przechowywania w chmurze należy skorzystać. , większość z nas stawia na wygodę nad bezpieczeństwo.

Oczywiście wygoda jest ważna. Jeśli nie możesz uzyskać dostępu do swoich plików, gdy ich potrzebujesz, konto w chmurze nie ma większego sensu. W tym momencie lepiej byłoby użyć pamięci USB.

Jednak bezpieczeństwo jest równie ważne. W rzeczywistości jest to prawdopodobnie jeszcze ważniejsze. Jeśli często korzystasz z pamięci w chmurze, prawdopodobnie masz tam dużą liczbę poufnych dokumentów. Możesz używać swojego konta do wszystkiego, od wyciągów bankowych po kopie paszportów.

Oczywiście nie chcesz, aby te pliki dostały się w niepowołane ręce. Ale czy twój dostawca robi wystarczająco dużo, aby cię chronić? W tym artykule przyjrzymy się, które rozwiązania w chmurze są najbezpieczniejsze.

dysk Google

Dysk Google może pochwalić się 800 milionami użytkowników i 15 GB bezpłatnej przestrzeni dyskowej, dzięki czemu jest najpopularniejszym dostawcą pamięci w chmurze w Internecie.

Co ciekawe, dopiero w 2013 r. Google włączyło dowolną formę szyfrowania na swoich serwerach. Firma została zmuszona do działania dopiero po ujawnieniu informacji na temat nadzoru NSA z tego okresu.

Dziś sytuacja się poprawiła. Podczas przesyłania plików Google szyfruje dane przy użyciu standardu TLS. Gdy twoje pliki docierają do serwerów Google, są one deszyfrowane, a następnie ponownie szyfrowane w 128-bitowym AES. Szyfrowanie ma miejsce, zanim Google doda dane do Twojego konta, zmniejszając w ten sposób ryzyko wycieku danych.

Wreszcie, same klucze AES są szyfrowane za pomocą klucza głównego. Dodaje drugi poziom ochrony szyfrowania.

Największym słabym punktem Dysku Google, który wpływa również na niektóre inne usługi, o których wkrótce będę mówić, jest hasło.

Oczywiście sama technologia haseł nie jest niebezpieczna Wszystko, co musisz wiedzieć o hasłach Wszystko, co musisz wiedzieć o hasłach Hasła są ważne i większość ludzi nie wie o nich wystarczająco dużo. Jak wybrać silne hasło, używać unikalnego hasła wszędzie i pamiętać je wszystkie? Jak zabezpieczyć swoje konta? Jak… Problem polega raczej na tym, że Dysk Google używa tego samego hasła co reszta konta Google. Jeśli haker przejmie Twoje dane logowania, będzie miał dostęp do wszystkich dokumentów, wiadomości e-mail i historii online. To przerażająca myśl.

Microsoft OneDrive

Microsoft OneDrive to kolejny duży gracz w świecie pamięci masowej w chmurze. Użytkownicy otrzymują tylko 5 GB wolnego miejsca na swoim koncie Microsoft, ale subskrybenci Office 365 Wprowadzenie do Office 365: Czy należy kupić nowy model biznesowy Office? Wprowadzenie do usługi Office 365: czy warto kupić nowy model biznesowy pakietu Office? Office 365 to pakiet oparty na subskrypcji, który oferuje dostęp do najnowszego pakietu Office na komputery stacjonarne, Office Online, magazynu w chmurze i aplikacji mobilnych premium. Czy Office 365 zapewnia wystarczającą wartość, aby wart swojej ceny? są automatycznie obciążane do 1 TB.

Gdy wysyłasz dane z komputera na konto w chmurze, OneDrive wdraża szyfrowanie SSL. Jednak jeśli nie masz konta firmowego, usługa nie szyfruje twoich danych, gdy jest “w spoczynku” (tj. kiedy siedzi na Twoim koncie). Jeśli jesteś użytkownikiem dbającym o bezpieczeństwo, natychmiast uruchomi to dzwonki alarmowe.

Użytkownicy biznesowi mogą również korzystać z szyfrowania dla poszczególnych plików: jeśli szyfrowanie jednego pliku zostanie zhakowane, reszta dokumentów pozostanie bezpieczna. Użytkownicy indywidualni nie korzystają z takich korzyści.

Microsoft jest również otwarty na temat tego, w jaki sposób może udostępniać twoje dane stronom trzecim. Oto bezpośredni cytat z Oświadczenia o ochronie prywatności firmy:

“Będziemy uzyskiwać dostęp, przekazywać, ujawniać i chronić dane osobowe, w tym treści użytkownika… w celu zachowania zgodności z obowiązującym prawem lub reagowania na ważne procedury prawne, w tym przez organy ścigania lub inne agencje rządowe.”

I kolejny:

“Jeśli otrzymamy informacje wskazujące, że ktoś korzysta z naszych usług do handlu skradzioną własnością intelektualną lub fizyczną należącą do Microsoft, sami nie sprawdzimy prywatnych treści klienta, ale możemy skierować sprawę do organów ścigania.”

Wreszcie, podobnie jak Dysk Google, OneDrive jest podatny na błędy użytkownika. Microsoft oferuje takie funkcje, jak weryfikacja dwuetapowa. Czy weryfikacja dwuetapowa może być mniej irytująca? Cztery tajne hacki gwarantowane w celu poprawy bezpieczeństwa Czy weryfikacja dwuetapowa może być mniej irytująca? Cztery tajne hacki gwarantowane w celu poprawy bezpieczeństwa Czy chcesz mieć bezpieczeństwo konta kuloodpornego? Zdecydowanie sugeruję włączenie uwierzytelniania „dwuskładnikowego”. i uzyskiwać dostęp do dzienników, aby zminimalizować słaby punkt, ale pozostaje to problematyczne.

iCloud

iCloud jest ostatnim z “Wielka trójka” usługi. Prawdopodobnie nie jest tak przyjazny dla użytkownika jak OneDrive i Google Drive, a także obejmuje znacznie więcej rzeczy. W rzeczywistości Apple umieszcza wszystko od Find my iPhone po Keychain pod parasolem iCloud.

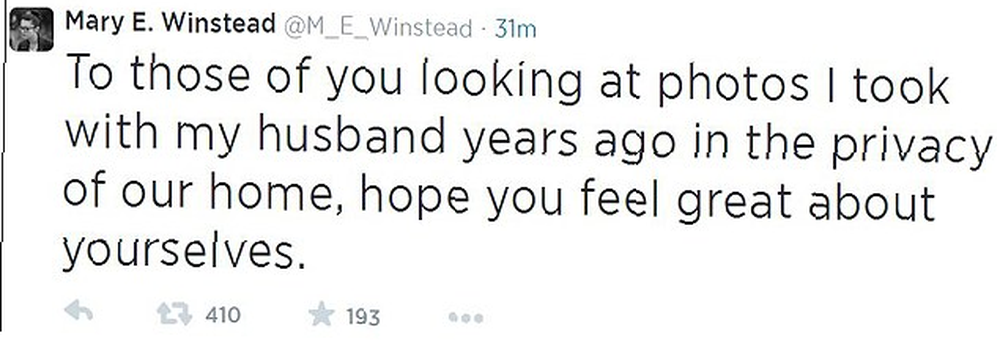

W 2014 roku pojawiła się na pierwszych stronach hakerów, gdy hakerzy ujawnili zdjęcia gwiazd. Apple bada gwiazdy nago, YouTube przedstawia Tip Jar i nie tylko… [Tech News Digest] Apple bada gwiazdy Celebrity Nudes, YouTube przedstawia tip Jar i więcej… [Tech News Digest] do spowolnienia Internetu, Windows XP zbliża się do śmierci o 1%, zagraj w Star Citizen za darmo, nową przeglądarkę internetową Raspberry Pi i urządzenia, których ledwo unikaliśmy. w służbie publicznej. Pomimo początkowych doniesień o błędach w interfejsie API Apple'a, roboty mogły podejmować nieograniczone próby brutalnego wymuszania hasła, ale później ujawniono, że to wina phishingu. W rzeczywistości zabezpieczenia Apple iCloud są bardzo niezawodne.

Jeśli chodzi o przesyłanie i przechowywanie danych, iCloud odzwierciedla Dysk Google. Twoje dane są szyfrowane przy użyciu protokołu SSL podczas przesyłania i są przechowywane w 128-bitowym systemie AES na serwerach Apple. Jedynymi danymi przechowywanymi w 256-bitowym AES są cokolwiek powiązane z pękiem kluczy.

Ponieważ iCloud to także sposób, w jaki iPhone'y, iPady, a nawet Apple Mail i Kontakty tworzą kopie zapasowe swoich danych, Apple używa bezpiecznych tokenów. Wszelkie aplikacje łączące się z iCloud używają tokena zamiast prosić o zachowanie kopii hasła iCloud na urządzeniu.

Dropbox

Dropbox różni się od Dysku Google, OneDrive i iCloud. W przeciwieństwie do tych trzech nie jest powiązany z ogromnym ekosystemem innych aplikacji i usług. Jest najbardziej znany “samodzielny” dostawca.

Być może niepokojące dla użytkowników, w ostatnich latach często pojawiały się w wiadomościach z powodu szeregu naruszeń bezpieczeństwa. W 2012 r. Do konta pracownika wykorzystano złożone hasło, które z kolei ujawnia adresy e-mail użytkownika. Następnie w 2014 r. Hakerzy twierdzili, że mają prawie siedem milionów adresów e-mail użytkowników. Czy jesteś jednym z 69 milionów zaatakowanych użytkowników Dropbox? Czy jesteś jednym z 69 milionów zaatakowanych użytkowników Dropbox? Potwierdzono, że w sierpniu 2012 r. Zhackowano 68 milionów kont Dropbox. Czy twoje było jednym z nich? Co powinieneś z tym zrobić? I dlaczego włamanie zajęło CZTERY LATA… i hasła.

Szkoda, że procesy bezpieczeństwa zewnętrznego firmy są podejrzane, ponieważ bezpieczeństwo plików jest jednym z najlepszych w branży.

Aplikacja korzysta z protokołu SSL / TLS, gdy dane są przenoszone między komputerem a serwerami firmy. Gdy dane są w spoczynku, wykorzystuje szyfrowanie 256-AES. Może również odłączyć dane z twojego konta, jeśli ktoś ukradnie klucze szyfrowania, zapobiegając w ten sposób niewielkiemu włamywaczowi poważnemu problemowi.

Dwuetapowa weryfikacja Dropbox ma formę wiadomości tekstowej lub wiadomości “Hasło jednorazowe oparte na czasie” (TOTP) aplikacja.

Pudełko

Box to wielki rywal Dropbox. Jest bardziej skoncentrowany na przedsiębiorstwie niż jego rywal, a jego systemy bezpieczeństwa odzwierciedlają to.

Administratorzy IT mają pulpit nawigacyjny, z którego można łatwo zarządzać kontami użytkowników, w tym zasadami dostępu i udostępniania oraz scentralizowane zarządzanie wszystkimi plikami.

Szczególnie interesująca jest funkcja Box KeySafe firmy. Pozwala organizacjom zarządzać własnymi kluczami szyfrowania za pomocą AWS KMS i AWS CloudHSM.

Zdjęcie: Rawpixel.com przez Shutterstock

Zdjęcie: Rawpixel.com przez Shutterstock

Wreszcie, istnieje cały szereg funkcji biznesowych, które będą cenne dla pracodawców, a jednocześnie mało interesujące dla użytkowników końcowych. Obejmują one regionalne przechowywanie danych w Europie, Azji, Australii i Kanadzie, zgodność z mandatami regulacyjnymi, takimi jak ISO 27001, ISO 27018, SOC 1 (SSAE 16), PCI DSS, FedRAMP oraz zapobieganie utracie danych.

Żadne z nich niekoniecznie zwiększa bezpieczeństwo Twoich danych, ale z pewnością przyczyniają się do zwiększenia bezpieczeństwa Twojej firmy.

Czy ufasz dostawcom pamięci masowej w chmurze??

Jeśli nic więcej, mam nadzieję, że ten artykuł uświadomił wam, że nie każde przechowywanie w chmurze jest takie samo. Nawet między trzema największymi nazwiskami w branży istnieją zauważalne różnice, które mogą dramatycznie wpłynąć na bezpieczeństwo danych.

Jeśli nigdy nie planujesz przechowywać więcej niż dziwnego przepisu lub zdjęć rodzinnych, te względy bezpieczeństwa mogą nie być dla Ciebie ważne. Ale jeśli używasz pamięci w chmurze jako rozszerzenia dysku twardego komputera, musisz dokładnie przemyśleć, gdzie przechowujesz swoje dane.

Czy używasz dostawców pamięci masowej w chmurze do poufnych dokumentów? Czy masz pewność, że dostawcy cię ochronią? Jak zawsze możesz zostawić wszystkie swoje myśli i opinie w komentarzach poniżej.

Kredyty obrazkowe: SaidAuita / Shutterstock