Gabriel Brooks

0

4068

475

FTP 6 Dobry Online Klienci FTP dla Gdy jesteś w drodze 6 Dobry Online Klienci FTP dla Gdy jesteś w drodze i SSH Jak tunelować ruch internetowy za pomocą SSH Secure Shell Jak tunelować ruch internetowy za pomocą SSH Secure Shell to protokoły sieciowe, które działa na warstwie TCP / IP, podobnie jak HTTP. Mówiąc wprost, jest to pewien sposób, w jaki urządzenia mogą komunikować się ze sobą przez sieć.

FTP 6 Dobry Online Klienci FTP dla Gdy jesteś w drodze 6 Dobry Online Klienci FTP dla Gdy jesteś w drodze i SSH Jak tunelować ruch internetowy za pomocą SSH Secure Shell Jak tunelować ruch internetowy za pomocą SSH Secure Shell to protokoły sieciowe, które działa na warstwie TCP / IP, podobnie jak HTTP. Mówiąc wprost, jest to pewien sposób, w jaki urządzenia mogą komunikować się ze sobą przez sieć.

Różne sposoby komunikacji są wykorzystywane w różnych okolicznościach. Istnieją różne zastosowania i różne mocne strony. Ale dokładnie to, jak odnoszą się SSH i FTP, jest niejasne dla większości.

Ta część serii Technology Explained ma rzucić nieco światła na oba protokoły i ich różnice.

Konta Shell i Shell

Usuńmy z tego podstawową terminologię. Aby zrozumieć cel SSH, musisz znać niektóre z podstawowych elementów.

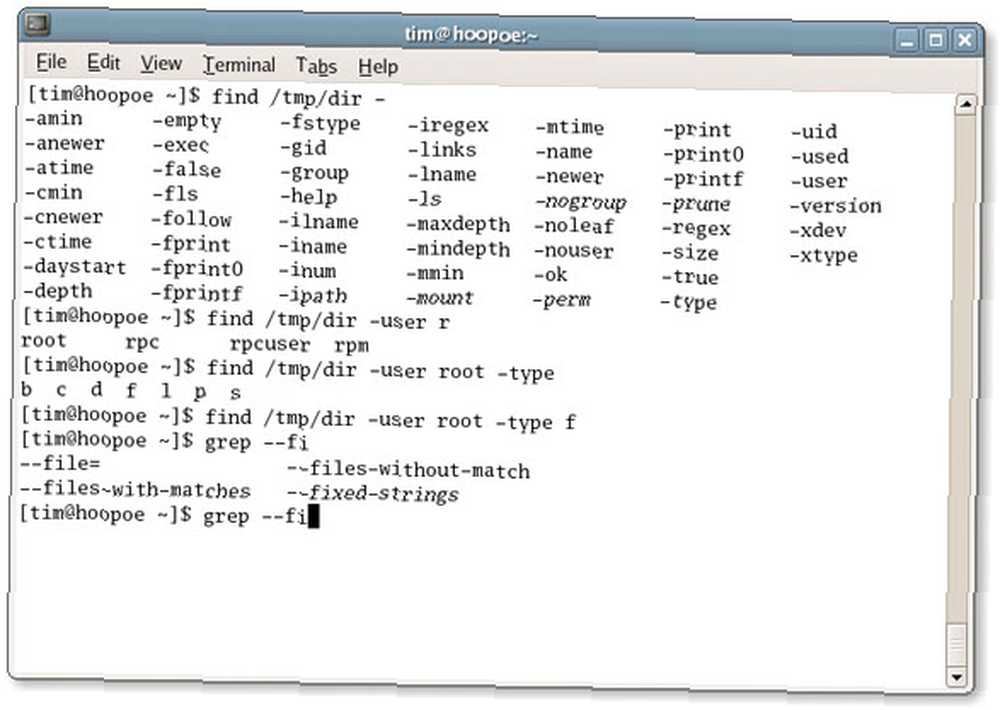

The muszla komputera to oprogramowanie, które pozwala użytkownikom na bezpośrednią komunikację z jądrem, samym rdzeniem systemu operacyjnego. Powłoka może mieć interfejs graficzny lub wiersz poleceń (czytaj: wprowadzanie tekstu) lub oba.

Z drugiej strony konto powłoki to konto osobiste, które daje użytkownikowi dostęp do powłoki na innym komputerze. Kiedyś były powszechne i dostarczane przez dostawców usług internetowych, używane do przechowywania plików, kont e-mail, grup dyskusyjnych i innych. Wspólnym mianownikiem jest to, że konto powłoki służy do wprowadzania poleceń na komputerze zdalnym.

Secure Shell Protocol (SSH)

Podobnie jak przeglądarka internetowa używa protokołu HTTP do komunikowania się ze stronami internetowymi, konto powłoki potrzebuje określonego protokołu, aby umożliwić wymianę danych (odczyt: komunikacja) między dwoma urządzeniami w sieci. Poznaj SSH - Protokół bezpiecznej powłoki.

SSH używa szyfrowania klucza publicznego Jak łatwo szyfrować dokumenty e-mail lub tekstowe [Windows] Jak łatwo szyfrować dokumenty e-mailowe lub tekstowe [Windows] i został opracowany w celu zastąpienia Telnet i innych niezabezpieczonych protokołów powłoki. Dwie główne wersje, SSH-1 i SSH-2, są obecnie dominującymi protokołami dostępu do kont powłoki.

Obecnie SSH służy do logowania się i wykonywania kodu na zdalnych hostach, przeglądania sieci za pomocą zaszyfrowanych klientów proxy i przesyłania plików - nawet do konfigurowania wirtualnej sieci prywatnej Co to jest definicja wirtualnej sieci prywatnej Co to jest definicja Wirtualna sieć prywatna Wirtualne sieci prywatne są teraz ważniejsze niż kiedykolwiek wcześniej. Ale czy wiesz czym one są? Oto, co musisz wiedzieć. .

Klienci SSH są dostępni dla wszystkich głównych systemów operacyjnych. Systemy oparte na Uniksie, w tym Linux i Mac OS X, mogą korzystać z OpenSSH. Sprawdź także witrynę OpenSSH pod kątem alternatyw dla Mac OS i Windows. PuTTY jest jednym z najwybitniejszych klientów Windows.

Bezpieczny protokół przesyłania plików (SFTP) kontra FTP

Przesyłanie plików i aplikacje VPN domyślnie nie działają na SSH, ale korzystają z SFTP - SSH File Transfer Protocol. Pamiętaj, że SFTP nie jest protokołem FTP działającym na SSH, ale innym protokołem przesyłania plików opracowanym jako rozszerzenie dla SSH-2. SFTP jest zawsze używany do przesyłania plików przez SSH, ale tak naprawdę jest zaprojektowany tak, że można go używać zgodnie z innymi protokołami. Ale to nie jest ten artykuł.

Chociaż nie ma go w liście, dla użytkownika końcowego SFTP mogą być postrzeganym jako bezpieczny krewny FTP. Ten ostatni przesyła wszystkie dane w postaci zwykłego tekstu. Przechwyty pakietów mogą w ten sposób ujawnić kluczowe i prywatne dane, w tym nazwę użytkownika i hasło! SFTP, jako rozszerzenie SSH-2, wykorzystuje zabezpieczenia klucza publicznego. Oznacza to, że dane są szyfrowane podczas przesyłania, a potencjalne przechwyty są względnie bezużyteczne.

SFTP jako taki jest zawarty w najpopularniejszych pakietach FTP. 3 najlepsze bezpłatne klienty FTP dla systemu Windows. 3 najlepsze darmowe klienty FTP dla systemu Windows FTP to przydatna metoda udostępniania plików i metoda przesyłania plików do hosta internetowego. Oto najlepsi klienci FTP, z których możesz pobrać za darmo. , choć często bez innych funkcji SSH.

Mam nadzieję, że nauczyłeś się czegoś z tego artykułu. Jeśli masz jakieś pytania lub sugestie, przejdź do sekcji komentarzy poniżej!

Źródło zdjęcia: Shutterstock