Michael Fisher

0

2483

423

Zasłużony czy nie, Mac OS X (a teraz, jak sądzę, MacOS Sierra) ma reputację bardziej bezpieczną niż Windows. Ale czy w 2016 roku ta reputacja wciąż jest zasłużona? Jakie zagrożenia bezpieczeństwa istnieją dla platformy Apple i jak wpływają one na użytkowników?

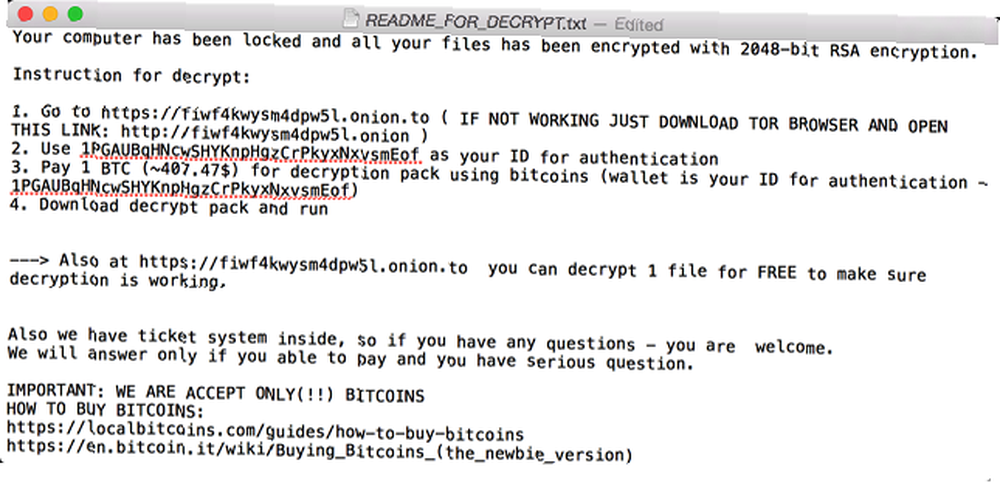

Nieoczekiwany wygląd oprogramowania Ransomware w systemie OS X.

Ransomware istnieje od ponad dziesięciu lat. Pierwszy udokumentowany przykład został znaleziony w Rosji w latach 2005-2006. TROJ_CRYZIP.A skopiował pliki ofiary do chronionego hasłem pliku ZIP i usunął oryginały. Ofiara musiałaby zapłacić 300 USD, aby uzyskać hasło potrzebne do ich odzyskania.

W następnych latach oprogramowanie ransomware rozprzestrzeniało się daleko poza granice Rosji i jest obecnie jednym z najpoważniejszych zagrożeń bezpieczeństwa, z jakimi spotykają się zarówno firmy, jak i konsumenci. Każdego roku identyfikuje się tysiące nowych odmian, ale większość z nich najwyraźniej ogranicza się do systemów operacyjnych Windows i Android.

OS X po prostu nie jest atrakcyjny dla twórców oprogramowania ransomware.

Największym powodem tego są prawdopodobnie zimne liczby. Podaje całkowity udział w rynku systemu OS X jako mniej niż 10%. Użytkownicy korporacyjni, których celem są dystrybutorzy oprogramowania ransomware ze względu na wrażenie, że są bardziej skłonni zapłacić okup w celu odzyskania plików o znaczeniu krytycznym, używają OS X w jeszcze niższym tempie.

W rezultacie OS X po prostu nie jest kuszącym celem. Użytkownicy komputerów Mac reprezentują maleńką igłę w ogromnym cyfrowym stogu siana. Wysiłki włożone w opracowywanie i rozpowszechnianie złośliwego oprogramowania dla systemu OS X można najlepiej wykorzystać do atakowania wielu użytkowników systemu Windows.

Ale są wyjątki. Na początku tego roku nieznany aktor był w stanie wydać fałszywą aktualizację Transmission - niezwykle popularnego klienta BitTorrent - który został skompromitowany przez wariant ransomware KeRanger.

KeRanger był pierwszym opłacalnym oprogramowaniem ransomware dla komputerów Mac. FileCoder był technicznie pierwszy, ale był jeszcze niedokończony, dopóki nie został odkryty przez badaczy bezpieczeństwa.

Chociaż stanowi niepokojący kamień milowy w historii bezpieczeństwa OS X, pod wieloma względami był standardowym wariantem oprogramowania kryptograficznego i działał podobnie jak jego bracia z Windows. Zaszyfrował pliki za pomocą AES i mbedTLS, co jest prawie niemożliwe do złamania. KeRanger zażądał również 400 USD w Bitcoin za bezpieczne pobieranie plików użytkownika, co jest dość standardem w przypadku oprogramowania ransomware.

Faktem jest, że KeRanger nie będzie ostatnim oprogramowaniem ransomware dla komputerów Mac. Wydaje się nieuniknione, że przyszłe oprogramowanie ransomware atakujące platformę będzie również wykorzystywać nowe techniki infekcji. Hakerzy infiltrują aktualizacje ustalonych i legalnych aplikacji i w ten sposób udostępniają oprogramowanie ransomware. Wprowadzą złośliwy kod do legalnych stron internetowych, jako kolejny wektor ataku.

Nakłada to znaczny ciężar odpowiedzialności (a może nawet odpowiedzialności) na twórców aplikacji i operatorów witryn.

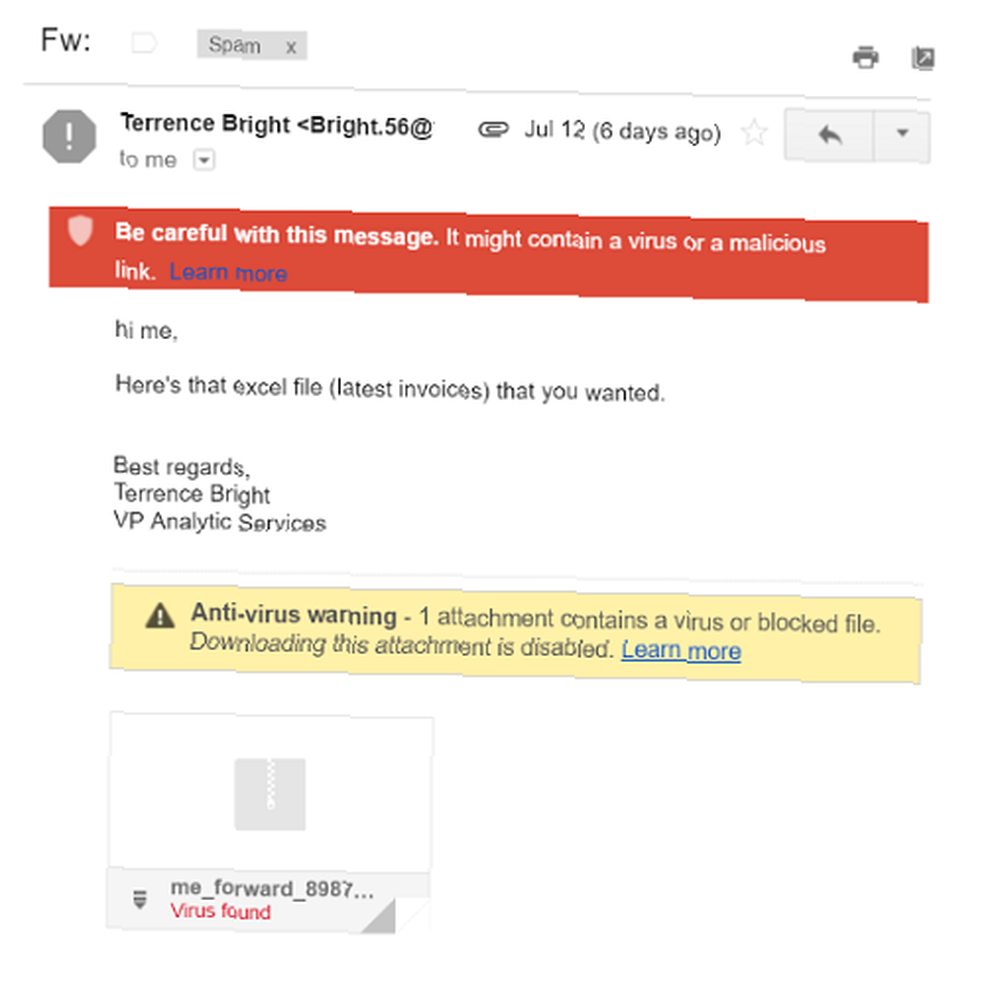

Oprogramowanie ransomware atakujące system Windows jest w przeważającej mierze rozpowszechniane za pośrednictwem sieci spamowych. Zombified serwery i konta zalewają Internet miliardami e-maili, które są pełne zainfekowanych załączników. Zazwyczaj mogą to być dokumenty słowne pełne złośliwych makr, ale często są to również pliki PDF i JavaScript.

Na szczęście ten konkretny model nie działa w niszowych (z braku lepszego słowa) systemach operacyjnych, takich jak OS X i Linux. Ponieważ oba te systemy operacyjne mają udział w rynku, który rejestruje się jako pojedyncze cyfry (przynajmniej, według NetMarketshare.com), atakowanie ich nigdy nie będzie efektywnym wykorzystaniem ciężko wygranych sieci spamowych.

Zakażenie: kiedy Linux łapie zimno, Mac OS X kicha

Chociaż Mac OS X i Linux to odrębne systemy operacyjne, z różnicami zarówno na poziomie technicznym, jak i kulturowym, istnieją pewne znaczące podobieństwa. Oba mają wspólne dziedzictwo UNIX i są kompatybilne z POSIX. Wiele składników tworzących Linuksa można również znaleźć w Mac OS X..

To jest siła. Decyzje projektowe, które przyczyniły się do powstania systemu UNIX prawie czterdzieści lat temu, są zasadniczo solidne, dzięki czemu oba systemy operacyjne są znane ze swojej niezawodności i bezpieczeństwa. Czy Linux jest tak bezpieczny, jak myślisz? Czy Linux jest tak bezpieczny, jak myślisz? Linux jest często reklamowany jako najbezpieczniejszy system operacyjny, na który można dostać się w swoje ręce, ale czy tak jest naprawdę? Rzućmy okiem na różne aspekty bezpieczeństwa komputera z systemem Linux. .

Ale są też wady. Gdy problem bezpieczeństwa zostanie wykryty w jednym ze wspólnych składników, dotyczy to obu platform. Najbardziej znanym przykładem tego jest ShellShock, który został po raz pierwszy ujawniony 24th z września 2014 r. przez francuskiego badacza bezpieczeństwa Stephane Chazelasa.

Shellshock był zagrożeniem bezpieczeństwa w powłoce BASH Gorzej niż Heartbleed? Poznaj ShellShock: nowe zagrożenie bezpieczeństwa dla systemów OS X i Linux Gorzej niż Heartbleed? Poznaj ShellShock: nowe zagrożenie bezpieczeństwa dla systemów OS X i Linux, spowodowane błędem w obsłudze zmiennych środowiskowych. Podczas wykonywania złośliwe oprogramowanie zewnętrzne mogło wykonywać własne, dowolne polecenia BASH. Gdyby podatny system był uruchamiany jako root, szkody mogą być jeszcze większe.

Hakerzy i dystrybutorzy szkodliwego oprogramowania używali Shellshock jako prekursora kolejnych ataków. Przejęliby kontrolę nad maszyną, a następnie przeprowadzili ataki DDOS Czym jest atak DDoS? [MakeUseOf wyjaśnia] Co to jest atak DDoS? [MakeUseOf wyjaśnia] Termin DDoS gwiżdże w przeszłości, ilekroć cyberaktywizm zbiera się w głowie. Tego rodzaju ataki pojawiają się w nagłówkach międzynarodowych z wielu powodów. Kwestie, które przyspieszają te ataki DDoS, są często kontrowersyjne lub bardzo… lub wysyłają ogromne ilości spamu i różne inne niepożądane działania.

To był (a może jest; dziesiątki tysięcy komputerów pozostają niepakowane i wciąż są podatne na ataki) poważny problem. Ponieważ BASH jest wspólną cechą Linuksa i OS X, oznaczało to, że oba systemy zostały zainfekowane.

Jest to trend, który pojawił się wraz z wieloma komponentami open source znajdującymi się w systemie OS X. Na szczęście Apple jest szczególnie pracowity, jeśli chodzi o środki zaradcze, a poprawki są zazwyczaj wydawane klientom poniżej, w ciągu kilku godzin po ujawnieniu, do kilku dni.

Element społecznościowy nadal obowiązuje użytkowników komputerów Mac

Kiedy patrzy się na problemy związane z bezpieczeństwem komputera i informacji, łatwo jest rozproszyć uwagę szczegółami technicznymi i pominąć szerszy obraz. Zarówno Shellshock, jak i Heartbleed byli w stanie przyciągnąć olbrzymią uwagę mediów nie tylko ze względu na zagrożenie, jakie stanowiły, ale także dlatego, że oba były technicznie całkiem pomysłowe.

Ale ludzie zapominają o ludzkim elemencie bezpieczeństwa.

Według indeksu Cyber Security Intelligence Index firmy IBM Security Services 2014, która z troską przygląda się danym dotyczącym bezpieczeństwa cybernetycznego prawie 1000 klientów IBM Security Services, błąd ludzki odpowiada za 95% wszystkich naruszeń. Co mieści się pod parasolem “ludzki błąd” waha się od zakochania się w ataku socjotechniki, aż po kliknięcie spamu.

Użytkownicy komputerów Mac nie są odporni na popełnianie błędów i nie są odporni na ataki starannie zaprojektowane w celu wykorzystania elementu ludzkiego.

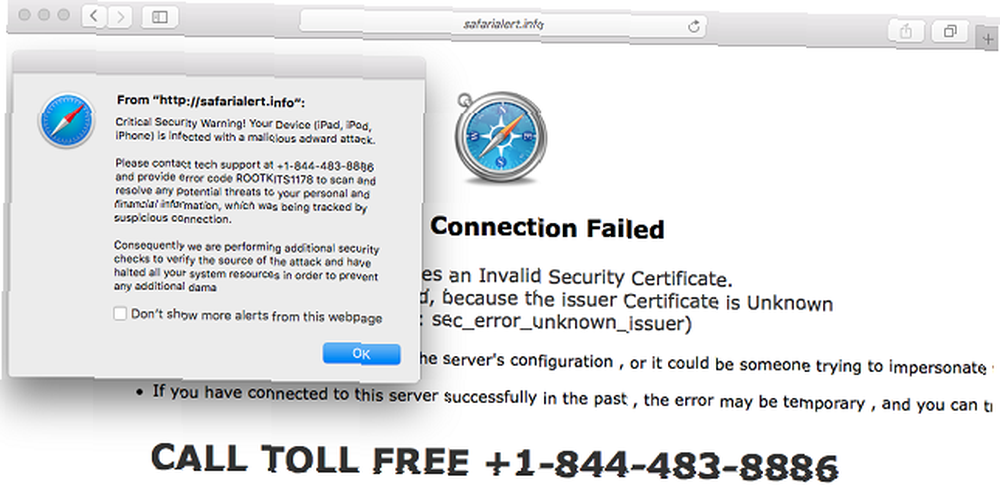

Pod koniec ubiegłego roku MalwareBytes zgłosił oszustwo związane z pomocą techniczną skierowane do użytkowników komputerów Mac. Pod wieloma względami był to standardowy oszustwo związane z pomocą techniczną, o których pisaliśmy wcześniej o Anatomii oszustwa: „Windows Tech Support” sprawdzony Anatomia oszustwa: „Windows Tech Support” Egzaminowany Oni ” ciągle grasuje: oszustów dzwoniących na zimno, którzy twierdzą, że pochodzą z „Windows Tech Support”. Zostaliśmy zaatakowani przez jednego z tych oszustów i oto co się stało. . Główny “lejek” dla ofiar była strona internetowa, która ostrzegała użytkownika, że ich komputer został zalany wirusami i błędami. Aby dodać fornir legalności, strona była nawet hostowana pod nazwą domeny podobną do oficjalnej nazwy Apple, i miała bezpłatny numer, pod który dzwoniły ofiary.

Istnieje wiele udokumentowanych przykładów ataków phishingowych na użytkowników uwikłanych w ekosystem Apple. Zdecydowana większość z nich jest przeznaczona dla kont iTunes i iCloud. Ten pierwszy jest bardzo ceniony przez napastników, którzy wykorzystają go do zakupu aplikacji, muzyki i filmów na karcie kredytowej ofiary.

Ten ostatni można wykorzystać jako prekursor kolejnego ataku. Były starszy pisarz przewodniczący Mat Honan doświadczył tego w 2012 r., Gdy osoba atakująca uzyskała dostęp do swojego konta iCloud i zdalnie usunęła dane na swoim iPhonie, iPadzie i MacBooku.

Ocena stanu bezpieczeństwa komputerów Mac

Na początku tego artykułu zapytałem, czy reputacja Mac OS X w zakresie bezpieczeństwa jest nadal zasługiwana. Nadal uważam, że tak jest. Istnieją zagrożenia - oczywiście są wzrosty złośliwego oprogramowania ukierunkowane na Apple - oto, na co należy zwrócić uwagę w 2016 r. Wzrosty złośliwego oprogramowania ukierunkowane na Apple - tutaj, na co należy zwrócić uwagę w 2016 r. Sprzęt Apple nie jest już bezpieczną przystanią dla hakerów, złośliwego oprogramowania, oprogramowania ransomware i innego cyberprzestępcy zagrożenia. Pierwsza połowa 2016 r. Dowodzi, że bez odpowiednich środków ostrożności Twoje urządzenia mogą stać się zagrożeniem… - ale są one znacznie mniej płodne niż te dla systemu Windows.

Ale powinienem dodać zastrzeżenie. Ryzyko, które istnieje, może być bardziej niebezpieczne niż ryzyko dla systemu Windows, po prostu dlatego, że osoba atakująca musi dołożyć większych starań, aby zainfekować maszynę.

Złośliwe oprogramowanie jest łatwe do wykrycia, gdy jest przedstawiane jako spam zawierający pełne błędy ortograficzne i edytory gramatyki oraz od nadawcy, którego nie rozpoznajesz. Kiedy jest to aktualizacja aplikacji, którą znasz, używasz i której ufasz? To jest inne.

Czy doświadczyłeś złośliwego oprogramowania dla komputerów Mac lub iOS lub padłeś ofiarą oszustwa atakującego użytkowników Apple? Opowiedz nam o tym w komentarzach!