Owen Little

0

4174

696

Narodowa Agencja Bezpieczeństwa w USA ma dostęp do wszelkich danych, które przechowujesz u amerykańskich dostawców usług, takich jak Google Microsoft, Yahoo i Facebook. Prawdopodobnie monitorują także większość ruchu przepływającego przez Internet. Spróbujemy podsumować ważne odkrycia dotyczące PRISM. Czy można uciec przed programami nadzoru internetowego, takimi jak PRISM? Czy potrafisz uciec przed programami nadzoru internetowego, takimi jak PRISM? Odkąd Edward Snowden wydał gwizdek na PRISM, nie będący już tajnym programem nadzoru NSA, wiemy jedno z całą pewnością: nic, co dzieje się w Internecie, nie może być uznane za prywatne. Czy naprawdę potrafisz uciec… od ostatnich wycieków i dyskusji na ten ważny temat.

Po pierwsze, ważne zastrzeżenie: To podsumowanie nie będzie idealne ani kompletne. Rząd USA skarżył się, że dyskusja na temat PRISM obejmuje niepełne informacje, które nie dają pełnego obrazu tego, co się dzieje - ale to wszystko, co mamy do dyspozycji. Mimo skarg rząd USA nie udzieli nam wszystkich informacji potrzebnych do właściwej debaty. Te same przepisy, które zobowiązują dostawców usług do przekazywania danych, również zmuszają ich do milczenia. Nie wolno im nawet przyznać, że otrzymali jakiekolwiek żądania danych.

PRISM vs. nadzór upstream

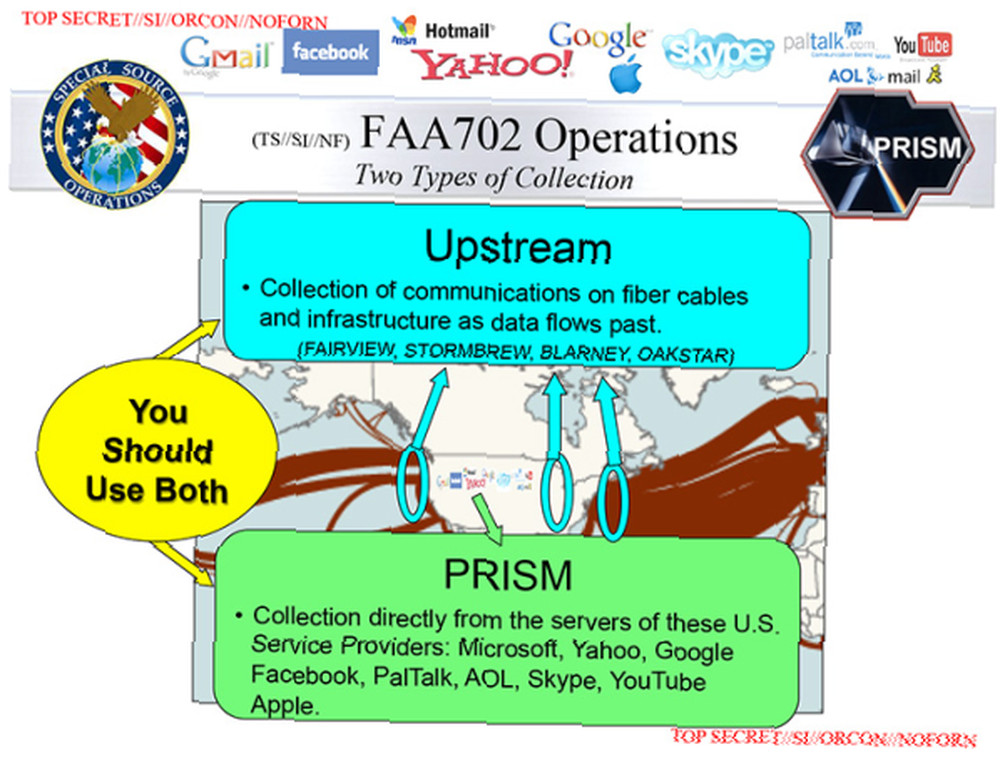

Według wewnętrznego pokazu slajdów Agencji Bezpieczeństwa Narodowego USA ujawnionego przez Edwarda Snowdena, PRISM nie jest jedynym narzędziem do monitorowania Internetu używanym przez NSA.

Jeden wyciekły slajd wyjaśnia sprawy. Stwierdza, że PRISM to “odbiór bezpośrednio z serwerów [niektórych] amerykańskich dostawców usług.”

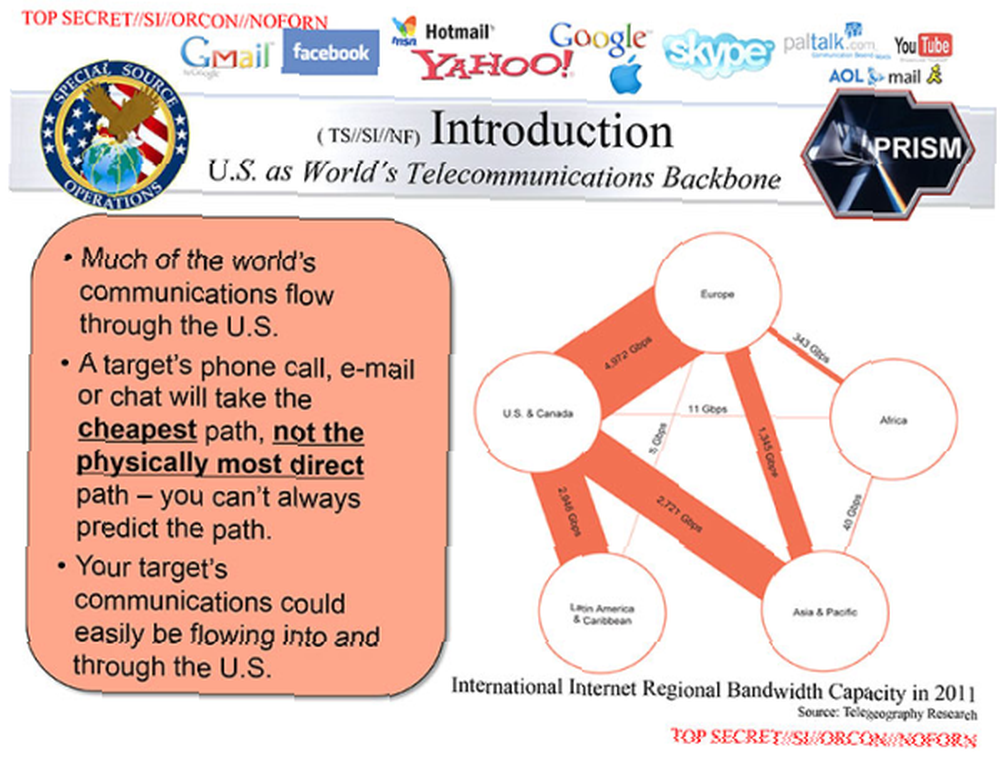

Inne programy - o kryptonimie FAIRVIEW, STORMBREW, BLARNEY i OAKSTAR - działają inaczej. Programy te obejmują zbieranie całego ruchu, albo przez stukanie podmorskich kabli światłowodowych, albo przechwytywanie ruchu przechodzącego przez routery internetowe i bramy zlokalizowane w USA. Od dawna wiadomo, że NSA ma tajne pokoje u dostawców usług internetowych i firm trasujących, w których mogą przechwytywać i monitorować przepływające dane. Pokój 641A w biurze AT&T w San Francisco był pierwszym takim pokojem, o którym dowiedzieliśmy się w 2006 roku.

W ramach tych programów Upstream NSA prawdopodobnie ma możliwość przechwytywania większości danych przesyłanych przez Internet. Budują ogromne centrum danych w Utah, które może przechowywać i analizować wszystkie te dane. Te programy upstream przechwytują znacznie więcej danych i ankietują o wiele więcej osób niż PRISM.

Czym jest PRISM?

Nadzór poprzedzający rejestruje dane przepływające przez Internet, ale dane te są często niekompletne, jeśli stosowane jest szyfrowanie Nie tylko dla paranoidów: 4 powody do zaszyfrowania życia cyfrowego Nie tylko dla paranoików: 4 powody do zaszyfrowania życia cyfrowego Szyfrowanie nie tylko dla paranoików teoretycy spisku, nie tylko dla maniaków technologii. Szyfrowanie to coś, z czego może skorzystać każdy użytkownik komputera. Witryny techniczne piszą o tym, jak możesz zaszyfrować swoje cyfrowe życie, ale…. Na przykład NSA nie może przechwytywać danych o ruchu Skype i dekodować ich - dane o ruchu Skype są szyfrowane, więc nikt nie może ich węszyć w tranzycie. NSA nie może przeglądać twoich wyszukiwań Google, jeśli jesteś zalogowany, ponieważ są one wysyłane zaszyfrowanym połączeniem HTTPS. Szyfruj przeglądanie Internetu za pomocą HTTPS Everywhere [Firefox] Szyfruj przeglądanie Internetu za pomocą HTTPS Everywhere [Firefox] HTTPS Everywhere jest jednym z nich rozszerzenia, które umożliwia tylko Firefox. Opracowany przez Electronic Frontier Foundation, HTTPS Everywhere automatycznie przekierowuje Cię do zaszyfrowanej wersji stron internetowych. Działa w Google, Wikipedii i… również.

NSA chce tych danych i zgodnie z FISA może zmusić dowolną firmę do przekazania danych nakazami tajnego sądu, który nazywa się “sąd do pieczątek” ponieważ w ciągu ostatnich trzech lat nie odrzucili żadnych wniosków rządu USA o inwigilację. To już się dzieje, a NSA może zwrócić się do dowolnego usługodawcy w USA i zażądać od niego przekazania danych. Dostawcy usług, którzy walczyli z tymi żądaniami jako niekonstytucyjnymi - Yahoo jest godne uwagi, robiąc to - przegrali w tajnych sądach. Nawet usługodawcy niewymienieni w PRISM przekazują dane, gdy są wymagane.

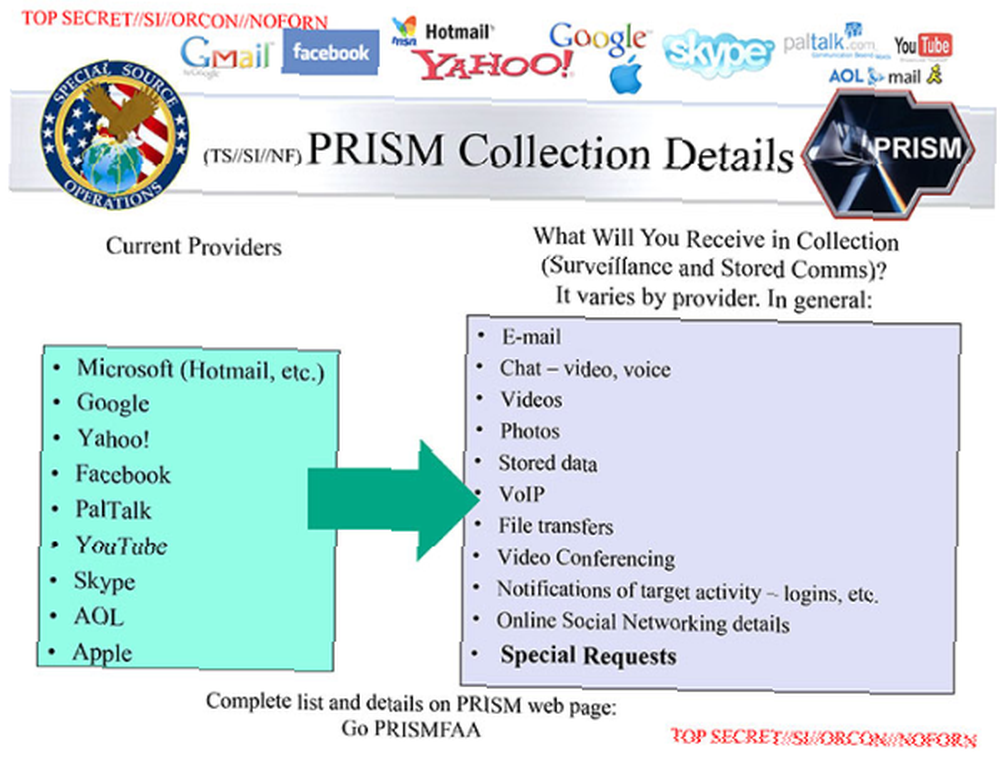

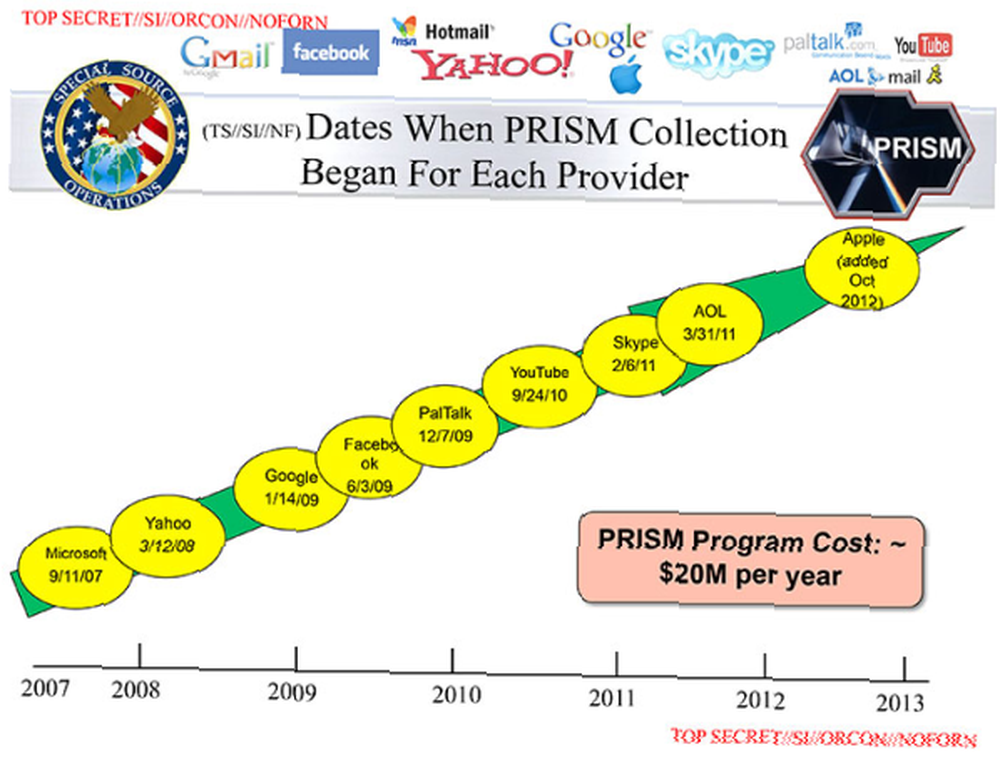

PRISM jest rodzajem systemu, który umożliwia agentom NSA zbieranie danych “bezpośrednio z serwerów” niektórych amerykańskich dostawców usług, w tym MIcrosoft, Yahoo, Google, Facebook, PalTalk, AOL, Skype, YouTube i Apple. Dropbox jest wymieniony jako “wkrótce.”

Po wydaniu tych slajdów wiele firm zabrało głos i stwierdziło, że nigdy wcześniej nie słyszały o PRISM i że NSA nie miała “dostęp bezpośredni” do swoich serwerów. To prawdopodobnie prawda. To, czego się nauczyliśmy do tej pory, wskazuje, że PRISM jest rodzajem wewnętrznego systemu NSA, który usprawnia żądania NSA dotyczące danych dla tych firm. Agent NSA prawdopodobnie żąda dostępu do danych użytkownika - Gmaila, połączeń Skype, wyszukiwań Google, Bing lub wiadomości błyskawicznych - za pośrednictwem systemu PRISM, a firma otrzymuje żądanie. Następnie dostarczają wymagane dane w wygodnej formie, być może za pośrednictwem jakiegoś portalu lub przesyłając je za pośrednictwem standardowych protokołów, takich jak FTP, do systemu NSA.

Działo się to już przed PRISM i prawdopodobne jest, że dostawcy niezwiązani z PRISM przekazują dane w stary, mniej usprawniony sposób. Nowy system pozwala agentom NSA żądać danych bez wypełniania formalności. Zgodnie z amerykańską ustawą FISA, NSA może monitorować telefon, e-mail i inne wiadomości danej osoby przez okres do tygodnia bez konieczności udawania się do tajnego sądu i proszenia o pozwolenie, i może to robić za pośrednictwem PRISM.

Ile osób jest monitorowanych w ramach PRISM?

Ile osób jest monitorowanych w ramach PRISM? Nie wiemy tego na pewno. Istnieje jednak dobry powód do podejrzeń - rząd USA żąda wszystkich połączeń telefonicznych “metadane” od firm telefonicznych w USA. Stworzyli ogromną bazę danych, która zawiera numery telefonów, które inne numery telefonów i kiedy. Zapewnili również, że mają legalne prawo do zarchiwizowania lokalizacji tych połączeń przy użyciu telefonów komórkowych, ale jeszcze tego nie zrobili z powodu ograniczeń technicznych. Rząd USA zasadniczo monitoruje rozmowy telefoniczne wszystkich - niekoniecznie nasłuchując wszystkich, ale na pewno śledzi, do kogo dzwonisz.

Podczas gdy rząd USA zasadniczo monitoruje korzystanie z Internetu przez wszystkich za pośrednictwem programów upstream, PRISM wydaje się nieco bardziej ukierunkowany. NSA prawdopodobnie analizuje dane wyjściowe, a następnie decyduje, kto powinien przyjrzeć się bliżej stosowaniu PRISM. Jednak nie wiemy tego na pewno. Rząd Stanów Zjednoczonych zakazuje firmom ujawniania, że otrzymały żądanie listu bezpieczeństwa narodowego, a tym bardziej ujawniania, ile otrzymały lub ile kont jest monitorowanych.

Niektóre firmy otrzymały pozwolenie na zgłoszenie samej liczby wniosków rządu USA - wszystko od wniosków NSA dotyczących PRISM po standardowe wnioski policji złożone z odpowiednimi nakazami. Na przykład firma Yahoo otrzymała od 12 grudnia do 31 maja 2012 r. Od 12 000 do 13 000 wniosków o dane użytkownika. Nie wiemy, ile kont użytkowników zostało objętych tymi żądaniami lub ile zostało przeznaczonych do inwigilacji zamiast standardowych dochodzeń kryminalnych.

Cele zagraniczne a krajowe

FISA technicznie ogranicza rząd od monitorowania komunikacji Amerykanów lub osób obecnych w USA. Istnieją jednak pewne obawy:

- NSA musi mieć 51% pewności, że cel jest “obcy.” To najniższy możliwy standard, jaki mogliby zastosować zgodnie z prawem - a potem wszystko idzie.

- NSA ma świadomość, że obywatele krajowi są szpiegowani zgodnie z tym standardem, ale instruuje swoich agentów na wyciekających slajdach, że “nie ma się o co martwić.”

- Nawet jeśli NSA upewni się, że cel nie jest obcy po zebraniu tych danych, zgromadzone dane można zachować na zawsze. Jest po prostu przechowywany w innej bazie danych.

- NSA używa “łączenie łańcuchowe” i atakuje wszystkich w ciągu trzech “chmiel” podejrzanego celu. Na przykład, jeśli twój współpracownik ma przyjaciela, którego dawno zaginiony brat jest podejrzanym o terroryzm, jesteś uzasadnionym celem inwigilacji NSA i możesz przesłać swoje cyfrowe życie. Nawet jeśli okaże się, że jesteś niewinny, Twoje dane zostaną zapisane w rządowej bazie danych. Badania wykazały, że możesz połączyć dowolną osobę w Internecie z dowolną inną osobą, średnio o 4,74 przeskoku lub stopnia. Wielu, wielu niewinnych ludzi zostanie schwytanych w ciągu trzech skoków.

Jeśli nie jesteś w USA, sprawy są jeszcze wyraźniejsze. Osoby spoza USA otrzymują jeszcze mniej ochrony przed ingerencją w inwigilację i nawet jeśli uznają je za niewinne, przechowują swoje dane w bazie danych, do której można łatwiej uzyskać dostęp.

Podobne programy nadzoru w innych krajach

W odpowiedzi na PRISM obywatele innych krajów wyrazili oburzenie. Rząd niemiecki szczególnie głośno wyraził swoją dezaprobatę.

Jednak różne wycieki wykazały, że kraje takie jak Wielka Brytania, Francja, a nawet same Niemcy mają podobne tajne programy monitorowania Internetu. Oczywiste jest, że większość krajów rozwiniętych prawdopodobnie robi podobne rzeczy, jak USA, chociaż nie zostały jeszcze złapane rękami w słoiku z ciasteczkami.

Więc dokąd idziemy stąd?

Media skupiły się na PRISM, ale jest to prawdopodobnie jedna z najmniej przerażających rewelacji z ostatnich wycieków NSA. Tak, rząd USA zmusza amerykańskich dostawców usług do przekazywania danych klientów tylko tajnym nakazem sądowym wydanym przez sąd ds. Pieczątek. Stworzyli również system usprawniający takie żądania, ułatwiający szpiegowanie większej liczby osób. Wydaje się jednak, że PRISM jest przynajmniej ukierunkowany na określone konta. Inne programy monitorujące wykorzystują bezpośrednio sieć szkieletową Internetu i monitorują przepływające dane - nawet jeśli komunikacja jest szyfrowana, mogą przynajmniej powiedzieć, z którymi stronami się komunikujesz.

Ponieważ przechowywanie staje się tańsze, powstają nowe ogromne centra danych, a przepisy takie jak FISA i ustawa Patriot stają się jeszcze bardziej luźne i zezwalają na jeszcze szerszy nadzór rządowy, rozszerzenie PRISM w przyszłości stanowi problem. Czy PRISM przerodzi się w program, który wymaga od amerykańskich dostawców usług przekazania wszystkich danych klientów rządowi USA do umieszczenia ich w olbrzymiej bazie danych, tak jak już żądają od operatorów telefonicznych przekazania wszystkich zapisów połączeń telefonicznych, a firmy telekomunikacyjne zezwalają im na monitorowanie wszystkie dane płynące w przeszłości?

Teraz, gdy przecieki poinformowały obywateli USA i reszty świata, co się dzieje w tajemnicy, być może wszyscy możemy rozpocząć dyskusję na temat tego, jaki rodzaj nadzoru jest dopuszczalny w społeczeństwie demokratycznym. Jeśli ludzie zgadzają się, że taka inwigilacja jest konieczna, to jedno - ale zupełnie innym jest, że takie programy inwigilacji są ustanawiane w tajemnicy przez rządy i wymuszane na obywatelach bez debaty czy nawet uznania, że istnieją. Rząd USA walczy o to, by opinie sądów uzasadniające ich programy nadzoru były ukryte - programy nadzoru odbywają się na podstawie tajnej interpretacji przepisów, których przeciętny obywatel nie może poznać. To nie jest sposób na prowadzenie demokracji.

Nadzór można również zastosować wobec wszystkich. Przepisy stały się tak skomplikowane, że często mówi się, że przeciętny Amerykanin popełnia trzy zbrodnie dziennie. Wszystko, od odblokowania telefonu komórkowego, przez jailbreaka iPada, aż do naruszenia warunków serwisu internetowego. 10 śmiesznych klauzul EULA, które już zgodziłeś się, aż 10 śmiesznych klauzul EULA, które już zgodziłeś się. Bądźmy szczerzy, nikt nie czyta licencji EULA (licencja użytkownika końcowego) Umowa) - wszyscy po prostu przewiń w dół i kliknij „Akceptuję”. Umowy EULA są pełne mylącego legale, co czyni je niezrozumiałymi dla ... jest technicznie przestępstwem, za które możesz zostać skazany i osadzony w więzieniu w USA.

Co sądzisz o PRISM? Czy należysz do osób, które się tym nie przejmują? Czy przegapiliśmy coś szczególnie ważnego? Zostaw komentarz poniżej i włącz się!

Zdjęcie: Bald Headed Eagle Via Shutterstock