William Charles

14

2973

425

Kiedy myślisz o hakowaniu haseł, prawdopodobnie wyobrażasz sobie hakera próbującego kilkaset haseł na jednym koncie. Chociaż nadal tak się dzieje, nie zawsze tak się dzieje; czasami haker zamiast tego wykonuje natryskiwanie hasła.

Rozważmy, czym jest rozpylanie hasła i co możesz zrobić, aby się bronić.

Co to jest rozpylanie hasła?

Jeśli “normalna” atak hakerski polega na wypróbowaniu wielu różnych haseł na kilku kontach, natryskiwanie haseł jest odwrotnością tego. To wtedy haker ma dostęp do wielu różnych nazw kont i próbuje włamać się do nich przy użyciu tylko kilku haseł.

Hakerzy nie wykonają “normalna” metoda hakowania, jeśli bezpieczeństwo konta jest wysokie. Bezpieczny system zauważy, że ktoś wielokrotnie próbuje uzyskać dostęp do konta i zablokuje je, aby chronić prywatność celu. Być może sam tego doświadczyłeś, gdy zbyt często wpisujesz hasło do usługi - blokuje cię to.

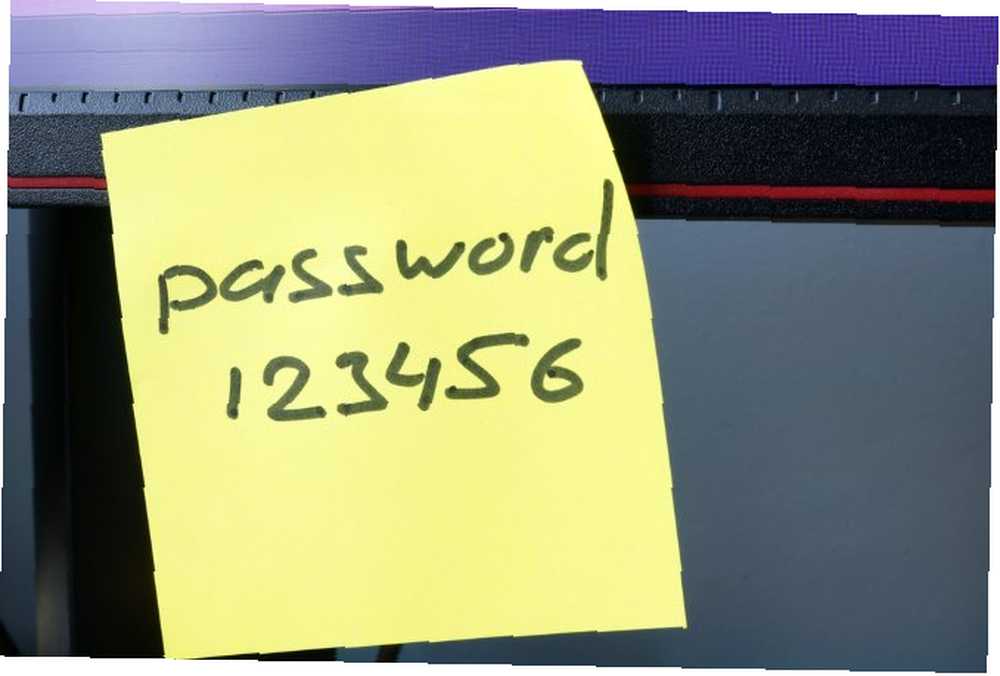

Jeśli hakerzy używają tylko niewielkiej liczby haseł na atak, jakich haseł używają? Najlepszym rozwiązaniem hakera jest użycie niektórych z najczęściej używanych haseł w Internecie. W ten sposób zwiększają szansę na włamanie przez to małe okno możliwości.

Czy używane przez nas hasła są słabe?

Źródło zdjęcia: designer491 / DepositPhotos

Źródło zdjęcia: designer491 / DepositPhotos

Oczywiście, ten atak zależy całkowicie od tego, czy ktoś używa często używanego hasła do swojego konta. Jednak w dzisiejszych czasach, jak prawdopodobne jest, że ktoś użyje jednego z tych haseł?

Niestety nasze nawyki dotyczące haseł nie poprawiły się przez lata. NCSC przeprowadziło badanie chętnych organizacji, aby sprawdzić, czy są one podatne na atak oprysków. Odkryli, że 75% organizacji ma co najmniej jedno konto, które używało hasła w 1000 najlepszych haseł, a 87% miało co najmniej jedno konto z hasłem w 10 000 najlepszych.

Jest to luka w zabezpieczeniach, którą osoby wykorzystujące hasła mogą wykorzystać. Wystarczy, że jeden użytkownik w organizacji użyje słabego hasła, aby zadziałał atak rozpylający. Gdy haker wejdzie na to konto, może użyć tej dźwigni, aby wejść głębiej w system.

Kto jest zagrożony atakiem z użyciem hasła?

Źródło zdjęcia: ArturVerkhovetskiy / DepositPhotos

Źródło zdjęcia: ArturVerkhovetskiy / DepositPhotos

Zazwyczaj hakerzy wykorzystują te ataki na duże firmy i organizacje. Używają również natryskiwania haseł na użytkowników w przypadku wycieku z bazy danych, gdzie haker ma do dyspozycji dużą liczbę nazw kont, ale bez haseł.

Każda sytuacja, w której haker ma wiele kont do przejścia, ale każde z nich ma ograniczone okno do zaatakowania, występuje wtedy, gdy preferowaną metodą ataku jest natryskiwanie hasła.

Hakerzy wybierają rozpylanie haseł, gdy konta mają surową karę za nieprawidłowe wpisy. Jeśli haker uzyska informacje o kontach witryny, ale witryna zezwala tylko na pięć prób hasła, zanim zablokuje konto, haker użyje pięciu najczęściej używanych haseł w nadziei, że ludzie z nich skorzystają.

Czy istnieją prawdziwe przypadki rozpylania hasła??

W idealnym świecie wszyscy w organizacji będą używać silnego hasła, aby powstrzymać opryskiwacze. Niestety hakerzy w przeszłości osiągnęli sukces dzięki taktyce, do tego stopnia, że Redmond Mag poinformował o tym, jak natryskiwanie haseł spowodowało wzrost liczby przypadków w 2018 r..

Wiele ataków dotyczy firm, prawdopodobnie kradnąc cenne dokumenty biznesowe dla zysku. Organizacje mogą również mieć strukturę nazw użytkowników, która ułatwia hakerom zebranie listy nazw do zaatakowania.

Threatpost poinformował o tym, w jaki sposób Citrix został dotknięty atakiem oprysków po przejęciu jednego z jego kont. Hakerzy wykorzystali cenne dokumenty biznesowe dzięki uprawnieniom ujawnionym na koncie, do którego uzyskali dostęp.

Straszną częścią tego ataku jest to, jak cicho było; z powodu “podły” charakter natryskiwania hasła, nie wyzwolił żadnych alarmów ani nie wzbudził żadnych obaw. Citrix nie miał pojęcia, że atak miał miejsce, dopóki FBI nie poinformowało ich długo po tym, jak atak się zakończył.

Jak się bronić przed rozpylaniem haseł

Źródło zdjęcia: Jirsak / DepositPhotos

Źródło zdjęcia: Jirsak / DepositPhotos

Rozwiązanie tego ataku jest proste; używaj lepszych haseł! Rozpylanie haseł całkowicie zależy od tego, czy użyjesz hasła, które znajduje się na liście 100 najczęściej używanych haseł.

Sprawiając, że twoje hasło jest bardziej skomplikowane, wyciągasz się z puli haseł, których opryskiwacz użyje przeciwko tobie. Na początek, jeśli twoje hasło jest jednym z najgorszych haseł Najgorsze hasła z 2018 r., Ujawnione Najgorsze hasła z 2018 r., Ujawnione Znamy teraz najgorsze hasła z 2018 r. Są to hasła, których nigdy nie powinieneś używać, nawet jeśli Kanye West mówi aby to zrobić. , koniecznie zmień to natychmiast!

Jeśli chcesz zagłębić się nieco głębiej, Password Random ma listę 10 000 najczęściej używanych haseł. W hasłach znajduje się język dla dorosłych, więc uważaj, gdzie je czytasz!

Co sprawia, że dobre hasło?

Teraz, gdy wiemy, co stanowi słabe hasło, co wchodzi w dobre?

Problem z hasłami polega na tym, że im bardziej złożone, tym silniejsze; tym trudniej je jednak zapamiętać.

Powód, dla którego ludzie uciekają się do haseł “hasło” lub “12345” jest to, że są łatwe do zapamiętania i pisania. Nie ma w nich wielkich liter ani dziwnych symboli, ale są one potrzebne, aby pokonać atak opryskacza hasłem.

Na szczęście istnieją sposoby zaprojektowania hasła, które będzie zarówno mocne, jak i niezapomniane. Jeśli higiena hasła nie jest na równi, przeczytaj o tym, jak utworzyć silne hasło, którego nie zapomnisz. Jak utworzyć silne hasło, którego nie zapomnisz. Jak utworzyć silne hasło, którego nie zapomnisz. Czy wiesz, jak stworzyć i zapamiętać dobre hasło? Oto kilka porad i wskazówek, jak zachować silne, osobne hasła dla wszystkich kont online. .

Ochrona siebie za pomocą silniejszych haseł

Rozpylanie haseł jest poważnym problemem dla użytkowników i firm, które nie używają silnych haseł. Czasami wystarczy, że jedno konto ma słabe hasło, a hakerzy mogą wykorzystać dźwignię, aby wyrządzić dalsze szkody w systemie. Na szczęście, wzmacniając swoje hasła i używając 2FA, możesz się bronić.

Niestety, rozpylanie haseł nie jest jedyną taktyką używaną przez hakerów. Przeczytaj o najczęstszych taktykach używanych do hakowania haseł. 7 najczęstszych taktyk używanych do hakowania haseł. 7 najczęstszych taktyk stosowanych do hakowania haseł. Kiedy słyszysz „naruszenie bezpieczeństwa”, co przychodzi ci na myśl? Zły haker? Jakieś dziecko mieszkające w piwnicy? W rzeczywistości wszystko, czego potrzeba, to hasło, a hakerzy mają 7 sposobów na zdobycie twojego. w celu dalszego zwiększenia bezpieczeństwa.

Źródło obrazu: yekophotostudio / Depositphotos