Michael Fisher

0

5039

263

Sam nigdy nie byłem fanem rybołówstwa. Wynika to głównie z wczesnej wyprawy do stawu, gdzie mój kuzyn zdołał złapać dwie ryby bambusową tyczką, podczas gdy fantazyjny pręt wzmocniony włóknem szklanym złapał mnie zip, zero, nada.

Sam nigdy nie byłem fanem rybołówstwa. Wynika to głównie z wczesnej wyprawy do stawu, gdzie mój kuzyn zdołał złapać dwie ryby bambusową tyczką, podczas gdy fantazyjny pręt wzmocniony włóknem szklanym złapał mnie zip, zero, nada.

Podobnie jak w prawdziwym rybołówstwie, oszustwa phishingowe nie zawsze są najlepsze, gdy opierają się na zaawansowanej taktyce, ale istnieje wiele nowych technik motywowanych przez sieci społecznościowe. Czym jest phishing i na co należy uważać?

Podstawy phishingu

Według Centrum bezpieczeństwa i ochrony firmy Microsoft phishing można podsumować jako:

“Rodzaj kradzieży tożsamości online. Korzysta z poczty e-mail i fałszywych witryn internetowych, które mają na celu kradzież danych osobowych lub informacji, takich jak numery kart kredytowych, hasła, dane konta lub inne informacje”.

Innymi słowy, phisherzy to loki w Internecie. Oni są oszustami. Często techniki wykorzystywane przez phisherów nie mają absolutnie nic wspólnego z wykorzystywaniem zagrożeń zero-day. Zamiast tego wykorzystują ludzką psychologię.

Jest jednak jedna kwestia, w której nie zgadzam się z Microsoftem, a mianowicie ich opis phishingu jako “rodzaj kradzieży tożsamości online”. Nie zawsze tak jest. Jak wyjaśnię w niektórych przykładach niedawnych oszustw, taktyki phishingowe są często używane do po prostu zbierania danych lub nakłaniania ludzi do zakupu produktu.

Tradycyjne wyłudzanie informacji

W wielu przypadkach Microsoft ma rację. Wiele ataków phishingowych to próby kradzieży danych osobowych. Często robią to za pomocą manipulacji linkami i fałszowania stron internetowych. Tradycyjnym przykładem jest wiadomość e-mail, która wydaje się pochodzić z legalnego źródła, takiego jak Twój bank. Twierdzi, że wystąpił jakiś problem, a może oferuje niższe oprocentowanie karty kredytowej. Wszystko, co musisz zrobić, to zalogować się za pomocą linku w wiadomości e-mail, który wydaje się uzasadniony.

Ale nie jest. Link został zmanipulowany, aby wyglądał poprawnie, ale w rzeczywistości przekierowuje Cię do sfałszowanej witryny. Po wprowadzeniu danych logowania phisher ma je i może użyć ich do zalogowania się oraz korzystania z konta. Czasami atak pójdzie dalej i poprosi o podanie danych osobowych, takich jak numer ubezpieczenia społecznego, numer karty kredytowej, adres itd. Kradzież tożsamości to tylko przeskok, przeskocz i odskocz stamtąd.

Tradycyjne wyłudzanie informacji można zwalczać, odmawiając śledzenia linków w takich wiadomościach e-mail. Jeśli otrzymasz od banku coś, co twierdzi, że musisz się zalogować na swoje konto, po prostu wejdź na jego stronę internetową, wpisując adres URL ręcznie, a następnie zaloguj się. W rzeczywistości niektóre banki i inne organizacje nie wysyłają już nawet linków do użytkowników, ponieważ Dzięki temu ataki phishingowe są bardziej skuteczne, ponieważ użytkownicy są zdezorientowani co do tego, co jest i nie jest uzasadnione.

Możesz także zwalczać ataki typu „phishing” za pomocą pakietu Internet Security z funkcjami antyphishingowymi. Monitorują one Twoją przeglądarkę i szukają oznak, że witryna internetowa jest fałszywa. Rozszerzenia takie jak Web of Trust 7 pobrań Essential Security, które MUSISZ zainstalować 7 Pobrań Essential Security, które MUSISZ zainstalować, mogą być również skuteczne.

Phishing telefoniczny

W ciągu ostatnich kilku lat phishing telefoniczny stał się popularną taktyką. W zeszłym miesiącu otrzymałem telefon, w którym twierdziłem, że pochodzi on od Federalnej Administracji Unii Kredytowej, i stwierdził, że moja karta debetowa została zablokowana z powodu potencjalnej kradzieży tożsamości. Jedyne, co musiałem zrobić, aby naprawić sytuację, to podać im informacje o mojej karcie debetowej, aby moje konto mogło zostać zweryfikowane. Oczywiście jest to całkowite oszustwo, które trwa od lat. Podane informacje mogą być łatwo wykorzystane do nieuczciwych zakupów.

Nie ma rozwiązania programowego dla tego konkretnego zagrożenia, więc musisz być po prostu sceptyczny. Jeśli otrzymasz połączenie od organizacji, która chce uzyskać dane osobowe, oddzwoń na numer podany do publicznej wiadomości, a nie numer podany w poczcie głosowej. Wyłudzanie informacji przez telefon ma tendencję do ujawniania się, ponieważ jest niejasne - zazwyczaj nie twierdzi, że pochodzi od konkretnej firmy wydającej karty kredytowe lub od banku, ale coś bardziej ogólnego, na przykład “Administracja Federalnej Unii Kredytowej” połączenie otrzymałem.

Phishing w sieciach społecznościowych

Rozwój sieci społecznościowych dał phishingowi nowe życie. W końcu w sieciach społecznościowych chodzi o udostępnianie. Nie jest niczym niezwykłym, że przyjaciel publikuje link do fajnego artykułu, więc użytkownicy są mniej skłonni do sceptycyzmu i częściej klikają link phishingowy.

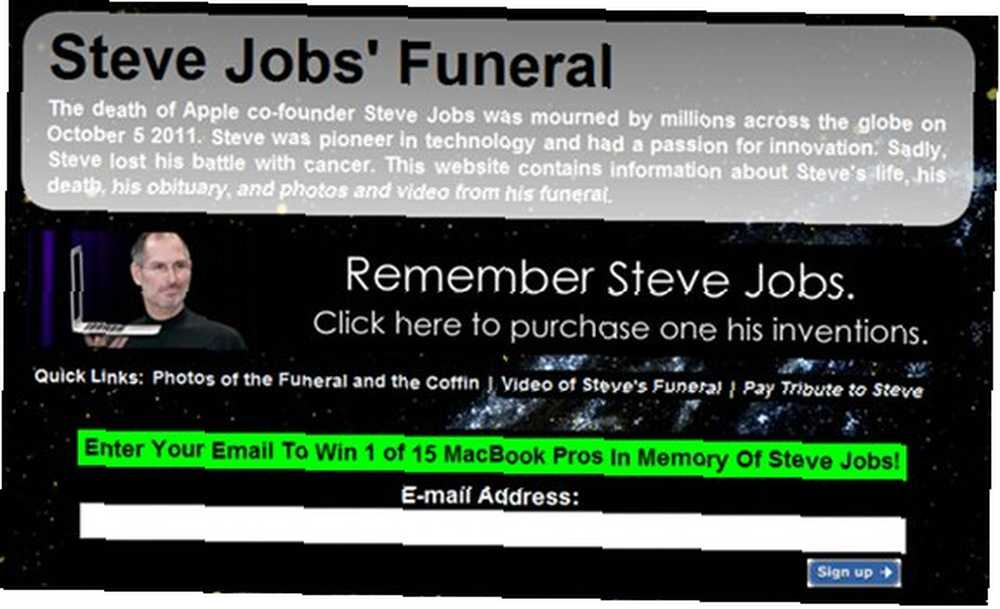

To zła wiadomość. Dobra wiadomość jest taka, że phishing w sieciach społecznościowych zwykle nie jest tak dotkliwy. Zazwyczaj oszustwo będzie podobne do niedawnych oszustw śmierci Steve'a Jobsa. Steve Jobs Oszustwa rozpowszechniane za pośrednictwem sieci społecznościowych [News] Steve Jobs Oszustwa rozprzestrzeniające się za pośrednictwem sieci społecznościowych [News] Oszuści online skupiający się na mediach społecznościowych uwielbiają wykorzystywać emocje . Przekonują cię, że możesz zobaczyć swoich prześladowców z Facebooka, przebrać się za działaczy politycznych, a nawet użyć żałoby do generowania kliknięć ... którzy chcą po prostu zbierać adresy e-mail lub wysyłać ludzi do linków partnerskich. Możesz być zirytowany dodatkowym spamem, ale to wszystko.

Mimo to niektóre z tych ataków mogą być dość szkodliwe. Banki mają również kanały na Twitterze i strony na Facebooku, a fałszywych można próbować zwabić użytkowników do fałszywych stron internetowych, podobnie jak fałszywy e-mail. Te konta również mogą zostać zhakowane. Bank w Melbourne tego doświadczył, chociaż, jak to często bywa w przypadku phisherów, wiadomości wysyłane przez zhakowane konto nie były wystarczająco wysokiej jakości, aby oszukać wielu ludzi.

Wyłudzanie informacji w sieciach społecznościowych można zwalczać w taki sam sposób, jak wyłudzanie informacji za pośrednictwem poczty e-mail. Oprogramowanie zabezpieczające i rozszerzenia mogą pomóc. Możesz także użyć rozszerzenia podglądu linku, aby sprawdzić, czy link skracany wysyła Cię tam, gdzie twierdzi.

Wniosek

Phishing zawsze będzie istniał, ponieważ zawsze będą sposoby na oszukiwanie ludzi. Łatwo jest patrzeć na ofiary jako głupie, ale często ludzie, którzy uwielbiają w sztuczki, po prostu nie mają odpowiedniej wiedzy na temat komputerów lub znajdują się w sytuacji, która zagraża ich osądowi (nie sprawdzaj poczty e-mail, gdy jesteś pijany lub nadmiernie zmęczony ).

W tym przypadku wiedza to potęga. Dzięki sceptycyzmowi i kilku narzędziom bezpieczeństwa możesz uniknąć zagrożeń phishingowych i wyłączyć jedną z najczęstszych metod kradzieży tożsamości. Czy padłeś ofiarą phishingu??

Źródło zdjęcia: Pro Team Sport Fishing