Michael Cain

0

1732

167

To był burzliwy czas dla dostawców elektronicznych produktów do nauki dla dzieci, VTech. Firma z siedzibą w Hongkongu ogłosiła plany przejęcia dla konkurenta z rynku bezpośredniego Skok przez plecy za 72 miliony dolarów, drastycznie zwiększając swój udział w rynku i pozycjonując się jako jeden z czołowych twórców i dostawców elektronicznych produktów do nauki dla dzieci. Niestety tydzień nie trwał zgodnie z planem.

VTech zaktualizował swoje warunki po dużym hacku w 2015 r., Bez wahania przerzucając ciężar odpowiedzialności na rodziców i opiekunów.

Co oni zmienili? Co oni zabezpieczyli? Co powinieneś robić?

Co się stało z VTech?

VTech został zhakowany w listopadzie ubiegłego roku VTech został zhakowany, Apple nienawidzi słuchawek… [Tech News Digest] VTech został zhakowany, Apple nienawidzi słuchawek… Wi-Fi, Snapchat kładzie się do łóżka z (RED) i zapamiętuje The Star Wars Holiday Special. , atakujący wykorzystujący dane z ponad 4 milionów kont dorosłych i ponad 6 milionów kont potomnych. Włamanie ujawniło dane osobowe Pięć sposobów zapewnienia bezpieczeństwa danych osobowych Pięć sposobów zapewnienia bezpieczeństwa danych osobowych Bezpieczeństwo danych to Ty. Niezależnie od tego, czy jest to zbiór zdjęć, które zrobiłeś, zdjęć, które opracowałeś, raportów, które napisałeś, historii, które wymyśliłeś, czy muzyki, którą zebrałeś lub skomponowałeś, opowiada historię. Chronić to. każdego przejętego konta, w tym nazwiska, adresy e-mail, hasła, tajne pytania i odpowiedzi, adresy IP, adresy mailowe i historie pobierania. Oprócz tego doszło do naruszenia bazy danych App Store firmy VTech, Learning Lodge.

Stąd dane, w tym dzienniki czatów, osobiste pliki audio i zdjęcia, zostały przejęte, a wiele z nich należy bezpośrednio do dzieci korzystających z urządzeń.

Luki w zabezpieczeniach

Hack został początkowo ujawniony przez Lorenzo Bicchierai, pisząc dla magazynu Vice o tematyce technologicznej Płyta główna publikacja. Po opublikowaniu pierwszego artykułu, Bicchierai skontaktowała się z osobą, która twierdziła, że dokonała włamania, która dostarczyła dziennikarzowi wrażliwe zdjęcia do weryfikacji.

Następnie Bicchierai zaprosił specjalistę ds. Bezpieczeństwa informacji Troy Hunta do analizy dostarczonych danych w celu potwierdzenia, czy wyciek był zgodny z prawem, a nie oszustwo. Po potwierdzeniu Hunt dalej przeanalizował dane i opublikował szczegóły dotyczące luk w zabezpieczeniach wpływających na VTech. Luki, jak odkrył Hunt, były okropne.

Wady odniesień do obiektów oznaczały, że użytkownicy mogli łatwo uzyskiwać dostęp do kont innych osób, przechodząc przez adresy URL, cały system hosta był wyjątkowo wrażliwy na wszelkie formy wstrzykiwania SQL, a także:

“Nigdzie nie ma SSL… Cała komunikacja odbywa się za pośrednictwem niezaszyfrowanych połączeń, w tym podczas przesyłania haseł, danych rodziców i poufnych informacji o dzieciach.”

Znalazł także hasła “zaszyfrowane” za pomocą prostego skrótu MD5, bez solenia, a nawet widoku zaawansowanego algorytmu mieszania, co oznacza, że każdy, kto ma nawet nieco zaawansowane umiejętności komputerowe, prawdopodobnie złamałby je w krótkim czasie.

Ponadto tajne pytania i odpowiedzi były przechowywane w postaci zwykłego tekstu, bez żadnych dodatkowych środków bezpieczeństwa. Hunt zauważył również słabą jakość pytań bezpieczeństwa, takich jak “Jaki jest Twój ulubiony kolor?” lub “Gdzie się urodziłeś?” oraz inne równie łatwe do odkrycia informacje.

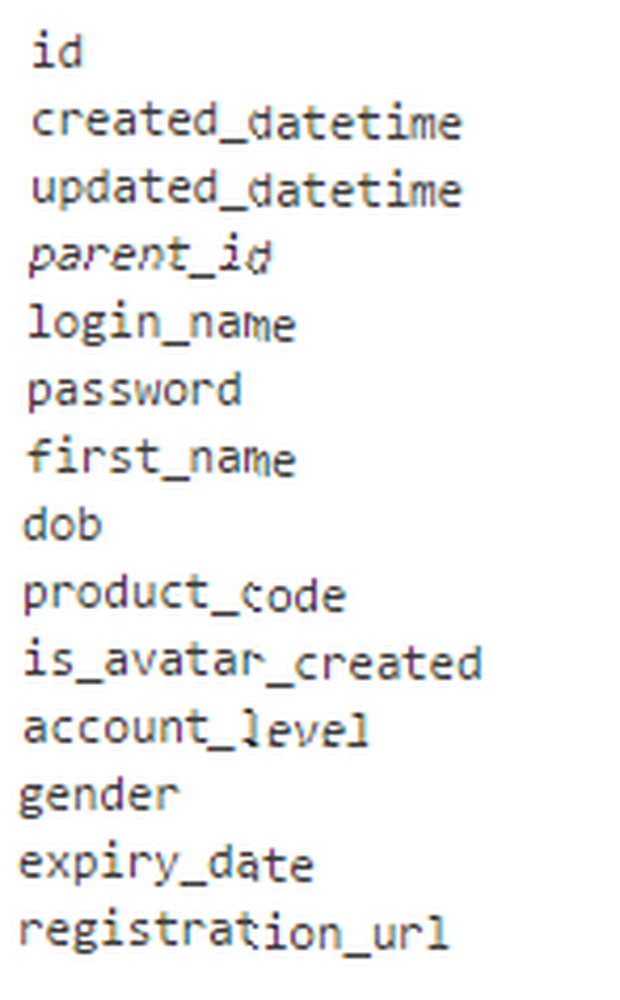

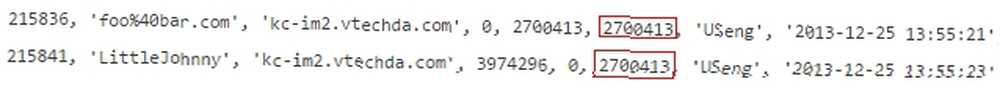

Użytkownicy podrzędni

Po utworzeniu przez rodzica konta dla dorosłych można utworzyć konta podrzędne. Każde konto dziecka jest bezpośrednio połączone z kontem osoby dorosłej i może dodawać własny awatar, datę urodzenia i płeć.

Dane są następnie przechowywane w tabeli z odnośnikami za pomocą “ID rodzica” połączyć oba konta razem:

Dane są następnie przechowywane w tabeli z odnośnikami za pomocą “ID rodzica” połączyć oba konta razem:

Oznacza to, że z dodatkowymi danymi zabezpieczonymi w przypadku naruszenia, każde dziecko może być po prostu dopasowane do rodzica, ujawniając ich adresy wraz z ryzami innych danych osobowych.

Zmień regulamin

Ponieważ tak często spotykamy się z długimi umowami z użytkownikami, oświadczeniami o ochronie prywatności, zmianami warunków na stronach internetowych, grach, usługach i nie tylko, wszyscy staliśmy się nieco odrażający wobec używanego języka. Absolutnie nie mogę zliczyć liczby klikniętych przez siebie warunków i zastanawiam się, czy w pewnym momencie podpisałem swoją duszę.

Można by pomyśleć, że standardowa reakcja na poważne naruszenie danych Dlaczego firmy utrzymujące w tajemnicy naruszenia mogą być dobrą rzeczą Dlaczego firmy utrzymujące w tajemnicy naruszenia mogą być dobrą rzeczą Przy tak dużej ilości informacji w Internecie wszyscy martwimy się o potencjalne naruszenia bezpieczeństwa. Ale te naruszenia mogą być trzymane w tajemnicy w USA, aby cię chronić. Brzmi szalenie, więc co się dzieje? jest dokładnym dochodzeniem w sprawie wszelkich niedociągnięć w zakresie bezpieczeństwa, być może z zadowoleniem przyjmując pracę już wykonaną przez specjalistów ds. bezpieczeństwa informacji, którzy próbują zabezpieczyć wrażliwe dane dotyczące dzieci.

Nie dla VTech.

Zamiast tego zaktualizowali swoje warunki z wyraźnie niesmaczną terminologią. W sekcji z nagłówkiem Ograniczenie odpowiedzialności, warunki przeczytane:

“Użytkownik przyjmuje do wiadomości i zgadza się, że wszelkie informacje wysyłane lub otrzymywane podczas korzystania z witryny mogą nie być bezpieczne i mogą zostać przechwycone lub pozyskane później przez osoby nieupoważnione”

Przykro mi. Co? Użytkownik zgadza się nie gniewać ani nie ponosić odpowiedzialności za firmę, jeśli zostanie ponownie zhakowany? W 2016 r. Jak każda firma promująca dowolną formę urządzenia sieciowego odpowiedzialnie może przenieść ciężar odpowiedzialności na swoich użytkowników w scenariuszu, w którym aktywnie poszukują poufnych informacji, jest poza mną.

Absolutnie?

Nie ma mowy. Jeszcze przed shenaniganami opartymi na warunkach, biuro brytyjskiego komisarza ds. Informacji badało naruszenie danych. Bądź na bieżąco z najnowszymi wyciekami danych - Obserwuj 5 usług i kanałów. Bądź na bieżąco z najnowszymi wyciekami danych - postępuj zgodnie z tymi 5 usługami i kanałami. z wieloma jurysdykcjami w Stanach Zjednoczonych. Podobnie, bezpośrednio po naruszeniu, komisarz ds. Prywatności w Hongkongu Stephen Wong potwierdził, że jego biuro zainicjowało “Sprawdzenie zgodności” na VTech, aby ocenić, czy firma przestrzegała podstawowych zasad bezpieczeństwa.

Podczas pisania tego artykułu Biuro Komisarzy ds. Informacji w Wielkiej Brytanii potwierdziło, że nowe warunki byłyby sprzeczne z obowiązującym prawem brytyjskim, stwierdzając:

“Prawo jest jasne, że to organizacje przetwarzające dane osobowe ludzi są odpowiedzialne za bezpieczeństwo tych danych”

Co powinieneś zrobić?

Szczerze mówiąc, dopóki nie udowodniono, że VTech znacznie zmodyfikował swoje operacje bezpieczeństwa, nie używaj ich produktów, w tym ich strony internetowej.

W przyszłości, przed zakupem jakiejkolwiek zabawki dla dzieci w sieci, rozsądnie byłoby uruchomić szybko “[nazwa produktu / nazwa firmy] + bezpieczeństwo” wyszukaj lub możesz spróbować “[nazwa produktu / nazwa firmy] + włamanie / naruszenie danych.” Każda z tych kombinacji szybko zilustruje bezpieczeństwo produktu, który zamierzasz przekazać swojemu dziecku.

Nastąpią naruszenia bezpieczeństwa 3 Zagrożenia dla Twoich danych osobowych podczas pobytu w hotelu 3 Zagrożenia dla twoich danych osobowych podczas pobytu w hotelu Pobyt w hotelu może okazać się niebezpieczny dla twojego bezpieczeństwa danych. Jeśli nie chcesz, aby Twoja następna podróż przerodziła się w koszmar kradzieży tożsamości, oto kilka rzeczy, o których warto pamiętać. . Żyjemy w ogromnie zdigitalizowanym świecie, dzieląc się wrażliwymi informacjami Pięć sposobów na zapewnienie bezpieczeństwa danych osobowych Pięć sposobów na zapewnienie bezpieczeństwa danych osobowych Bezpieczeństwo danych to Ty. Niezależnie od tego, czy jest to zbiór zdjęć, które zrobiłeś, zdjęć, które opracowałeś, raportów, które napisałeś, historii, które wymyśliłeś, czy muzyki, którą zebrałeś lub skomponowałeś, opowiada historię. Chronić to. w ogromnej liczbie witryn. Jednak nie musimy rzucać się na linię wypalania Czy bankowość internetowa jest bezpieczna? Przeważnie, ale oto 5 zagrożeń, o których powinieneś wiedzieć, czy bankowość internetowa jest bezpieczna? Przeważnie, ale oto 5 rodzajów ryzyka, o których powinieneś wiedzieć. Bankowość internetowa ma wiele do powiedzenia. Jest to wygodne, może uprościć twoje życie, możesz nawet uzyskać lepsze stopy oszczędności. Ale czy bankowość internetowa jest tak bezpieczna, jak powinna być? , a także mamy prawo oczekiwać odrobiny szacunku 3 Wskazówki dotyczące zapobiegania oszustwom online, które musisz znać w 2014 r. 3 Wskazówki dotyczące zapobiegania oszustwom internetowym, które musisz wiedzieć w 2014 r., dotyczące prywatności naszych danych osobowych - nie mówiąc już o naszych dzieci.

Dotknięte naruszeniem VTech? A może współczujesz twórcy zabawek w świecie sieci i bezpieczeństwa informacji? Daj nam znać poniżej!

Kredyty obrazkowe: Hacker Man autorstwa tanberin przez Shutterstock