William Charles

0

1159

210

3599 USD to dużo pieniędzy.

Może ci przynieść porządny samochód z drugiej ręki lub względnie oszukany iMac. Możesz kupić 3599 hamburgerów McChicken lub 2589 McDoubles. Lub może uzyskać Samsung RF28HMELBSR.

Ta (o atrakcyjnej nazwie) lodówka ma wszystko. Ma czworo drzwi, kolosalną 28 stóp sześciennych przestrzeni i zintegrowane 8” Wyświetlacz dotykowy LCD z obsługą Wi-Fi, który pozwala robić wszystko, od czytania wiadomości, po zdalne sterowanie smartfonem z Androidem.

Jeśli to brzmi znajomo, to dlatego, że kiedyś pojawił się na mojej liście najgłupszych produktów Smart Home, które kiedykolwiek tweetowały Lodówki i kontrolowane przez Internet urządzenia do gotowania ryżu: 9 najgłupszych inteligentnych urządzeń domowych Tweeting Fridges i kontrolowane przez Internet urządzenia do gotowania ryżu: 9 najgłupszych Smart Home Urządzenia Istnieje wiele inteligentnych urządzeń domowych, które są warte twojego czasu i pieniędzy. ale są też takie, które nigdy nie powinny ujrzeć światła dziennego. Oto 9 najgorszych. . I czy wspominałem, że jest on wyposażony w ogromną lukę w zabezpieczeniach?

Inteligentna lodówka, głupi błąd

Tak, pomimo wszystkich swoich wyrafinowań, ta lodówka została wyposażona w znaczną lukę w zabezpieczeniach, która potencjalnie może spowodować, że osoba atakująca potajemnie zbierze dane logowania do Gmaila.

Luka została po raz pierwszy zgłoszona w rejestrze 24 sierpnia i odkryta przez brytyjską firmę infosec Pen Pen Parters podczas udziału w hakowaniu Internetu przedmiotów (IoT) podczas ostatniej konferencji Defcon 23.

Wbudowany ekran dotykowy tej lodówki umożliwia użytkownikowi dostęp do własnego kalendarza Google. Połączenia z serwerami Google są szyfrowane przy użyciu szyfrowania SSL Co to jest certyfikat SSL i czy go potrzebujesz? Co to jest certyfikat SSL i czy go potrzebujesz? Przeglądanie Internetu może być przerażające, gdy w grę wchodzą dane osobowe. , ale implementacja protokołu SSL przez Samsung nie sprawdza ważności certyfikatów.

Stanowi to poważny problem bezpieczeństwa, ponieważ każdy w sieci mógłby uruchomić “Człowiek w środku” Co to jest atak man-in-the-Middle? Wyjaśnienie żargonu bezpieczeństwa Czym jest atak typu man-in-the-middle? Wyjaśnienie żargonu bezpieczeństwa Jeśli słyszałeś o atakach typu „człowiek w środku”, ale nie masz pewności, co to znaczy, to jest ten artykuł dla Ciebie. atakować i przechwytywać dane logowania użytkownika podczas transportu. Osoba atakująca byłaby również w stanie je zdobyć, podszywając się pod punkt dostępu lub za pomocą bezprzewodowego ataku na uwierzytelnianie.

Samsung powiedział, że są “zbadanie tej sprawy tak szybko, jak to możliwe”, i prawdopodobnie pracują nad wydaniem poprawki. Ale ten odcinek przedstawia interesującą demonstrację tego, jak bardzo bezpieczeństwo może pójść nie tak w Internecie przedmiotów.

(W) Bezpieczeństwo w sieciowym świecie rzeczy

W przeszłości dużo rozmawialiśmy o zagrożeniach związanych z Internetem przedmiotów, zarówno z prywatności. Dlaczego Internet przedmiotów jest największym koszmarem bezpieczeństwa Dlaczego Internet przedmiotów jest największym koszmarem bezpieczeństwa Pewnego dnia wracasz do domu z pracuj nad odkryciem, że Twój domowy system bezpieczeństwa w chmurze został naruszony. Jak to mogło się stać? Dzięki Internetowi rzeczy (IoT) możesz dowiedzieć się na własnej skórze. oraz z perspektywy bezpieczeństwa i socjologii. 7 powodów, dla których Internet przedmiotów powinien cię przestraszyć 7 powodów, dla których Internet przedmiotów powinien cię przestraszyć Potencjalne korzyści płynące z Internetu przedmiotów stają się jasne, a niebezpieczeństwa rzucane są w ciche cienie. Czas zwrócić uwagę na te niebezpieczeństwa za pomocą siedmiu przerażających obietnic IoT. . Rozwiązanie ich jest trudne, ponieważ jeśli chodzi o zabezpieczenie Internetu rzeczy, napotykamy kilka problemów.

Po pierwsze, urządzenia te nie są komputerami stacjonarnymi ani telefonami, ponieważ ich aktualizacja jest jednolicie łatwa (system Windows 10 zainstaluje nawet aktualizacje w Twoim imieniu. Jak wyłączyć automatyczne aktualizacje aplikacji w systemie Windows 10 Jak wyłączyć automatyczne aktualizacje aplikacji w systemie Windows 10 Dezaktywowanie aktualizacji systemu nie jest zalecane, ale jeśli zajdzie taka potrzeba, oto jak to zrobić w systemie Windows 10.), a zaangażowani w to producenci i regularnie wypuszczają aktualizacje oprogramowania i zabezpieczeń. Wiele produktów inteligentnego domu nie “aktualizacja” bezprzewodowo, wymagając użycia skomplikowanych lub niewiarygodnych pakietów oprogramowania, pamięci wymiennej lub po prostu nie pozwalając w ogóle na aktualizację oprogramowania układowego.

Jak na przykład aktualizujesz połączony dzbanek do kawy lub skomputeryzowany termostat? Nie ma na to łatwego, uniwersalnego sposobu.

Ważne jest również odniesienie się do faktu, że wiele z tych urządzeń jest teraz budowanych przez zwykłych ludzi w ich własnych domach. Arduino i Raspberry Pi pozwoliły nam wprowadzić łączność sieciową i skomputeryzowaną logikę w miejscach, w których nigdy nie uważaliśmy tego za możliwe, podczas gdy produkty takie jak Microsoft Windows 10 dla IoT Windows 10 - zbliżają się do Arduino w pobliżu? Windows 10 - zbliżasz się do Arduino w pobliżu? ułatwił udostępnianie tych urządzeń w Internecie, otwierając jednocześnie świat możliwości i ryzyka.

Podczas gdy wielu doświadczonych programistów wie, jak zbudować te urządzenia w sposób bezpieczny, zdecydowanie zbyt wielu początkujących i hobbystycznych programistów nie.

Następnie przechodzimy do problemu długowieczności. Znowu ten problem jest wyjątkowo endemiczny w świecie inteligentnego domu. Ponieważ chociaż na komputerze i telefonie działa oprogramowanie zbudowane przez firmy z długą historią i głębokimi kieszeniami, większość urządzeń Smart Home nie ma.

Zdecydowana większość tych firm to początkowe lub późne startupy, wiele z nich znajduje się w fazie wstępnej. Jeśli się zamkną, co stanie się z produktami, które już wysłali? Kto będzie pisać aktualizacje oprogramowania i poprawki bezpieczeństwa?

Jak pisaliśmy w przeszłości, uruchamianie sprzętu jest trudne Dlaczego uruchamianie sprzętu jest trudne: ożywianie ErgoDoxa Dlaczego uruchamianie sprzętu jest trudne: ożywianie ErgoDoxa Oto kontrowersyjna opinia: uruchomienie uruchamiania oprogramowania jest łatwe. Z drugiej strony sprzęt? Uruchomienia sprzętowe są trudne. Naprawdę trudny. . Już w tym roku mieliśmy do czynienia ze znacznymi zwolnieniami w Leeo i Wink - dwóch największych startupach Smart Home. Wiele innych - jak Lumos - nie udało się całkowicie zejść z ziemi.

Ale być może największym i najtrwalszym zagrożeniem dla bezpieczeństwa inteligentnego domu i Internetu rzeczy jest po prostu to, że urządzenia te są zbudowane tak, aby działały dłużej, niż wolą ich producenci. Systemy wbudowane i produkty Smart Home mogą działać dość skutecznie przez wiele lat. Wiele z nich nie działa w ramach usługi subskrypcji.

Czy spodziewamy się, że Nest i Philips będą oferować aktualizacje tak długo, jak Microsoft będzie obsługiwał system Windows XP. Co oznacza dla ciebie Windows XPocalypse Co oznacza dla ciebie Windows XPocalypse Microsoft zamierza zabić obsługę systemu Windows XP w kwietniu 2014 roku. Ma to poważne konsekwencje dla zarówno firmy, jak i konsumenci. Oto, co powinieneś wiedzieć, jeśli nadal korzystasz z systemu Windows XP. ?

Out of the LAN, Into the Fire

Te problemy z bezpieczeństwem są znacznie spotęgowane przez fakt, że wiele z tych urządzeń jest podłączonych do szerszego Internetu i jest dostępnych zdalnie, wprowadzając w ten sposób obawy dotyczące bezpieczeństwa.

Ponieważ kiedy podłączasz coś do Internetu, wtedy wprowadzasz nowy wektor ataku dla każdego, kto ma taką motywację. Zamiast łączyć się z siecią domową, ktoś może po prostu zdalnie ją złamać.

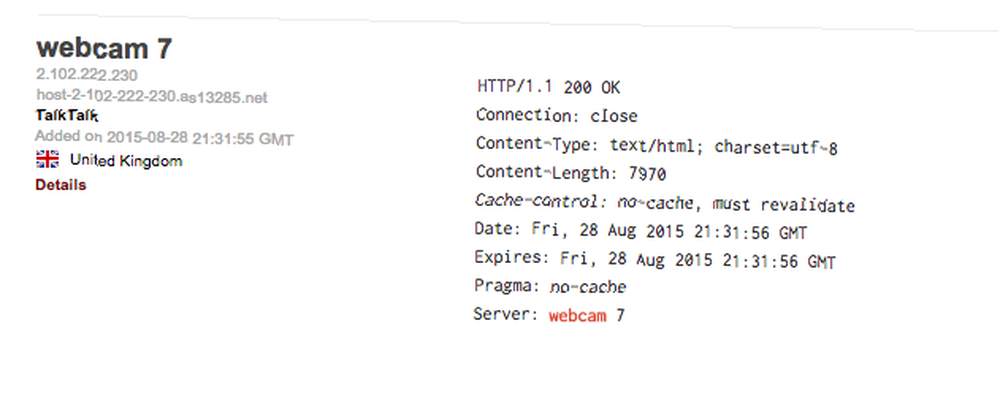

To także łatwiejsze niż myślisz. Istnieje nawet wyszukiwarka systemów wbudowanych o nazwie Shodan. Wystarczy kilka naciśnięć klawiszy, aby znaleźć systemy, które miały dostęp do Internetu na całym świecie - od elektrowni w Japonii, przez kamery internetowe w Holandii i telefony VoIP w Nowym Jorku.

Po prostu szukam “Kamerka internetowa” ujawnia tysiące zdalnie dostępnych kamer internetowych. Nie uzyskałem jednak dostępu, ponieważ prawie na pewno doprowadziłoby to do złamania przeze mnie Ustawy o nadużyciach komputerowych z 1990 r. Ustawy o nadużyciach komputerowych: prawo kryminalizujące hakowanie w Wielkiej Brytanii Ustawy o nadużyciach komputerowych: prawo kryminalizujące hakowanie w Wielkiej Brytanii Wielka Brytania Ustawa o nadużyciach komputerowych z 1990 r. Dotyczy przestępstw związanych z hakowaniem. To kontrowersyjne ustawodawstwo zostało niedawno zaktualizowane, aby dać brytyjskiej organizacji wywiadowczej GCHQ prawo do włamania się na dowolny komputer. Nawet twoje. .

To straszne. Zaczęliśmy wprowadzać nasze domy do Internetu, a ich odnalezienie i ataki ukierunkowane są banalnie proste. Powinniśmy się martwić.

Co można zrobić?

Błędy bezpieczeństwa, takie jak te znalezione w lodówce Samsunga z Androidem, zawsze będą istnieć. Tak długo, jak łatwo jest sprzedawcom wydawać poprawki i są one stale aktualizowane przez cały okres użytkowania urządzeń, nie stanowi to większego problemu.

Ale ważne jest, abyśmy zajęli się innymi kwestiami. Należy dołożyć starań, aby programiści produktów Smart Home i IoT wiedzieli, jak tworzyć bezpieczne systemy. Można to osiągnąć poprzez większy kontakt ze społecznością bezpieczeństwa.

Jest na to wiele precedensów. Projekt OWASP (Open Web Application Security Project) od razu przychodzi mi do głowy. Uruchomiony w 2004 r. Opracował darmowy materiał edukacyjny, który uczy programistów tworzenia bezpiecznych stron internetowych, a hakerów prawidłowego testowania bezpieczeństwa aplikacji internetowych..

Nie ma powodu, dla którego coś podobnego nie mogło zostać stworzone dla świata inteligentnego domu i dla programistów Internetu rzeczy.

Ponadto musimy zadbać o to, aby systemy Smart Home były aktualizowane i konserwowane, nawet jeśli dostawcy spasują. Można tego dokonać, nakazując każdemu zwolnienie kodu do escrow kodu źródłowego, w którym kod zostaje zwolniony, jeśli firma zgłosi bankructwo lub w inny sposób nie utrzyma oprogramowania w sposób zadowalający.

A jako konsumenci powinniśmy zacząć wymagać więcej od dostawców. Powinniśmy wymagać, aby zakupione przez nas urządzenia były obsługiwane przez poprawki bezpieczeństwa przez cały okres użytkowania produktu. Powinniśmy oczekiwać, że wszelkie problemy bezpieczeństwa zostaną rozwiązane szybko i zdecydowanie. Powinniśmy oczekiwać, że dostawcy będą traktować zagrożenia bezpieczeństwa z absolutną przejrzystością. I nie powinniśmy patronować dostawcom, którzy nie spełniają tego skromnego standardu.

Są to stosunkowo niewielkie zmiany, ale nie ma powodu sądzić, że nie doprowadziłyby do bezpieczniejszych urządzeń Smart Home. Ale co myślisz?

Jeśli masz jakieś przemyślenia lub horrory o niepewności związanej z Internetem przedmiotów, chcę o nich usłyszeć. Daj mi znać w komentarzach poniżej, a my porozmawiamy.

Zdjęcie: Zestaw do eksperymentów Arduino (Oomlout), IMG_5145 (JWalsh)