Mark Lucas

0

1409

243

Narzędzia bezpieczeństwa są niezbędnym złem w obliczu rosnącego zagrożenia złośliwym oprogramowaniem dla komputerów Mac. Na szczęście możesz się chronić i przywrócić spokój dzięki odpowiednim narzędziom, takim jak bogactwo gratisów Objecive-See.

Projekt jest dziełem Patricka Wardle, badacza bezpieczeństwa, który stworzył szereg narzędzi do zabezpieczenia własnego komputera. Od tego czasu opublikował je wszystkie za darmo i utrzymuje repozytorium znanego złośliwego oprogramowania dla komputerów Mac do celów badawczych i edukacyjnych.

Rzućmy okiem na skład i jak możesz użyć tych narzędzi, aby lepiej chronić swój komputer Mac.

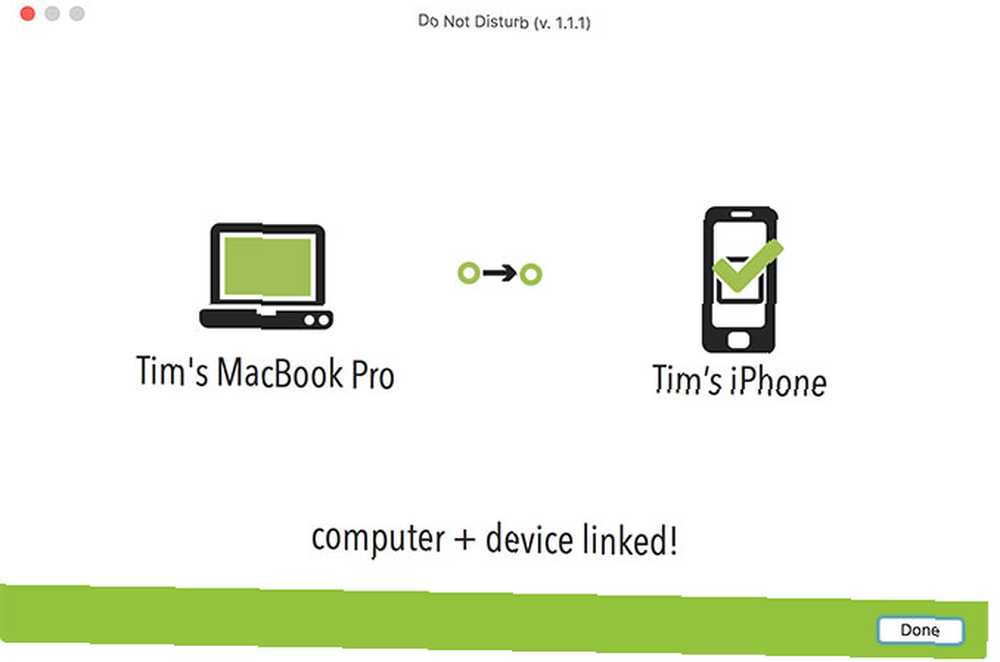

1. Nie przeszkadzać

Co to robi: Otrzymuj powiadomienia o fizycznych atakach na komputer MacBook.

Jeśli podróżujesz z komputerem MacBook lub miejsce pracy sprzyja: “przynieś własne urządzenie Dlaczego pracodawcy i pracownicy powinni być nieufni wobec BYOD Dlaczego pracodawcy i pracownicy powinni być nieufni wobec BYOD Czy Twój pracodawca wspiera przyniesienie własnego urządzenia? Może zaoszczędzić pieniądze i poprawić wydajność… ale czy BYOD jest bezpieczny? Czy Twój pracodawca jest zagrożony nowymi problemami bezpieczeństwa? Jak BYOD może wpłynąć na twoje bezpieczeństwo? ” podejście, fizyczne ataki dostępu mogą być największym zagrożeniem dla twojego laptopa. Wielu z nas pozostawia nasze laptopy bez nadzoru, aby napić się kawy, nie myśląc o bardzo realnym zagrożeniu ze strony złośliwych urządzeń USB i innych użytkowników.

Nie przeszkadzać instaluje trwały proces uruchamiania, który rejestruje wszystkie znane “pokrywa otwarta” zdarzenia z opcją wysyłania alertów lub wykonywania niestandardowych akcji. Działa najlepiej po sparowaniu z towarzyszącą aplikacją na iOS, umożliwiając podjęcie wymijających działań, takich jak zrobienie zdjęcia winowajcy za pomocą kamery internetowej lub zdalne wyłączenie komputera Mac.

Po zainstalowaniu aplikacji możesz wyświetlić dziennik zdarzeń dostępu fizycznego, nie jest wymagana żadna aplikacja na iOS. Istnieją również preferencje dotyczące uruchamiania aplikacji “niewidocznie” za pomocą pasywnego rejestrowania (brak widocznych alertów) i ukrycia ikony paska menu.

Pobieranie: Nie przeszkadzać

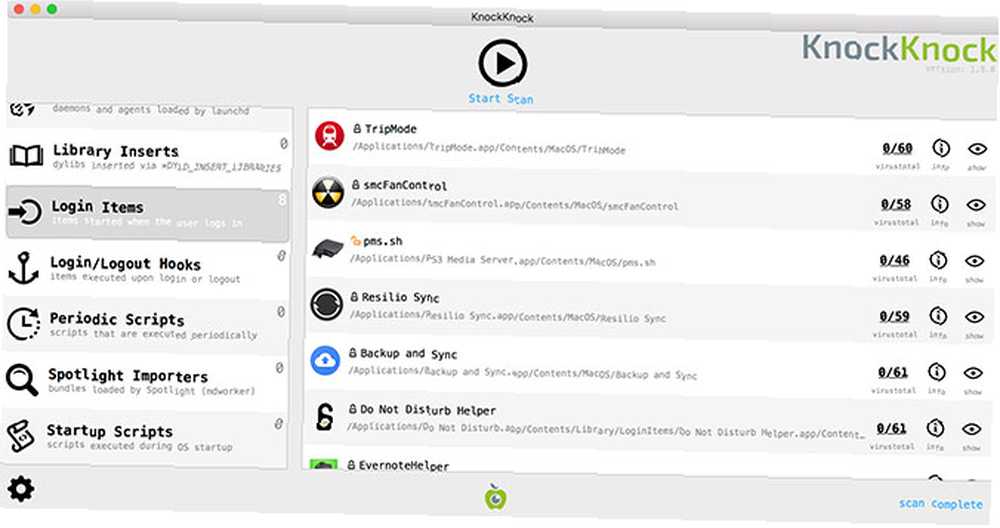

2. KnockKnock

Co to robi: Przeskanuj komputer Mac w poszukiwaniu oznak trwałego złośliwego oprogramowania.

Bardziej niż podstawowy skaner szkodliwego oprogramowania, KnockKnock szuka oznak trwałego złośliwego kodu, który instaluje się wielokrotnie. Zwykle dzieje się to po ponownym uruchomieniu komputera. KnockKnock integruje się z internetowym narzędziem do wykrywania VirusTotal, więc znane złośliwe oprogramowanie otrzymuje czerwoną uwagę po wykryciu.

Podczas gdy integracja z VirusTotal jest dobra, aplikacja zgłasza także inne stale zainstalowane aplikacje. Większość twoich wyników będzie łagodna, ale daje ci to możliwość przejrzenia listy i sprawdzenia, czy zauważysz coś niezwykłego. Aplikacja wykrywa wiele różnych typów trwałych instalatorów, w tym wtyczki, rozszerzenia przeglądarki, elementy uruchamiania i logowania oraz rozszerzenia jądra.

Pobieranie: KnockKnock

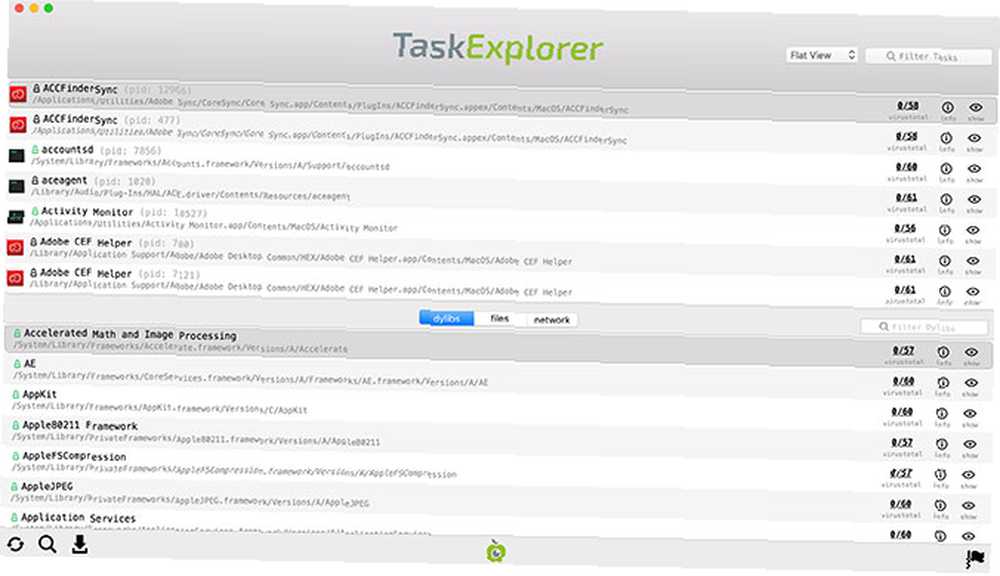

3. TaskExplorer

Co to robi: Jak skoncentrowana na bezpieczeństwie wersja menedżera zadań Monitora aktywności Apple.

TaskExplorer jest bardzo podobny do aplikacji Activity Monitor dostarczanej z komputerem Mac, z wyjątkiem integracji z VirusTotal. Oznacza to, że aplikacja oznacza wszystkie znane obecnie złośliwe procesy. Możesz wysłać wszystko, czego nie rozpoznajesz, na serwery VirusTotal w celu analizy.

Aplikacja może szybko przeglądać status podpisania dowolnych uruchomionych procesów, przeglądać załadowane biblioteki dynamiczne, szczegóły połączenia sieciowego i pliki aktualnie używane przez dane zadanie. Jest podobny do KnockKnock, ale nacisk kładziony jest tutaj na procesy, które już się uruchomiły, a nie na kod odpowiedzialny za ich wykonanie.

Pobieranie: TaskExplorer

4. BlockBlock

Co to robi: Szuka i próbuje zablokować instalatory złośliwego oprogramowania.

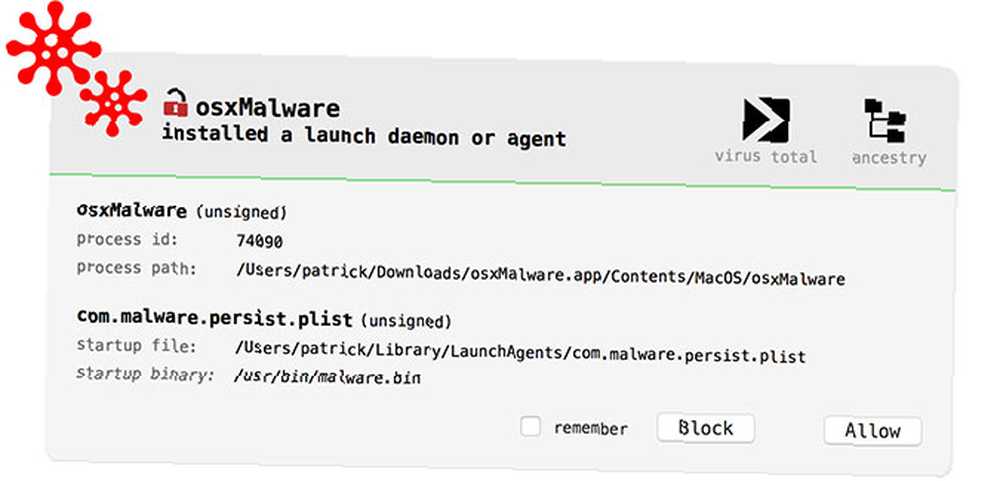

Podczas gdy KnockKnock szuka instalatorów odpowiedzialnych za złośliwe oprogramowanie, BlockBlock próbuje całkowicie odmówić instalacji. Robi to poprzez ciągłe działanie w tle, monitorowanie typowych lokalizacji trwałości i wyświetlanie ostrzeżenia, gdy wykryje coś podejrzanego.

Jak można się spodziewać, BlockBlock integruje się z VirusTotal. Sygnalizuje znane złośliwe oprogramowanie, ale wiele wykrytych BlockBlock to legalne aplikacje wykonujące rutynowe operacje. BlockBlock daje możliwość blokowania wszelkich wykrytych instalacji. Aplikacja informuje również, czy instalator jest podpisany przez Apple, przez osobę trzecią lub całkowicie niepodpisany.

Pobieranie: BlockBlock

5. RansomWhere?

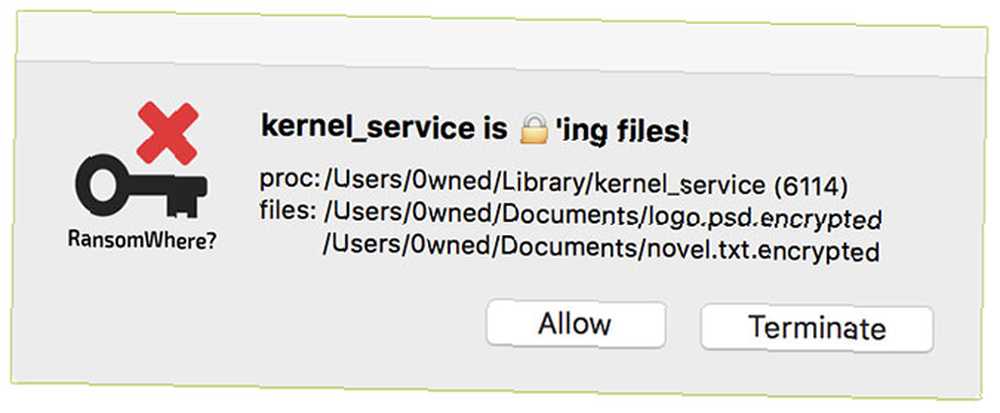

Co to robi: Monitoruje nowo utworzone zaszyfrowane pliki w celu zapobiegania atakom ransomware.

Ransomware to szczególny rodzaj złośliwego oprogramowania 7 rodzajów oprogramowania ransomware, które zabiorą Cię niespodzianką 7 rodzajów oprogramowania ransomware, które zabiorą Cię niespodzianką Ransomware zawsze Cię zaskakuje, ale te nowe typy oprogramowania ransomware przenoszą go na wyższy poziom (i bardziej denerwujące) ) poziom. która blokuje dostęp do twoich danych, zwykle wymagając jakiejś płatności za bezpieczny zwrot plików. Cechą charakterystyczną tego konkretnego szkodliwego oprogramowania jest tworzenie zaszyfrowanych plików przez podejrzane procesy.

Okup Gdzie? monitoruje system pod kątem znanych oznak oprogramowania ransomware, blokując proces i monitując o dopuszczenie lub zakończenie potencjalnego zagrożenia. Aplikacja oznacza niezaufane procesy, które szybko tworzą zaszyfrowane pliki, jednocześnie ufając oprogramowaniu Apple i oprogramowaniu zainstalowanemu przed pobraniem aplikacji.

Podobnie jak inne aplikacje Objective-See, RansomWhere? nie szuka specjalnie złośliwego oprogramowania, ale działania wskazujące na złośliwe oprogramowanie. Możliwe, że aplikacja oflaguje prawidłowe procesy, chociaż programista próbował ograniczyć liczbę fałszywych alarmów do minimum.

Pobieranie: Okup?

6. OverSight

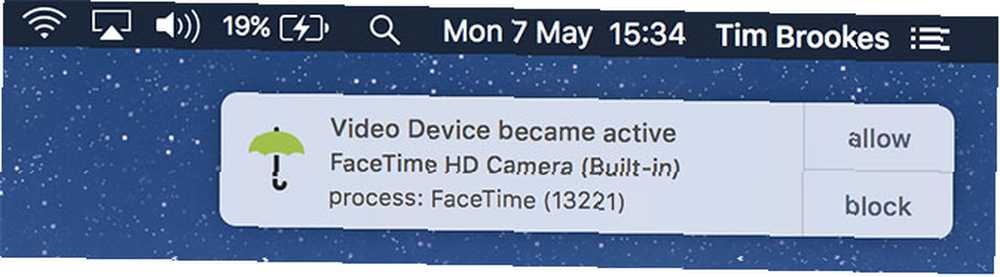

Co to robi: Ostrzega o aktywacji mikrofonu lub kamery.

Jedna z najprostszych aplikacji Objective-See, OverSight ostrzega o włączeniu mikrofonu lub kamery internetowej komputera Mac. Znane są przykłady złośliwego oprogramowania dla komputerów Mac, które próbują nagrywać lub nawet przesyłać strumieniowo użytkowników, dlatego tak wielu użytkowników obejmuje swoje kamery. Dlaczego należy teraz wyłączyć lub zakryć kamerę internetową Dlaczego należy wyłączyć lub zakryć kamerę internetową teraz, jeśli nie jesteś ostrożnie, hakerzy mogą łatwo uzyskać dostęp do kamery internetowej i szpiegować cię bez Twojej wiedzy. Masz więc dwie opcje: wyłącz aparat lub zakryj go. jako środek ostrożności.

OverSight monitoruje i zgłasza zdarzenia z kamery internetowej lub mikrofonu. Alert zawiera nazwę procesu i identyfikator procesu wraz z monitem o Dopuszczać lub Blok prośba. Możesz także dodać bezpieczne aplikacje do białej listy, aby nie musieć ich cały czas zatwierdzać.

Co najciekawsze, aplikacja próbuje wykryć wtórne procesy, które próbują nałożyć piggyback na uzasadnione żądania kamery internetowej lub mikrofonu. Nie jest nieomylny, ale jest lepszy niż nic.

Pobieranie: Przeoczenie

7. KextViewr

Co to robi: Wyświetla listę aktualnie załadowanych rozszerzeń jądra.

Rozszerzenia jądra (znane jako “kexts”) mają najwyższe uprawnienia w systemie macOS, dlatego ważne jest, aby nie działać żadne niewiarygodne moduły. KextViewr wyświetla wszystkie aktualnie załadowane kexts wraz z ich statusem podpisania, ścieżką do zainstalowanych plików, a co najważniejsze, wynika z wszelkich skrótów powiązanych z VirusTotal.

Możesz filtrować te procesy za pomocą następujących hashtagów: #jabłko, #nonapple, #signed, # niepodpisane, i #taflowy. Nie ma w tym nic więcej!

Pobieranie: KextViewr

8. Jaki jest twój znak

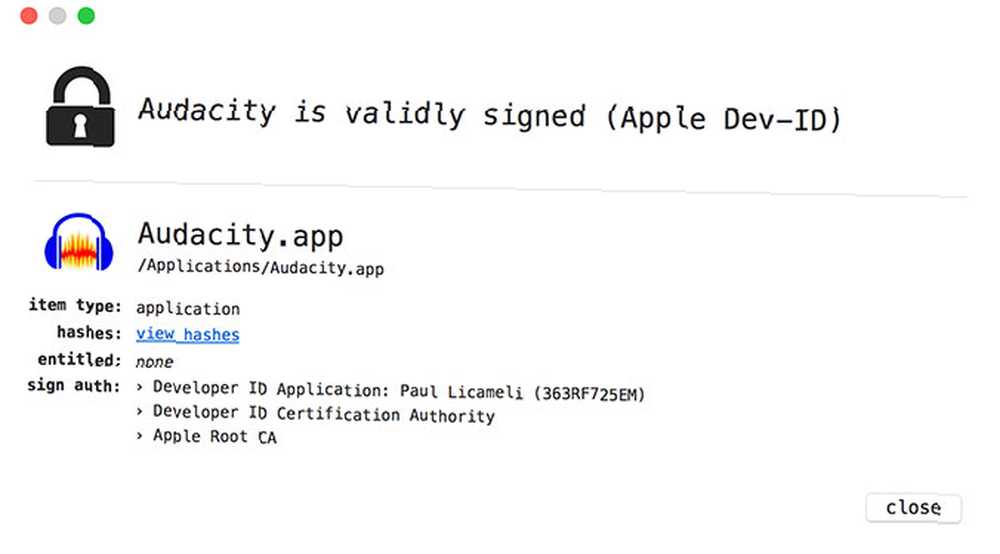

Co to robi: Sprawdź status podpisania aplikacji, aby określić jej wiarygodność.

Nie wszystkie niepodpisane aplikacje są niebezpieczne. Wiele projektów i darmowych programów typu open source Najlepsze oprogramowanie typu open source tylko dla komputerów Mac Najlepsze oprogramowanie typu open source tylko dla komputerów Mac Kiedy większość ludzi myśli o oprogramowaniu open source, myśli o systemie Linux. Ale Mac OS X ma również udział w wysokiej jakości programach open source - a niektóre z nich nie są dostępne dla systemu Linux ani Windows. są niepodpisane, ponieważ deweloperzy nie mają środków na uzyskanie licencji dewelopera. Mając to na uwadze, podpisana aplikacja jest bardziej wiarygodna (z punktu widzenia bezpieczeństwa) niż niepodpisana.

What's Your Sign dodaje nową opcję kontekstową, klikając prawym przyciskiem myszy Informacje o podpisywaniu. Kliknij go, a dowiesz się, czy aplikacja jest podpisana przez Apple, podpisana przez stronę trzecią czy w ogóle nie podpisana. To wszystko.

Pobieranie: Jaki jest twój znak

Więcej użytecznych narzędzi typu Object-See dla użytkowników komputerów Mac

Oprócz narzędzi tutaj, Objective-See posiada kilka innych narzędzi, którymi zainteresowani mogą być niektórzy użytkownicy:

- Lockdown: Napisany dla El Capitan, aby zapewnić sposób szybkiego ograniczenia narażenia komputera Mac “powierzchnia” blokując znane usługi, które można wykorzystać. Obecnie nie działa z High Sierra.

- Ostiarius: Kolejna aplikacja dla El Capitan miała na celu usunięcie luki w zabezpieczeniach, która pozwoliła złośliwemu oprogramowaniu ominąć Gatekeepera. Począwszy od systemu macOS Sierra lub nowszego, Apple naprawił ten problem i Ostiarius nie jest już wymagany (może być przydatny, jeśli nie możesz uaktualnić swojego Maca od El Capitan).

- dylib Hijack Scanner: pierwsze narzędzie Objective-See, ostatnio zaktualizowane dla El Capitan. Podobna funkcjonalność jest częścią TaskExplorer powyżej.

Narzędzia bezpieczeństwa mogą pomóc w zapobieganiu i wykryciu infekcji złośliwym oprogramowaniem, ale odrobina zdrowego rozsądku może zdziałać cuda w celu uniknięcia infekcji. 5 łatwych sposobów na zainfekowanie komputera Mac złośliwym oprogramowaniem. 5 łatwych sposobów na zainfekowanie komputera Mac złośliwym oprogramowaniem. Może to być trudne do zarażenia komputer Mac ze złośliwym oprogramowaniem, ale zawsze są wyjątki. Oto pięć sposobów na zabrudzenie komputera. . Zawsze bądź podejrzliwy w stosunku do procesów wymagających podania hasła administratora, niepodpisanych aplikacji wymagających obejścia Gatekeepera i pozostawienia włączonej ochrony integralności systemu Jak wyłączyć ochronę integralności systemu (i dlaczego nie należy) Jak wyłączyć ochronę integralności systemu (i dlaczego nie powinieneś) t) Jest więcej powodów, aby pozostawić włączoną ochronę integralności systemu macOS niż wyłączyć, ale wyłączenie jest łatwe. w każdym momencie.