Michael Fisher

0

4922

1275

Martwisz się oprogramowaniem ransomware, ale nie wiesz, jak się chronić. Nie martw się, po prostu wykonaj te pięć kroków, aby uniknąć przejęcia danych i okupu.

Na wypadek, gdybyś w jakiś sposób zignorował (lub nieświadom) zagrożenia ze strony oprogramowania ransomware, nadszedł czas, aby nabrać prędkości.

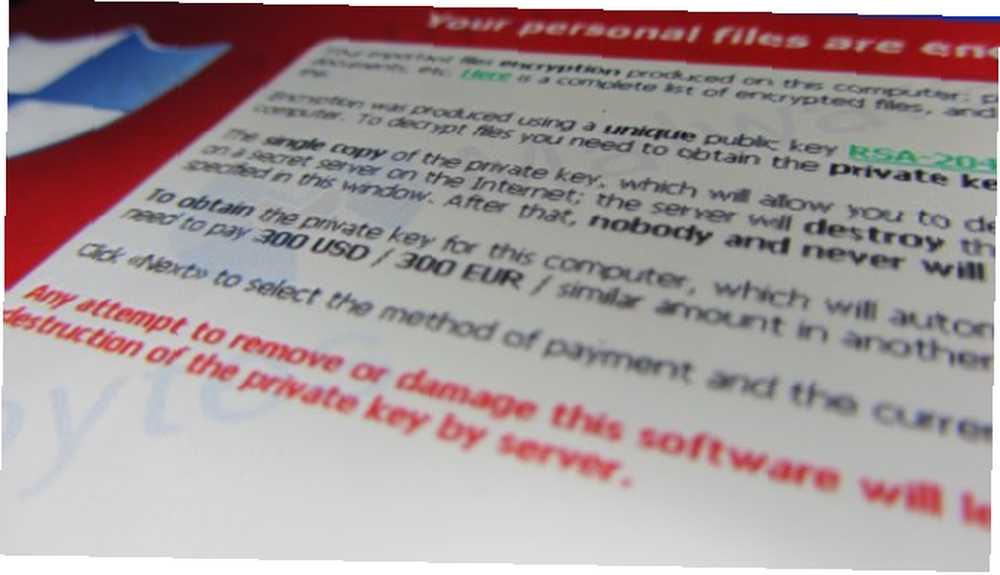

Ransomware to forma złośliwego oprogramowania, bardziej powszechnie znanego jako złośliwe oprogramowanie, które szyfruje dane. Klucz do odszyfrowania tych danych jest przed tobą ukryty, dopóki nie rozwiniesz się po okupie, który zwykle zaczyna się od nieuzasadnionej ceny i zwiększa się, im dłużej trzeba płacić.

Christiaan Colen przez Flickr

Christiaan Colen przez Flickr

W ciągu ostatnich kilku lat zidentyfikowano różne zagrożenia związane z oprogramowaniem ransomware, a infekcja TorrentLocker TorrentLocker to nowe oprogramowanie ransomware. I to zło. TorrentLocker to nowe oprogramowanie typu ransomware. I to zło. wśród najczęstszych. CryptoLocker jest również dobrze znanym oszustwem ransomware, chociaż można znaleźć narzędzie do deszyfrowania CryptoLocker Is Dead: oto jak możesz odzyskać swoje pliki! CryptoLocker Is Dead: oto jak możesz odzyskać swoje pliki! za to teraz.

Niedawno pojawiło się oprogramowanie ransomware JavaScript. Nowe zagrożenie dla bezpieczeństwa 2016: Oprogramowanie ransomware JavaScript Nowe zagrożenie dla bezpieczeństwa 2016: Ransomware JavaScript Locky ransomware niepokoi badaczy bezpieczeństwa, ale od czasu jego krótkiego zniknięcia i powrotu jako platforma JavaScript zagrożenie ransomware, rzeczy się zmieniły. Ale co możesz zrobić, aby pokonać ransomware Locky? , podczas gdy niesławny FBI Ransomware może uderzać w urządzenia z Androidem FBI Ransomware uderza w Androida: Jak go uniknąć (i go usunąć) FBI Ransomware uderza w Androida: Jak tego uniknąć (i go usunąć) Dowiedz się, jak chronić swoje urządzenie z Androidem od FBI Ransomware z tymi wskazówkami. tak łatwo, jak może zainfekować komputery z systemem Windows. Ransomware wpływa nawet na coraz większą liczbę użytkowników komputerów Mac, co czyni je jednym z głównych zagrożeń dla użytkowników Apple. Jakie zagrożenia bezpieczeństwa dotykają użytkowników komputerów Mac w 2016 r.? Jakie zagrożenia bezpieczeństwa dotykają użytkowników komputerów Mac w 2016 r.? Zasłużony czy nie, Mac OS X ma reputację bardziej bezpieczną niż Windows. Ale czy ta reputacja wciąż jest zasłużona? Jakie zagrożenia bezpieczeństwa istnieją dla platformy Apple i jak wpływają one na użytkowników? .

Czas więc znaleźć strategię blokującą oprogramowanie ransomware. W końcu lepiej jest zapobiegać niż leczyć.

5 kroków do obrony przed oprogramowaniem ransomware

Nie chcesz mieć wpływu oprogramowania ransomware. Twoje dane są twoje, a nie zabawka dla jakiegoś bezimiennego oszusta, aby cię zdjąć, dopóki nie zapłacisz, zwykle w Bitcoin lub innej krypto-walucie. Na szczęście mamy kilka kroków, które możesz podjąć - i zachowania, które możesz zastosować - aby Twoje dane były poza zasięgiem oszustów.

1. Wykonuj regularne kopie zapasowe.

To jest Ransomware Defense 101. Oszuści chcą ograniczyć dostęp do twoich danych, ale jeśli masz ich ostatnią kopię zapasową, już stracili. Uporządkuj swoje ważne dane, aby były przechowywane w jednym miejscu, i regularnie wykonuj kopię zapasową. Harmonogram tworzenia kopii zapasowych powinien opierać się na częstotliwości aktualizacji plików. Codzienny użytkownik? Kopie zapasowe codziennie.

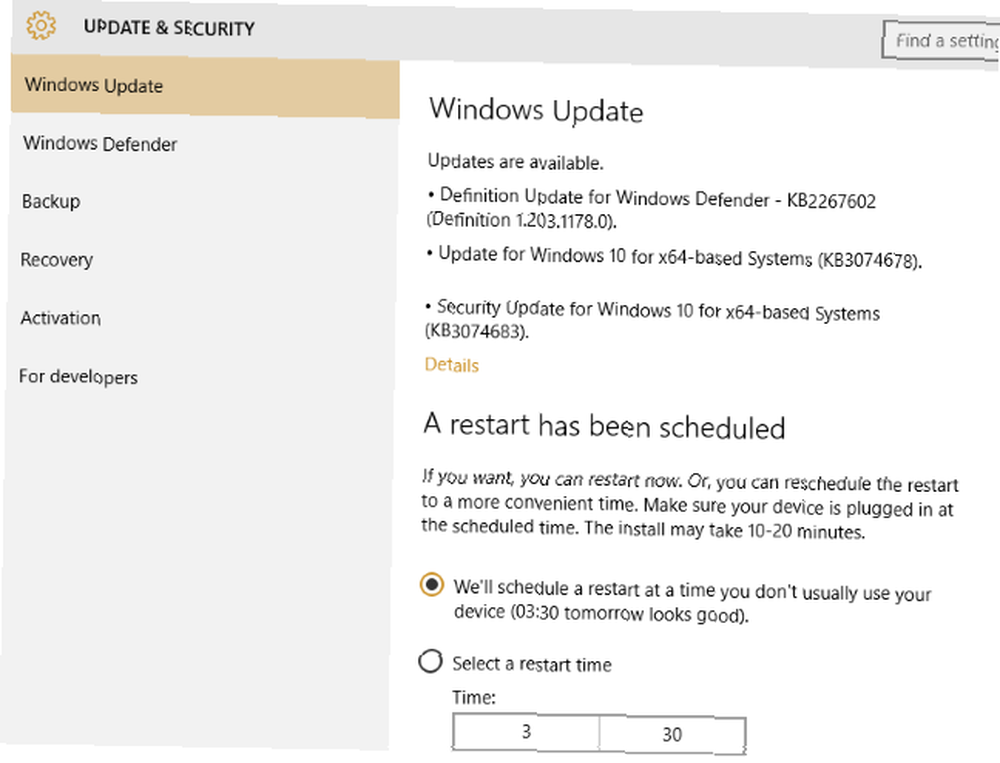

2. Aktualizuj komputer.

Niezależnie od używanej platformy, komputera stacjonarnego, tabletu lub smartfona, bądź na bieżąco z aktualizacjami i aktualizacjami systemu operacyjnego. Czy wyłączyłeś Windows Update Windows Update: wszystko, co musisz wiedzieć Windows Update: wszystko, co musisz wiedzieć Czy usługa Windows Update jest włączona na komputerze? Windows Update chroni Cię przed lukami w zabezpieczeniach, aktualizując system Windows, Internet Explorer i Microsoft Office za pomocą najnowszych poprawek bezpieczeństwa i poprawek błędów. ? Włącz go ponownie i upewnij się, że korzystasz z najnowszej wersji.

3. Wykryj podejrzane pliki, włącz rozszerzenia plików.

Jednym ze sposobów walki z oprogramowaniem ransomware (i innym złośliwym oprogramowaniem) jest używanie oczu. Wiele złośliwych narzędzi ma wiele rozszerzeń plików (takich jak na przykład, .PDF.EXE co natychmiast identyfikuje je jako niebezpieczne, jeśli wiesz, czego szukasz. Włączając rozszerzenia plików w systemie Windows Jak szybko naprawić powiązania typu pliku Windows Jak szybko naprawić powiązanie typu pliku Windows Niektóre narzędzia mają zły nawyk zmiany programów domyślnych. Robią to, zmieniając skojarzenia typów plików. Windows 10 lubi także bałagan w twoich preferencjach. Oto jak to zrobić na swój sposób. , możesz je wykryć i usunąć (lub pozwolić, aby oprogramowanie antywirusowe je zniszczyło).

4. Użyj filtrowania poczty.

W 2016 roku nie ma mowy, że powinieneś używać stacjonarnego klienta poczty e-mail, który nie skanuje wiadomości przychodzących w poszukiwaniu złośliwego oprogramowania i prób wyłudzenia informacji Jak rozpoznać wiadomość e-mail wyłudzającą informacje Jak rozpoznać wiadomość e-mail wyłudzającą informacje Złapanie wiadomości e-mail wyłudzających informacje jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest niemal idealne. Pokazujemy, jak rozpoznać oszustwo. . Jeśli tego nie zrobisz, przynajmniej skonfiguruj regułę, która będzie odfiltrowywać i usuwać pliki EXE powiązane z pocztą e-mail. Nie należy ich nigdy wysyłać pocztą e-mail i nigdy nie należy ich otwierać po otrzymaniu.

5. Zatrudnij pakiet zabezpieczeń internetowych.

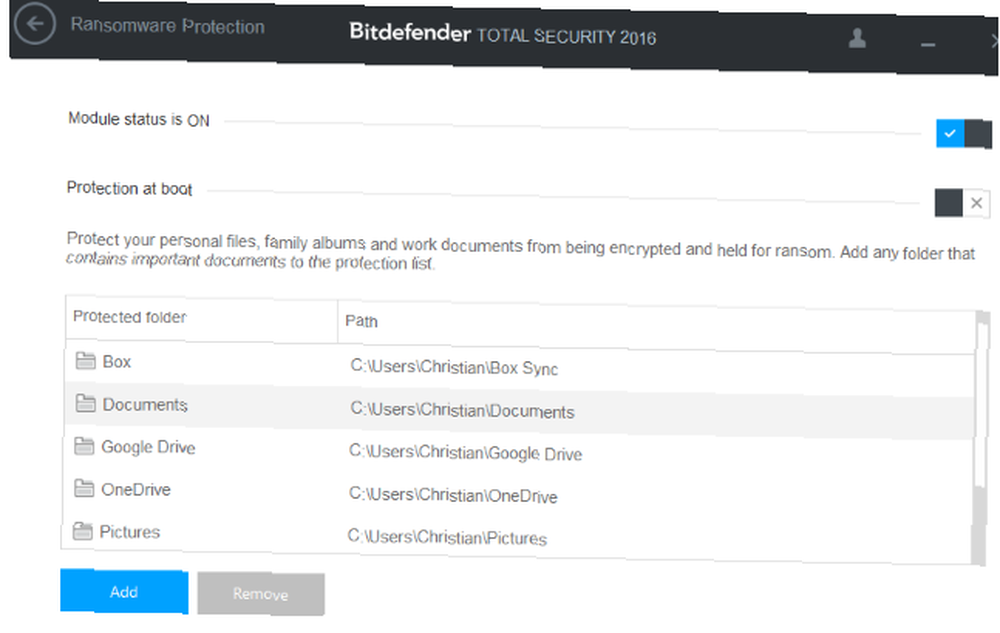

Podobnie jak w przypadku wszystkich problemów związanych z bezpieczeństwem danych, najlepszą ochroną przed oprogramowaniem ransomware jest kompetentny pakiet zabezpieczeń internetowych. Podczas gdy darmowe narzędzia do zabezpieczania Internetu Co to jest najlepsze darmowe oprogramowanie antywirusowe? [MakeUseOf Poll] Jakie jest najlepsze darmowe oprogramowanie antywirusowe? [MakeUseOf Poll] Ponieważ bez względu na to, jak ostrożny jesteś podczas korzystania z Internetu, zawsze zaleca się zainstalowanie oprogramowania antywirusowego na komputerze. Tak, nawet komputery Mac. są wystarczająco dobre do skanowania na żywo, a jako zapory ogniowe musisz rozważyć płatną alternatywę.

Jeśli chodzi o ochronę przed oprogramowaniem ransomware, najwyższej jakości zestawy zabezpieczeń internetowych oferują narzędzia chroniące foldery osobiste. Blokując uprawnienia do tych katalogów, Twoje dane powinny pozostać bezpieczne. Różne apartamenty oferują tę funkcję, w tym BitDefender Bitdefender Internet Security 2015: Idealny wybór dla komputerów domowych [Prezent] Bitdefender Internet Security 2015: Idealny wybór dla komputerów domowych [Prezent] Oferowanie antywirusa, ochrony prywatności, bezpiecznej bankowości, zapory ogniowej i ochrony rodzicielskiej kontrola za jedyne 79,95 USD, Bitdefender Internet Security 2015 wydaje się być optymalnym wyborem dla każdego, kto chce zwiększyć bezpieczeństwo swojego komputera domowego. .

Taktyki, które nie zatrzymają Ransomware

Być może przeczytałeś lub słyszałeś o innych strategiach, których możesz użyć do obrony lub cofnięcia szyfrowania spowodowanego przez oprogramowanie ransomware. Niestety wiele z nich jest obecnie nieaktualnych. Przyjrzymy się im poniżej.

Już zaszyfrowałeś swoje dane - To nie zatrzyma dalszego szyfrowania. Tak jak koperta może być umieszczona w innej kopercie lub plik ZIP ponownie spakowany, tak zaszyfrowany katalog lub cały dysk twardy można zaszyfrować po raz drugi.

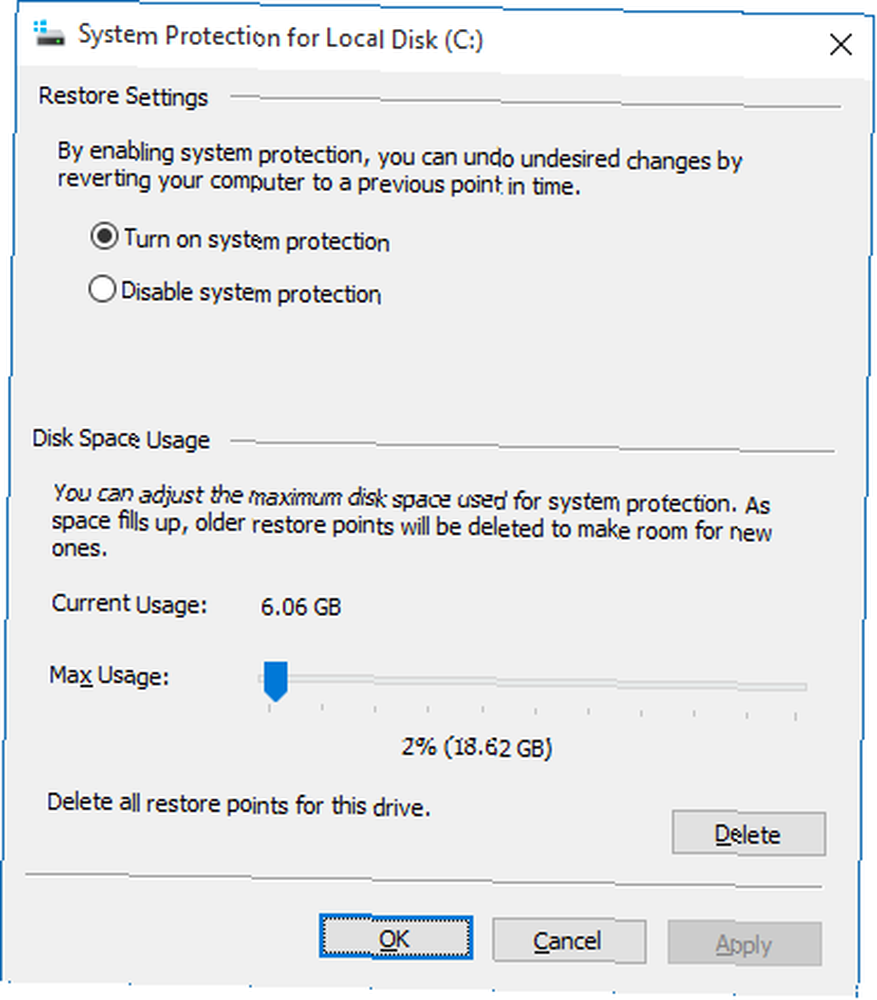

Korzystanie z przywracania systemu - We wczesnych dniach oprogramowania ransomware miałbyś duże szanse na odzyskanie, po prostu używając przywracania systemu Windows, aby cofnąć czas. Obecnie jednak oprogramowanie ransomware jest zwykle programowane do usuwania plików przywracania systemu.

Ustaw zegar BIOS z powrotem - Kolejna poprawka związana z czasem, która już nie działa. Dostosowanie zegara systemu BIOS do wcześniejszego okresu może pomóc w wydłużeniu czasu pozostałego na opłacenie żądania oprogramowania ransomware. Jeśli jednak masz kopie zapasowe swoich danych, nie powinno być takiej potrzeby. Płacenie przestępcom nie rozwiązuje problemu. Będą celować w ciebie raz po raz.

Ogólnie rzecz biorąc, jeśli poszukałeś taktyki obchodzenia oprogramowania ransomware, a artykuł ma trzy lub więcej lat, możesz być pewny, że nie zadziała. Oszuści nie są głupcami, jeśli chodzi o szyfrowanie danych i zatrzymywanie ich na okup. Ale jeśli wykonasz pięć powyższych kroków, możesz przynajmniej mieć pewność, że możesz poradzić sobie z atakiem ransomware bez płacenia niewykrywalnym bitcoinem, aby odzyskać dane.

Chcemy wiedzieć, czy zostałeś dotknięty oprogramowaniem ransomware. Czy zapłaciłeś za żądanie? Być może pokonałeś infekcję w inny sposób. Opowiedz nam o tym w komentarzach.