Mark Lucas

0

4258

175

Jeśli jesteś użytkownikiem komputera Mac, który patrzy z góry “podatny na wirusy” Użytkownicy systemu Windows może być czas, aby to sprawdzić. Jednym z najgorszych obecnie nieporozumień jest to, że użytkownicy komputerów Mac nie są narażeni na szkodliwe oprogramowanie. 4 Nieprawidłowości w zakresie bezpieczeństwa, które należy dziś uświadomić może być niebezpieczne. Jeśli uznałeś coś za prawdę, czas wyjaśnić fakty! , a jeśli opuścisz czujność, możesz zostać zainfekowany czymś naprawdę poważnym.

Pamiętasz, kiedy ransomware trafiło na użytkowników Maca Użytkownik Maca z Ransomware? Jak łatwo usunąć tego szkodliwego użytkownika Macintosh z oprogramowaniem Ransomware? Jak łatwo usunąć to „złośliwe oprogramowanie” Fans Ransomware nie tylko wpłynęło na użytkowników systemu Windows; Właściciele komputerów Mac musieli płacić. Jak na ironię, wersja OSX nie była tak naprawdę złośliwym oprogramowaniem, a jedynie wyskakującym okienkiem przeglądarki, które można łatwo usunąć. w 2015 roku? Cóż, teraz jest gorzej z nowo nazwanym Złośliwe oprogramowanie OSX / Dok. To jest tak potężne, że może przejąć pełną kontrolę nad maszyną, nawet nie zdając sobie z tego sprawy. Oto wszystko, co musisz wiedzieć o tym, co to jest, jak go usunąć i kroki, aby temu zapobiec.

Jak działa złośliwe oprogramowanie OSX / Dok

OSX / Dok przybywa jako załącznik do wiadomości e-mail w postaci pliku ZIP (o nazwie Dokument.zip). Jeśli pobierzesz wspomniany plik i spróbujesz go otworzyć, złośliwe oprogramowanie wyrzuci fałszywkę “paczka jest uszkodzona” komunikat o błędzie podczas jednoczesnego kopiowania się do folderu / Users / Shared z monitem o pozwolenie na instalację od podpisanego programisty.

Przejdzie do wymiany twojego systemu “Sklep z aplikacjami” Zaloguj się z samym sobą, dzięki czemu złośliwe oprogramowanie będzie uruchamiane przy każdym ponownym uruchomieniu systemu. Następnie powiadomi Cię, że znaleziono problem z zabezpieczeniami i wymagana jest aktualizacja, ale zanim będzie można zaktualizować, musisz wprowadzić hasło administratora.

Aktualizacja: Wykryto nowe warianty #Mac #OSXDok #malware. Uzyskaj więcej informacji: https://t.co/ZKZ4xPyote #CyberCrimeT Tuesday pic.twitter.com/AwwV1mYU4S

- Oprogramowanie Check Point (@CheckPointSW) 9 maja 2017 r

Po wprowadzeniu hasła złośliwe oprogramowanie uzyskuje uprawnienia administracyjne do systemu (tj. Pełną kontrolę). Dzięki tej nowej mocy zmienia ustawienia sieciowe na dwa sposoby: cały ruch jest kierowany przez serwer proxy i cały ruch może zostać przechwycony. Pozwala to złośliwemu oprogramowaniu na podszywanie się pod dowolną stronę internetową przy użyciu fałszywych certyfikatów bezpieczeństwa.

Aby uzyskać więcej informacji, zobacz dochodzenie Check Point dotyczące OSX / Dok. Złośliwe oprogramowanie wykorzystuje taktyki zaciemniające, aby uniknąć wykrycia przez oprogramowanie antywirusowe, dzięki czemu możesz zostać zainfekowany, nie zdając sobie z tego sprawy.

OSX / Dok jest znaczący z dwóch powodów. Po pierwsze, jego potencjał uszkodzeń jest jednym z najstraszniejszych, jakie kiedykolwiek widzieliśmy na Macu. Po drugie, ujawnił on słabość systemu podpisanych certyfikatów programistów Apple, co czyni je mniej wiarygodnymi. Po trzecie, jest to pierwszy szeroko zakrojony atak złośliwego oprogramowania wyłącznie na komputery Mac.

W tym momencie Apple unieważniło fałszywy certyfikat programisty 1 maja, ale przebiegli twórcy złośliwego oprogramowania niemal natychmiast wznowili pracę pod nowym identyfikatorem programisty, który również został odwołany kilka dni później. Można jednak nadal instalować oprogramowanie od niezidentyfikowanych programistów Jak otwierać aplikacje Mac od niezidentyfikowanych programistów Jak otwierać aplikacje Mac od niezidentyfikowanych programistów Jeśli jesteś nowy w środowisku Mac i pobrałeś aplikację innej firmy, której nie możesz uruchomić , oto szybkie rozwiązanie, którego szukasz. , więc to złośliwe oprogramowanie nadal stanowi problem.

3 kroki do usunięcia złośliwego oprogramowania OSX / Dok

Jeśli wszystkie powyższe dźwięki brzmią znajomo i zdajesz sobie sprawę, że Twój system został zainfekowany przez OSX / Dok, dobrą wiadomością jest to, że możesz je teraz usunąć. Przed wykonaniem poniższych kroków należy zamknąć (lub wymusić zamknięcie) wszystkie otwarte aplikacje, zwłaszcza Safari.

1. Usuń serwer proxy

- otwarty Preferencje systemu (najprościej jest dzięki Spotlight Search bardziej efektywnie w Mac OS X dzięki naszym najlepszym poradom Spotlight Szukaj bardziej efektywnie w Mac OS X dzięki naszym najlepszym poradom Spotlight Spotlight od lat jest zabójczą funkcją Maca, a Cupertino regularnie uczy Redmond w sztuce komputerów stacjonarnych szukaj. Oto kilka wskazówek, które pomogą Ci znaleźć więcej na komputerze Mac)..

- Kliknij Sieć.

- Po lewej wybierz bieżące połączenie internetowe, a następnie kliknij Zaawansowane… przycisk w prawym dolnym rogu.

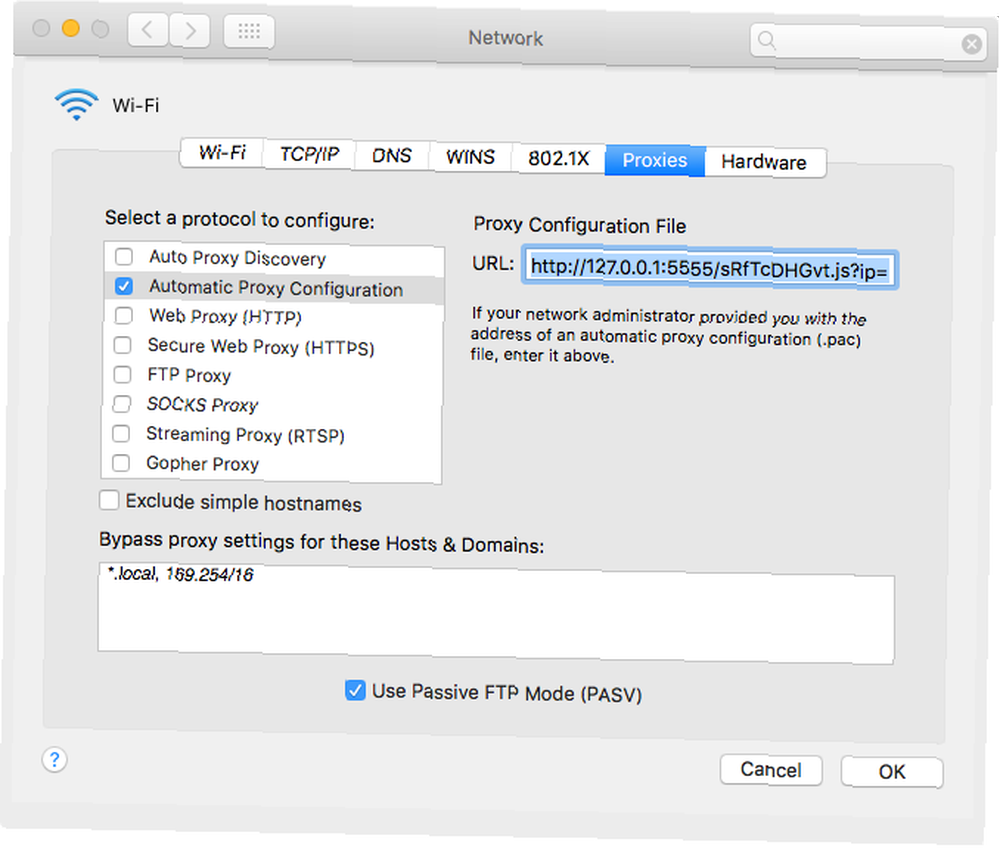

- Kliknij Proxy patka.

- Po lewej wybierz Automatyczna konfiguracja serwera proxy protokół. Po prawej stronie w obszarze Plik konfiguracji serwera proxy usuń adres URL (który powinien zaczynać się od http://127.0.0.1:5555…, jeśli jesteś zainfekowany).

2. Usuń LaunchAgents

- Po pierwsze, upewnij się, że masz włączone ukryte pliki i foldery Ukryj i znajdź dowolny plik w systemie Mac OS X Ukryj i znajdź dowolny plik w systemie Mac OS X Nie ma prostego sposobu szybkiego ukrywania lub ujawniania ukrytych plików w systemie Mac OS X, tak jak w systemie Windows - ale to jest możliwe. .

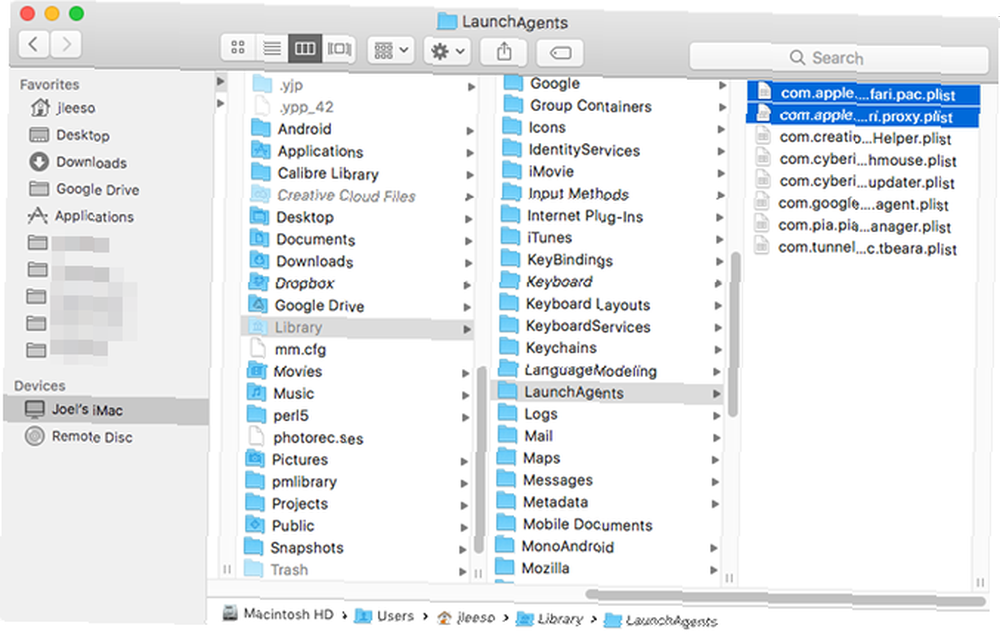

- otwarty Znalazca.

- Nawigować do Macintosh HD.

- Odnaleźć Użytkownicy.

- Przejdź do swojej nazwy użytkownika.

- Iść do Biblioteka (to jest ukryty folder).

- Nawigować do Uruchom Agenty.

- Usuń plik o nazwie com.apple.Safari.proxy.plist.

- Usuń plik o nazwie com.apple.Safari.pac.plist.

3. Usuń fałszywy certyfikat programisty

- Otworzyć Dostęp do pęku kluczy aplikacja narzędziowa (najprościej jest dzięki Spotlight Search Bardziej efektywnie w Mac OS X dzięki naszym najlepszym poradom Spotlight Szukaj bardziej skutecznie w Mac OS X dzięki naszym najlepszym poradom Spotlight Spotlight od lat jest zabójczą funkcją Maca, a Cupertino regularnie uczy Redmond w sztuce wyszukiwania na pulpicie. Oto kilka wskazówek, które pomogą Ci znaleźć więcej na komputerze Mac)..

- Po lewej stronie w obszarze Kategoria wybierz Certyfikaty.

- Po prawej stronie poszukaj COMODO RSA Secure Server CA 2. Kliknij go prawym przyciskiem myszy i wybierz Kasować.

- Potwierdź klikając Kasować.

Wskazówki dotyczące zapobiegania złośliwemu oprogramowaniu na komputerze Mac

Zaletą OSX / Dok (i innych podobnych złośliwych programów) jest to, że Ty mogą chroń się przed nim ze 100-procentową skutecznością. Ponieważ przychodzi za pośrednictwem wiadomości e-mail wyłudzającej informacje, wystarczy nauczyć się wykrywać wiadomości e-mail wyłudzające informacje Jak rozpoznać wiadomość e-mail wyłudzającą informacje Jak rozpoznać wiadomość e-mail wyłudzającą informacje Złapanie wiadomości e-mail wyłudzających informacje jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest niemal idealne. Pokazujemy, jak rozpoznać oszustwo. abyście nigdy więcej się do nich nie zakochali.

Pomoże również nauczyć się wykrywać niebezpieczne załączniki do wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Wiadomości e-mail mogą być niebezpieczne. Czytanie zawartości wiadomości e-mail powinno być bezpieczne, jeśli masz najnowsze poprawki zabezpieczeń, ale załączniki wiadomości e-mail mogą być szkodliwe. Poszukaj wspólnych znaków ostrzegawczych. . Ogólna zasada jest taka, że powinieneś nigdy pobieraj załączniki e-mail, chyba że się spodziewałeś przed e-mail dotrze. To, że wiadomość e-mail pochodzi od znanego kontaktu, nie oznacza, że jest bezpieczna - jej konto e-mail mogło zostać przejęte. 7 Ważne wskazówki dotyczące bezpieczeństwa poczty elektronicznej, które powinieneś wiedzieć o 7 Ważne wskazówki dotyczące bezpieczeństwa poczty elektronicznej, które powinieneś wiedzieć o bezpieczeństwie internetowym to temat, który wszyscy wiemy być ważnym, ale często leży daleko w zakamarkach naszych umysłów, oszukując samych siebie, wierząc, że „mi się to nie przydarzy”. Czy… !

Inne ważne wskazówki bezpieczeństwa dla użytkowników komputerów Mac obejmują:

- Znając różne sposoby, w jakie złośliwe oprogramowanie może zainfekować system 5 łatwych sposobów zainfekowania komputera Mac złośliwym oprogramowaniem 5 łatwych sposobów zainfekowania komputera Mac złośliwym oprogramowaniem Może się wydawać, że zainfekowanie komputera Mac złośliwym oprogramowaniem jest dość trudne, ale zawsze są wyjątki. Oto pięć sposobów na zabrudzenie komputera. .

- Instalowanie bezpłatnej, ale skutecznej aplikacji antywirusowej 9 Opcje Apple Mac Antivirus, które powinieneś rozważyć dziś 9 Opcje Apple Mac Antivirus, które powinieneś rozważyć dziś Do tej pory powinieneś wiedzieć, że Mac potrzebuje oprogramowania antywirusowego, ale który wybrać? Te dziewięć pakietów bezpieczeństwa pomoże ci uniknąć wirusów, trojanów i wszelkiego rodzaju złośliwego oprogramowania. .

- Dbanie o aktualizację systemu i aplikacji Kompletny przewodnik po aktualizacji oprogramowania komputera Mac Kompletny przewodnik po aktualizacji oprogramowania komputera Mac Nie ma jednego uniwersalnego rozwiązania do obsługi, dlatego warto wiedzieć, jak działają aktualizacje komputera Mac i jego oprogramowania. .

- Przestrzeganie zdrowego rozsądku w zakresie unikania złośliwego oprogramowania Zmień swoje złe nawyki i dane będą bardziej bezpieczne Zmień swoje złe nawyki i dane będą bardziej bezpieczne .

Czy to był dla ciebie alarm? Jakie kroki podejmujesz, aby upewnić się, że nie złapiesz złośliwego oprogramowania na komputerze Mac? Daj nam znać w komentarzach poniżej!

Zdjęcie: guteksk7 przez Shutterstock.com