Edmund Richardson

0

4104

1180

Uwierzytelnianie dwuskładnikowe to inteligentny sposób ochrony kont internetowych. Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Uwierzytelnianie dwuskładnikowe (2FA) to metoda bezpieczeństwa wymaga to dwóch różnych sposobów udowodnienia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty… przy użyciu czegoś, co znasz (np. Hasła) i czegoś, co masz (np. Smartfona). Znany również jako weryfikacja dwuetapowa, polega na wpisaniu kodu podczas logowania na nowych urządzeniach i zapewnia doskonały poziom ochrony.

Dzięki uwierzytelnianiu dwuskładnikowemu nawet jeśli twoje hasło nie jest szczególnie silne, twoje konto jest nadal względnie bezpieczne, ponieważ będziesz musiał autoryzować wszelkie próby logowania. Dzisiaj przyjrzymy się niektórym usługom, które można zablokować z większym bezpieczeństwem.

Jak to działa?

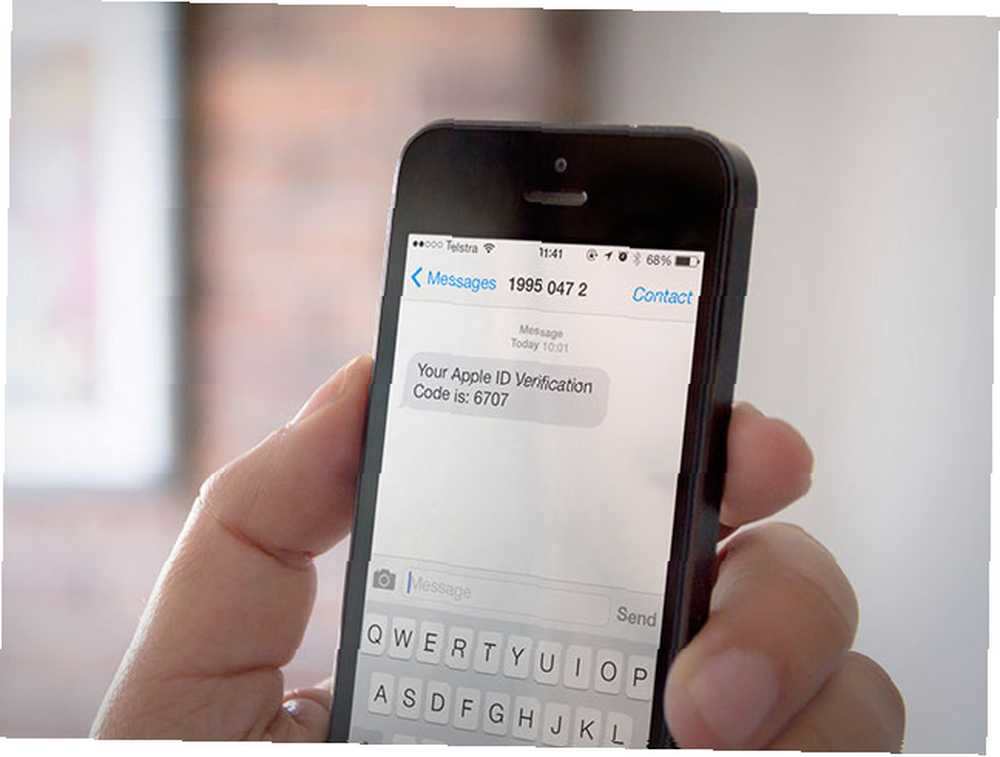

Omówiliśmy już zawiłości uwierzytelniania dwuskładnikowego Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Uwierzytelnianie dwuskładnikowe (2FA) metoda bezpieczeństwa, która wymaga dwóch różnych sposobów potwierdzenia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty… i jeśli usługa, na której polegasz, oferuje ją; powinieneś to włączyć. W przypadku uwierzytelniania dwuskładnikowego każda nowa próba zalogowania będzie wymagać wprowadzenia kodu przesłanego do Ciebie - zwykle SMS-em na standardowy numer telefonu komórkowego - przed wpuszczeniem.

Technicznie jedynym sposobem na pokonanie tej metody jest zdobycie twojego urządzenia przez kogoś innego lub odczytanie kodu przez ramię. Kody te trwają tylko kilka minut (najlepiej trzy ostatnie Google), zanim będziesz musiał utworzyć nowy. Jeśli jesteś przyzwyczajony do sprawdzania “zapamiętaj mnie na tej stronie” przyciski, dzięki czemu logujesz się automatycznie, nie powinno to wpływać na twoje nawyki przeglądania - musisz logować się tylko raz w miesiącu.

Ze względu na naturę uwierzytelniania dwuskładnikowego od czasu do czasu należy utworzyć hasła jednorazowe do oprogramowania, takiego jak klienty poczty e-mail, co ułatwia cofnięcie dostępu do urządzeń w razie potrzeby. Uwierzytelnianie dwuskładnikowe zapewnia ochronę nawet wtedy, gdy ktoś zna twoje hasło, chociaż nadal powinieneś wybierać silne hasła. 5 najlepszych generatorów haseł online dla silnych losowych haseł 5 najlepszych generatorów haseł online dla silnych losowych haseł Szukasz sposobu na szybkie utworzenie niezniszczalnego hasła ? Wypróbuj jeden z tych internetowych generatorów haseł. i zawsze miej na uwadze ataki inżynierii społecznej Czym jest inżynieria społeczna? [MakeUseOf wyjaśnia] Co to jest inżynieria społeczna? [MakeUseOf wyjaśnia] Możesz zainstalować najsilniejszą i najdroższą zaporę ogniową w branży. Możesz edukować pracowników na temat podstawowych procedur bezpieczeństwa i znaczenia wyboru silnych haseł. Możesz nawet zablokować serwerownię - ale jak… .

Twoje konto Google to Twój e-mail. Jest całkiem możliwe, że jest podłączony do urządzenia z Androidem lub iPhone'a, synchronizuje kalendarze i kontakty, śledzi historię lokalizacji, dane Google Now oraz dane osobowe w postaci arkuszy kalkulacyjnych i innych dokumentów Google. Po prostu nie możesz sobie pozwolić na utratę dostępu do tego.

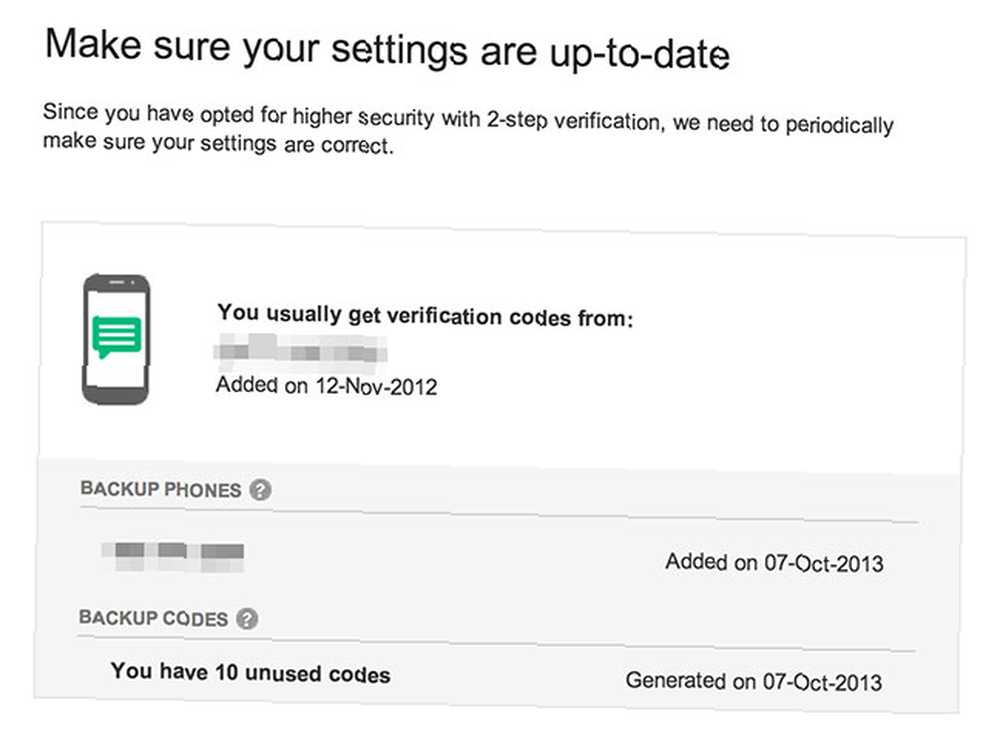

Po zalogowaniu przejdź do ustawień konta Google, wprowadź hasło, a zobaczysz stronę umożliwiającą włączenie tego, o czym mówi Google “Weryfikacja dwuetapowa” a także pulpit nawigacyjny do obsługi haseł aplikacji. Google oferuje kody za pośrednictwem SMS-ów lub aplikacji Google Authenticator, pozwala dodawać zapasowe numery telefonów, a nawet pobierać kody offline.

Umożliwi to odzyskanie konta w przypadku utraty dostępu do smartfona.

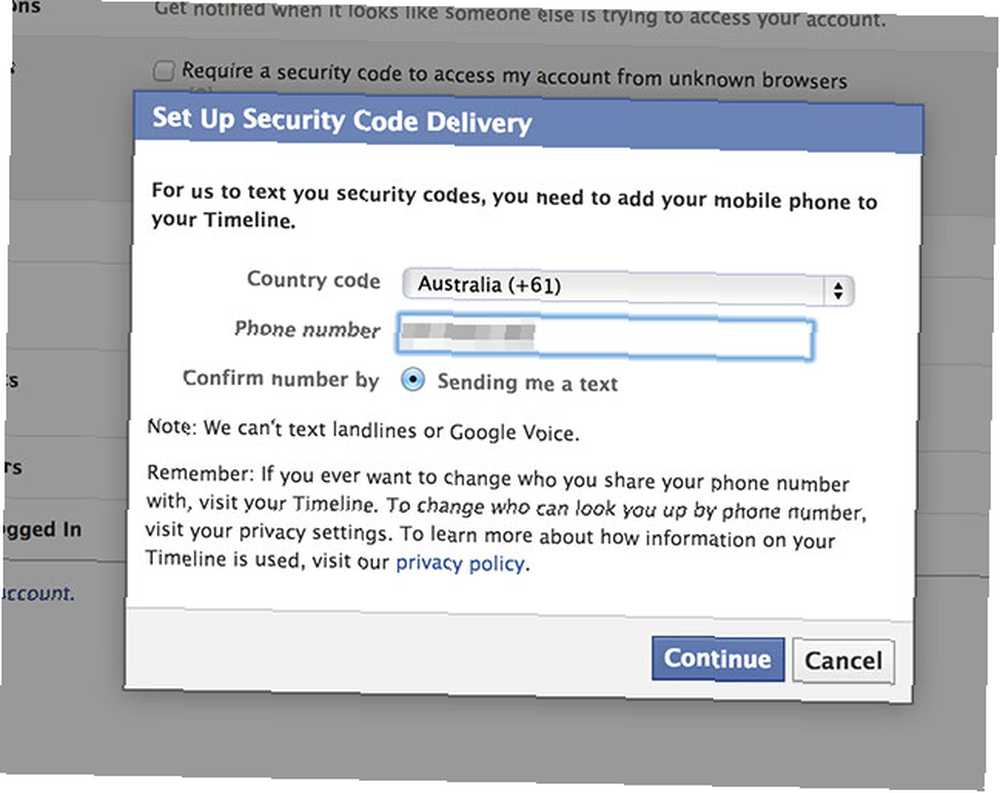

Facebook jest podwójnie skuteczny, ponieważ konta są często słabo chronione słabymi hasłami, często są bardzo poszukiwane “hakerzy” i może być trudny do odzyskania, gdy ktoś się włamie. Facebook używa bałaganu wiadomości e-mail, weryfikacji znajomych i identyfikacji zdjęć, aby pomóc ponownie połączyć użytkowników z ich kontami, ale tak naprawdę możesz po prostu nie stracić dostępu.

Przejdź do ustawień Facebooka i upewnij się, że dodałeś i zweryfikowałeś numer telefonu pod Ustawienia mobilne. Następnie kliknij Bezpieczeństwo kartę po lewej stronie i postępuj zgodnie z instrukcjami pod Powiadomienie logowania. Możesz wygenerować indywidualne hasła aplikacji za pomocą Hasła do aplikacji lub idź do Generator kodów do wykorzystania w trybie offline.

Apple ID

Jeśli korzystasz z systemu iOS lub OS X, Twój identyfikator Apple ID i hasło są jedyną rzeczą, która chroni urządzenie przed poważną szkodą. Twoje hasło Apple ID jest kluczem do drogich urządzeń, a za jego pomocą złodziej może zdalnie wyczyścić iPhone'a, odczytać pocztę iCloud, a nawet przejąć kontrolę (i usunąć) komputer Mac, jeśli masz Wróć do mojego Maca włączone. Jeśli korzystasz z iTunes, każda zakupiona aplikacja, film lub album jest powiązany z tym kontem, nie wspominając o użytej metodzie płatności.

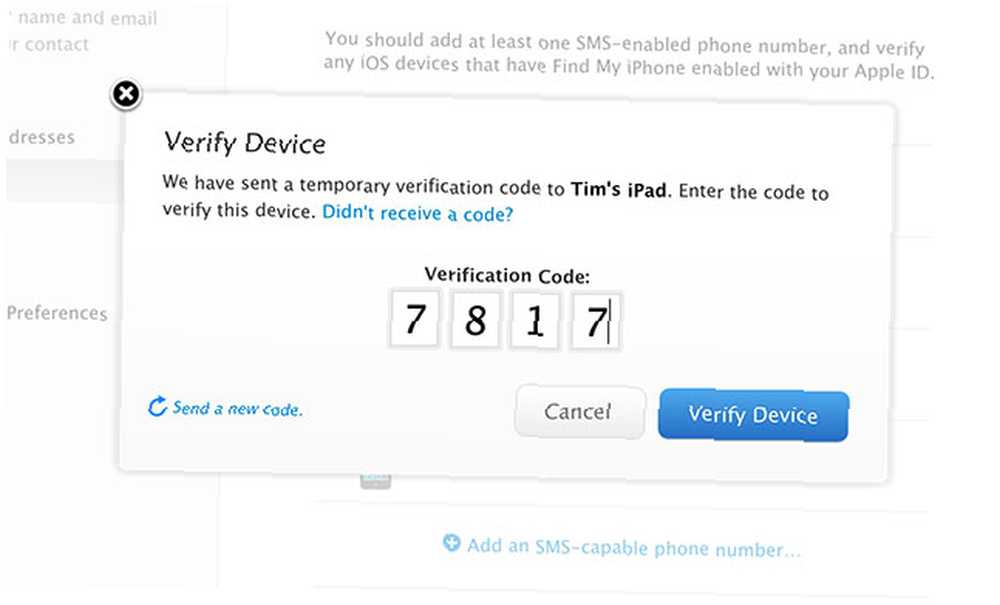

Możesz wprowadzić zmiany w swoim Apple ID na appleid.apple.com, gdzie najpierw musisz się zalogować, a następnie przejść do Hasło i bezpieczeństwo zakładka, która wymaga odpowiedzi na pytania bezpieczeństwa ustawione przed laty. Po pokonaniu że przeszkodę można włączyć weryfikację dwuetapową u góry strony. Apple zapewnia ci “klucz odzyskiwania” które mogą być wykorzystane w przypadku walk walk na smartfonie.

Nie widzisz linku uwierzytelniania dwuskładnikowego na stronie swojego konta? Pamiętaj, że jako podstawowy środek bezpieczeństwa Apple nie zezwala na kontynuowanie konfiguracji weryfikacji dwuetapowej, jeśli ostatnio wprowadzono jakieś istotne zmiany w informacjach o koncie. Przejdź do strony wsparcia Apple i przeczytaj, co mają do powiedzenia - Dlaczego poproszono mnie o poczekanie przed skonfigurowaniem weryfikacji dwuetapowej?

Microsoft

Czwarty z “Wielka Czwórka” - Windows 8 był pierwszym prawdziwym naciskiem Microsoftu na konto Microsoft, które nie było dziwnie oznaczone jako “Windows Live” lub “.NET Paszport” i zapewnił namacalne korzyści rzeczywistym użytkownikom komputerów. Ale nie zapominaj, że wielu z nas ma również konta Skype i Xbox, a teraz są one takie same. Skradzione hasła Xbox w szczególności są bardzo poszukiwane i zawierają całe katalogi zakupów online, ego i reputacji.

Przejdź do pulpitu nawigacyjnego konta Microsoft i kliknij Informacje Ochrony znaleźć opcję konfiguracji weryfikacji dwuetapowej. Użytkownicy Windows Phone mogą korzystać z Microsoft Authenticator, inne urządzenia mogą po prostu korzystać z Google Authenticator.

Służby socjalne

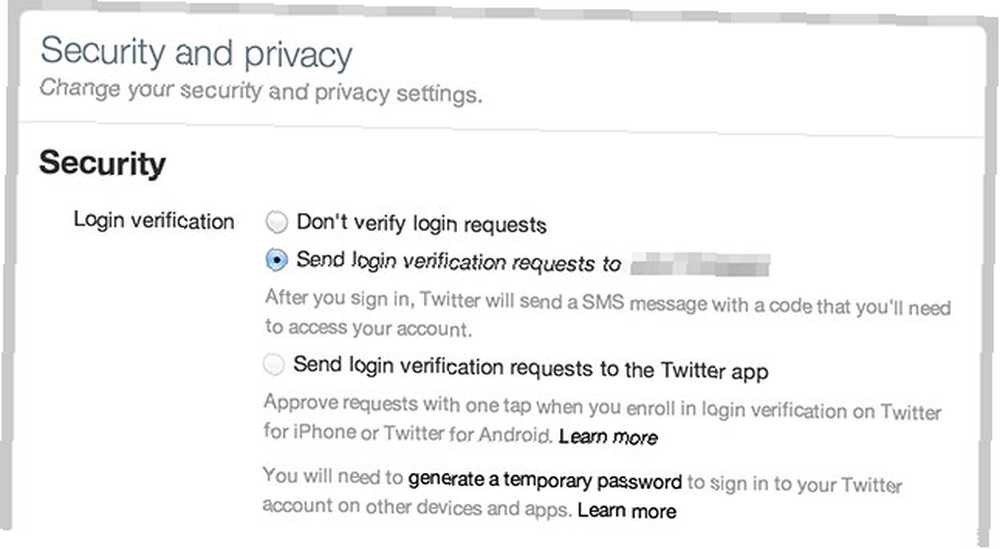

Oprócz wspomnianego potwora społecznego Zuka istnieje wiele innych usług społecznościowych, w których można włączyć uwierzytelnianie dwuskładnikowe, szczególnie te, które upoważniasz do publikowania w Twoim imieniu. Twitter to jeden i możesz przejść do ustawień zabezpieczeń Twittera, dodać i zweryfikować swój numer telefonu, a następnie wybrać weryfikację żądań logowania przy użyciu numeru podanego na Bezpieczeństwo i prywatność patka. Możesz także wybrać opcję weryfikacji za pomocą aplikacji mobilnej na Twitterze.

Nie tak dawno temu doszło do incydentu bezpieczeństwa w buforze, a menedżerowie społecznościowi wszędzie ściskali się i przygotowywali do uderzenia. Może się to zdarzyć w każdy dzień tygodnia, więc zabezpiecz swoje konto w buforze, wybierając Włącz logowanie dwuetapowe z ustawień bezpieczeństwa bufora. Popularny menedżer społecznościowy HootSuite oferuje również ochronę za pomocą narzędzia Google Authenticator.

Zawodowo Twoja reputacja może ucierpieć, jeśli osoba sprawiająca kłopoty zdobędzie twoje dane uwierzytelniające LinkedIn, samą usługę, która padła ofiarą ataków w przeszłości. Od tego czasu sieć wprowadziła lepsze zabezpieczenia, w tym dwuskładnikowe, przejdź do ustawień LinkedIn, aby włączyć je za pośrednictwem Konto następnie Zarządzaj bezpieczeństwem opcja. Wreszcie, Yahoo oferuje również pewną ochronę poprzez ustawienia konta.

Usługi gier

Gracze często są celem hakerów, ich konta osobiste są wypełnione po brzegi najnowszą rozrywką, a informacje o płatności są starannie przygotowane do następnego zakupu. Na szczęście dystrybutorzy treści zdali sobie sprawę z zagrożeń, na jakie napotykają klienci, i oferują teraz większe bezpieczeństwo. Obecnie Steam oferuje domyślnie uwierzytelnianie dwuskładnikowe, o czym możesz przeczytać tutaj.

Konta Battle.net są również bardzo poszukiwane i możesz trzymać oszustów z dala od World of Warcraft, używając zarówno Battle.net Authenticator, jak i mobilnego uwierzytelnienia. Nawet EA dodał ochronę do Origin Bezpieczeństwo ustawienia, dostępne za pośrednictwem Weryfikacja logowania opcja. I jeśli ty nie następnym razem będziesz chciał złożyć największą obietnicę, nawet Pakiet Pokorny obsługuje dwustopniową ochronę. Jeśli jesteś graczem Xbox, nie zapomnij zabezpieczyć swojego konta Microsoft (instrukcje dla których można znaleźć powyżej).

Pamięć online i więcej

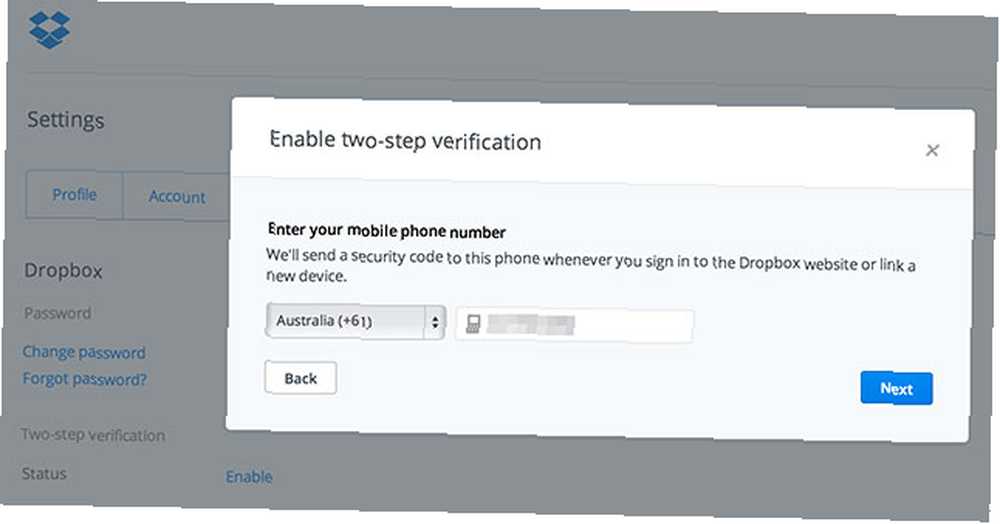

Pliki w Twojej chmurze online prawdopodobnie nie powinny zawierać zbyt wielu danych osobowych, ale ochrona ich przed wszystkimi nowymi próbami logowania jest świetnym pomysłem. Dropbox był jedną z pierwszych usług obsługujących uwierzytelnianie dwuskładnikowe Zaloguj się na konto w ustawieniach Dropbox. Box oferuje również podobny poziom ochrony, przejdź do ustawień konta Box, aby go włączyć.

Myśl o tym, że ktoś wejdzie na moje konto Evernote, budzi we mnie lęk, i dla ciebie też powinno być tak samo. Włącz dwustopniową ochronę, logując się i zmieniając ustawienia zabezpieczeń Evernote. Weryfikacja dwuetapowa za pomocą urządzenia mobilnego (SMS) wymaga premii, ale nadal możesz korzystać z Google Authenticator na iOS, Android lub Blackberry za darmo.

Jeśli Twoje ulubione usługi nie obsługują jeszcze uwierzytelniania dwuskładnikowego, możesz powiadomić programistów, że istnieje na to zapotrzebowanie. Naruszenie bezpieczeństwa danych osobowych może być tak samo kosztowne, jak wyciek danych uwierzytelniających z karty kredytowej, więc opłaca się nie ryzykować w świecie bezpieczeństwa online. Jeśli jest dostępna opcja - użyj jej.

Evan Hahn jest jednym z blogerów, który podjął się prowadzenia listy usług, które obsługują uwierzytelnianie dwuskładnikowe, i powinieneś sprawdzić jego listę, jeśli szukasz szczególnie wrażliwych na bezpieczeństwo usług. Możesz polecić inne usługi w komentarzach poniżej.