William Charles

0

4312

713

Raporty, że ogromny wyciek kont poczty internetowej zawiera ogromną liczbę poświadczeń, których nigdy wcześniej nie spotkałem, spotkał się z mieszaniną paniki… i wątpliwości. Jak dokładne są wiadomości i czy poświadczenia Gmaila, Hotmail / Outlook lub Yahoo Mail mogą być mieszane?

272 miliony unikalnych adresów e-mail

Nie, nie ma nic złego w twoim wzroku. To naprawdę czyta “272 miliony”. Jest to suma unikalnych par adresów e-mail i haseł uzyskanych od hakera przez Hold Security, firmę zajmującą się bezpieczeństwem informacji, która wcześniej uzyskała kolekcję 1,2 miliarda nazwisk od rosyjskich gangów cybernetycznych w 2014 roku. Rosyjska grupa hakerska przechwytuje 1,2 miliarda referencji: co należy zrobić Rosyjski gang hakerski przechwytuje 1,2 miliarda referencji: co powinieneś zrobić. wydaje się zatem, że firma ma dobrą formę w tym obszarze i można ją uznać za wiarygodną.

Ale wrócimy do tego.

Liczba 272 milionów jest rzeczywiście wysoka i najwyraźniej jest to zbiór kont z Gmaila, Hotmaila, Yahoo Mail i Mail.ru, rosyjskiej i wschodnioeuropejskiej usługi poczty internetowej. Hold Security twierdzi, że z 272 milionów kont 42,5 miliona to nowe - nigdy nie zostały uwzględnione w żadnym z poprzednich przypadków naruszenia bezpieczeństwa danych.

Jeśli to prawda, powoduje to wyciek z jednymi z największych w historii, takimi jak ogromny wyciek 150 milionów kont użytkowników Adobe i niesamowicie niszczący wyciek Ashley Madison Ashley Madison Leak No Big Deal? Pomyśl jeszcze raz Ashley Madison Leak Nic wielkiego? Think Again Dyskretny serwis randkowy Ashley Madison (skierowany głównie do oszustów) został zhakowany. Jest to jednak o wiele poważniejszy problem, niż przedstawiono w prasie, co ma znaczące konsekwencje dla bezpieczeństwa użytkowników. .

Podobnie jak w przypadku wszystkich dużych wycieków, możesz sprawdzić, czy twoje dane uwierzytelniające są w rękach hakerów, odwiedzając stronę www.haveibeenpwned.com. Ta strona, wcześniej prezentowana na MUO, to baza danych z możliwością przeszukiwania ze wszystkich największych włamań. Jeśli znajdziesz tam swoje dane uwierzytelniające i rozpoznasz hasło jako aktualne, czas je zmienić. Tymczasem, jeśli konto jest teraz nieużywane, warto je zamknąć.

A co z tymi 42 milionami kont?

Kto wyciekł z danych?

Historia tego wycieku wydaje się owiana tajemnicą. W blogu Hold Security na ten temat sugeruje się, że skontaktowano się z nimi anonimowo, korzystając z ponad 900 milionów danych uwierzytelniających zebranych w wyniku licznych naruszeń w danym okresie czasu, łącznie 10 gigabajtów.

Nie znamy osoby, która wyciekła dane, innej niż ona opisana jako “ten dzieciak z małego miasteczka w Rosji” i że płacono mu w mediach społecznościowych. Nie naprawdę.

Jak hakerzy mogą wykorzystywać naruszenia danych?

Co to tak naprawdę znaczy? Jak ktokolwiek może wykorzystać 10 gigabajtów przecieków poświadczeń e-mail? Zastanów się: ile stron logujesz się na swoje konto e-mail?

W rozmowie z BBC Alex Holden, główny oficer bezpieczeństwa informatycznego Hold Security z siedzibą w Milwaukee, wyjaśnił, jak to zrobić “istnieją witryny hakerów, które reklamują popularne usługi „brutalnego wymuszania” i przechowują witryny, pobierając dużą liczbę poświadczeń i uruchamiając je pojedynczo na stronie.”

Jedno po drugim, hasło za hasłem jest próbowane w serwisach takich jak Amazon, eBay, być może Xbox Live i PlayStation Network, przy użyciu techniki brutalnej siły Czym są ataki brutalnej siły i jak możesz się chronić? Co to są ataki brutalne i jak się chronić? Prawdopodobnie słyszałeś wyrażenie „atak brutalnej siły”. Ale co to dokładnie znaczy? Jak to działa? Jak możesz się przed tym uchronić? Oto, co musisz wiedzieć. , pokazane tutaj:

Co gorsza, dotychczasowe referencje prawdopodobnie zostały udostępnione na całym świecie, Holden przyznaje:

“Tym, co czyni to odkrycie bardziej znaczącym, jest chęć hakera do udostępnienia tych danych uwierzytelniających praktycznie za darmo, co zwiększa liczbę… złośliwych osób, które mogą mieć te informacje.”

Ale naruszenia bezpieczeństwa mogą być również wykorzystywane przez firmy ochroniarskie. W 2014 roku Hold Security próbowało zarabiać na zgłoszonym naruszeniu, oferując usługę subskrypcji właścicielom witryn (ale nie osobom fizycznym). Niektórzy badacze twierdzą, że ich poprzedni moment w świetle reflektorów był przypadkiem stylu nad treścią, ale Holden zaprzeczył, że tak było, twierdząc, że “faktycznie tracę pieniądze. W ogóle nie próbujemy tego robić w celach reklamowych, nie czerpiemy korzyści z naszych usług. W rzeczywistości staramy się nie popsuć.”

Jednak to, czy wierzysz, że Holden nie jest najważniejsze. Chodzi o to, że wyciek obejmuje dane, które mogą być twoje. Co możesz z tym zrobić??

Powinienem zmienić hasło, tak?

Jeśli jesteś właścicielem konta Hotmail, Outlook, Gmail, Yahoo Mail lub Mail.ru, prawdopodobnie myślisz, że właśnie teraz jest najlepszy czas na zmianę hasła do konta. Przez chwilę trzymajcie swoje konie. Znany badacz bezpieczeństwa profesor Alan Woodward powiedział o tym BBC “w tym momencie „nie trzeba było panikować” ani zmieniać hasła.”

Teraz nie mówimy, że nie powinieneś zmieniać hasła; możesz to zrobić w dowolnym momencie, ponieważ jest to twoje konto. Jeśli jednak naruszenie jest tak poważne, jak się domaga, dostawca poczty internetowej będzie wymagać zmiany hasła przy następnej próbie logowania.

Woodward jest tutaj dość sprytny, doradzając użytkownikom, aby czekali na instrukcje od swojego dostawcy poczty internetowej. Czemu? Cóż, na początek to Gmail, Hotmail / Outlook, Yahoo Mail i Mail.ru mają zasoby, aby zbadać zasadność naruszenia, i to te firmy mogą zainicjować masowe resetowanie hasła.

Ponadto dostawcy poczty internetowej dysponują narzędziami do wykrywania podejrzanych logowań. W sumie mają sytuację pod kontrolą.

Zagrożenie phishingiem i spamem

Dużym problemem związanym z poważnymi naruszeniami bezpieczeństwa jest to, że niosą ze sobą dodatkowe zagrożenia. Podobnie jak ryby pilotowe, przestępcy nigdy nie są daleko od dużej wypłaty, gotowi na zbieranie odpadków, które są odrzucane. W związku z tą wiadomością istnieje duże zagrożenie ze strony phishingu.

Przede wszystkim, jeśli korzystasz z Gmaila, Hotmaila lub Outlooka, Yahoo Mail lub Mail.ru, możesz zauważyć wzrost liczby spamowych wiadomości e-mail. Niektóre mogą pochodzić z nowych źródeł i może być trudne dla twojego dostawcy poczty internetowej w zwykły sposób (to znaczy trzymaj go w folderze spamu / śmieci, poza zasięgiem wzroku). W rezultacie konieczna jest dodatkowa czujność.

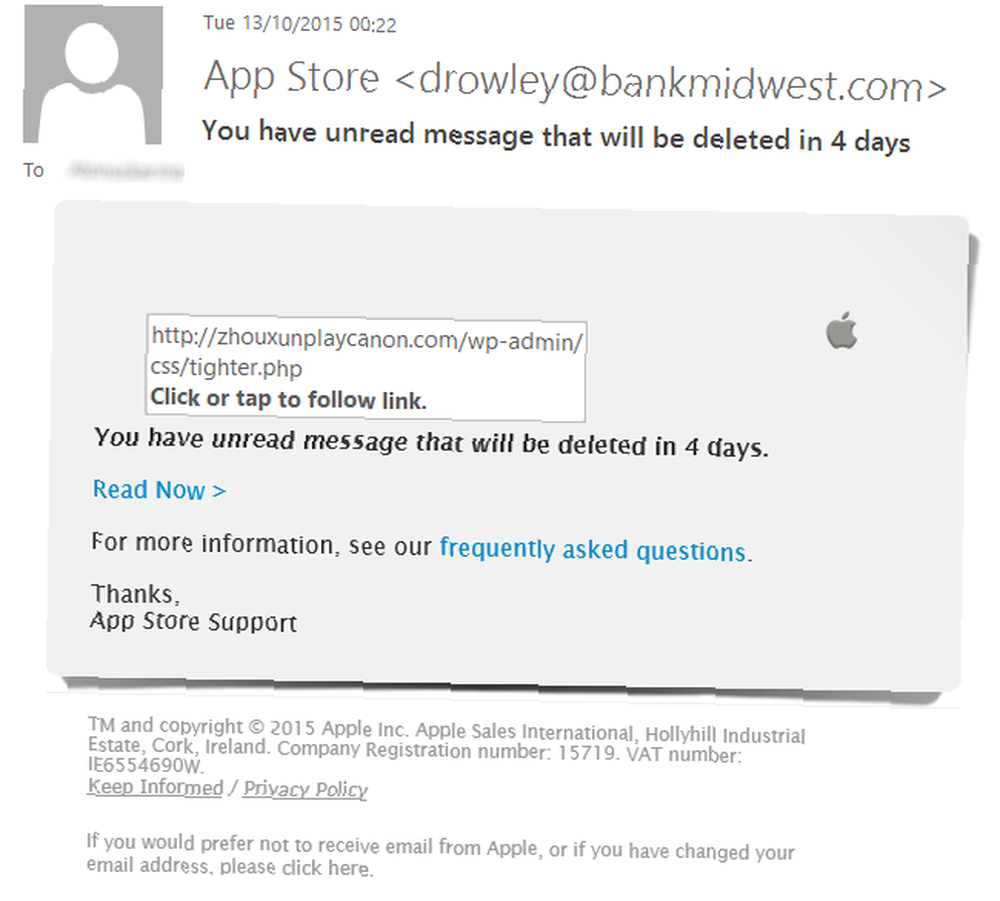

Być może, co najważniejsze, musisz zdawać sobie sprawę z prawdopodobieństwa, że phishingowe wiadomości e-mail Jak rozpoznać wiadomość e-mail wyłudzającą informacje Jak rozpoznać wiadomość e-mail wyłudzającą informacje Złapanie wiadomości e-mail wyłudzających informacje jest trudne! Oszuści udają PayPal lub Amazon, próbując ukraść hasło i dane karty kredytowej, jeśli ich oszustwo jest niemal idealne. Pokazujemy, jak rozpoznać oszustwo. podając się za dostawcę poczty internetowej, prosi o kliknięcie linku, aby zresetować hasło. Link będzie oczywiście prowadził do sfałszowanej strony internetowej. Jak oszuści celują na twoje konto PayPal i Jak nigdy się na to nie zakochać Jak oszuści celują na twoje konto PayPal i Jak nigdy się na niego nie zakochać PayPal jest jednym z najważniejszych kont, które masz online. Nie zrozum mnie źle, nie jestem wielkim fanem PayPal, ale jeśli chodzi o twoje pieniądze, nie chcesz się bawić. Podczas gdy… gotowy do zebrania aktualnych danych uwierzytelniających.

Żaden z zainteresowanych dostawców poczty internetowej nie wyśle Ci tego typu wiadomości e-mail.

Zachowaj bezpieczeństwo i unikaj wiadomości phishingowych

Wygląda na to, że żyjemy w złotym wieku naruszeń bezpieczeństwa (przynajmniej dla hakerów) i nie widać na to żadnych oznak rezygnacji. Tak długo, jak istnieją systemy online i można osiągnąć zysk, będą ludzie z umiejętnościami i motywacją do naruszania tych systemów.

Zwalczanie tego wymaga większej czujności ze strony firm i usług, którym udostępniamy nasze adresy e-mail i dane osobowe; musimy również być wyczuleni na zagrożenia i sposób ich wykonania. Spamowe wiadomości e-mail, wyłudzanie informacji, fałszywe strony internetowe - wszystkie są prawdopodobnie wektorami ataku atakującymi Twoją skrzynkę odbiorczą.

Co sądzisz o tym ostatnim naruszeniu bezpieczeństwa? Czy masz już dość słuchania o przeciekach online, których można by uniknąć dzięki zaostrzeniu bezpieczeństwa?? Powiedz nam, co myślisz - rozpocznij rozmowę w polu komentarzy.

Kredyty graficzne: kradzież torebki Volkova Vera przez Shutterstock, Brian Senic przez Shutterstock.com, JMiks przez Shutterstock.com