Michael Fisher

0

1822

231

National Crime Agency (NCA) to odpowiedź Wielkiej Brytanii na FBI. Są właściwe we wszystkich częściach Zjednoczonego Królestwa i są odpowiedzialne za zwalczanie handlarzy ludźmi, bronią i narkotykami; cyberprzestępcy; i przestępczość gospodarcza.

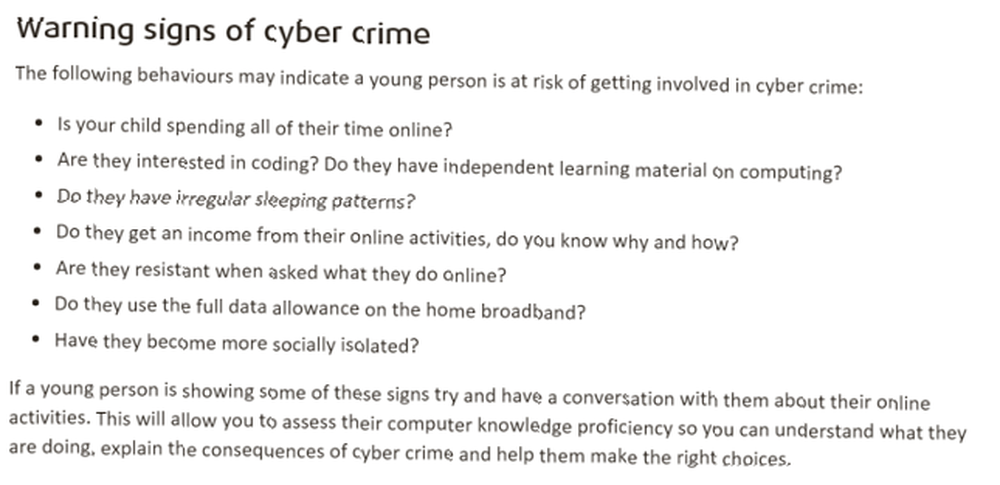

We wtorek rozpoczęli kampanię mającą na celu powstrzymanie młodych ludzi przed przestępczością komputerową. Oprócz filmu i hashtagu (“#CyberChoices”), właściwy organ krajowy opublikował również listę znaków ostrzegawczych, których rodzic mógłby użyć, aby stwierdzić, czy ich dziecko jest na dobrej drodze do zostania cyfrowym ne'er-do-well.

Najgorszy. Rada. zawsze.

Nie mogę winić intencji Narodowej Agencji Kryminalnej. Cyberprzestępczość niszczy życie. Wyciek danych Ashley Madison rozdarł niezliczoną liczbę rodzin w podziale na 3 powody, dla których hack Ashley Madison to poważna sprawa 3 powody, dla których hack Ashley Madison to poważna sprawa Internet wydaje się zachwycony hackowaniem Ashley Madison z milionami osób dorosłych i potencjalne osoby dorosłe zostały zhakowane i wydane online, a artykuły wypisują osoby znalezione na zrzucie danych. Zabawne, prawda? Nie tak szybko. . Hack TJX z 2007 roku spowodował wyciek 45,6 miliona numerów kart kredytowych i kosztował firmę oszałamiające 256 milionów dolarów.

Następnie hakerzy ponoszą osobisty koszt.

Albert Gonzales, haker TJX, został skazany na 20 lat więzienia. Miał 28 lat. Jake Davis, który był srebrnojęzycznym głosem za Lulzsec, został ekstradowany do Londynu ze swojego domu na Szetlandach i skazany na dwa lata w instytucie młodego przestępcy, i nałożył surowe ograniczenia na korzystanie z Internetu.

Najwyraźniej Narodowa Agencja Kryminalna chce powstrzymać ludzi od popełniania przestępstw komputerowych. Ale ogólny ton kampanii polega na tym, że chcą odwieść nastolatków (którzy z natury są impulsywni i mogą mieć trudności ze zrozumieniem konsekwencji danego działania) od robienia czegoś, co może określić resztę ich życia.

Ale tu jest problem: udzielili naprawdę okropnych rad.

Rada, która jest tak szeroka, gdybyś zastosował się do niej, możesz spokojnie założyć ktoś czytanie tego artykułu to haker. Nie, to nie jest przesada.

Cóż, poniższa lista nie jest wyczerpująca. Można to znaleźć na stronie internetowej National Crime Agency lub na zrzucie ekranu powyżej. Wybrałem radę, która według mnie jest najbardziej rażąco zła, i wyjaśnię dlaczego.

Czy są zainteresowani kodowaniem??

Mówiąc ktoś zainteresowany programowanie komputerowe jest zagrożony zostaniem przestępca komputerowy mówi w pewnym sensie, że każdy zainteresowany samochodami może rozwinąć się w takiego rodzaju reprobat, w jaki gram w Grand Theft Auto V. Po prostu nie są.

Wiem, że większość ludzi jest wystarczająco inteligentna, aby nie zrównać legalnego zawodu z pracą, z czymś bardzo nielegalnym. Martwię się jednak o jednego rodzica, który pomimo najlepszych intencji przeczyta go i nie pozwoli dziecku dowiedzieć się o rozwoju oprogramowania z obawy przed aresztowaniem. To mnie martwi.

Czy mają niezależne materiały do nauki na temat komputerów??

W Narodowej Agencji Kryminalnej to pytanie dotyczyło tego samego punktu tak jak “Czy są zainteresowani kodowaniem??”. Ale to ważne, więc zajmę się tym samodzielnie.

Czy wiesz, co czyni świetnym programistą? Ciekawość.

Wielcy programiści zawsze czytają rzeczy we własnym czasie. W weekendy uczą się o nowych bibliotekach i strukturach, a przede wszystkim mają taką możliwość uczyć się. Ci ludzie w zasadzie nie są przestępcami komputerowymi.

Cechy, które sprawiają, że świetni programiści zaczynają się prezentować w młodym wieku. Licealne klasy komputerowe mają bardzo ograniczony program nauczania. Podczas gdy oni moc obejmują podstawy nauki programowania, często nie obejmują bardziej ekscytujących tematów, takich jak tworzenie stron internetowych i robotyka.

Dla jasnych, ciekawych młodych ludzi jest rzeczą naturalną, że chcą więcej od edukacji komputerowej i zajmują się rzeczami, którymi są zainteresowani. Zamiast traktować to podejrzliwie, powinniśmy to pochwalić.

Czy mają nieregularne wzorce snu??

Pokaż mi nastolatka, który tak właściwie kładzie się spać, kiedy każą im to rodzice. Jeśli dorastają, podobnie jak ja i moi przyjaciele, prawdopodobnie pozostaną, aby grać w gry wideo i rozmawiać przez MSN Messenger (lub odpowiednik z 2015 roku). To tylko część bycia nastolatkiem.

Istnieje również mnóstwo medycznych powodów, dla których ktoś może doświadczać zaburzeń snu. Nazywa się je zaburzeniem opóźnionego snu i nieproporcjonalnie dotyka nastolatków. Objawy tego zaburzenia wpływają, gdy dana osoba zasypia i budzi się, a osoby cierpiące zazwyczaj zasypiają kilka godzin po północy, a następnie próbują się obudzić rano.

Czy zarabiają na swoich działaniach online??

Czy powinniśmy być teraz podejrzliwi wobec ambicji i przedsiębiorczości??

Tam są setki legalnych sposobów zarabiania pieniędzy w Internecie. Dla większości z nich nie musisz być dorosły Najlepsze strony internetowe dla nastolatków, aby zarabiać pieniądze Najlepsze strony internetowe dla nastolatków, aby zarabiać pieniądze W jaki sposób licealiści i studenci mogą zarobić trochę łatwych pieniędzy podczas przerwy letniej, a nawet w szkole rok? Będziesz zaskoczony możliwościami dostępnymi w Internecie dla nastolatków. .

Jeśli twoje dziecko zarabia pieniądze z Internetu, to prawdopodobnie dzięki ich kanałowi Twitch lub YouTube Jak zarabiać pieniądze na YouTube [MakeUseOf wyjaśnia] Jak zarabiać pieniądze na YouTube [MakeUseOf wyjaśnia] Dopóki nie pojawi się opłacalna, korzystna dla obu stron alternatywa, reklamy muszą istnieć, abyśmy - konsumenci - mogli otrzymywać treści bezpłatnie. YouTube nie jest zły, ponieważ umieszcza reklamy na początku ... lub poboczny koncert w testowaniu witryn. Nie ze skanowania portów NSA i dystrybucji złośliwego oprogramowania z botnetów.

Czy są odporni na pytanie, co robią online?

Myślę, że większość nastolatków jest dość odporna na rozmowy o tym, co robią w Internecie. Tak właśnie było ze mną. Kiedy miałem 15 lat, godzinami grałem w gry wideo z absolutnie nieznajomymi w Ameryce i Finlandii. Siedziałem na niejasnych forach muzycznych i prowadziłem tajnego bloga, na którym żałowałem nieprzyzwoitości w sposób, w jaki mógł to zrobić tylko zarozumiały, śmiertelnie niedoinformowany nastolatek. Kiedy moi rodzice pytali mnie, co zamierzam, odpowiedź była zawsze taka sama.

“Rzeczy. Rzeczy Idź stąd. Nie zrozumiałbyś!”

Nie robiłem nic niestosownego ani kryminalnego. Jako nastolatkowie byłem tak waniliowy jak oni. Nie sądzę, żebym kiedykolwiek miał nawet szlaban w szkole średniej! Ale jak większość nastolatków, byłam kapryśna i hormonalna i myślałam, że moi rodzice po prostu nie dostałbym co zamierzałem.

To nie jest przestępstwo. To tylko bycie nastolatkiem.

Czy korzystają z pełnego limitu danych w domowej sieci szerokopasmowej??

Czekaj, co? Poważnie NCA? Czy napisałeś to w 2004 roku??

Ograniczone połączenia są tak rzadkie w Wielkiej Brytanii, że dwóch z trzech największych dostawców usług internetowych (Virgin Media i Talk Talk) nawet ich nie oferuje. Po prostu nie ma dla nich rynku dzięki wzrostowi stratosfery Netflix i YouTube.

Ale poza tym nie potrzebujesz tak dużej przepustowości, aby włamać się do komputera. Faktem jest, że większość ataków wykorzystuje mniejszą przepustowość niż wideo na YouTube. Zastrzyk SQL (SQLi) Co to jest zastrzyk SQL? [MakeUseOf wyjaśnia] Co to jest zastrzyk SQL? [MakeUseOf wyjaśnia] Świat bezpieczeństwa internetowego jest nękany otwartymi portami, tylnymi drzwiami, dziurami w zabezpieczeniach, trojanami, robakami, lukami w zaporze ogniowej i mnóstwem innych problemów, które utrzymują nas wszystkich na nogi. Dla użytkowników prywatnych ... i skryptów między witrynami (XSS) Co to jest skryptów między witrynami (XSS) i dlaczego jest to zagrożenie bezpieczeństwa Co to jest skryptów między witrynami (XSS) i dlaczego jest to zagrożenie bezpieczeństwa Luki w skryptach między witrynami są największy obecnie problem bezpieczeństwa witryny. Badania wykazały, że są szokująco częste - według najnowszego raportu White Hat Security opublikowanego w czerwcu 55% stron zawierało luki XSS w 2011 roku… ataki można przeprowadzać w przeglądarce. Wszystko, co musisz zrobić, to przekazać specjalnie spreparowane dane wejściowe do formularza internetowego lub pola wyszukiwania lub przez niektóre parametry adresu URL. To jest to.

Podobnie nie potrzebujesz dużej przepustowości, aby korzystać z MetaSploit lub Nessus lub skanować w poszukiwaniu wolnych portów na serwerze. Ataki te można zmierzyć w kilobajtach.

Mówiąc prościej, nie ma rzeczywistego związku między wykorzystaniem przepustowości a cyberprzestępczością.

Czy stały się bardziej społecznie odizolowane?

O popatrz. Tak samo zmęczony “samotny maniak” przenośnia. Tyle że w większości to kompletne bzdury.

Wielu członków Lulzsec miało rodziny. Sabu, liderka Lulzsec, była przybranym rodzicem dwóch młodych dziewcząt. Ryan Cleary, który nazywał się ViraL, miał dziewczynę. Hakerzy TJX zaczęli jako przyjaciele, zanim zhakowali jednego z największych sprzedawców odzieży na świecie.

Powinienem wiedzieć, jacy są hakerzy. Byłem na wielu konferencjach dotyczących bezpieczeństwa komputerowego, zarówno w Wielkiej Brytanii, jak i za granicą. Zmieszałem się ze wszystkimi odcieniami spektrum kapelusza, od czarnego do białego. W większości hakerzy są towarzyscy i hałaśliwi. The całkowite przeciwieństwo nieśmiałego mieszkańca piwnicy.

Straszna rada. Proszę ignorować

Wiemy, że NCA udzielił dość złych rad. Nie tylko traktuje naturalne, nastoletnie zachowanie jako podejrzane, ale także z natury zniechęca cechy, które chcemy widzieć od naszych młodych ludzi.

Załóżmy, że znasz rodzica, który martwi się, że jego dziecko zaangażuje się w hakowanie komputera. Jakiej rady byś im udzielił? Opowiedz mi o tym w komentarzach poniżej.

Zdjęcie: Młoda dziewczyna używa laptopa Seana Locke'a Photography przez Shutterstock, CultureTECH BT Monster Dojo (Connor2NZ), Money (Keith Cooper), BT Home Hub (Tom Page), Sleeping Teen (Dan DeLuca)