Lesley Fowler

0

3821

216

Związek nie zawsze jest najłatwiejszą na świecie do zarządzania, a kiedy podejrzewasz, że twój małżonek oszukuje, życie może być bardzo trudne. Czy jesteś zbyt paranoikiem? Czy widzisz oznaki niewierności, których nie ma??

Związek nie zawsze jest najłatwiejszą na świecie do zarządzania, a kiedy podejrzewasz, że twój małżonek oszukuje, życie może być bardzo trudne. Czy jesteś zbyt paranoikiem? Czy widzisz oznaki niewierności, których nie ma??

Chociaż zawsze powinno to być ostatecznością jest możliwe szpiegowanie współmałżonka za pomocą komputera i uspokojenie umysłu lub unikanie trudnych relacji z czystym sumieniem.

Czy to etyczne?

W tym artykule omówiono kilka prostych sposobów szpiegowania małżonka za pomocą komputera. Autorzy MakeUseOf opisali szereg bardzo przydatnych narzędzi, aby uniemożliwić innym szpiegowanie ty, takie jak artykuł Aibka na temat oszukiwania programów szpiegujących Keylogger Jak oszukiwać programów szpiegujących Keylogger Jak oszukiwać oprogramowanie szpiegujące Keylogger lub artykuł Varuna na temat komputerów publicznych Bezpieczne komputery publiczne Bezpieczne - narzędzia i porady dotyczące bezpieczeństwa Komputery publiczne Bezpieczne - narzędzia i porady dotyczące bezpieczeństwa tutaj to w rzeczywistości monitorowanie i rejestrowanie tego, jak ludzie używają twojego komputera.

Etyka z pewnością jest dyskusyjna, ale ostatecznie musisz zadać sobie pytanie, jak niewierna jest etyka. Jeśli odkryjesz, że jesteś zbyt paranoikiem, odinstaluj wszystkie aplikacje i kontynuuj swoje małżeństwo z pewnością siebie. Jeśli jednak odkryjesz, że jesteś żonaty z kłamcą i oszustem, czy nie najlepiej jest dowiedzieć się teraz, a nie za wiele lat? Po zapoznaniu się z technikami opisanymi w tym artykule w obu przypadkach uzyskasz odpowiedź na swoje pytania.

Użyj VNC do monitorowania użycia komputera i przechwytywania dowodów

VNC to bardzo popularna, darmowa aplikacja do zdalnego przetwarzania. Chociaż jest to doskonały sposób na zdalne sterowanie komputerem, jest to również jedna z najlepszych aplikacji do szpiegowania niczego niepodejrzewających użytkowników.

To podejście wymaga unikalnej konfiguracji. Najpierw zainstaluj pełną bezpłatną wersję VNC na komputerze, który chcesz monitorować. Zainstaluj w “tryb serwisowy,” który automatycznie uruchomi aplikację przy każdym uruchomieniu komputera. Włącz ochronę hasłem, otwierając konfigurację i klikając “Poświadczenie” patka. Obok “Uwierzytelnianie hasła VNC,” kliknij przycisk konfiguracji i utwórz tajne hasło.

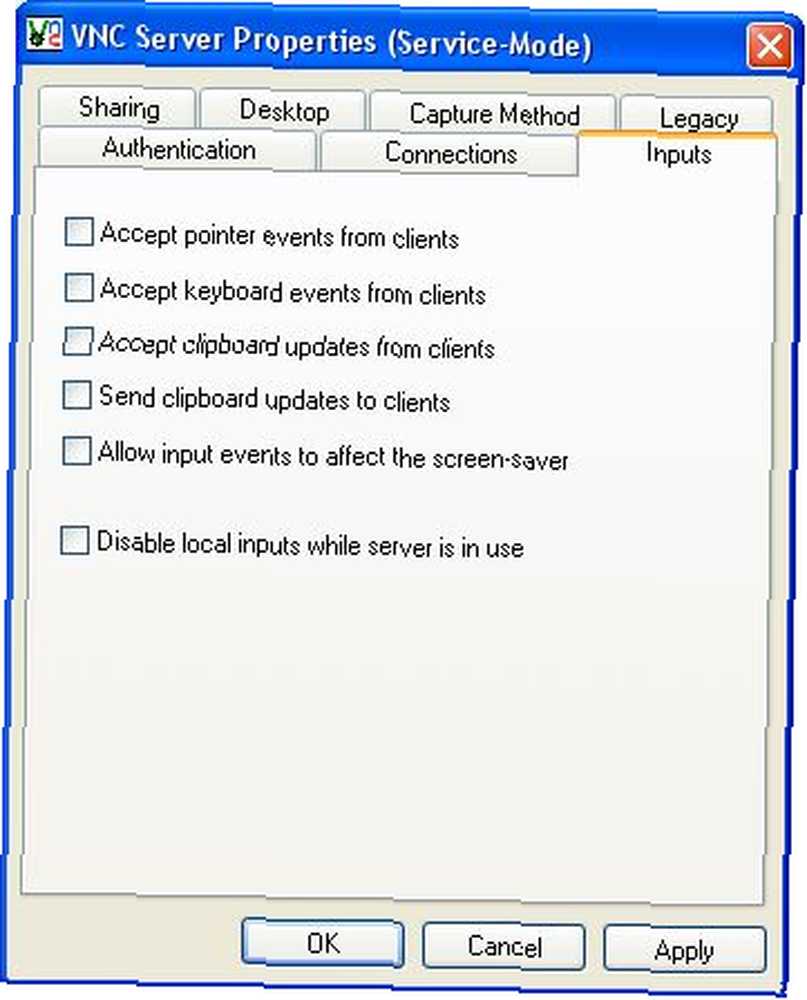

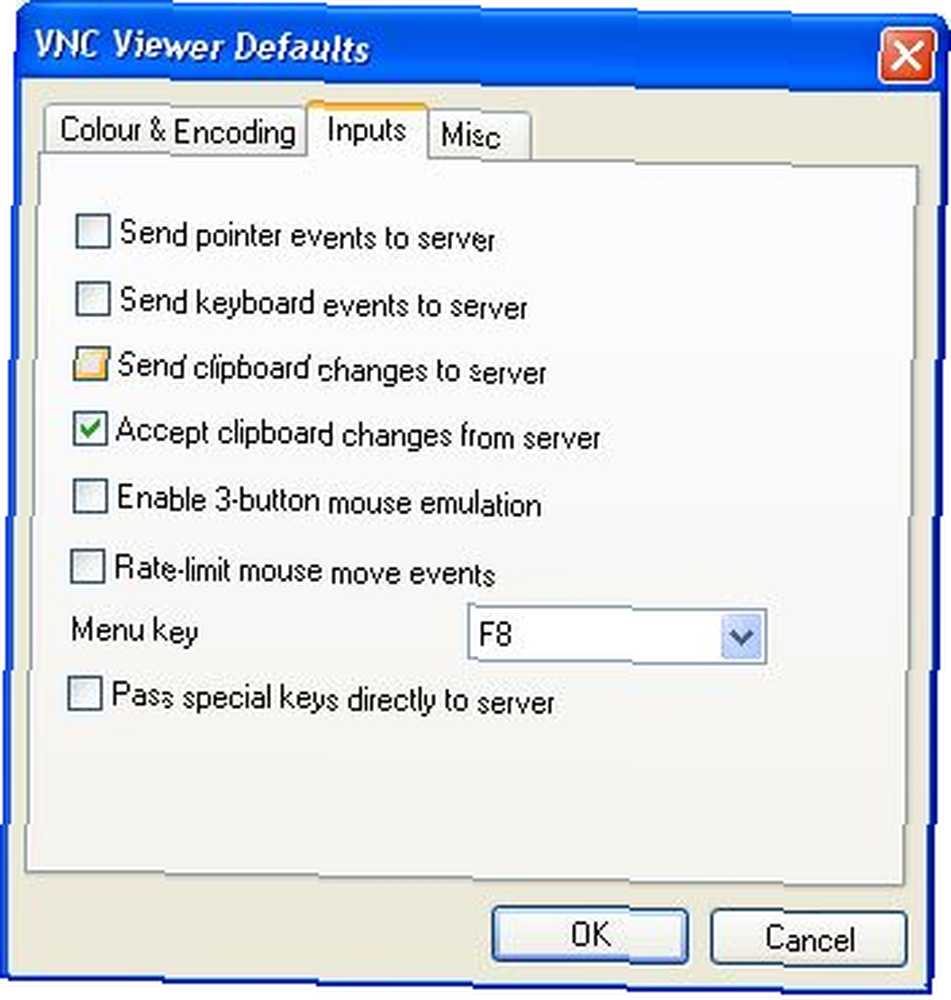

Będziesz także chciał to skonfigurować, aby po połączeniu się Twój PC lub laptop, nie wpływa to na komputer i nie sygnalizuje użytkownikowi, że coś jest nie tak. Na ekranie właściwości kliknij “Wejścia” i skonfiguruj serwer VNC, aby ignorował wszystkie dane wejściowe od klientów.

Upewnij się, że wszystkie pola są odznaczone. Ostatnim krokiem jest instalacja oprogramowania na laptopie lub komputerze w innej lokalizacji. Po zainstalowaniu otwórz aplikację w “widz” tryb i właściwości widoku. Kliknij na “Wejścia” i upewnij się, że pola nie są zaznaczone dla przeglądarki “wysłać” wszystko do serwera.

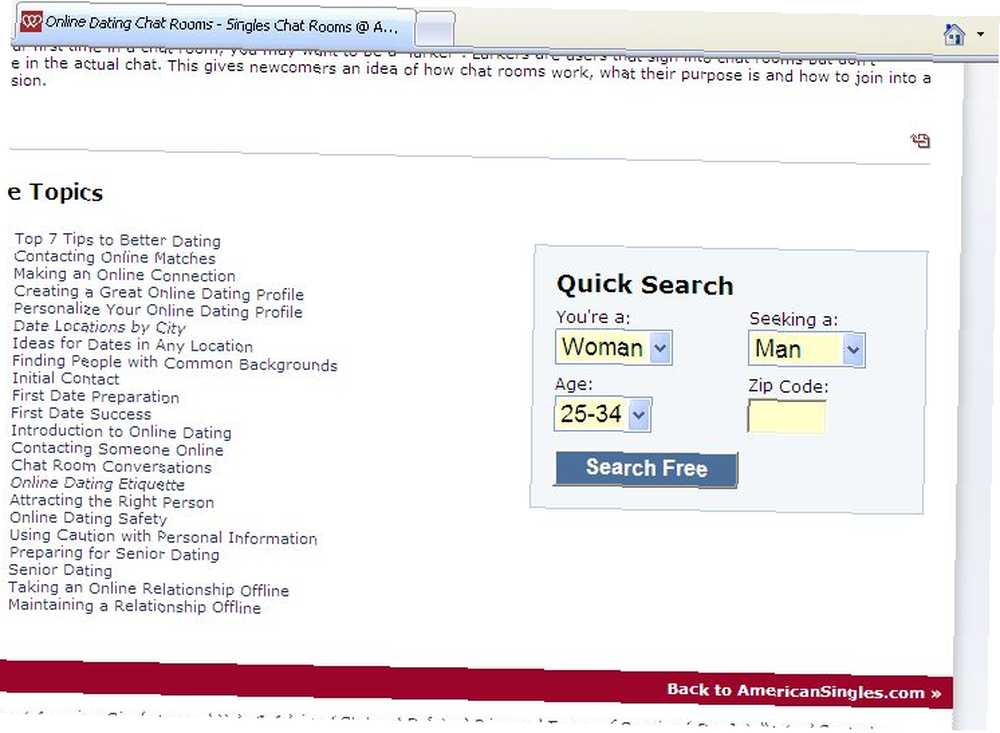

Po skonfigurowaniu serwera (podejrzanego komputera) i przeglądarki, możesz połączyć się ze zdalnym komputerem w dowolnym momencie i monitorować, w jaki sposób osoba siedząca przy komputerze go używa. Może to być nudne i nużące, lub możesz znaleźć swojego niczego nie podejrzewającego męża / żonę odwiedzającego niektóre podejrzane strony internetowe…

Dostęp do rejestrów telefonów komórkowych

Jedna z bardziej powszechnych metod wykorzystywanych przez oszustów do potajemnego komunikowania się z nimi “zakochani” jest przez telefon komórkowy. Wiele osób uważa, że ponieważ ich telefon komórkowy jest tak łatwy w użyciu w ustronnych lokalizacjach, że jest to bezpieczny sposób na ułatwienie romansu. Niestety dla oszustów telefon komórkowy jest najgorszym urządzeniem do prób prywatnych rozmów.

Niewiele firm dokłada wszelkich starań, aby prowadzić tak szczegółowe zapisy, jak firmy telefoniczne. Nie tylko możesz zobaczyć datę i godzinę, kiedy niektóre numery zostały wywołane, lub które numery nazywają się telefonem, ale często możesz również zobaczyć długość połączenia telefonicznego. Jak spojrzeć na te rekordy?

Jeśli jesteś wymieniony jako jeden z właścicieli na koncie telefonu komórkowego (większość rodzin ma wiele telefonów komórkowych na jednym koncie), masz pełne prawo do przeglądania rachunku. Najłatwiej to zrobić online. Jeśli twój małżonek nie założył jeszcze konta online, to jeszcze lepiej. Wszystko, co musisz zrobić, to skonfigurować konto do rozliczeń online za pomocą Twój adres e-mail Jeśli jednak małżonek ma już skonfigurowane konto, uzyskanie dostępu jest proste.

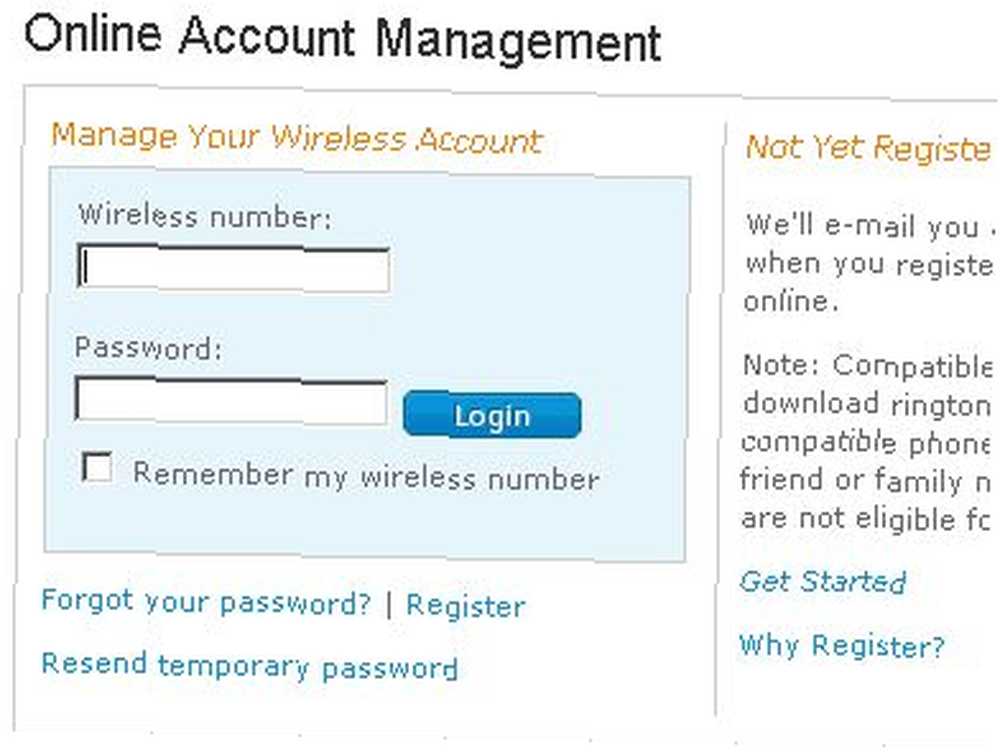

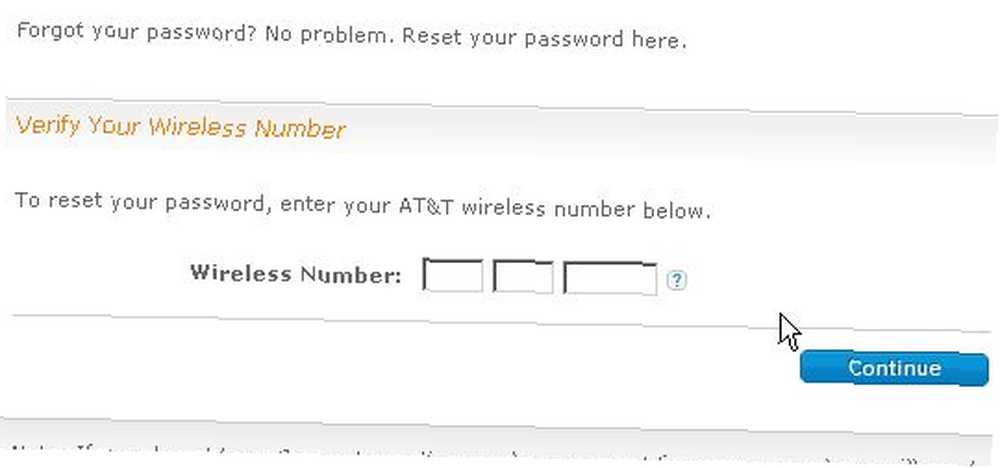

Najpierw odwiedź stronę logowania online (ten przykład pochodzi z AT&T Wireless).

Kliknij “Zapomniałeś hasła?” link, a przejdziesz do innej strony, na której możesz wysłać hasło na telefon komórkowy.

Aby to zrobić, należy przesłać ten formularz późno w nocy, kiedy możesz “pożyczać”?? telefon komórkowy. Podaj numer na tej stronie, kliknij Kontynuuj, a następnie wyświetl hasło, które zostanie wysłane na telefon za pomocą wiadomości tekstowej. Następnie uzyskasz pełny dostęp do całego dziennika online połączeń telefonicznych. Zachowaj ostrożność, jeśli nie ma Cię na koncie, możesz potencjalnie wpaść w kłopoty prawne - zachowaj ostrożność.

Użyj Keyloggera, aby zarejestrować wykorzystanie całego komputera

Podczas gdy istnieją dziesiątki artykułów MakeUseOf opisujących, jak usunąć keyloggery z komputera, w tym przypadku tak naprawdę zamierzasz zainstalować taki, abyś mógł monitorować całą aktywność na komputerze. Uruchomienie keyloggera może ujawnić bardzo fascynujące informacje na temat twojego małżonka. Jednym z przykładów takiego keyloggera jest darmowa wersja Revealer Keylogger.

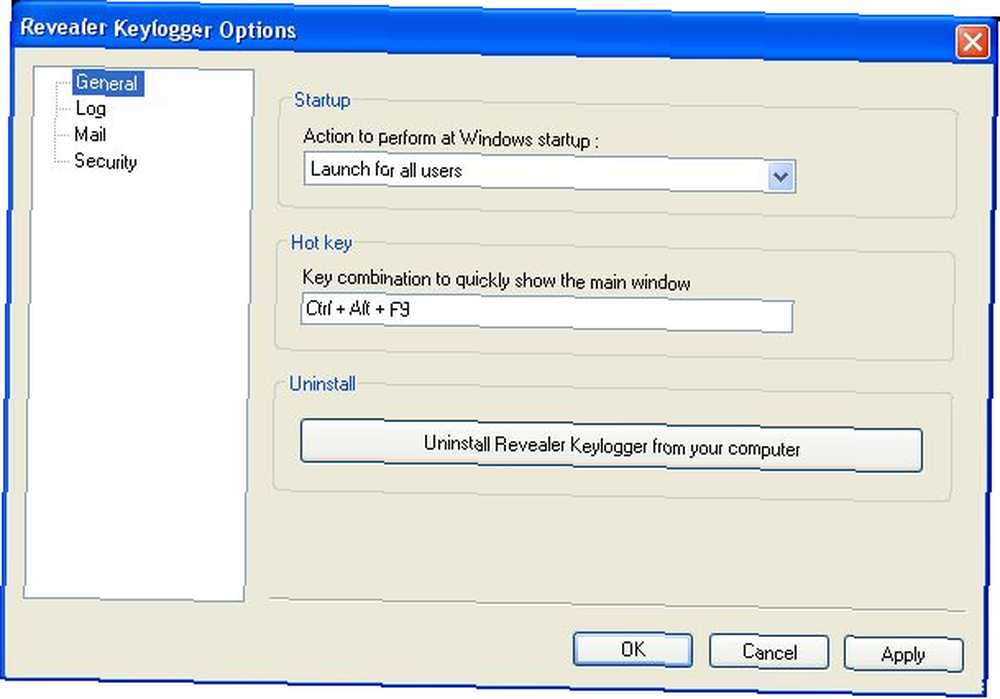

Po uruchomieniu tej aplikacji można ustawić automatyczne uruchamianie przy starcie systemu Windows. Możesz także zdefiniować specjalną kombinację klawiszy, która otworzy niewidoczną aplikację.

Ta konkretna aplikacja nie pozwala na ukryte uruchamianie, więc jeśli chcesz korzystać z tej aplikacji, najlepszym rozwiązaniem jest uruchomienie jej potajemnie tuż przed rozpoczęciem korzystania z komputera przez małżonka. Następnie przejdź do innego pokoju i pozwól aplikacji zrobić to samo.

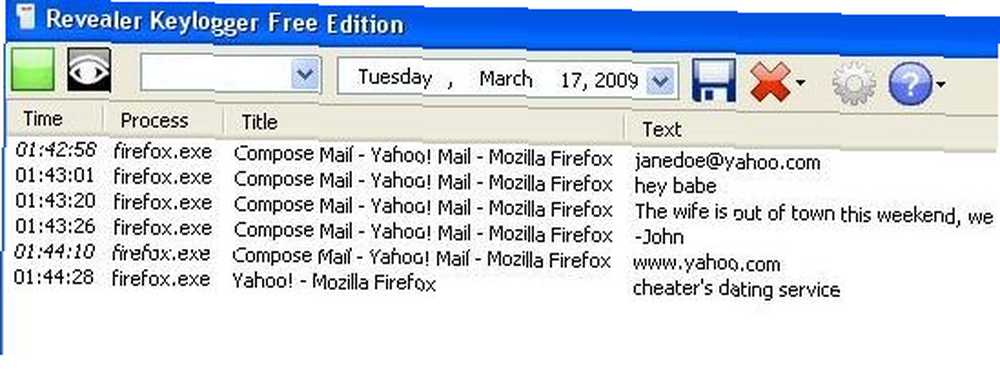

Wiele darmowych keyloggerów wykonuje straszną robotę przechwytując naciśnięcia klawiszy, szczególnie jeśli użytkownik pisze szybko. Przetestowałem cztery bezpłatne keyloggery i odkryłem, że Revealer był jedynym, który przechwycił każde naciśnięcie klawisza. Loguje nawet użycie aplikacji. Wyniki takiego dziennika mogą okazać się dość szokujące - więc bądź przygotowany!

Ostatnie słowa

Należy pamiętać, że wszystkie powyższe techniki powinny być stosowane w ostateczności. Wiele osób znajduje się w bardzo trudnych sytuacjach i choć bardzo się starają, po prostu nie mogą dojść do prawdy. Technologia może zaoferować odpowiedzi, których leżący małżonek odmawia. Przechwytując dowody świadczące o niewierności lub nielojalności, możesz uwolnić się od ciężaru życia pełnego wątpliwości i zmartwień.

Jakie jest Twoje zdanie na temat etyki wykorzystywania technologii do szpiegowania małżonka? Czy to jest w porządku czy narusza prywatność? Podziel się swoją opinią w sekcji komentarzy poniżej. Czy znasz także inne narzędzia programowe, których można użyć? Powiedz nam także o nich.