Joseph Goodman

0

3746

949

Niezależnie od tego, czy jesteś na lotnisku, w kawiarni czy w bibliotece, bezpłatny bezprzewodowy dostęp do Internetu jest obecnie dostępny prawie wszędzie. Niestety nie wszystkie bezpłatne sieci Wi-Fi są czujnie chronione, jeśli chodzi o ich bezpieczeństwo IT.

Ta sieć Wi-Fi, z której korzystasz, może być otwarta na zagrożenia bezpieczeństwa ze strony hakerów i cyberprzestępców, narażając Twoje dane osobowe na ryzyko. Oto, co musisz wiedzieć o fałszywych sieciach Wi-Fi.

Dlaczego hakerzy używają fałszywych sieci Wi-Fi?

Publiczne Wi-Fi jest często celem ataków Man in the Middle (MITM). Według SaferVPN hakerzy używają do 25 procent wszystkich publicznych hotspotów w celu uzyskania dostępu do twoich danych osobowych.

Oprócz korzystania z dowolnej niepewnej sieci Wi-Fi w celu kradzieży tożsamości 5 sposobów, w jakie hakerzy mogą wykorzystać publiczną sieć Wi-Fi do kradzieży tożsamości 5 sposobów, w jakie hakerzy mogą użyć publicznej sieci Wi-Fi w celu kradzieży tożsamości Możesz polubić korzystanie z publicznej sieci Wi-Fi - ale hakerzy też. Oto pięć sposobów, w jakie cyberprzestępcy mogą uzyskać dostęp do twoich prywatnych danych i ukraść twoją tożsamość, podczas gdy cieszycie się latte i bajglem. , dwie dodatkowe luki w zabezpieczeniach Wi-Fi, z których mogą korzystać hakerzy, to Rogue Access Points (AP) i Evil Twins. Są to pozornie oryginalne sieci bezprzewodowe stworzone w celu oszukiwania potencjalnych ofiar w celu ujawnienia ich danych osobowych.

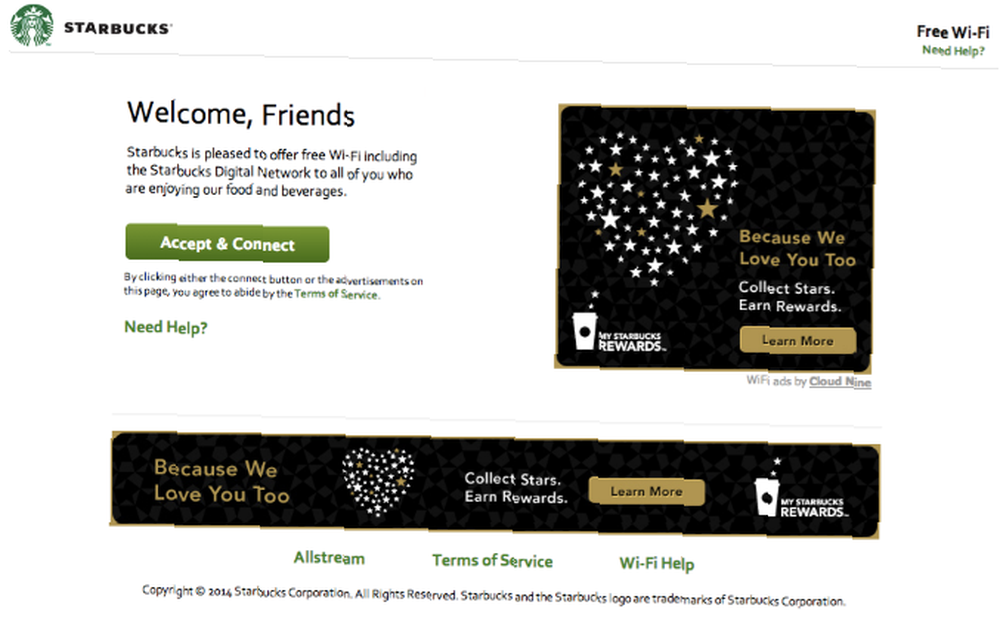

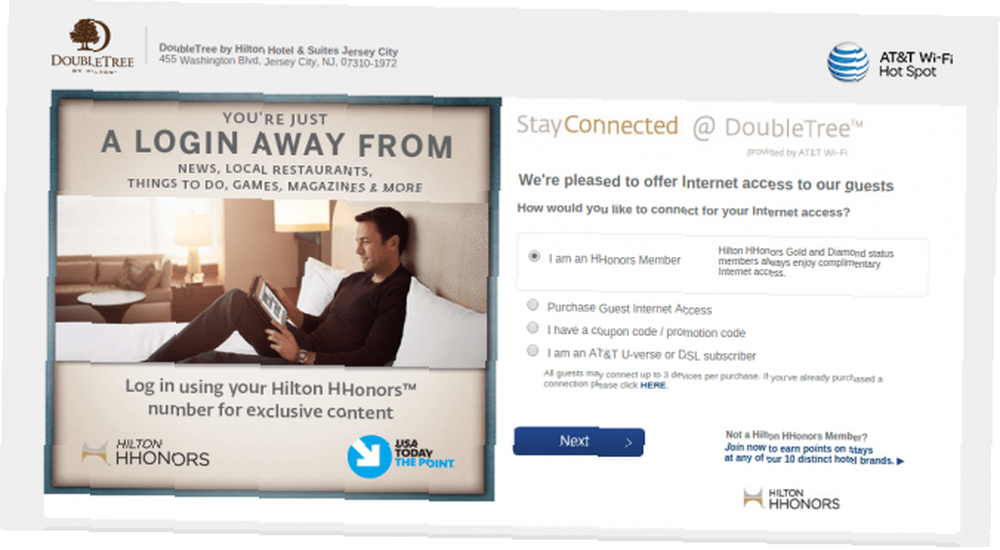

Mogą wyglądać i działać tak, jak można oczekiwać od prawdziwej sieci. Obejmuje to używanie tej samej lub podobnej nazwy (pomyśl Starbucks Wi-Fi przeciw Starbucks Bezpłatne Wi-Fi) i ten sam ekran logowania.

Po podłączeniu do niezabezpieczonej i niezaszyfrowanej sieci, haker zapewnia co najmniej bezpłatny dostęp do wszystkiego, co robisz w Internecie. Obejmuje to przechwycenie wszelkich wprowadzonych nazw użytkowników, haseł i innych danych osobowych.

Co najwyżej pobierzesz wirusa lub złośliwe oprogramowanie i zapewnisz im pełny dostęp do urządzenia, nawet po odłączeniu się od niebezpiecznego “sieć”.

Jeśli łączysz się z siecią, do której wymagana jest karta kredytowa, np. Hotelem lub samolotem “płacić za godzinę” sieci, haker skopiuje dane karty kredytowej jeszcze przed rozpoczęciem przeglądania. Krótko mówiąc, wszelkie dane przesyłane lub pobierane przez Wi-Fi hakera są dla nich widoczne.

Chociaż istnieją inne sposoby, w których hakerzy mogą wykorzystać publiczną sieć Wi-Fi do kradzieży Twojej tożsamości, skupimy się na tym, czym są Złe Bliźniaki i Nieuczciwe Punkty Dostępowe, czego szukać i co powinieneś zrobić, jeśli połączysz się z jednym.

Co to jest nieuczciwy punkt dostępowy (AP)?

Nieuczciwe AP, czasem używane zamiennie z Evil Twin, jest niezabezpieczonym urządzeniem podłączonym do sieci bez wiedzy właściciela. To urządzenie wyemituje własne Wi-Fi, które połączy Cię z oryginalną siecią stworzoną przez firmę.

Wygląda na to, że połączenie z Wi-Fi jest normalne, ale połączenie zostanie nawiązane przez punkt dostępowy hakera zamiast zamierzonego bezpiecznego urządzenia.

Haker zwykle łączy to z atakiem typu Denial of Service Czym jest atak DDoS? [MakeUseOf wyjaśnia] Co to jest atak DDoS? [MakeUseOf wyjaśnia] Termin DDoS gwiżdże w przeszłości, ilekroć cyberaktywizm zbiera się w głowie. Tego rodzaju ataki pojawiają się w nagłówkach międzynarodowych z wielu powodów. Problemy, które uruchamiają te ataki DDoS, są często kontrowersyjne lub bardzo… w pierwotnym punkcie dostępu, aby go wyłączyć, czyniąc z nich jedyny dostępny sygnał.

Fałszywe punkty dostępu to ogromny problem bezpieczeństwa, który zagraża bezpieczeństwu wszystkich podłączonych użytkowników. Wszelkie funkcje zabezpieczeń sieci i zapory, które mogą być włączone w sieci, nie wpłyną na dostęp fałszywych punktów dostępowych do przesyłanych danych.

Rogue AP jest trudny do wykrycia jako użytkownik. Jeśli jednak obawiasz się, że możesz mieć dodatkowe urządzenia w sieci, oto jak znaleźć nieuczciwe urządzenie w sieci.

Czym jest zła bliźniacza sieć Wi-Fi?

Evil Twin jest technicznie rodzajem Rogue Access Point, który można skonfigurować z dowolnym telefonem lub laptopem z funkcjami bezprzewodowymi. Różni się tym, że nie jest ściśle związany z Wi-Fi firmy nieświadomie. Haker skonfiguruje zduplikowaną sieć bezprzewodową, która również wygląda i działa tak samo, jak sieć oryginalna, aż do użycia tej samej nazwy i pozornie tych samych funkcji bezpieczeństwa.

Sygnał tego Wi-Fi zwykle przytłacza sygnał prawdziwej sieci, po prostu będąc fizycznie bliżej użytkownika. Ponownie atak typu „odmowa usługi” mający na celu wybicie oryginalnego punktu dostępu nie jest rzadki w tym scenariuszu.

Tak czy inaczej, oznacza to, że potencjalne ofiary połączą się z sygnałem hakera, a nie z prawdziwą siecią.

Jak rozpoznać złą bliźniaczą sieć Wi-Fi

Niestety w prawdziwym życiu złe bliźnięta nie noszą kozich bród, aby ułatwić ich identyfikację. Nie zakładaj tego, ponieważ nazwa Wi-Fi to “Starbucks Bezpłatne Wi-Fi”, że jest bezpieczny, a nawet że należy do Starbucks.

O dziwo, najłatwiejszymi do zauważenia Bliźniakami Zła są te, które są chronione hasłem. Jeśli celowo wprowadzisz nieprawidłowe hasło i nie pojawi się komunikat o błędzie, punkt dostępu jest prawdopodobnie fałszywy. Evil Twins zwykle pozwala każdemu uzyskać do niego dostęp bez względu na wpisane hasło.

Uważaj na bardzo wolne połączenia sieciowe. Może to oznaczać, że haker korzysta z mobilnego Internetu do łączenia się z Internetem.

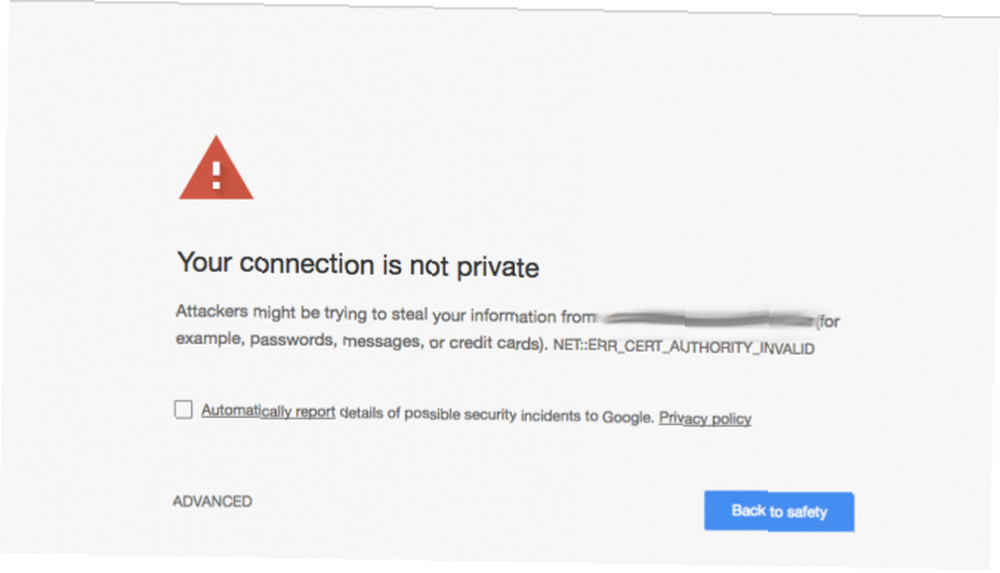

Zwróć także uwagę na pasek adresu odwiedzanych witryn. Jeśli witryna bankowości wyświetla HTTPS w postaci niezaszyfrowanej, połączenie jest zdecydowanie niebezpieczne. Nazywa się to Stripping SSL, a haker może uzyskać twoje hasła lub dane bankowe podczas ich wprowadzania.

Haker łatwo przekieruje Cię do fałszywej wersji dowolnej witryny, jeśli połączysz się za pomocą ich urządzenia, dzięki czemu będą mogli uzyskać Twoje dane logowania, jak tylko je wprowadzisz. Korzystanie z VPN nie ochroni Cię w takich przypadkach, ponieważ wprowadzasz swoje informacje na własnej stronie hakera.

Upewnij się jednak, że adres URL jest poprawny i zwróć uwagę na błędy gramatyczne lub język, których nie można oczekiwać od witryny.

Fałszywe domeny (często używające błędnie nazwanych adresów) są czymś, na co należy zwrócić uwagę podczas przeglądania w każdej sytuacji, ponieważ są jednym z wielu typowych zagrożeń socjotechnicznych, z którymi możesz się spotkać online. Jak chronić się przed 8 atakami inżynierii społecznej Jak chronić się przed 8 atakami inżynierii społecznej Jakie techniki socjotechniczne zastosowałby haker i jak się przed nimi zabezpieczyć? Rzućmy okiem na niektóre z najczęstszych metod ataku.

Jak uniknąć bycia ofiarą publicznych włamań do Wi-Fi

Zawsze korzystaj z VPN, na przykład z naszej usługi ExpressVPN nr 1 w rankingu, na tablecie, telefonie lub laptopie. Istnieją rozwiązania VPN dla prawie wszystkich urządzeń, w tym smartfonów, tabletów, laptopów, komputerów stacjonarnych i routerów.

Podczas uzyskiwania dostępu do publicznej sieci Wi-Fi, zwłaszcza jeśli nie masz zainstalowanej sieci VPN, kontynuuj przeglądanie. Unikaj dostępu do stron internetowych, na których będziesz wprowadzać poufne dane, takie jak Amazon lub bankowość internetowa.

Uważaj na błędy certyfikatu SSL. Co to jest certyfikat bezpieczeństwa witryny i dlaczego warto się tym przejmować? Co to jest certyfikat bezpieczeństwa witryny i dlaczego warto się tym przejmować? Wiele przeglądarek poinformuje Cię, jeśli korzystasz z niezabezpieczonej i niezaszyfrowanej strony. Upewnij się, że masz dostęp do zaszyfrowanych wersji dowolnej witryny. Zawsze sprawdź, czy “Bezpieczne” uwaga na pasku adresu jest zielona. Oprócz VPN, powinieneś rozważyć rozszerzenia bezpieczeństwa, takie jak HTTPS Everywhere 13 Najlepsze zabezpieczenia Rozszerzenia Google Chrome, które musisz zainstalować teraz 13 Najlepsze zabezpieczenia Rozszerzenia Google Chrome, które musisz zainstalować teraz Zachowanie bezpieczeństwa w Internecie może być trudne. Oto kilka rozszerzeń zabezpieczeń Chrome, które powinieneś rozważyć. .

Jeśli zobaczysz błąd certyfikatu bezpieczeństwa, nie ignoruj go. Zamiast tego zamknij witrynę i poszukaj innych wskazówek dotyczących podejrzanej sieci.

Warto też wyłączyć urządzenie “automatyczne połączenie z Wi-Fi” funkcja zapobiegająca przypadkowemu połączeniu się z nielegalną siecią.

Zachowaj ostrożność i przestrzegaj tych siedmiu bezpiecznych strategii, aby bezpiecznie korzystać z publicznej sieci Wi-Fi w telefonie.

Co zrobić, jeśli podłączysz się do Evil Twin lub Rogue AP

Nawet jeśli jesteś czujny, telefon może automatycznie połączyć Cię z niezabezpieczoną siecią bez Twojej wiedzy. Jeśli podejrzewasz, że masz połączenie z zaatakowaną siecią, wykonaj następujące kroki, aby zmniejszyć potencjalne konsekwencje.

- Odłącz jak najszybciej.

- Wyczyść listę zapisanych połączeń Wi-Fi, aby uniknąć łączenia się z tym samym w przyszłości.

- Wyczyść pamięć podręczną przeglądarki

- Uruchom antywirusowe i sprawdzanie złośliwego oprogramowania. Najlepsze zabezpieczenia komputera i narzędzia antywirusowe Najlepsze zabezpieczenia komputera i narzędzia antywirusowe Martwisz się złośliwym oprogramowaniem, oprogramowaniem ransomware i wirusami? Oto najlepsze aplikacje bezpieczeństwa i antywirusowe, których potrzebujesz, aby zachować ochronę.

- Zmień hasło do dowolnej witryny, do której zalogowałeś się, oraz do wszystkich innych witryn korzystających z tych samych danych logowania.

- Zadzwoń do swojego banku i anuluj wszystkie użyte karty bankowe.

Każda niezaszyfrowana sieć i publiczna sieć Wi-Fi mogą być celem ataku MITM. W rzeczywistości sieć nie musi nawet należeć do hakera z zamiarem kryminalnym - każda sieć skonfigurowana bez bezpieczeństwa jest narażona na ataki. Bądź więc ostrożny i zawsze używaj VPN, gdy jesteś online 4 Powody, aby zawsze używać VPN, gdy jesteś online 4 Powody, aby zawsze używać VPN, gdy jesteś online VPN (wirtualne sieci prywatne) stają się coraz bardziej popularne . Jednak nie zawsze jest jasne, dlaczego warto go używać. Oto powód, dla którego powinieneś używać go za każdym razem, gdy będziesz online. !