Lesley Fowler

0

2469

143

Istnieje kilka podstawowych zasad ochrony komputera przed złośliwym oprogramowaniem. Wirusy, oprogramowanie szpiegujące, złośliwe oprogramowanie itp. Wyjaśnione: Zrozumienie zagrożeń online Wirusy, oprogramowanie szpiegujące, Złośliwe oprogramowanie itp. Wyjaśnione: Zrozumienie zagrożeń online Kiedy zaczynasz myśleć o wszystkich rzeczach, które mogą pójść źle podczas przeglądania Internetu, sieć zaczyna wyglądać dość przerażające miejsce. : jeśli korzystasz z oprogramowania antywirusowego, regularnie wykonuj aktualizacje, nie wchodź na podejrzane strony i nie otwieraj tajemniczych plików, będziesz całkiem bezpieczny. Ale czy wiesz, że Twój komputer może zostać zainfekowany złośliwymi dokumentami Microsoft Office? I że można łatwo dać się zwieść, aby włączyć ustawienia potrzebne do zainfekowania komputera?

Oto podsumowanie ryzyka i co możesz zrobić, aby zachować bezpieczeństwo.

Makro złośliwe oprogramowanie

Makro-malware, pomimo tego, jak to brzmi, nie jest przeciwieństwem mikro-malware. Makro to mały program działający w innym programie; są często używane w arkuszach kalkulacyjnych Excel do automatyzacji powtarzających się procesów (takich jak wysyłanie wiadomości e-mail z arkusza kalkulacyjnego Jak wysyłać wiadomości e-mail z arkusza kalkulacyjnego Excel za pomocą skryptów VBA Jak wysyłać wiadomości e-mail z arkusza kalkulacyjnego Excel za pomocą skryptów VBA Nasz szablon kodu pomoże Ci skonfigurować zautomatyzowane wiadomości e-mail z poziomu programu Excel przy użyciu obiektów danych współpracy (CDO) i skryptów VBA.). Jeśli wykonasz te same kroki kilkadziesiąt razy w ciągu jednego tygodnia, możesz utworzyć makro, aby proces był znacznie szybszy i mniej pracochłonny. To sprawia, że są one bardzo przydatne - i bardzo powszechne - w firmach, które pracują z dużymi zestawami danych. Firmy inżynierskie, księgowi, programiści, administratorzy i wszyscy inni, którzy pracują z arkuszami kalkulacyjnymi, mogą korzystać z makr.

W aplikacjach Microsoft Office - w tym Word, Excel i PowerPoint - język o nazwie VBA (Visual BASIC dla aplikacji Jak tworzyć własną prostą aplikację za pomocą VBA Jak tworzyć własną prostą aplikację za pomocą VBA Dla tych, którzy naprawdę kochają aby móc napisać własną aplikację, ale nigdy wcześniej nie wpisałem ani jednego wiersza kodu, przeprowadzę was przez proces tworzenia…) służy do tworzenia tych makr. Jest to bardzo prosty język, który jest łatwy w obsłudze i, podobnie jak inne języki, może być używany do wykonywania różnorodnych zadań. Jednym z tych zadań, które możesz być zaskoczony, jest pobranie złośliwego oprogramowania na swój komputer.

Pobieranie i uruchamianie plików wykonywalnych z nieznanych źródeł jest dużym nie-zabezpieczeniem i większość ludzi o tym wie. Jednak makro może pobrać i uruchomić program bez powiadamiania użytkownika w jakikolwiek sposób. Podczas przeglądania dokumentu aplikacja VBA dociera do adresu URL, pobiera plik i uruchamia go, infekując komputer złośliwym oprogramowaniem. (Jeśli interesuje Cię określony kod za nim, downloader zwykle używa funkcji URLDownloadToFile () lub obiektu XMLHTTP z metodą .Open.)

Jakie złośliwe oprogramowanie pobiera makra? Może to być wszystko, ale według blogu Sophos „Naked Security” najczęstsze rodzaje złośliwego oprogramowania wykorzystywane w ostatnich atakach to aplikacje kradnące informacje bankowe i oprogramowanie ransomware Don't Fall Foul of the Scammers: Przewodnik po oprogramowaniu ransomware i innych zagrożeniach Don't Fall Foul of the Scammers: przewodnik po oprogramowaniu ransomware i innych zagrożeniach zwany CryptoWall, który blokuje twoje pliki i żąda zapłaty za ich zwrot.

Dlaczego makra?

Makro-złośliwe oprogramowanie było popularne w latach 90., ale przestało być popularne w ciągu ostatniej dekady. Dlaczego więc teraz wraca? Ponieważ ludzie o tym zapomnieli. Inne drogi infekcji stały się bardziej powszechne, a VBA zostało pominięte, przez co ludzie byli mniej podejrzliwi wobec otrzymywanych plików Office. Większość ludzi nie myśli dwa razy o włączeniu makr, zwłaszcza jeśli dokument mówi im, że powinni.

Pliki wykonywalne są głównym winowajcą, jeśli chodzi o infekowanie komputerów złośliwym oprogramowaniem - wiele firm blokuje obecnie wiadomości e-mail zawierające pliki wykonywalne, aby zapobiec infiltracji ich komputerów. Ale dokumenty Office z makrami są cały czas przesyłane tam iz powrotem, a niewiele osób wie, że tego rodzaju załączniki mogą być niebezpieczne Jak rozpoznać niebezpieczny załącznik e-mail Jak rozpoznać niebezpieczny załącznik e-mail Wiadomości e-mail mogą być niebezpieczne. Czytanie zawartości wiadomości e-mail powinno być bezpieczne, jeśli masz najnowsze poprawki zabezpieczeń, ale załączniki wiadomości e-mail mogą być szkodliwe. Poszukaj wspólnych znaków ostrzegawczych. .

Oprócz zmniejszenia rozgłosu programy antywirusowe mogą mieć trudności z reagowaniem na złośliwe oprogramowanie makr. Podczas gdy instalator cały czas na świecie pobiera i instaluje szkodliwe oprogramowanie, oprogramowanie antywirusowe musi reagować bardzo szybko po otwarciu dokumentu z informacją, czy jest ono bezpieczne. Ukrywanie instrukcji w makrze i korzystanie z niektórych sztuczek programistycznych w celu ukrycia kodu znacznie utrudnia złapanie go przez oprogramowanie nadzorujące.

Jak się chronić

Na szczęście strategia unikania szkodliwego oprogramowania dla makr jest prosta: nie włączaj makr. Microsoft Office ostrzeże Cię, jeśli masz zamiar otworzyć dokument zawierający makro, i da ci możliwość włączenia lub wyłączenia makr. Jeśli dokument pochodzi od kogoś innego niż dział IT lub zaufane źródło, wyłącz je.

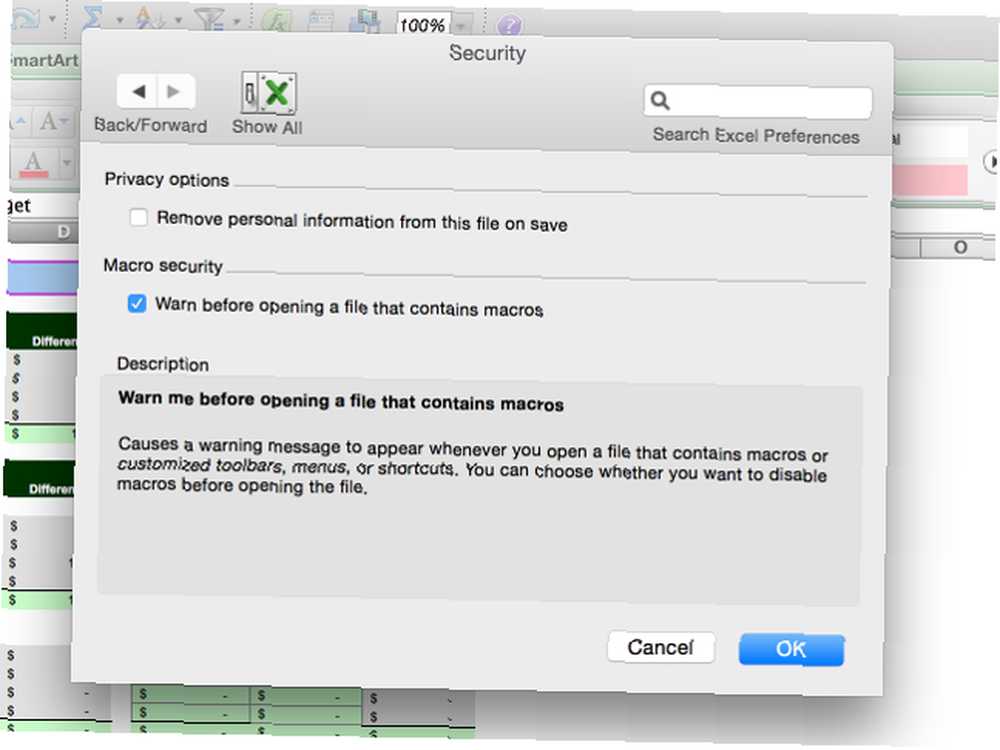

Aby upewnić się, że pakiet Office wyświetla to ostrzeżenie i umożliwia wyłączenie makr przed ich uruchomieniem, przejdź do Centrum zaufania> Ustawienia Centrum zaufania> Ustawienia makr i wybierz Wyłącz wszystkie makra z powiadomieniem (na komputerze Mac to ustawienie jest włączone Preferencje> Bezpieczeństwo). Jeśli Twoja organizacja wybrała inną opcję jako domyślną, może być konieczne uzyskanie pomocy od działu IT.

Należy zauważyć, że niektóre dokumenty będą zawierać instrukcje mówiące, że musisz włączyć makra, czasem nawet dla “cele bezpieczeństwa.” Nie zakochaj się w tym. Jeśli dokument nakazuje włączenie makr dla bezpieczeństwa, powinieneś być natychmiast podejrzliwy. Jeśli nakazuje włączenie makr z jakiegokolwiek powodu, możesz dwukrotnie sprawdzić źródło dokumentu, aby upewnić się, że jest czysty. Makra nie są wymagane ze względu na bezpieczeństwo i rzadko są wymagane do czegokolwiek innego (chociaż mogą one nieco ułatwić niektóre zadania).

Powinieneś również rozważyć zablokowanie wszelkich wiadomości e-mail pochodzących spoza organizacji, jeśli zawierają one produkty makros-Sophos, które możesz na to pozwolić, a być może będziesz mógł to zrobić również za pomocą innego oprogramowania zabezpieczającego.

Nie daj się złapać złośliwemu oprogramowaniu makr

Podobnie jak większość złośliwego oprogramowania, możesz zapobiec infekcji złośliwym oprogramowaniem za pomocą makr, wykonując kilka prostych kroków i stosując zdrowy rozsądek. 7 wskazówek dotyczących zdrowego rozsądku, które pomogą Ci uniknąć wyłapywania złośliwego oprogramowania. 7 wskazówek zdrowego rozsądku, które pomogą Ci uniknąć wyłapywania złośliwego oprogramowania. Dostęp do informacji i komunikacja z ludźmi z daleka to pestka. Jednocześnie jednak nasza ciekawość może szybko doprowadzić nas do ciemnych wirtualnych zaułków… Nie włączaj makr domyślnie. Używaj tylko makr z zaufanych źródeł. Upewnij się, że inni w Twojej organizacji robią to samo. Jeśli możesz zrobić te trzy rzeczy, znacznie zmniejszysz ryzyko zarażenia.

Czy masz jakieś doświadczenie ze szkodliwym oprogramowaniem makr? Czy Twoja organizacja używa makr? Jak zapobiegasz infekcji? Podziel się swoimi przemyśleniami poniżej!

Zdjęcia: isak55 przez Shutterstock.com, JMiks przez Shutterstock.com, Gajus przez Shutterstock.com.