William Charles

0

3205

977

Botnety na całym świecie zwróciły swoją uwagę od wysyłania spamu do systematycznego hakowania instalacji WordPress; to lukratywny biznes, biorąc pod uwagę, że WordPress obsługuje 40% wszystkich blogów. Zwłaszcza biorąc pod uwagę, że nawet my padliśmy tego ofiarą, nadszedł czas, abyśmy napisali obszerny post na temat tego, jak dokładnie chronić własną hostowaną instalację WordPress.

Botnety na całym świecie zwróciły swoją uwagę od wysyłania spamu do systematycznego hakowania instalacji WordPress; to lukratywny biznes, biorąc pod uwagę, że WordPress obsługuje 40% wszystkich blogów. Zwłaszcza biorąc pod uwagę, że nawet my padliśmy tego ofiarą, nadszedł czas, abyśmy napisali obszerny post na temat tego, jak dokładnie chronić własną hostowaną instalację WordPress.

Uwaga: ta rada dotyczy tylko samoobsługowe instalacje WordPress. Jeśli korzystasz z WordPress.com, na ogół nie musisz dbać o bezpieczeństwo, ponieważ obsługują to wszystko za Ciebie. Jaka jest różnica między WordPress.com a WordPress.org? Jaka jest różnica między prowadzeniem bloga na Wordpress.com i Wordpress.org? Jaka jest różnica między prowadzeniem bloga na Wordpress.com i Wordpress.org? Ponieważ Wordpress obsługuje teraz 1 na 6 witryn, muszą robić coś dobrze. Zarówno dla doświadczonych programistów, jak i nowicjuszy Wordpress ma coś do zaoferowania. Ale tak jak zaczynasz…

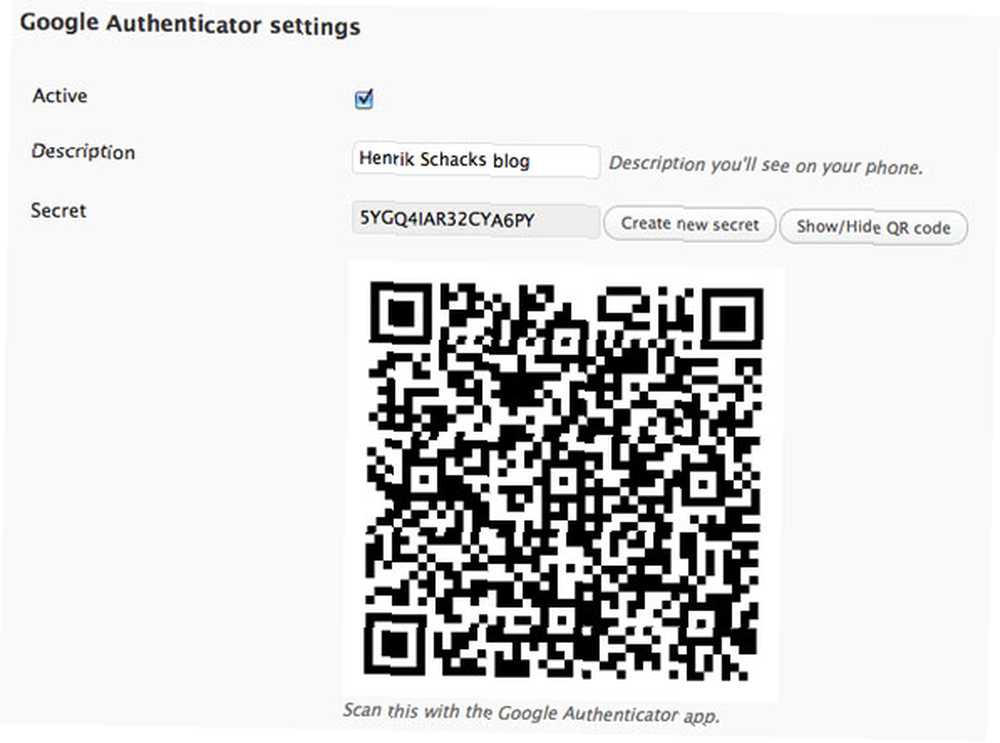

Zainstaluj Google dwuetapowy moduł uwierzytelniający

Jeśli masz już włączone uwierzytelnianie dwuetapowe dla swojego konta Gmail lub innych usług, możesz użyć tej samej aplikacji uwierzytelniającej z tą wtyczką do WordPress.

Na szczęście możesz ograniczyć uwierzytelnianie dwuetapowe do używania tylko na kontach wyższego poziomu, więc nie musisz denerwować wszystkich użytkowników.

Blokada logowania

Stara wtyczka, ale nadal działa zgodnie z przeznaczeniem; Blokada logowania sprawdza adres IP prób logowania i blokuje zakres adresów IP na godzinę, jeśli nie powiedzie się 3 razy w ciągu 5 minut. Prosty, skuteczny.

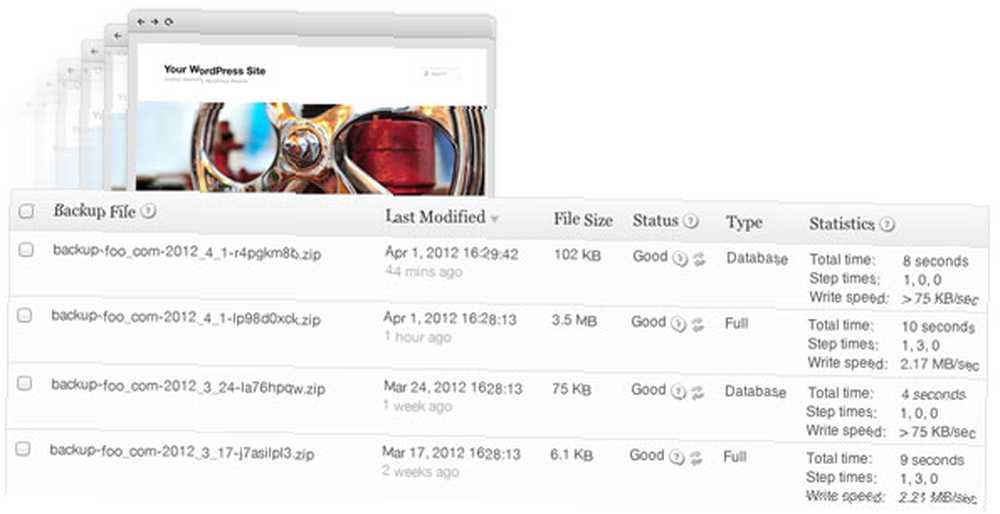

Rób regularne kopie zapasowe

Hakerzy nie tylko zmienią jeden plik, ale umieszczą ukryty gdzieś własny panel sterowania i inne ukryte tylne drzwi - tak, że nawet jeśli naprawisz oryginalnego hacka, natychmiast wrócą i zrobią to wszystko ponownie. Rób codzienne lub cotygodniowe kopie zapasowe, aby łatwo przywrócić je do punktu, w którym haker nie miał śladu - i pamiętaj, aby załatać wszystko, co zrobili, aby się dostać. Osobiście właśnie zainwestowałem w licencję programisty Backup Buddy w wysokości 150 USD - to najłatwiejsze i najbardziej kompleksowe rozwiązanie do tworzenia kopii zapasowych, jakie do tej pory znalazłem.

Zapobiegaj indeksowaniu folderów

Sprawdź katalog główny instalacji WordPressa dla pliku .htaccess (zwróć uwagę na początek okresu - może być konieczne pokazanie niewidzialnych plików, aby go wyświetlić) i upewnij się, że ma on następujący wiersz. Jeśli nie, dodaj go - ale najpierw wykonaj kopię zapasową, ponieważ ten plik jest bardzo ważny.

Opcje Wszystkie -Indeksy

Być na bieżąco

Nie popełniaj tego samego błędu, co my: zawsze aktualizuj WordPress, gdy tylko aktualizacja będzie dostępna. Czasami aktualizacje zawierają drobne poprawki błędów, a nie poprawki bezpieczeństwa, ale przyzwyczajają się i nie będziesz mieć problemu. Jeśli masz więcej niż jedną instalację WordPress i nie możesz ich śledzić, sprawdź ManageWp.com, wysokiej jakości pulpit nawigacyjny dla wszystkich Twoich blogów, który obejmuje skanowanie bezpieczeństwa.

Nie tylko podstawowe pliki WordPress, ale także wtyczki: jeden z największych włamań do WordPress w przeszłości zawierał lukę we wspólnym skrypcie generatora miniatur o nazwie timthumb.php, i wciąż istnieją motywy, które używają starej wersji. Chociaż wtyczki zostały szybko zaktualizowane, aktualizowanie motywów jest trudniejsze, oczywiście - WordPress nie powie ci, czy Twój motyw jest podatny na ataki, a do tego będziesz mieć jakąś wtyczkę skanowania bezpieczeństwa - przewiń w dół do Wtyczki bezpieczeństwa sekcja poniżej dla niektórych sugestii.

Nigdy nie pobieraj losowych motywów

O ile nie wiesz, co robisz z kodem PHP, bardzo łatwo wpaść w pułapkę pobrania skądś uroczego, losowego motywu, ale okazuje się, że zawiera on trochę nieprzyjemnego kodu - najczęściej linków zwrotnych, których nie możesz usunąć, ale gorzej można znaleźć. Trzymaj się najlepszych i znanych projektantów motywów (takie jak Smashing Magazine lub WPShower), lub w przypadku darmowych motywów użyj tylko katalogu motywów WordPress.

Usuń nieużywane wtyczki i motywy

Im mniej wykonywalnego kodu masz na serwerze, tym lepiej - usuń szansę na posiadanie starego, podatnego kodu, usuwając motywy i wtyczki, których już nie używasz. Wyłączenie ich po prostu zatrzyma ładowanie ich funkcji za pomocą WordPress, ale sam kod może być nadal wykonywalny przez hakera.

Usuń Tell-tale Meta z nagłówka

Domyślnie WordPress rozpowszechnia swoją wersję na całym świecie w kodzie pliku nagłówkowego - hakerzy mogą łatwo zidentyfikować starsze instalacje. Dodaj następujące wiersze do motywu functions.php plik, aby usunąć wersję WordPress, informacje Windows Live Writer i wiersz, który pomaga zdalnym klientom znaleźć plik XML-RPC.

remove Działalności („wp_head”, „wp_generator”); remove Działalności („wp_head”, „wlwmanifest_link”); remove Działalności („wp_head”, „rsd_link”);

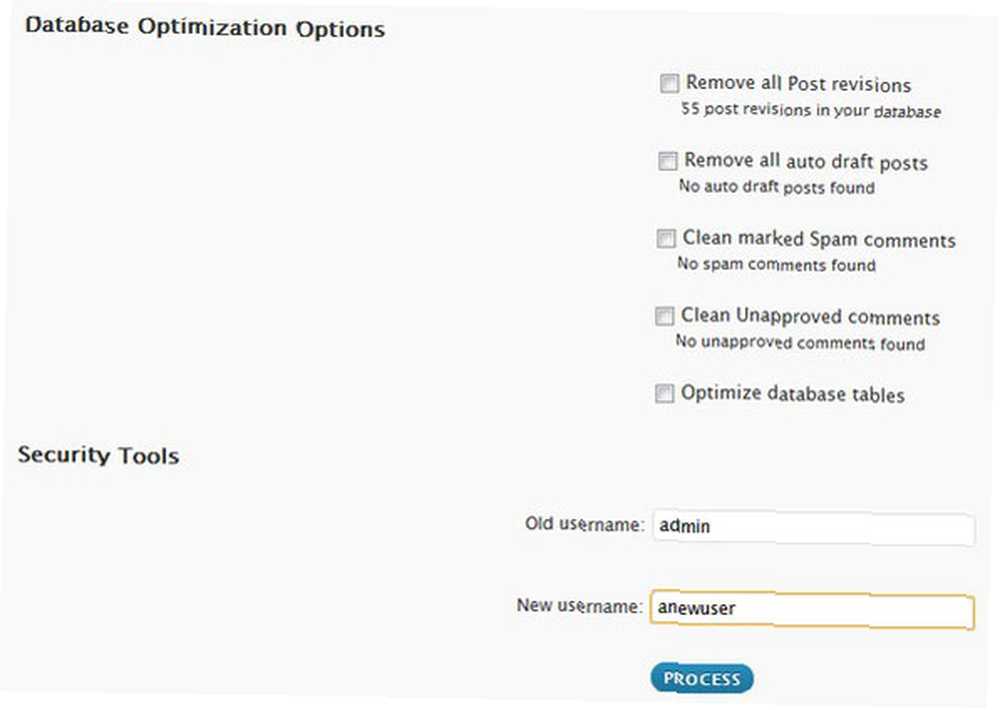

Usunąć “Administrator” Konto

Większość ataków siłowych na WordPress polega na wielokrotnym próbowaniu Administrator konto - domyślne dla wszystkich instalacji WordPress - oraz słownik popularnych haseł. Jeśli zalogujesz się za pomocą administratora lub masz konto administratora wymienione w tabeli użytkowników, jesteś na to podatny.

Dwa sposoby, aby to naprawić: albo użyj wtyczki optymalizującej wp - świetnej wtyczki, która między innymi pozwala wyłączyć korekty postów i przeprowadzić optymalizację bazy danych - aby zmienić nazwę konta administratora. Lub po prostu utwórz kolejne konto z uprawnieniami administratora, zaloguj się jako nowy użytkownik, a następnie usuń “Administrator” konto przypisuje wszystkie posty do nowego użytkownika.

Bezpieczne hasła

Nawet jeśli wyłączyłeś konto administratora, może być możliwe zidentyfikowanie nazwy użytkownika konta administratora - w tym momencie jesteś ponownie narażony na atak brutalnej siły. Egzekwuj silną politykę haseł składającą się z co najmniej 16 losowych znaków składających się z wielkich i małych liter, interpunkcji i cyfr.

Lub po prostu użyj naprawdęLongSentenceThatsEasyToRememberMethod.

Wyłącz edytowanie plików w WordPress

Dla tych, którzy nie lubią logować się przez FTP, WordPress zawiera łatwy edytor na pulpicie administracyjnym dla plików PHP motywów i wtyczek - ale to naraża twoją instalację na niebezpieczeństwo, jeśli ktoś uzyska dostęp. W ten sposób ktoś zdołał wstrzyknąć przekierowanie złośliwego oprogramowania do naszego nagłówka. Dodaj następujący wiersz na dole swojego wp-config.php (w folderze głównym), aby wyłączyć wszystkie funkcje edycji plików - i użyć SFTP Czym jest SSH i czym różni się od FTP [Objaśnienie technologii] Co to jest SSH i czym różni się od FTP [Objaśnienie technologii], aby zalogować się na serwerze.

zdefiniować („DISALLOW_FILE_EDIT”, prawda);

Ukryj błędy logowania

Nieprawidłowe hasło lub błędna nazwa użytkownika mogą zostać zidentyfikowane na podstawie błędów podanych podczas logowania, które mogą być użyte do identyfikacji kont do brutalnego wymuszania. To oczywiście nie jest dobre, więc zabij błędy za pomocą tego dodatku do motywu functions.php plik

funkcja no_errors_please () return 'Nope'; add_filter ('login_errors', 'no_errors_please');Aktywuj Cloudflare

Oprócz przyspieszenia Twojej witryny, CloudFlare ogranicza wiele znanych botnetów i skanerów nawet przed dotarciem do Twojego bloga. Przeczytaj wszystko o CloudFlare Chroń i przyspiesz swoją stronę za darmo dzięki CloudFlare Chroń i przyspiesz swoją stronę za darmo dzięki CloudFlare CloudFlare to intrygujące przedsięwzięcie twórców Project Honey Pot, które twierdzi, że chroni twoją stronę przed spamerami, botami i innymi złe potwory internetowe - a także nieco przyspieszyć swoją stronę… tutaj. Instalacja jest jednym kliknięciem, jeśli jesteś hostowany w MediaTemple, w przeciwnym razie będziesz potrzebował dostępu do panelu sterowania domeny, aby zmienić serwery nazw.

Wtyczki bezpieczeństwa

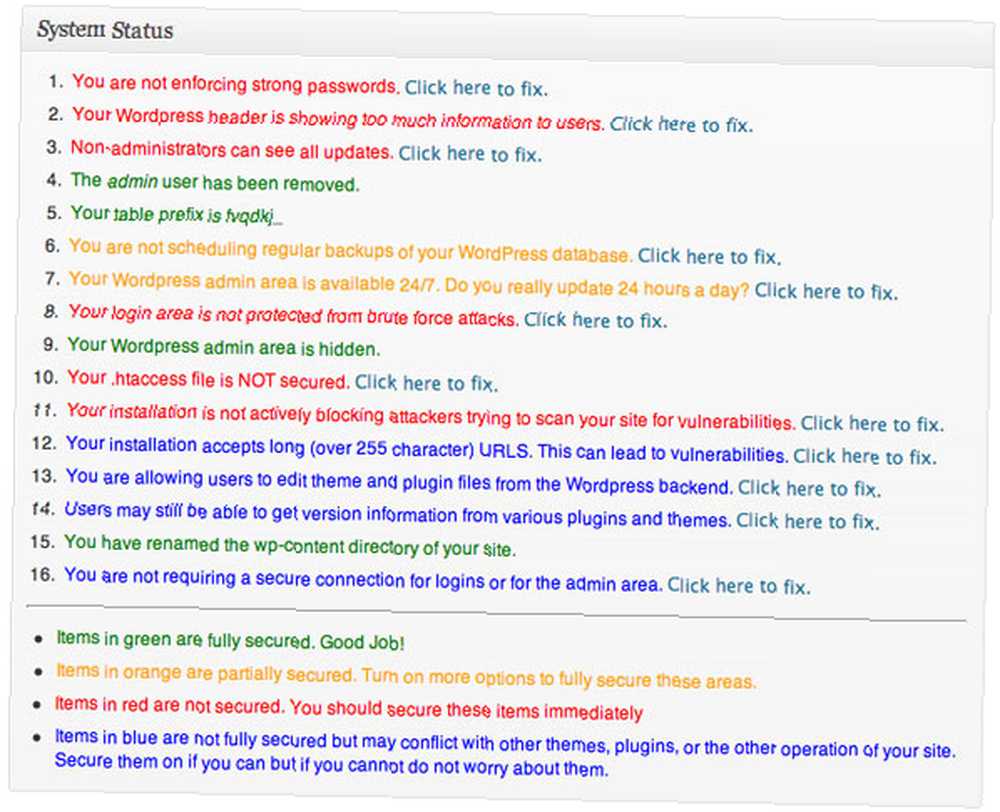

- Lepsze WP Security wdraża wiele z tych poprawek i jest najbardziej wszechstronnym darmowym rozwiązaniem na rynku.

- WordFence to pakiet premium, który aktywnie skanuje pliki w poszukiwaniu linków złośliwego oprogramowania, przekierowań, znanych luk itp. - i je naprawia. Cena zaczyna się od 18 USD rocznie za 1 witrynę.

- Rozwiązanie bezpieczeństwa logowania ogranicza próby logowania i wymusza bezpieczne hasła.

- Bezpieczeństwo BulletProof to kompleksowa, ale złożona wtyczka, która zajmuje się niektórymi bardziej technicznymi aspektami, takimi jak wstrzykiwanie XSS i problemy z .htaccess. Dostępna jest również wersja Pro wtyczki, która automatyzuje większość procesu.

Myślę, że zgodzisz się, że jest to dość obszerna lista kroków mających na celu zaostrzenie WordPressa, ale nie sugeruję, abyś wdrożył wszystko z nich. Gdybym musiał zrobić to wszystko na każdej stronie, którą kiedykolwiek konfigurowałem, nadal konfigurowałbym je teraz. Uruchamianie dowolnego systemu stwarza ryzyko i ostatecznie to od Ciebie zależy znalezienie równowagi między poziomem bezpieczeństwa, jaki chcesz, a wysiłkiem, jaki chcesz włożyć w jego zabezpieczenie - nic nigdy nie będzie w 100% bezpieczne. Nisko wiszące owoce to:

- Aktualizowanie WordPressa

- Wyłączanie konta administratora

- Dodanie uwierzytelniania dwuetapowego

- Instalowanie wtyczki bezpieczeństwa

Wykonanie tych czynności powinno dać ci ponad 99% wszystkich innych blogów, co wystarczy, aby potencjalni hakerzy mogli przejść do łatwiejszych celów.

Myślisz, że coś przeoczyłem? Powiedz mi w komentarzach.