Joseph Goodman

0

2107

571

Niedawno znalazłem wyrzucony komputer stacjonarny, model Dell Inspiron, pozostający przy śmietniku. Wszystko, co pozostało obok śmietników, oznacza, że były właściciel chce ty weź to. Ktokolwiek porzucił komputer, chce wyświadczyć komuś przysługę. Niestety, donatorzy komputerów tak naprawdę nie wiedzą, co tak naprawdę rozdają: prywatność, hasła, bezpieczeństwo i potencjalnie dużo pieniędzy.

Po szybkim porzuceniu odrzuconego komputera poddałem go różnorodnym testom bezpieczeństwa i znalazłem rażące problemy - problemy, z których nasza czytelnictwo może się uczyć.

Kradzież czyjejś tożsamości nie wymaga dużo inteligencji ani nawet dużego wysiłku. Złoczyńcy potrzebują tylko, abyś zaufał im swoim dyskiem twardym, a kombinacja rozruchowych dysków na żywo, brutalnych łamaczy haseł i oprogramowania do odzyskiwania może zmienić twoje życie finansowe i osobiste w żywe piekło.

Wstępne obserwacje

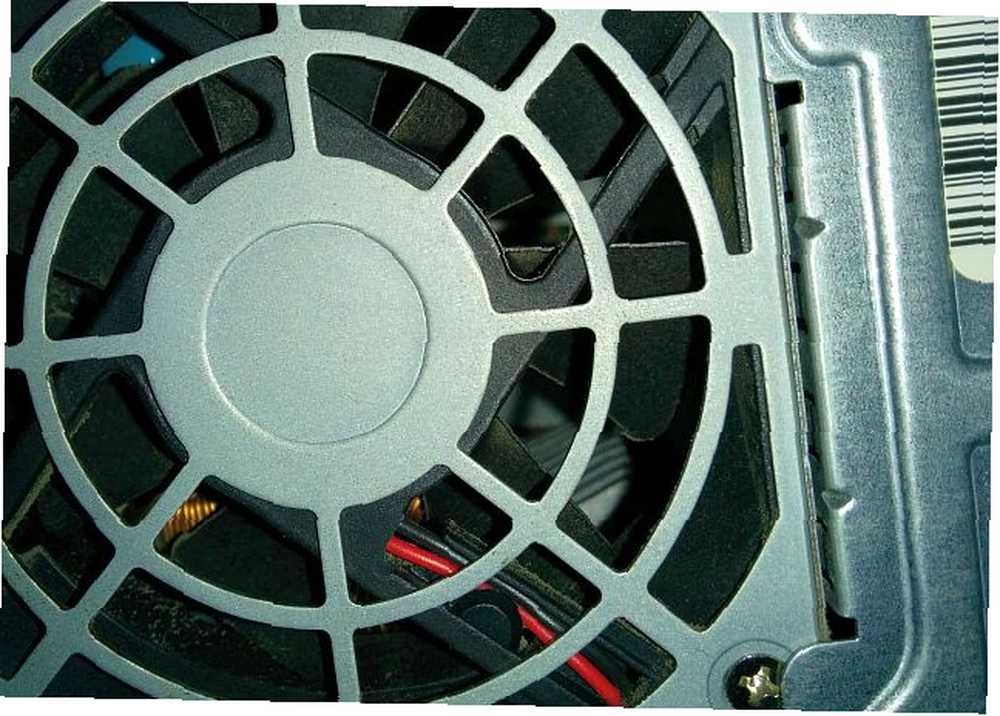

Sam komputer miał w sobie dużo kurzu - co sugeruje, że poprzedni właściciel prawdopodobnie nie pozbył się właściwie swoich danych. Po dokładnym zbadaniu sam pył miał osobliwą konsystencję. Uderzenie powietrzem w puszce nie rozproszyło natychmiast, jak większość pyłu. Pewny znak, że właściciel palił wokół swojej elektroniki.

Dla tych, którzy nie wiedzą - palenie przy komputerach jest dużym nie-nie. Dym niesie ze sobą olej, który przyczepia kurz do powierzchni. Możesz odróżnić kurz z domu wolnego od dymu tytoniowego od pyłu palacza. Wystarczy przyłożyć nos do rury wydechowej zasilacza i poczuć różnicę.

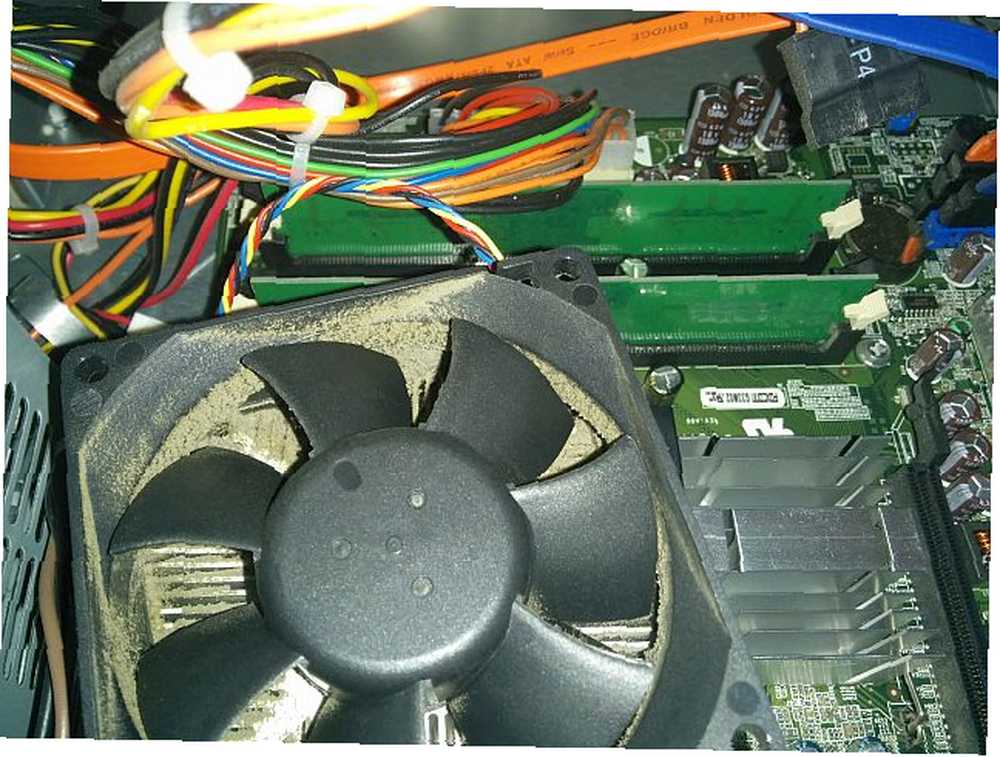

Otwarcie komputera odsłoniło uduszony, ale wciąż nienaruszony komputer. Były tam wszystkie podstawowe elementy - płyta główna, procesor, napęd DVD, pamięć RAM i zasilacz. Ten strzał został zrobiony po przedmuchaniu go konserwowanym powietrzem. Zwróć uwagę na upór pyłu.

Element, który przykuł moją uwagę, dusza komputera: dysk twardy. Uzyskanie dostępu tylko do dysku twardego daje atakującemu ogromną moc. Tak naprawdę nie potrzebują niczego poza dyskiem twardym, aby przeprowadzić przenikliwy atak w najciemniejsze zakątki twojego życia osobistego. Tylko dwa rodzaje oprogramowania ułatwiają kradzież słodyczy od dziecka.

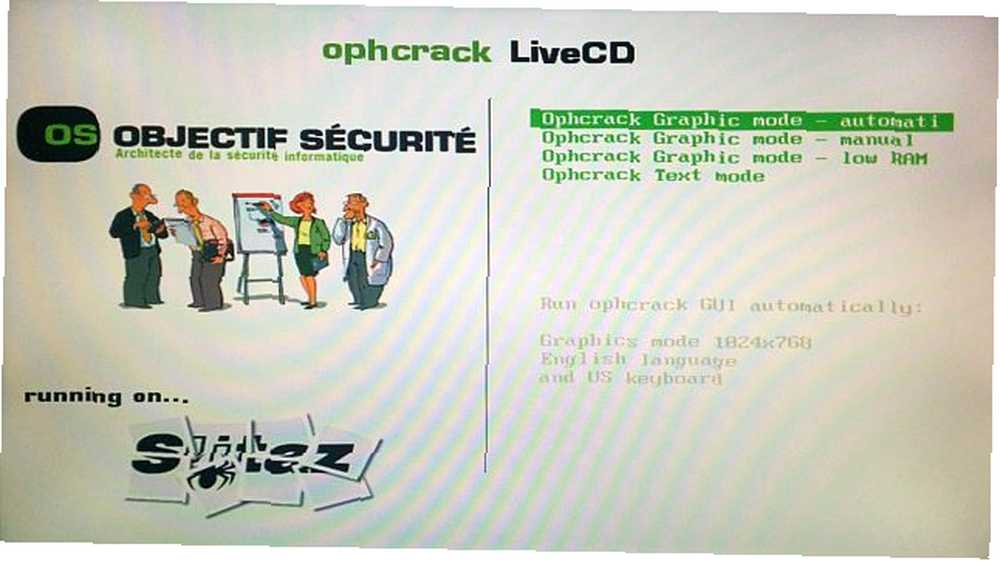

Ophcrack

Istnieje około tuzina łatwych sposobów resetowania hasła lub odzyskiwania hasła na czyimś komputerze. Ophcrack to oparty na systemie Linux Live USB / CD, który robi to bez znajomości komputerów. Wystarczy pobrać i nagrać obraz na dysk USB lub CD / DVD i uruchomić go na komputerze docelowym, podobnie jak dysk instalacyjny. Domyślnie podejmie próbę rozwiązania hasła o długości do 14 znaków, używając tak zwanej Tęczowej Tablicy.

Podczas gdy atak brutalny próbuje odgadnąć hasło zablokowanego komputera, Rainbow Rainbow różni się nieco tym, że oferuje odmianę metody brutalnej siły, łącząc wstępnie wygenerowaną tabelę. Oto świetne wyjaśnienie, jak działa Ophcrack Ophcrack - narzędzie do hakowania hasła do złamania prawie dowolnego hasła systemu Windows Ophcrack - narzędzie do hakowania hasła do złamania prawie dowolnego hasła do systemu Windows Istnieje wiele różnych powodów, dla których ktoś chciałby użyć dowolnej liczby hacków do hasła narzędzia do zhakowania hasła systemu Windows. . Krótko mówiąc, może bardzo szybko łamać hasła. Biorąc pod uwagę, że większość użytkowników nie używa bezpiecznych haseł, często zajmuje to kilka minut. Właściwie nawet bezpieczne hasła nie wytrzymaj długo przeciwko Ophcrackowi.

Chcę pokazać, jak łatwo złodziejowi danych może ukraść czyjeś hasło; nie zamierzam omijać żadnych środków bezpieczeństwa. Jakie to łatwe? Na moim własnym komputerze (nie na komputerze odrzuconym) Ophcrack odgadł hasło za 0 godzin, 0 minut i 0 sekund. Mówiąc z perspektywy czasu, hasło nie wytrzymało ani jednej sekundy uderzenia brutalną siłą. Krótko mówiąc, nie można polegać na haśle logowania do ochrony poufnych danych na komputerze, chyba że ma on więcej niż 14 znaków.

Pozytywne jest to, że Ophcrack może odzyskać zapomniane hasła systemu Windows Zgubiłeś hasło administratora systemu Windows? Oto jak to naprawić Utracono hasło administratora systemu Windows? Oto jak to naprawić Szukasz domyślnego hasła administratora w systemie Windows? Chcesz odzyskać hasło do konta? Oto jak to zrobić. . Ponadto, jako sposób przeprowadzania audytów bezpieczeństwa, oprogramowanie pozostaje usługą absolutnie nieocenioną.

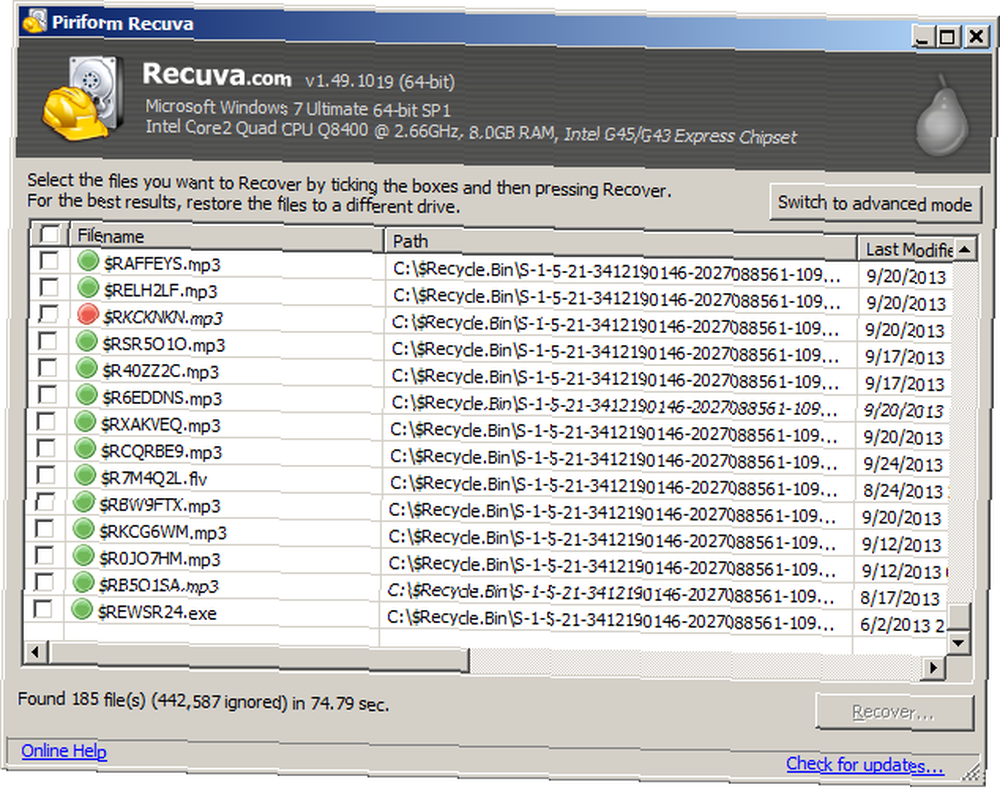

Recuva

Recuva może cofnąć usunięcie danych wysłanych do kosza, nawet po jego opróżnieniu. Wykorzystuje lukę w sposobie kasowania danych przez systemy operacyjne Dlaczego nie można odzyskać danych z nadpisanego dysku twardego [Wyjaśniona technologia] Dlaczego nie można odzyskać danych z nadpisanego dysku twardego [Wyjaśniona technologia] Odzyskiwanie usuniętych danych z dysku twardego dysk jest generalnie możliwy, ponieważ zwykle rzeczywiste dane nie są usuwane. Zamiast tego informacje o miejscu przechowywania danych są usuwane. W tym artykule wyjaśnię, jak… Aby zachować wydajność, informacje nie są usuwane po wyczyszczeniu kosza na śmieci. Chociaż znaki systemu operacyjnego “wymazany” dane do usunięcia, pozostawia je na talerzu dysku twardego, aż w końcu zostaną zastąpione nowymi danymi. Oto ujęcie tego, jak wygląda Recuva po usunięciu danych:

Dane nie są faktycznie niezawodnie niszczone, dopóki część dysku twardego, na którym się znajdują, nie zostanie zastąpiona - kilka razy. Dlatego oprogramowanie do niszczenia danych często wielokrotnie zapisuje dane. Na przykład administracja Busha-Cheneya zastosowała specjalny proces czyszczenia znany jako “siedem poziomów” wycierać. Metoda siedem razy zapisuje usunięte dane, zapewniając, że nawet fragmenty danych nie zostaną odzyskane, nawet przy użyciu technik takich jak mikroskopia sił magnetycznych.

Niestety, sądząc z zewnątrz komputera, osoba, która hojnie obdarowała swój komputer, prawdopodobnie nie podjęła żadnych środków ostrożności. Wskaźnikiem, że ktoś pospiesznie wyczyścił swoje dane przed oddaniem komputera, jest pusty kosz na śmieci. Większość ludzi nie wyciera regularnie swoich pojemników na śmieci. A jeśli został niedawno wyczyszczony, istnieje prawdopodobieństwo, że dane nadal znajdują się na dysku twardym komputera.

Kradzież hasła

Kiedy złodziej wybiera Potrójną Koronę skulduggery, odzyskuje dysk twardy, przełamuje twoje hasło, a następnie ograbia komputer z wewnętrznych haseł. Dwa najbardziej narażone programy to klienci komunikatorów i większość przeglądarek, które przechowują niezaszyfrowane hasła. Prawie aksjomatyczne wyrażenie było nie przechowuj hasła jakikolwiek na pulpicie.

- Chrom: W Chrome dostępnych jest kilka narzędzi do odzyskiwania hasła. Możesz wypróbować ChromePass.

- Internet Explorer: Internet Explorer wymaga użycia narzędzia do odzyskiwania, takiego jak IE PassView.

- Firefox: W przeciwieństwie do Chrome Firefox zawiera przynajmniej menedżera haseł, który można zablokować za pomocą hasła. Istnieją jednak narzędzia do odzyskiwania hasła.

- Komunikatory internetowe: Jednym z najlepszych narzędzi do odzyskiwania hasła dla klientów wiadomości błyskawicznych jest MessenPass. Działa również na różnych klientach.

Istnieje wiele opcji oprogramowania do odzyskiwania hasła z komunikatorów internetowych, przeglądarek i innego oprogramowania. Biorąc pod uwagę, że wielu z nas ponownie używa haseł na wielu platformach i stronach internetowych, złodzieje zdobycia tylko jednego z nich mogą potencjalnie doprowadzić do katastrofy finansowej.

Co Powinien Ty robisz?

Dla tych, którzy chcą pozbyć się własnego komputera 5 rzeczy, które musisz sprawdzić przed pozbyciem się starych komputerów 5 rzeczy, które musisz sprawdzić przed pozbyciem się starych komputerów, a dla tych, którzy je znajdą, wykonaj czyszczenie wieloprzebiegowe 4 rzeczy, które musisz zrobić przy sprzedaży lub oddawanie starego komputera, telefonu lub tabletu 4 rzeczy, które musisz zrobić, sprzedając lub oddając swój stary komputer, telefon lub tablet Oto zabawna rzecz, którą lubię: kupić stary dysk twardy w serwisie eBay, a następnie uruchomić na nim oprogramowanie do odzyskiwania . To trochę poszukiwania skarbów danych, a będziesz zaskoczony tym, co możesz… na tym. Ubuntu lub Linux Mint doskonale nadają się do wykonywania formatów. Również zwykłe zastąpienie oryginalnej instalacji może nie zapobiec próbom odzyskania danych, ale zmniejszy to prawdopodobieństwo.

Do niszczenia danych 5 Narzędzia do trwałego usuwania wrażliwych danych z dysku twardego [Windows] 5 Narzędzia do trwałego usuwania wrażliwych danych z dysku twardego [Windows] W ostatnim artykule wyjaśniłem, dlaczego nie można odzyskać danych z dysku twardego po nadpisaniu to. W tym poście wspomniałem, że zwykłe usuwanie plików lub formatowanie dysku twardego zwykle…, spróbuj Parted Magic. Parted Magic obejmuje kilka operacji wymazywania dysku Parted Magic: Kompletny zestaw dysków twardych na jednym Live CD Parted Magic: Kompletny zestaw dysków twardych na jednym Live CD Przejmij kontrolę nad dyskami twardymi. Niezależnie od tego, czy chcesz edytować partycje, klonować cały dysk, sprawdzać dane SMART, czy w inny sposób zarządzać sposobem organizacji danych komputera, Parted Magic to narzędzie… (i klonowanie) narzędzia, które zawierają funkcję wieloprzebiegową. Jeśli wolisz inne rozwiązanie, wypróbuj jeden z wielu LiveUSB oferowanych przez Live Linux USB Creator (nasz przewodnik po LiLi Linux Live USB Creator: Łatwe uruchamianie Linuksa z dysku flash Linux Live USB Creator: Łatwe uruchamianie Linuxa z dysku Flash). Omówiliśmy kilka opcji odzyskiwania hasła. 6 bezpłatnych narzędzi do odzyskiwania hasła w systemie Windows 6 bezpłatnych narzędzi do odzyskiwania hasła w systemie Windows. Z drugiej strony nie możemy wystarczająco podkreślić, jak ważne jest używanie silnych haseł Wszystko, co musisz wiedzieć o hasłach Wszystko, co musisz wiedzieć o hasłach Hasła są ważne i większość ludzi nie wie o nich wystarczająco dużo. Jak wybrać silne hasło, używać unikalnego hasła wszędzie i pamiętać je wszystkie? Jak zabezpieczyć swoje konta? Jak… w celu ochrony danych.

Wniosek

Jeśli masz zamiar wyrzucić starszy komputer, na stronie przynajmniej, rozważ użycie narzędzia do formatowania wieloprzebiegowego na dysku twardym. Co najwyżej wyjmij dysk twardy z komputera przed oddaniem go. Drugą kwestią, którą chciałem poruszyć w tym artykule, jest to, że złodzieje danych potrzebują tylko twojego dysku twardego, aby uzyskać twoje hasła. Najlepszym środkiem ostrożności jest usunięcie dysku twardego. Trzecią kwestią jest to, że powinieneś być empatyczny. Jeśli kiedykolwiek znajdziesz odrzucony komputer, weź dysk twardy i wyczyść go. Dostajesz za to Karmę.

W przypadku tego komputera wykonałem czyszczenie wieloprzebiegowe. Mając pod ręką bezpłatny dysk twardy, użyłem go w macierzy RAID opartej na Linuksie. Czym jest pamięć RAID i czy mogę jej używać na moim domowym komputerze? [Objaśnienie technologii] Co to jest macierz RAID i czy mogę jej używać na moim domowym komputerze? [Objaśnienie technologii] RAID to skrót od Redundant Array of Independent Disks i jest podstawową funkcją sprzętu serwerowego, która zapewnia integralność danych. To także wymyślne słowo na dwa lub więcej podłączonych dysków twardych… i przekazał pozostałe części 5 Świetnych sposobów na przekazanie starego komputera 5 Świetnych sposobów na przekazanie starego komputera .

Czy ktoś jeszcze zapomniał wytrzeć wyrzucony komputer? Lub znaleźć komputer? Daj nam znać w komentarzach.