Edmund Richardson

0

2384

124

Nowa luka w najnowszej wersji systemu iOS umożliwia złodziejom przeglądanie zdjęć na telefonie iPhone i iPadzie z pominięciem hasła!

Następnie mogą wybrać zdjęcia z rolki aparatu i przesłać je dalej za pomocą iMessages firmy Apple.

Błąd, który pozwala nieznajomym zobaczyć i udostępnić twoje osobiste zdjęcia, jest poważnym problemem dla bezpieczeństwa twojego smartfona. Jak to się robi? Jakie mogą być konsekwencje? I jak uchronić się przed tym i podobnymi exploitami?

Jak rozpoznać ryzyko?

Tę szczególną lukę wykrył Jose Rodriguez, entuzjasta bezpieczeństwa, który wcześniej odkrył błąd w iOS 12. Problem ten oznaczał, że każdy, kto ma fizyczny dostęp do twojego telefonu, może ominąć szyfrowanie i uzyskać dostęp do listy kontaktów; Apple załatało to przy następnej aktualizacji, iOS 12.0.1.

Rodriguez odkrył jednak inną exploit, który nie został jeszcze naprawiony (w chwili pisania). I nawet jeśli Apple zaktualizuje system operacyjny, nie oznacza to, że korzystasz z najnowszej wersji. Sprawdź, którą wersję systemu operacyjnego uruchamiasz, otwierając Ustawienia> Ogólne> Informacje.

Znajdziesz wiele szczegółów na temat swojego smartfona, w tym pojemność, liczbę zdjęć i aktualną wersję iOS.

Zapewnienie zainstalowania najnowszego systemu na urządzeniu jest jednym z kluczowych zasadniczych elementów zapewniających bezpieczeństwo Zwiększ swoje bezpieczeństwo cyfrowe: 7 rzeczy, które musisz aktualizować Zwiększ swoje bezpieczeństwo cyfrowe: 7 rzeczy, które musisz aktualizować Aby chronić się przed hakerami i wirusami, musisz aktualizować oprogramowanie i sprzęt. Ale które urządzenia wymagają aktualizacji? .

Jak hakerzy dostają się do twojego iPhone'a?

Aby to zrobić, przestępca musi mieć fizyczny dostęp do telefonu. Nie można tego zrobić zdalnie.

Hakerzy omijają hasło, pytając Siri “kim jestem?” Wyświetla dane kontaktowe urządzenia, do których złodziej może zadzwonić za pośrednictwem innego smartfona. Ale zamiast odbierać połączenie, przechodzą Wiadomości> Niestandardowe odpowiadać za pomocą wiadomości SMS lub iMessages.

Umożliwiają VoiceOver, przydatną funkcję dla osób niedowidzących, dzięki której telefon odczytuje wszystko na ekranie. Po umieszczeniu na pustym ekranie może również umożliwiać dostęp do Album zdjęć.

Interfejs iMessage pojawia się ponownie, choć bez klawiatury. Zamiast tego wygląda jak pusty segment u dołu ekranu. To właśnie tam są wyświetlane zdjęcia iPhone'a - chociaż w tym czasie będą niewidoczne. Niemniej jednak VoiceOver może odczytać cechy obrazów. Haker może następnie wybrać zdjęcia i przesłać je na inny numer.

Brzmi dość skomplikowanie, ale tak nie jest.

Oczywiście nie zalecamy tego robić.

Z pewnością nie popieramy praktyk kryminalnych, a jeśli chcesz wypróbować to na swoim telefonie, niektórzy użytkownicy zauważyli później problemy z wydajnością.

Dlaczego warto się tym martwić??

Wystarczająco źle jest wziąć pod uwagę, że ktoś ma twój telefon, nie mówiąc już o tym, że może on zobaczyć twoją kamerę.

Szyfrowanie jest tak dobre, jak hasło.

- ?? (@liamgh_) 29 czerwca 2016 r

Każdy może to zrobić. Nie muszą kradnąć twojego smartfona (chociaż istnieje wiele sposobów, w jakie mogą z tego skorzystać). Załóżmy, że zostawiłeś iPhone'a na biurku w pracy, kiedy idziesz na lunch lub na przerwę w toalecie. Rówieśnik może sprawdzić Twoje prywatne zdjęcia i, jeśli czuje się szczególnie złośliwy, przekazać je innym.

Ale dlaczego ktoś miałby to zrobić?

Jeśli to jeden z twoich “przyjaciele” lub koledzy, mogli po prostu zrobić to, aby cię skończyć. Istnieje jednak bardziej złowroga możliwość: szantaż.

Możesz oszukać, że mają pełny dostęp do Twojej galerii. Było zbyt wiele głośnych spraw dotyczących zhakowania iCloud. Dowiedzenie się, że ktoś ma nawet kilka twoich zdjęć, może wystarczyć, aby przekonać cię, że mają do nich dostęp wszystko. W najgorszych przypadkach może to prowadzić do wymuszenia, a nawet seksu, gdzie hakerzy wykorzystują osobiste zdjęcia i filmy w celu uzyskania dalszych materiałów NSFW.

Wyjaśnijmy to jednak: jest bardzo mało prawdopodobne, że tak się stanie. Z drugiej strony, dlaczego chcesz podjąć to ryzyko?

Jak się chronić??

Martwisz się, w jaki sposób możesz zabezpieczyć swoje urządzenie? To jest naprawdę bardzo proste.

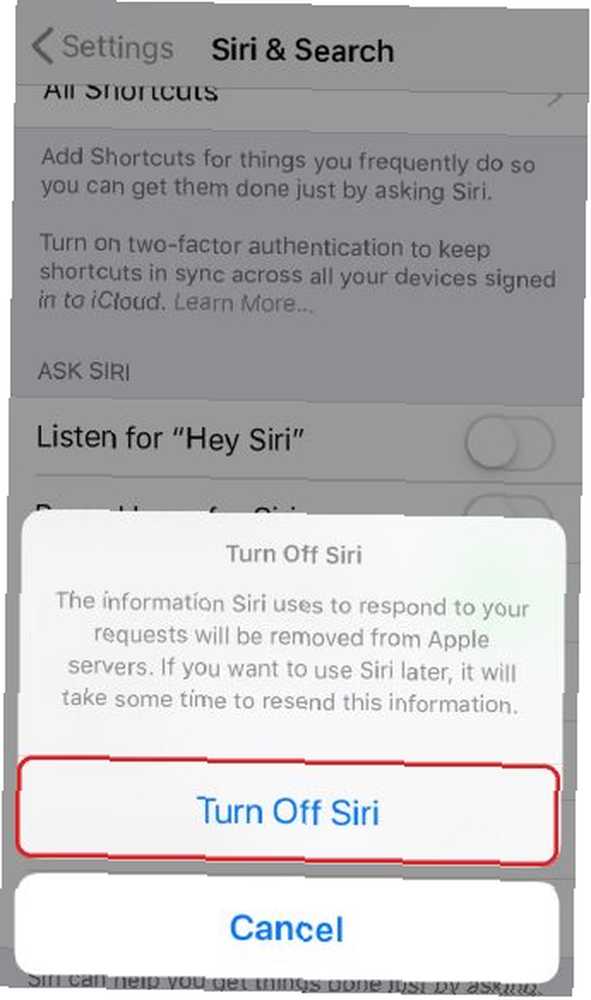

Niektórzy sugerują wyłączenie Siri. To metoda Spalonej Ziemi, więc chociaż to zadziała, nie musisz tego robić w przypadku tego problemu.

Tak, przełączanie Siri może być uciążliwe, szczególnie jeśli i tak używasz go do nawigacji w urządzeniu. Niemniej jednak nie jest to pierwszy raz, kiedy asystenci głosowi są wykorzystywani do korzystania z zabezpieczeń smartfonów. Wyłączenie Siri teraz oznacza przynajmniej ochronę przed tym konkretnym błędem i jesteś gotowy na przyszłość przed podobnymi podatnościami.

Aby to zrobić, przejdź do Ustawienia> Siri i wyszukiwanie. Zobaczysz trzy opcje: Słuchaj “Hej Siri”; Naciśnij Home dla Siri; i Pozwól Siri, gdy jest zablokowana-wyłącz je. Twój iPhone ostrzeże Cię przed konsekwencjami wyłączenia Siri, ale po prostu kliknij Wyłącz Siri w wyskakującym okienku.

Jeśli jednak nie martwisz się zbytnio przyszłymi exploitami, nie musisz ich wyłączać. Zamiast tego po prostu wyłącz Pozwól Siri, gdy jest zablokowana.

Czy nadal możesz zaufać kodom iPhone'a??

Jeśli można je tak łatwo pokonać (lub tak się wydaje), możesz martwić się, że hasło nie ma sensu. Z pewnością tak nie jest.

Posiadanie hasła zazwyczaj oznacza, że dane osobowe są chronione przed złodziejami i cyberprzestępcami. Szyfruje twoje dane, czyniąc je nieczytelnymi, więc teoretycznie nie mogą uzyskać dostępu do twoich wiadomości, szczegółów finansowych, kont mediów społecznościowych, zdjęć lub czegokolwiek innego.

Okej, są sposoby na obejście tego: musisz upewnić się, że to nie jest takie proste “1234” lub “1111” ponieważ każdy, kto ukradł twoje urządzenie, naturalnie wypróbuje je jako pierwsze. Dzięki bardziej złożonemu kluczowi Twoje dane są ogólnie bezpieczne.

Jednak agencje rządowe, takie jak Agencja Bezpieczeństwa Narodowego (NSA) i policja, zaczęły stosować zaawansowane oprogramowanie do włamywania się do szyfrowanych smartfonów.

Przestępcy coraz częściej zwracają się do iCloud, aby uzyskać dostęp do twoich prywatnych informacji. Niemniej jednak kod dostępu jest nadal najbezpieczniejszą metodą zabezpieczenia telefonu iPhone. Ustawianie silnego alfanumerycznego kodu dostępu i 16 innych sposobów zabezpieczenia telefonu iPhone Ustawianie silnego alfanumerycznego kodu dostępu i 16 innych sposobów zabezpieczenia telefonu iPhone Wygoda telefonu iPhone może być za cenę jeśli nie zabezpieczasz urządzenia wystarczająco dobrze, pozwól nam pokazać, jak to zrobić. , więc skorzystaj z tej podstawowej linii obrony.