Harry James

2

3599

625

Śmierć, podatki i terroryzm. Być może motto XXI wieku? Działalność terrorystyczna przenika prawie każdy zakątek naszego społeczeństwa. Czy to przez przerażające ataki, czy rozwój międzynarodowej polityki bezpieczeństwa, terroryzm wpływa na decyzje i codzienne życie miliardów ludzi.

Początek XXI wieku jest niezwykły z wielu powodów. Ciągły rozwój mediów społecznościowych jest z pewnością jednym z nich. Z szacowanych 7,4 miliarda mieszkańców świata 2,3 miliarda to użytkownicy mediów społecznościowych. To ponad 31%.

W związku z tym sieci społecznościowe stanowią potężne narzędzie dla grup terrorystycznych Przestępczość, terroryzm i bezpieczeństwo: Ciemna strona mediów społecznościowych Przestępczość, terroryzm i bezpieczeństwo: Ciemna strona mediów społecznościowych Media społecznościowe to nie tylko memy kotów i dowcipy. Użytkownicy Facebooka, Twittera i Tumblr mogą równie łatwo natknąć się na ciemniejszy materiał dystrybuowany przez wykwalifikowane technologicznie grupy terrorystyczne. Co powinieneś z tym zrobić? . Natychmiastowy zasięg i potencjalna oglądalność w miliardach, w połączeniu z niewielkimi autentycznymi konsekwencjami dla osób przesyłających okrucieństwa lub wykorzystujących je jako narzędzie rekrutacyjne, oznacza to, że sieci społecznościowe będą nadal wykorzystywane.

Infrastruktura krytyczna

Media społecznościowe niewątpliwie przekształciły grupy terrorystyczne. Wojna z ISIS Online - czy Twoje bezpieczeństwo jest zagrożone? Wojna z ISIS Online - czy Twoje bezpieczeństwo jest zagrożone? Anonimowe twierdzenie, że atakuje strony internetowe ISIS, ostrzegając wielu o tym, że terroryści są obecni w Internecie. Ale jak się z nimi walczy? A co powinieneś zrobić, jeśli odkryjesz ISIS online? „zdolność do dystrybucji mediów na całym świecie. Silna obecność online wymaga stałego strumienia potencjalnych widzów. Sieci społecznościowe sprawiają, że rozpowszechnianie informacji jest niezwykle łatwe, a także zapewnia doskonałą sieć rekrutacyjną.

Sieci społecznościowe, takie jak Twitter i Facebook, mają ogromne znaczenie dla tego złudzenia kontroli mediów. Oferują nieograniczony ruch, globalną publiczność i niewielką obawę przed represjami cyfrowymi. Dalsze wykorzystywanie mediów społecznościowych przez grupy terrorystyczne było zrozumiałe, że niektóre platformy wycofują się.

Twitter prowadzi

Co najważniejsze, Twitter zajmuje niezwykle agresywne stanowisko wobec kont pro-ISIS. W lipcu 2015 r. Twitter otrzymał niezwykle publiczne przebieranie się od obecnego dyrektora FBI Jamesa Comeya.

ISIL dociera, głównie za pośrednictwem Twittera, do około 21 000 obserwujących w języku angielskim. Brzęczy w ich kieszeni… urządzenie, prawie diabeł na ramieniu, przez cały dzień, “Zabij, zabij, zabij, zabij.”

Comey zauważył również, że strategia rekrutacyjna ISIS różni się znacznie od innych grup terrorystycznych. Zamiast finansować spektakularne, przyciągające uwagę ataki na zachodnie zabytki, ISIS zachęca ludzi do podróży do tak zwanego kalifatu.

Twitter otrzymał wiadomość, głośno i wyraźnie.

Od połowy 2015 r. Zawiesiliśmy ponad 125 000 kont za grożenie lub promowanie aktów terrorystycznych. tutaj: https://t.co/FQJeOTtPLz

- Zasady (@policy) 5 lutego 2016 r

Twitter zawiesił ponad 125 000 kont między naganą dyrektora Comey a ogłoszeniem z lutego 2016 r. Od tego czasu Twitter wzmógł wysiłki, zawieszając kolejne “235 000 kont za naruszenie naszych zasad związanych z promocją terroryzmu.” W rezultacie cały ruch Daesh (rzekomo obraźliwy dla ISIS) na Twitterze spadł o 45% w ciągu dwóch lat.

https://twitter.com/sawabcenter/status/753272953161322496/

Wybitne pro-ISIS (nieoficjalne) skrzydło medialne al-Battar zgromiło zwolenników grup terrorystycznych w mediach społecznościowych:

Dlaczego przeprowadziłeś migrację z pola bitwy na Twitterze i Facebooku i zakorzeniłeś się w Telegramie? Być może nie znasz lub nie zauważyłeś różnicy między Telegramem, Twitterem i Facebookiem, co jest dużą i znaczącą różnicą.

Wyraźna odpowiedź na nagrody związane ze strategią.

Facebook Fighting Back, Too

Inne media społecznościowe, inna strategia. W rzeczywistości, ze względu na skalę Facebooka, portal społecznościowy wdraża szereg strategii antyterrorystycznych. Jak media społecznościowe są najnowszym polem bitwy wojskowej Jak media społecznościowe są najnowszym polem bitwy wojskowej Wielka Brytania ożywiła 77. brygadę, znaną z użycia niekonwencjonalnego strategie podczas II wojny światowej, w celu gromadzenia danych wywiadowczych, rozpowszechniania propagandy i kontrolowania nadrzędnych narracji na Facebooku i Twitterze. Czy mogą cię obserwować? .

Jedna strategia obejmuje identyfikację nastolatków i młodych dorosłych, którzy publikują treści zawierające takie terminy, jak “szariat” lub “mujahedeen.” Po zidentyfikowaniu zaczęli widzieć serię animowanych filmów na swoim kanale wiadomości na Facebooku, a niektóre filmy zawierające postacie z kreskówek pozujące pod flagą Państwa Islamskiego. Narrator mówi “Nie zdziw się tym, co mówią ekstremiści, że musisz odrzucić nowy świat. Nie musisz wybierać. Pamiętajcie, pokój się skończył. Ekstremista zastanawia się.”

Eksperymentowanie ze strategią wydaje się zbierać dywidendy. Alphabet - spółka macierzysta Google - sfinansowała trzy eksperymentalne projekty reklamowe mające na celu zrównoważenie ekstremistów korzystających zarówno z Twittera, jak i Facebooka.

Alphabet wniósł do projektów nieujawnioną kwotę. W rezultacie, średnia Mohammed z siedzibą w USA, non-profit, stworzyła filmy animowane wyjaśniające islam, krytykując grupy terrorystyczne. Harakat-ut-Taleem, prowadzony przez anonimową grupę w Pakistanie, nakręcił filmy, które zniechęcają ludzi do dołączenia do talibów. ExitUSA stworzył serię filmów skierowanych do białych supremacji, koncentrując się na tych już radykalizowanych.

Branding wiadomości

ISIS i inne organizacje terrorystyczne starają się wykorzystywać media społecznościowe jako narzędzie rozpowszechniania propagandy. W odpowiedzi na nowoczesne firmy, ISIS rozumie, że branding ma ogromną różnicę. Sieci rekrutacji terrorystów atakują osoby znajdujące się na obrzeżach społeczeństwa, które mogą być dalej pozbawione praw obywatelskich. W związku z tym wiadomości o pozytywnym wsparciu i integracji pochodzące bezpośrednio od rządu mogą spotkać się z natychmiastową pogardą (Paywall):

Po stemplowaniu wiadomości “rząd,” dla wielu młodych ludzi jest skażony.

Ponadto wiadomości opatrzone logo lub inną oficjalnością mogą dodatkowo utrwalić antyrządową retorykę i mogą być odtwarzane przez tych rekruterów.

Facebook dodał do swojej taktyki antyterrorystycznej, umożliwiając byłym członkom grup terrorystycznych tworzenie fałszywych kont. Fałszywe konta zostały następnie wykorzystane do wysłania pozytywnych wiadomości do ekstremistycznych grup, o których wiadomo, że są aktywne w sieci społecznościowej. Bardziej przyjazny ton w połączeniu z brakiem bezpośredniej ingerencji rządu zaowocowały dłuższymi rozmowami.

Metoda przekierowania

Alfabet zdaje sobie sprawę z siły wyszukiwania - co zrozumiałe!

W ciągu ostatniego roku Google współpracował z inkubatorem technologii i think tankem, Jigsaw, nad innowacyjnym programem reklamowym znanym jako Redirect Method Apple Bricks iPhone na cel, Google rozwiązuje problem ISIS z reklamami… [Tech News Digest] Apple Bricks iPhone na cel, Google Rozwiązuje problem ISIS za pomocą reklam… [Przegląd wiadomości technicznych] Błąd 53 może zabić twojego iPhone'a, Google używa reklam, aby powstrzymać terroryzm, Yahoo Games już nie jest, Frinkiac to wyszukiwarka The Simpsons, a robot-golfista, który zdobył dziurę -jeden. . Jego założenie jest proste, ale genialne: połącz moc algorytmu reklamowego Google i sieci wideo YouTube, aby wyświetlać ukierunkowane reklamy użytkownikom szukającym terminów związanych z terroryzmem lub dżihadem.

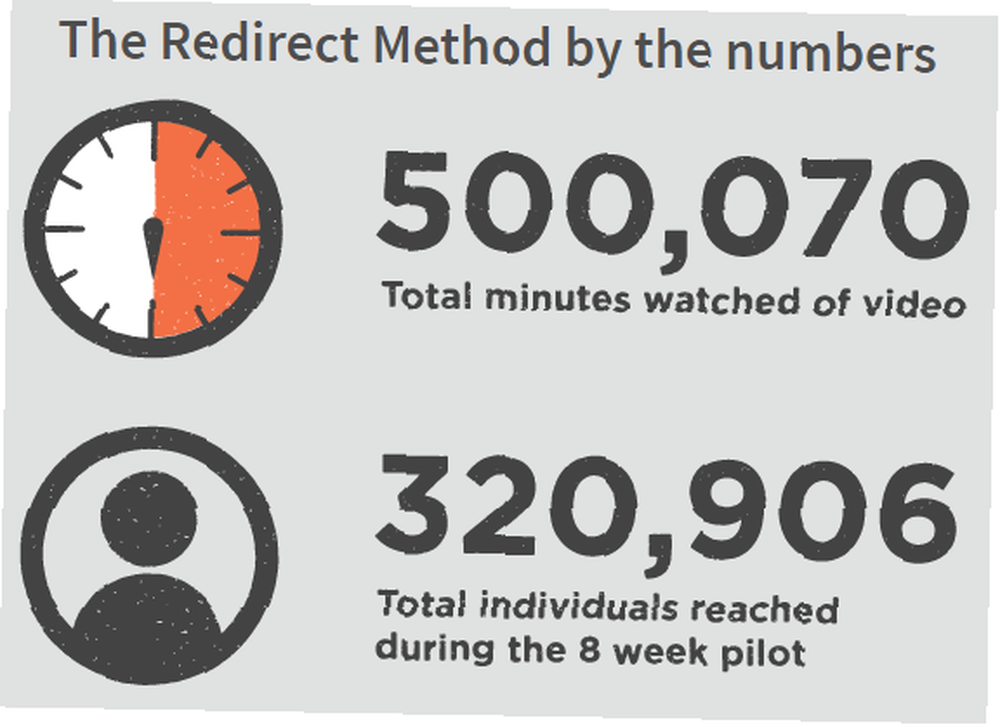

Jigsaw przeprowadził zaskakująco udany program pilotażowy na początku tego roku. Podczas dwumiesięcznego okresu próbnego ponad 300 000 osób przeszło na kanał YouTube anty-ISIS. Ponadto Jigsaw stwierdził, że użytkownicy, którzy kliknęli, spędzili ponad dwa razy dłużej na oglądaniu kanału niż najlepsze szacunki dotyczące tego, jak długo ludzie zazwyczaj oglądają YouTube.

Whack-a-Mole

Niestety sama różnorodność sieci społecznościowych i aplikacji do obsługi wiadomości społecznościowych stworzyła prawie niemożliwe zadanie Dlaczego szyfrowanie całościowe WhatsApp to wielka sprawa Dlaczego szyfrowanie końcowe WhatsApp to wielka sprawa Ostatnio WhatsApp ogłosił, że będą umożliwiając kompleksowe szyfrowanie w ich usłudze. Ale co to dla ciebie znaczy? Oto, co musisz wiedzieć o szyfrowaniu WhatsApp. . Nie jestem pewien, czy to bardziej przypomina cyfrową walenie w kret, czy zabijanie Hydry Lernaean, ale według Susan Benesch, współpracownika wydziału w Berkman Klein Center na Uniwersytecie Harvarda, “Po prostu niemożliwe jest usunięcie tego wszystkiego. Nawet jeśli jedna platforma z powodzeniem coś zdejmuje, zwykle ta treść jest dostępna gdzie indziej.”

W przypadku ISIS tak właśnie się stało. Chociaż Twitter mógł zmniejszyć swoją zawartość związaną z ISIS o 45%, szyfrowana usługa przesyłania wiadomości Telegram informuje, że FBI Backdoors nikomu nie pomoże - nawet FBI FBI Backdoors nikomu nie pomoże - nawet FBI FBI chce zmusić firmy technologiczne do włączyć usługi bezpieczeństwa do podglądania wiadomości błyskawicznych. Ale takie backdoory bezpieczeństwa tak naprawdę nie istnieją, a jeśli tak, czy zaufalibyście ich rządowi? ogromny wzrost działań związanych z terroryzmem:

Jedna grupa dżihadystów, znana jako Horizons, prowadzi dwa kanały w Telegramie, zaszyfrowanej platformie komunikacyjnej. Kanały te istnieją przede wszystkim po to, aby edukować zwolenników, jak wykorzystać technologię do realizacji agendy dżihadystów.

Wykrywanie działalności związanej z terroryzmem jest również trudną propozycją. Twitter, Facebook i inne sieci społecznościowe wskazują na zaawansowane algorytmy, które potrafią wykryć powtarzające się wzorce w plikach zawierających molestowanie dzieci. YouTube stosuje podobny proces do identyfikowania filmów naruszających prawa autorskie. Jednak nie ma ustawionego obrazu, pliku, filmu lub ścieżki dźwiękowej, która definiowałaby działalność terrorystyczną lub ekstremistyczną. Nie wspominając już o tym, że grupy terrorystyczne dostosowują się, zmieniając swoje zachowanie, aby pozostały niewykryte. Unikanie nadzoru internetowego: Kompletny przewodnik Unikanie nadzoru internetowego: Kompletny przewodnik Nadzór internetowy nadal jest gorącym tematem, dlatego przygotowaliśmy obszerne źródło informacji o tym, dlaczego jest tak wielka sprawa, kto za tym stoi, czy można tego całkowicie uniknąć, i więcej. .

Wszystko widzące oko

Sieci społecznościowe mają znaczną moc. Niektórzy twierdzą, że mają wyjątkową pozycję jako mediatorzy komunikacji globalnej, co oznacza, że zajmują oni odpowiedzialne stanowiska. Z pewnością są ludzie, którzy wierzą, że wszechwidzące oczy mediów społecznościowych mogą wykonać jakieś magiczne zaklęcie technologiczne, aby wskazać każdego terrorystę na całym świecie.

To po prostu nieprawda. Niezależnie od tego, widzimy sieci społecznościowe i największy na świecie dostawca wyszukiwania online współpracujący w celu zapewnienia realnych strategii antyterrorystycznych. Choć ludzie chcą, aby było to lekarstwo na wszystko i choć byłoby to tak niesamowite, nasza rzeczywistość nie jest tak prosta.

Sieci społecznościowe wprowadziły kilka interesujących strategii. Jak myślisz, co mogliby zrobić? Czy masz jakieś strategie antyterrorystyczne dla mediów społecznościowych? Daj nam znać swoje przemyślenia poniżej!