Peter Holmes

0

1803

325

Teraz rzadko spędzamy miesiąc, nie słysząc o jakimś naruszeniu danych; może to być aktualna usługa, taka jak Gmail. Czy Twoje konto Gmail jest pośród 42 milionów wyciekłych danych uwierzytelniających? Czy Twoje konto Gmail należy do 42 milionów wyciekłych danych uwierzytelniających? lub coś, o czym większość z nas zapomniała, jak MySpace Facebook Tracks Everybody, MySpace Got Hacked… [Tech News Digest] Facebook Tracks Everybody, MySpace Got Hacked… [Tech News Digest] Facebook śledzi wszystkich w sieci, miliony poświadczeń MySpace są na sprzedaż, Amazon wprowadza Alexę do przeglądarki, No Man's Sky cierpi z powodu opóźnienia, a Pong Project nabiera kształtów. .

Weź pod uwagę naszą rosnącą świadomość tego, w jaki sposób nasze prywatne informacje są usuwane przez Google. Pięć rzeczy, które Google prawdopodobnie wie o tobie Pięć rzeczy, które Google prawdopodobnie wie o tobie, media społecznościowe (w szczególności Facebook Facebook Prywatność: 25 rzeczy, które Sieć społecznościowa wie o Tobie Prywatność na Facebooku: 25 rzeczy, które wie o Tobie portal społecznościowy Facebook wie o nas zaskakującą ilość - informacje, które chętnie zgłaszamy na ochotnika. Na podstawie tych informacji możesz podzielić się na grupy demograficzne, nagrać swoje „polubienia” i monitorować relacje. Oto 25 rzeczy, o których Facebook wie…) , a nawet nasze własne smartfony Jaki jest najbezpieczniejszy mobilny system operacyjny? Jaki jest najbezpieczniejszy mobilny system operacyjny? Walcząc o tytuł najbezpieczniejszego mobilnego systemu operacyjnego, mamy: Android, BlackBerry, Ubuntu, Windows Phone i iOS. Który system operacyjny najlepiej radzi sobie z atakami online? , i nikt nie może cię winić za to, że jesteś trochę paranoikiem na temat tego, jak strony internetowe dbają o coś tak ważnego jak twoje hasło Wszystko, co musisz wiedzieć o hasłach Wszystko, co musisz wiedzieć o hasłach Hasła są ważne i większość ludzi nie wie o nich wystarczająco dużo. Jak wybrać silne hasło, używać unikalnego hasła wszędzie i pamiętać je wszystkie? Jak zabezpieczyć swoje konta? Jak… .

W rzeczywistości, dla spokoju ducha, każdy musi wiedzieć…

Scenariusz najgorszego przypadku: zwykły tekst

Zastanów się: włamano się do dużej witryny. Cyberprzestępcy przełamali wszelkie podstawowe środki bezpieczeństwa, jakie może podjąć, być może wykorzystując wadę ich architektury. Jesteś klientem Ta strona przechowała twoje dane. Na szczęście masz pewność, że Twoje hasło jest bezpieczne.

Tyle że witryna przechowuje hasło jako zwykły tekst.

To zawsze była tykająca bomba. Hasła w postaci zwykłego tekstu czekają na grabież. Nie używają algorytmu, aby uczynić je nieczytelnymi. Hakerzy mogą to przeczytać tak prosto, jak czytasz to zdanie.

To przerażająca myśl, prawda? Nie ma znaczenia, jak skomplikowane jest Twoje hasło, nawet jeśli składa się z maksymalnie 30 cyfr: baza danych w postaci zwykłego tekstu to jasno określona lista haseł wszystkich osób, w tym wszelkie dodatkowe liczby i znaki, których używasz. Nawet jeśli hakerzy nie złamać witrynę, czy naprawdę chcesz, aby administrator mógł zobaczyć Twoje poufne dane logowania?

# c4news

Zawsze używam dobrego, silnego hasła, takiego jak Hercules lub Titan i nigdy nie miałem żadnych problemów…

- Nie przejmuj się (@emilbordon) 16 sierpnia 2016 r

Możesz myśleć, że jest to bardzo rzadki problem, ale szacuje się, że 30% stron internetowych eCommerce używa tej metody “bezpieczne” twoje dane - w rzeczywistości istnieje cały blog poświęcony wyróżnianiu tych przestępców! Do zeszłego roku nawet NHL przechowywał w ten sposób hasła, podobnie jak Adobe przed poważnym naruszeniem.

Szokująco, firma antywirusowa McAfee używa również zwykłego tekstu.

Łatwym sposobem sprawdzenia, czy witryna korzysta z tego, jest to, że zaraz po rejestracji otrzymujesz od nich wiadomość e-mail z danymi do logowania. Bardzo podejrzany. W takim przypadku możesz zmienić dowolne witryny z tym samym hasłem i skontaktować się z firmą, aby ostrzec ich, że ich bezpieczeństwo jest niepokojące.

Nie musi to oznaczać, że przechowują je jako zwykły tekst, ale jest to dobry wskaźnik - i tak naprawdę nie powinni wysyłać tego rodzaju wiadomości e-mail. Mogą argumentować, że mają zapory ogniowe i in. aby chronić przed cyberprzestępcami, ale przypominaj im, że żaden system nie jest bezbłędny i nie grozi im perspektywa utraty klientów przed nimi.

Wkrótce zmienią zdanie. Ufnie…

Nie tak dobry, jak się wydaje: szyfrowanie

Więc co te strony robią?

Wielu przejdzie na szyfrowanie. Wszyscy o tym słyszeliśmy: pozornie nieprzepuszczalny sposób szyfrowania informacji, który sprawia, że są one nieczytelne, dopóki nie zostaną przedstawione dwa klucze - jeden trzymany przez ciebie (to dane logowania), a drugi przez daną firmę. To świetny pomysł, który powinieneś wdrożyć nawet na swoim smartfonie. 7 powodów, dla których warto szyfrować dane smartfona. 7 powodów, dla których warto szyfrować dane smartfona. Czy szyfrujesz urządzenie? Wszystkie główne systemy operacyjne na smartfony oferują szyfrowanie urządzeń, ale czy należy go używać? Oto dlaczego szyfrowanie smartfona jest opłacalne i nie wpłynie na sposób korzystania ze smartfona. i inne urządzenia.

Internet działa w trybie szyfrowania: gdy widzisz HTTPS w adresie URL HTTPS Wszędzie: użyj HTTPS zamiast HTTP, gdy jest to możliwe HTTPS wszędzie: użyj HTTPS zamiast HTTP, gdy jest to możliwe, oznacza to, że witryna, na której jesteś, korzysta z Secure Sockets Layer ( SSL) Co to jest certyfikat SSL i czy go potrzebujesz? Co to jest certyfikat SSL i czy go potrzebujesz? Przeglądanie Internetu może być przerażające, gdy w grę wchodzą dane osobowe. lub Protokoły Transport Layer Security (TLS) w celu weryfikacji połączeń i zbierania danych Jak przeglądanie Internetu staje się jeszcze bardziej bezpieczne Jak przeglądanie Internetu staje się jeszcze bardziej bezpieczne Mamy certyfikaty SSL, aby podziękować za nasze bezpieczeństwo i prywatność. Ale ostatnie naruszenia i wady mogły podważyć zaufanie do protokołu kryptograficznego. Na szczęście protokół SSL dostosowuje się i jest aktualizowany - oto jak to zrobić. .

Ale pomimo tego, co słyszałeś, nie wierz w te 5 mitów na temat szyfrowania! Nie wierz w te 5 mitów na temat szyfrowania! Szyfrowanie wydaje się skomplikowane, ale jest o wiele prostsze niż myśli większość. Niemniej jednak możesz czuć się trochę zbyt ciemno, aby skorzystać z szyfrowania, więc rozwalmy kilka mitów dotyczących szyfrowania! , szyfrowanie nie jest idealne.

Co oznacza, że moje hasło nie może zawierać spacji ???

- Derek Klein (@rogue_analyst) 11 sierpnia 2016 r

Powinien być bezpieczny, ale tylko tak bezpieczny, jak miejsce przechowywania kluczy. Jeśli strona internetowa chroni Twój klucz (tj. Hasło) za pomocą własnego, haker może ujawnić ten drugi, aby znaleźć ten pierwszy i go odszyfrować. Złodziej znalazłby stosunkowo mało wysiłku, aby znaleźć twoje hasło; dlatego kluczowe bazy danych są ogromnym celem.

Zasadniczo, jeśli ich klucz jest przechowywany na tym samym serwerze co twój, twoje hasło może równie dobrze być w postaci zwykłego tekstu. Właśnie dlatego wspomniana strona PlainTextOffenders zawiera również listę usług wykorzystujących szyfrowanie odwracalne.

Zaskakująco proste (ale nie zawsze skuteczne): haszowanie

Teraz gdzieś się dostaniemy. Hasła haszujące brzmią jak bzdury żargon Tech Jargon: Naucz się 10 nowych słów ostatnio dodanych do słownika [Dziwna i cudowna sieć] Tech Jargon: Naucz się 10 nowych słów ostatnio dodanych do słownika [Dziwna i cudowna sieć] Technologia jest źródłem wielu nowych słów . Jeśli jesteś maniakiem i miłośnikiem słów, pokochasz te dziesięć, które zostały dodane do internetowej wersji Oxford English Dictionary. , ale jest to po prostu bezpieczniejsza forma szyfrowania.

Zamiast przechowywać hasło w postaci zwykłego tekstu, witryna uruchamia je za pomocą funkcji skrótu, takiej jak MD5 What All This MD5 Hash Stuff faktycznie oznacza [technologia wyjaśniona] Co to wszystko to MDH Hash Stuff faktycznie oznacza [technologia wyjaśniona] Oto pełna analiza MD5, skrót i mały przegląd komputerów i kryptografii. , Bezpieczny algorytm mieszania (SHA) -1 lub SHA-256, który przekształca go w zupełnie inny zestaw cyfr; mogą to być cyfry, litery lub dowolne inne znaki. Twoje hasło może być IH3artMU0. Może to zmienić się w 7dVq $ @ ihT, a jeśli haker włamał się do bazy danych, to wszystko, co mogą zobaczyć. I działa tylko w jeden sposób. Nie możesz go ponownie odkodować.

Niestety tak nie jest że bezpieczne. To lepsze niż zwykły tekst, ale wciąż jest dość standardowe dla cyberprzestępców. Kluczem jest to, że określone hasło tworzy określony skrót. Jest ku temu dobry powód: za każdym razem, gdy logujesz się przy użyciu hasła IH3artMU0, automatycznie przechodzi on przez tę funkcję skrótu, a strona internetowa umożliwia dostęp, jeśli ten skrót i ten w bazie danych witryny są zgodne.

Oznacza to również, że hakerzy opracowali tęczowe tabele, listę skrótów, używanych już przez innych jako hasła, że wyrafinowany system może szybko przejść jako atak brutalny Czym są ataki brutalnej siły i jak się chronić? Co to są ataki brutalne i jak się chronić? Prawdopodobnie słyszałeś wyrażenie „atak brutalnej siły”. Ale co to dokładnie znaczy? Jak to działa? Jak możesz się przed tym uchronić? Oto, co musisz wiedzieć. . Jeśli wybrałeś szokująco złe hasło 25 haseł, których musisz unikać, użyj WhatsApp za darmo… [Tech News Digest] 25 haseł, których musisz unikać, użyj WhatsApp za darmo… [Tech News Digest] Ludzie nadal używają okropnych haseł, WhatsApp jest teraz całkowicie darmowy, AOL rozważa zmianę nazwy, Valve aprobuje stworzoną przez fanów grę Half-Life oraz The Boy With a Camera for a Face. , które będą wysoko na tęczowych stołach i można je łatwo złamać; bardziej niejasne - szczególnie obszerne kombinacje - potrwają dłużej.

Jak źle może być? W 2012 r. LinkedIn został zhakowany Co musisz wiedzieć o ogromnym przecieku kont LinkedIn Co musisz wiedzieć o ogromnym przecieku kont LinkedIn Haker sprzedaje 117 milionów hakowanych danych logowania LinkedIn w ciemnej sieci za około 2200 USD w Bitcoinach. Kevin Shabazi, CEO i założyciel LogMeOnce, pomaga nam zrozumieć, co jest zagrożone. . Adresy e-mail i odpowiadające im skróty zostały wyciekły. To 177,5 miliona skrótów, co dotyczy 164,6 miliona użytkowników. Możesz pomyśleć, że nie jest to zbyt duży problem: to tylko losowe cyfry. Całkiem nieczytelne, prawda? Dwóch profesjonalnych crackerów zdecydowało się pobrać próbkę 6,4 miliona skrótów i zobaczyć, co mogą zrobić.

Złamali 90% z nich w niecały tydzień.

Tak dobre, jak to możliwe: solenie i powolne mieszanie

Żaden system nie jest nie do zdobycia. Pogromcy mitów: Niebezpieczne porady bezpieczeństwa, których nie powinieneś stosować Pogromcy mitów: Niebezpieczne porady bezpieczeństwa, których nie powinieneś przestrzegać Jeśli chodzi o bezpieczeństwo w Internecie, każdy i jego kuzyn ma porady, aby zaoferować ci najlepsze pakiety oprogramowania do zainstalowania, podejrzane strony aby trzymać się z daleka lub najlepszych praktyk, jeśli chodzi o ... - hakerzy będą naturalnie działać na łamanie wszelkich nowych systemów bezpieczeństwa - ale silniejsze techniki wdrażane przez najbardziej bezpieczne strony Każda bezpieczna strona internetowa robi to z Twoim hasłem Każda bezpieczna strona internetowa robi to z twoim hasłem Hasło Czy zastanawiałeś się kiedyś, jak witryny internetowe chronią Twoje hasło przed naruszeniem danych? są mądrzejszymi skrótami.

Solone skróty opierają się na praktyce nonce kryptograficznej, losowego zestawu danych generowanego dla każdego hasła, zwykle bardzo długiego i bardzo złożonego. Te dodatkowe cyfry są dodawane na początku lub na końcu hasła (lub kombinacji hasła e-mail), zanim przejdzie ono przez funkcję skrótu, w celu zwalczania prób podjętych przy użyciu tęczowych tabel.

Zasadniczo nie ma znaczenia, czy sole są przechowywane na tych samych serwerach co skróty; złamanie zestawu haseł może być bardzo czasochłonne dla hakerów, jeszcze trudniejsze, jeśli samo hasło jest nadmierne i skomplikowane 6 porad dotyczących tworzenia niezłomnego hasła, które można zapamiętać 6 wskazówek dotyczących tworzenia niezniszczalnego hasła, które można zapamiętać Jeśli twoje hasła są nie wyjątkowy i niezniszczalny, równie dobrze możesz otworzyć drzwi wejściowe i zaprosić złodziei na lunch. . Dlatego zawsze powinieneś używać silnego hasła, bez względu na to, jak bardzo ufasz bezpieczeństwu witryny.

Strony internetowe, które szczególnie poważnie podchodzą do kwestii bezpieczeństwa, a przez to do twojego bezpieczeństwa, coraz częściej zwracają się ku powolnym hashom. Najbardziej znane funkcje skrótu (MD5, SHA-1 i SHA-256) istnieją już od jakiegoś czasu i są szeroko stosowane, ponieważ są stosunkowo łatwe do wdrożenia i bardzo szybko stosują skróty.

Traktuj swoje hasło jak szczoteczkę do zębów, zmieniaj je regularnie i nie udostępniaj go!

- Anti-Bullying Pro (od organizacji charytatywnej The Diana Award) (@AntiBullyingPro) 13 sierpnia 2016 r

Wciąż stosując sole, powolne hasze są jeszcze lepsze w zwalczaniu wszelkich ataków opartych na szybkości; ograniczając hakerów do znacznie mniejszej liczby prób na sekundę, ich krakowanie zajmuje więcej czasu, przez co próby stają się mniej warte, biorąc pod uwagę również niższy wskaźnik powodzenia. Cyberprzestępcy muszą zastanowić się, czy warto atakować czasochłonne powolne systemy haszujące w porównaniu “szybkie poprawki”: instytucje medyczne zazwyczaj mają mniejsze bezpieczeństwo 5 Powodów, dla których kradzież tożsamości medycznej rośnie 5 Powodów, dla których kradzież tożsamości medycznej rośnie Oszuści chcą twoich danych osobowych i informacji o koncie bankowym - ale czy wiesz, że twoja dokumentacja medyczna również ich interesuje? Dowiedz się, co możesz z tym zrobić. , na przykład, więc dane, które można z nich uzyskać, mogą być nadal sprzedawane za zaskakujące sumy Oto, ile Twoja tożsamość mogłaby być warta w ciemnej sieci Oto, ile Twoja tożsamość mogłaby być warta w ciemnej sieci To niewygodne myśleć o sobie jako towar, ale wszystkie Twoje dane osobowe, od nazwiska i adresu po dane konta bankowego, są coś warte dla przestępców internetowych. Ile jesteś wart? .

Jest również bardzo adaptacyjny: jeśli system jest szczególnie obciążony, może jeszcze bardziej zwolnić. Coda Hale, były programista Principle Software Microsoftu, porównuje MD5 z być może najbardziej zauważalną funkcją powolnego mieszania, bcrypt (inne obejmują PBKDF-2 i scrypt):

“Zamiast łamać hasło co 40 sekund [jak w przypadku MD5], łamałbym je co około 12 lat [gdy system używa bcrypt]. Twoje hasła mogą nie wymagać tego rodzaju zabezpieczeń i być może potrzebujesz szybszego algorytmu porównywania, ale bcrypt pozwala wybrać równowagę między szybkością a bezpieczeństwem.”

A ponieważ powolny skrót może być nadal zaimplementowany w mniej niż sekundę, nie powinno to mieć wpływu na użytkowników.

Dlaczego to ma znaczenie?

Korzystając z usługi online, zawieramy umowę o zaufaniu. Powinieneś być bezpieczny wiedząc, że Twoje dane osobowe są bezpieczne.

„Mój laptop jest skonfigurowany do robienia zdjęć po trzech błędnych próbach podania hasła” pic.twitter.com/yBNzPjnMA2

- Cats in space (@CatsLoveSpace) 16 sierpnia 2016 r

Bezpieczne przechowywanie hasła Kompletny przewodnik po uproszczeniu i zabezpieczeniu życia za pomocą LastPass i Xmarks Kompletny przewodnik po uproszczeniu i zabezpieczeniu życia za pomocą LastPass i Xmarks Chmura oznacza, że możesz łatwo uzyskać dostęp do ważnych informacji w dowolnym miejscu, ale oznacza to również, że mieć wiele haseł do śledzenia. Właśnie dlatego powstał LastPass. jest szczególnie ważne. Pomimo wielu ostrzeżeń wielu z nas korzysta z tego samego w różnych witrynach, więc jeśli istnieje na przykład naruszenie Facebooka Czy Twój Facebook został zhakowany? Oto jak powiedzieć (i naprawić) czy Twój Facebook został zaatakowany przez hakera? Oto, jak to powiedzieć (i to naprawić) Istnieją kroki, które można podjąć, aby zapobiec włamaniu na Facebooka, oraz czynności, które można wykonać w przypadku włamania na Facebooka. , dane logowania do innych witryn, które często używasz tego samego hasła, mogą być również otwartą książką dla cyberprzestępców.

Czy odkryłeś przestępców o zwykłym tekście? Którym stronom ufasz pośrednio? Jak myślisz, co jest kolejnym krokiem do bezpiecznego przechowywania haseł?

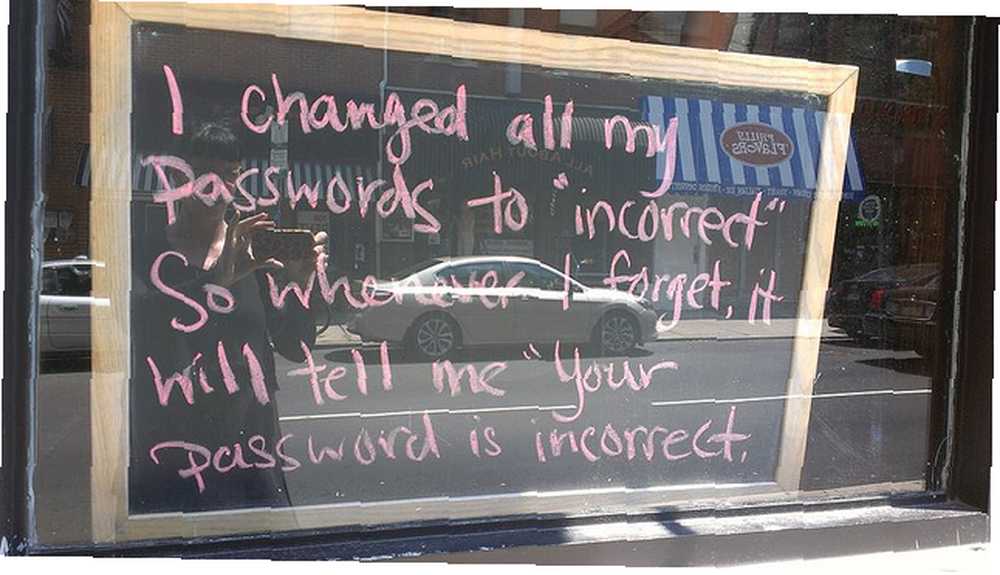

Zdjęcie: Africa Studio / Shutterstock, niepoprawne hasła autorstwa Lulu Hoeller [już niedostępne]; Zaloguj się przez Automobile Italia; Pliki haseł do systemu Linux autorstwa Christiaan Colen; oraz solniczka Karyn Christner.