Joseph Goodman

0

3972

395

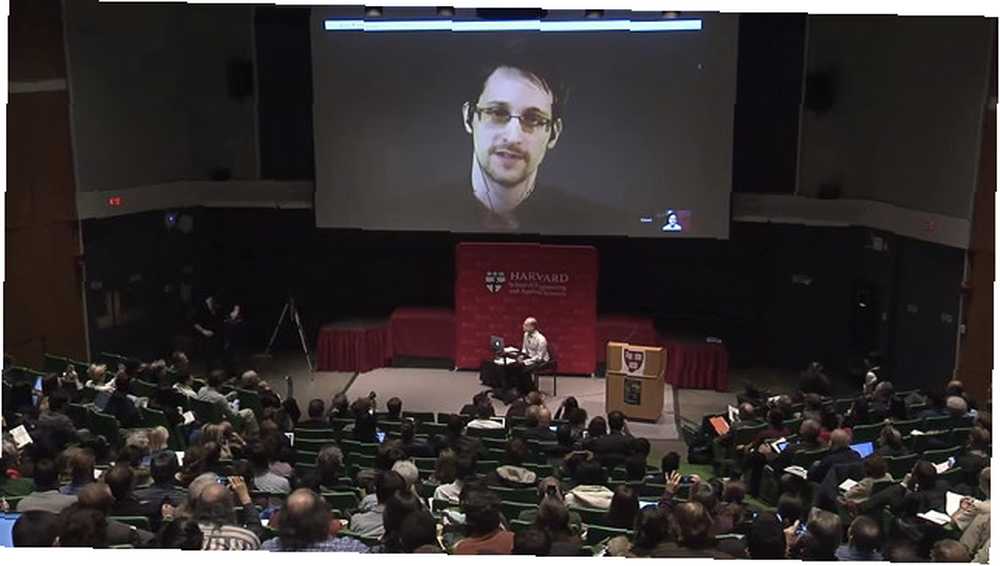

Kiedy Edward Snowden i John DeLong, dyrektor Centrum Rozwiązań Handlowych NSA, pojawili się w harmonogramie ostatniego sympozjum, ludzie zaczęli spekulować. Czy będą mieli debatę? Czy NSA śledzi wstecz swoją kampanię malowania Snowdena jako zdrajcę? Coś się zmieniło?

Obejrzałem prezentacje Snowdena i DeLonga i oto, czego się nauczyłem.

Co się właściwie wydarzyło

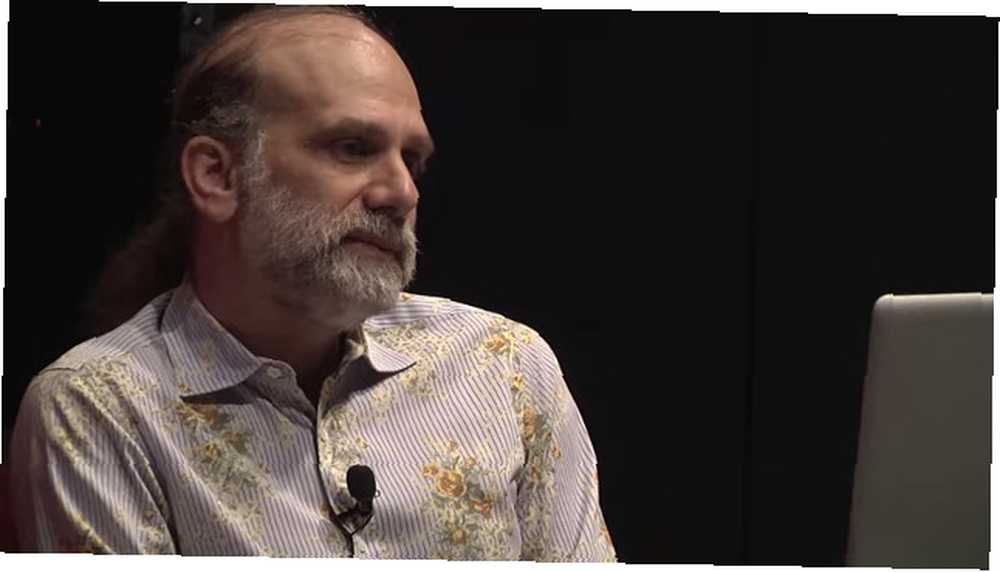

Niektórzy ludzie, którzy pisali o sympozjum, scharakteryzowali go jako debatę między Snowdenem i DeLongiem, ale myślę, że “debata” jest mylące. Edward Snowden spędził czas na rozmowach z Brucem Schneierem (sprawdź nasz wywiad z Bruce'em ds. Bezpieczeństwa Bruce Schneier na temat haseł, prywatności i zaufania Ekspert ds. Bezpieczeństwa Bruce Schneier na temat haseł, prywatności i zaufania Dowiedz się więcej o bezpieczeństwie i prywatności w naszym wywiadzie z ekspertem ds. Bezpieczeństwa Brucem Schneierem. kilka ciekawych spostrzeżeń), wybitna postać w dziedzinie kryptografii i prywatności, za pośrednictwem Google Hangouts. Po ich rozmowie DeLong wyszedł na scenę swojej prezentacji.

Podczas gdy zajmowali się kilkoma takimi samymi sprawami, wydawało mi się, że każda rozmowa miała inny charakter niż inne (omówię je bardziej szczegółowo poniżej). W pewnym sensie niektóre rzeczy, które powiedział DeLong, można interpretować jako odpowiedź na uwagi Snowdena i Schneiera, ale wydawało mi się, że Snowden był tam, aby rozmawiać o różnych rzeczach, od technologii kryptograficznej po różnicę między pasywne i aktywne operacje wywiadowcze.

Z drugiej strony DeLong zajmował się kwestiami zgodności i monitorowania w NSA oraz potrzebą przejrzystości i szeroko zakrojonej dyskusji w wielu kwestiach. I tak, jak niektórzy zauważyli, spędził także trochę czasu na obronie działań NSA. Wahałbym się jednak, by nazwać to przemówienie obroną NSA. Podczas gdy ich tematy pokrywały się, dwóch mówców zdecydowanie wydawało się, że przybywają tam z własnymi planami, nie starając się po prostu dyskutować ani dyskredytować innych.

Co powiedzieli?

Jeśli chcesz zobaczyć całą rozmowę między Snowden i Schneier, możesz obejrzeć wideo poniżej. To godzina, ale to świetna rozmowa o stanie kryptografii, niektórych awariach programów zgodności i przejrzystości w NSA oraz kulturze społeczności wywiadowczej.

Jedną z rzeczy, które mnie wyróżniały, było to, że zarówno Snowden, jak i Schneier poświęcili czas na wskazanie, że kryptografia działa. Prawidłowo zaimplementowane protokoły kryptograficzne, takie jak TOR, PGP PGP Me: Całkiem dobre wyjaśnienie dotyczące prywatności PGP Ja: Całkiem dobre wyjaśnienie dotyczące prywatności Całkiem dobre Prywatność to jedna z metod szyfrowania wiadomości między dwojgiem ludzi. Oto, jak to działa i czy można to sprawdzić. , AES i Blowfish są wyjątkowo bezpieczne. Nic nie jest całkowicie niemożliwe do zidentyfikowania, ale te otwarte protokoły są najlepszym narzędziem, jakie mamy (przynajmniej dopóki obliczenia kwantowe nie zmienią nauki o kryptografii Komputery kwantowe: koniec kryptografii? Komputery kwantowe: koniec kryptografii? Komputery kwantowe od jakiegoś czasu istnieje pomysł - teoretyczna możliwość została pierwotnie wprowadzona w 1982 roku. W ciągu ostatnich kilku lat dziedzina ta była coraz bliższa praktyczności.).

Jest to jeden z powodów, dla których wiele prób uzyskania dostępu do zaszyfrowanych danych przez rząd nie wymaga złamania szyfrowania; zamiast iść “przez ścianę,” obchodzą go, używając keyloggerów Nie padaj ofiarą keyloggerów: użyj tych ważnych narzędzi Anti-Keylogger Nie padnij ofiarą keyloggerów: użyj tych ważnych narzędzi anti-keylogger W przypadku kradzieży tożsamości online, keyloggery odgrywają jedną z najbardziej ważne role w faktycznym kradzieży. Jeśli kiedykolwiek skradziono Ci konto internetowe - niezależnie od tego, czy chodziło o ... identyfikację słabych kluczy szyfrujących, zmuszanie firm do udostępniania danych Kopalnia prywatności: Listy bezpieczeństwa narodowego i kanarki nakazów Objaśnienie Kopalnia prywatności: Listy bezpieczeństwa narodowego i kanarki nakazów Wyjaśnione i inne podobne metody.

Podobnie, jeśli na przykład istnieją tam niezaszyfrowane dane - na serwerach firmy telekomunikacyjnej - o wiele łatwiej jest po prostu zażądać tych danych lub przejść przez backdoor, aby je uzyskać, niż uzyskać zaszyfrowane dane i odszyfrować je bez kluczy. Pasywne zbieranie danych jest tanie i znacznie łatwiejsze do wdrożenia przez rządy na większą skalę niż aktywne cyberataki.

Jednak Schneier podniósł kwestię, że NSA wydaje się tracić swoją niechęć do ryzyka i wykonuje więcej bezczelnych ataków (podobnie jak wiele innych krajów na świecie, ponieważ technologie potrzebne do tego stają się łatwiejsze do zdobycia). Podobnie Snowden utrzymuje, że NSA “jest znacznie mniej defensywny niż kiedykolwiek wcześniej, a znacznie większa część wysiłków jest popełniana w ataku.”

Jedną z najważniejszych rzeczy, które powiedział Snowden w swojej prezentacji, jest to, że ludzie, z którymi współpracował, ludzie obsługujący tysiące terminali komputerowych NSA na całym świecie, “nie są złymi ludźmi ani złoczyńcami,” ale to “kultura bezkarności” rozwijał się z czasem. “[T] hej myślę, że mogą zrobić wszystko, ponieważ jest to słuszna przyczyna; kiedy utracony zostanie znaczący nadzór sądowy, otrzymujesz zupełnie inną jakość decyzji, kiedy trzeba podjąć decyzję.”

Z tej rozmowy można się wiele nauczyć i zdecydowanie polecam obejrzenie filmu.

Kiedy John DeLong wyszedł na scenę, natychmiast wyjaśnił, że nie był tam, aby wziąć udział w debacie punkt po punkcie, i sformułował swoją dyskusję jako skupiającą się zarówno na potrzebie szeroko zakrojonej dyskusji między wcześniej różnymi grupami, jak i wymogach zgodność i przejrzystość w NSA. Jako były dyrektor ds. Zgodności w organizacji, DeLong z pewnością posiada kwalifikacje do mówienia o tych kwestiach.

Głównym tematem rozmowy były trudności, z jakimi spotykają się inżynierowie, matematycy, prawnicy i decydenci, którzy próbują dyskutować na temat rodzajów decyzji, które należy podjąć w NSA. Każda grupa mówi innym językiem, ma inne priorytety i wnosi do dyskusji inny punkt widzenia. W obecnej sytuacji dyskusje te często odbywają się na końcu procesu projektowego, ale DeLong wezwał do tych rozmów od samego początku, aby wszyscy byli na tej samej stronie.

Znaczna część jego wypowiedzi dotyczyła tego pomysłu: różne rodzaje ludzi (w tym społeczeństwo) powinny być zaangażowane w różnego rodzaju rozmowy, aby pomóc w określeniu prywatności w sieciowym świecie i zachęcić NSA do przestrzegania zasad dotyczących przejrzystości.

DeLong kilkakrotnie zwrócił jednak uwagę, że funkcjonariusze ds. Zgodności, niezależne panele i inne osoby były pod wrażeniem prób NSA polegających na policji, jeśli chodzi o potencjalne naruszenia prywatności. W szczególności wspomniał o profesorze Jeffrey Stone, który napisał dalej Huffington Post:

Odszedłem od pracy w grupie przeglądowej z myślą o NSA, co było dla mnie dość zaskakujące. Nie tylko odkryłem, że NSA pomogła udaremnić liczne spiski terrorystyczne przeciwko Stanom Zjednoczonym i ich sojusznikom w latach od 11 września, ale także odkryłem, że jest to organizacja działająca z dużą uczciwością i głęboką zaangażowanie w praworządność.

Podobnie DeLong użył rozszerzonej metafory o gotowaniu i działaniach NSA, kończąc na “nie mylmy przepisu z gotowaniem.” Jeśli poprawnie zinterpretowałem tę metaforę, powiedział, że chociaż zasady i pomysły stojące za działaniami podjętymi przez NSA, NSA może szpiegować prawie wszystkich, Google kupuje Songza i więcej… [Przegląd wiadomości technicznych] NSA może szpiegować Prawie wszyscy, Google kupuje Songza i wiele więcej ... [Przegląd wiadomości technicznych] Sprzedaż książek internetowych wyprzedziła sprzedaż książek w sprzedaży detalicznej, Wielka Brytania bada eksperyment na Facebooku, IFTTT sprawia, że Yo jest użyteczny, eksperyment Oculus Rift daje perspektywę trzeciej osoby, a Google testuje nasze ogólna wiedza na temat Smarty Pins. nie zawsze były w najlepszym interesie prywatności, ale przyniosły pozytywne skutki, takie jak zapobieganie atakom terrorystycznym na Stany Zjednoczone. Zbiór metadanych Co rządowe agencje bezpieczeństwa mogą odczytać z metadanych twojego telefonu? Co rządowe agencje bezpieczeństwa mogą odczytać z metadanych twojego telefonu? to jedna rzecz, o której konkretnie wspomina.

Zapytany o Edwarda Snowdena, DeLong powtórzył wiersz, którego używał wcześniej: “Myślę, że musimy pozwolić, aby koła sprawiedliwości się obróciły.” Biorąc pod uwagę niektóre poprzednie rzeczy, o których słyszeliśmy, że urzędnicy państwowi mówią o nim, nazwałbym to dość łagodnym. Jeśli interesuje Cię obrona niektórych problemów przez DeLong lub rzeczy, które Snowden i Schneier mają do powiedzenia na temat kryptografii, powinieneś obejrzeć powyższe filmy.

Czego możemy się nauczyć z tych dyskusji??

Choć jasne jest, że Edward Snowden i John DeLong nie zgadzają się w niektórych kluczowych kwestiach - defensywnej i ofensywnej natury NSA, uzasadnienie szpiegowania obywateli USA Twoje zainteresowanie prywatnością zapewni, że Twoje cele w zakresie prywatności zapewnią Ci cel Jesteś celem NSA Tak, zgadza się. Jeśli zależy Ci na prywatności, możesz zostać dodany do listy. - Wydaje mi się, że ich prezentacje razem tworzą bardzo pozytywny przekaz. Tak, Snowden wezwał NSA i GCHQ w niektórych złych sprawach. I tak, DeLong prawdopodobnie wybrał swoje statystyki.

Ale twierdzenie Snowdena, że ludzie, którzy pracują dla NSA, nie są złymi ludźmi i że po prostu pracują w środowisku, które bardzo sprzyja naruszeniom prywatności, jest zachęcające. Być może wzywa do wprowadzenia gruntownych zmian, ale w żadnym momencie nie powiedział, że NSA jako organizacja jest okropną rzeczą lub że nie wykonuje pracy leżącej w najlepszym interesie kraju.

Podobnie bardzo cenna jest dyskusja DeLong na temat naszej potrzeby wielu różnych głosów w dyskusjach na temat prywatności w przyszłości; obecnie mamy oficerów wywiadu pracujących z matematykami z jednej strony, prawników i polityków z drugiej strony oraz społeczeństwo wyrzucone pod autobus. Łącząc wszystkie te grupy w celu nie tylko monitorowania procesów w pracy, ale także ich ponownego tworzenia, będziemy mogli szukać równowagi między najlepszym interesem publicznym a interesami bezpieczeństwa naszego kraju.

Jeśli chodzi o to, jedno, co powiedział DeLong, naprawdę mi się przydarza: musimy “wyrwać się z samowzmacniających się kręgów, które mogą w krótkim okresie sprawić, że czujemy się bardziej komfortowo, ale w dłuższej perspektywie tak naprawdę nie posuwamy się naprzód w dziedzinie sztuki i nauki o prywatności.” Dotyczy to zarówno zwolenników Snowdena, jak i zwolenników NSA.

Czas na dyskusję, czy Snowden jest bohaterem czy złoczyńcą, już minął, a NSA o tym wie. Czas zebrać informacje, które posiadamy, i wykorzystać je do stworzenia lepszego systemu.

Czy widziałeś prezentacje Snowdena i DeLonga? Co miałeś na myśli? Czy wygląda na to, że NSA odchodzi od złego traktowania Snowdena? Czy podejmują właściwe kroki w kierunku zgodności i przejrzystości? Podziel się swoimi przemyśleniami poniżej!

Zdjęcie: Grupa ludzi biznesu dyskutujących za pośrednictwem Shutterstock.