Michael Cain

0

3946

454

Mój ostatni artykuł na temat przetwarzania w chmurze Wirtualizacja i przetwarzanie w chmurze to nie to samo Wirtualizacja i przetwarzanie w chmurze to nie to samo Wiele osób uważa, że wirtualizacja i przetwarzanie w chmurze to jedno, ale nie są. Oto różnica i jak każdy może ułatwić Ci życie. wywołało sporą dyskusję na temat tego, jak realistyczny jest ten scenariusz i jak nikt nie będzie wykorzystywać przetwarzania w chmurze jako standardowego sposobu pracy, ponieważ zagraża to jego prywatności i bezpieczeństwu.

Mój ostatni artykuł na temat przetwarzania w chmurze Wirtualizacja i przetwarzanie w chmurze to nie to samo Wirtualizacja i przetwarzanie w chmurze to nie to samo Wiele osób uważa, że wirtualizacja i przetwarzanie w chmurze to jedno, ale nie są. Oto różnica i jak każdy może ułatwić Ci życie. wywołało sporą dyskusję na temat tego, jak realistyczny jest ten scenariusz i jak nikt nie będzie wykorzystywać przetwarzania w chmurze jako standardowego sposobu pracy, ponieważ zagraża to jego prywatności i bezpieczeństwu.

Prawda jest taka, że każdy z komputerem i dostępem do Internetu już wykonuje przetwarzanie w chmurze. Kiedy potrzebujesz informacji, czy idziesz do biblioteki, czy korzystasz z wyszukiwarek i stron wiki? Nadal wysyłasz listy lub korzystasz z kont e-mail online? Nawet jeśli korzystasz z programu Outlook (uwaga!) Lub Thunderbirda, wszystkie wiadomości e-mail przechodzą przez chmurę, są tymczasowo (miejmy nadzieję!) Przechowywane na serwerach pocztowych i mogą zostać przechwycone w różnych punktach podczas ich podróży. To jest rzeczywistość.

Jeśli martwisz się o prywatność i chcesz szybko przesłać poufne informacje, powinieneś pomyśleć o szyfrowaniu. Istnieje wiele sposobów automatycznego szyfrowania wiadomości e-mail za pomocą używanego programu. Zaletą jest wygoda, wadą jest to, że jest dość przewidywalna. Oto wybór narzędzi do szyfrowania w celu dodania pewnej odmiany.

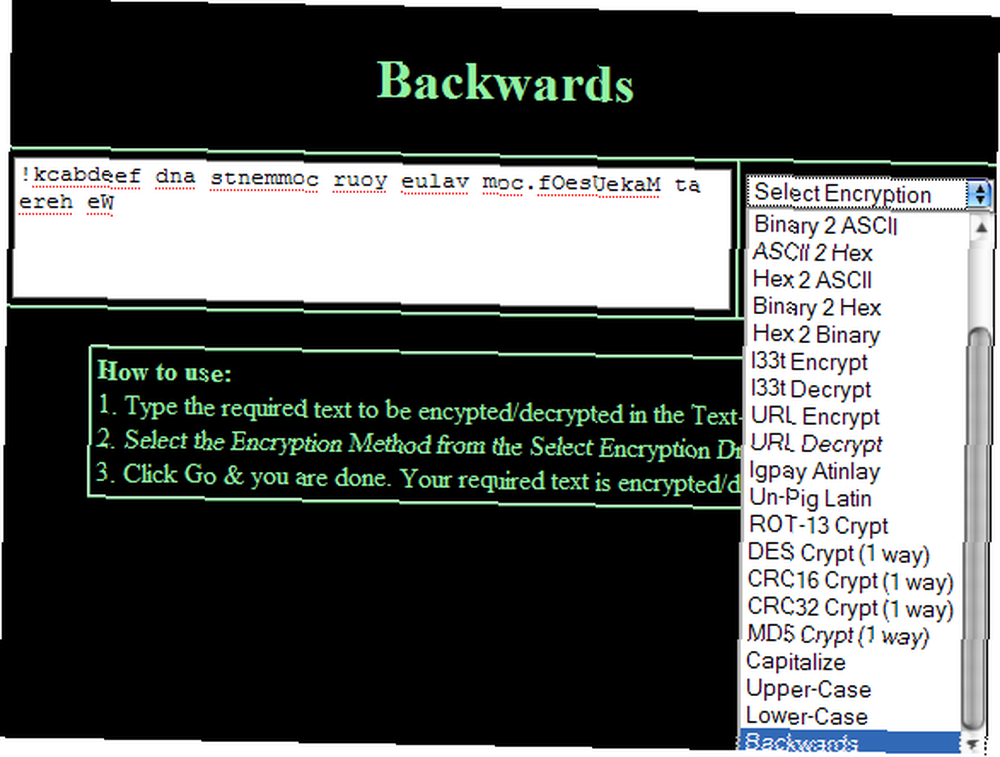

Cybermachine

To bardzo proste narzędzie oferuje szereg różnych niezbyt poważnych metod szyfrowania i deszyfrowania. Dla mnie najważniejsze są szyfrowanie L33T, świnia łacińska i pisownia wsteczna. Ponieważ do odszyfrowania wiadomości nie jest nawet wymagane hasło ani klucz, Cybermachine powinno być używane wyłącznie do zabawy.

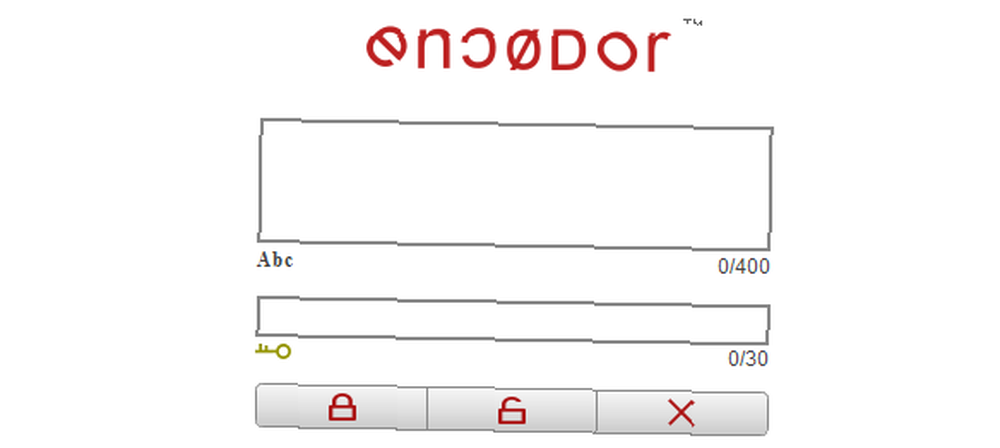

[BRAK DŁUŻSZYCH DZIAŁA] Encoder

To najlepsze narzędzie do szybkiego i dokładnego szyfrowania. Jak widać na poniższym zrzucie ekranu, interfejs jest prosty i prosty, Encodor obsługuje do 400 znaków, z maksymalnie 30 znakami hasło może być bardzo silne, nie wymaga rejestracji, aby używać Encodora, i nie ma ograniczeń jak często można go używać. Nic nie zostało ujawnione na temat zastosowanej metody szyfrowania.

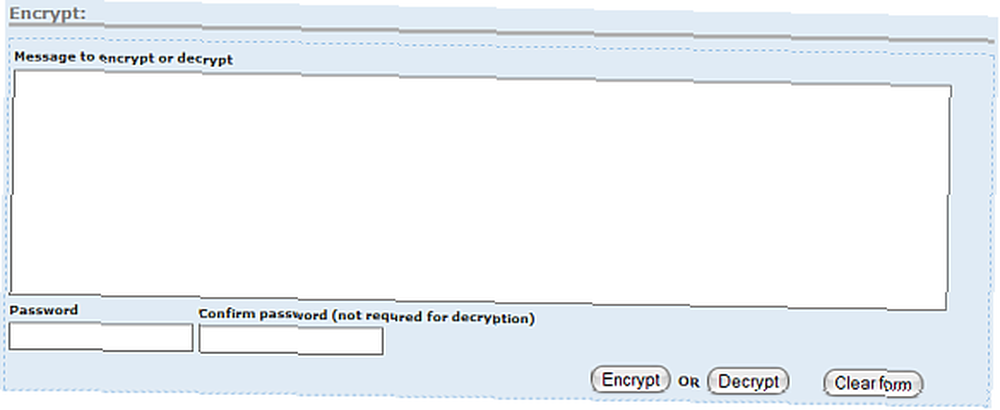

Informacje Szyfruj

Jeśli 400 znaków dla wiadomości i 30 dla hasła to za mało, Info Encrypt zapewnia więcej miejsca. Interfejs jest nieco mniej stylowy, ale nie jest trochę bardziej skomplikowany w użyciu. Ze względów bezpieczeństwa hasło należy wprowadzić dwukrotnie w celu szyfrowania.

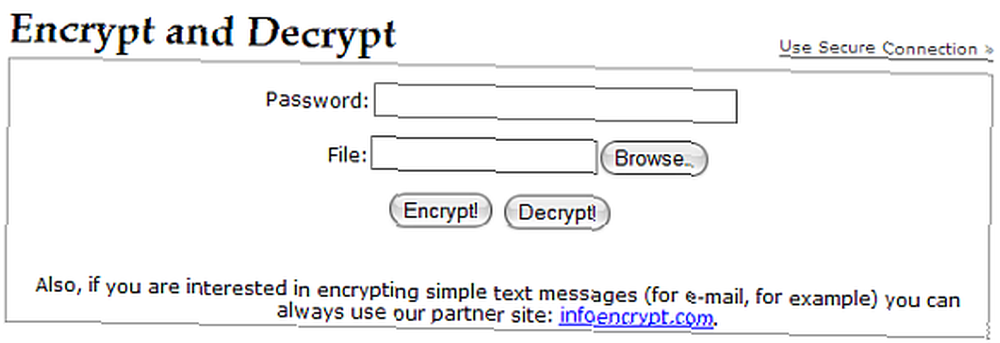

[NO LONGER WORKS] File Encryptor

Szyfrowanie zwykłych wiadomości tekstowych jest uczciwe i łatwe, ale co z plikami? Witryna partnerska Info Encrypt zapewnia silnik szyfrowania plików, który jest równie łatwy w obsłudze, jak poprzednie narzędzia. Pliki do 10 MB mogą być szyfrowane i opcjonalnie zabezpieczone hasłem. Pliki nie są przechowywane online, ale należy je pobrać i udostępnić w inny sposób.

Lockbin

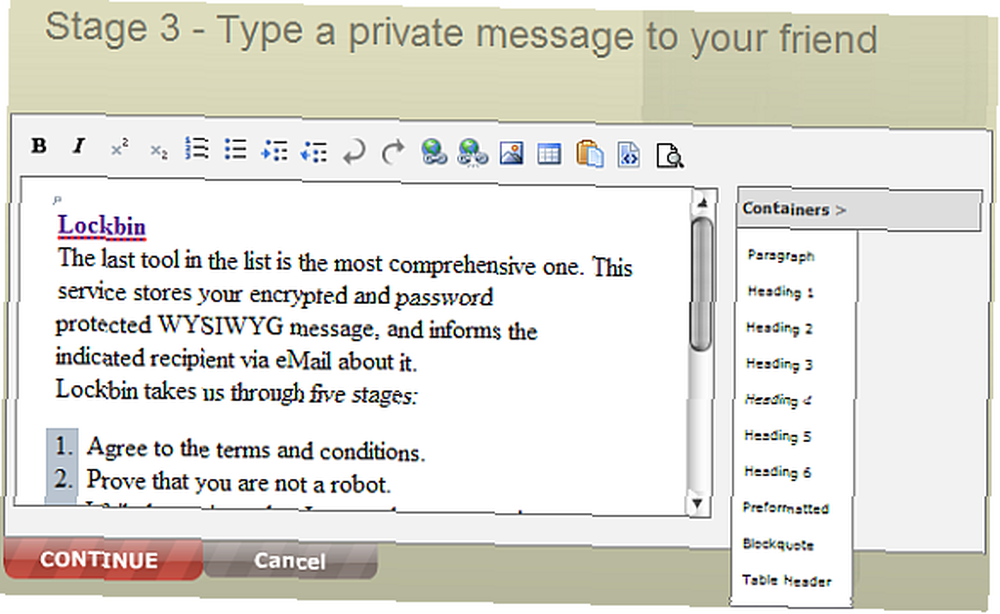

Ostatnie narzędzie na liście jest najbardziej wszechstronne. Ta usługa przechowuje zaszyfrowaną i chronioną hasłem wiadomość WYSIWYG i informuje o tym wskazanego odbiorcę za pośrednictwem wiadomości e-mail.

Lockbin prowadzi nas przez pięć etapów:

- Zgadzam się z warunkami.

- Udowodnij, że nie jesteś robotem.

Dwa razy mi się nie udało, ale przysięgam, że to był błąd! - Wreszcie zacznij edytować swoją wiadomość.

Może zawierać sformatowany tekst, różne pojemniki (akapity, nagłówki itp.), Listy, łącza, obrazy, tabele lub dowolny kod HTML, który chcesz wprowadzić bezpośrednio. Kopiowanie i wklejanie z edytora tekstu do Lockbin działa dobrze. - Wpisz swoje tajne słowo.

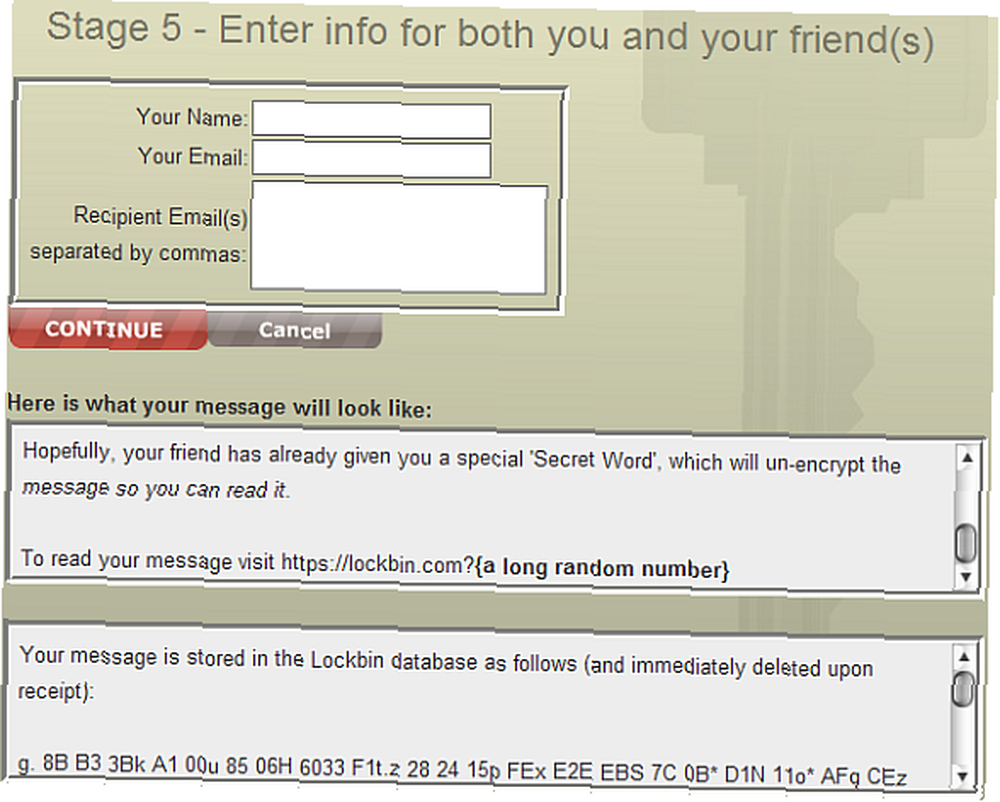

- Wprowadź informacje zarówno dla siebie, jak i dla wyznaczonych odbiorców wiadomości.

I to wszystko, teraz wszystko gotowe do szyfrowania wiadomości i plików online. Aby uzyskać więcej informacji na temat szyfrowania, zapoznaj się z artykułem Simona Przechowywanie pod radarem i zabezpieczanie plików komputera Przechowywanie pod radarem i zabezpieczanie plików komputera Przechowywanie pod radarem i zabezpieczanie plików komputera, kawałek Aibka na 2 sposoby, aby ukryć “Ważny” Pliki i foldery w systemie Windows 2 sposoby ukrywania „ważnych” plików i folderów w systemie Windows 2 sposoby ukrywania „ważnych” plików i folderów w systemie Windows, jak szyfrować pamięć USB Szyfrować pamięć USB za pomocą Truecrypt 6.0 Szyfrować pamięć USB za pomocą Truecrypt 6.0 , a na koniec mój artykuł o tym, jak zostać tajnym steganografem Zostań tajnym steganografem: ukryć i zaszyfrować swoje pliki Zostań tajnym steganografem: ukryć i zaszyfrować swoje pliki .

Jak bezpieczne jest korzystanie z komunikacji online w celu uzyskania mniej lub bardziej sensownych danych?