Michael Cain

0

2180

135

Facebook potwierdził twierdzenia firmy Symantec dotyczące milionów wycieków “tokeny dostępu”. Te tokeny umożliwiają aplikacji dostęp do danych osobowych i wprowadzanie zmian w profilach, co zasadniczo daje stronom trzecim “klucz zapasowy” do informacji w Twoim profilu, zdjęć, ściany i wiadomości.

Facebook potwierdził twierdzenia firmy Symantec dotyczące milionów wycieków “tokeny dostępu”. Te tokeny umożliwiają aplikacji dostęp do danych osobowych i wprowadzanie zmian w profilach, co zasadniczo daje stronom trzecim “klucz zapasowy” do informacji w Twoim profilu, zdjęć, ściany i wiadomości.

Nie jest potwierdzone, czy te strony trzecie (głównie reklamodawcy) wiedzieli o luce w zabezpieczeniach, chociaż Facebook poinformował już Symantec, że usterka została naprawiona. Dostęp przyznany za pomocą tych kluczy mógł nawet zostać wykorzystany do wydobywania danych osobowych użytkowników, co dowodzi, że luka w zabezpieczeniach mogła sięgać 2007 r., Kiedy uruchomiono aplikacje Facebooka.

Pracownik firmy Symantec, Nishant Doshi, powiedział w poście na blogu:

“Szacujemy, że na kwiecień 2011 r. Blisko 100 000 aplikacji umożliwiało ten wyciek. Szacujemy, że na przestrzeni lat setki tysięcy aplikacji mogły przypadkowo wyciec miliony tokenów dostępu do stron trzecich.”

Niezupełnie Sony

Tokeny dostępu są przyznawane, gdy użytkownik instaluje aplikację i przyznaje usłudze dostęp do informacji o swoim profilu. Zwykle klucze dostępu wygasają z czasem, chociaż wiele aplikacji żąda klucza dostępu offline, który nie zmieni się, dopóki użytkownik nie ustawi nowego hasła.

Pomimo Facebooka stosującego solidne metody uwierzytelniania OAUTH2.0, wiele starszych schematów uwierzytelniania jest nadal akceptowanych i z kolei używanych przez tysiące aplikacji. Są to te aplikacje, wykorzystujące przestarzałe metody bezpieczeństwa, które mogły przypadkowo ujawnić informacje stronom trzecim.

Nishant wyjaśnia:

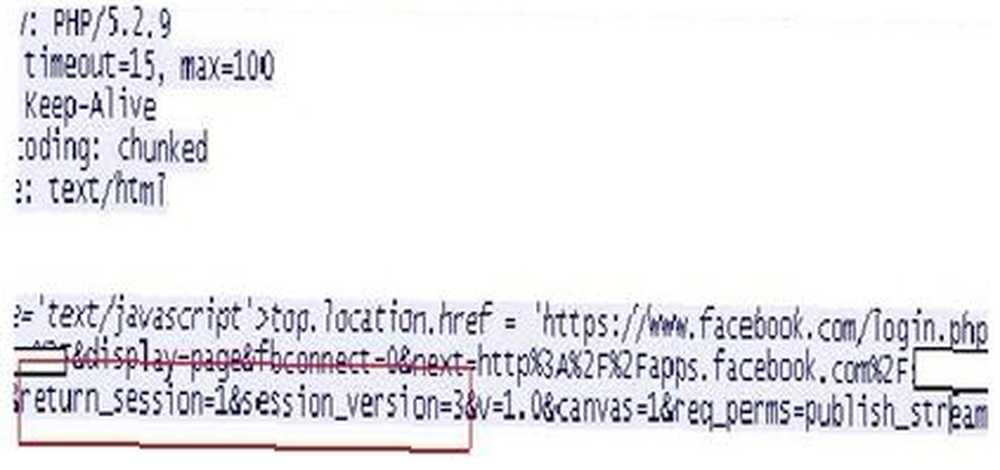

“Aplikacja wykorzystuje przekierowanie po stronie klienta do przekierowania użytkownika do znanego okna dialogowego uprawnień aplikacji. Ten pośredni wyciek może się zdarzyć, jeśli aplikacja korzysta ze starszego interfejsu API Facebooka i ma następujące przestarzałe parametry, “return_session = 1” i “session_version = 3 ”, jako część ich kodu przekierowania.”

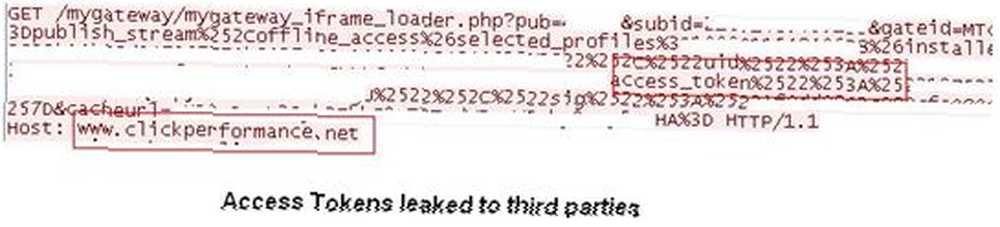

Gdyby te parametry zostały użyte (na zdjęciu powyżej), Facebook zwróciłby żądanie HTTP zawierające tokeny dostępu w adresie URL. W ramach programu rekomendacji ten adres URL jest z kolei przekazywany zewnętrznym reklamodawcom wraz z tokenem dostępu (na zdjęciu poniżej).

Użytkownicy, którzy obawiają się, że ich klucze dostępu są prawidłowe i naprawdę wyciekły, powinni natychmiast zmienić swoje hasła, aby automatycznie zresetować token.

Na oficjalnym blogu na Facebooku nie było żadnych wiadomości o naruszeniu, choć zmienione metody uwierzytelniania aplikacji zostały opublikowane na blogu programistów, wymagając od wszystkich stron i aplikacji przejścia na OAUTH2.0.

Czy jesteś paranoikiem w kwestii bezpieczeństwa w Internecie? Wypowiedz się na temat obecnego stanu Facebooka i ogólnie bezpieczeństwa w Internecie w komentarzach!

Zdjęcie kredytowe: Symantec