Brian Curtis

0

1229

183

Odkryta pod koniec 2016 r. Dirty COW jest luką w zabezpieczeniach komputera, która wpływa na wszystkie systemy oparte na systemie Linux. Zaskakujące jest to, że ta usterka na poziomie jądra istnieje w jądrze Linuksa od 2007 roku, ale została odkryta i wykorzystana dopiero w 2016 roku.

Dziś zobaczymy, czym dokładnie jest ta luka, systemy, na które wpływa, i jak możesz się chronić.

Luka w zabezpieczeniach związana z brudną krową?

Luka Dirty COW jest rodzajem exploitu eskalacji uprawnień, co w istocie oznacza, że można go wykorzystać do uzyskania dostępu użytkownika root. Co to jest SU i dlaczego jest ważne, aby efektywnie korzystać z Linuksa? Co to jest SU i dlaczego ważne jest efektywne używanie Linuksa? Linux SU lub konto użytkownika root to potężne narzędzie, które może być pomocne, gdy jest używane poprawnie lub dewastujące, jeśli jest używane lekkomyślnie. Zobaczmy, dlaczego powinieneś ponosić odpowiedzialność podczas korzystania z SU. w dowolnym systemie Linux. Chociaż eksperci ds. Bezpieczeństwa twierdzą, że tego rodzaju exploity nie są rzadkie, ich łatwość w użyciu i fakt, że istnieje już od ponad 11 lat, jest dość niepokojący.

W rzeczywistości Linus Torvalds przyznał, że odkrył go w 2007 roku, ale zlekceważył go, uznając go za “wykorzystanie teoretyczne.”

Nazwa Dirty COW pochodzi od mechanizmu kopiowania przy zapisie (COW) w systemie zarządzania pamięcią jądra. Złośliwe programy mogą potencjalnie ustawić warunek wyścigu, aby przekształcić mapowanie pliku tylko do odczytu w mapowanie do zapisu. W ten sposób nieuprzywilejowany użytkownik może wykorzystać tę lukę do podniesienia swoich uprawnień w systemie.

Poprzez uzyskanie uprawnień roota szkodliwe programy uzyskują nieograniczony dostęp do systemu. Odtąd może modyfikować pliki systemowe, wdrażać keyloggery, uzyskiwać dostęp do danych osobowych przechowywanych na urządzeniu itp.

Jakie systemy są dotknięte?

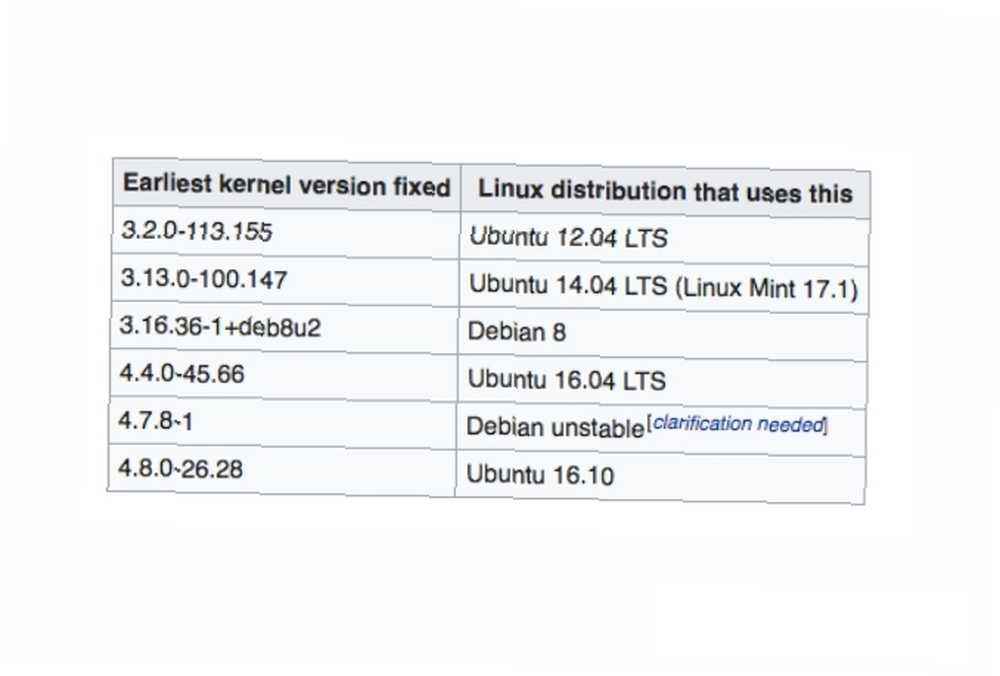

Luka Dirty COW dotyczy wszystkich wersji jądra Linux od wersji 2.6.22, która została wydana w 2007 roku. Według Wikipedii, usterka została załatana w wersjach jądra 4.8.3, 4.7.9, 4.4.26 i nowszych. Łatka została początkowo wydana w 2016 r., Ale nie rozwiązała w pełni problemu, więc kolejna łatka została wydana w listopadzie 2017 r.

Aby sprawdzić bieżący numer wersji jądra, możesz użyć następującego polecenia w systemie Linux:

uname - rGłówne dystrybucje Linuksa, takie jak Ubuntu, Debian, ArchLinux, wydały odpowiednie poprawki. Więc jeśli jeszcze tego nie zrobiłeś, pamiętaj, aby zaktualizować jądro Linuksa 5 powodów, dla których warto często aktualizować jądro [Linux] 5 powodów, dla których warto aktualizować jądro często [Linux] Jeśli używasz dystrybucji Linuksa, takiej jak Ubuntu lub Fedorze, używasz również jądra Linux, jądra, które faktycznie czyni twoją dystrybucję dystrybucją Linuksa. Twoja dystrybucja stale prosi o aktualizację jądra… .

Źródło zdjęcia: Wikipedia

Źródło zdjęcia: Wikipedia

Ponieważ większość systemów jest teraz załatana, ryzyko jest zmniejszone, prawda? Nie do końca.

Chociaż większość głównych systemów została załatana, istnieje kilka innych wbudowanych urządzeń opartych na systemie Linux. Linux jest wszędzie: 10 rzeczy, których nie wiedziałeś, że zasilany przez pingwina Linux jest wszędzie: 10 rzeczy, których nie wiedziałeś, gdyby zasilany przez pingwina myślisz, że świat spoczywa na systemie Windows, pomyśl jeszcze raz. Linux odgrywa kluczową rolę w utrzymaniu naszego świata. które są nadal wrażliwe. Większość z tych urządzeń wbudowanych, szczególnie tanich, nigdy nie otrzymuje aktualizacji od producentów. Niestety niewiele można na to poradzić.

Dlatego bardzo ważne jest, aby kupować urządzenia z Internet of Things (IoT). 10 najlepszych gadżetów z Internetu rzeczy, które musisz wypróbować. 10 najlepszych gadżetów z Internetu rzeczy, które musisz wypróbować Jeszcze dziesięć lat temu takie gadżety były wyobraźnią. Ale teraz zabawki, słuchawki, bagaż i inne akcesoria są szeroko dostępne. Oto kilka niesamowitych produktów, które zdecydowanie powinieneś sprawdzić! z renomowanych źródeł, które zapewniają niezawodne wsparcie posprzedażne.

Ponieważ Android jest oparty na jądrze Linuksa, dotyczy to również większości urządzeń z Androidem.

Jak Dirty COW wpływa na urządzenia z Androidem

ZNIU to pierwsze złośliwe oprogramowanie dla Androida oparte na podatności Dirty COW. Można go wykorzystać do zrootowania dowolnych urządzeń z Androidem do systemu Android 7.0 Nougat. Chociaż sama luka dotyczy wszystkich wersji Androida, ZNIU dotyczy w szczególności urządzeń z Androidem w architekturze 64-bitowej ARM / X86.

Według raportu Trend Micro ponad 300 000 złośliwych aplikacji z ZNIU zostało zauważonych na wolności od września 2017 r. Dotyczy to użytkowników w 50 krajach, w tym w Chinach, Indiach, Japonii itp. Większość z tych aplikacji przebiera się za aplikacje i gry dla dorosłych.

Jak działa złośliwe oprogramowanie ZNIU na Androida

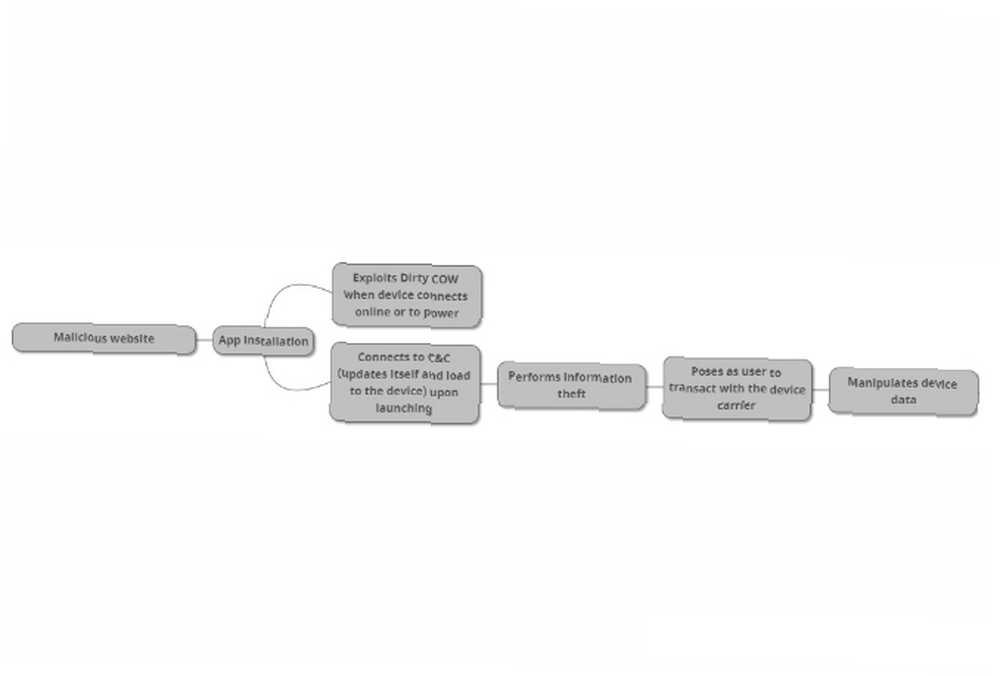

Aplikacja, której dotyczy problem ZNIU, często pojawia się jako aplikacja typu soft-porn na złośliwych stronach internetowych, na których użytkownicy są nakłaniani do jej pobrania. 5 sposobów odwiedzania witryn dla dorosłych jest szkodliwe dla twojego bezpieczeństwa i prywatności 5 sposobów odwiedzania stron dla dorosłych jest szkodliwy dla twojego bezpieczeństwa i prywatności Podczas pornografii jest często dyskutowany w kontekście moralności, istnieje ogromny aspekt bezpieczeństwa i prywatności, który jest często pomijany. Jeśli wiesz, na co zwrócić uwagę, tym będziesz bezpieczniejszy. . Ponieważ system Android ułatwia odkładanie aplikacji na bok, wielu początkujących użytkowników wpada w tę pułapkę i pobiera ją.

Zdjęcie: Trend Micro

Zdjęcie: Trend Micro

Po uruchomieniu zainfekowanej aplikacji komunikuje się z serwerem dowodzenia i kontroli (C&C). Następnie wykorzystuje lukę Dirty COW, aby przyznać sobie uprawnienia superużytkownika. Chociaż luki nie można wykorzystać zdalnie, złośliwa aplikacja nadal może zasadzić backdoora i przeprowadzić ataki na zdalne sterowanie w przyszłości.

Po uzyskaniu dostępu do roota aplikacja zbiera i przesyła informacje o operatorze z powrotem na swoje serwery. Następnie dokonuje transakcji z operatorem za pośrednictwem usługi płatności SMS. Następnie zbiera pieniądze za pośrednictwem usługi płatniczej przewoźnika. Badacze z Trend Micro twierdzą, że płatności są kierowane do fikcyjnej firmy z siedzibą w Chinach.

Jeśli cel ma siedzibę poza Chinami, nie będzie w stanie wykonać tych mikropłatności z operatorem, ale nadal stworzy backdoora, aby zainstalować inne złośliwe aplikacje.

Ciekawą rzeczą w tym złośliwym oprogramowaniu jest to, że wykonuje mikro-transakcje, około 3 USD / miesiąc, aby pozostać niezauważonym. Jest również wystarczająco inteligentny, aby usunąć wszystkie wiadomości po zakończeniu transakcji, co utrudnia wykrycie.

Jak się chronić przed ZNIU

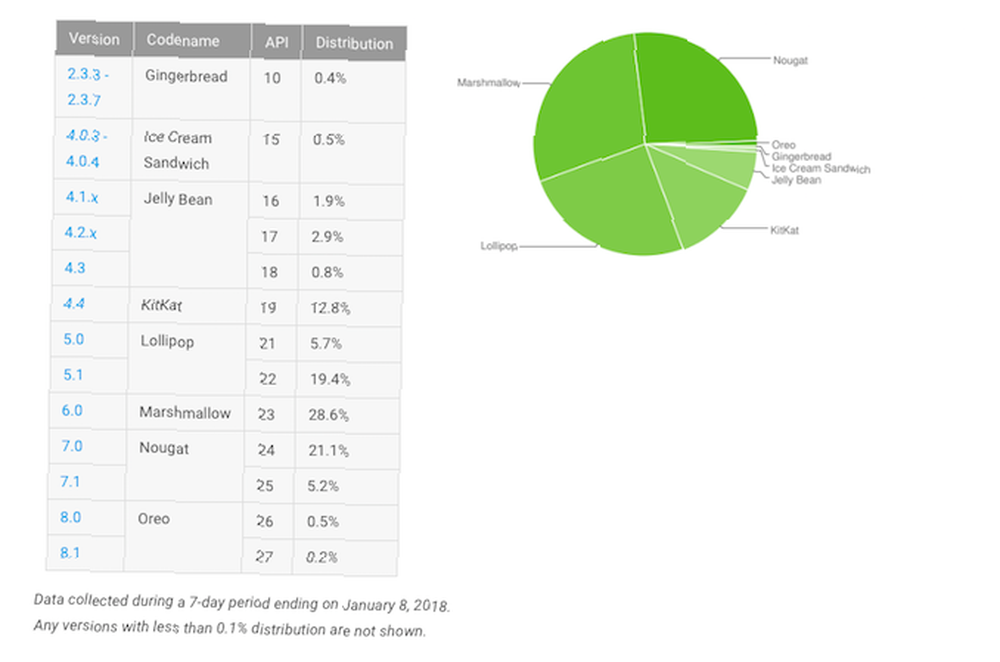

Google szybko rozwiązało problem i wydało łatkę w grudniu 2016 r., Aby rozwiązać ten problem. Jednak ta poprawka działała na urządzeniach z Androidem 4.4 KitKat lub nowszym.

Według stanu na styczeń 2018 r. Około 6 procent urządzeń nadal ma wersję Androida poniżej 4.4 KitKat.

Chociaż może to nie brzmieć dużo, wciąż stanowi zagrożenie dla sporej liczby osób.

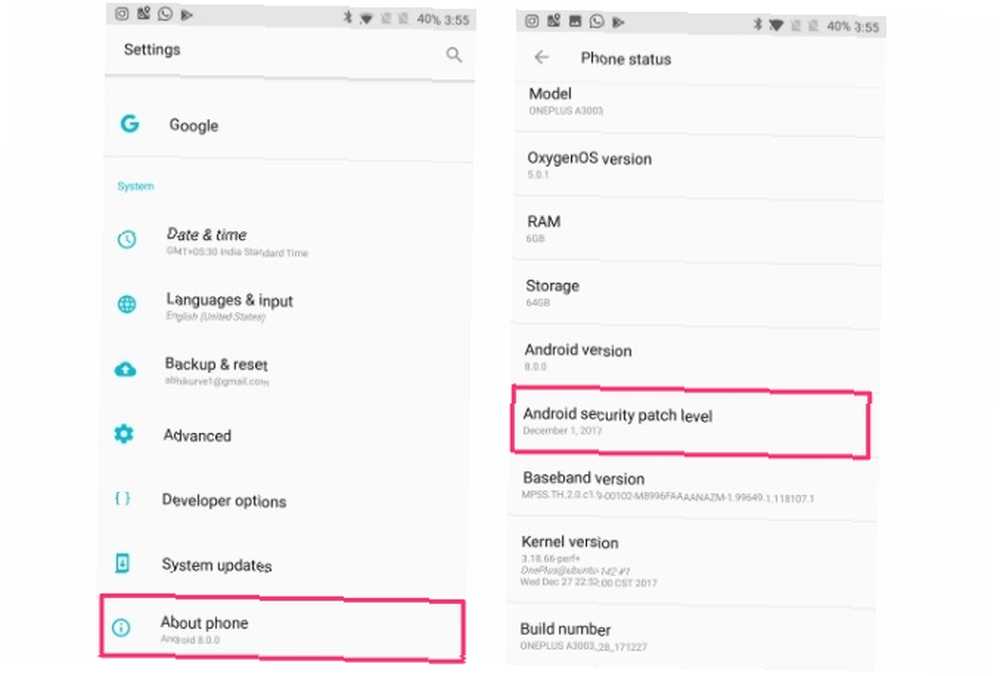

Jeśli na urządzeniu jest zainstalowany system Android 4.4 KitKat lub nowszy, upewnij się, że masz zainstalowaną najnowszą poprawkę zabezpieczeń. Aby to sprawdzić, otwórz Ustawienia> Informacje o telefonie. Przewiń w dół i sprawdź Poziom poprawki zabezpieczeń systemu Android.

Jeśli zainstalowana poprawka zabezpieczeń jest nowsza niż grudzień 2016 r., Należy chronić się przed tą luką.

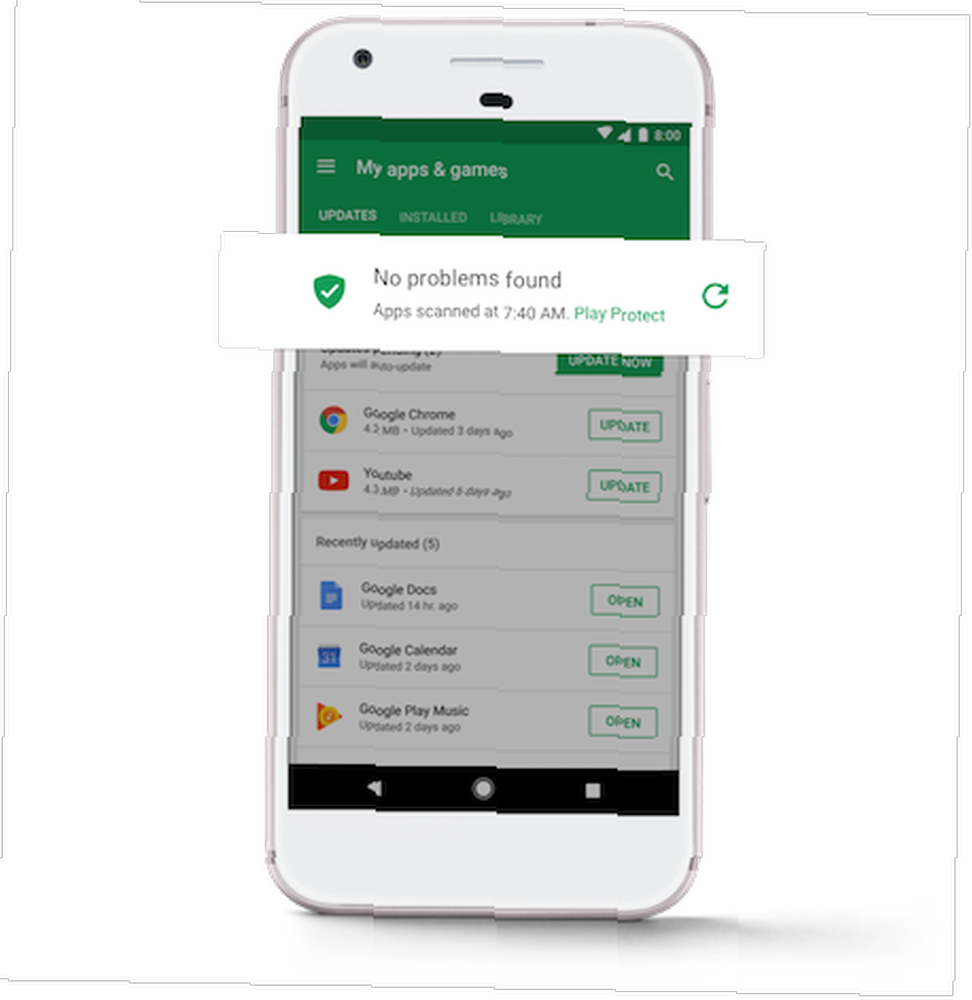

Google potwierdziło również, że Google Play Protect w jaki sposób Google Play Protect sprawia, że Twoje urządzenie z Androidem jest bardziej bezpieczne Jak Google Play Protect czyni Google Play w większym stopniu Zabezpiecza Twoje urządzenie z Androidem może się pojawiać, ale co to właściwie jest? A jak ci to pomaga? może skanować w poszukiwaniu aplikacji, których dotyczy problem, i pomóc Ci zachować bezpieczeństwo. Pamiętaj jednak, że Google Play Protect wymaga certyfikatu urządzenia do prawidłowego działania z aplikacjami Google. Producenci mogą dołączać zastrzeżone aplikacje, takie jak Google Play Protect, dopiero po przejściu testu zgodności. Dobra wiadomość jest taka, że większość głównych producentów posiada certyfikat Google. Więc jeśli nie masz naprawdę taniego podrabianego urządzenia z Androidem, nie musisz się martwić.

Podczas gdy aplikacje antywirusowe na Androida 6 Aplikacje na Androida, które powinieneś dziś zainstalować 6 Aplikacje na Androida na Androida, które powinieneś dziś zainstalować Aplikacje na Androida - zdolne do blokowania złośliwego oprogramowania i prób phishingu - są niezbędne, jeśli chcesz uruchomić bezpieczny smartfon. Spójrzmy na jedne z najlepszych obecnie aplikacji zabezpieczających Androida… mogą wykrywać takie ataki z podwyższonym poziomem uprawnień, nie mogą temu zapobiec. Aplikacje antywirusowe mogą być przydatne w przypadku innych funkcji, takich jak ochrona przed kradzieżą. 7 najlepszych aplikacji antywłamaniowych na Androida do ochrony urządzenia. 7 najlepszych aplikacji antywłamaniowych na Androida do ochrony urządzenia. Jeśli twój telefon z Androidem zostanie skradziony, będziesz potrzebować sposób na odzyskanie go. Oto najlepsze aplikacje antywłamaniowe na Androida. , ale z pewnością nie przydają się w tym przypadku.

W ramach ostatecznej ostrożności należy pamiętać o instalowaniu aplikacji z nieznanych źródeł. Android 8.0 Oreo 9 powodów bezpieczeństwa, które należy uaktualnić do Androida 8.0 Oreo 9 powodów bezpieczeństwa, które należy uaktualnić do Androida 8.0 Oreo Android 8.0 Oreo poprawił zabezpieczenia systemu operacyjnego skokowo - to oznacza, że musisz uaktualnić. sprawia, że instalowanie aplikacji z nieznanych źródeł jest nieco bezpieczniejsze, ale nadal należy zachować ostrożność.

Bezpieczeństwo: klucz na wynos

Nie jest tajemnicą, że podatność Dirty COW wpływa na dużą liczbę systemów. Na szczęście firmy szybko rozpoczęły działania w celu opanowania szkód. Większość systemów opartych na Linuksie, takich jak Ubuntu, Debian i Arch-Linux, została załatana. Google wdrożył Play Protect, aby skanować w poszukiwaniu aplikacji na Androida.

Niestety spora liczba użytkowników korzystających z systemów osadzonych z uszkodzonym jądrem Linuksa prawdopodobnie nigdy nie otrzyma aktualizacji zabezpieczeń, co narazi ich na niebezpieczeństwo. Producenci, którzy sprzedają tanie podrabiane urządzenia z Androidem Twój chiński smartfon może mieć poważny problem z bezpieczeństwem Twój chiński smartfon może mieć poważny problem z bezpieczeństwem Niedawno odkryta luka w wielu budżetowych chińskich telefonach, która może pozwolić atakującemu na uzyskanie dostępu do roota, jest obecnie zagrożenie dla właścicieli urządzeń z Androidem 4.4 KitKat nie ma certyfikatu Google, co stanowi ryzyko dla ich kupujących. Tacy kupujący nie otrzymują aktualizacji zabezpieczeń, nie mówiąc już o aktualizacjach wersji Androida.

Dlatego niezwykle ważne jest pomijanie zakupów urządzeń od takich producentów. Jeśli zdarzy ci się być właścicielem, czas zignorować go natychmiast. Oto niektóre z najlepszych telefonów z systemem Android 5 najlepszych tanich telefonów z Androidem w 2017 r. 5 najlepszych tanich telefonów z Androidem w 2017 roku Szukasz niedrogiego telefonu z Androidem? Trafiłeś we właściwe miejsce. które nie wypalą dziury w kieszeni. Reszta z nas powinna szybko zainstalować aktualizacje i kierować się zdrowym rozsądkiem, aby zachować bezpieczeństwo w Internecie. Zrozumienie, jak zachować bezpieczeństwo w Internecie w 2016 r. Zrozumienie, jak zachować bezpieczeństwo w Internecie w 2016 r. Dlaczego niektórzy użytkownicy na oślep wędrują po Internecie z absolutnym minimum zainstalowanego oprogramowania zabezpieczającego online? Spójrzmy na niektóre błędnie interpretowane oświadczenia dotyczące bezpieczeństwa i podejmij właściwe decyzje dotyczące bezpieczeństwa. .

Czy twój system Linux był kiedykolwiek dotknięty podatnością Dirty COW lub złośliwym oprogramowaniem ZNIU? Czy instalujesz aktualizacje bezpieczeństwa niezwłocznie? Podziel się z nami swoimi przemyśleniami w komentarzach poniżej.