Joseph Goodman

0

4419

1135

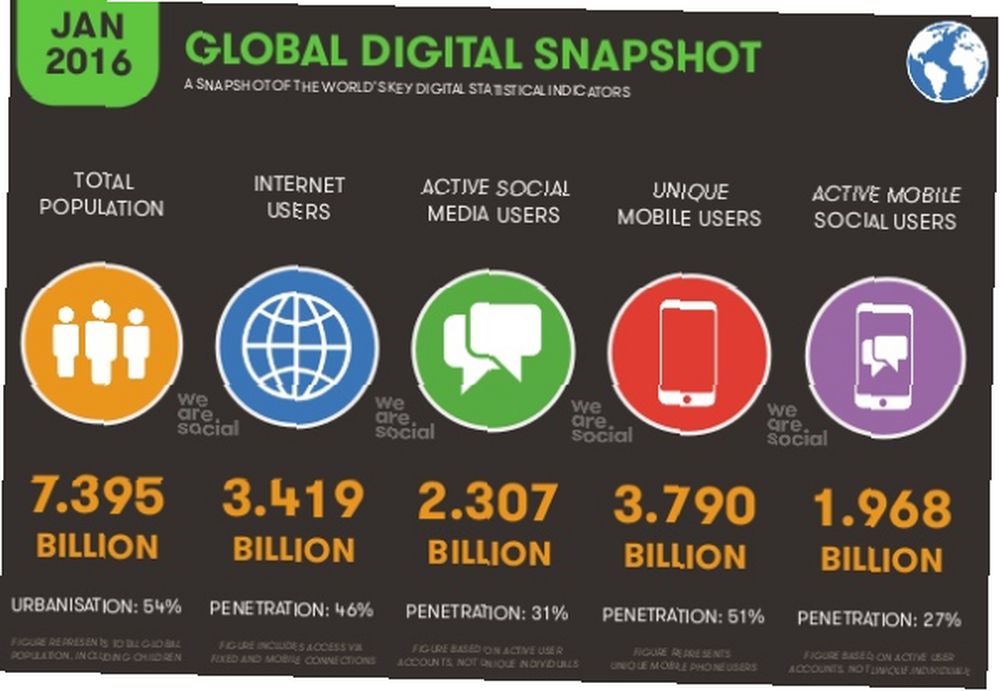

W zakresie natychmiastowego rozpowszechniania informacji wiodą media społecznościowe. W styczniu 2016 r. Szacowano 2,3 miliarda użytkowników mediów społecznościowych. Globalna populacja wynosi około 7,4 miliarda, więc rozumiesz ogromną siłę liczbową za mediami społecznościowymi 12 Fakty z mediów społecznościowych i statystyki, które powinieneś znać w 2016 r. 12 Fakty z mediów społecznościowych i statystyki, które powinieneś znać w 2016 r. Oto kilka interesujących faktów i statystyk na temat krajobraz mediów społecznościowych, który pokazuje, gdzie jesteśmy dzisiaj i gdzie ostatecznie możemy skończyć w 2016 roku. .

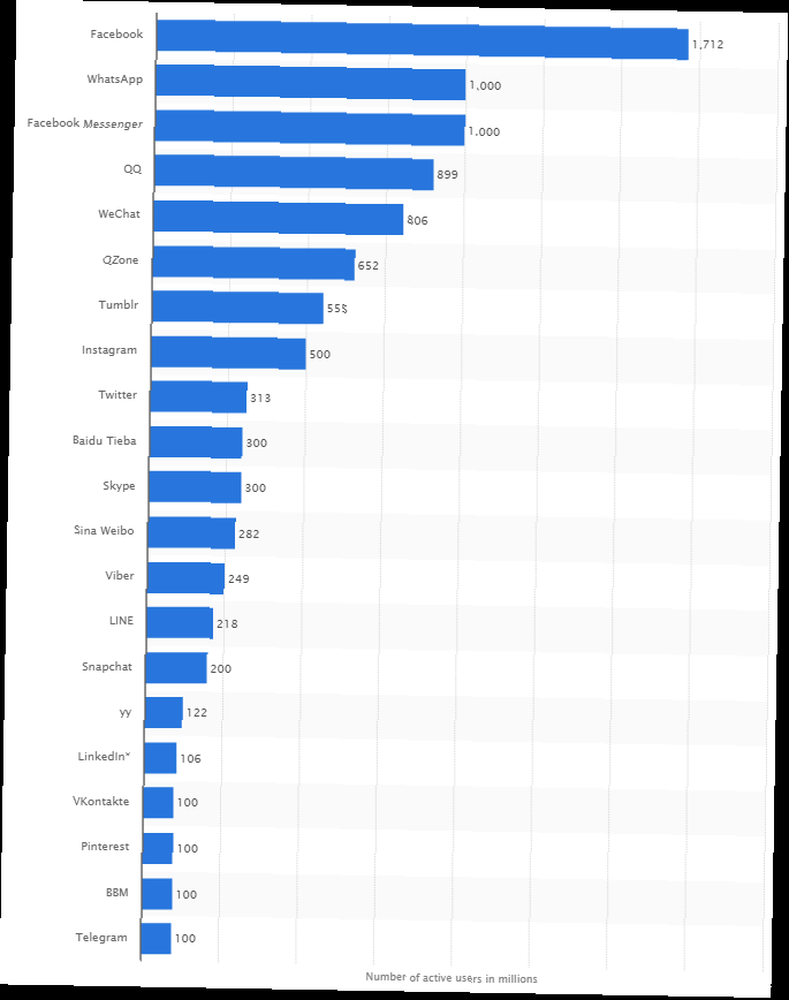

Z tej liczby Facebook stanowi ponad 1,7 miliarda użytkowników. Użytkownicy mediów społecznościowych zwykle nie są ograniczeni do jednej sieci. Tutaj są najszybciej rozwijające się sieci społecznościowe, do których musisz się przyłączyć. Są to najszybciej rozwijające się sieci społecznościowe, do których musisz dołączyć. Podczas gdy Facebook posiada lwią część rynku społecznościowego, nowe usługi, takie jak Kik, Snapchat i WhatsApp grożą przełamaniem dławienia Facebooka w sieci społecznościowej. . Twitter, Instagram, Tumblr, Reddit i inni mają swoje własne obserwacje. Jak korzystasz z mediów społecznościowych? Teoria 20-niszy w mediach społecznościowych. Jak korzystasz z mediów społecznościowych? Teoria 20-nisz w mediach społecznościowych Przy powszechnym stosowaniu platform mediów społecznościowych może być trudno zrozumieć, dlaczego powstają nowe. Czy może tak być, ponieważ każda sieć społecznościowa faktycznie wypełnia tylko jedną lub dwie określone nisze dla użytkowników? . Ponadto aplikacje do komunikacji społecznościowej, takie jak WhatsApp, Kik, Viber i Telegram, zachęcają miliony użytkowników do unikania tradycyjnej komunikacji na urządzeniach mobilnych na rzecz zintegrowanych platform.

Zdjęcie: @wearesocialsg

Zdjęcie: @wearesocialsg

Rezultatem jest połączony zbiór pojedynczych użytkowników, którzy mogą płynnie komunikować się na całym świecie. Media społecznościowe to jednak nie tylko memy kotów i filmy z dowcipami. Użytkownicy mediów społecznościowych XXI wieku mogą równie łatwo natknąć się na znacznie ciemniejszy materiał dystrybuowany przez np. Wykwalifikowane technologicznie grupy terrorystyczne.

Media społecznościowe to nie tylko zabawa i gry.

Ma ciemną stronę

ISIS nadal pojawia się w nagłówkach na całym świecie. Na szczęście dzieje się tak, ponieważ powstańcza grupa terrorystyczna traci obszary terytorium. Jednak ISIS w niecny sposób korzystała z mediów społecznościowych. Wojna przeciwko ISIS Online - czy Twoje bezpieczeństwo jest zagrożone? Wojna z ISIS Online - czy Twoje bezpieczeństwo jest zagrożone? Anonimowe twierdzenie, że atakuje strony internetowe ISIS, ostrzegając wielu o tym, że terroryści są obecni w Internecie. Ale jak się z nimi walczy? A co powinieneś zrobić, jeśli odkryjesz ISIS online? podczas ich szybkiej ekspansji na Bliskim Wschodzie, nadawanie całkowicie barbarzyńskich okrucieństw BlockTogether: Dlaczego narzędzie zbudowane w celu powstrzymania nękania jest teraz używane przez ISIS BlockTogether: Dlaczego narzędzie zbudowane w celu powstrzymania nękania jest obecnie wykorzystywane przez intencje ISIS Block Razem są dobre, ale potencjał bo to strasznie źle pójdzie, są wyjątkowo wysokie. Twitter powinien wkroczyć i zapewnić własną alternatywę. bezpośrednio do naszych domów, za pośrednictwem naszych mediów społecznościowych.

Media społecznościowe ISIS maleją, amerykańscy naukowcy wojskowi mówią https://t.co/xIUiFX0zaz pic.twitter.com/05UTrp8q0d

- Defense One (@DefenseOne) 24 października 2016 r

Inne organizacje terrorystyczne korzystają z globalnych sieci dystrybucji wiadomości, aby szerzyć strach. ISIS uczyniło go osobistym, podstępnym i nieuniknionym, wykorzystując nasze osobiste kanały informacyjne, w których kontaktujemy się z przyjaciółmi i rodziną.

Źródło zdjęcia: Statista

Źródło zdjęcia: Statista

Bliżej domu

ISIS są ekstremalnym przykładem. Ale w pewnym stopniu wskazują na to, jak media społecznościowe można łatwo zgiąć do woli autora.

Media społecznościowe są coraz częściej wykorzystywane w przestępstwach bliższych domowi. Trudność organów ścigania polega na klasyfikowaniu ogromnej liczby przestępstw od Internetu do więzienia: 6 rodzajów przestępstw komputerowych, które można aresztować z Internetu do więzienia: 6 rodzajów przestępstw komputerowych, które można aresztować za rządy na całym świecie próbował oswoić Internet, ponieważ burza nowych technologii zagraża wszystkim, od ścisłej rządowej cenzury i kontroli nad mediami po zakorzenione konglomeraty medialne i stare koncepcje…, które bezpośrednio dotyczą mediów społecznościowych. Trochę “tylko” wykorzystywać media społecznościowe jako narzędzie planowania, podczas gdy inne odbywają się całkowicie w ramach jednej sieci.

Ponadto ocena wagi popełnionego przestępstwa jest równie trudna. Przestępstwa mogą obejmować nadużycia na tle rasowym, przypadki homofobii, przypadki uwodzenia i prześladowania. Odbywają się one wraz z ogólnym hałasem tła “ogólnie obraźliwe zachowanie,” jack-jacking, doxxing, pharming i inne urządzenia zaprojektowane do kradzieży danych osobowych.

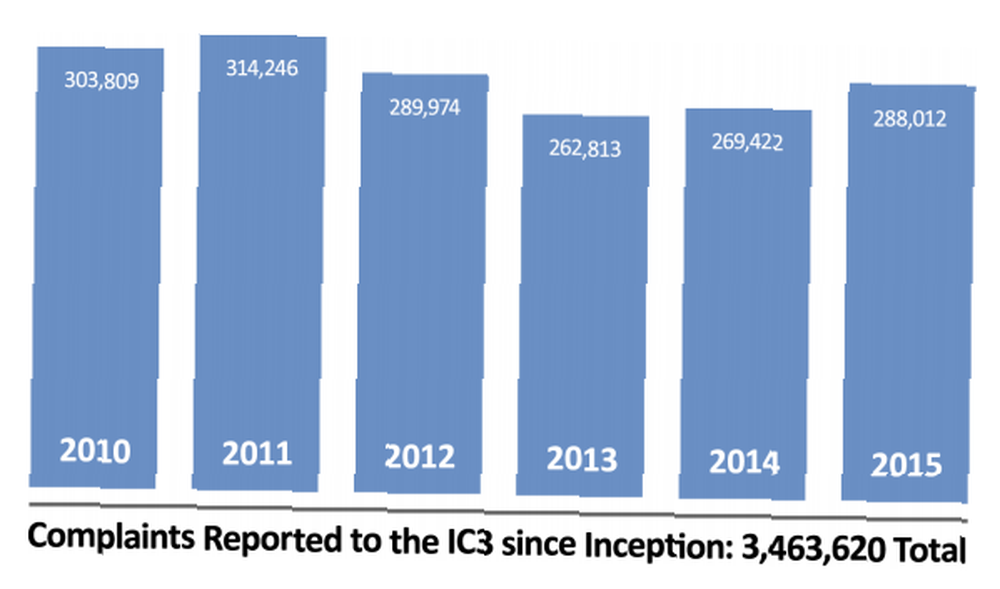

W 2014 r. Internetowe centrum reklamacji przestępstw FBI (IC3) poinformowało (PDF), że 12% wszystkich zarejestrowanych skarg dotyczyło mediów społecznościowych. To 12% odpowiada 32 230 skargom otrzymanym w okresie 12 miesięcy. Niestety raport IC3 z 2015 r. (PDF) nie uwzględnił dokładnej liczby w mediach społecznościowych. Ponieważ jednak całkowita liczba skarg w 2015 r. Wzrosła z 269 422 do 288 012, wraz ze zwiększoną kontrolą mediów społecznościowych, sugerowałbym dalszy wzrost liczby incydentów w mediach społecznościowych.

Źródło zdjęcia: raport IC3 2015 (PDF)

Źródło zdjęcia: raport IC3 2015 (PDF)

Wreszcie miliony obywateli USA każdego roku pada ofiarą cyberprzestępczości. Niezależnie od mediów społecznościowych IC3 ocenia tylko “15% krajowych ofiar oszustw zgłasza swoje przestępstwa organom ścigania.” Miliony przestępstw w mediach społecznościowych najwyraźniej nie zostały zgłoszone.

Zmiana w przestępczości?

Dokładne dane dla poszczególnych sieci społecznościowych są niezwykle trudne do znalezienia. Zgłoszone liczby różnią się w zależności od liczby identyfikatorów, zwłaszcza jeśli skarga w mediach społecznościowych jest rozpatrywana przez organy ścigania. W tym momencie skargę można zarejestrować bezpośrednio jako działalność przestępczą. Ponadto operacja polegająca na monitorowaniu i rejestrowaniu potencjalnego podejrzanego nie zostanie w ogóle zarejestrowana, ale ich działania w mediach społecznościowych mogą doprowadzić do aresztowania.

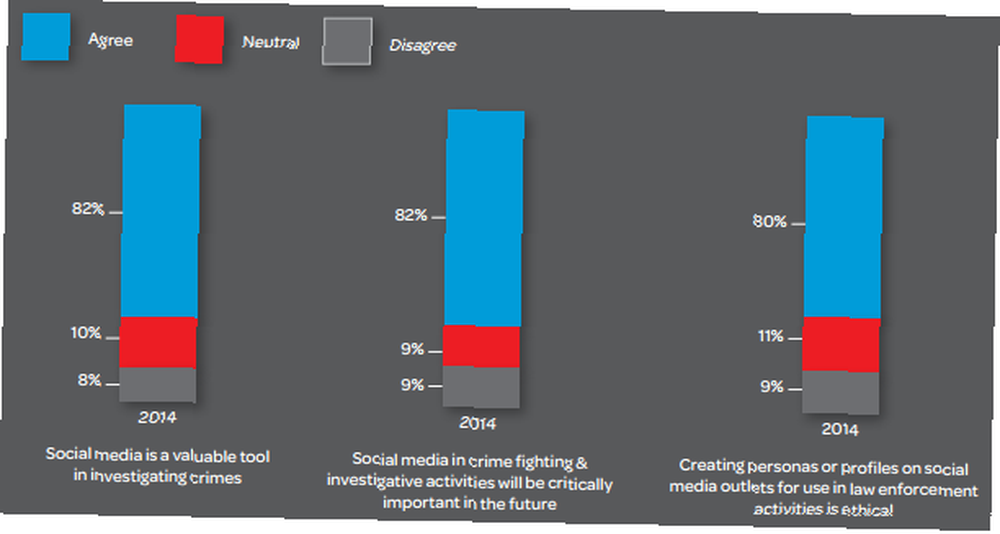

Źródło zdjęcia: Lexis Nexis

Źródło zdjęcia: Lexis Nexis

W takim przypadku bardziej niż zrozumienie dokładnej liczby jest bardziej przydatne w jaki sposób media społecznościowe zmieniają przestępczość. Na przykład proste wyszukiwanie online dla “aresztowany za zagrożenie online” zwraca ponad 11 milionów wyników. Większość tych zagrożeń pochodzi z sieci społecznościowych. Choć różnią się znacznie pod względem dotkliwości, same organy ścigania i sieci społecznościowe mają obowiązek oceny każdego opublikowanego zagrożenia.

W związku z tym grupa nastolatków wysyłająca groźbę zabójczych klaunów do szkoły jest traktowana niezwykle poważnie Od sieci do więzienia: 6 rodzajów przestępstw komputerowych, za które można aresztować z Internetu do więzienia: 6 rodzajów przestępstw komputerowych, które można aresztować Rządy na całym świecie próbują oswoić Internet, ponieważ burza nowych technologii zagraża wszystkim, od ścisłej rządowej cenzury i kontroli nad mediami po zakorzenione konglomeraty medialne i stare koncepcje…, mistyfikacji czy nie.

Przerażający klaun zabijający 18 osób w nawiedzonym domu to mistyfikacja https://t.co/ijEHrG9JV7

- Społeczność Business 2 (@ B2Community) 27 października 2016 r

Odłączenie

To kolejny niefortunny aspekt kultury internetowej, na pewno zilustrowany w mediach społecznościowych. Istnieje rozdźwięk między działaniami i konsekwencjami oraz rozłączenie się z potencjalnymi ofiarami 5 Rujnujących życie sposobów, w których można być ofiarą online 5 Rujnujących życie sposobów, w których można być ofiarą online Internet nie jest tak anonimowy, jak mogłoby się wydawać. Jeśli ktoś chce dowiedzieć się, kim jesteś i gdzie mieszkasz, najdrobniejsze informacje mogą do Ciebie wrócić… Odpowiednio, sprawcy młodzi i starzy bez wahania popełniają przestępstwa, podczas gdy poza Internetem, IRL (w prawdziwym życiu), musimy przyjąć, że siła konsekwencji ma większy ciężar.

ilu przestępców korzystało z mediów społecznościowych do planowania brutalnej przestępczości, pierwszy krok wizualizuj, zrób to !! jak straszne https://t.co/2vdYp5awDm

- Wiadomości Belindy od twojego Anioła (@BOTRAINER) 18 października 2016 r

London School of Economics U.S. Centre nazywają to “Przestępstwa związane z wydajnością,” gdzie ludzie chętnie i świadomie tworzą “relacje o łamaniu prawa poprzez tekst, obrazy i wideo, które są następnie cyfrowo rozpowszechniane na dużą skalę.” Ray Surette, profesor w Departamencie Sprawiedliwości w sprawach karnych na University of Central Florida, zauważa w artykule dla LSE U.S. Center, że:

Wzrost przestępczości związanej z wykonywaniem zadań jest dodatkowo związany z kulturą celebrytów, która pojawiła się w XX wieku, kiedy celebryty stały się przedmiotem zainteresowania publicznego, a celebryta stała się celem kariery.

Media społecznościowe, żywiąc się kulturą celebrytów, doprowadziły do tego, że przestępcy publikowali zeznania przed przestępstwem, nagrywali filmy, w których popełnili przestępstwa, a także nagrywali filmy przedstawiające dowody i chwalące się ich przestępstwami. W tym czasie ci entuzjastyczni przestępcy często generują dowody wykorzystywane do ich skazania.

Przestępczość za wyniki

Przestępstwa są popełniane za pośrednictwem mediów społecznościowych, ale media społecznościowe są również postrzegane jako główna sieć dystrybucji. Wcześniej rozmawialiśmy o wykorzystaniu mediów społecznościowych przez ISIS do rozpowszechniania podstępnego przekazu. Surette wyjaśnia również aspekt tego:

Regularne publikowanie w Internecie filmów z terroryzmem i liczne strony internetowe grup terrorystycznych dodatkowo ilustrują sposób, w jaki media społecznościowe są wykorzystywane do tworzenia terroryzmu o wydajności online specjalnie dostosowanego do wielu odbiorców.

Nadmierne dzielenie się, które leży u podstaw samoobciążających występów, stanowi rozszerzenie znaczenia, jakie media społecznościowe zaczęły odgrywać kulturalnie. Lepiej jest pokazać swój występ i być znanym niż być nieznanym w kulturze celebrytów, nawet jeśli wymagana jest przestępczość.

Przestępczość offline

Media społecznościowe nie zawsze są miejscem przestępstwa. Współcześni włamywacze łatwo wykorzystują nasze pozorne zaangażowanie w nadawanie każdego szczegółu na temat naszej codziennej rutyny. Ankieta przeprowadzona w 2011 r. Przez brytyjską firmę zajmującą się bezpieczeństwem domowym Friedland stwierdza:

Ponad 78% ankietowanych byłych włamywaczy stwierdziło, że mocno wierzą, że media społecznościowe, takie jak Facebook, Twitter i Four Square, są wykorzystywane przez obecnych złodziei podczas atakowania nieruchomości, przy czym prawie trzy czwarte (74%) twierdzi, że w opinii ekspertów Google Street View odgrywało rolę w dzisiejszych kradzieżach domów.

Ponadto 54% ankietowanych określiło status mediów społecznościowych i aktualizacje lokalizacji jako jeden z najczęstszych błędów popełnianych przez właściciela domu. Zapoznaj się z przewijaną grafiką włamań do mediów społecznościowych Admiral w Wielkiej Brytanii, aby uzyskać więcej informacji.

Być może media społecznościowe nie zawsze są miejscem zbrodni, ale z pewnością są niezwykle przydatnym narzędziem do planowania.

Wakacje, byłoby miło

Średni włamanie trwa od 8-12 minut. Doświadczeni technicy włamywacze mogą wykorzystać twoje zdjęcia, aby szybko zmierzyć Twoją rzeczywistą lokalizację. Prawie każde zdjęcie cyfrowe zawiera dane EXIF Co to są dane zdjęcia EXIF, jak je znaleźć i jak je zrozumieć Czym są dane zdjęcia EXIF, jak je znaleźć i jak je zrozumieć Prawie każdy obecnie dostępny aparat cyfrowy rejestruje dane EXIF w każdym zrobione zdjęcie. Dane są przydatne do ulepszania fotografii i mogą być również interesujące, szczególnie jeśli jesteś maniakiem. . Dane EXIF często opisują ustawienia aparatu użyte do przechwycenia obrazu. Ponadto nowoczesne urządzenia z funkcją GPS mogą geotagować obraz za pomocą dokładnych współrzędnych. Co to są dane EXIF? 3 sposoby usuwania metadanych ze zdjęć Co to są dane EXIF? 3 sposoby usuwania metadanych ze zdjęć Większość aparatów osadza ukryte informacje („metadane”) na wykonanych zdjęciach. Ze względu na prywatność, oto jak usunąć te metadane. .

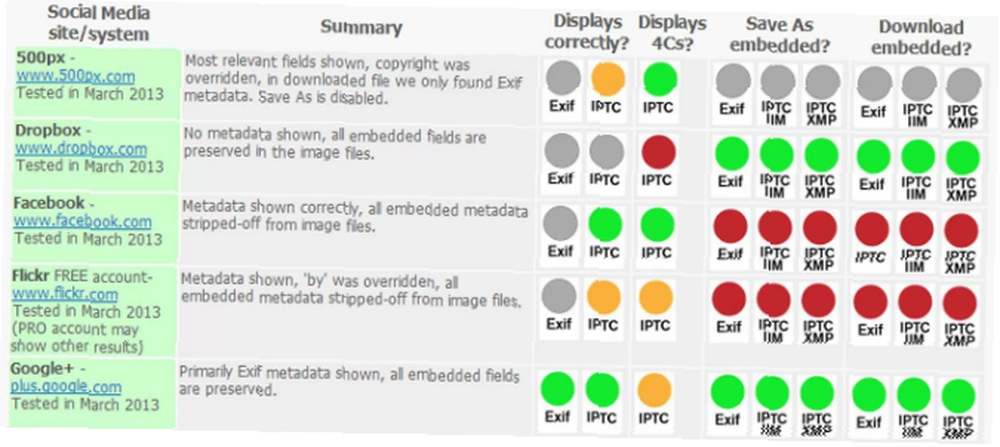

Niektóre strony mediów społecznościowych, takie jak Facebook, łatwo szorują dane EXIF podczas przesyłania obrazu. Jednak inni nie.

Źródło zdjęcia: Tech Fleece

Źródło zdjęcia: Tech Fleece

Inne szybkie porady obejmują nie logowanie się w restauracjach, kawiarniach, centrach rozrywki i innych lokalnych udogodnieniach. Oprócz tego rozważ ograniczenie liczby wizyt i aktualizacji lokalizacji do minimum.

Jasne, że chcesz, aby Twoi znajomi wiedzieli, że dobrze się bawisz. Ale czy wolałbyś raczej nie wracać do domu po te same rzeczy?

Wszystko jest źle

Tak. To wszystko podsumowuje.

Okej, może nie całkiem źle. Przeczytałem wiele porywających historii opisujących skradzione rzeczy zwrócone prawowitym właścicielom po zauważeniu ich w mediach społecznościowych.

Szybkie wyszukiwanie na Pinterest pokazuje około 85 tablic z posterunków policji w całym kraju - w tym z Kansas City, USA, policji - którzy korzystali z Pinteresta, aby rozwiązać problemy włamań i napadów, zlokalizować zaginione osoby i edukować rodziców na temat narkotyków ulicznych, którymi mogą być ich dzieci za pomocą.

Narodowe Centrum ds. Zaginionych i Wykorzystywanych Dzieci korzysta z mediów społecznościowych do szybkiego rozpowszechniania Amber Alerts. W Cardiff University realizowany jest projekt o wartości 800 000 $, finansowany przez Departament Sprawiedliwości. W ramach projektu opracowany zostanie algorytm skanowania mediów społecznościowych i automatycznego wykrywania wybuchów cyber-nienawiści, prowadzących do przestępstw z nienawiści. Co więcej, Geofeedia z siedzibą w Chicago została zamknięta za pomocą skanera mediów społecznościowych po tym, jak spotkała się z szeroką krytyką ze strony obrońców praw obywatelskich.

Ale to nie wszystko Doom and Gloom

Pomimo losu i mroku, którymi się z tobą podzieliłem, nie chcę, żebyś się martwił. Zespół MakeUseOf już szczegółowo opisał, jak zapewnić sobie większe bezpieczeństwo podczas korzystania z mediów społecznościowych. Nasze spojrzenie na 9 rzeczy, których nigdy nie powinieneś udostępniać w mediach społecznościowych 9 rzeczy, których nigdy nie powinieneś udostępniać w mediach społecznościowych 9 rzeczy, których nigdy nie powinieneś udostępniać w mediach społecznościowych Uważaj na to, co udostępniasz w mediach społecznościowych, ponieważ nigdy nie wiesz, kiedy coś może wrócić i zrujnować twoje życie. Nawet najbardziej niewinne posty mogą być użyte przeciwko tobie. powinien być Twoim pierwszym przystankiem, a następnie Czy udostępniasz zbyt wiele informacji? Prywatność online: czy udostępniasz zbyt wiele informacji? Prywatność online: czy udostępniasz zbyt wiele informacji? Udostępnianie zawsze było ważną częścią tego, czym jest Internet i jak działa. W związku z rosnącą popularnością sieci społecznościowych w ciągu ostatnich kilku lat dzielenie się jest prawdopodobnie jednym z aspektów, które… Po, zastanów się, czy powinieneś chronić się za pomocą narzędzia do sprawdzania prywatności Facebooka Chroń się za pomocą narzędzia do sprawdzania prywatności Facebooka Chroń się za pomocą prywatności Facebooka Narzędzie do sprawdzania Facebook ma problem z prywatnością. To nie jest tajemnica. Słyszysz o tym historie co drugi dzień. Aby pomóc użytkownikom lepiej zrozumieć ich ustawienia, Facebook wydał nowe narzędzie o nazwie Kontrola prywatności. . Sprawdź także:

- Czy Amerykanie zrezygnowali z prywatności? Dlaczego Amerykanie zrezygnowali z prywatności? Dlaczego Amerykanie zrezygnowali z prywatności? Niedawne badanie przeprowadzone przez Annenberg School for Communication na Uniwersytecie Pensylwanii wykazało, że Amerykanie są poddani rezygnacji z danych. Dlaczego tak jest i wpływa to nie tylko na Amerykanów?

- Czy Twoja przeglądarka ujawnia Twoje tajemnice online? Czy Twoja przeglądarka ujawnia Twoje tajemnice online? Czy Twoja przeglądarka ujawnia Twoje tajemnice online? Czy Twoja przeglądarka ujawnia Twoje tajemnice online? Czy to może pozwolić twojemu pociągowi dostrzec obsesję z torby bez nawet wyrzutów sumienia? A jeśli tak, to skąd miałbyś wiedzieć?

- Rozpocznij rok od razu z osobistym audytem bezpieczeństwa Rozpocznij rok od razu z osobistym audytem bezpieczeństwa Rozpocznij rok od razu z osobistym audytem bezpieczeństwa Nadszedł czas, aby zaplanować nowy rok, na przykład upewnić się, że twoje osobiste bezpieczeństwo jest do zera . Oto 10 kroków, które należy podjąć, aby zaktualizować wszystko za pomocą komputera, telefonu lub tabletu.

Przeczytaj te artykuły. Dowiedz się, ile informacji jest dostępnych za pośrednictwem kont w mediach społecznościowych. Zastanów się, jak można to wykorzystać przeciwko tobie. Nie tylko w przypadku działalności przestępczej, ale być może podczas rozmowy o pracę, roszczenia ubezpieczeniowego lub po prostu w późniejszym życiu.

Czy widziałeś przestępstwo w mediach społecznościowych? Zgłosiłeś to? Czy może była to po prostu nieodłączna część korzystania z mediów społecznościowych? Wreszcie, czy media społecznościowe mogą zrobić więcej, aby zapobiec przestępczości? Daj nam znać swoje przemyślenia poniżej!

Kredyty obrazkowe: Stepan Kapl / Shutterstock