Harry James

0

1988

457

Android jest obecnie najpopularniejszym mobilnym systemem operacyjnym na świecie. W 2014 r. Dostarczono miliard urządzeń (800 milionów więcej niż Apple na drugim miejscu) i kontroluje 82 procent rynku.

To świetna wiadomość dla Google, ale oznacza również, że katastrofa jest, gdy zostaną znalezione błędy i wady - problemy mogą wpłynąć na ogromny procent populacji planety.

Niestety, naukowcy z University of Texas odkryli nową lukę w zabezpieczeniach Androida.

Sprawdzamy, co to jest i co możesz z tym zrobić.

Jaki jest problem?

Nowoczesny telefon z Androidem ma trzy sposoby zabezpieczenia ekranu blokady; kod PIN, wzór lub hasło. Nowa usterka dotyczy użytkowników, którzy decydują się na użycie hasła.

Naukowcy wyjaśnili tę lukę w poście na stronie internetowej uniwersytetu, mówiąc: “Manipulując wystarczająco dużym ciągiem w polu hasła, gdy aplikacja aparatu jest aktywna, osoba atakująca może zdestabilizować blokadę ekranu, powodując awarię ekranu głównego“.

W praktyce oznacza to, że niedoszły haker może uzyskać dostęp do telefonu, kontaktów, informacji o prywatnej aplikacji, przestrzeni dyskowej w chmurze i wielu innych danych osobowych, bez konieczności wykonywania sprytnych sztuczek zaplecza. Nawet normalna osoba znająca się na technologii, która znalazła zgubiony telefon na ulicy, mogła się włamać.

Włamanie polega na wprowadzeniu losowej serii znaków do telefonu “Połączenie alarmowe” klawiaturę, a następnie kilkakrotnie naciskając aparat “Zrobić zdjęcie” przycisk. Spowoduje to awarię ekranu blokady, a telefon ostatecznie uruchomi się ponownie na ekranie głównym użytkownika.

W tym momencie haker miałby pełny dostęp do urządzenia, niezależnie od tego, czy system plików jest zaszyfrowany - oznacza to, że może nawet umożliwić programistom dostęp do urządzenia.

Możesz zobaczyć hack zademonstrowany na poniższym filmie:

Czy jesteś zagrożony??

Na szczęście wada nie występuje w każdej wersji Androida - będzie to miało wpływ tylko wtedy, gdy masz urządzenie z Androidem Lollipop. 8 sposobów aktualizacji na Androida Lollipop sprawia, że Twój telefon jest bezpieczniejszy. 8 sposobów aktualizacji na Androida Lollipop sprawia, że Twój telefon jest bezpieczniejszy smartfony są pełne poufnych informacji, więc jak możemy się zabezpieczyć? Z Androidem Lollipop, który daje duży cios na arenie bezpieczeństwa, oferując funkcje poprawiające bezpieczeństwo na całym forum. to działa z wersją 5.0 do 5.1.1.

Jak wspomniano, hack działa również tylko wtedy, gdy używasz ochrony hasłem. Osoby używające numerów PIN lub wzorów są bezpieczne.

Podczas gdy te dwa kryteria niewątpliwie ograniczają liczbę osób, których to dotyczy, efektem ubocznym jest to, że prawdopodobnie jest skierowany do najbardziej świadomych użytkowników - tych, którzy uważają, że długie hasło jest bezpieczniejsze niż PIN lub wzór. W normalnych okolicznościach mają rację, ale ta luka dowodzi, że nic nie jest tak bezpieczne, jak myślisz.

Co możesz zrobić?

Najważniejszą rzeczą jest ochrona ekranu blokady Popraw swoje zabezpieczenia ekranu blokady Android za pomocą tych 5 wskazówek Popraw swoje zabezpieczenia ekranu blokady Android za pomocą tych 5 wskazówek Być może czytasz to myślenie „ha, nie, dziękuję MakeUseOf, mój Android jest zabezpieczony wzór blokady ekranu - mój telefon jest nie do zdobycia! ” tak szybko, jak to możliwe.

Luka została naprawiona w kompilacji LMY48M Android 5.1.1, która została wydana przez Google w zeszłym tygodniu. W tej chwili jest on dostępny tylko dla Nexusa 4, 5, 6, 7, 9 i 10.

Google załatwia najnowsze #Android blokada ekranu blokady https://t.co/jiCRXLNj7b pic.twitter.com/kKljgW8pUH

- Eugene Kaspersky (@e_kaspersky) 16 września 2015 r

Mimo że jest on dostępny, kilku użytkowników zgłosiło, że nie otrzymało jeszcze aktualizacji bezprzewodowej. W takim przypadku możesz przejść bezpośrednio do googlesource.com i ręcznie pobrać nową kompilację.

Jeśli nie jesteś właścicielem Nexusa lub nie otrzymałeś jeszcze aktualizacji bezprzewodowej, powinieneś przynajmniej zmienić dane logowania na ekranie blokady na numer PIN.

Dlaczego warto wybrać kod PIN zamiast wzoru??

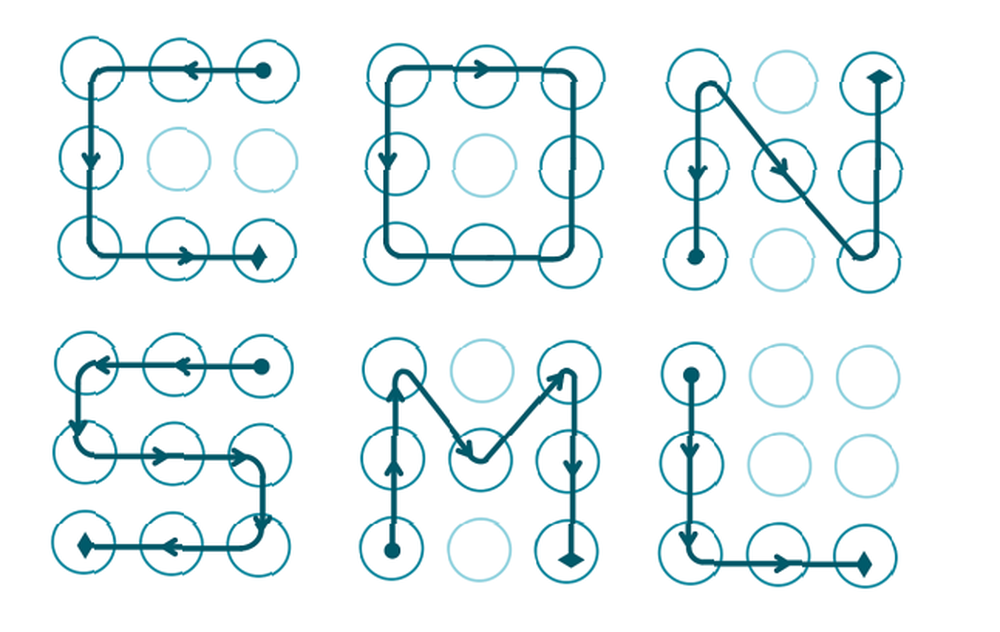

Wzory blokowania Androida (ALP) obowiązują od 2008 roku i są używane przez wiele osób, ale niedawno badacz zasugerował, że nie są one bezpieczniejsze niż nazbyt oczywiste hasła Rozbijanie 25 najgorszych haseł na świecie [Weird & Wonderful Internet] Analiza 25 najgorszych haseł na świecie [Dziwna i cudowna sieć] Istnieje wiele prostych sposobów na stworzenie łatwych do zapamiętania, ale trudnych do złamania haseł. Ale nie wszyscy to rozumieją. Jak pokazuje ta lista najsłabszych haseł, jest to duże plemię. Jak na przykład “hasło”, “12345678”, i “qwertyuiop”.

Badaczem był Marte Løge, absolwent Norweskiego Uniwersytetu Nauki i Technologii w 2015 r. Odkryła, że aż 44 procent ALP zaczęło się w lewym górnym rogu, a mamut 77 procent z nich rozpoczęło się w jednym z czterech rogów.

Odkryła również, że większość ALP zawiera tylko pięć “węzły”, pomimo że użytkownicy mogą wybrać maksymalnie dziewięć. Oznaczało to, że możliwa liczba kombinacji została zmniejszona z 389 112 do zaledwie 7 152. Jeśli ALP zawierał tylko cztery węzły, spadło to jeszcze bardziej do zaledwie 1624.

“Ludzie są przewidywalni,” powiedziała. “Widzimy te same aspekty, które zastosowano przy tworzeniu blokad wzorców, jak te stosowane w kodach PIN i hasłach alfanumerycznych.”

Jeśli nalegasz na użycie ALP, musisz upewnić się, że twój wzór jest skomplikowany i powinieneś unikać odtwarzania inicjałów bliskich lub zwierząt. Jej badania wykazały, że stosując takie inicjały, napastnicy mieliby szansę na odgadnięcie ALP w ciągu 100 zgadnięć.

Sprawdź niektóre z najczęstszych ALP na obrazku poniżej, jeśli używasz jednego z nich, powinieneś go natychmiast zmienić.

Wybierz rozsądny kod PIN

Oznacza to, że najbezpieczniejszym sposobem zabezpieczenia urządzenia z systemem Android jest użycie kodu PIN, ale nadal istnieją pewne podstawowe wytyczne dotyczące bezpieczeństwa, których należy przestrzegać.

Na przykład upewnij się, że używasz innego kodu niż ten, którego używasz w przypadku karty bankowej lub innych danych logowania wymagających kodu PIN. W ten sam sposób, w jaki używanie tego samego hasła do wszystkich kont online zwiększa podatność na zagrożenia, wielokrotne używanie tego samego kodu PIN zmniejsza skuteczność systemu przy każdym powieleniu. Ponadto unikaj rocznic, urodzin i powtarzających się liczb.

Microsoft jest również w stanie wykorzystać ten pomysł; Niedawno zalecili użytkownikom Windows 10, aby logowali się na swoim komputerze za pomocą kodu PIN. Ich logo polega na tym, że podczas gdy złamane hasło Dlaczego nazwy użytkowników i hasła to coś z przeszłości, i jak sobie z tym poradzić Dlaczego nazwy użytkowników i hasła to coś z przeszłości, i jak sobie z tym poradzić z każdą inną zhakowaną bazą danych i kartą kredytową skandal, który ma miejsce, staje się bardziej oczywiste, że nie możemy polegać na hasłach znacznie dłużej. Ale jeśli nie hasła, co jeszcze tam jest? dałby hakerowi dostęp do całego konta Microsoft, złamany kod PIN pozwoliłby im na całe to pojedyncze urządzenie.

Czy się zabezpieczyłeś??

Czy jesteś jednym z zagrożonych użytkowników? Jakie kroki podjąłeś, aby się zabezpieczyć 7 Zachowań bezpieczeństwa, które powinieneś zastosować, aby zachować bezpieczeństwo 7 Zachowań bezpieczeństwa, których powinieneś użyć, aby zachować bezpieczeństwo Świadomość zagrożeń internetowych to połowa sukcesu. Uzupełnij to, używając odpowiednich narzędzi i zachowań, i powinieneś być dobry. Zebraliśmy wszystko, czego potrzebujesz, aby zachować bezpieczeństwo. ?

Czy to naruszenie martwi Cię o bezpieczeństwo Androida? Jakie są inne naruszenia? Biorąc pod uwagę rozdrobnienie systemu operacyjnego, z pewnością inne czekają na odkrycie.

Być może znalazłeś inne nowatorskie lub unikalne metody autoryzacji?

Jak zawsze, chcielibyśmy usłyszeć od ciebie. Możesz dać nam znać swoje przemyślenia i opinie w komentarzach poniżej.