Joseph Goodman

0

3417

93

Wszyscy mamy rzeczy, o których wolelibyśmy nie mówić światu - czy to rażące lekceważenie prawa autorskiego, zamiłowanie do specjalistycznych filmów, czy chęć po prostu trzymania się z daleka od nieustannego oka Wielkiego Brata. Bez względu na przyczynę, myślę, że nadszedł czas, aby wyjaśnić kilka kwestii dotyczących anonimowości w Internecie - i odpowiedzieć raz na zawsze, czy to naprawdę możliwe. Już podjęliśmy temat, dlaczego poczta elektroniczna nigdy nie może być zabezpieczona przed nadzorem rządowym Dlaczego wiadomości e-mail nie można chronić przed nadzorem rządu Dlaczego wiadomości e-mail nie można chronić przed nadzorem rządu “Jeśli wiesz, co wiem o e-mailu, możesz go również nie używać,” powiedział właściciel bezpiecznego serwisu e-mail Lavabit, gdy niedawno go zamknął. „Nie ma możliwości szyfrowania…, ale myślę, że warto zająć się całym Internetem.

Jeśli wolisz oglądać niż czytać - zapewniam Cię.

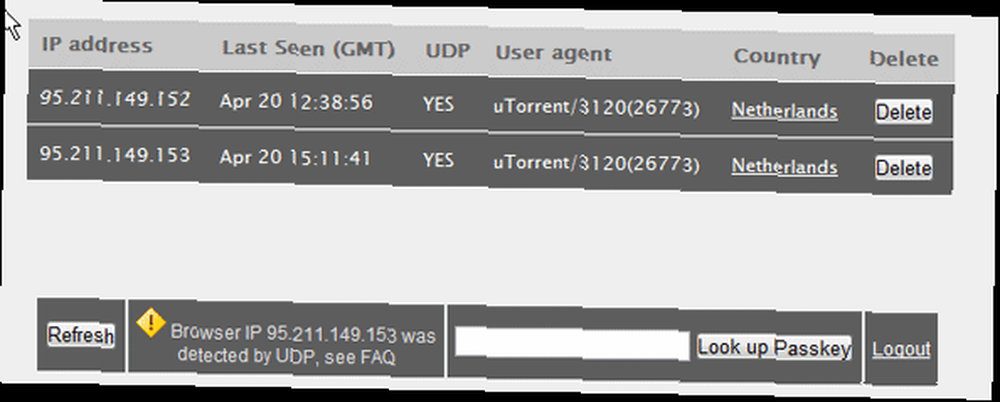

Wszystko zaczyna się od twojego adresu IP

Prawdopodobnie już to wiesz, ale twój adres IP jest bramą do ujawnienia wszystkiego o tobie. Twój dostawca usług internetowych rejestruje, kto ma przypisany adres IP i jest w stanie zmapować je do klienta. Prowadzą dokumentację tego przez różne okresy - zwykle od 6 miesięcy do 2 lat - a rządy starają się stale to zwiększać “Okres przechowywania” aby ułatwić odzyskanie tożsamości przestępców.

Twoje IP jest przesyłane za każdym razem, gdy wchodzisz na dowolną stronę internetową. Witryna, którą odwiedzasz, sama w sobie nie wie, kim jesteś, ale rejestruje każdy adres IP, który uzyskał dostęp do witryny. Te pliki dziennika są minimalne i można je łatwo przechowywać przez lata.

Twierdzenie, że w tym czasie nie korzystałeś z komputera, nie jest usprawiedliwieniem. Jako subskrybent tego połączenia internetowego - nawet jeśli udostępniłeś to połączenie patronom swojej kawiarni - jesteś odpowiedzialny i prawnie odpowiedzialny za wszystko, co przez to przechodzi. Twoim zadaniem jest zabezpieczyć własne połączenie.

Więc z tym jest umysł, jak zrobić ukrywasz swój adres IP?

PirateBrowser

Zróbmy to szybko. Ostatnio dużo mówi się o PirateBrowser, specjalnie dostosowanej wersji Firefoksa wydanej przez zespół PirateBay, która zawiera elementy Tora i niektóre wstępnie skonfigurowane wtyczki proxy. Umożliwia dostęp do cenzurowanych stron - to wszystko. To nie czyni cię anonimowym. Pomija wszelkie bloki zapory ogniowej, które ma Twój dostawca usług internetowych lub rząd, i umożliwia dostęp do stron niezależnie od tego, ale nie będzie Cię anonimowy. Więc to powtarzam, PirateBrowser nie sprawi, że będziesz anonimowy.

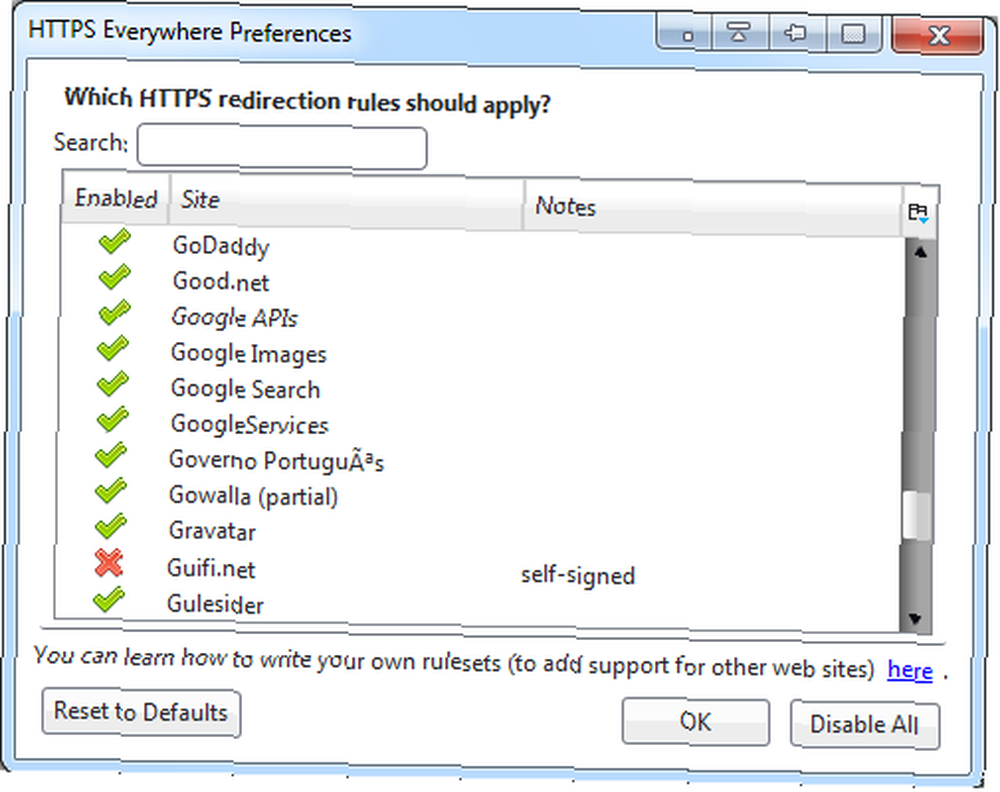

HTTPS

HTTP Secure szyfruje twoje połączenie ze stroną internetową. Sama witryna nadal będzie dokładnie wiedzieć, jaki jest twój adres IP i twoja aktywność na tej stronie, ale nikt nie będzie w stanie szpiegować ruchu - takiego jak twój dostawca usług internetowych.

Więc co powiesz na używanie tylko bezpiecznych połączeń ze stronami internetowymi Co to jest HTTPS i jak domyślnie włączać bezpieczne połączenia Co to jest HTTPS i jak domyślnie włączać bezpieczne połączenia Obawy dotyczące bezpieczeństwa rozprzestrzeniają się daleko i szeroko i są na pierwszym miejscu. Terminy takie jak antywirus lub zapora ogniowa nie są już dziwnym słownictwem i są nie tylko zrozumiałe, ale również używane przez…? Cóż, to jedna z opcji - ale pamiętaj, aby wpisać HTTPS bezpośrednio w pasku adresu przeglądarki.

Wiele witryn automatycznie przekieruje Cię do bezpiecznej wersji witryny po zalogowaniu; ale to już za późno. Jeśli Twoje połączenie ze stroną zaczyna się niezabezpieczony, wtedy atakujący może usiąść na środku i podrobić bezpieczny uścisk dłoni; przekierują cię do niezabezpieczonej wersji witryny i przechwycą wszystko, co wysyłasz.

VPN

Idąc dalej, co powiesz na kilka dobrych starych sieci VPN Co to jest tunel VPN i jak go skonfigurować Czym jest tunel VPN i jak go skonfigurować? VPN tuneluje przez zwykły Internet i używa innego zdalnego serwera jako widocznego połączenia ze światem - tym samym dając ci inny adres IP. Idealnie taki, którego nie można odwzorować z powrotem na ciebie. Ale nie wszystkie sieci VPN są tworzone podobnie.

W rzeczywistości niektóre sieci VPN znoszą informacje o klientach w krótkim czasie. HideMyAss jest szczególnie znanym przykładem; pomimo tego, co sugeruje ich nomenklatura, nawet jeden cal tylnej części ciała nie jest objęty ubezpieczeniem, jeśli złamiesz warunki świadczenia usługi, co obejmuje prowadzenie jakiejkolwiek nielegalnej działalności.

Niektóre sieci VPN twierdzą, że nie przechowują żadnych danych, a to naprawdę jedyny sposób, aby być naprawdę bezpiecznym niski poziom dochodzenia. Nie ma znaczenia, czy władze zażądają zapisów - po prostu nie można ich podać. Ale jak bardzo możesz ufać słowom tych firm? Gdyby współpracowali z agencjami bezpieczeństwa, i tak musieliby zaprzeczyć. Lekcja: skorzystaj z innej niż amerykańska sieci VPN SurfEasy Private Browser: Przenośna przeglądarka USB z obsługą VPN na karcie [Prezent] SurfEasy Private Browser: Przenośna przeglądarka USB z obsługą VPN na karcie [Prezent] Email, sieci społecznościowe, bankowość: wiele rzeczy, które robimy online, wymagają pewnego poziomu bezpieczeństwa. Jest to względnie bezpieczne na twoich urządzeniach, ale co zrobić, jeśli musisz korzystać z tych usług na…, który ma zaufaną reputację polegającą na tym, że nie prowadzi żadnych rejestrów. Najpierw wykonaj badania.

Nadzór rządowy

Więc, nawet jeśli przechodzisz bezpośrednio do wersji HTTPS strony lub używasz VPN, aby zabezpieczyć połączenie, jeśli witryna jest hostowana w Ameryce, istnieje duża szansa, że NSA ma już backdoor do swoich usług dzięki programom takim jak PRISM Czym jest PRISM? Wszystko, co musisz wiedzieć, czym jest PRISM? Wszystko, co musisz wiedzieć Agencja Bezpieczeństwa Narodowego w USA ma dostęp do wszelkich danych, które przechowujesz u amerykańskich dostawców usług, takich jak Google Microsoft, Yahoo i Facebook. Prawdopodobnie monitorują też większość ruchu płynącego przez ... lub mogą o to poprosić natychmiast. Nie wiedziałbyś, gdyby to robili, ponieważ rozkazy nie pozwalają nikomu o tym powiedzieć. To nie tylko usługi hostowane w Ameryce; agencje na całym świecie współpracują z rządem - Wielka Brytania robi dokładnie to samo.

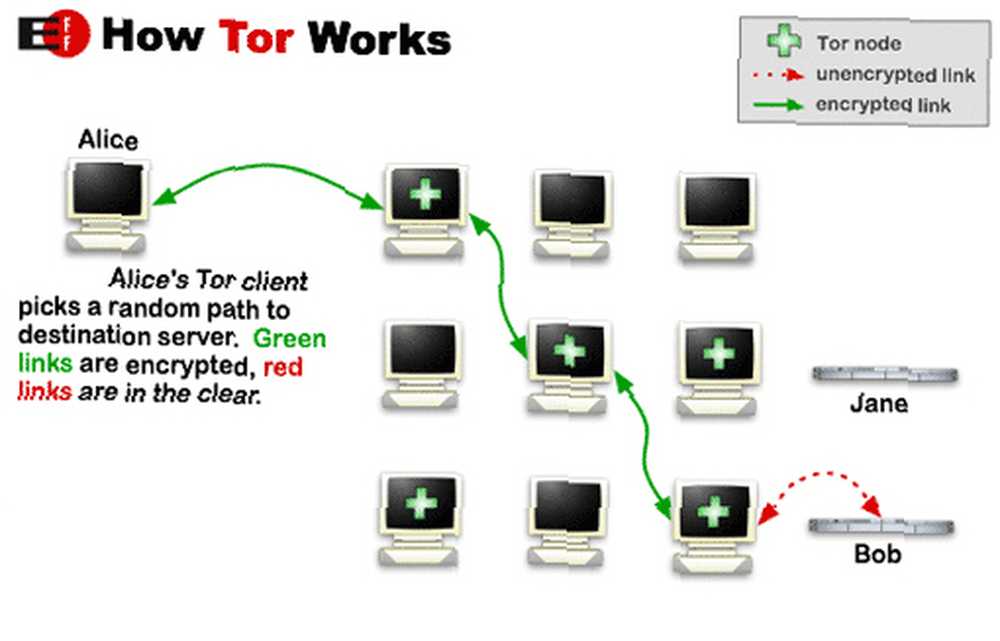

Co z Torem?

Większość ludzi ma wrażenie, że Tor jest najlepszą anonimowością online. Czym dokładnie jest routing cebuli? [MakeUseOf wyjaśnia] Czym dokładnie jest routing cebuli? [MakeUseOf wyjaśnia] Prywatność w Internecie. Anonimowość była jedną z największych cech Internetu w młodości (lub jedną z jego najgorszych cech, w zależności od tego, kogo zapytasz). Pomijając pojawiające się problemy…, ale ostatnia operacja FBI zniszczyła największą na świecie dziecięcą pornografię darknetową poprzez wstrzyknięcie złośliwego oprogramowania do przeglądarek użytkowników Tora - i uzyskała adresy IP wszystkich członków witryny w proces.

Biorąc pod uwagę wystarczającą ilość czasu i wysiłku, dane korelacji ruchu mogą być użyte do identyfikacji użytkowników poprzez kontrolowanie węzłów Tora. Im więcej kontrolujesz i możesz szpiegować ruch uliczny, tym szybciej możesz złamać anonimowość. W przypadku jednego węzła identyfikacja pojedynczego użytkownika może zająć 6 miesięcy. Z 10 lub 100 węzłami śmiejesz się. To nie jest coś, co zrobi przeciętny haker, ale oficjalne budżety nadzoru mogą wyraźnie poradzić sobie z tym poziomem zaangażowania. Ostatecznie, Tor nie czyni cię anonimowym. Jeśli cokolwiek, fakt, że nawet używasz Tora, może być bardziej czerwonym światłem dla władz, aby dalej zagłębiać się.

Nie, nie możesz być anonimowy

Ostateczna prawda jest taka, nie ma prawdziwego sposobu na prawdziwą anonimowość w Internecie. Ale z drugiej strony żadna agencja rządowa nie dba tak bardzo o to, że piratujesz rzeczy lub szukasz spotkań na CraigsList. Właściwie wybrana sieć VPN oferuje więcej niż wystarczającą ochronę większość celów. Tor jeszcze bardziej. Złamanie anonimowości wymaga dużo pracy, cierpliwości i nakazów sądowych (chyba że jesteś NSA, to czasami wystarczy kilka naciśnięć klawiszy). Ale jeśli chodzi o takie rzeczy, jak planowanie bombardowania lub publikowanie zdjęć dzieci - nigdy nie będziesz bezpieczny. I to dobrze.

Jaki jest twój osobisty punkt widzenia na temat anonimowości w Internecie? Powiedz nam w komentarzach.