Edmund Richardson

0

4818

758

Zubie to małe pudełko, które podłącza się do portu On-Board Diagnostics (ODBII) w większości nowoczesnych samochodów. Pozwala użytkownikom dowiedzieć się, jak dobrze jeżdżą, i oferuje porady dotyczące przedłużenia przebiegu dzięki rozsądnej, ekonomicznej jeździe. Do niedawna Zubie zawierała poważne luki w zabezpieczeniach, które mogły narazić użytkowników na zdalne uprowadzenie samochodu.

Dziura - odkryta przez absolwentów Unit 8200, elitarnego zespołu cyberbezpieczeństwa Izraelskich Sił Obronnych - może potencjalnie widzieć atakujących zdalnie ingerujących w hamowanie, kierowanie i silnik.

Zubie łączy się ze zdalnym serwerem za pośrednictwem połączenia GPRS, które służy do wysyłania zebranych danych do centralnego serwera, a także do otrzymywania aktualizacji zabezpieczeń.

Naukowcy odkryli, że urządzenie popełnia jeden z głównych grzechów bezpieczeństwa sieci i nie komunikuje się z serwerem macierzystym za pośrednictwem szyfrowanego połączenia. W rezultacie mogli sfałszować centralny serwer Zubie i wysłać do urządzenia specjalnie spreparowane złośliwe oprogramowanie.

Dalsze szczegóły dotyczące ataku znajdują się poniżej, a z przyjemnością dowiesz się, że problem został już rozwiązany. Rodzi to jednak interesujące pytanie. Jak bezpieczne są nasze samochody?

Oddzielanie faktu od fikcji

Dla wielu osób prowadzenie pojazdu nie jest luksusem. To konieczność

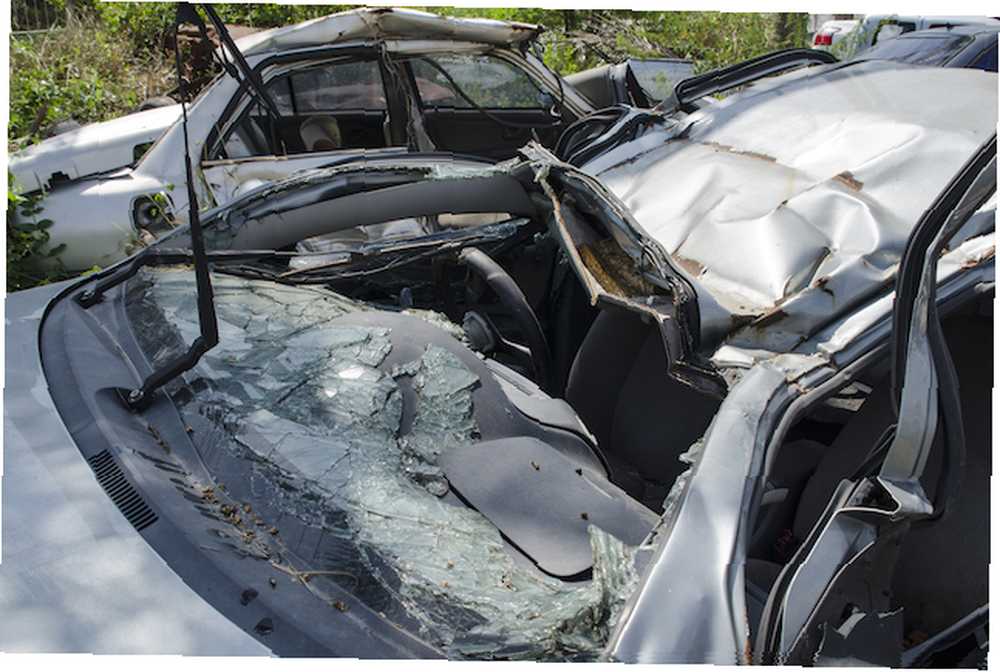

I jest to niebezpieczna konieczność. Większość ludzi zna się na ryzyku związanym z wsiadaniem za kierownicę. Wypadki samochodowe należą do największych zabójców na świecie, a 1,24 miliona ludzi zginęło na drodze w samym 2010 roku.

Ale liczba ofiar wypadków drogowych spada, a to głównie ze względu na zwiększoną penetrację zaawansowanych technologii bezpieczeństwa drogowego. Jest ich o wiele za dużo, by je kompleksowo wymienić, ale być może najbardziej rozpowszechnionym przykładem jest OnStar, dostępny w Stanach Zjednoczonych, Kanadzie i Chinach.

Technologia - dostępna wyłącznie w samochodach GM, a także w innych pojazdach firm, które zdecydowały się na licencję na technologię - monitoruje stan Twojego samochodu. Może zapewniać szczegółowe wskazówki i może automatycznie udzielić pomocy, jeśli znajdziesz się w sytuacji, niż wypadek.

Prawie sześć milionów osób subskrybuje OnStar. Niezliczona liczba osób korzysta z systemu telematycznego, który pozwala ubezpieczycielom śledzić, jak dobrze jeżdżą samochody i dostosowywać pakiety ubezpieczeniowe, aby nagradzać rozsądnych kierowców. Justin Dennis niedawno zrecenzował coś podobnego o nazwie Metronome by Metromile Śledź swój przebieg, koszty paliwa i więcej za pomocą bezpłatnego urządzenia OBD2 Śledź swój przebieg, koszty paliwa i więcej za pomocą bezpłatnego urządzenia OBD2 Obecnie wszystko wydaje się być inteligentne - z wyjątkiem naszych samochodów. To bezpłatne urządzenie ODB2 i aplikacja to zmieniają. , który jest bezpłatnie dostępny dla mieszkańców Waszyngtonu, Oregonu, Kalifornii i Illinois. Tymczasem wiele samochodów po 1998 r. Można przesłuchać i monitorować za pomocą portu diagnostycznego ODBII dzięki systemowi Android Jak monitorować wydajność samochodu za pomocą Androida Jak monitorować wydajność samochodu za pomocą Androida Monitorowanie ogromnej ilości informacji o samochodzie jest niezwykle łatwe i tanie z Androidem urządzenie - dowiedz się o tym tutaj! i aplikacje na smartfony z iOS.

Ponieważ technologie te osiągnęły wszechobecność, ma świadomość, że można je zhakować. Nigdzie indziej nie jest to bardziej widoczne niż w naszej psychice kulturowej.

W thrillerze „Untraceable” z 2008 roku wyraźnie wyróżniono samochód wyposażony w system OnStar, który został „zamurowany” przez antagonistę filmu, aby zwabić kogoś w pułapkę. Podczas gdy w 2009 r. Holenderska firma informatyczna InfoSupport rozpoczęła serię reklam pokazujących, jak fikcyjny haker Max Cornellise zdalnie włamuje się do systemów samochodowych, w tym Porsche 911, używając tylko swojego laptopa.

Przy tak dużej niepewności związanej z tą kwestią ważne jest, aby wiedzieć, co można zrobić i jakie zagrożenia pozostają w dziedzinie science fiction.

Krótka historia hakowania samochodów?

Poza Hollywood badacze zajmujący się bezpieczeństwem osiągnęli całkiem przerażające rzeczy w samochodach.

W 2013 roku Charlie Miller i Chris Valasek zademonstrowali atak, w którym zagrozili Fordowi Escape i Toyota Prius i zdołali przejąć kontrolę nad układami hamowania i kierowania. Jednak ten atak miał jedną poważną wadę, ponieważ był uzależniony od podłączenia laptopa do pojazdu. To sprawiło, że badacze zajmujący się bezpieczeństwem byli ciekawi i zastanawiali się, czy można osiągnąć to samo, ale bez fizycznego przywiązania do samochodu.

Ostatecznie odpowiedziano na to pytanie rok później, kiedy Miller i Valasek przeprowadzili jeszcze bardziej szczegółowe badanie dotyczące bezpieczeństwa 24 różnych modeli samochodów. Tym razem koncentrowali się na zdolności atakującego do przeprowadzenia zdalnego ataku. Ich szeroko zakrojone badania zaowocowały 93-stronicowym raportem, który został opublikowany na Scribd, aby zbiec się w czasie z ich kontynuacją podczas konferencji bezpieczeństwa Blackhat w Las Vegas.

Sugeruje to, że nasze samochody nie są tak bezpieczne, jak kiedyś sądzono, a wielu z nich nie ma najbardziej podstawowych zabezpieczeń cyberbezpieczeństwa. Ten przeklęty raport podkreślił, że Cadillac Escalade, Jeep Cherokee i Infiniti Q50 są najbardziej narażone na atak zdalny.

Patrząc konkretnie na Infinity Q10, widzimy poważne luki w bezpieczeństwie.

To, co czyni Infiniti tak atrakcyjnym jak samochód, jest również tym, co czyni go tak wrażliwym. Podobnie jak wiele wysokiej klasy samochodów wyprodukowanych w ostatnich latach, ma w sobie szereg funkcji technologicznych zaprojektowanych w celu zwiększenia przyjemności z jazdy. Obejmują one od bezkluczykowego odblokowywania, przez bezprzewodowe monitorowanie ciśnienia w oponach, po aplikację na smartfona „osobistego asystenta”, która współpracuje z samochodem.

Według Millera i Vlaseka niektóre z tych funkcji technologicznych nie są izolowane, ale są bezpośrednio połączone w sieć z systemami odpowiedzialnymi za sterowanie silnikiem i hamowanie. To pozostawia otwartą możliwość uzyskania przez atakującego dostępu do wewnętrznej sieci samochodu, a następnie wykorzystania luki znajdującej się w jednym z podstawowych systemów w celu awarii lub ingerencji w pojazd.

Rzeczy takie jak odblokowanie pojazdu bez kluczy i „asystenci osobowi” są szybko uważane za niezbędne dla kierowców, ale jak słusznie zauważył Charlie Miller, “to trochę przerażające, że wszyscy mogą ze sobą rozmawiać.”

Ale wciąż jesteśmy bardzo w świecie teoretycznym. Miller i Vlasek pokazali potencjalną drogę ataku, ale nie rzeczywisty atak. Czy są jakieś przykłady tego, że ktoś rzeczywiście ingerował w systemy komputerowe samochodu?

Cóż, nie brakuje ataków na funkcje odblokowania bezkluczykowego. Jeden z nich został nawet zademonstrowany na początku tego roku na konferencji Blackhat Security Conference w Las Vegas przez australijskiego naukowca Silvio Cesare.

Używając gotowych narzędzi o wartości zaledwie 1000 USD, był w stanie sfałszować sygnał z pilota, umożliwiając mu zdalne odblokowanie samochodu. Atak polega na tym, że ktoś jest fizycznie obecny w pobliżu samochodu, potencjalnie przez kilka godzin, gdy komputer i radio-antena transmitują próby brutalnej siły odbiornika wbudowanego w bezkluczykowy system odblokowywania samochodu.

Po otwarciu samochodu osoba atakująca może potencjalnie spróbować go ukraść lub pomóc sobie w pozostawieniu pozostawionych przez kierowcę przedmiotów bez opieki. Istnieje tutaj duży potencjał uszkodzeń.

Czy są jakieś obrony??

To zależy.

Istnieje już pewna forma ochrony przed podatnością na zdalny dostęp, którą odkryli Charlie Miller i Chris Valasek. W ciągu miesięcy od rozmowy na temat Blackhat udało im się zbudować urządzenie działające jak system wykrywania włamań (IDS). To nie zatrzymuje ataku, ale raczej wskazuje kierowcy, kiedy atak może być w toku. Kosztuje to około 150 USD na części i wymaga odrobiny specjalistycznej wiedzy z zakresu elektroniki.

Luka Zubie jest nieco trudniejsza. Mimo że dziura została już załatana, słabość nie leżała w samochodzie, ale raczej w podłączonym do niego urządzeniu innej firmy. Podczas gdy samochody mają własną niepewność architektoniczną, wydaje się, że dodanie dodatkowych dodatków tylko zwiększa potencjalne możliwości ataku.

Być może jest to jedyny sposób naprawdę Bezpiecznie jest prowadzić stary samochód. Taki, w którym brakuje wysoce wyrafinowanych dzwonków i gwizdów nowoczesnych samochodów z wyższej półki, i by oprzeć się pokusie włożenia rzeczy do portu ODBII. Bezpieczeństwo jest w prostocie.

Czy bezpiecznie jest prowadzić samochód??

Bezpieczeństwo to proces ewolucyjny.

Gdy ludzie coraz lepiej rozumieją zagrożenia otaczające system, system ewoluuje, aby się przed nimi chronić. Ale świat samochodów nie miał jeszcze ShellShock Gorzej niż Heartbleed? Poznaj ShellShock: nowe zagrożenie bezpieczeństwa dla systemów OS X i Linux Gorzej niż Heartbleed? Poznaj ShellShock: nowe zagrożenie bezpieczeństwa dla systemów OS X i Linux lub HeartBleed Heartbleed - co możesz zrobić, aby zachować bezpieczeństwo? Heartbleed - Co możesz zrobić, aby zachować bezpieczeństwo? . Wyobrażam sobie, że kiedy wystąpi pierwsze krytyczne zagrożenie - jest to pierwszy dzień zero, jeśli tak - producenci samochodów zareagują odpowiednio i podejmą kroki, aby bezpieczeństwo pojazdu było nieco bardziej rygorystyczne.

Ale co myślisz? Czy to jest trochę optymistyczne? Martwisz się, że hakerzy przejmą twój samochód? Chcę o tym usłyszeć. Dodaj mi komentarz poniżej.

Zdjęcie: BangkokHappiness (Shutterstock), DmitriMaruta (ShutterStock), Teddy Leung / Shutterstock.com