Mark Lucas

0

1453

103

“Jesteś obserwowany. Rząd ma tajny system, maszynę, która szpieguje cię co godzinę każdego dnia. Zaprojektowałem maszynę do wykrywania aktów terroru, ale widzi wszystko… .”. Każdy, kto jest fanem serialu telewizyjnego Osoba zainteresowana rozpozna tę linię jako początek monologu programu.

Ale czy to tylko wymyślona rozrywka telewizyjna, czy też jest tak właściwie real? Jesteś naprawdę szpiegostwo każdej godziny każdego dnia? A może ta gorąca laska gapi się na ciebie z drugiej strony ulicy naprawdę w ciebie?

Po 911 r. Inwigilacja w krajach zachodnich oczywiście wzrosła. Kamery monitorują teraz ulice i wrażliwe budynki, a silnie uzbrojona policja i żołnierze chronią miejsca publiczne, takie jak lotniska, dworce kolejowe i ważne atrakcje turystyczne.

Ale tam, gdzie nadzór jest najbardziej rozpowszechniony, jest on-line, cyfrowo. Rzeczy, które na pierwszy rzut oka mogą wydawać się pozytywne, mogą w rzeczywistości być nieco bardziej złowieszcze, jeśli zagłębisz się głębiej.

Nie twierdzę, że nie potrzebujemy bezpieczeństwa i że złych ludzi tam nie ma. Oczywiście że są. Ale jak zobaczycie z poniższych przykładów, być może część tego nadzoru i monitorowania poszła trochę za daleko… .

Karty lojalnościowe

Jestem pewien, że doświadczyłeś tego wiele razy. Jak podajesz kasę do zakupów spożywczych, operator mówi “czy masz kartę lojalnościową Jak aplikacje karty lojalnościowej zagrażają Twojej prywatności jak aplikacje karty lojalnościowej naruszają Twoją prywatność Karty lojalnościowe są wszędzie. Dajesz firmom, które regularnie wykorzystują Twoje dane osobowe, a one dają ci zniżki, bonusy, a nawet gratisy. Ale co tak naprawdę zamieniasz na darmową filiżankę kawy? z nami?”

Na pierwszy rzut oka karty lojalnościowe wydają się fajne, im więcej punktów, tym więcej kupujesz. 10 000 punktów daje toster! Lub jeśli robisz zakupy w jednej sieci supermarketów, zamiast tego dostajesz bezpłatną kawę i bezpłatne gazety. Jeśli wybierzesz się do Starbucks, możesz dostać znaczek na karcie za każdym razem, gdy kupujesz kawę, a następnie otrzymasz bezpłatny, gdy osiągniesz określoną liczbę znaczków (zwykle 10).

Brzmi nieźle, prawda? Więc w czym problem z tymi kartami?

Po pierwsze, supermarket przekazuje ci formularz wniosku i otrzymuje wszystkie dane, które następnie sprzedaje brokerom danych. Podajesz swoje imię i nazwisko, adres, numer telefonu, datę urodzenia, płeć, stan cywilny i inne. Następnie twoje zakupy spożywcze zaczynają się rejestrować i tworzony jest profil klienta. Co to takiego wcześniej pędziło za drzwi? Mówi tylko Twoja prywatność “adios”.

Profil klienta jest następnie sprawdzany i dostosowywany, aby zdecydować, które kupony i oferty otrzymasz w porównaniu z innymi kupującymi. Firmy spożywcze i spożywcze będą zwracać się do supermarketów i pytać o dane klientów dotyczące ich produktów, aby mogły prześcignąć rywali. Właśnie wtedy niechciana poczta wypada niechciana poczta: 4 wskazówki, aby powstrzymać niechcianą pocztę ślimakową Wypisz niechciana poczta: 4 wskazówki, aby zatrzymać niechcianą pocztę ślimakową Każdy kraj jest inny, ale wierz w to lub nie, jest kilka rzeczy, które naprawdę możesz zrobić, aby ograniczyć przepływ niszczącego drzewa papieru, który dociera do skrzynki pocztowej. zaczyna przychodzić pocztą i spamem W jaki sposób spamerzy znajdują Twój adres e-mail? Jak spamerzy znajdują Twój adres e-mail? Spam to najbliższa nam plaga internetowa. Bez względu na to, kim jesteś, spam pewnego dnia Cię znajdzie i nie będziesz miał wyboru, jak tylko znieść jego zarazy ... zacznij zapychać skrzynkę odbiorczą.

Ten artykuł od Guardiana jest bardzo otwarty i warty przeczytania. Zrób sobie przysługę i zniszcz teraz te karty lojalnościowe. Ale z drugiej strony, jak mówi artykuł Guardian, mogą również śledzić cię według danych karty debetowej i kredytowej, i nawet jeśli płacisz gotówką! Więc może nie ma ucieczki? Może głód jest jedyną opcją?

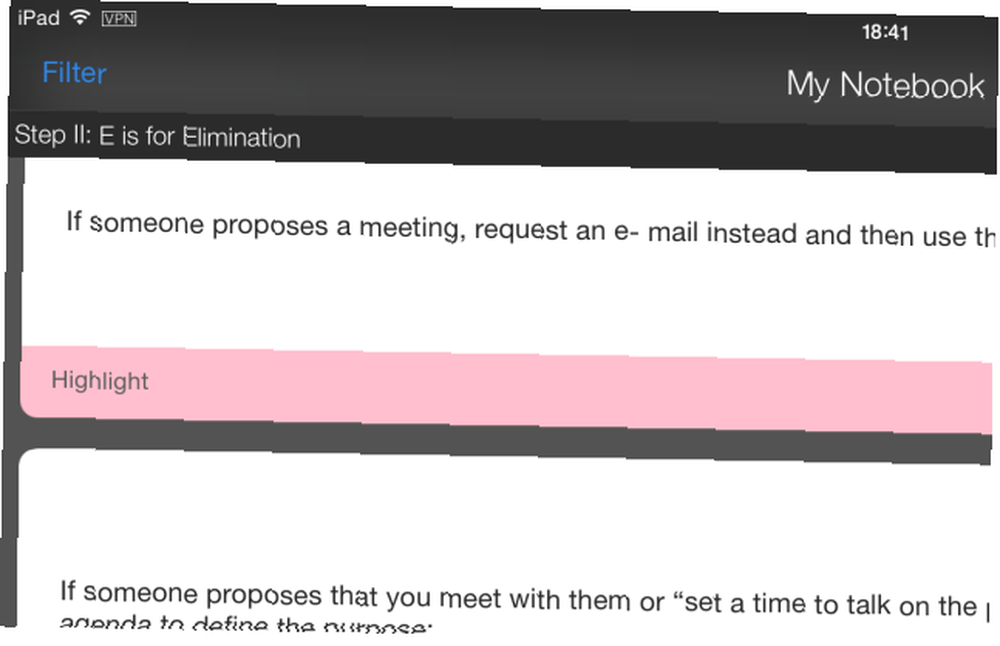

Podświetlanie Kindle / Kobo / Nook / iBooks

Po tym, jak byłem miłośnikiem książek papierowych, w końcu słabnę i zaczynam cieszyć się kolejnymi książkami Kindle. Kindle Unlimited - czy to naprawdę jest tego warte? Kindle Unlimited - czy naprawdę warto? Plotkowana przez Amazon usługa „Netflix dla książek” jest wreszcie dostępna: Kindle Unlimited. Teoretycznie brzmi fantastycznie. Ale czy to wszystko, na co ma ochotę? i iBooks Jak napisać i opublikować swój pierwszy iBook przy użyciu iBooks Autor Jak napisać i opublikować swój pierwszy iBook przy użyciu iBooks Autor Myślisz o stworzeniu własnego e-booka? Apple iBooks Author to bezpłatne, przyjazne dla użytkownika narzędzie do tworzenia interaktywnych publikacji, które mogą dotrzeć do dużej grupy użytkowników iPada, iPhone'a i Maca. . Podoba mi się pomysł natychmiastowego zdobycia książki, uzyskania bezpłatnego podglądu, a także możliwości wyszukiwania definicji słów, których nie rozumiem. Ale jedną rzecz, którą absolutnie kocham - i którą bym chciał nigdy zrobić w prawdziwej książce - to najważniejsze fragmenty do późniejszego wykorzystania. Dlaczego iBooks Apple to najlepszy czytnik e-booków do tworzenia notatek Dlaczego iBooks Apple to najlepszy czytnik e-booków do tworzenia notatek. W iBooks możesz następnie wysłać do siebie te wyróżnione fragmenty w celu późniejszego wykorzystania.

Ale co, jeśli ogląda się te książki i najważniejsze atrakcje? Wydaje się prawdopodobne, jeśli uwierzysz w to, co mówi Edward Snowden. Według niego, Amazon “wycieki informacji jak sito” do rządu USA. Umożliwia to organom monitorowanie zakupów i śledzenie tego, co czytasz. Czy wyróżniłeś sekcję dotyczącą robienia bomb? To da ci czerwoną flagę. Podkreślając fragmenty w Koranie? Może to skłonić analityka NSA do bliższego przyjrzenia się tobie.

Jeśli chodzi o Apple, zaprzeczają, by kiedykolwiek pracowały dla NSA, ale wyciek dokumentu NSA uzyskany przez Guardiana dowodzi, że jest inaczej. Wydaje się, że NSA ma również dostęp do tylnego drzwi do iPhone'a.

To sprawia, że chcesz wrócić do papierowych książek i automatów telefonicznych, prawda??

Wyszukiwarka Gmail / Google

W jednym z moich poprzednich artykułów na MakeUseOf omówiłem, jak całkowicie oddzielić się od Google. Jak usunąć dane z Google i spróbować odzyskać część prywatności. Jak usunąć dane z Google i spróbować odzyskać część prywatności. Usunięcie wszystkich twoich śladów z sieci nie jest łatwe, ale po przeczytaniu Dragnet Nation autorstwa Julii Angwin możesz po prostu spróbować. Czas przestać dobrowolnie rezygnować z prywatności. , jeśli tego właśnie chcesz. Ale spójrzmy teraz na powody, dla których możesz chcieć to zrobić.

Cóż, po pierwsze oczywiste - wyszukiwania w Google. O ile nie użyjesz trybu incognito 4 sposoby przeglądania w trybie prywatności (to nie jest pornografia) 4 zastosowania do przeglądania w trybie prywatności (to nie jest pornografia) i / lub wyszukiwanie bez wylogowania, wszystkie wyszukiwania będą nagrane, w tym krępujące. Obejmuje to wpisanie wszystkich objawów, aby uzyskać lekarstwa na przewlekłe choroby HEATLH: 2 łatwe poradniki, aby sprawdzić objawy choroby HEATLH: 2 łatwe poradniki, aby sprawdzić objawy choroby online i poszukiwanie tekstu każdej piosenki Bette Midler w istnienie. Wkrótce będą mieli dla ciebie pełny profil, który decyduje o tym, jakie wyniki otrzymasz podczas wyszukiwania.

Google to świetna usługa, która powie Ci wszystko, co musisz wiedzieć. Ale bez względu na to, jakie strony zostały ci pokazane, musisz zawsze przyjmować postawę, że inne, być może lepsze, strony są ukryte. Aby obejść te ograniczenia, musisz korzystać z wirtualnej sieci prywatnej (VPN) Najlepsze usługi VPN Najlepsze usługi VPN Zebraliśmy listę najlepszych usługodawców VPN, pogrupowanych według premium , bezpłatny i przyjazny dla torrentów. - i nie zapomnij również się wylogować!

Rozważ Gmaila. Usługa jest absolutnie świetna, ale skanują wszystkie wiadomości e-mail, aby zapewnić “spersonalizowane doświadczenie”. Ilu z was przeraża myśl o skanowaniu bardzo osobistych i prywatnych informacji?

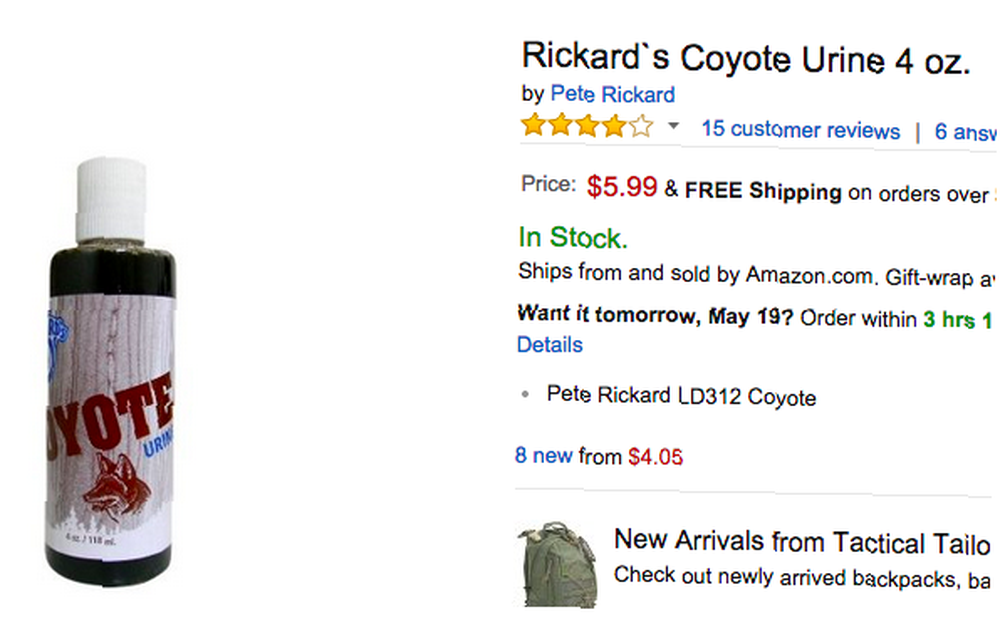

Reklama w Internecie

Ile razy odwiedzałeś witrynę e-commerce, taką jak Amazon Przewodnik po zakupach Amazon Przewodnik po zakupach Amazon Ten bezpłatny przewodnik po zakupach Amazon zawiera wszystko, co musisz wiedzieć, aby jak najlepiej wykorzystać Amazon i uzyskać najlepsze oferty. , a kiedy surfujesz na innej stronie (nie Google), jest reklama Amazon pokazująca dokładnie ten sam przedmiot, na który właśnie spojrzałeś? Ta butelka moczu z kojotem prześladuje cię, gdy będziesz kontynuować nawigację po Interwebs.

Amazon zakazuje obowiązywania zakazu, aby zmusić Cię do podzielenia się pieniędzmi, obejmuje umieszczenie pliku cookie na komputerze, a ten plik cookie rejestruje, kiedy i gdzie szukałeś produktu Amazon. Następnie, gdy odwiedzasz witrynę z instrukcją zarabiania Amazon Affiliates: Twój bezsensowny przewodnik po zarabianiu blogów Podręcznik do zarabiania: Twój bezsensowny przewodnik po zarabianiu blogów Strumienie dochodów z witryny motywują blogerów od lat. Podzielę się z Tobą wiedzą i doświadczeniem, które zdobyłem przez lata zarabiania pieniędzy na blogowaniu. pudełka promocyjne, na które wcześniej patrzyłeś, będą siedzieć i patrzeć na ciebie “Kup mi!”

Rozwiązanie? Wyloguj się z Amazon podczas wyszukiwania i rób to w trybie incognito. Alternatywnie, zanurz się na liście plików cookie i usuń pliki Amazon po zakończeniu. Ale dla mnie bardzo szybko będzie to irytujące.

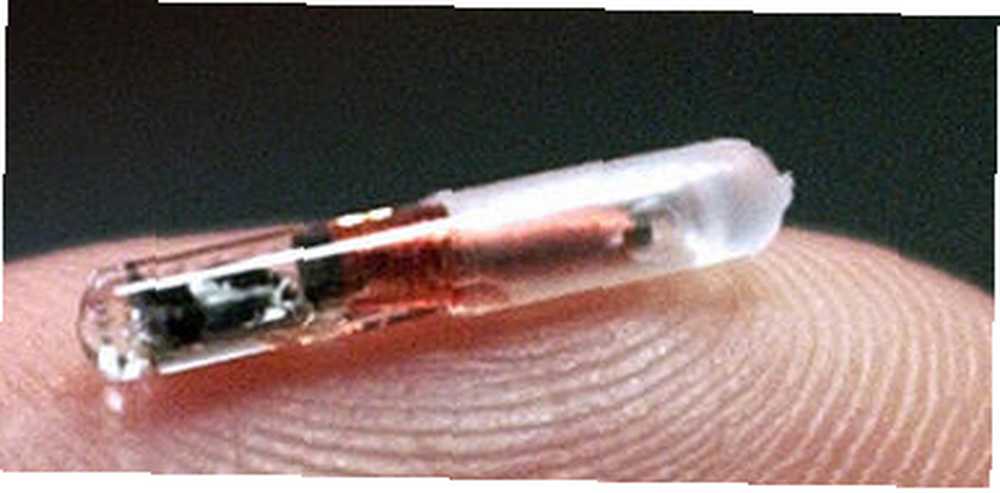

Chipy RFID

RFID Jak działa technologia RFID? Jak działa technologia RFID? Co masz w portfelu? Czy nosisz zbliżeniową kartę kredytową lub debetową? Czy wiesz, że Twoja karta zbliżeniowa korzysta z RFID? Ale czym jest RFID? Dowiedzmy Się. (co oznacza identyfikację częstotliwości radiowej) jest coraz częściej wykorzystywany na wiele różnych sposobów. Pierwszym z nich jest utrzymanie przejazdów autostradowych i przejazdów metrem. Oznacza to, że ktokolwiek kontroluje technologię, będzie wiedział, gdzie byłeś i gdzie jesteś teraz.

RFID śledzi także bagaż podróżny i paczki. Gdzie jesteś i co zamawiasz, jest rejestrowane. Po trzecie, RFID jest coraz częściej stosowany w supermarketach, więc zakupy spożywcze są rejestrowane.

Po czwarte, paszporty są teraz wbudowane w technologię RFID, co uniemożliwia sfałszowanie paszportów. Ale ten e-paszport (znany również jako paszport biometryczny) zawiera teraz wiele informacji o tobie. Więc może teraz twoja podróż jest również rejestrowana?

Ale najbardziej przerażające z nich wszystkich, chipy RFID są obecnie wszczepiane ludziom. Teraz stałeś się sam z siebie śledzącym sygnałem nawigacyjnym. Gratulacje.

Oglądanie telewizji i słuchanie muzyki

Ponieważ Snowden twierdził, że Amazon “wycieki informacji jak sito”, kwestionuje to, jak bezpieczne Amazon Instant Video 3 Przydatne rzeczy, które możesz zrobić z Amazon Video On Demand 3 Przydatne rzeczy, które możesz zrobić z Amazon Video On Demand Gdy większość ludzi myśli o Amazon, myśli o zakupach. Firma zaczyna jednak doceniać wartość świadczenia bezpłatnych usług i produktów klientom. Jednym z przykładów jest możliwość pobierania muzyki… jest. Ponieważ na Amazon Prime nie ma telenoweli Jihadi, a rząd nie przejmował się tym, czy łapiesz najnowsze Marco Polo Program telewizyjny, jedyną rzeczą, o którą musisz się tutaj martwić, jest to, że Amazon sprzedaje twoje dane przeglądania brokerom danych, którzy chcą stworzyć profil klienta o tobie.

To samo dotyczy Netflix i Hulu Hulu Plus vs. iTunes vs. Netflix vs. Amazon Instant Video: Który jest najlepszy? Hulu Plus vs. iTunes vs. Netflix vs. Amazon Instant Video: Który jest najlepszy? Hulu. iTunes. Netflix. Natychmiastowe wideo Amazon. Siły napędowe kina i telewizji online. Nowa fala mediów domowych. Dostawcy niekończącej się rozrywki, w której spodnie niekoniecznie są wymagane. Oni są rywalami… Ich dane klientów są kopalnią złota dla firm zajmujących się informacją.

Jeśli chodzi o słuchanie muzyki w iTunes, Spotify Spotify Streaming muzyki: nieoficjalny przewodnik Spotify Music Streaming: nieoficjalny przewodnik Spotify to największa usługa strumieniowego przesyłania muzyki. Jeśli nie masz pewności, jak z niego korzystać, ten przewodnik przeprowadzi Cię przez tę usługę, a także poda najważniejsze wskazówki. , Pandora 5 Fajne rzeczy, które możesz zrobić z Pandora Music Radio 5 Fajne rzeczy, które możesz zrobić z Pandora Music Radio lub inną podobną usługą, to ta sama oferta, co oglądanie telewizji. Mimo że CIA i MI5 nie przespają się z tobą w Dolly Parton, informacje dla klientów to Święty Graal dla firm danych.

Jak to zatrzymać? Użyj VPN i podaj fałszywe dane podczas rejestracji (oczywiście z wyjątkiem karty kredytowej). Jeśli na przykład jesteś 25-letnim białym mężczyzną mieszkającym w Teksasie, zarejestruj się jako 62-letnia czarna kobieta mieszkająca w Toronto. Lub rób rzeczy staromodnym - włącz prawdziwy telewizor i słuchaj radia. Co to jest radio Wygoogluj to. zaczekam na CIebie.

Tu nie chodzi o Tinfoil Hat

Chociaż zdarza mi się, że jestem typem faceta Mr Tinfoil-Hat Area-51-Agent-Mulder (zatrzymam się, a ty pośpiesz mnie, że nie jestem!), To z pewnością prawda, że twoje dane osobowe są nadużywane. Jak inaczej wyjaśnić spam i spam? A chipy RFID są publicznie rejestrowane. Więc nie jestem całkowicie certyfikowany.

Czy uważasz, że jesteśmy monitorowani coraz bardziej każdego dnia? Czy nasze wolności obywatelskie powoli ulegają erozji, nigdy nie powracają? Czy to oznacza, że terroryści wygrywają? Daj nam znać w komentarzach poniżej.

Kredyty graficzne: Prywatność w Internecie za pośrednictwem Shutterstock, karty lojalnościowe - Nick Webb, osoba zainteresowana - CBS