Brian Curtis

6

3917

534

Wszyscy nienawidzą spamu. Co wszyscy powinni wiedzieć o radzeniu sobie ze spamem e-mailowym Co wszyscy powinni wiedzieć o radzeniu sobie ze spamem e-mailowym Całkowite zatrzymanie spamu może być prawie niemożliwe, ale z pewnością można ograniczyć jego przepływ do strużek. Przedstawiamy niektóre z różnych środków, które możesz podjąć. . W najlepszym wypadku jest to irytujące i marnuje kilka sekund twojego czasu; poważniejsze przypadki mogą podejść do phishingu. Czym dokładnie jest phishing i jakich technik używają oszuści? Czym dokładnie jest phishing i jakich technik używają oszuści? Sam nigdy nie byłem fanem rybołówstwa. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, oszustwa phishingowe nie są… i stanowią zagrożenie dla każdego, kto wchodzi w interakcję z nielegalnymi wiadomościami. Prawdopodobnie wszyscy dostaliśmy e-mail z reklamami popularnych singli w naszym regionie lub jak zarobić kupę gotówki z dnia na dzień, ale kiedy twoje konto wysyła spam, to inna sytuacja..

Ważne jest, aby zdawać sobie sprawę z oznak, że ktoś manipulował Twoim kontem e-mail, oraz działań, jakie należy podjąć w przypadku wystąpienia problemu. Upewnij się, że wiesz, jak to zrobić, a następnie podsumuj, w jaki sposób zapobiegać tym śmieciom.

Dowody na naruszenie bezpieczeństwa Twojego konta

Niestety, gdy Twoje konto e-mail zostało zaatakowane, znaki nie zawsze przejawiają się w ten sam sposób. Nie oznacza to jednak, że nie będziesz miał pojęcia, co się dzieje. Jeśli zaobserwujesz niektóre z tych objawów, musisz podjąć działania.

Coś jest nie tak z twoim wysłanym folderem

Większość z nas nie sprawdza folderu Wysłane wiadomości e-mail, o ile mamy obsesję na punkcie skrzynki odbiorczej Zero 5 Kroki działania w celu wyleczenia skrzynki odbiorczej Zero e-maila Szał 5 kroków do wyleczenia skrzynki odbiorczej Zero e-maila Szał skrzynki odbiorczej Zero to jedno z najpopularniejszych słów . Aby naprawdę rozwiązać problemy z pocztą e-mail, musisz wyjść poza Inbox Zero i rozwiązać podstawowe problemy. , ale warto też sprawdzać, co pozostawia Twój e-mail. Zeskanuj nagłówki i jeśli coś jest podejrzane, przyjrzyj się bliżej. Oczywiście to, że wysłana wiadomość jest czysta, nie oznacza braku faulu. Spamer mógł łatwo je usunąć, aby zatrzeć ślady.

Bzdury znalezione w ostatniej aktywności

Większość dostawców poczty e-mail ma stronę, która pozwala zobaczyć, gdzie ostatnio dotknięto twojego konta. Rzuć okiem na tę stronę raz na miesiąc, a jeśli widzisz dostęp z urządzeń, których nie jesteś właścicielem lub z krajów, w których nawet nie jesteś blisko, to silny znak, że ktoś dostał się na Twoją pocztę e-mail.

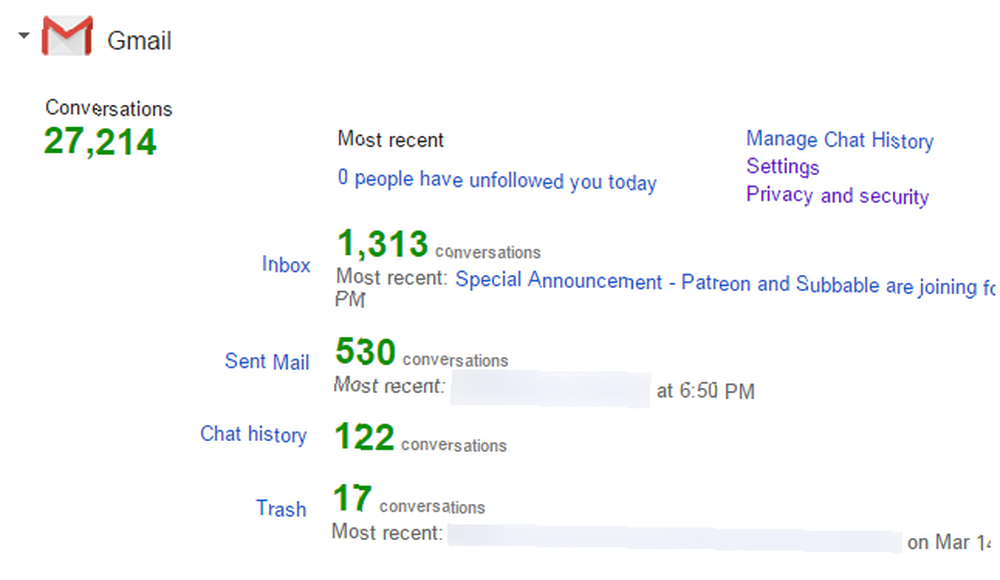

W przypadku użytkowników Gmaila Google Dashboard przenosi wszystkie informacje o różnych usługach Google. 3 Więcej niesamowitych usług Google, których prawdopodobnie nigdy nie wiedziałeś. 3 Więcej niesamowitych usług Google, których prawdopodobnie nigdy nie wiedziałeś. jest znacznie bardziej zaawansowany niż tylko najpopularniejsza wyszukiwarka na świecie. Oboje wiemy, że Google jest gospodarzem wielu niesamowitych…. U góry poniżej Konto, możesz sprawdzić, z jakich urządzeń i lokalizacji uzyskano dostęp do Twojego konta w ostatnim miesiącu. Przewiń w dół do Gmail i możesz zobaczyć, ile wiadomości zostało wysłanych, a także najnowszą. Jeśli ten numer znajduje się na dachu, prawdopodobnie spamuje go bot.

Użytkownicy Yahoo mogą zrobić to samo z historią logowania Yahoo; Użytkownicy Hotmail powinni udać się na ostatnią aktywność konta Microsoft. Inne strony e-mail powinny zapewniać podobną opcję.

Nie otrzymujesz wiadomości e-mail

To nie jest tak powszechne, ale jeśli twoje konto jest pod wrogą kontrolą, być może nie otrzymujesz e-maili, których się spodziewasz (nie wliczając w to jednego z tych niekończących się biuletynów! 4 Wskazówki dotyczące usuwania biuletynów, jeśli nie chcesz ich usuwać 4 Wskazówki dotyczące usuwania wiadomości z biuletynów Jeśli nie chcesz ich usuwać Ile masz subskrypcji e-mail? Jeśli jesteś podobny do mnie, nie masz absolutnie żadnego pojęcia, ale wiesz, że to dużo. ). Jeśli podejrzewasz to, dobrym testem jest wysłanie do znajomego wiadomości e-mail, aby upewnić się, że przejdzie. Dla pewności odpowiedz na nie, aby upewnić się, że Twój e-mail nie jest modyfikowany ani że nie został do niego dodany niechciany podpis.

Przyjaciele narzekają

To oczywisty punkt, ale tak naprawdę zależy to od tego, kto jest w Twojej książce kontaktowej, ponieważ prawdopodobnie będą to te z końcowej części spamu… Mam nadzieję, że jeśli regularnie wysyłasz śmieszne zdjęcia Spójrz na to zdjęcie: 7 stron internetowych pełnych Śmieszne zdjęcia Spójrz na to zdjęcie: 7 stron internetowych pełnych śmiesznych zdjęć W MakeUseOf jest wielu z nas, którzy bardzo lubią fotografować. Uważam się za jednego z tych ludzi, chociaż robię to wyłącznie dla zabawy. Nie jestem nawet tym… i historiami lub prowadzę głębokie rozmowy ze znajomymi przez e-mail, będą wiedzieć, że to nie twoja ręka to wysłała “hej kliknij tutaj, aby schudnąć” śmieci - mogą dać Ci znać, aby problem nie trwał przez tygodnie.

Problemem może być posiadanie mniej zaawansowanych użytkowników w książce adresowej, ponieważ są oni bardziej podatni na złodzieje z prośbą o pieniądze. Jak prawie udało mi się nawiązać połączenie za pośrednictwem oszustwa transferu Western Union Jak prawie połączyć się za pośrednictwem oszustwa transferu Western Union Oto krótka historia o najnowszym „oszustwie nigeryjskim”, które jest zbyt oczywiste z perspektywy czasu, a jednocześnie tak wiarygodne, gdy jesteś na haku. podszywanie się pod ciebie. Może warto porozmawiać z nimi, jeśli jeszcze tego nie zrobiłeś.

Wyłączanie problemu

Najpierw przejrzyjmy typowe przyczyny zainfekowanego e-maila rozprzestrzeniającego spam. Słabe hasło jest częstym winowajcą; jeśli używasz łatwego do odgadnięcia hasła Przekrój 25 najgorszych haseł na świecie [Dziwna i cudowna sieć] Przekrój 25 najgorszych haseł na świecie [dziwna i cudowna sieć] Istnieje wiele prostych sposobów na stworzenie łatwego do zapamiętania , ale trudne do złamania haseł. Ale nie wszyscy to rozumieją. Jak pokazuje ta lista najsłabszych haseł, jest to duże plemię. , musisz natychmiast wymienić je na solidne, które możesz zapamiętać. 6 porad dotyczących tworzenia niezniszczalnego hasła, które możesz zapamiętać. 6 wskazówek dotyczących tworzenia niezniszczalnego hasła, które możesz zapamiętać. Jeśli twoje hasła nie są unikalne i nie do złamania, możesz: dobrze otwórz drzwi i zaproś rabusiów na lunch. . Jeśli często korzystasz z komputerów publicznych, wiesz, jak zachować bezpieczeństwo na komputerach publicznych. 5 sposobów, aby zapewnić bezpieczeństwo komputerom publicznym, z których korzystasz, są bezpieczne. 5 sposobów, aby upewnić się, że komputery publiczne, z których korzystasz, są bezpieczne. Publiczne WiFi jest niebezpieczne bez względu na komputer, na którym jesteś, ale zagraniczne maszyny wymagają jeszcze większej ostrożności. Jeśli korzystasz z komputera publicznego, postępuj zgodnie z tymi wytycznymi, aby zapewnić prywatność i bezpieczeństwo. abyś nie przypadkowo udostępnił dane logowania. Gdy otrzymujesz spam, nigdy nie klikaj dziwnego hiperłącza i nigdy wprowadź hasło e-mail, nie upewniając się, że to prawdziwa strona.

Teraz przyjrzyjmy się, w jaki sposób możesz zapobiec używaniu poczty e-mail jako fabryki produkującej spam.

Zmień swoje hasło

Pierwszą rzeczą, którą powinieneś zrobić za każdym razem, gdy podejrzewasz naruszenie konta, jest zmiana hasła. Intruz może siedzieć w stanie uśpienia, więc czas ma zasadnicze znaczenie, gdy odkryjesz, co się dzieje. Przeczytaj nasz przewodnik zarządzania hasłami Przewodnik zarządzania hasłami Przewodnik zarządzania hasłami Nie czuj się przytłoczony hasłami lub po prostu użyj tego samego na każdej stronie, aby je zapamiętać: zaprojektuj własną strategię zarządzania hasłami. może pomóc rozwiązać wszelkie pytania, które możesz mieć. Zmiana hasła gwarantuje, że zostaną one zablokowane w przyszłości, ale nadal musisz zrobić coś więcej.

Skanuj w poszukiwaniu złośliwego oprogramowania

W tym momencie nie jest pewne, czy spam pochodzi z twojego komputera, czy też od kogoś innego, więc dobrze jest uruchomić skanowanie, aby upewnić się, że nie masz infekcji w twoim systemie. Sprawdź nasze zasoby do usuwania złośliwego oprogramowania Kompletny przewodnik usuwania złośliwego oprogramowania Kompletny przewodnik usuwania złośliwego oprogramowania Złośliwe oprogramowanie jest obecnie wszędzie, a usuwanie złośliwego oprogramowania z systemu jest długim procesem, wymagającym wskazówek. Jeśli uważasz, że Twój komputer jest zainfekowany, potrzebujesz tego poradnika. - przy użyciu Malwarebytes Premium lub SUPERAntiSpyware (które omówiliśmy szczegółowo, SUPERAntiSpyware jest kluczowym narzędziem w walce z złośliwym oprogramowaniem SUPERAntiSpyware jest istotnym narzędziem w walce z złośliwym oprogramowaniem) powinno zostać wykonane. Jeśli odkryjesz coś szczególnie paskudnego, wykonaj kroki, które należy podjąć, gdy znajdziesz złośliwe oprogramowanie. 10 kroków, które należy podjąć, gdy odkryjesz złośliwe oprogramowanie na komputerze. 10 kroków, które należy podjąć, gdy odkryjesz złośliwe oprogramowanie na komputerze. Chcielibyśmy myśleć, że Internet jest bezpieczny miejsce do spędzania czasu (kaszel), ale wszyscy wiemy, że istnieje ryzyko za każdym rogiem. E-mail, media społecznościowe, złośliwe strony, które działały… przed przejściem do problemu z pocztą e-mail.

W tym momencie warto również sprawdzić, czy nie ma infekcji przeglądarki - sprawdziliśmy, jak wyczyścić Chrome 3 Niezbędne kroki, aby pozbyć się porywaczy Chrome w kilka minut 3 Niezbędne kroki, aby pozbyć się porywaczy Chrome w kilka minut Czy kiedykolwiek otworzyłeś przeglądarkę z wyboru i przywitano Cię dziwnie wyglądającą stroną początkową lub nieestetycznym paskiem narzędzi przyklejonym do góry strony? Przywróć przeglądarkę do najwyższej formy. i bez względu na to, z jakiej przeglądarki korzystasz, możesz pokonać wyskakujące reklamy. Zatrzymajmy się na wyskakujących reklamach w przeglądarce raz na zawsze! Zatrzymajmy wyskakujące reklamy w przeglądarce raz na zawsze! Pop-upy mogą cię zaskoczyć, a jeśli nie będziesz ostrożny, mogą powodować problemy. Dowiedz się, jak ich unikać i jak sobie z nimi radzić, jeśli się pojawią. i wyczyść swoje rozszerzenia. Zmień hasło ponownie, jeśli znajdziesz dowód na keyloggery. 5 sposobów ochrony przed keyloggerami. 5 sposobów ochrony przed keyloggerami. Keyloggery to jedno z najbardziej przerażających zagrożeń dla bezpieczeństwa komputera. Przestrzegaj tych wskazówek, abyś nie padł ofiarą hakerów. w twoim systemie; nie chcesz przekazywać swojego nowego hasła złośliwemu oprogramowaniu!

Sprawdź adres IP spamu

Teraz nadszedł czas, aby dowiedzieć się, jak powstał spam. Istnieją dwie prawdopodobne opcje: albo ktoś dostał się na twoje konto od kradzieży hasła, phishingu lub w inny sposób, albo wiadomość e-mail nigdy nie dotknęła twojego konta i została po prostu sfałszowana, aby wyglądała, jakby pochodziła od ciebie. W przypadku drugiego scenariusza możesz śledzić wiadomości e-mail z powrotem do ich źródła Jak śledzić wiadomości e-mail z powrotem do ich źródłowego adresu IP Jak śledzić wiadomości e-mail z powrotem do ich źródłowego adresu IP Oto jak śledzić tego e-maila z powrotem do miejsca, z którego pochodzi --- i dlaczego chcesz to zrobić. i przejrzyj podstęp. Pokażemy, jak to zrobić w Gmailu, ale proces ten będzie podobny dla innych klientów poczty.

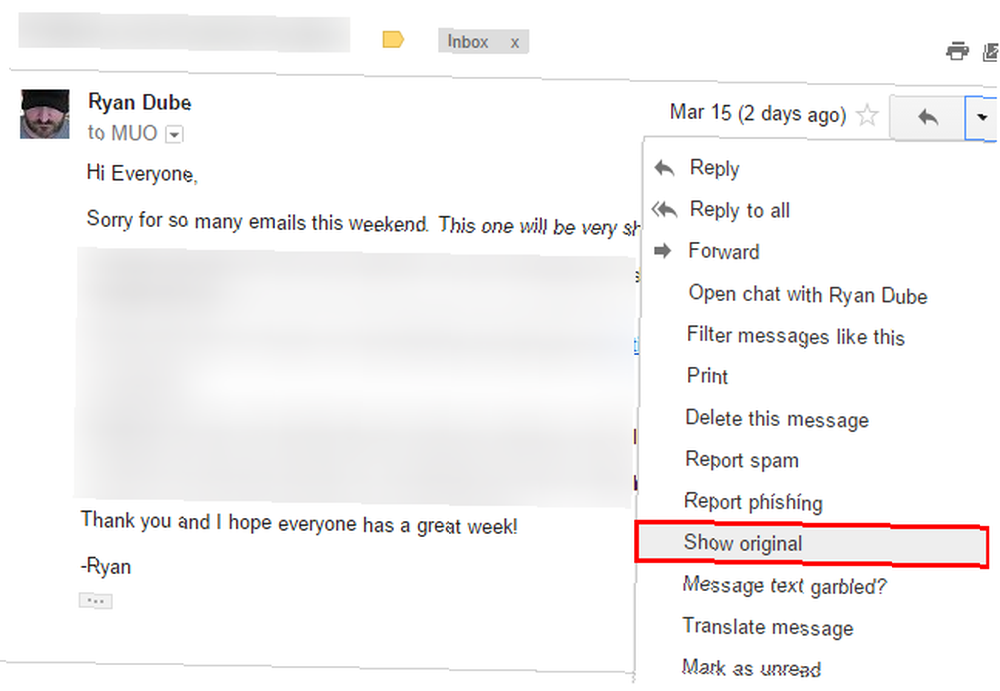

Na dowolnym e-mailu (poproś kogoś, kto otrzymał spam, o przekazanie go tobie, jeśli nie masz kopii), po prostu kliknij małą strzałkę po prawej stronie Odpowiadać przycisk, aby wyświetlić wszystkie opcje i wybrać Wyświetl oryginał. Tutaj możesz zobaczyć wszystkie szczegóły techniczne e-maila (to niefortunne, ale widok, do którego jesteśmy przyzwyczajeni, można łatwo sfałszować).

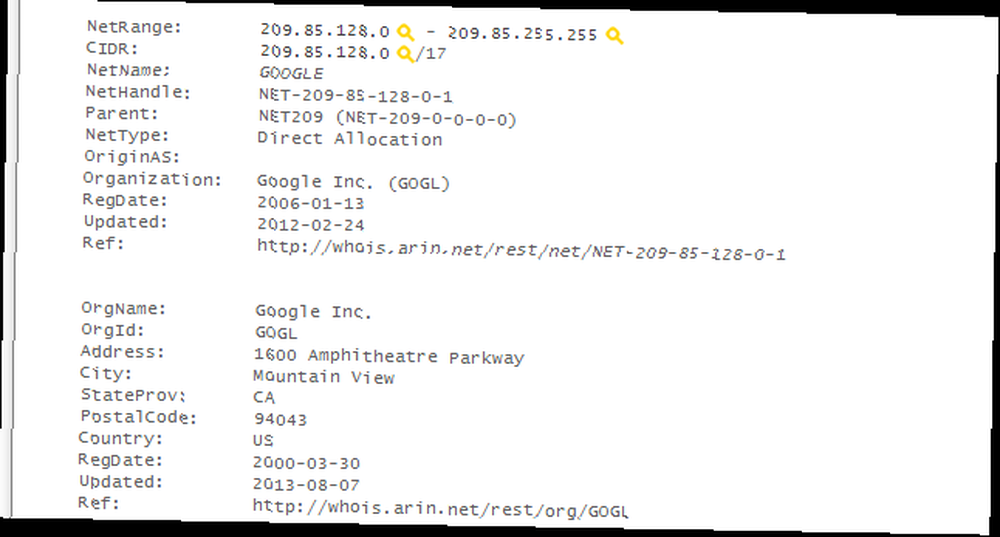

Szukać Otrzymane od u góry całego tego tekstu; to adres IP, z którego pochodzi wiadomość. Możesz prześledzić jego podróż w dół listy, aż dotrze do twojego adresu. Umieść adres IP w witrynie informacyjnej, takiej jak IP-Lookup, aby zobaczyć, skąd pochodzi i kto jest właścicielem adresu. Jeśli adres wydaje się całkowicie losowy, prawdopodobnie został użyty jako fałszerstwo w wyraźnym celu spamowania.

W tym przypadku widzimy, że e-mail Ryana pochodzi z serwera pocztowego Google, który sprawdza się, ponieważ używa Gmaila. Gdyby to był spam, już sprawdziliśmy, co się stało - dziwny adres IP w historii Twojego konta oznacza, że ktoś faktycznie zalogował się na twoje konto z jego adresu IP. Stwierdzenie, że Twój e-mail jest przekazywany na dziwny adres lub pamiętanie, że kliknąłeś podejrzany link, prawdopodobnie oznacza, że jest on sfałszowany.

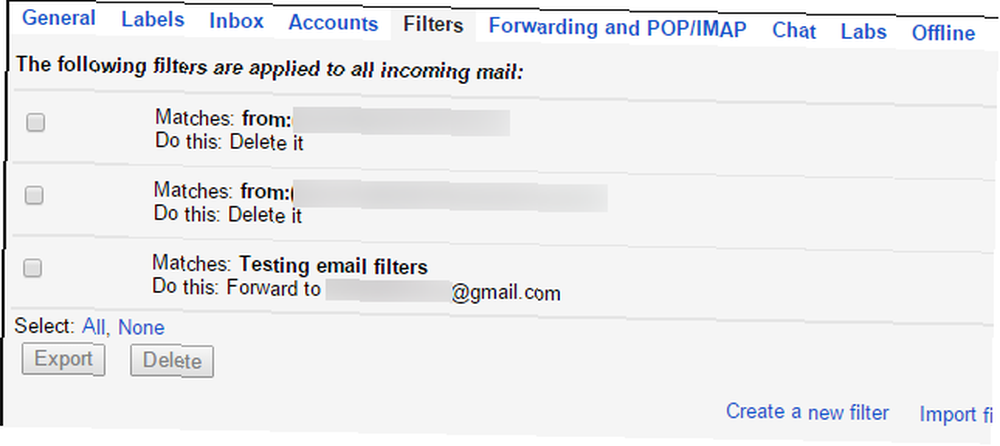

Sprawdź, czy wszystko inne jest w porządku

Po zidentyfikowaniu i zamknięciu problemu upewnijmy się, że nie pozostały żadne ślady. Będziesz chciał sprawdzić obszary, takie jak podpis. Zbyt zbyt możesz skorzystać z mocy podpisów e-mail Zbytnio możesz skorzystać z możliwości podpisów e-mail Podpis mówi ci coś o osobowości. Tak jak dwie osoby prawie tak samo nie piszą, tak i podpisują się inaczej. Tak powstała „nauka” grafologii. Ale epoka cyfrowa i poczta e-mail… i reguły przekazywania Jak skonfigurować filtry e-mail w Gmailu, Yahoo Mail i Outlooku Jak skonfigurować filtry e-mail w Gmailu, Yahoo Mail i Outlook Filtrowanie wiadomości e-mail jest najlepszym narzędziem do utrzymania czystości skrzynki odbiorczej i zorganizowane. Oto jak skonfigurować i używać filtrów e-mail w Gmailu, Yahoo Mail i Outlooku. na przykład, aby upewnić się, że nikt nie skonfigurował filtra wysyłającego całą wiadomość e-mail na własny adres. Aby dokładnie sprawdzić, wyślij wiadomość e-mail do jednego ze swoich kontaktów i poproś go, aby przesłał go z powrotem do Ciebie, lub wyślij na inny adres, aby upewnić się, że wszystko jest czyste.

Ponadto skorzystaj z okazji, aby upewnić się, że informacje o koncie są aktualne. Czy masz stary numer telefonu lub martwy adres e-mail zarejestrowany jako kontakt alarmowy? Upewnij się, że masz sposoby, aby dostać się na swoje konto, gdyby miało zostać ponownie zaatakowane. Przejrzyj aplikacje, które mają dostęp do Twojego konta (gdziekolwiek zalogujesz się na swoje konto Google. Logowanie do Google+: czy to źle, czy dobrze? Logowanie do Google+: czy to źle, czy dobrze? Użytkownicy zaczynają zaakceptować fakt, że Google może nie wycofywać logowania Google+ bez względu na to, jak bardzo ludzie go nienawidzą. Ale czy to naprawdę tak źle, jak myślisz?) i mieć pewność, że żadne z nich nie nadużywa uprawnień.

Powiadom swoje kontakty

Na koniec możesz wysłać do swoich kontaktów grzecznościowy e-mail z informacją, że Twoje konto zostało przejęte i że masz wszystko pod kontrolą. Być może możesz nawet poprosić ich o powiadomienie Cię w przyszłości (najlepiej za pomocą innych środków, takich jak wiadomość na Facebooku lub połączenie), jeśli problem pojawi się ponownie. Mam nadzieję, że Twoi znajomi wiedzą, jak wykrywać fałszywe wiadomości e-mail 5 przykładów, które pomogą Ci wykryć oszustwo lub fałszywy e-mail 5 przykładów, które pomogą Ci wykryć oszustwo lub fałszywy e-mail Przejście ze spamu na ataki phishingowe jest zauważalne i rośnie. Jeśli istnieje jedna mantra, o której należy pamiętać, to właśnie ona - najważniejszą obroną przed phishingiem jest świadomość. i nie zakochuj się w spamie, który trafi na ich drogę, ale najlepiej je ostrzec na wszelki wypadek.

Nigdy więcej tego nie róbmy

Na szczęście po wyczyszczeniu tego bałaganu nie musi się to powtórzyć w przyszłości. Wiele z powyższych czynności pomoże chronić Twoje konto w przyszłości, na przykład przy użyciu lepszego hasła. Przejście dodatkowej mili jest w tym przypadku sprytne; spróbuj użyć uwierzytelniania dwuskładnikowego Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Uwierzytelnianie dwuskładnikowe (2FA) to metoda zabezpieczeń, która wymaga dwóch różnych sposobów udowodnienia Twoja tożsamość. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty… na głównych stronach internetowych, które ją obsługują Zablokuj te usługi teraz z uwierzytelnianiem dwuskładnikowym Zablokuj te usługi teraz z uwierzytelnieniem dwuskładnikowym Uwierzytelnianie dwuskładnikowe to inteligentny sposób ochrony twoje konta online. Rzućmy okiem na kilka usług, które możesz zablokować z większym bezpieczeństwem. . Innym dobrym planem jest skonfigurowanie alternatywnego, stałego adresu e-mail i dodanie go do listy kontaktów głównego adresu e-mail. W ten sposób, jeśli kiedykolwiek zaczniesz ponownie wyrzucać spam, Twój dodatkowy adres e-mail otrzyma kopię i będziesz wiedział od razu.

Przede wszystkim bądźcie czujni. Masz obowiązek chronić swoje konta przed infekcją Dlaczego ponosisz odpowiedzialność za bezpieczeństwo sprzętu i złośliwego oprogramowania za darmo Dlaczego masz obowiązek dbania o bezpieczeństwo sprzętu i złośliwego oprogramowania Utrzymanie komputera w czystości nie jest po prostu sprytny: to twoja działalność obywatelska cło. Komputer zainfekowany złośliwym oprogramowaniem nie tylko spowalnia, ale także infekuje komputery znajomych i rodziny, narażając je na ryzyko. , w tym przypadku ze względu na bardzo realne zagrożenie wysyłania złośliwych linków do znajomych. Nawet jeśli nie doświadczyłeś tego problemu, poświęć trochę czasu na wykonanie opisanych tutaj czynności, aby przeprowadzić mały audyt bezpieczeństwa poczty e-mail (Google ma jeszcze więcej wskazówek) i upewnij się, że robisz wszystko, aby chronić się przed spamem. Zbyt wielu ludzi nie jest i dlatego te problemy się utrzymują.

Czy zamiast tego otrzymujesz spam? Wiedza na temat wykrywania niebezpiecznego załącznika wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Wiadomości e-mail mogą być niebezpieczne. Czytanie zawartości wiadomości e-mail powinno być bezpieczne, jeśli masz najnowsze poprawki zabezpieczeń, ale załączniki wiadomości e-mail mogą być szkodliwe. Poszukaj wspólnych znaków ostrzegawczych. i w jaki sposób spamerzy otrzymują Twój e-mail. W jaki sposób spamerzy znajdują Twój adres e-mail? Jak spamerzy znajdują Twój adres e-mail? Spam to najbliższa nam plaga internetowa. Bez względu na to, kim jesteś, spam pewnego dnia Cię znajdzie i nie będziesz miał wyboru, jak tylko znieść jego zaraźliwość ... będzie interesujący i pomocny.

Czy Twoje konto e-mail kiedykolwiek wyrzuciło spam? Czy kiedykolwiek zakochałeś się w koncie znajomego wysyłającym ci złośliwy link? Podziel się swoimi historiami i wskazówkami w komentarzach!

Kredyty obrazkowe: człowiek śpiący przez Shutterstock, spam przez Shutterstock, sfrustrowany rozmówca przez Shutterstock