Michael Fisher

0

2946

97

Święto Dziękczynienia, Czarny piątek, Cybernetyczny poniedziałek i Święta Bożego Narodzenia przychodzą co roku, z niesamowitymi okazjami na tak wiele rzeczy, że myślenie o tym boli mnie mózg. Dlaczego ci to mówię? Cóż, przy wszystkich przychodzących ofertach możesz rozważyć zakup nowego smartfona. 2017 dał nam nową generację iPhone'a 6 powodów, dla których warto uaktualnić do iPhone'a 8 6 powodów, dla których warto uaktualnić do iPhone'a 8 Czy iPhone'a 8 naprawdę warto uaktualnić z wersji 7 lub 6? A co z iPhone'em X? , a także kilka świetnych telefonów z Androidem (nasz Samsung Galaxy S8 Najlepszy smartfon, którego nie powinieneś kupować: Recenzja Samsung Galaxy S8 (i gadżety!) Najlepszy smartfon, którego nie powinieneś kupić: Samsung Galaxy S8 recenzję (i gratis! ) Samsung Galaxy S8 za 800 USD jest bez wątpienia najlepszym smartfonem, jaki kiedykolwiek powstał, ale prawdopodobnie nie powinieneś go kupować. I OnePlus 5 OnePlus 5 Recenzja: Poważnie, to jest teraz najlepszy Android OnePlus 5 Recenzja: Poważnie, to jest najlepszy Android w tej chwili Jest to najlepszy telefon z Androidem na rynku. Ma solidną konstrukcję, niesamowite aparaty, intuicyjne oprogramowanie i jest tańszy niż inne flagowe urządzenia. recenzje).

Zanim jednak wybiegniesz i złapiesz jedno lub drugie, zastanów się: jaki jest najbezpieczniejszy system operacyjny smartfona? Czy to urządzenie z Androidem, czy iPhone?

Przegląd funkcji bezpieczeństwa

Zacznijmy od rozważenia najważniejszych funkcji bezpieczeństwa smartfona. Jest to podstawowy zestaw funkcji bezpieczeństwa, bez których nie powinien istnieć system operacyjny smartfona.

- Ogólna kontrola urządzenia, w tym usuwanie aplikacji typu bloatware, blokowanie, kody PIN i hasła

- Zabezpieczenia App Store / Play Store, w tym uprawnienia aplikacji

- Błąd i wykorzystanie bezpieczeństwa, częstotliwość aktualizacji

- Ochrona przed złośliwym oprogramowaniem i oprogramowaniem ransomware

Rozważmy funkcje zabezpieczeń oferowane przez system Android 8.0 Oreo Android O to Oreo i wkrótce będzie dostępny Android O to Oreo i będzie wkrótce dostępny Po miesiącach spekulacji Google potwierdziło, że Android 8.0 to Android Oreo. A dla nielicznych szczęśliwych posiadaczy odpowiednich urządzeń wkrótce pojawi się Android Oreo. i Apple iOS 11 iOS 11 obecnie: Jak pobrać i zainstalować na iPhone i iPad iOS 11 już teraz: Jak pobrać i zainstalować na iPhone i iPad iOs 11 dodaje nowe funkcje, poprawki bezpieczeństwa i zgodność z przyszłymi aplikacjami - więc na co czekasz? .

Nadyma się

Ważna jest ogólna kontrola nad urządzeniem. Brzmi jak coś podstawowego. Ale każdy, kto kupił markowy smartfon, aż nazbyt dobrze wie, że może to być dalekie od prawdy. Nieusuwalne aplikacje, nieznane aktualizacje, dodatkowe zużycie baterii i przepustowości oraz zmniejszone miejsce na dysku to tylko niektóre z pułapek tej sytuacji. Jak więc Android i iOS radzą sobie z tym problemem??

iOS

iOS 11 jest dostarczany z kilkoma fabrycznie zainstalowanymi aplikacjami. Te aplikacje na iOS sprawią, że będziesz chciał iPhone'a na Androidzie. Te aplikacje na iOS sprawią, że będziesz chciał iPhone'a na Androidzie. Chociaż wiele znanych aplikacji jest dostępnych zarówno na Androidzie, jak i na iOS, wciąż istnieją sporo, które znajdziesz tylko na swoim iPhonie lub iPadzie. . Możesz usunąć większość wbudowanych aplikacji z iOS 11 (pełną listę znajdziesz tutaj). A ta kontrola to świetna funkcja. Ale jeszcze lepszy jest fakt, że jeśli zachowujesz wstępnie zainstalowane aplikacje, wiesz, że są one opracowane i podpisane przez Apple. Zdecydowana większość wstępnie zainstalowanych aplikacji zaprojektowanych przez Apple pozostaje bezpieczna przez lata.

Aby usunąć wstępnie zainstalowaną aplikację iOS 11:

- Dotknij i przytrzymaj symbol aplikacji, aż się zatrzęsie.

- Stuknij aplikację, a następnie stuknij Kasować

- wciśnij Dom przycisk, aby zakończyć

Android

Android to zupełnie inna sprawa. Google opracowuje system operacyjny Android, ale korzysta z niego wielu producentów urządzeń. W związku z tym różne smartfony są dostarczane z różnymi fabrycznie zainstalowanymi aplikacjami. Poziom wzdęcia jest czasem zdumiewający. Kupiłem Samsunga Galaxy S8, a Samsungowi zajęło miesiące nawet umożliwienie użytkownikom wyłączenia inteligentnego asystenta Bixby Google Assistant vs. Bixby: Czy Samsung ma jakąś nadzieję? Google Assistant vs. Bixby: Czy Samsung ma jakieś nadzieje? Samsung wprowadził własnego asystenta głosowego do Asystenta Google - ale czy to wystarczy? (bez rootowania telefonu), nie mówiąc już o innych wstępnie zainstalowanych aplikacjach Jak usunąć Bloatware na Androidzie bez rootowania Jak usunąć Bloatware na Androidzie bez rootowania Czy twój telefon jest fabrycznie zainstalowany z wieloma nieudolnymi aplikacjami? Pozwól nam pokazać, jak się ich pozbyć w prosty sposób. .

Samsung nie jest jednak jedynym przestępcą. Nie są nawet gorsze. Niektórzy amerykańscy operatorzy postrzegają wstępnie zainstalowane aplikacje jako sposób na dalsze uwięzienie w systemach płatności. Dlatego usuwanie wstępnie zainstalowanych aplikacji na Androida jest zwykle trudne.

W przeciwieństwie do Apple, wstępnie zainstalowane aplikacje na Androida są opracowywane głównie przez producenta urządzenia. W związku z tym nie ma jednolitego podejścia do instalacji wstępnej. Sytuację dodatkowo pogarsza zakres działających systemów operacyjnych Android. Starsze urządzenia ze starzejącymi się wersjami systemu operacyjnego mają inne słabości do nowszych urządzeń (a producenci mają znacznie mniejszą motywację do łatania starych urządzeń). W związku z tym luki pojawiają się nieoczekiwanie, całkowicie zależnie od urządzenia.

Chcesz usunąć bloatware dla Androida? Musisz zakończyć wyszukiwanie w Internecie dla swojego “[twoje urządzenie] + usuń wzdęcia.” Jest po prostu zbyt wiele telefonów, abyśmy mogli zaoferować konkretne porady. Poza tym prawdopodobnie będziesz potrzebować pełnego dostępu do konta root. To najlepszy sposób na zrootowanie urządzenia z Androidem. To najlepszy sposób na zrootowanie urządzenia z Androidem. Jeśli chcesz zrootować swój telefon lub tablet z Androidem, jest to najlepszy sposób na zrobienie tego. Pomija ograniczenia, których nie mają inne metody rootowania. aby całkowicie usunąć bloatware dla Androida - zupełnie inny zestaw problemów. (Jeśli nie masz pewności, zapoznaj się z naszym przewodnikiem! Kompletny przewodnik po rootowaniu telefonu lub tabletu z Androidem Kompletny przewodnik po rootowaniu telefonu lub tabletu z Androidem Chcesz zrootować urządzenie z Androidem? Oto wszystko, co musisz wiedzieć.)

Wynik nadymania się

iOS wygrywa w tej rundzie. Wstępnie zainstalowane aplikacje można łatwo odinstalować (w większości). Restrykcyjna platforma iOS oferuje lepsze ogólne bezpieczeństwo niż system Android typu open source.

Blokowanie, kody PIN, hasła

Następnie rozważymy opcje blokowania urządzenia za pomocą kodu PIN, hasła lub w inny sposób. Oczywiście będziesz chronić swój smartfon hasłem lub alternatywą, ale który system operacyjny robi to najlepiej?

iOS

Wydanie iOS 11 cieszyło się dużym zainteresowaniem. Nowy system operacyjny dał użytkownikom możliwość blokowania i odblokowywania urządzenia tylko za pomocą twarzy. Nowa technologia dla iOS, o nazwie FaceID Kupowanie iPhone'a X? Identyfikator twarzy może sprawić, że zastanowisz się nad zakupem iPhone'a X? Face ID może sprawić, że ponownie się zastanowisz Najważniejszą funkcją iPhone'a X jest system odblokowywania urządzenia Face ID. Ale jak bezpieczne? Czy Apple będzie miał dostęp do ogromnej bazy twarzy wszystkich osób? , został już poważnie zbadany. W rzeczywistości, kiedy pisałem ten artykuł, wietnamski zespół badawczy Bkav twierdził, że złamał zabezpieczenia FaceID przy użyciu tylko maski. Świat technologii wciąż czeka na dalsze potwierdzenie, ale nadal powinieneś obejrzeć poniższy film.

To powiedziawszy, jest to dość skomplikowane i nie wpłynie na ciebie w obecnym czasie.

Oprócz FaceID, TouchID pojawił się na każdym iPhonie od 2013 roku (oprócz najnowszego iPhone'a X Kompletny przewodnik korzystania z iPhone'a X Kompletny przewodnik korzystania z iPhone'a X iPhone X przepisuje 10 lat historii iPhone'a, a wraz z nim 10 lat pamięć mięśni. Oto jak dostosować się do nowego sposobu działania Apple.). TouchID umożliwia odblokowywanie odcisków palców w celu szybkiego dostępu do urządzenia. TouchID jest reklamowany jako najbezpieczniejsza metoda blokowania iOS, ale został również naruszony przez przedsiębiorczych hakerów.

Vkansee pokazał, jak zhakować czujnik odcisków palców iPhone'a za pomocą Play-Doh # MWC16 pic.twitter.com/FRY7JGMh2M

- Arjun Kharpal (@ArjunKharpal) 24 lutego 2016 r

TouchID został również naruszony na inne sposoby. Większość włamań pozostaje trudna i wymaga bezpośredniego dostępu do urządzenia lub ręki. (Użytkownicy mogą wyłączyć TouchID, naciskając szybko przycisk zasilania pięć razy. Otworzy się “Tryb awaryjny,” pozwalając użytkownikowi zadzwonić pod 911 bez pełnego odblokowania urządzenia).

Jeśli nie korzystasz z TouchID lub FaceID, ustawisz silny kod dostępu. Ustaw silny alfanumeryczny kod dostępu i 16 innych sposobów zabezpieczenia telefonu iPhone. Ustaw silny alfanumeryczny kod dostępu i 16 innych sposobów zabezpieczenia telefonu iPhone. w cenie, jeśli nie zabezpieczysz swojego urządzenia wystarczająco dobrze, więc pokażemy Ci, jak to zrobić. . Opcje kodów dostępu do systemu iOS to:

- Sześciocyfrowy kod dostępu

- Czterocyfrowy kod numeryczny

- Niestandardowy kod numeryczny (dowolna liczba cyfr)

- Niestandardowy kod alfanumeryczny (dowolna liczba liter i cyfr)

Podczas korzystania z kodu dostępu należy rozważyć inną opcję: Usuń dane. Ta opcja usuwa wszystkie dane z urządzenia. Nie pamiętasz hasła do iPhone'a lub iPada? Oto jak zresetować hasło! Zapomniałeś hasła do iPhone'a lub iPada? Oto jak zresetować hasło! Zapomniałeś hasła do iPhone'a lub iPada, a urządzenie jest wyłączone? Oto jak odblokować wyłączonego iPhone'a lub iPada i przywrócić dane. po dziesięciu nieudanych próbach podania hasła. Jeśli ta opcja jest wyłączona, urządzenie będzie musiało zostać przywrócone w iTunes (po dziesięciu nieudanych próbach).

Android

Android oferował technologię odblokowywania twarzy przed iOS, ale miał te same problemy. Blokada rozpoznawania twarzy Samsung Galaxy S8 została łatwo oszukana przez zdjęcie. Sprawdź wideo poniżej.

Podobnie jak w przypadku wielu urządzeń z Androidem, opcje zabezpieczeń są nieco specyficzne dla Twojego urządzenia. Na przykład, mój S8 ma skaner tęczówki Czy skanery siatkówki / tęczówki to kolejny poziom Mobile Security? Czy skanery siatkówki / tęczówki to kolejny poziom bezpieczeństwa mobilnego? Krąży plotka, że Samsung Galaxy Note 4 może mieć wbudowany skaner siatkówki lub tęczówki oka. Brzmi jak film science fiction, ale tego rodzaju spersonalizowane mechanizmy blokowania nie zawsze są idealne. , ale inne najnowsze urządzenia innych producentów nie. Podobnie skanery odcisków palców nie są dostępne we wszystkich urządzeniach.

W większości użytkownicy Androida 8.0 będą mieli dostęp do następujących standardowych funkcji blokowania:

- Swipe: brak ochrony, zatrzymuje otwieranie aplikacji w kieszeni

- Wzór: niski do średniego poziomu ochrony, czasem odgadywany na podstawie smug na ekranie smartfona, istnieje oprogramowanie do łamania zabezpieczeń

- PIN: średnia do wysokiej ochrony, do 16 cyfr

- Hasło: średnia do wysokiej ochrony, do 16 znaków alfanumerycznych

Najlepszą opcją jest połączenie funkcji bezpieczeństwa, takich jak skanowanie odcisków palców za pomocą kodu PIN i tak dalej. W ten sposób, jeśli jedna bariera zostanie zerwana, zawsze istnieje kopia zapasowa.

Jednak Android jako open source jest błogosławieństwem i przekleństwem. Czy Android jest naprawdę open source? I czy to w ogóle ma znaczenie? Czy Android jest naprawdę Open Source? I czy to w ogóle ma znaczenie? Tutaj badamy, czy Android jest naprawdę open source. W końcu jest oparty na systemie Linux! . Istnieje oprogramowanie typu open source do łamania blokad wzorców Androida Nowe badania dowodzą, że wzorce odblokowujące Androida są nowe Badania dowodzą, że wzorce odblokowujące Androida są zasysane Jeśli odblokujesz swój telefon z Androidem za pomocą wzoru, powinieneś rozważyć użycie kodu PIN. Ponieważ nowe badania pokazują, że wzorce odblokowywania Androida naprawdę nie są bezpieczne. , zwykle robi to w mniej niż pięć próbach. Ponadto istnieje kilka metod całkowitego ominięcia standardowego ekranu blokady i wejścia do rdzenia urządzenia z Androidem. Czy czekasz na plus? Istnieje wiele doskonałych dodatkowych aplikacji zabezpieczających Androida. Możesz łatwo zwiększyć swoje bezpieczeństwo za darmo. Ponadto użytkownicy Androida mogą ustawić obszary Smart Lock Smart Lock na Androidzie znacznie ułatwia blokowanie telefonu Smart Lock na Androidzie sprawia, że blokowanie telefonu jest łatwiejsze Irytujące jest zawsze odblokowywanie telefonu, ale nigdy nie jest bezpieczne, aby go nigdy nie blokować. Na szczęście jest ładny środek: Smart Lock. . Na przykład po podłączeniu do domowej sieci Wi-Fi urządzenie pozostanie odblokowane.

Podobnie jak w przypadku programów typu bloatware, problemy napotykane przez urządzenia z Androidem odnoszą się bezpośrednio do wersji producenta. Jest więcej niż jedna okazja, gdy opracowana przez producenta wersja Androida jest podatna na problemy z nadpisywaniem kodu PIN i hasła, podczas gdy zapasowy system Android pozostaje bezpieczny.

Blokowanie, kody PIN, wyniki haseł

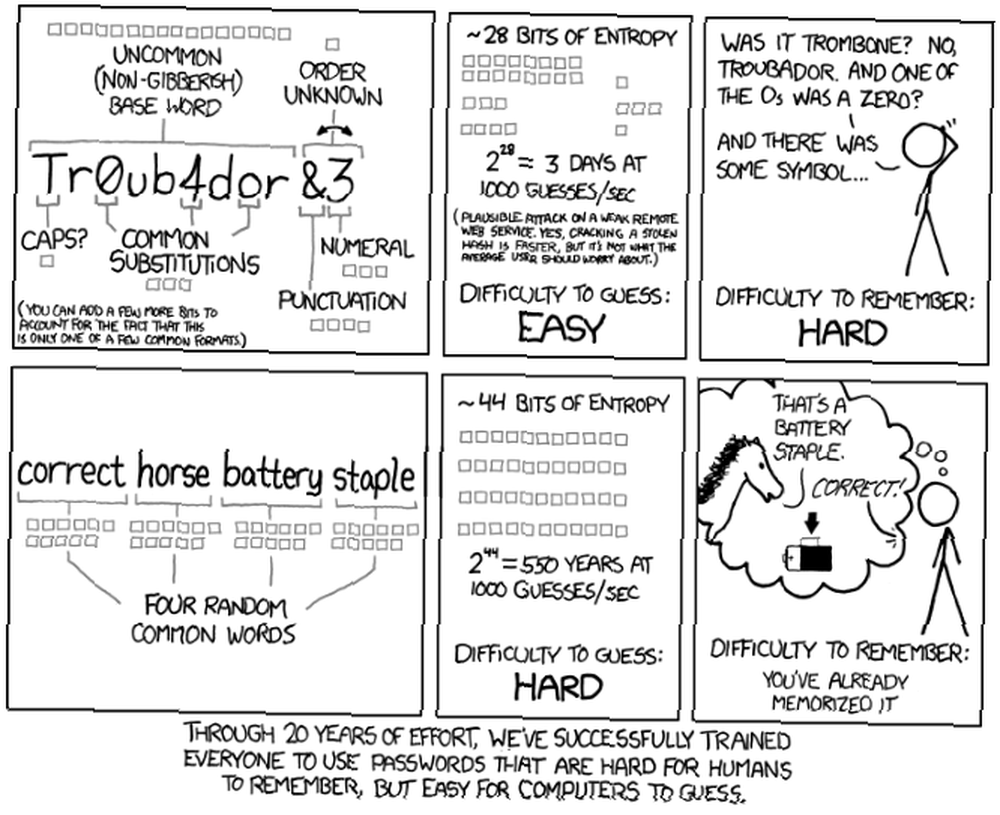

Zamknięta sekcja, ale myślę, że iOS 11 ją wygrywa. iOS 11 pozwala na nieograniczoną długość alfanumerycznych haseł. Oznacza to, że użytkownicy mogą tworzyć długie hasła, takie jak męczennik cichy ślepy holujący wilki beczkowe stado lub rout axiom afire chudy sarkazm wyrównać terapię. Te hasła używają 44 znaków i będą wymagały epoki, by użyć siły. Poniżej znajduje się niezwykle istotny xkcd:

I chociaż możesz rozbudować swoje zabezpieczenia Androida za pomocą aplikacji, które pozwalają na długie hasła, nie jest ono wbudowane w podstawową funkcjonalność.

Jak wspomniano powyżej, połącz opcje bezpieczeństwa, aby uzyskać większy zasięg.

Bezpieczeństwo App Store i Play Store

Apple App Store i Google Play Store to miejsce, w którym użytkownicy iOS i Android pobierają odpowiednio aplikacje. Wiele aplikacji działa w obu sklepach, ale to nie oznacza, że ich zabezpieczenia są takie same. Podejście do bezpieczeństwa w obu sklepach z aplikacjami zostało dostosowane w ciągu ostatnich lat, gdy zarówno Apple, jak i Google uczą się od siebie nawzajem (zwłaszcza Google). Ale który sklep z aplikacjami ma najlepsze zabezpieczenia?

iOS: App Store

App Store od dawna uważany jest za znacznie bezpieczniejszy niż odpowiednik Androida. Czemu? Ponieważ Apple ściśle kontroluje proces opracowywania systemu iOS. Istnieje znacznie więcej obręczy do przeskoczenia, przyciągając głębszą ocenę i proces bezpieczeństwa.

Nie oznacza to, że App Store nie ma problemów z bezpieczeństwem.

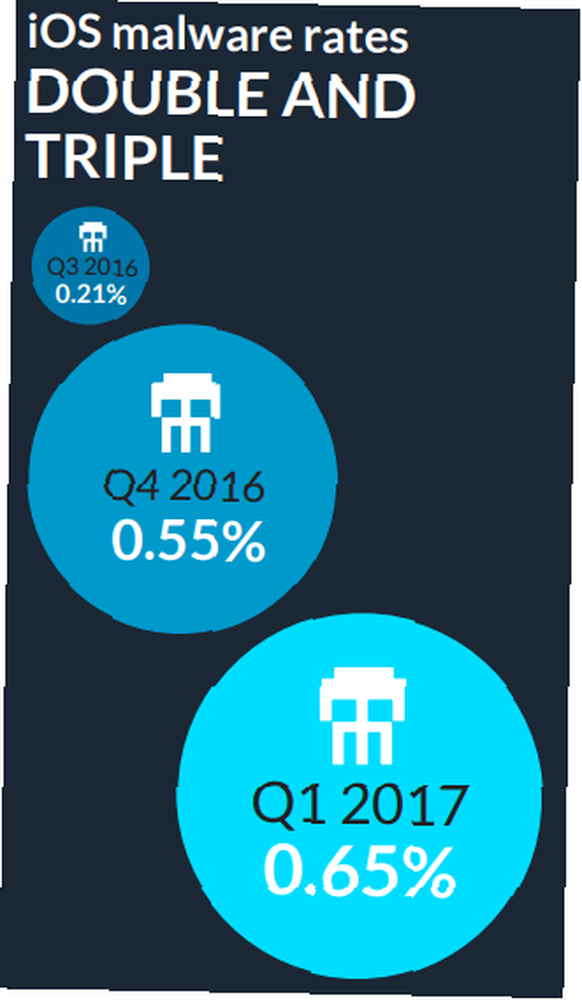

W 2015 r. Apple usunął setki aplikacji zainfekowanych złośliwym oprogramowaniem XCodeGhost Jak naprawić 5 typowych zagrożeń bezpieczeństwa iPhone'a i iPada Jak naprawić 5 typowych zagrożeń bezpieczeństwa iPhone'a i iPada Nowe zagrożenia bezpieczeństwa dowodzą, że urządzenia Apple nie są już „kuloodporne”. Właściciele iPhone'ów i iPadów muszą wiedzieć, jakie zagrożenia mogą napotkać i jak je naprawić w najgorszym przypadku. . A wcześniej pojawił się WireLurker, Masque Attack i AceDeceiver Cracked: AceDeceiver instaluje złośliwe oprogramowanie na fabrycznych iPhone'ach Pęknięty: AceDeceiver instaluje złośliwe oprogramowanie na fabrycznych iPhone'ach Nowe złośliwe oprogramowanie iPhone'a jest w stanie zainfekować fabrycznie skonfigurowane iPhone'y bez wiedzy użytkownika, wykorzystując podstawowe wady System FairPlay DRM firmy Apple. To zmienia rzeczy. , a także leżące u podstaw problemy z SSL (wszystkie są od dawna naprawione). W chwili pisania tego artykułu Apple czyści aplikacje innych firm, które nie są w stanie pokryć swoich opłat. Dotyczy to aplikacji zawierających zbędny kod lub próbujących wstrzyknąć alternatywne reklamy po pobraniu. Ponadto niedawny raport Skycure [PDF] eksplorujący hakowanie iOS wykazał, że złośliwe oprogramowanie na iOS rośnie kwartalnie.

Android: Sklep Play

W sklepie Google Play jest więcej niż kilka problemów ze złośliwym oprogramowaniem. Czy Twój telefon z Androidem został zainfekowany złośliwym oprogramowaniem? Czy Twój telefon z Androidem został zainfekowany złośliwym oprogramowaniem? W jaki sposób złośliwe oprogramowanie dostaje się na urządzenie z Androidem? W końcu większość użytkowników instaluje aplikacje tylko za pośrednictwem Sklepu Play, a Google pilnuje tego, aby złośliwe oprogramowanie się nie przedostało, prawda?…. W rzeczywistości liczby są zaskakujące. Ostatnie badanie wykazało niektóre złośliwe aplikacje pobrane nawet do 4,2 miliona. Badacze bezpieczeństwa w Check Point zauważyli, że nawet po tym, jak Google usunie szkodliwe aplikacje, pojawią się nowe wersje, natychmiast przyciągając pliki do pobrania.

Ostatnio użytkownicy Androida walczą ze złośliwym oprogramowaniem, takim jak Xavier. Czy aplikacje Xavier zainfekowały złośliwe oprogramowanie na urządzeniu z Androidem? Czy aplikacje Xavier zainfekowały złośliwym oprogramowaniem na urządzeniu z Androidem? Nowa luka w zabezpieczeniach, Xavier, została odkryta na Androidzie - i była wykorzystywana przez pewien czas. Czy dotyczy to Twoich urządzeń? Co możesz z tym zrobić? , Judy, ExpensiveWall, Googlian Gooligan Malware zaraża 1 milion urządzeń z systemem Android Gooligan Malware zaraża 1 milion urządzeń z systemem Android Nowy rodzaj złośliwego oprogramowania zainfekował już milion urządzeń z Androidem. To złośliwe oprogramowanie, nazywane Gooligan, rootuje system Android, zapewniając hakerom pełną kontrolę nad urządzeniami użytkowników. , Godless i SonicSpy. Główną korzyścią dla twórców szkodliwego oprogramowania jest sama gama urządzeń z Androidem, z których wiele działa na poważnie przestarzałych wersjach Androida. Miliony aplikacji są podatne na pojedynczy hack bezpieczeństwa Jak miliony aplikacji są podatne na jeden hack bezpieczeństwa OAuth jest otwartym standardem używanym aby umożliwić Ci logowanie się do aplikacji lub strony internetowej innej firmy przy użyciu konta Facebook, Twitter lub Google - i jest podatna na ataki hakerów. . Te niezałatane, wrażliwe urządzenia są cudownym, nisko wiszącym owocem dla twórców szkodliwego oprogramowania.

Odpowiedź Google na bieżące problemy ze złośliwym oprogramowaniem nie zawsze była tak szybka, jak chcieliby użytkownicy Androida. Jednak w 2017 roku Google wprowadził szereg środków, aby zatrzymać rozprzestrzenianie się aplikacji zainfekowanych złośliwym oprogramowaniem. Największą aktualizacją funkcji był Google Play Protect, pakiet bezpieczeństwa aplikacji, który zapewnia bezpieczeństwo na kilka sposobów. Jak Google Play Protect sprawia, że Twoje urządzenie z Androidem jest bardziej bezpieczne Jak Google Play Protect sprawia, że Twoje urządzenie z Androidem jest bardziej bezpieczne Być może widziałeś „Google Play Protect „wyskakuje, ale co to właściwie jest? A jak ci to pomaga? , w tym skanowanie urządzenia, weryfikacja aplikacji przed pobraniem i śledzenie urządzenia.

Android zawsze będzie zagrożony. Jak potwierdzą użytkownicy systemu Windows, jeśli korzystasz z najpopularniejszego systemu operacyjnego, jesteś potencjalnym celem złośliwego oprogramowania.

Ponieważ każdy, w dowolnym miejscu może łatwo opracować aplikację na Androida, system jest otwarty na nadużycia. A chłopcy ludzie to wykorzystują. System Google Play Protect nie jest niezwykle trudny do gry W jaki sposób złośliwe oprogramowanie dostaje się do smartfona? W jaki sposób złośliwe oprogramowanie dostaje się do smartfona? Dlaczego dostawcy złośliwego oprogramowania chcą zainfekować smartfon zainfekowaną aplikacją i w jaki sposób złośliwe oprogramowanie dostaje się do aplikacji mobilnej? , zarówno. Programiści po prostu ustawiają złośliwy aspekt swojego kodu w celu wdrożenia na przełączniku czasowym lub pobrania złośliwego kodu po zainstalowaniu przez użytkownika legalnej aplikacji.

Wyniki App Store i Play Store

Tutaj jest wyraźny zwycięzca: iOS. Apple konsekwentnie dąży do tego, aby App Store był całkowicie wolny od złośliwego oprogramowania, królując w procesie tworzenia aplikacji i ściśle monitorując tych, którzy chcą publikować swoje aplikacje. Google robi postępy w zakresie ochrony użytkowników Androida. Niestety sama liczba urządzeń z przestarzałymi i podatnymi na ataki wersjami Androida oznacza, że ta nieustanna walka musi być kontynuowana.

Błędy, exploity i częstotliwość aktualizacji

Nie zamierzam zagłębiać się w tę sekcję tak dokładnie jak inni. Mówiąc najprościej, iOS ma mniej błędów i mniej exploitów niż Android. Częstotliwość aktualizacji jest nieco bardziej kontrowersyjna.

Kiedy Apple aktualizuje iOS, aktualizuje cały rdzeń: aplikacje, dialer, Siri i wszystko inne pomiędzy. Apple również dłużej obsługuje swoje urządzenia. Jednak po zakończeniu obsługi urządzenia z systemem iOS jest to sprawa bardziej terminalna. Starsze urządzenia skrzypią pod ciężarem nowszych wersji iOS 5 powodów, dla których Twój telefon zwalnia z czasem 5 powodów, dla których Twój telefon zwalnia z czasem Czy Twój smartfon nagle się spowalnia? Mamy dobre wieści: nie oszalejesz. Ta utrata mocy urządzenia dotyka zarówno użytkowników Androida, jak i iOS. Urządzenia z czasem zwalniają. Dlatego. i przestają działać.

Z drugiej strony stare urządzenie z Androidem nie otrzyma pełnych aktualizacji, ale nadal będzie działać z powodu ogromnego zakresu obsługi aplikacji dla nieaktualnych wersji. (Jest to główny punkt sprzedaży Androida i pewny powód jego globalnej popularności).

Ochrona przed złośliwym oprogramowaniem i oprogramowaniem ransomware

W ostatniej części rozważymy ochronę przed złośliwym oprogramowaniem i oprogramowaniem ransomware. Przyjrzeliśmy się App Store i Play Store, ale w jaki sposób systemy operacyjne chronią przed bezpośrednimi zagrożeniami?

iOS

Apple zintegrowało zabezpieczenia iOS od podstaw. iOS ma doskonałe sandboxing Jaki jest najbezpieczniejszy mobilny system operacyjny? Jaki jest najbezpieczniejszy mobilny system operacyjny? Walcząc o tytuł najbezpieczniejszego mobilnego systemu operacyjnego, mamy: Android, BlackBerry, Ubuntu, Windows Phone i iOS. Który system operacyjny najlepiej radzi sobie z atakami online? między aplikacjami a systemem operacyjnym. To samo ogranicza luki w kodzie, czyniąc użytkowników iOS wyjątkowo bezpiecznymi. Firma Apple posunęła się nawet do usunięcia szeregu aplikacji antywirusowych w 2015 r., Ponieważ były one bezużyteczne (do tego stopnia, że faktycznie wprowadziły luki).

Wszystkie aplikacje są w trybie piaskownicy, nie mają dostępu do plików przechowywanych przez inne urządzenia, ani nawet wprowadzają niepotrzebnych zmian w urządzeniu iDevice. Warstwy systemu iOS zapewniają ogólne bezpieczeństwo aplikacji za pomocą podpisywania kodu, analizy procesu wykonawczego i specjalistycznej obsługi rozszerzeń.

Przeczytaj Przewodnik po zabezpieczeniach dla systemu iOS [PDF], ponieważ jest naprawdę fascynujący.

Android

Android ma również wysoki poziom wbudowanych funkcji bezpieczeństwa. Piaskownica aplikacji na Androida izoluje dane aplikacji i wykonywanie kodu, zabezpieczając dane między aplikacjami. Podobnie jak iOS, aplikacje nie mogą się ze sobą komunikować.

Istnieją jednak dwie główne różnice między iOS i Androidem. Pierwszy to uprawnienia aplikacji kontrolowane przez użytkownika. Złośliwy kod może wykorzystywać uprawnienia poszczególnych aplikacji i nadużywać system. Drugi dotyczy natury Androida. Jak już wspomniano, Android jest znacznie bardziej otwarty niż iOS. To z kolei oznacza, że użytkownicy Androida są po prostu narażeni na szerszą gamę złośliwego oprogramowania na Androida: 5 typów, które naprawdę musisz wiedzieć o złośliwym oprogramowaniu na Androida: 5 typów, które naprawdę musisz wiedzieć o złośliwym oprogramowaniu, może wpływać zarówno na urządzenia mobilne, jak i stacjonarne pomysłowość. Ale nie bój się: odrobina wiedzy i odpowiednie środki ostrożności mogą uchronić Cię przed zagrożeniami takimi jak ransomware i oszustwa związane z seksualizacją. .

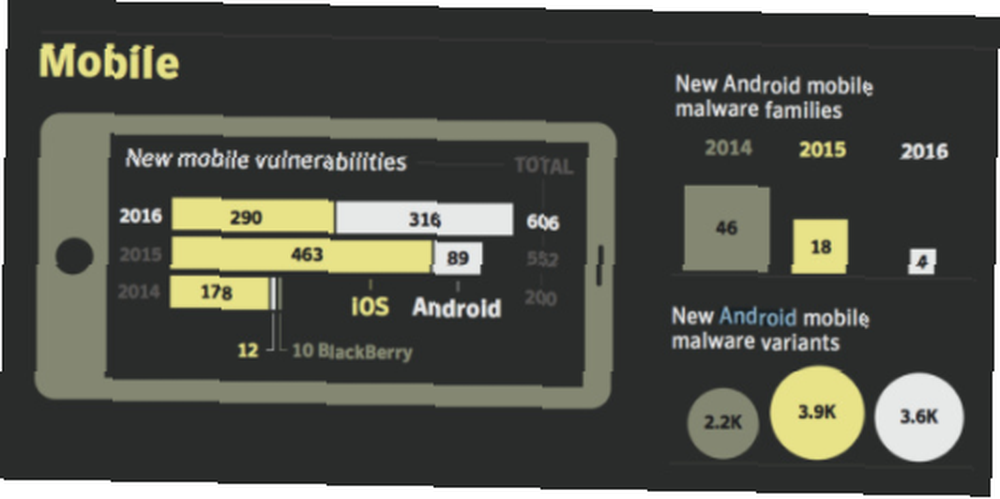

Na przykład raport firmy Symantec [PDF] podaje, że w latach 2014–2016 liczba nowych złośliwych programów dla systemu Android rodziny zmniejszyła się, ale ogólna liczba wariacje wzrosła.

Wynik ochrony przed złośliwym oprogramowaniem i oprogramowaniem ransomware

Zarówno Android, jak i iOS chronią użytkowników za pomocą zaawansowanego systemu warstw bezpieczeństwa. Niestety użytkownicy Androida spotykają znacznie więcej złośliwego oprogramowania i oprogramowania ransomware. Uważaj LeakerLocker: Ransomware, który blokuje Twój telefon Uważaj LeakerLocker: Ransomware, Który blokuje Twój telefon Jak 50 USD brzmi jak płatność okupu? Nie, nie kusz się - jeśli Twoje urządzenie z Androidem zostało zainfekowane przez LeakerLocker, oszuści nigdy Cię nie opuszczą. Oto co robić. ze względu na otwarty charakter systemu operacyjnego.

Jako taki, iOS oferuje lepszą ochronę przed złośliwym oprogramowaniem i oprogramowaniem ransomware.

Dodatkowe funkcje bezpieczeństwa

Niektórzy użytkownicy rozważą te standardowe funkcje bezpieczeństwa. Są one jednak zaawansowane dla większości użytkowników.

Pełne szyfrowanie dysku

Zarówno użytkownicy Androida, jak i iOS mają dostęp do pełnego szyfrowania dysku. 7 powodów, dla których warto szyfrować dane smartfona 7 powodów, dla których należy szyfrować dane smartfona Czy szyfrujesz urządzenie? Wszystkie główne systemy operacyjne na smartfony oferują szyfrowanie urządzeń, ale czy należy go używać? Oto dlaczego szyfrowanie smartfona jest opłacalne i nie wpłynie na sposób korzystania ze smartfona. . Jednak użytkownicy iOS domyślnie używają pełnego szyfrowania dysku, o ile mają włączone hasło. Pamiętasz ogromny spór między rządem USA a Apple w sprawie San Bernardino iPhone? To dlatego, że był zaszyfrowany! Dlaczego nigdy nie powinniśmy pozwolić rządowi złamać szyfrowania Dlaczego nie powinniśmy pozwolić rządowi złamać szyfrowania Życie z terroryzmem oznacza, że regularnie spotykamy się z wezwaniem do naprawdę absurdalnego pojęcia: stworzyć dostępne dla rządu backdoory szyfrujące. Ale to nie jest praktyczne. Oto dlaczego szyfrowanie jest niezbędne w codziennym życiu. Pełne szyfrowanie dysku w systemach iOS i Android jest powiązane ze sprzętem systemowym, co utrudnia wyodrębnienie kluczy prywatnych.

W przeszłości jednak urządzenia z Androidem były zagrożone i dla tych urządzeń istnieje szerszy zakres potencjalnych wektorów ataku.

Obsługa VPN

Zarówno iOS, jak i Android mają rozbudowaną zintegrowaną obsługę VPN. Android ma szerszy zakres konfigurowalnych rozwiązań VPN Podłącz swój smartfon do niemal każdej sieci VPN za pomocą OpenVPN Connect Podłącz swój smartfon do prawie dowolnej sieci VPN za pomocą OpenVPN Connect Sieć VPN może pomóc w ochronie danych w ruchu. Ale co, jeśli Twój dostawca VPN nie oferuje aplikacji? Oto jak skonfigurować prawie każdą sieć VPN na smartfonie za pomocą OpenVPN Connect. które działają bezpośrednio z systemem operacyjnym.

Wymienna bateria

W poszukiwaniu “prawdziwe” prywatności, niektórzy użytkownicy smartfonów wyjmują baterię, aby pozbawić urządzenie zasilania. Urządzenia z systemem iOS są zamknięte - bateria jest niedostępna. Jeśli dotyczy to Ciebie, rozważ urządzenia z Androidem według producenta według producenta.

A zwycięzcą jest?

Ogólnie rzecz biorąc, iOS jest najbezpieczniejszym mobilnym systemem operacyjnym. Z pewnością istnieją sposoby na poprawę bezpieczeństwa urządzenia z Androidem bardzo. Ale po wyjęciu z pudełka, iOS pokonuje Androida prawie pod każdym względem.

Czy trzymasz się iOSa ze względu na jego bezpieczeństwo? A może Android może być równie bezpieczny? Jakie masz funkcje bezpieczeństwa smartfona? Daj nam znać w komentarzach poniżej!