Joseph Goodman

0

1178

187

Ciągle grasują: oszustów dzwoniących na zimno, którzy twierdzą, że pochodzą “Wsparcie techniczne systemu Windows”, którzy w rzeczywistości mają nikczemny cel - pobieranie programów szpiegujących i / lub naliczanie opłat za ich pomoc, gdy są zdalnie połączeni (lub, co gorsza, oba).

To jeden z największych oszustw w Internecie i nadal trwa. Fakt, że utrzymuje się, zdecydowanie sugeruje, że oszustwo nadal działa, a ponieważ VOIP oferuje niskie koszty ogólne dla niekończących się połączeń na zimno, postacie te mają środki, aby zadzwonić do tylu osób, ile mogą zmieścić się w dniu roboczym.

Ale nie bądźmy dobroczynni. To nie jest praca, ale przestępstwo. To kradzież, czysta i prosta.

Odbieranie połączenia

Właściwie otrzymałem dwa połączenia z “Wsparcie techniczne systemu Windows” oszuści.

Pierwszy, tuż po obiedzie, złapał mnie w złym momencie. Śniegnięty pracą, lakonicznie wybuchnąłem śmiechem i nie zatrzymałem się, dopóki rozmówca się nie rozłączył. Niestety nie dostali podpowiedzi.

Sześć godzin później nadeszła kolejna rozmowa. Być może ta sama dama, nie wiem, ponieważ nie przyjąłem imienia pierwszego dzwoniącego. Ta, pomimo silnego indyjskiego akcentu, nazywała się Rachel, jedna z najbardziej angielskich nazwisk, jakie można znaleźć. Oczywiście jest to część taktyki, aby przedstawić “cywilizowany” okleina legalności tego, co jest, z pewnością w głębi duszy, zadziwiającym wezwaniem.

Ponieważ samo wywołanie jest niewiarygodne, sugeruje, za pomocą skryptu, że oszuści przywołujący bardzo ściśle się trzymają, że Microsoft może wykryć, czy Twój komputer ma “infekcja”. Wyraźnie to rozumieją, dzwoniący. To nie jest wezwanie do wirusów, ponieważ oprogramowanie antywirusowe twojego komputera może sobie z nimi poradzić. Nie, o to chodzi “infekcje”, luźne odniesienia do złośliwego oprogramowania.

A tak przy okazji, to właśnie oni handlują.

Gładkie, uprzejme wsparcie techniczne “Ekspert”

Teraz akurat włączyłem trzy komputery w dniu połączenia. Mój zwykły Surface Pro, mój Raspberry Pi i laptop Toshiba z systemem Linux Mint. To oszustwo jest przeznaczone do użytku tylko na komputerach z systemem Windows i, jak zapewne wiesz, problemy z bezpieczeństwem systemu Linux i wirusy są rzadkie.

Prawdopodobnie możesz zobaczyć, dokąd to zmierza…

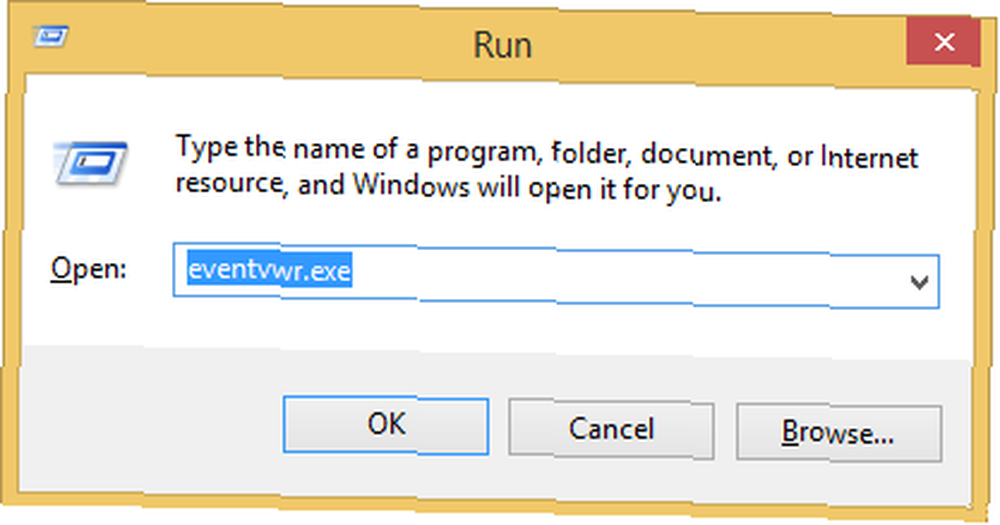

Gdy Linux Mint został uruchomiony przede mną, nie mogłem się powstrzymać przed zrobieniem przykładu dla tych ludzi. Więc wyjaśniłem “Rachel” jak nie byłem w stanie wyświetlić pola Uruchom po naciśnięciu klawisza Windows i R. Otwarcie pola Uruchom to kluczowa strategia oszustwa, zaprojektowana, aby pokazać Ci “błędy” które są elementami znalezionymi w widoku Zabezpieczenia w Dzienniku zdarzeń, komponencie Windows. Ponieważ nie mogłem otworzyć Uruchom i wpisać polecenia eventvwr.exe, zostałem przekazany “Jonathan”…

Jak można usłyszeć w powyższym nagraniu ze strony YouTube, “ekspert” Zostałem przekazany, aby zasadniczo kontynuować scenariusz z nieco większym autorytetem, co niewątpliwie miało na celu miły głos pierwszego dzwoniącego “Zmięknij” ofiary.

Tak, ofiary, bo tacy jesteśmy. Niezależnie od tego, czy zostaniemy oszukani, czy uda nam się wykryć te bzdury, zanim przejdzie ono za daleko, każdy, kto zostanie poddany, jest ofiarą próby oszustwa.

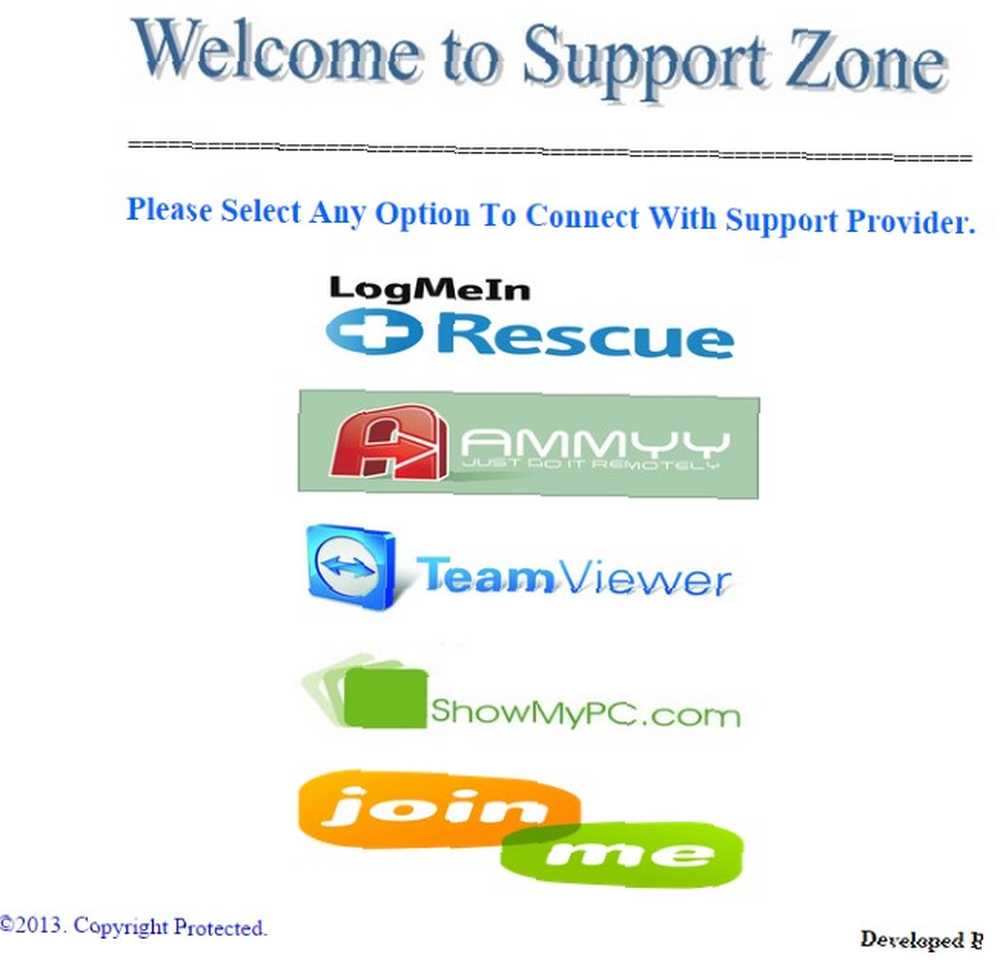

W końcu, gdy okno Uruchom nie otwiera się (pamiętaj, że używałem Linux Mint) “Jonathan” prosi mnie o odwiedzenie strony internetowej, support24.6te.net. Z oczywistych powodów nie linkujemy do niego, ale jeśli sprawdzimy wynik WhoIs, mogłoby się wydawać, że witryna jest hostowana jako subdomena dostawcy usług internetowych lub innego bezpłatnego hosta. Przegląd strony ujawnia niewyszukany pojedynczy plik HTML z osadzonym CSS. Niezupełnie profesjonalny strój; raczej klasyczne oznaki oszustwa.

Następnym krokiem, niezależnie od tego, czy okno Uruchom można otworzyć, czy nie, jest zainstalowanie oprogramowania o nazwie AMMYY (który twierdzi, że jest świadomy tego, że jego oprogramowanie jest wykorzystywane w ten sposób niewłaściwie, ale pojawia się w wielu miejscach jako niezaufana usługa Cold Calling Computer Technicians : Nie zakochaj się w takim oszustwie [ostrzeżenie o oszustwie!] Technicy na telefon na zimno: Nie zakochaj się w takim oszustwie [ostrzeżenie o oszustwie!] Prawdopodobnie słyszałeś termin „nie oszukuj oszusta”, ale Zawsze lubiłem „nie oszukuj pisarza technicznego”. Nie twierdzę, że jesteśmy nieomylni, ale jeśli twoje oszustwo dotyczy Internetu, systemu Windows…) aplikacja pulpitu zdalnego w stylu TeamViewer 4 Pulpit zdalny Aplikacje do pobierania plików w systemie Windows i Beyond 4 Aplikacje na pulpicie zdalnym do pobierania plików w systemie Windows i Beyond Firma Microsoft niedawno usunęła funkcję „Pobierz” SkyDrive. Tutaj pokazujemy, w jaki sposób możesz uzyskać dostęp do plików zdalnie na i z różnych urządzeń, w tym Mac, Linux, iOS i Android. , faworyzowany przez tego rodzaju oszustwa, które umożliwiają im dostęp do twojego komputera. W tym momencie oszustwo ożywa, jak “infekcje” zostaną znalezione i zostaniesz obciążony za ich usunięcie. Jednocześnie oszuści mogą instalować złośliwe oprogramowanie, takie jak keyloggery trojańskie i oprogramowanie szpiegujące.

Teraz wziąłem “Jonathan” o ile mogłem, zanim ostatecznie się nudziłem, zdając sobie sprawę, że zmarnowałem około 25 minut ich czasu i sprawiając, że mój Linux się ujawnił. Ale powinieneś odłożyć słuchawkę, gdy tylko usłyszysz, że ktoś dzwoni do ciebie nieoczekiwanie, próbuje naprawić komputer. Nawet jeśli * poprosiłeś * o wsparcie telefoniczne od dostawcy komputera lub działu IT, sprawdź ich tożsamość przed kontynuowaniem.

Następstwa: co powinieneś zrobić dalej

Jeśli wylądowałeś tutaj po tym, jak zostałeś złapany przez to oszustwo, musisz działać szybko. Matthew Hughes wcześniej opisał, co musisz zrobić natychmiast. Co powinieneś zrobić po zakochaniu się w fałszywym oszustwie wsparcia IT? Co powinieneś zrobić po zakochaniu się w fałszywym oszustwie wsparcia IT? Wyszukaj „fałszywe oszustwo związane z pomocą techniczną”, a zrozumiesz, jak często występuje na całym świecie. Kilka prostych środków ostrożności po zdarzeniu może pomóc ci poczuć się mniej ofiarą. , co w zasadzie polega na anulowaniu kart kredytowych i skontaktowaniu się z wystawcą karty kredytowej w celu uzyskania zwrotu pieniędzy, ponieważ pieniądze zostały wypłacone w nieuczciwy sposób.

Powinieneś również przejść na Facebooka i pozwolić, aby jak najwięcej twoich kontaktów, przyjaciół i rodziny w okolicy wiedziało, że oszustwo jest wymierzone w twój region. Oszuści zwykle koncentrują się na numerze kierunkowym, więc jeśli zostałeś zaatakowany, są szanse, że inne osoby w okolicy również będą. Należy jednak pamiętać, że istnieje wiele odmian tego oszustwa, w tym jeden, w którym dzwonisz do oszusta udającego profesjonalistę Co to jest fałszywe wsparcie techniczne i dlaczego nie powinieneś ufać wszystkim, co widzisz w Google Co to jest fałszywe wsparcie techniczne i dlaczego jesteś Nie należy ufać wszystkim, co widzisz w Google. Siedzisz w domu, dbając o własną firmę. Nagle dzwoni telefon. Odbierasz, a to jest Microsoft (lub Norton, Dell lub…). W szczególności jest inżynierem wsparcia i jest zaniepokojony - zaniepokojony… .

Czy zostałeś dotknięty tym oszustwem? Czy znasz kogoś, kto ma lub jest na to podatny? Podziel się swoimi komentarzami poniżej, ale poświęć chwilę, aby podzielić się tym z każdym, kto Twoim zdaniem mógłby skorzystać.

Kredyty obrazkowe: Wołanie złodzieja za pośrednictwem Shutterstock