Brian Curtis

0

4653

917

Smartfony stały się wszechobecne, co prowadzi do mnóstwa sposobów naruszania twojej prywatności. Chociaż możesz zainstalować aplikacje ukierunkowane na prywatność, aby poprawić sytuację, bądźmy szczerzy: używając smartfona rezygnujesz z prawie całej prywatności.

Zobaczmy, w jaki sposób Twój smartfon zdradza Twoją prywatność.

1. Metadane lokalizacji zdjęcia

Czy wiesz, że domyślnie każde zdjęcie zrobione na Androidzie i iOS zawiera informacje o lokalizacji? Oznacza to, że każde zrobione zdjęcie może ujawnić zdjęcia online i prywatność: 4 rzeczy do sprawdzenia przed przesłaniem zdjęć online i prywatność: 4 rzeczy do sprawdzenia przed przesłaniem Uwielbiasz udostępniać swoje najlepsze zdjęcia online, ale ile czy naprawdę ujawniasz światu? Możesz dzielić się z nieznajomymi więcej niż myślisz. gdzie byłeś i gdzie często się wybierasz.

Deweloper Felix Krause stworzył aplikację sprawdzającą koncepcję, która pokazała, jak niebezpieczne jest to. Każda aplikacja, której zezwalasz na dostęp do swoich zdjęć, może zbierać z nich lokalizacje. Korzystając z tego, mogą powiedzieć, gdzie zaczynasz i kończysz podróż, gdzie pracujesz i nie tylko.

? Każda aplikacja uzyskuje pełny dostęp do miejsca, w którym byłeś przez ostatnie lata w ciągu sekundy, gdy przyznasz dostęp do zdjęć https://t.co/cLAMzibRrj pic.twitter.com/vRaUxdAxds

- Felix Krause (@KrauseFx) 27 września 2017 r

Geotagowanie zdjęć jest przydatne do zapamiętania, gdzie je zabrałeś, ale powiedzielibyśmy, że wady przeważają nad korzyściami.

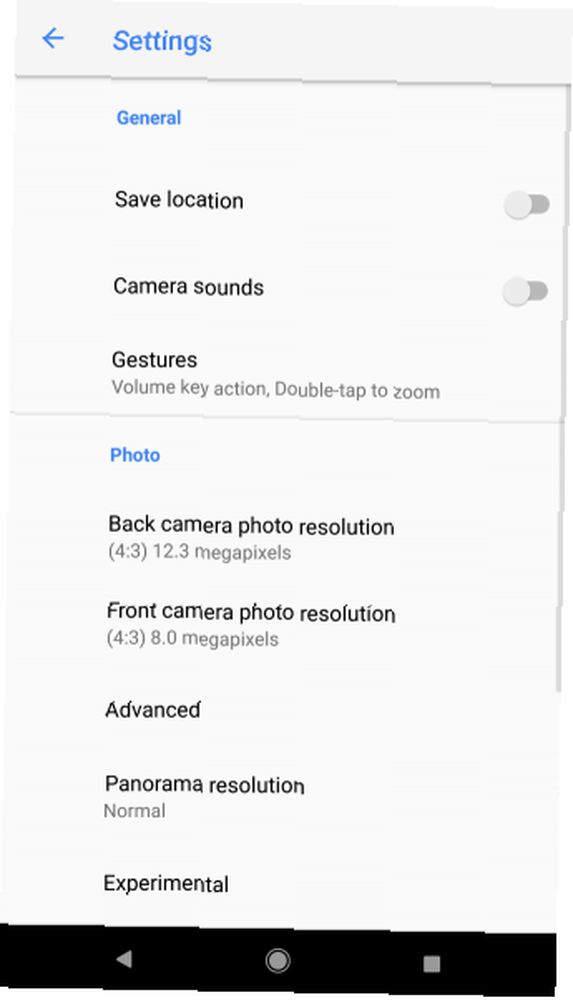

Aby wyłączyć to tagowanie w Androidzie, otwórz aplikację Aparat. Naciśnij trzy kropki Menu przycisk i wybierz Ustawienia. Wyłącz Zapisz lokalizację opcje tutaj.

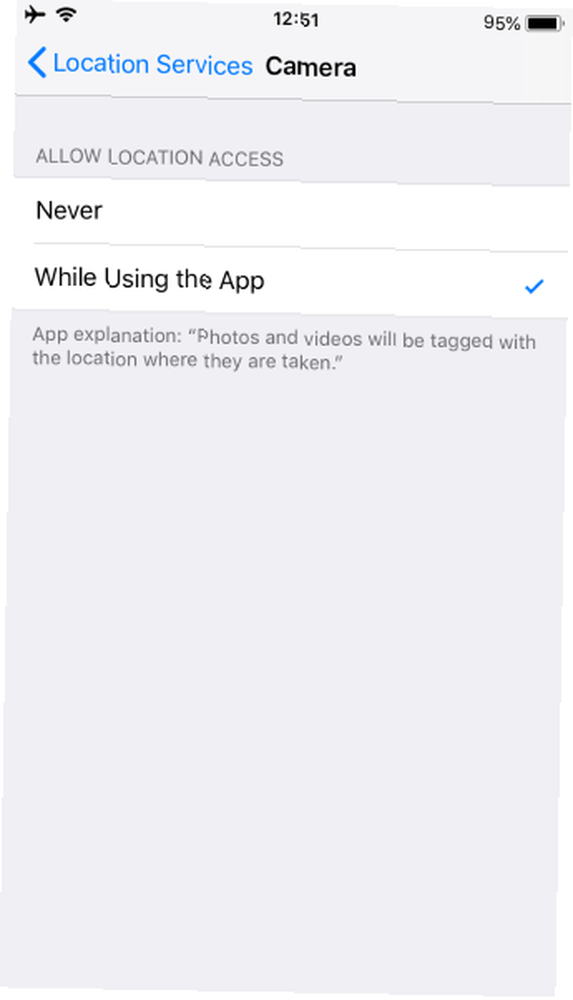

W przypadku iOS przejdź do Ustawienia> Prywatność> Usługi lokalizacji. Wybierz Aparat fotograficzny z listy i wybierz Nigdy aby wyłączyć tagowanie lokalizacji.

2. Tajne nagrywanie ekranu

Często obawia się, że aplikacje używają mikrofonu telefonu do nagrywania wszystkiego, co mówisz. Ale co z aplikacjami rejestrującymi zawartość ekranu?

Niestety ten mobilny odpowiednik keyloggera jest rzeczywistością.

W połowie 2018 r. Alphr poinformował, że analitycy bezpieczeństwa stwierdzili, że wiele aplikacji na Androida wysyłało zrzuty ekranu i filmy z ekranów użytkowników stronom trzecim. Na iOS ZDNet omawiał badaczy, którzy znaleźli kod w aplikacji Uber, który pozwalał jej nagrywać ekrany ludzi.

Możesz sobie wyobrazić, jakie szkody może to spowodować. Codziennie na ekranie telefonu pojawia się wiele informacji, których wolisz nie udostępniać innym. Prywatne rozmowy tekstowe, żenujące wyszukiwania w sieci, hasła, nieprzyzwoite zdjęcia itp. Mogą być dostępne na zewnątrz.

3. Uprawnienia aplikacji

Napisaliśmy wcześniej, w jaki sposób uprawnienia aplikacji mogą zagrozić Twojej prywatności. 5 Uprawnienia aplikacji na smartfony, które musisz dziś sprawdzić. 5 Uprawnienia aplikacji na smartfony, które musisz dziś sprawdzić. Uprawnienia na Androida i iOS mogą być nadużywane na różne sposoby. Nie pozwól, aby Twój telefon wyciekł do reklamodawców. Oto jak przejąć kontrolę nad uprawnieniami aplikacji. . Gdy aplikacje chcą korzystać z poufnych informacji, takich jak Twoja lokalizacja lub mikrofon, musisz najpierw udzielić pozwolenia.

Zarówno Android, jak i iOS pozwalają przełączać poszczególne uprawnienia, co jest świetne. Ponieważ jednak aplikacje mogą uzyskać dostęp do tych informacji w dowolnym momencie, gdy na to zezwolisz, nie wiadomo, jakie naruszenia prywatności popełniają aplikacje.

Możesz pozwolić aplikacji używać mikrofonu do nagrywania wiadomości głosowych, ale potajemnie słucha oglądanych programów telewizyjnych, aby pomóc reklamodawcom w tworzeniu profilu wokół ciebie. Lub aplikacje z dostępem do kontaktów mogą przesyłać je na listy spamowe.

Mądrze jest przeczytać politykę prywatności firmy przed zainstalowaniem jej aplikacji, ale nie zawsze jest to możliwe. Aplikacje są fantastyczne, ale zapewnienie darmowym aplikacjom pełnego dostępu do danych osobowych bez sprawdzania ich celu stanowi poważne naruszenie prywatności.

4. Śledzenie przeglądarki

Twój smartfon nie jest odporny na wszechobecne śledzenie w Internecie. Za każdym razem, gdy odwiedzasz strony internetowe, zbierają one informacje o Twojej lokalizacji. 4 Przykłady tego, w jaki sposób śledzenie lokalizacji na smartfonie może naruszać Twoją prywatność 4 Przykłady, w jaki sposób śledzenie lokalizacji na smartfonie może naruszać Twoją prywatność Wygoda śledzenia lokalizacji wiąże się ze znacznymi kosztami: twoją prywatnością i bezpieczeństwem. , przeglądarka, system operacyjny i podobne. Śledzące sygnały nawigacyjne i przyciski mediów społecznościowych mają na ciebie oko, bez względu na to, dokąd idziesz.

I to nawet nie obejmuje tego, co śledzi sama przeglądarka. Ponieważ Chrome pochodzi od Google, wykorzystuje informacje o przeglądaniu do stworzenia lepszego profilu reklamowego. I niektóre z najbardziej popularnych aplikacji na Androida (których nie należy instalować) Nie instaluj tych 10 popularnych aplikacji na Androida Nie instaluj tych 10 popularnych aplikacji na Androida Te aplikacje na Androida są bardzo popularne, ale zagrażają również Twojemu bezpieczeństwu i prywatności. Jeśli masz je zainstalowane, będziesz chciał je odinstalować po przeczytaniu tego. to przeglądarki wysyłające informacje do stron trzecich.

5. Czujniki w telefonie

Twój telefon zawiera mnóstwo czujników, które mierzą fizyczne informacje o urządzeniu. Obejmują one:

- Akcelerometr, który może mierzyć, gdzie wskazuje twój telefon, jak szybko się poruszasz oraz jakie kroki mają aplikacje fitness.

- Żyroskop, który śledzi małe ruchy. Jest to ważne w przypadku niektórych gier i zdjęć panoramicznych.

- Magnetometr, który informuje Twój telefon o kierunku północnym, gdy korzystasz z aplikacji map lub kompasu.

- GPS, który oczywiście pozwala Twojemu telefonowi dowiedzieć się, gdzie jesteś na świecie.

- Inne małe czujniki, takie jak czujnik zbliżeniowy do wykrywania telefonu przy uchu lub czujnik światła otoczenia do automatycznej regulacji jasności.

Różnorodne aplikacje (i system operacyjny urządzenia) mogą uzyskiwać dostęp do tych czujników do różnych celów. Jak wspomniano powyżej z uprawnieniami, nie wiadomo, które aplikacje rejestrują te informacje i używają ich przeciwko tobie. Korzystając z akcelerometru, aplikacje mogą stwierdzić, jak często telefon stoi nieruchomo lub kiedy masz go w kieszeni.

Do pobrania są nie tylko dane z telefonu; to fizyczna informacja o samym telefonie.

6. Bezpłatne publiczne sieci Wi-Fi

Bezpłatne i otwarte sieci Wi-Fi są dostępne prawie wszędzie. Chociaż są one z pewnością wygodne, rozmawialiśmy już wcześniej o zagrożeniach związanych z publiczną siecią Wi-Fi. 5 sposobów, w jakie hakerzy mogą wykorzystać publiczną sieć Wi-Fi, aby ukraść Twoją tożsamość. 5 sposobów, w jakie hakerzy mogą użyć publicznej sieci Wi-Fi, aby ukraść Twoją tożsamość. publiczne Wi-Fi - ale hackerzy też. Oto pięć sposobów, w jakie cyberprzestępcy mogą uzyskać dostęp do twoich prywatnych danych i ukraść twoją tożsamość, podczas gdy cieszycie się latte i bajglem. .

Możesz chronić się przed wieloma z nich za pomocą VPN, ale często są one blokowane w tych sieciach. Jeśli mimo wszystko korzystasz z Wi-Fi, ponieważ nie masz wyboru, narażasz się na wycieki prywatności (poza typowymi zagrożeniami bezpieczeństwa).

Ponieważ firma, w której konfigurujesz sieć Wi-Fi, ma nad nią kontrolę. Oznacza to, że może śledzić każdą odwiedzaną stronę, budować profil, wprowadzać nowe reklamy i nie tylko. Zaufasz firmom, kiedy podłączysz urządzenie do ich Wi-Fi - nie wiadomo, jakie dane gromadzą.

7. Śledzenie dostawcy usług mobilnych

Mówiliśmy o naruszeniach prywatności aplikacji i systemu operacyjnego, ale nie zapominaj też o dostawcy usług bezprzewodowych. Firmy takie jak Verizon i AT&T mogą uzyskać informacje o Tobie na podstawie tego, jak korzystasz z ich usług.

Na przykład, z którymi wieżami komórkowymi się łączysz, możesz ujawnić, gdzie często chodzisz lub gdzie jesteś. Podobnie jak twój macierzysty dostawca usług internetowych, twój operator telefonii komórkowej ma również dostęp do przeglądania sieci komórkowej.

Co gorsza, w 2016 r. Verizon został ukarany wysoką grzywną za śledzenie klientów za pomocą supercookie. Czym są supercookie i dlaczego są niebezpieczne? Czym są supercookie i dlaczego są niebezpieczne? Verizon został ukarany grzywną za śledzenie klientów za pomocą unikalnego nagłówka identyfikatora (UIDH), znanego również jako „supercookie”. Ale co to jest supercookie? A dlaczego jest gorszy niż zwykłe ciasteczko? . To jeden problem, gdy bezpłatne usługi naruszają twoją prywatność, ale co z usługą, za którą płacisz dużo gotówki?

Smartfony to koszmar prywatności

Nie zamierzamy doprowadzić cię do szału. Duża część tego śledzenia odbywa się anonimowo i jest częścią korzystania z nowoczesnych urządzeń. Mądrze jest jednak mieć świadomość tego, co potrafi Twój telefon. Powinieneś wiedzieć, jakie aplikacje informacyjne, strony internetowe, system operacyjny i usługodawca zbierają i co z nimi robią.

Aby podjąć działania, sprawdź sposoby ochrony prywatności na Androidzie i ustawienia zwiększające prywatność iPhone'a.

Zwróć uwagę na problem z prywatnością, ale przeszkodą jest wycięcie w smartfonie. Wycięcia na smartfony: dlaczego są tak popularne i dlaczego odchodzą Wycięcia na smartfony: dlaczego są tak popularne i dlaczego odchodzą Czym jest wycięcie na smartfona, i dlaczego twój telefon go potrzebuje? Oto dlaczego niektóre telefony mają wycięcie i dlaczego nie będą w przyszłości. . Dowiedz się, dlaczego tam jest i jak zniknie ponownie: