Brian Curtis

0

2014

325

Świadomość znaczenia bezpieczeństwa i prywatności online jest kluczowym aspektem korzystania z połączonych technologii. Wiele osób loguje się i przegląda; czytają spam, klikają linki do podejrzanych stron i wzruszają ramionami, gdy ich telefon lub laptop zostanie skradziony.

Nie, naprawdę, ci ludzie istnieją. Możesz ich znać.

Możesz być im (chociaż twoja obecność tutaj sugeruje inaczej).

Świadomość to połowa sukcesu. Drugim jest użycie odpowiednich narzędzi i zachowań. Zebraliśmy następujące informacje, aby pomóc Ci opanować sposób ochrony danych osobowych przed hakerami, oszustami i przestępcami internetowymi.

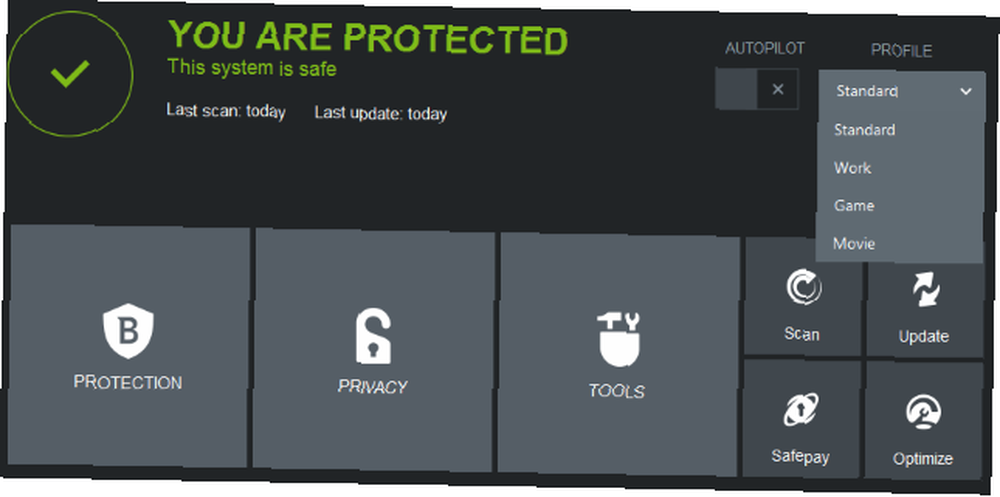

Online Security Suites

Jeśli czytasz to bez wsparcia narzędzia bezpieczeństwa online, popełniasz duży błąd. Windows Defender powinien być przynajmniej aktywny. Windows Defender: 7 rzeczy, które musisz wiedzieć o rozwiązaniu antywirusowym Microsoftu Windows Defender: 7 rzeczy, które musisz wiedzieć o rozwiązaniu antywirusowym Microsoftu Czy wbudowane zabezpieczenia Microsoft są wystarczająco dobre? Microsoft stale ulepsza swoje narzędzia bezpieczeństwa. Pokażemy wady i zalety Windows Defender w Windows 8; w najlepszym razie powinieneś użyć narzędzia premium, takiego jak BitDefender Bitdefender Internet Security 2015: Idealny wybór dla komputerów domowych [Prezent] Bitdefender Internet Security 2015: Idealny wybór dla komputerów domowych [Prezent] Oferowanie antywirusa, ochrony prywatności, bezpiecznej bankowości, zapora ogniowa i kontrola rodzicielska za jedyne 79,95 USD, Bitdefender Internet Security 2015 wydaje się być optymalnym wyborem dla każdego, kto chce zwiększyć bezpieczeństwo swojego komputera domowego. lub bezpłatne opcje, takie jak Avast Free Antivirus Bądź chroniony przed każdym rodzajem złośliwego oprogramowania dzięki Avast Free Antivirus Bądź chroniony przed każdym rodzajem złośliwego oprogramowania dzięki Avast Free Antivirus Kompleksowa ochrona przed złośliwym oprogramowaniem nie musi kosztować fortuny. Wiele renomowanych darmowych programów antywirusowych jest równie skutecznych jak programy płatne i avast! Darmowy program antywirusowy oferuje najlepsze programy antywirusowe dla systemu Windows. .

Pakiety bezpieczeństwa łączą aplikacje zapory ogniowej, skanowanie antywirusowe i bieżące sprawdzanie uruchomionych procesów, aby upewnić się, że żadne złośliwe oprogramowanie nie jest aktywne na twoim komputerze. Mogą one również obejmować zarządzanie hasłami i bezpieczne narzędzia do portfela, które zapewniają bezpieczeństwo poświadczeń podczas logowania na stronach internetowych i dokonywania płatności online.

Pominięcie użycia jednego z tych narzędzi na komputerze z systemem Windows jest ryzykowne. Zagrożenia mogą pochodzić ze wszystkich stron, za pośrednictwem przeglądarki, skrzynki odbiorczej poczty e-mail, poprzez skrócone adresy URL na Twitterze. Unshorten It: Dekoduj skrócony adres URL i zobacz, która strona internetowa prowadzi do Unshorten It: Dekoduj skrócony adres URL i zobacz, do której strony prowadzi. pakiet bezpieczeństwa zapewni ci bezpieczeństwo.

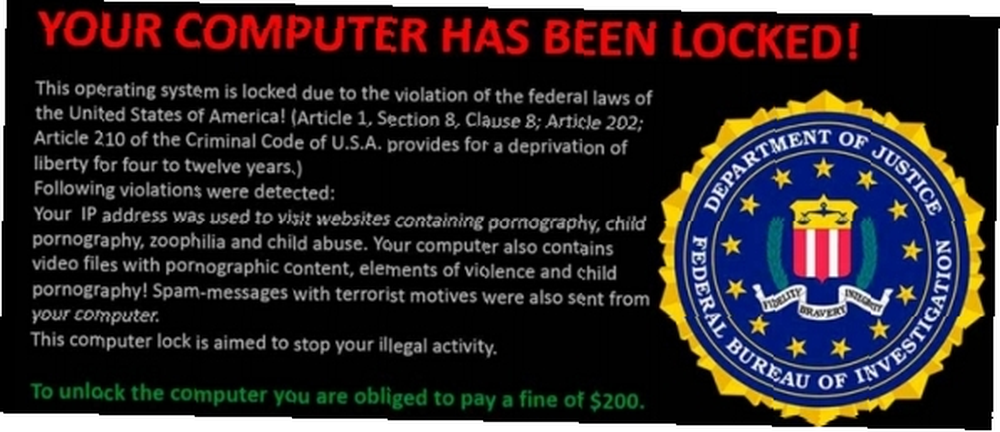

Autonomiczne narzędzia antywirusowe

Powinieneś także stosować co najmniej jedno samodzielne narzędzie anty-malware do skanowania i radzenia sobie z każdym złośliwym oprogramowaniem i oprogramowaniem reklamowym, które trafią do twojego systemu. Bardzo trudno jest uruchomić komputer bez wyłapywania czegoś złośliwego, niezależnie od tego, czy są to jakieś agresywne reklamowe pliki cookie. Kontroler plików cookie: dowiedz się, jakie pliki cookie wykorzystuje strona Kontroler plików cookie: dowiedz się, jakich plików cookie używa strona lub czegoś znacznie gorszego, jak oprogramowanie ransomware Unikaj padnięcia ofiarą tych Trzy oszustwa typu ransomware, aby nie paść ofiarą tych trzech oszustw typu ransomware Obecnie krąży kilka znanych oszustw typu ransomware; przejrzyjmy trzy najbardziej niszczycielskie, abyś mógł je rozpoznać. .

Używanie narzędzi chroniących przed złośliwym oprogramowaniem w połączeniu z pakietem zabezpieczeń pomoże wypełnić wszelkie luki w zasięgu pakietu zabezpieczeń. Regularne kontrole pomogą zapewnić bezpieczeństwo danych osobowych.

Jeśli jeszcze nie korzystasz z Malwarebytes Anti-malware Upewnij się, że jesteś czysty dzięki tym darmowym narzędziom antywirusowym jednorazowego skanowania [Windows] Upewnij się, że jesteś czysty dzięki tym darmowym narzędziom antywirusowym jednorazowego skanowania [Windows] nieustannie bombardowani zagrożeniami komputerowymi, bez względu na to, czy są to programy szpiegujące, złośliwe oprogramowanie, wirusy, programy rejestrujące naciśnięcia klawiszy lub cokolwiek innego. Popularnym sposobem walki z tym problemem jest zainstalowanie rozwiązania antywirusowego, które znajduje się w…, to powinien być twój pierwszy wybór. Ale rozważ także alternatywy, takie jak Spybot - Wyszukaj i zniszcz Spybot - Wyszukaj i zniszcz: Prosta, ale skuteczna droga do czyszczenia komputera ze złośliwego oprogramowania Spybot - Wyszukaj i zniszcz: prosta, ale skuteczna droga do czyszczenia komputera ze złośliwego oprogramowania za pomocą zawsze- rosnąca lista zagrożeń, nigdy nie można być zbyt ostrożnym. Na pewno możesz oglądać witryny, które odwiedzasz i co pobierasz, ale nawet przy tych środkach ostrożności powinieneś mieć trochę… i SUPERAntispyware SUPERAntiSpyware to ważne narzędzie w walce z złośliwym oprogramowaniem SUPERAntiSpyware to ważne narzędzie w walce z złośliwym oprogramowaniem, a także Dowiedz się, jak wykryć złośliwe oprogramowanie 5 filmów, które uczą Cię, jak rozpoznać i usunąć złośliwe oprogramowanie 5 filmów, które uczą, jak rozpoznać i usunąć złośliwe oprogramowanie Usuwanie złośliwego oprogramowania może być frustrujące i czasochłonne. I nie wszystkie pakiety bezpieczeństwa są sobie równe. Ten artykuł pomoże Ci dostrzec aktywność szkodliwego oprogramowania na komputerze i zastosować odpowiednią taktykę, aby go usunąć. w twoim systemie.

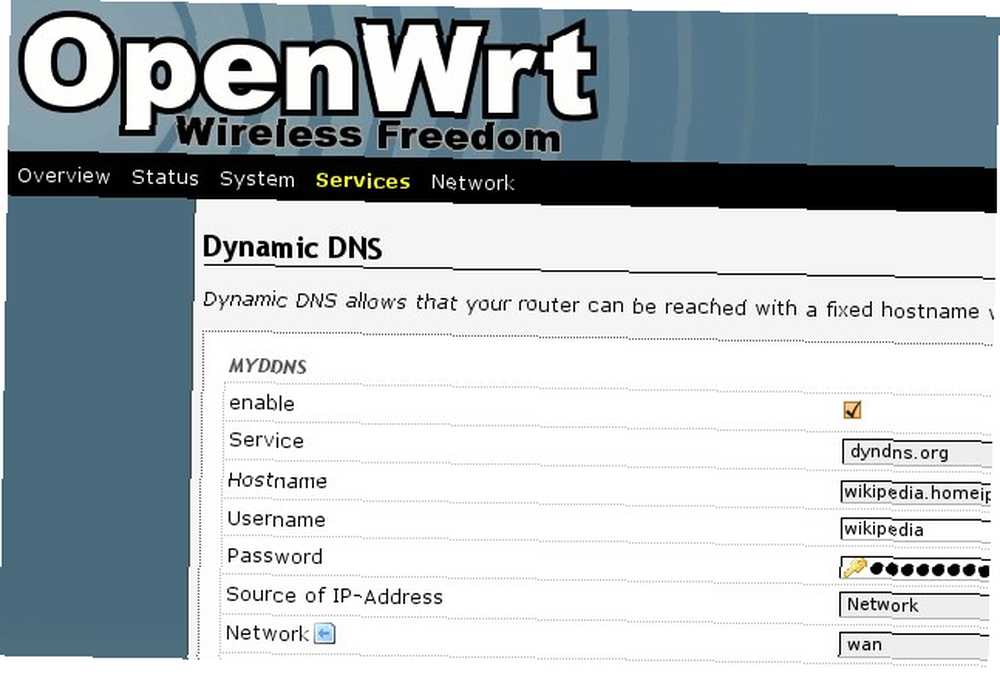

Użyj zapory routera do dodatkowej ochrony sieci

Po zainstalowaniu pakietu zabezpieczeń zapora komputera Która bezpłatna zapora dla systemu Windows jest dla Ciebie najlepsza? Która darmowa zapora ogniowa dla systemu Windows jest dla Ciebie najlepsza? Kładziemy nacisk na usuwanie antywirusów i złośliwego oprogramowania, ale nie ignorujemy zapór ogniowych. Rzućmy okiem na najlepsze bezpłatne zapory systemu Windows, porównując łatwość konfiguracji, łatwość użycia i dostępność funkcji. jest skonfigurowany w Twoim imieniu. Ale aby uzyskać najlepsze wyniki, musisz potwierdzić, że zapora routera jest również poprawnie skonfigurowana. Jak skonfigurować router, aby naprawdę zabezpieczyć sieć domową Jak skonfigurować router, aby naprawdę zabezpieczyć sieć domową Domyślne ustawienia routera sieć zagrożona, pozwalając nieznajomym na swobodnym ładowaniu ściskać przepustowość i potencjalnie popełniać przestępstwa. Skorzystaj z naszego podsumowania, aby skonfigurować standardowe ustawienia routera, aby zapobiec nieautoryzowanemu dostępowi do sieci. . Na wielu urządzeniach, które były używane od razu po wyjęciu z pudełka, tak nie jest.

Niektóre routery są dostarczane z ustawieniami domyślnymi tak swobodnymi, że atakujący mogą uzyskać dostęp do urządzeń w sieci domowej. Czy Twoja domyślna konfiguracja routera sprawia, że jesteś podatny na ataki hakerów i oszustów? Czy Twoja domyślna konfiguracja routera sprawia, że jesteś podatny na ataki hakerów i oszustów? Routery rzadko przybywają w bezpiecznym stanie, ale nawet jeśli poświęciłeś dużo czasu na prawidłowe skonfigurowanie routera bezprzewodowego (lub przewodowego), nadal może okazać się słabym łączem. nawet bez użycia hasła. Dlatego konieczne jest, aby poświęcić trochę czasu na poprawną konfigurację, sprawdzając dokumentację producenta w celu uzyskania najlepszych rezultatów.

Narzędzia antyspamowe będą chronić Twoją skrzynkę odbiorczą

Eksplozja poczty internetowej z Gmaila i Microsoft Outlooka sprawiła, że mniej osób zawraca sobie głowę komputerowymi aplikacjami e-mail. 5 najlepszych darmowych klientów e-mail na komputer stacjonarny 5 najlepszych darmowych klientów e-mail na komputer stacjonarny Chcesz najlepszego darmowego klienta e-mail? Zebraliśmy najlepsze oprogramowanie do obsługi poczty e-mail dla systemów Windows, Mac i Linux, które nie kosztuje ani grosza. , co z kolei doprowadziło do mniejszego polegania na narzędziach antyspamowych.

W końcu Gmail i Outlook odnajdą i zablokują spam i złośliwe oprogramowanie?

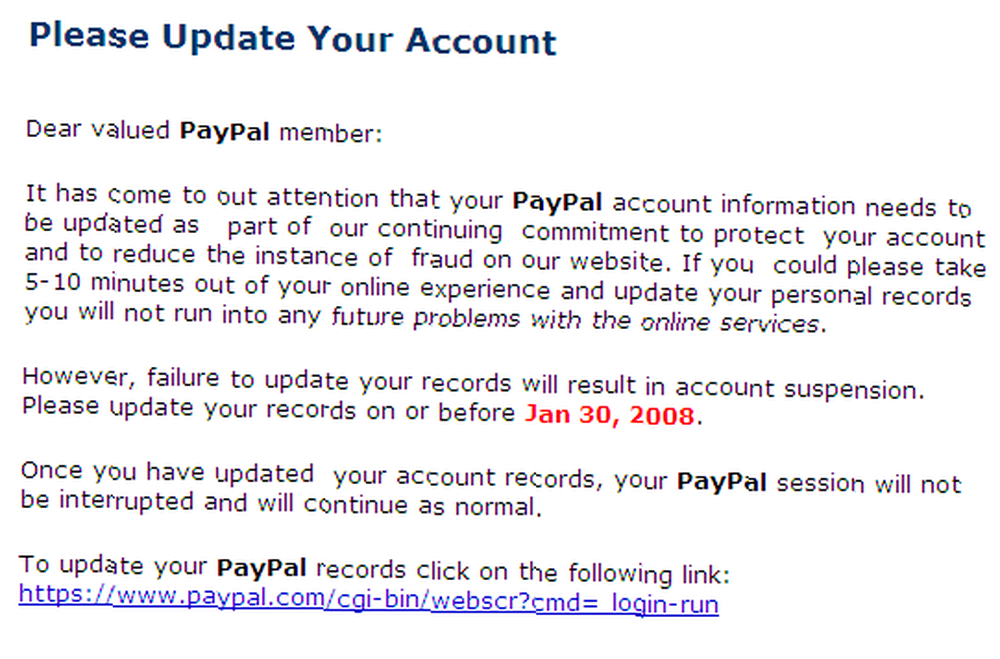

Cóż, nie do końca. W praktyce oba systemy mają tendencję do pozwalania na wysyłanie spamu przez e-mail Co każdy powinien wiedzieć o postępowaniu ze spamem e-mailowym Co każdy powinien wiedzieć o postępowaniu ze spamem e-mailowym Całkowite zatrzymanie spamu może być prawie niemożliwe, ale z pewnością można ograniczyć jego przepływ do strużki. Przedstawiamy niektóre z różnych środków, które możesz podjąć. przechodzą przez sieć i często są to wiadomości phishingowe. Czym dokładnie jest phishing i jakich technik używają oszuści? Czym dokładnie jest phishing i jakich technik używają oszuści? Sam nigdy nie byłem fanem rybołówstwa. Wynika to głównie z wczesnej wyprawy, kiedy mój kuzyn zdołał złapać dwie ryby, podczas gdy ja złapałem zip. Podobnie jak w prawdziwym rybołówstwie, wyłudzanie informacji nie jest… Zazwyczaj są one zaprojektowane przez oszustów, aby wyglądały tak autentycznie, jak to możliwe i przekonują cię kilkoma oficjalnie wyglądającymi obrazami i słowami, aby podzieliły się twoimi danymi uwierzytelniającymi w systemie PayPal (szczególnie lukratywne dla oszustów. W jaki sposób oszuści atakują Twoje konto PayPal i jak nigdy się na nie nie zakochać PayPal jest jednym z najważniejszych kont w Internecie. Nie zrozum mnie źle, nie jestem wielkim fanem PayPal, ale jeśli chodzi o twoje pieniądze, nie chcę się bawić. Podczas…), eBay, Facebook, a nawet konto bankowe online, przekierowując cię na fałszywą stronę internetową i czekając na zalogowanie. Twoje dane uwierzytelniające są następnie zbierane, a twoja tożsamość skradziona 6 Znaki ostrzegawcze przed kradzieżą tożsamości cyfrowej, której nie powinieneś ignorować 6 Znaki ostrzegawcze przed kradzieżą tożsamości cyfrowej, której nie powinieneś ignorować Kradzież tożsamości nie jest dziś zbyt rzadkim zjawiskiem, jednak często wpaść w pułapkę myślenia, że zawsze stanie się to z „kimś innym”. Nie ignoruj znaków ostrzegawczych. .

Dowiedz się, jak wykryć złośliwy e-mail 5 przykładów, które pomogą Ci wykryć oszustwo lub fałszywy e-mail 5 przykładów, które pomogą Ci wykryć oszustwo lub fałszywy e-mail Przejście ze spamu na ataki phishingowe jest zauważalne i rośnie. Jeśli istnieje jedna mantra, o której należy pamiętać, to właśnie ona - najważniejszą obroną przed phishingiem jest świadomość. jest ważne, ale także stosuje narzędzia antyspamowe w dowolnej aplikacji e-mail na komputery, z której korzystasz.

Trzymaj sprzęt i dane poza zasięgiem wzroku

Kradzież sprzętu jest ciągłym problemem. Niezależnie od tego, czy używasz smartfona, tabletu czy laptopa, zawsze istnieje ryzyko, że pojawi się jakiś oszust i odwiedzie cię od ukochanego urządzenia Don't Be A Victim: Praktyczne wskazówki, jak chronić swój smartfon przed kradzieżą Don't Be A Ofiara: praktyczne wskazówki dotyczące ochrony smartfona przed kradzieżą Biorąc pod uwagę koszty nowego smartfona, większość z nas jest wyjątkowo nieufna w kwestii tego, jak je traktujemy. Ale pilnowanie smartfona nie jest trudne. Zabezpieczenie przed kradzieżą to… fizycznie lub za pomocą szkodliwego oprogramowania na smartfony. Co naprawdę musisz wiedzieć o bezpieczeństwie smartfona Co naprawdę musisz wiedzieć o bezpieczeństwie smartfona .

Być może najlepszym sposobem na uniknięcie kradzieży danych jest upublicznienie ich. Spacerując po zatłoczonych miejscach, trzymaj telefon w kieszeni i korzystaj z zestawu słuchawkowego Bluetooth, aby odbierać i odbierać połączenia. Przewodnik dla początkujących o zakupie odpowiedniego zestawu słuchawkowego Bluetooth Przewodnik dla początkujących o zakupie odpowiedniego zestawu słuchawkowego Bluetooth Brudny mały sekret dotyczący zakupu idealnego Bluetooth zestaw słuchawkowy polega na tym, że nie ma „idealnego” zestawu słuchawkowego. (lepiej jednak nie robić niczego, by zwrócić na siebie uwagę).

W barach i restauracjach trzymaj telefon w kieszeni, a nie na stole. Wiadomości tekstowe nie muszą być odczytywane natychmiast.

Jeśli naprawdę musisz korzystać z publicznego tabletu lub laptopa, unikaj korzystania z publicznych sieci Wi-Fi. 3 Niebezpieczeństwa zalogowania się do publicznej sieci Wi-Fi 3 Niebezpieczeństwa zalogowania się do publicznej sieci Wi-Fi Słyszałeś, że nie powinien otwierać PayPal, konta bankowego, a nawet poczty e-mail podczas korzystania z publicznej sieci Wi-Fi. Ale jakie są rzeczywiste zagrożenia? , które zazwyczaj są niezabezpieczone i mogą zawierać złośliwe oprogramowanie i osoby atakujące gotowe do wąchania twoich danych uwierzytelniających lub oszukania cię atakiem typu man-in-the-middle Co to jest atak typu man-in-the-middle? Wyjaśnienie żargonu bezpieczeństwa Czym jest atak typu man-in-the-middle? Wyjaśnienie żargonu bezpieczeństwa Jeśli słyszałeś o atakach typu „człowiek w środku”, ale nie masz pewności, co to znaczy, to jest ten artykuł dla Ciebie. . Użyj połączenia na uwięzi z internetem mobilnym swojego smartfona lub zastosuj oprogramowanie VPN, aby utworzyć bezpieczne łącze do Internetu. Jak skonfigurować VPN (i dlaczego warto z niego korzystać) Jak skonfigurować VPN (i dlaczego to jest Dobry pomysł, aby go użyć) Czy powinieneś używać VPN? Jest całkiem prawdopodobne, że odpowiedź brzmi „tak”. (chociaż należy pamiętać o zagrożeniu wyciekami DNS Jak wyciek DNS może zniszczyć anonimowość podczas korzystania z VPN, i jak je zatrzymać Jak wyciek DNS może zniszczyć anonimowość podczas korzystania z VPN i jak je zatrzymać, gdy próbujesz pozostać anonimowy online, VPN jest najprostszym rozwiązaniem, maskującym twój adres IP, usługodawcę i lokalizację. Ale przeciek DNS może całkowicie podważyć cel VPN…).

To samo dotyczy także domu. Jeśli musisz wyjechać z miasta bez ważnego sprzętu 6 miejsc, w których możesz schować dyski twarde i karty pamięci, gdy jesteś poza miastem 6 miejsc, w których ukryć swoje dyski twarde i karty pamięci, gdy jesteś poza miastem Wyjeżdżasz na wakacje, wyjeżdżasz Twój komputer i ogromny skarb niezastąpionych danych przez kilka dni. Co powinieneś zrobić w przypadku włamania lub gorzej? , upewnij się, że jest bezpiecznie zamknięty lub przynajmniej ukryty.

Zdobądź swój skradziony sprzęt

W przypadku kradzieży sprzętu dane są zagrożone. W przypadku urządzeń, w których dane są szyfrowane Jak działa szyfrowanie i czy jest naprawdę bezpieczne? Jak działa szyfrowanie i czy jest naprawdę bezpieczne? (np. iPhone), wszystko powinno być w porządku, ponieważ hasło jest potrzebne do odblokowania i odszyfrowania danych.

Aby chronić swój sprzęt i dać Ci możliwość jego odzyskania, powinieneś zainstalować rozwiązanie Prey do ochrony i odzyskiwania urządzenia Użyj Prey i nigdy nie zgub swojego laptopa lub telefonu [na różnych platformach] Użyj Prey i nigdy więcej nie zgub swojego laptopa lub telefonu [Cross -Platform] Oto kwestia urządzeń mobilnych i przenośnych: ponieważ nie są one przywiązane do niczego, prawie zbyt łatwo jest je zgubić lub, co gorsza, mieć je skradzione tuż pod nosem. Mam na myśli, jeśli… Jest to bezpłatna aplikacja (dla maksymalnie trzech urządzeń; płatne plany dodają obsługę dodatkowego sprzętu), która oferuje wersje dla Windows, Ubuntu (i innych dystrybucji Linux) Mac OS X, Android i iOS.

Po zainstalowaniu Prey może służyć do śledzenia twojego urządzenia, a także do zdalnego instruowania go, aby zachowywał się w określony sposób, aby sfrustrować złodzieja.

Zachowaj prywatność na Facebooku

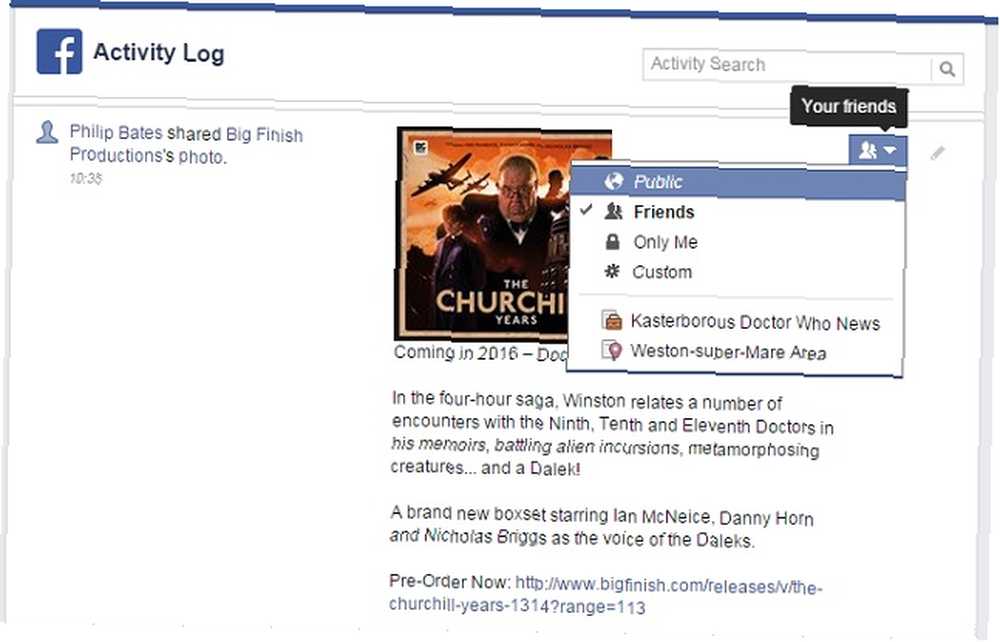

Ustawienia publiczne na Facebooku to koszmar bezpieczeństwa Jak bezpieczny jest naprawdę Facebook? Podsumowanie naruszeń i wad Jak bezpieczny jest naprawdę Facebook? Roundup of Breaches & Flaws Facebook, witryna licząca mniej niż dekadę, ma obecnie ponad miliard użytkowników. Ci użytkownicy dzielą się wieloma informacjami na temat swojego życia. Gdzie mieszkają, z kim się kojarzą, z czym…. Jeśli udostępnianie osobistych zdjęć i myśli wraz z mnóstwem danych osobowych nie było wystarczająco złe, Facebook zachęca również do udostępniania tych danych stronom trzecim, w postaci stron internetowych, aplikacji i gier.

Dlatego dobrym pomysłem jest zapoznanie się z różnymi ustawieniami zabezpieczeń Facebooka Upewnij się, że jesteś bezpieczny dzięki nowym ustawieniom prywatności Facebooka: Kompletny przewodnik Upewnij się, że jesteś bezpieczny dzięki nowym ustawieniom prywatności Facebooka: Kompletny przewodnik Facebook oznacza również dwa inne rzeczy: częste zmiany i obawy dotyczące prywatności. Jeśli dowiedzieliśmy się czegoś o Facebooku, to tak naprawdę nie przejmują się tym, co lubimy, ani naszą prywatnością. Nie powinni też… .

Przynajmniej powinieneś wyłączyć powiązania aplikacji (które możesz dostosować Ustawienia> Aplikacje, klikając X obok każdego), ale dla uzyskania najlepszych rezultatów upewnij się, że domyślne ustawienie udostępniania linków, zdjęć i aktualizacji statusu jest ustawione na “Przyjaciele” zamiast “Publiczny”. Istnieje wiele innych sposobów na odzyskanie prywatności z Facebooka 8 rzeczy do zrobienia w ciągu godziny, aby odzyskać prywatność z Facebooka 8 rzeczy do zrobienia w ciągu godziny, aby odzyskać prywatność z Facebooka Wszyscy wiemy, że Facebook pożera tyle informacji, ile to może. Ale w jaki sposób możesz odzyskać kontrolę nad swoją prywatnością? Opuszczenie Facebooka jest opcją, ale dostępne są inne opcje. .

Właściwie, zdrap to: aby uzyskać najlepsze wyniki, zamknij Facebooka i nie wracaj (chociaż nadal będą mogli cię śledzić, to nie ma znaczenia, jeśli nie jesteś na Facebooku: nadal Cię śledzą Nie ma znaczenia, jeśli nie jesteś na Facebooku: wciąż Cię śledzą Nowy raport twierdzi, że Facebook śledzi ludzi bez ich zgody. Nie ma znaczenia, że nie korzystasz z serwisu społecznościowego: nadal obserwuję cię. Co możesz z tym zrobić?).

Siedem to szczęśliwa liczba, ale nie potrzebujesz szczęścia, aby chronić swoje dane i dane osobowe; wystarczy zrozumieć ryzyko i odpowiednio się zachowywać.

Jak byś dodał do tej listy? Czy masz świetny nawyk bezpieczeństwa, sztuczkę lub wskazówkę do podzielenia się? Podaj nam swoje sugestie w komentarzach.

Zdjęcie kredyt: Cyberbezpieczeństwo przez Shutterstock, kieszonkowiec z maską przez Ljupco Smokovski