Joseph Goodman

41

1703

98

Kwestie bezpieczeństwa nadal powodują, że wiadomości są alarmujące. Wygląda na to, że większość firm została w jakiś sposób dotknięta. Wycieki danych, konta zhakowane masowo Wszystkie 3 miliardy użytkowników Yahoo zostały trafione przez Epic Hack Wszystkie 3 miliardy użytkowników Yahoo zostały trafione przez Epic Hack Yahoo początkowo sądził, że 1 miliard użytkowników zostało złapanych w wyniku naruszenia bezpieczeństwa w 2013 roku. Jednak okazuje się, że że dotyczy to wszystkich 3 miliardów użytkowników Yahoo. Łącznie z tobą ... a podstawowe luki w zabezpieczeniach są niepokojąco częste.

Aby chronić się przed stale rosnącym zagrożeniem online, musisz użyć szeregu aplikacji zabezpieczających. Dla zwykłego użytkownika domowego może to być tak proste, jak pakiet antywirusowy. 10 najlepszych darmowych programów antywirusowych 10 najlepszych darmowych programów antywirusowych Bez względu na używany komputer potrzebujesz ochrony antywirusowej. Oto najlepsze bezpłatne narzędzia antywirusowe, których możesz użyć. oraz narzędzie złośliwego oprogramowania. Wraz ze wzrostem złożoności sieci rośnie również zapotrzebowanie na bardziej złożone aplikacje zabezpieczające.

W tym artykule przyjrzymy się niektórym najlepszym otwartym oprogramowaniu open source vs. wolne oprogramowanie: jaka jest różnica i dlaczego to ma znaczenie? Open Source vs. wolne oprogramowanie: jaka jest różnica i dlaczego ma to znaczenie? Wiele osób uważa, że „open source” i „wolne oprogramowanie” oznaczają to samo, ale to nieprawda. W twoim najlepszym interesie jest wiedzieć, jakie są różnice. aplikacje bezpieczeństwa tam. Przedstawimy Ci szerokie spektrum narzędzi, które mogą wykonywać różnorodne funkcje.

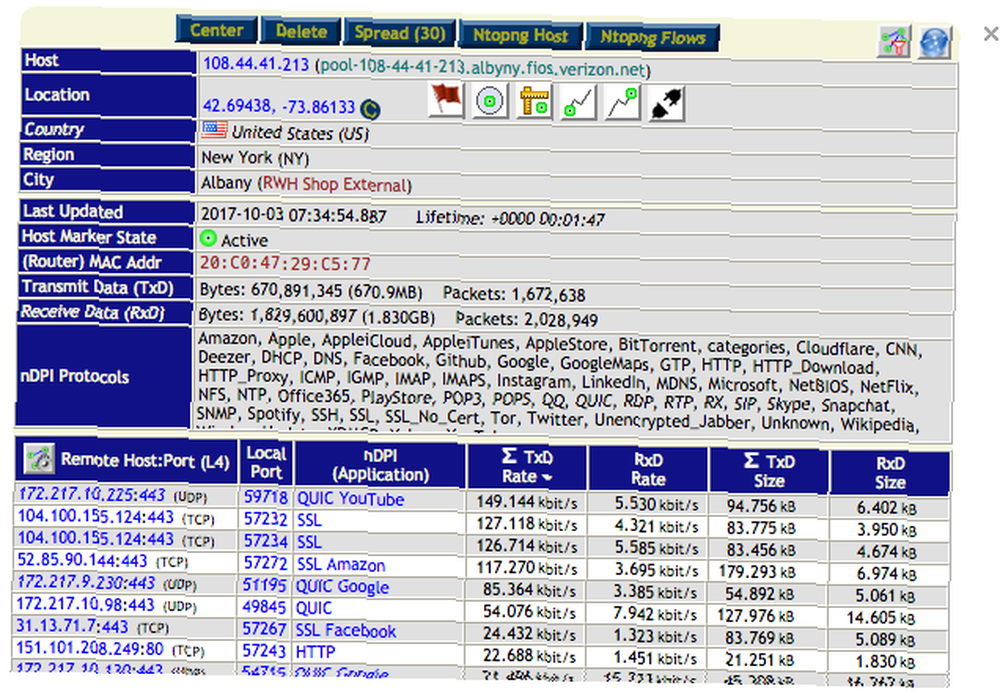

1. Network Security Toolkit

Network Security Toolkit to bootowalny ISO, który można załadować na dysk CD lub pamięć USB. Opiera się na dystrybucji Fedora dla Linuksa, ale będzie działał na większości systemów x86 i x64.

Plik do pobrania zawiera ponad 100 aplikacji bezpieczeństwa typu open source skierowanych do administratorów sieci. Zawiera narzędzia do zarządzania ruchem, monitorowania włamań, sprawdzania luk i wiele więcej.

Chociaż teoretycznie można teoretycznie zainstalować wszystkie aplikacje osobno, Network Security Toolkit zapewnia pojedynczy internetowy interfejs użytkownika, którego można użyć do skonfigurowania wielu aplikacji w ramach szerszego zestawu narzędzi.

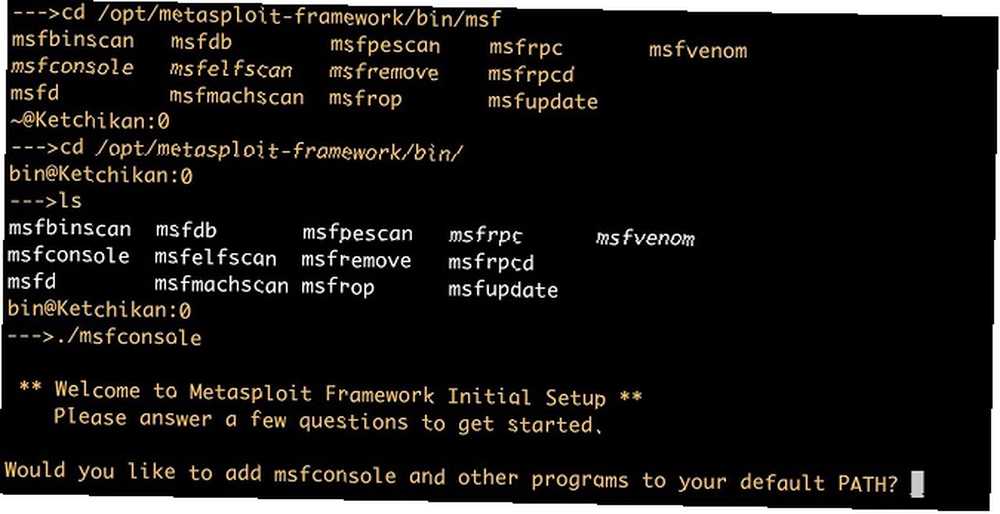

2. Metasploit Framework

Metasploit Framework to podprojekt The Metasploit Project.

Aplikacja jest platformą do testowania penetracji. Oprogramowanie powstało we współpracy deweloperów oprogramowania open source z firmą Rapid7 i stało się jedną z najczęściej używanych aplikacji do testowania penetracji na świecie.

Metasploit Framework zawiera 900 znanych błędów dla systemów operacyjnych Windows, macOS i Linux. Możesz załadować kod, który chcesz przetestować, a następnie ustalić, czy system operacyjny jest podatny na ataki. Możesz także dodać niestandardowe ładunki.

Dowolny ładunek można połączyć z dowolnym exploitem dzięki modułowemu systemowi aplikacji.

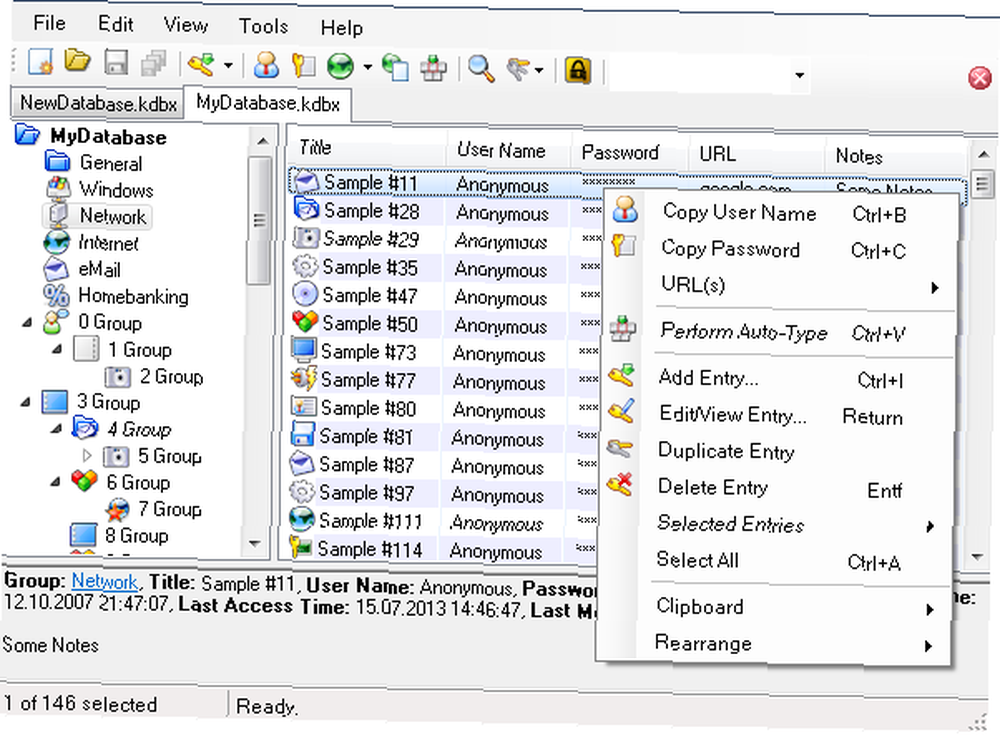

3. KeePass

Jeśli nie korzystasz z menedżera haseł Jak menedżerowie haseł dbają o bezpieczeństwo haseł Jak menedżerowie haseł dbają o bezpieczeństwo haseł Trudne do złamania hasła są trudne do zapamiętania. Chcesz być bezpieczny? Potrzebujesz menedżera haseł. Oto jak działają i jak zapewniają ci bezpieczeństwo. (i nie masz pamięci fotograficznej), źle robisz zabezpieczenia online. Menedżery haseł oparte na przeglądarce znane są ze słabego bezpieczeństwa, a nieużywanie hasła zachęca ludzi do korzystania ze słabszych haseł.

Najbardziej znanym menedżerem haseł jest prawdopodobnie LastPass, ale istnieje wiele alternatyw 5 Najlepsze alternatywy LastPass do zarządzania hasłami 5 Najlepsze alternatywy LastPass do zarządzania hasłami Wiele osób uważa LastPass za króla menedżerów haseł; jest pełen funkcji i może pochwalić się większą liczbą użytkowników niż którykolwiek z jego konkurentów - ale nie jest to jedyna opcja! .

Jedną z najlepszych alternatyw jest KeePass. Jest open source, ale ma dobrze prosperującą społeczność. Aplikacja przechowuje wszystkie hasła w jednej bazie danych, która jest następnie blokowana kluczem. Baza danych korzysta z metod szyfrowania AES i Twofish.

4. Certbot

Certbot to projekt Electronic Frontier Foundation (EFF).

Aby wyjaśnić, dlaczego jest to przydatne, musimy cofnąć się o krok. EFF chce pomóc w tworzeniu sieci, w której cały ruch jest domyślnie szyfrowany. Początkowo fundacja pomogła stworzyć rozszerzenie przeglądarki HTTPS Everywhere, a następnie firma zastosowała to narzędzie Let's Encrypt (bezpłatny urząd certyfikacji).

Najnowsza wersja EFF to Certbot. Aplikacja automatycznie łączy się z Let's Encrypt, aby pobrać i wdrożyć certyfikaty SSL / TLS na serwerze internetowym.

Korzysta z protokołu Automated Certificate Management Environment (ACME), dzięki czemu może łatwo współpracować z innymi urzędami certyfikacji.

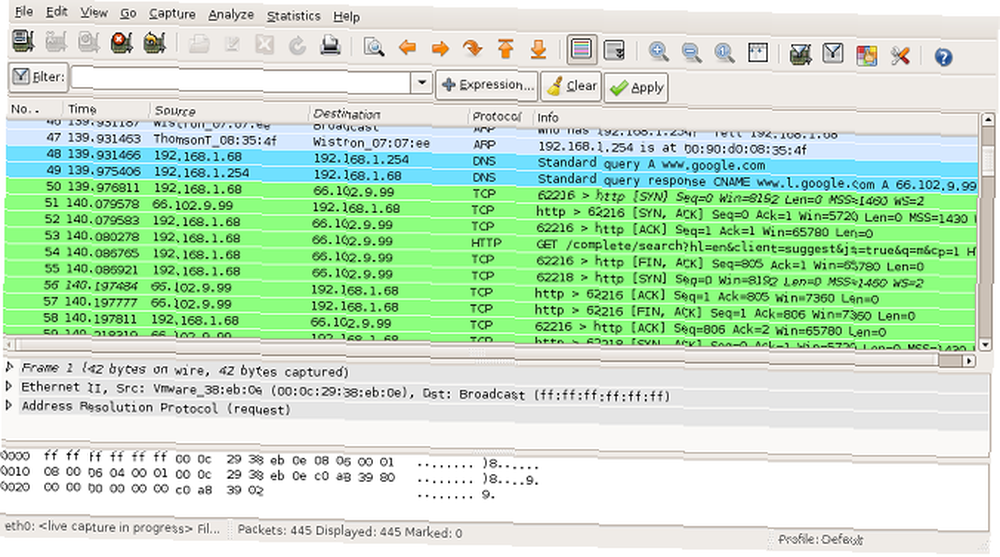

5. Wireshark

Wireshark to analizator protokołu sieciowego. Jest tak popularny, że stał się standardowym analizatorem protokołów dla tysięcy instytucji, w tym agencji rządowych, szkół i firm komercyjnych.

Za pomocą aplikacji możesz badać dane z sieci na żywo lub plik przechwytywania na dysku. Możesz eksplorować swoje dane na poziomie szczegółowości, aż do prawie mikroskopijnego poziomu szczegółowości pakietów.

Dodatkowe funkcje obejmują bogaty język filtrów wyświetlania, zrekonstruowane strumienie sesji TCP oraz obsługę setek protokołów i typów mediów.

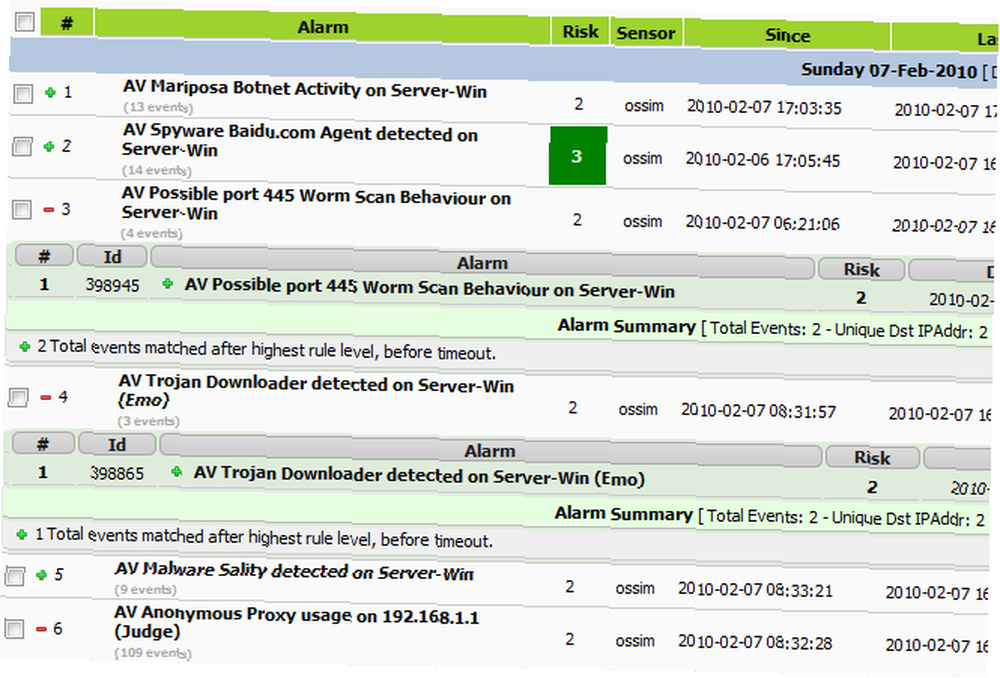

6. OSSIM

OSSIM (Open Source Security Information Management) to kompilacja aplikacji typu open source, które razem tworzą system bezpieczeństwa informacji i zarządzania zdarzeniami (SIEM). Systemy SIEM zazwyczaj dostarczają analizy w czasie rzeczywistym alertów bezpieczeństwa zarówno z innych aplikacji, jak i sprzętu sieciowego.

OSSIM zawiera wszystkie funkcje, których można oczekiwać od systemu SIEM, w tym zbieranie zdarzeń, normalizację i korelację.

Korzysta z otwartej wymiany zagrożeń AlienVault, aby umożliwić użytkownikom wysyłanie i odbieranie w czasie rzeczywistym informacji o złośliwych hostach.

Niestety, podstawowa aplikacja nie oferuje zarządzania dziennikami, monitorowania w chmurze AWS i Azure ani integracji z aplikacjami biletowymi innych firm. Aby korzystać z tych funkcji, musisz zapłacić za subskrypcję.

7. CipherShed

CipherShed rozpoczął życie jako rozwidlenie nieistniejącego już projektu TrueCrypt TrueCrypt jest martwy: 4 alternatywy szyfrowania dysku dla Windows TrueCrypt jest martwy: 4 alternatywy szyfrowania dysku dla Windows TrueCrypt już nie istnieje, ale na szczęście istnieją inne przydatne programy szyfrujące. Chociaż mogą nie być dokładnymi zamiennikami, powinny odpowiadać Twoim potrzebom. . Aplikacja dostępna dla systemów Windows, Mac i Linux może tworzyć pojedyncze zaszyfrowane pliki lub szyfrować całe dyski. To także z zewnętrznymi nośnikami pamięci, takimi jak pamięci USB i zewnętrzne dyski twarde.

Aplikacja montuje dysk po zaszyfrowaniu. Po zamontowaniu szyfrowanie jest przezroczyste dla systemu operacyjnego i zainstalowanych aplikacji. Możesz użyć dysku do normalnego odczytu i zapisu. Po odmontowaniu dysku zawartość dysku zostaje ukryta.

Zaszyfrowane dyski można przenosić między systemami operacyjnymi bez problemów ze zgodnością.

Dlaczego aplikacje Open Source są ważne??

Jeśli aplikacja jest oprogramowaniem typu open source, jej kod źródłowy jest dostępny dla innych użytkowników do przeglądania, modyfikowania i rozpowszechniania.

Z punktu widzenia bezpieczeństwa oznacza to, że możesz mieć pewność, że aplikacja nie ukrywa, że szpieguje cię. Yahoo szpieguje twoje e-maile dla NSA. Yahoo szpieguje twoje e-maile dla NSA. Jeśli masz konto Yahoo Mail, Yahoo ma skanowałem wszystkie e-maile, aby pomóc amerykańskim agencjom wywiadowczym. To miło z ich strony. lub instalując złośliwe oprogramowanie na swoim komputerze. I nawet jeśli nie masz technicznej umiejętności samodzielnego studiowania kodu, możesz być pewien, że społeczność odkryłaby wszelkie błędy, gdyby istniały.

Aplikacje open source są również atrakcyjne, ponieważ są na ogół bezpłatne. Po co wydawać setki dolarów na oprogramowanie zabezpieczające, skoro zawartość open source prawie zawsze może wypełnić pustkę?

Które aplikacje bezpieczeństwa Open Source polecasz?

W tym artykule przedstawiliśmy Ci siedem najlepszych aplikacji bezpieczeństwa typu open source. Każda specjalizuje się w innej części bezpieczeństwa sieci lub komputera.

Niestety natura oprogramowania typu open source oznacza, że istnieją setki świetnych aplikacji, których nie mogliśmy opisać. I tam właśnie wchodzisz.

Jakie są twoje ulubione aplikacje bezpieczeństwa typu open source? Co sprawia, że są tak imponujące?