Brian Curtis

0

2636

709

Prowadzenie strony internetowej opartej na WordPress jest często przyjemnością, ponieważ pozwala skupić się na treści i budować relacje z czytelnikami i innymi stronami internetowymi.

Prowadzenie strony internetowej opartej na WordPress jest często przyjemnością, ponieważ pozwala skupić się na treści i budować relacje z czytelnikami i innymi stronami internetowymi.

Jednak nie wszyscy w Internecie są tak przyjaźni jak ty. Gdzieś tam jest lista z nazwiskiem Twojego bloga, gdzie znajduje się, czekając na atak hakerów. Gdy znajdą się na Twoim blogu, spróbują różnych taktyk, aby uzyskać do niego dostęp, być może w celu sprzedaży legalnych narkotyków lub zainfekowania komputerów odwiedzających złośliwym oprogramowaniem.

Na szczęście istnieją różne sposoby ochrony blogu WordPress przed hakerami.

Regularnie aktualizuj WordPress

Jednym z najpotężniejszych, ale często pomijanych rozwiązań zabezpieczających WordPressa przed hakerami jest regularna aktualizacja.

Oczywiście ma to wadę - niektóre z najlepszych wtyczek WordPress mogą przestać działać, jeśli WordPress zostanie zaktualizowany - ale jednocześnie należy to traktować jako okazję do odświeżenia wtyczek, znalezienia zamienników, które same są bezpieczne i niezawodne i w zasadzie ściśnij swoją stronę lub blog. Trzymanie się wtyczek znajdujących się w katalogu WordPress jest również dobrym sposobem na kontrolowanie wszystkiego.

Aktualizacja WordPress jest możliwa z poziomu pulpitu nawigacyjnego, ale zawsze wykonaj kopię zapasową bazy danych, zanim to zrobisz.

Przechowuj regularne kopie zapasowe

Ważną procedurą dla wszystkich właścicieli blogów WordPress jest zapewnienie regularnego tworzenia kopii zapasowych i możliwość ich łatwego przywrócenia w przypadku pogorszenia sytuacji.

Rozwiązania są bogate, ale Cloudsafe365 jest jednym z najpotężniejszych, łączących tworzenie kopii zapasowych w chmurze (można używać Dropbox) z różnymi bezpiecznymi narzędziami ochrony przed takimi technikami, jak skrypty między witrynami, wstrzykiwanie SQL, a nawet monitoruje kradzież treści.

Cloudsafe365, dostępny ze strony wtyczek WordPress, występuje w trzech wariantach. Opcja bezpłatna obejmuje rzeczy wymienione powyżej, natomiast opcje płatne oferują dodatkowe funkcje, takie jak ochrona przed wstrzyknięciem kodu i atakami siłowymi.

Zainstaluj zaszyfrowaną wtyczkę logowania

Najlepszym sposobem ochrony faktycznego zalogowania się do witryny opartej na WordPress jest użycie zaszyfrowanej wtyczki logowania, ponieważ oprogramowanie witryny nie ma domyślnie tej funkcji. Prawdopodobnie najlepszym rozwiązaniem tego problemu - idealnym do ochrony danych logowania do bloga przed snifferami pakietów w sieciach bezprzewodowych - jest Chap Secure Login, który wykorzystuje algorytm SHA-256 do ochrony nazwy użytkownika i hasła.

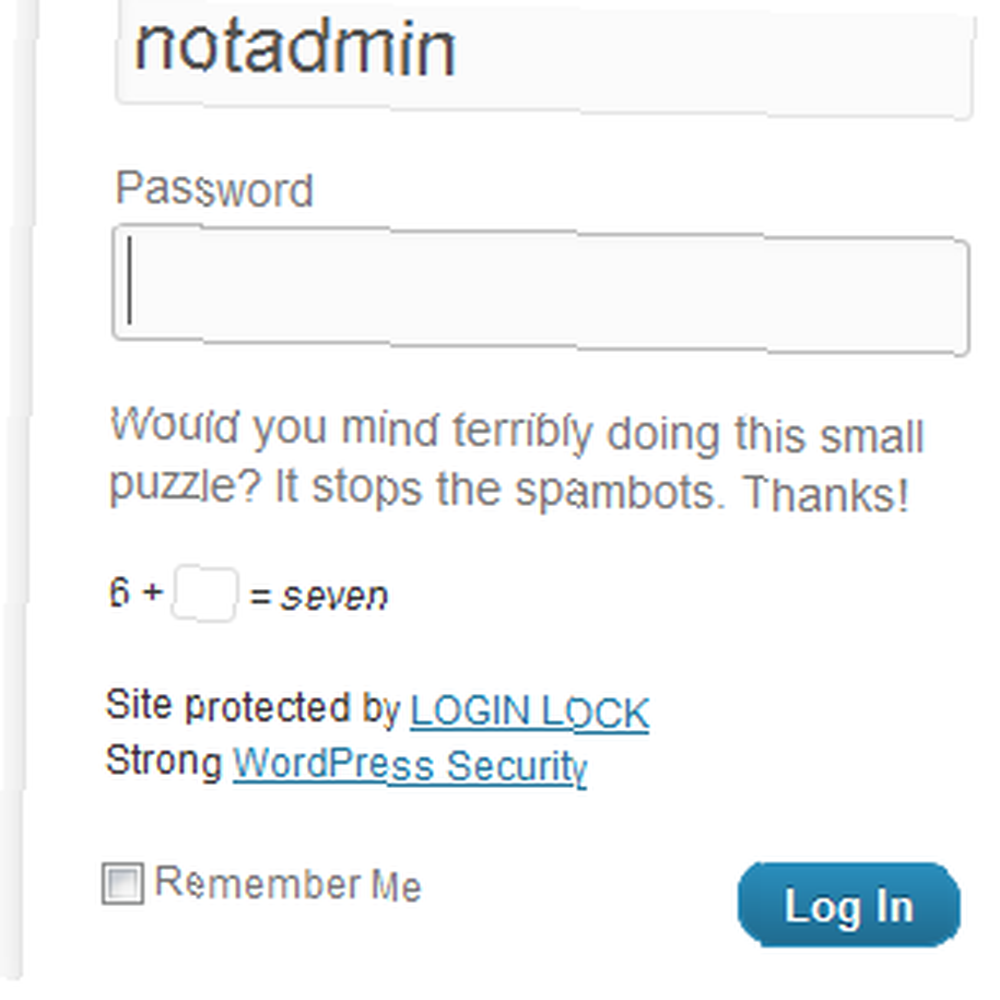

Tymczasem wtyczka Login Lockdown jest użytecznym sposobem blokowania adresów IP, które rejestrują powtarzające się nieudane próby uzyskania dostępu do Twojej witryny.

Inne kroki ochrony logowania, które możesz podjąć, obejmują zainstalowanie silnej wtyczki CAPTCHA. RetinaPost jest szczególnie imponującą wtyczką, wymagającą od użytkowników wpisywania wyróżnionych znaków z wyrażenia, a nie próbowania rozszyfrowania zepsutych obrazów tekstowych lub wykonywania zadań matematycznych. Za pomocą tej wtyczki można znacznie ograniczyć wszelkie próby zakłócenia działania bloga za pomocą systemu komentarzy.

Ukryć “Obsługiwane przez WordPress”

Hakerzy stosują inną taktykę dla każdego z różnych rodzajów oprogramowania stron internetowych, które są w użyciu, ale możesz im to utrudnić, nie reklamując faktu, że twoja strona jest “Obsługiwane przez WordPress”.

Domyślnie te informacje można znaleźć w pliku footer.php, do którego można uzyskać dostęp, przechodząc do pulpitu nawigacyjnego bloga i wybierając opcję Wygląd> Edytor do edycji w oknie przeglądarki. Różne motywy będą wymagały różnych metod usuwania tego tekstu, więc powinieneś sprawdzić online, aby znaleźć najlepsze podejście (jeśli do wyświetlenia legendy używany jest zwykły tekst, usuń go; jeśli używany jest kod PHP, postępuj ostrożnie, chyba że wiesz, co to jest „ robię).

Zmień nazwę użytkownika administratora

Jednym ze sposobów, w jaki hakerzy mogą znaleźć drogę do Twojej witryny, jest użycie oprogramowania brute force, które spróbuje wielokrotnego logowania przy użyciu zwykłych słów i fraz jako haseł, w połączeniu z wyborem oczywistych nazw użytkowników.

Nazwę administratora w WordPress można wybrać podczas instalacji oprogramowania, ale w pośpiechu, aby to zrobić, wielu użytkowników pozostawia domyślną opcję “Administrator”. Jak widać, nazwy użytkowników znajdują się na górze listy, dlatego ich zmiana jest ważna.

Istnieją dwa sposoby zmiany nazwy użytkownika administratora. Najpierw możesz utworzyć drugie konto administratora z nazwą użytkownika, co nie jest oczywiste, a następnie usunąć pierwotnego użytkownika. Pamiętaj jednak, że może to mieć wpływ na wszystkie artykuły napisane na koncie administratora (być może nie zostaną opublikowane, dopóki nie zostanie ustawiona nowa nazwa, lub wyświetli się błąd na stronie postu).

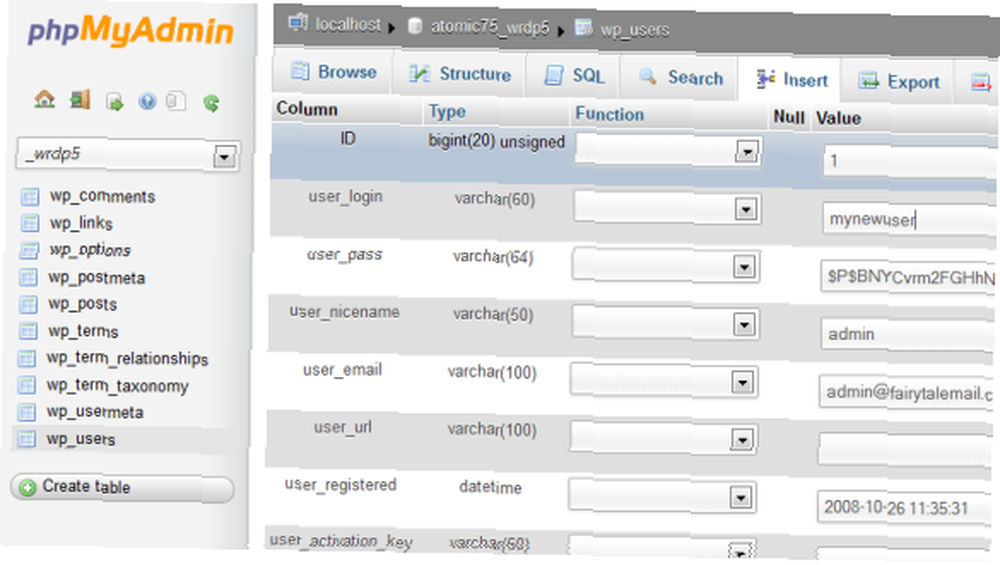

Prawdopodobnie najskuteczniejszym sposobem na to jest uzyskanie dostępu do phpMyAdmin witryny, wybranie bazy danych WordPress, znalezienie tabeli wp_users (“wp_”jest domyślnym prefiksem, który mógł zostać zmieniony podczas instalacji) i użyj Paść się ikona, aby znaleźć “Administrator” Nazwa Użytkownika.

Po znalezieniu znajdź kolumnę user_login, kliknij edytować przycisk w odpowiednim wierszu, a następnie zmień “Administrator” na nazwę logowania preferowanego konta administratora, klikając Iść kiedy skończysz.

Przenieś plik wp-config

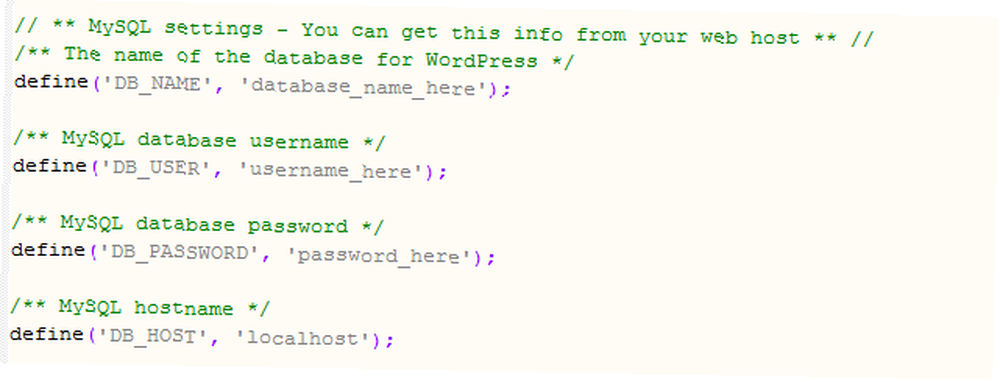

Rażącym problemem związanym z WordPress jest to, że kluczowe dane bezpieczeństwa są przechowywane w jednym, nieszyfrowanym pliku, który można zhakować i wykorzystać do przejęcia kontroli nad blogiem. Plik wp-config.php zawiera dane logowania administratora, a także nazwę użytkownika i hasło do bazy danych MySQL.

Dlatego zabezpieczenie tego pliku jest najważniejsze, jeśli chcesz chronić witrynę przed hakerami.

Jedną z rzeczy, których nie powinieneś robić, jest jednak usunięcie wp-config - sprawiłoby to, że Twoja witryna nie nadaje się do użytku (a raczej jest pusta). Jak więc chronić swoją witrynę przed tą dziwną luką??

Od wydania WordPress 2.8 właściciele blogów mieli możliwość przeniesienia pliku do głównego katalogu internetowego na serwerze. Oznacza to na przykład, że jeśli masz zainstalowaną witrynę www.mysite.com/wordpress, plik wp-config.php można przenieść na wyższy poziom, do katalogu mysite.

Wniosek

Niezależnie od tego, jak jesteś techniczny lub nietechniczny, jeśli prowadzisz blog WordPress, nie ma usprawiedliwienia, aby nie wdrażać żadnego lub wszystkich tych narzędzi w celu ochrony witryny przed hakerami.

W końcu, jaki sens ma wkładanie całej tej ciężkiej pracy, aby odkryć, że ktoś przejął witrynę i teraz kosztuje cię regularnych odwiedzających reklamując Viagrę?

Kroki te można wdrożyć w ciągu kilku godzin - być może w jeden weekend rano, jeśli masz ochotę na czas - więc nie ignoruj, działaj teraz.