Gabriel Brooks

0

3532

578

Nigdy nie możesz być zbyt świadomy bezpieczeństwa poczty e-mail. W końcu oszustwa są nadal powszechne. 5 najgorszych oszustw związanych z pocztą elektroniczną w 2014 r. Powinieneś być świadomy 5 najgorszych oszustw związanych z pocztą e-mail w 2014 r., Których powinieneś być świadomy, i istnieje wiele sposobów wykorzystania kont e-mail Oszuści 5 sposobów, w jaki Twój adres e-mail może być wykorzystywany przez oszustów. Luki są wszędzie.

I chociaż możesz teraz czuć się bezpiecznie, po prostu wiedz o tym: każdy ma zawsze jeden błąd do zhakowania. Bezpieczeństwo to gra prawdopodobieństwa, a ostatecznym celem jest zmniejszenie liczby potencjalnych błędów, które możesz popełnić.

Jeśli więc korzystasz z Gmaila, oto kilka ważnych wskazówek, które powinieneś jak najszybciej zastosować w praktyce. Nieuchronnie uratują ci wiele bólów głowy i smutku na drodze.

1. Szyfruj swoje e-maile

Ilekroć chcesz poprawić bezpieczeństwo, szyfrowanie jest zawsze pierwszą rzeczą, którą powinieneś rozważyć. Szyfrowanie sprawia, że nawet jeśli twoje połączenie zostanie podsłuchane, podsłuchujący nie będzie w stanie odczytać danych.

W sieci zwykłe połączenia odbywają się za pośrednictwem protokołu HTTP, a połączenia szyfrowane - za pośrednictwem protokołu HTTPS. Nie wszystkie strony internetowe oferują połączenia HTTPS, ale na szczęście Gmail to robi - i Google uważa szyfrowanie za tak ważne, że HTTPS jest narzucony.

Ponadto Google ogłosił niedawno, że wdroży ostrzeżenie Gmaila, które ostrzega użytkowników za każdym razem, gdy wiadomość e-mail dotrze za pośrednictwem niezaszyfrowanego połączenia. Takie wiadomości e-mail można łatwo przejąć i / lub zmienić.

Wskazówka: Dowiedz się więcej o szyfrowanych połączeniach z naszym wyjaśnieniem HTTPS i dlaczego jest to tak ważne Co to jest HTTPS i jak włączyć bezpieczne połączenia domyślnie Co to jest HTTPS i jak włączyć bezpieczne połączenia domyślnie Obawy dotyczące bezpieczeństwa rozprzestrzeniają się daleko i szeroko przoduje w umyśle większości. Terminy takie jak program antywirusowy lub zapora ogniowa nie są już dziwnym słownictwem i są nie tylko zrozumiałe, ale również używane przez… .

Jednak HTTPS jest bardziej punktem odniesienia dla właściwego bezpieczeństwa poczty e-mail więc powinieneś podjąć dodatkowe kroki, aby naprawdę chronić swoje informacje. Na przykład, zamiast po prostu szyfrować połączenie, możesz także chcieć zaszyfrować rzeczywiste wiadomości e-mail. Jak zaszyfrować Gmaila, Outlooka i inną pocztę internetową Jak zaszyfrować Gmaila, Outlooka i inną pocztę internetową. Konta e-mail przechowują klucze do osobistych danych Informacja. Oto jak zaszyfrować konta Gmail, Outlook.com i inne konta pocztowe. .

Mailvelope to popularne narzędzie, które może to dla Ciebie zrobić. To rozszerzenie Chrome integruje się bezpośrednio z Gmailem (a także GMX, Outlook, Yahoo i innymi) i upraszcza proces szyfrowania i deszyfrowania wiadomości e-mail.

2. Włącz weryfikację dwuetapową

Kolejną dużą, niepodlegającą negocjacjom funkcją jest weryfikacja dwuetapowa, znana również pod bardziej techniczną nazwą, uwierzytelnianie dwuskładnikowe Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto go używać Co to jest uwierzytelnianie dwuskładnikowe i dlaczego warto Użyj go Uwierzytelnianie dwuskładnikowe (2FA) to metoda bezpieczeństwa, która wymaga dwóch różnych sposobów potwierdzenia tożsamości. Jest powszechnie stosowany w życiu codziennym. Na przykład płacenie kartą kredytową wymaga nie tylko karty…. Ta prosta funkcja - która wymaga niewielkiego wysiłku z Twojej strony - może natychmiast podwoić lub potroić bezpieczeństwo twojego konta e-mail.

Weryfikacja dwuetapowa oznacza po prostu, że musisz mieć dwie formy weryfikacji, aby zalogować się na swoje konto: pierwszy to zwykłe hasło do konta, a drugi to kod weryfikacyjny wysyłany na Twój telefon komórkowy.

Innymi słowy, aby ktoś mógł włamać się na twoje konto, musi mieć twoje hasło i Twój telefon komórkowy - niezwykle nieprawdopodobny scenariusz. I choć uwierzytelnianie dwuskładnikowe nie jest bezbłędne, zhakowane uwierzytelnianie dwuskładnikowe: dlaczego nie należy wpadać w panikę Włamanie do uwierzytelniania dwuskładnikowego: dlaczego nie należy wpadać w panikę, jest ono jednak na tyle silne, że nie można go przeoczyć.

Aby włączyć weryfikację dwuetapową:

- Otwórz ikonę swojego profilu w prawym górnym rogu Gmaila i kliknij Moje konto.

- Pod Logowanie i bezpieczeństwo, Wybierz Logowanie do Google.

- Pod Hasło i metoda logowania, Wybierz Weryfikacja dwuetapowa.

- Wprowadź swój numer telefonu i wybierz metodę weryfikacji.

3. Zaloguj się przy użyciu trybu incognito

W dzisiejszych czasach bardziej powszechne jest sprawdzanie poczty elektronicznej w podróży za pomocą urządzenia mobilnego niż wspólnego komputera, ale wspólne komputery są nadal używane regularnie (np. Biblioteki, kafejki internetowe, a nawet po prostu wskakują na laptopa znajomego).

Ale jeśli nie jesteś pracowity, możesz przypadkowo pozostać zalogowany do konta Gmail na tym współużytkowanym komputerze, a teraz naraziłeś się na potencjalnie złośliwe osoby. Twoi znajomi mogą cię trochę rozluźnić, ale nieznajomi w bibliotece mogą naprawdę siać spustoszenie.

Dlatego za każdym razem, gdy logujesz się do Gmaila na współużytkowanym komputerze, zawsze powinieneś używać trybu incognito. W przeglądarkach innych niż Chrome jest to również znane jako tryb przeglądania prywatnego.

Istnieje kilka powodów używania trybu prywatnego Nie tylko w przypadku pornografii: inne zastosowania do prywatnego przeglądania Nie tylko w przypadku pornografii: inne zastosowania do prywatnego przeglądania Tryb prywatny ma wiele innych nazw, w tym „tryb incognito” w Chrome i „Przeglądanie InPrivate” w Internet Explorer. Niektóre osoby nazywają tryb przeglądania prywatnego „trybem pornograficznym”, ale nie jest to tylko uzależnienie od pornografii. Może… ale najważniejsze jest to, że automatycznie wylogowuje cię ze wszystkiego, gdy prywatne okno zostanie zamknięte. Należy pamiętać, że keyloggery nadal mogą zostać przejęte przez twoje konto. Nie padaj ofiarą keyloggerów: użyj tych ważnych narzędzi do zapobiegania keyloggerowi Nie padnij ofiarą keyloggerów: użyj tych ważnych narzędzi do keyloggera W przypadku kradzieży tożsamości online, keyloggery odegrać jedną z najważniejszych ról w kradzieży. Jeśli kiedykolwiek skradziono Ci konto internetowe - czy to było ... jeśli nie jesteś ostrożny.

4. Zachowaj dobre nawyki dotyczące hasła

Czy znasz najczęstsze metody łamania haseł. 7 najczęstszych taktyk wykorzystywanych do hakowania haseł 7 najczęstszych taktyk wykorzystywanych do hakowania haseł Kiedy słyszysz „naruszenie bezpieczeństwa”, co przychodzi ci na myśl? Zły haker? Jakieś dziecko mieszkające w piwnicy? W rzeczywistości wszystko, czego potrzeba, to hasło, a hakerzy mają 7 sposobów na zdobycie twojego. używane przez hakerów dzisiaj? Prawda jest taka, że większość haseł używanych przez zwykłych ludzi jest zaskakująco łatwa do złamania i istnieje duża szansa, że twoje własne hasło jest znacznie słabsze, niż ci się wydaje.

Niezniszczalne hasło 6 wskazówek dotyczących tworzenia niezłomnego hasła, które można zapamiętać 6 wskazówek dotyczących tworzenia niezłomnego hasła, które można zapamiętać Jeśli twoje hasła nie są unikalne i nie do złamania, równie dobrze możesz otworzyć drzwi wejściowe i zaprosić złodziei na lunch. ma wiele elementów, ale oto najważniejsze kwestie, które należy przestrzegać:

- Im dłużej, tym lepiej. Przy 1200 próbach hasła na sekundę złamanie ośmioznakowego hasła zajmuje około 5,5 lat, a złamanie dziewięcioznakowego hasła - około 363 500 lat. Każda dodatkowa postać oferuje ochronę wykładniczą.

- Używaj znaków specjalnych. Litery to najczęściej używane znaki. Liczby też są popularne, ale nie tak popularne. Hakerzy wiedzą o tym, a dzięki temu hasła alfanumeryczne są łatwiejsze do złamania. Wszystkie pozostałe czynniki są równe, hasło ze znakami specjalnymi jest bezpieczniejsze.

- Bądź wyjątkowy i często się zmieniaj. Jeśli użyjesz tego samego hasła na wszystkich swoich kontach, jedno zhakowane konto może zniszczyć wszystkie twoje konta. Zawsze używaj unikalnego hasła do ważnych kont i zmieniaj hasło przynajmniej raz na sześć miesięcy.

Zarządzanie tak złożonymi hasłami może być kłopotliwe, szczególnie gdy trzeba żonglować dziesiątkami różnych kont, dlatego zalecamy korzystanie z narzędzia do zarządzania hasłami 5 Porównanych narzędzi do zarządzania hasłami: Znajdź jedno, które jest dla Ciebie idealne 5 Porównanych narzędzi do zarządzania hasłami: Znajdź ten, który jest dla Ciebie idealny Wybór strategii zarządzania hasłami, aby poradzić sobie z ogromną liczbą potrzebnych haseł, ma kluczowe znaczenie. Jeśli jesteś jak większość ludzi, prawdopodobnie przechowujesz hasła w mózgu. Aby je zapamiętać… Zapewni ci bezpieczeństwo i zmniejszy stres.

Wzruszanie i pomijanie tego wszystkiego może być kuszące, ale dobre nawyki bezpieczeństwa Zmień swoje złe nawyki i Twoje dane będą bardziej bezpieczne Zmień swoje złe nawyki i Twoje dane będą bardziej bezpieczne Różnica między tymi, którzy zostali zaatakowani przez hakerów, a tymi, którzy „t.

5. Sprawdź historię aktywności konta

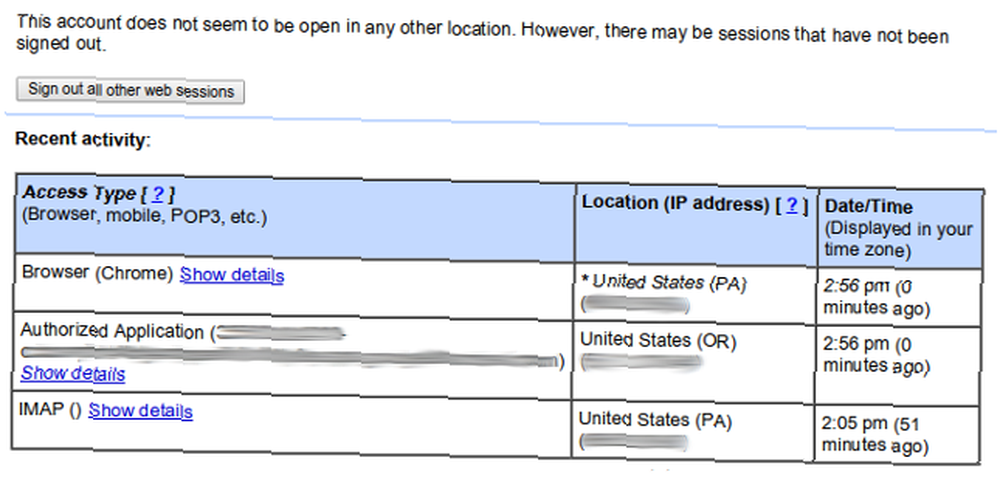

Na samym dole interfejsu internetowego Gmaila znajduje się trochę niepozornego tekstu “Ostatnia aktywność na koncie”, który informuje Cię, kiedy na Twoim koncie była ostatnia aktywność. Interesujące, ale niezbyt przydatne, prawda??

Śmiało i kliknij “Detale” link i pojawi się nowe wyskakujące okno z listą 10 ostatnich adresów IP, które uzyskały dostęp do twojego konta.

Jeśli sprawdzasz tę historię sesji mniej więcej co tydzień, możesz uważać na potencjalnie podejrzane działania. Większość zapisów będzie pochodzić z twojego własnego adresu IP i co jakiś czas zobaczysz adres IP autoryzowanej aplikacji innej firmy, ale jeśli zobaczysz coś innego, możesz zostać naruszony.

Na dole możesz włączyć preferencje alertów, które będą wyświetlać alerty, ilekroć Google uzna, że dana aktywność jest nietypowa. Ponadto u góry możesz zmusić wszystkie sesje na koncie Gmail do wylogowania, klikając “Wyloguj się ze wszystkich innych sesji internetowych”.

Masz inne wskazówki Gmaila do udostępnienia?

Inne wskazówki dotyczące bezpieczeństwa wiadomości e-mail 7 Ważne wskazówki dotyczące bezpieczeństwa wiadomości e-mail, które powinieneś wiedzieć o 7 Ważne wskazówki dotyczące bezpieczeństwa wiadomości e-mail, które powinieneś wiedzieć o bezpieczeństwie w Internecie to temat, który wszyscy wiemy, że jest ważny, ale często leży daleko w tyle w naszych umysłach, oszukując samych siebie wierzyć, że „mi się to nie przydarzy”. Czy… należy wziąć pod uwagę, jeśli chcesz uzyskać maksymalne bezpieczeństwo, ale powyższe wskazówki powinny wystarczyć dla zwykłych użytkowników Gmaila. Przynajmniej włącz weryfikację dwuetapową i użyj unikalnego hasła i uważaj na załączniki wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Jak rozpoznać niebezpieczny załącznik wiadomości e-mail Wiadomości e-mail mogą być niebezpieczne. Czytanie zawartości wiadomości e-mail powinno być bezpieczne, jeśli masz najnowsze poprawki zabezpieczeń, ale załączniki wiadomości e-mail mogą być szkodliwe. Poszukaj wspólnych znaków ostrzegawczych. .

Jeśli naprawdę potrzebujesz super bezpiecznego adresu e-mail, Gmail może nie być najlepszym wyborem. Raczej powinieneś przyjrzeć się naprawdę bezpiecznym i zaszyfrowanym dostawcom e-maili. 3 najbezpieczniejszych i zaszyfrowanych dostawców e-mail online. 3 najbardziej bezpiecznych i zaszyfrowanych e-maili online. Masz dość rządowego i zewnętrznego nadzoru twoich e-maili? Chroń swoje wiadomości za pomocą szyfrowanego rozwiązania e-mail. zamiast.

Jakie kroki podjąłeś, aby zapewnić bezpieczeństwo Gmaila? Czy jest coś, za czym tęskniliśmy? Udostępnij je nam w komentarzach poniżej!

Kredyty graficzne: Zaszyfrowany e-mail przez xtock za pośrednictwem Shutterstock