Michael Fisher

0

3367

7

Świadomość głównego nurtu znaczenia szyfrowania eksplodowała po objawieniach Edwarda Snowdena. Dalekosiężne podsłuchy rządów wywołały lawinę aktywności oprogramowania, od zaszyfrowanych aplikacji do przesyłania wiadomości po zaszyfrowane rozmowy telefoniczne.

Chociaż zaszyfrowane wiadomości istnieją od tysięcy lat, nigdy nie było to ważniejsze niż teraz. Szyfrowanie cyfrowe jest obecnie integralną częścią współczesnego życia, chroniąc nasze dane osobowe i zapewniając nam bezpieczeństwo w Internecie.

Oto kilka sposobów włączenia szyfrowania do codziennego życia przy bardzo małym wysiłku.

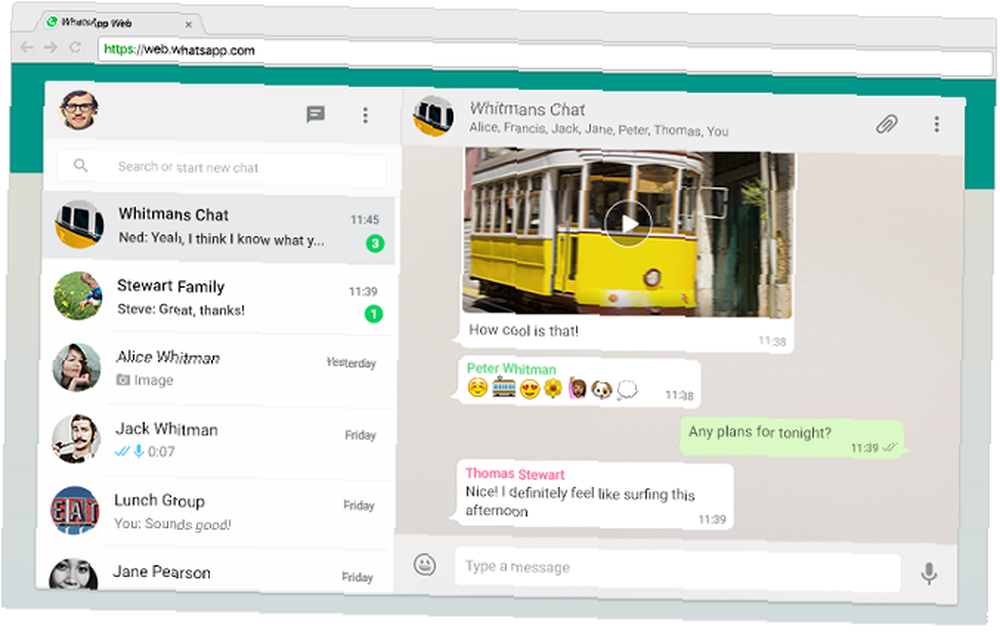

1. WhatsApp

Chociaż opinia publiczna na Facebooku wahała się w ostatnich latach, ich pierwsza ważna funkcja WhatsApp była pozytywna. W listopadzie 2014 r. WhatsApp ogłosił, że wdraża szyfrowanie całościowe Dlaczego szyfrowanie całościowe WhatsApp to wielka sprawa Dlaczego szyfrowanie końcowe WhatsApp to wielka sprawa Ostatnio WhatsApp ogłosił, że umożliwi do końca szyfrowania w ich usłudze. Ale co to dla ciebie znaczy? Oto, co musisz wiedzieć o szyfrowaniu WhatsApp. (E2EE). Oznacza to, że domyślnie wszystkie wiadomości 1,5 miliarda użytkowników WhatsApp są chronione. Jak zauważył Wired, “WhatsApp, bardziej niż jakakolwiek inna firma wcześniej, podjął się masowego szyfrowania.”

Osoby zaniepokojone udziałem Facebooka nie muszą tak być. Ponieważ wiadomości są E2EE, nikt inny nie może ich odczytać, nawet pracownicy firmy.

Nie oznacza to, że WhatsApp jest wolny od ingerencji ze strony spółki macierzystej. Jeśli jednak wszyscy, których znasz, już korzystają z aplikacji, wszystkie wiadomości są trzymane z dala od wścibskich oczu, powinny być wygodne.

2. ProtonMail

Prawdopodobnie poczułbyś się niekomfortowo, gdybyś dowiedział się, że największy na świecie dostawca poczty e-mail (Gmail) skanuje wszystkie wiadomości e-mail i używa ich do wyświetlania ukierunkowanych reklam. Niestety są.

Nieszyfrowana prywatna korespondencja 1,2 miliarda użytkowników Gmaila jest rutynowo skanowana w celu wyświetlenia trafniejszych reklam. Takie zachowanie nie jest niczym niezwykłym w przypadku bezpłatnej usługi, ponieważ Twoje dane są często faktycznym kosztem każdej usługi oferowanej bez ceny.

Istnieje jednak alternatywa, która obsługuje rzeczywiste zaszyfrowane wiadomości e-mail: ProtonMail. Spośród niewielu dostawców poczty e-mail, którzy oferują bezpieczne szyfrowanie, ProtonMail jest prawdopodobnie najlepszy.

Firma z siedzibą w Szwajcarii domyślnie szyfruje wszystkie wiadomości do innych użytkowników ProtonMail. Komunikacja z innymi dostawcami jest skanowana, ale tylko w pamięci, więc są szybko nadpisywane. Chociaż usługa jest bezpłatna, konto premium zapewnia dodatkową przestrzeń dyskową i inne korzyści.

Niedawno firma uruchomiła również ProtonVPN, bezpłatną usługę VPN wartą skorzystania z najlepszych nieograniczonych bezpłatnych usług VPN (i ich ukrytych kosztów) Najlepsze nieograniczone bezpłatne usługi VPN (i ich ukrytych kosztów) Szukasz bezpłatnej nieograniczonej sieci VPN, aby chronić swoją prywatność w Internecie? Oto najlepsze wybory wraz z ich ukrytymi kosztami. .

3. PGP / GPG

1991 to praktycznie starożytna historia w szybko zmieniającym się świecie technologii. Jednak w tym samym roku programista Phil Zimmerman po raz pierwszy stworzył program, który miał radykalnie zmienić bezpieczeństwo cyfrowe.

Jego narzędzie, całkiem dobra prywatność PGP Me: dość dobra objaśnienie prywatności PGP mnie: całkiem dobra objaśnienie prywatności całkiem dobra prywatność to jedna z metod szyfrowania wiadomości między dwojgiem ludzi. Oto, jak to działa i czy można to sprawdzić. (PGP), to program szyfrujący, który wykorzystuje kryptografię do zabezpieczania plików, dysków i wiadomości e-mail. Od czasu wydania stała się jedną z najpopularniejszych metod szyfrowania wiadomości e-mail.

Jednak wraz ze wzrostem popularności ludzie zaczęli się obawiać, że polegają na prawnie zastrzeżonym oprogramowaniu i chcieli opracować swoje wersje PGP. W rezultacie w 1997 r. Internet Engineering Task Force (IETF) zaakceptował propozycję standardu OpenPGP.

To skłoniło wiele programów OpenPGP, w tym popularnego GNU Privacy Guard (GPG). Niedawno Purism, producent laptopów zorientowanych na bezpieczeństwo, wprowadził token bezpieczeństwa PureKey OpenPGP. PureKey przechowuje twoje klucze szyfrowania na urządzeniu zabezpieczonym przed manipulacją, więc nigdy nie będą miały szansy na kompromis na twoim twardym dysku.

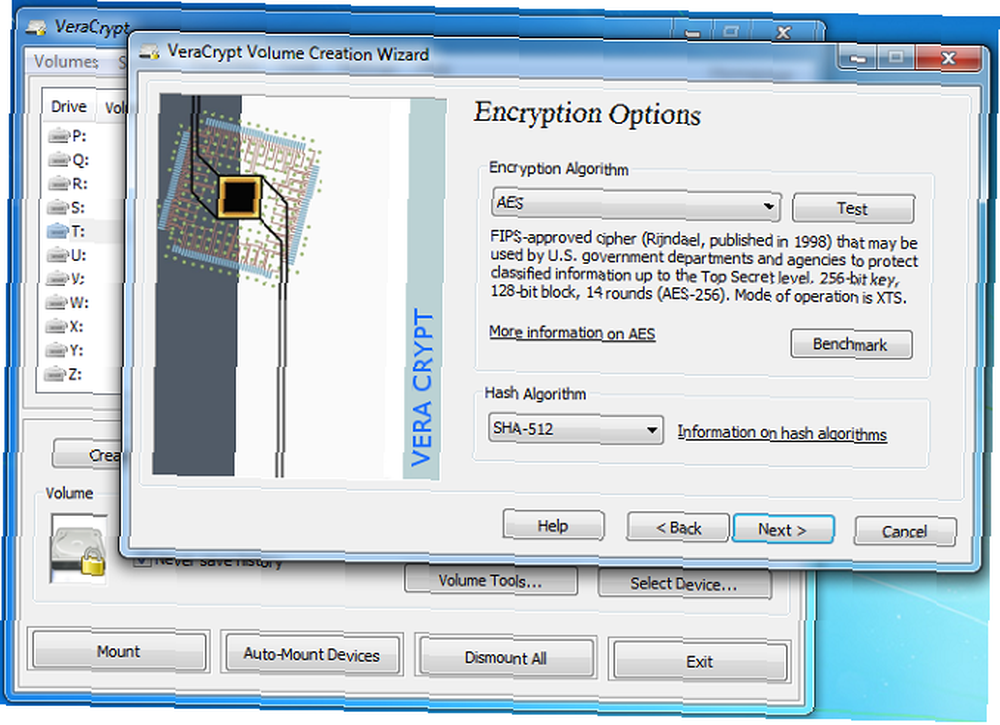

4. VeraCrypt

Często nasze najbardziej wrażliwe dokumenty, pełna historia przeglądania i inne poufne informacje są dostępne na naszych komputerach. Stajemy się także coraz bardziej mobilni, przechowując te wrażliwe dane na łatwo przenośnych laptopach.

VeraCrypt - narzędzie szyfrujące typu open source dla systemów Linux, Mac i Windows - oferuje rozwiązanie. VeraCrypt może szyfrować partycje i dyski twarde w czasie rzeczywistym 5 Skuteczne narzędzia do szyfrowania twoich tajnych plików 5 Skuteczne narzędzia do szyfrowania twoich tajnych plików Musimy bardziej niż kiedykolwiek wcześniej zwracać uwagę na narzędzia szyfrujące i wszystko, co ma na celu ochronę naszej prywatności. Dzięki odpowiednim narzędziom bezpieczeństwo danych jest łatwe. , a także tworzyć wirtualne zaszyfrowane dyski. Wersja Windows pozwala nawet na pełne szyfrowanie systemu.

Jedną z zalet oprogramowania typu open source jest to, że każdy może wnieść swój wkład, nawet rozwidlając projekt, jeśli zechce Oprogramowanie Open Source i rozwidlenie: dobre, wielkie i brzydkie Oprogramowanie open source i rozwidlenie: dobre, wielkie i brzydkie Czasami użytkownik końcowy bardzo korzysta z widelców. Czasami widelec odbywa się pod osłoną gniewu, nienawiści i wrogości. Spójrzmy na kilka przykładów. . VeraCrypt to rozwidlenie TrueCrypt, które zostało przerwane w 2014 roku. Chociaż przyczyny śmierci TrueCrypt nie są jasne, zbiegło się to z publikacją audytu bezpieczeństwa ujawniającego pewne problemy. VeraCrypt zajął się wieloma z nich w swoim pierwszym wydaniu.

5. PEN International

Ponieważ w ostatnich latach coraz częściej mówi się o kwestiach związanych z prywatnością, zaczęli pojawiać się eksperci i rzecznicy. Chociaż demaskator NSA, Edward Snowden, jest najbardziej niesławny, istnieje wiele innych osób walczących o twoje prawo do prywatności.

Jednym z najbardziej zaskakujących jest stowarzyszenie pisarzy PEN International. Organizacja pozarządowa została założona w 1921 roku w Londynie w celu promowania współpracy między pisarzami. W ostatnich latach PEN International i ponad 145 lokalnych Centrów PEN prowadziły kampanię na rzecz wolności słowa na całym świecie. Jedno z trzech zobowiązań czarterowych stanowi:

“PEN oznacza zasadę nieskrępowanego przekazywania myśli w każdym narodzie i między wszystkimi narodami, a członkowie zobowiązują się przeciwstawić wszelkim formom tłumienia wolności wypowiedzi w kraju i społeczności, do której należą, a także na całym świecie, gdziekolwiek to jest jest możliwe.”

Gdy świat skupił się na pisaniu cyfrowym i komunikacji, rozpoczęły się kampanie PEN. Coraz częściej oznacza to opowiadanie się przeciwko reżimom autorytarnym, które próbują blokować bezpieczne lub szyfrowane narzędzia, z których wiele polega na swobodnej komunikacji. Ostatnio organizacja otwarcie wypowiedziała się przeciwko rosyjskiemu rządowi i zakazowi korzystania z szyfrowanej aplikacji do przesyłania wiadomości Telegram.

Bezpieczne szyfrowanie jest najlepszym przyjacielem prywatności

Szyfrowanie jest jednym z najlepszych sposobów na zachowanie prywatności prywatnych danych. Istnieje jednak równowaga między bezpieczeństwem a wygodą. Wiele produktów, do których intuicyjnie sięgamy (Gmail), jest niezwykle łatwych w użyciu w porównaniu z bezpiecznym odpowiednikiem (PGP). Jeśli chodzi o pocztę e-mail, ProtonMail wpada w ten środek.

Istnieje szeroka gama bezpiecznych aplikacji do przesyłania wiadomości z opcjami głównego nurtu: WhatsApp, Telegram, Wire i Signal używają standardu E2EE. Wybrana usługa będzie prawdopodobnie podyktowana tym, z którego korzystają Twoje kontakty. Jeśli zdecydujesz się na bezpieczniejsze cyfrowe życie, prawdopodobnie warto zrewidować całe swoje bezpieczeństwo online.

Aby uzyskać bardziej szczegółowe instrukcje, jak zacząć, zapoznaj się z naszym przewodnikiem na temat poprawy bezpieczeństwa i prywatności online Kompletny przewodnik na temat poprawy bezpieczeństwa online i ochrony prywatności Kompletny przewodnik na temat poprawy bezpieczeństwa online i ochrony prywatności Każdy chce twojego dane, renomowane firmy i przestępcy. Jeśli chcesz zbudować swoją obronę i chronić się w Internecie, pozwól nam poprowadzić Cię przez proces poprawy bezpieczeństwa i ochrony prywatności. .