Brian Curtis

0

2640

534

Ransomware stanowi największe zagrożenie dla bezpieczeństwa cyfrowego. Oprogramowanie ransomware może szyfrować dane i uniemożliwiać dostęp do ważnych plików osobistych i folderów, może być bardzo drogie, niezależnie od tego, czy zdecydujesz się zapłacić okup, czy nie.

Ale czy naprawdę jesteś na bieżąco z tym, jak niebezpieczne jest to naprawdę? Oto pięć rzeczy, które powinieneś naprawdę wiedzieć o ransomware.

1. Ransomware stanowi ogromne zagrożenie bezpieczeństwa na urządzeniach mobilnych

Prawdopodobnie bardziej skupiasz się na ransomware uderzającym w komputer stacjonarny lub laptop niż w inne urządzenia, ale mylisz się. Chociaż oprogramowanie ransomware stanowi duże ryzyko dla komputerów PC, stanowi również ogromne ryzyko dla smartfonów i tabletów.

Jednym z przykładów jest Fusob (Trojan-Ransom.AndroidOS.Fusob), który był szczególnie aktywny w Niemczech w 2015 roku. Fusob podszywając się pod odtwarzacz wideo, skierował się do fanów materiałów dla dorosłych, którzy już chętnie rozstali się z gotówką za płatne usługi online.

Zagrożone są nie tylko urządzenia mobilne, ale także systemy operacyjne, które je obsługują. W ostatnich latach system Android został przyjęty jako system operacyjny wielu producentów inteligentnych telewizorów (a inteligentne telewizory stanowią znaczne zagrożenie bezpieczeństwa. Inteligentne telewizory stanowią rosnące zagrożenie bezpieczeństwa: jak sobie z tym poradzić? Inteligentne telewizory stanowią rosnące ryzyko bezpieczeństwa: w jaki sposób Czy sobie z tym poradzisz? Wyobraź sobie, że włamałeś się do inteligentnego telewizora. Brzmi głupio i przyziemnie, ale może być dość poważny. Oto, co musisz wiedzieć. Nawet bez ransomware).

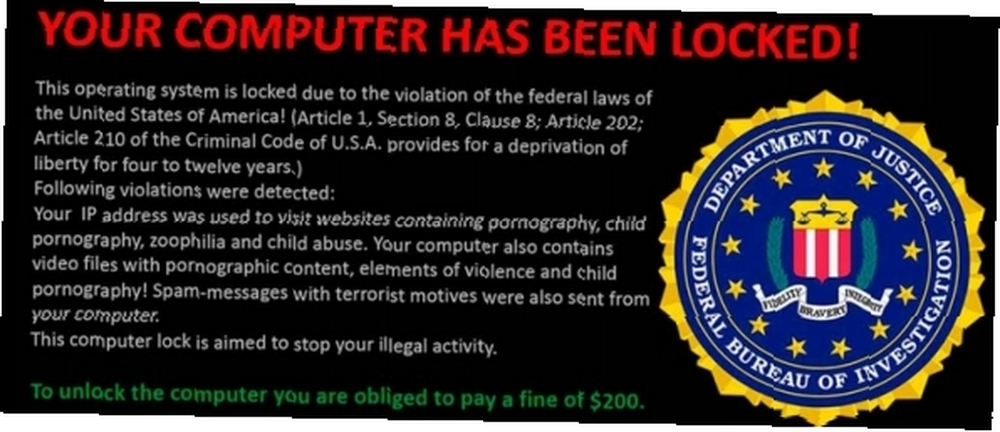

Frantic Locker (znany również jako FLocker) zaczął atakować telefony i tablety z Androidem, zanim został poprawiony i ponownie wydany jako oprogramowanie ransomware dla telewizorów smart. Blokując ekran telewizora (wyobraź sobie, że dzieje się to podczas finału Game of Thrones) i wyświetlając wiadomość, że popełniłeś przestępstwo, wraz z ikonografią organów ścigania, FLocker żąda zapłaty 200 USD w kredytach kart upominkowych iTunes.

2. Kopie zapasowe, dyski i bazy danych nie są odporne

Jedną z najwcześniejszych metod unikania potencjalnych ataków ransomware były dane w osobnej lokalizacji. Może to być na przykład codzienna kopia zapasowa przechowywana na innym urządzeniu. Niestety koderzy ransomware stali się mądrzy w tej obronie, a kopie zapasowe można teraz szyfrować i blokować do momentu zapłacenia okupu.

Ale czy wiesz, że współczesne oprogramowanie ransomware może również szyfrować bazy danych i niezamapowane dyski? Podczas gdy pierwsze ryzyko (zwykle wykonywane przez ransomware Cerber) Tak, Ransomware może szyfrować pamięć w chmurze Tak, Ransomware może szyfrować pamięć w chmurze Kilka wariantów ransomware atakuje nie tylko główny dysk twardy, ale także inne dyski systemowe - w tym pamięć w chmurze! Czas zastanawiał się, jak wykonać kopię zapasową plików i gdzie je przechowywać.) jest głównie kłopotliwy dla firm, które obsługują bazy danych SQL (prawie każda aplikacja oparta na bazach danych i aplikacja internetowa), ta ostatnia jest szczególnie niepokojąca. W tej sytuacji procesy bazy danych zostają zakończone przed zaszyfrowaniem danych.

CryptoFortress był pierwszym oprogramowaniem ransomware, które blokowało pliki niezależnie od tego, czy były powiązane z określoną literą dysku (czy nie). Locky to kolejne oprogramowanie ransomware, które może szyfrować dane na dyskach sieciowych. Zagrożenia te wpływają również na przechowywanie w chmurze, chociaż niektóre usługi (takie jak Dropbox) przywrócą dane do stanu sprzed ataku ransomware.

3. Ransomware wpływa na systemy Windows, Mac i Linux

Być może najbardziej oszałamiającą rzeczą w ransomware jest jego zasięg. Rozważaliśmy już jego zdolność do blokowania urządzeń mobilnych, szyfrowania zawartości do momentu zapłaty. Ale może również zniszczyć dane na pulpicie, niezależnie od używanego systemu operacyjnego.

Jest stara mantra, prawda? Macs nie mogą dostać wirusów. W ostatnich latach coraz częściej widzimy, że jest to nieprawda, ponieważ wzrost złośliwego oprogramowania ukierunkowanego na komputery Mac Wzrost szkodliwego oprogramowania ukierunkowanego na Apple - oto, na co należy zwrócić uwagę w 2016 r. Wzrost złośliwego oprogramowania ukierunkowanego na Apple - oto, na co należy zwrócić uwagę w 2016 r. Apple sprzęt nie jest już bezpieczną przystanią dla hakerów, złośliwego oprogramowania, oprogramowania ransomware i innych zagrożeń cybernetycznych. Pierwsza połowa 2016 r. Dowodzi, że bez odpowiednich środków ostrożności Twoje urządzenia mogą stać się zagrożeniem… Po prostu: jeśli wystarczająca liczba osób korzysta z platformy, hakerzy będą starali się ją obalić. To samo dotyczy Linuksa. Czy Linux jest tak bezpieczny, jak myślisz? Czy Linux jest tak bezpieczny, jak myślisz? Linux jest często reklamowany jako najbezpieczniejszy system operacyjny, na który można dostać się w swoje ręce, ale czy tak jest naprawdę? Rzućmy okiem na różne aspekty bezpieczeństwa komputera z systemem Linux. ; podczas gdy dystrybucje komputerów stacjonarnych mają ogólnie niewielki udział w rynku, systemy operacyjne Linux-a obsługują większość stron internetowych obecnie online. 9 sposobów, w jaki Linux przejmuje świat. 9 sposobów, w jaki Linux przejmuje świat. Linux nie działa tylko na komputerach domowych i serwerach internetowych. Oto kilka niezwykłych sposobów używania Linuksa na całym świecie. .

Więc nie jesteś bezpieczny tylko dlatego, że używasz Maca lub Linuksa, nie więcej niż byłbyś w przypadku korzystania z systemu Windows. Ransomware może złapać Cię niezależnie od używanego systemu operacyjnego.

4. Ransomware zawsze stanowi legalne oprogramowanie

Gdy oprogramowanie ransomware po raz pierwszy zmaterializowało się, zwykle było wprowadzane na komputery za pomocą załączników e-mail. Z biegiem lat podejście to zostało usprawnione i ulepszone; Chociaż nadal możesz skończyć z oprogramowaniem ransomware na swoim komputerze dzięki wiadomości e-mail, istnieją teraz inne metody.

Ważne jest, aby zdawać sobie sprawę, że jeśli padniesz ofiarą ataku oprogramowania ransomware, nie powinieneś się wstydzić. Twórcy tych podstępnych programów dokładają wszelkich starań, aby tworzyć złośliwe oprogramowanie, które wygląda całkowicie przekonująco i całkowicie niezawodnie. Ransomware jest zwykle ukryte w aplikacjach i grach; muszą wyglądać jak prawdziwa okazja, abyś mógł je zainstalować i używać!

Gry mobilne, fałszywe aktualizacje systemu Windows, “przydatny” aplikacje i narzędzia… wszystkie te metody (i inne) są wykorzystywane do dostarczania oprogramowania ransomware na komputer PC lub urządzenie mobilne. Musisz mieć pewność, że instalowane oprogramowanie jest legalne.

Jak to robisz? Cóż, jeśli nie instalujesz z opublikowanych multimediów (takich jak CD lub DVD), najlepszą rzeczą, jaką możesz zrobić, to pobrać aplikacje i gry bezpośrednio od wydawców lub zatwierdzony system dostarczania cyfrowego.

5. Strzeż się całkowitego szyfrowania dysku Petyi

Jedna z najbardziej znanych odmian ransomware, Petya, została odkryta w 2016 roku i zdołała zainfekować komputery z systemem Windows za pomocą zainfekowanych załączników e-mail. Zamiast skupiać się na określonych plikach osobistych (na przykład znajdujących się w Moich dokumentach), atakuje główny rekord rozruchowy (MBR), szyfrując tabelę systemu plików dysku twardego komputera.

Pozwalając ci nie mieć dostępu do danych twojego komputera, komputer po prostu uruchomi się na ekranie z informacją, jak dokonać płatności Bitcoin, aby odzyskać kontrolę nad komputerem.

Jak w przypadku każdego ataku ransomware, Petya pozostawi twoje dane zablokowane. Czasami może być kuszące, aby po prostu usunąć zablokowane dane i przejść do tworzenia kopii zapasowej; ale jeśli Petya złożyła wizytę, a kopia zapasowa jest przechowywana na tym samym dysku twardym, utkniesz. Na szczęście Petya został złamany, więc można uratować zaszyfrowane dane. Czy Petya Ransomware Crack przywróci Twoje pliki? Czy Petya Ransomware Crack przywróci twoje pliki? Irytująca ofiara złamała nowy wariant oprogramowania ransomware, Petya. Jest to szansa, aby zdobyć kontrolę nad cyberprzestępcami, ponieważ pokazujemy, jak odblokować dane z okupu. bez płacenia okupu.

Jak zapobiegać ransomware i walczyć z nimi

Ochrona danych przed oprogramowaniem ransomware jest bardzo ważna. Nie ma znaczenia, czy używasz systemu Windows, Mac, Linux lub urządzenia mobilnego. Wszystkie są zagrożone przez oprogramowanie ransomware. Więc co możesz zrobić?

Istnieje pięć kluczowych kroków, które należy wykonać:

- Rób regularne kopie zapasowe.

- Aktualizuj swój system operacyjny.

- Uważaj na podejrzane pliki.

- Użyj filtrowania poczty.

- Subskrybuj pełny pakiet zabezpieczeń internetowych.

Chcesz dowiedzieć się więcej? Nasz przewodnik do obrony przed oprogramowaniem ransomware. Chroń swoje dane przed oprogramowaniem ransomware za pomocą tych 5 kroków. Chroń swoje dane przed oprogramowaniem ransomware za pomocą tych 5 kroków. Ransomware jest przerażające, a jeśli ci się stanie, może sprawić, że poczujesz się bezradny i pokonany. Dlatego musisz podjąć te zapobiegawcze kroki, aby nie dać się zaskoczyć. zawiera dalsze szczegóły. Wydano kilka przydatnych narzędzi do odszyfrowywania danych. 12 Narzędzia, których możesz użyć, aby pomóc pokonać Ransomware 12 Narzędzi, których możesz użyć, aby pomóc pokonać Ransomware Jednym z największych problemów, przed którymi stoją użytkownicy komputerów, jest ransomware. Chociaż walka z infekcją ransomware jest niezwykle trudna, nie jest to niemożliwe. Zobacz, jak te narzędzia mogą pomóc. , a lista stale rośnie. Tymczasem sprawdź naszą listę najlepszych narzędzi bezpieczeństwa i antywirusowych Najlepsze narzędzia bezpieczeństwa komputerowego i antywirusowe Najlepsze narzędzia bezpieczeństwa komputerowego i antywirusowe Martwisz się złośliwym oprogramowaniem, oprogramowaniem ransomware i wirusami? Oto najlepsze aplikacje bezpieczeństwa i antywirusowe, których potrzebujesz, aby zachować ochronę. znaleźć rozwiązanie, które może chronić twoje dane przed oprogramowaniem ransomware.