Michael Cain

0

5092

393

Cyfrowe zarządzanie prawami Czym jest DRM i dlaczego istnieje, jeśli jest tak zły? [MakeUseOf wyjaśnia] Co to jest DRM i dlaczego istnieje, jeśli jest tak zły? [MakeUseOf wyjaśnia] Zarządzanie prawami cyfrowymi to najnowsza ewolucja ochrony przed kopiowaniem. To obecnie największa przyczyna frustracji użytkowników, ale czy jest uzasadniona? Czy DRM jest złem koniecznym w dzisiejszej erze cyfrowej, czy też model… lub w skrócie DRM był gorącym tematem w ciągu ostatnich kilku lat. Rozpowszechnianie łączności online ułatwiło wydawcom uzasadnienie różnych środków, które zmuszają graczy do zalogowania się do gry lub okresowego sprawdzania ważności gry za pomocą zdalnego serwera.

Jednak DRM nie jest najnowszym wynalazkiem. Istnieją gry dwudziestoletnie, które próbują zrzucić hakerów, piratów i złodziei różnymi środkami, z których niektóre są przebiegłymi lub wręcz złymi. Pirowanie gry jest łatwe - z wyjątkiem sytuacji, gdy gry się odwetą!

Logo Nintendo - As A Key

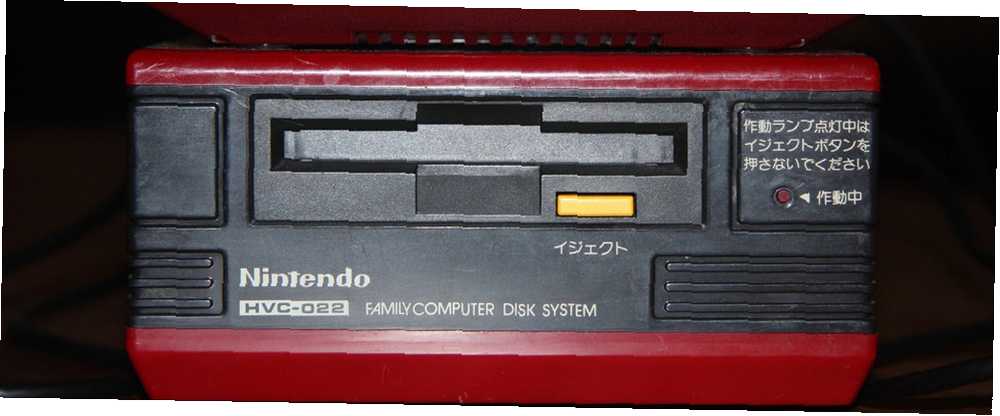

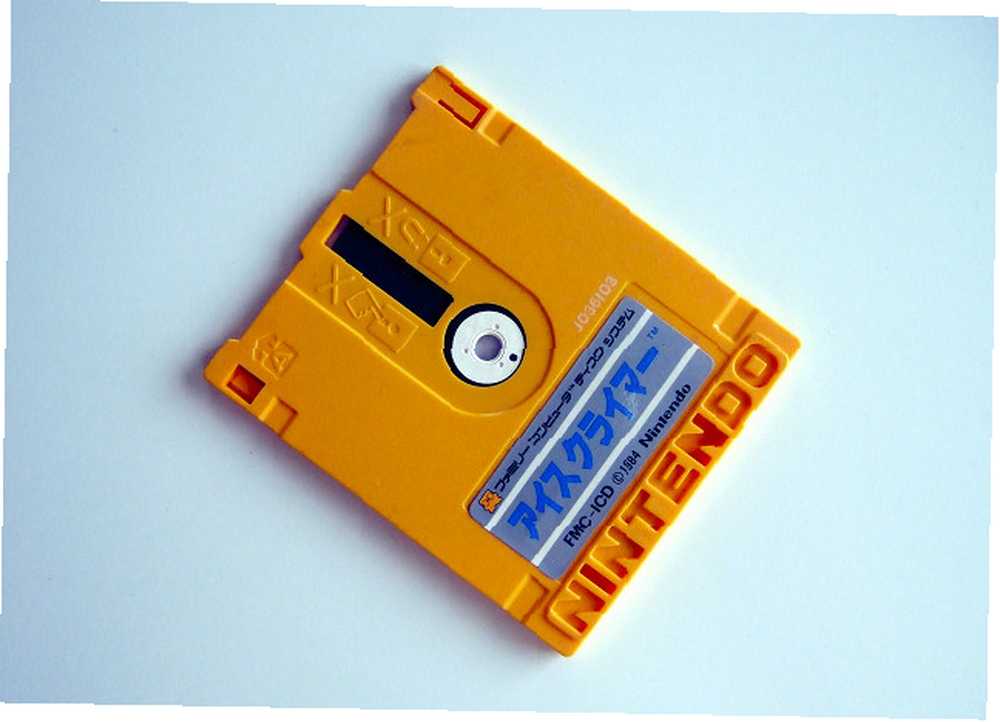

Chociaż nie zostały wyraźnie zaprojektowane jako takie, wczesne konsole były faktycznie formą DRM. Korzystając z zastrzeżonych kaset, a nie z powszechnie dostępnego formatu (takiego jak dyskietka), twórcy konsoli skutecznie stworzyli formę fizycznej ochrony przed kopiowaniem.

Nie powstrzymało to oczywiście bootlegerów zarobkowych, ale powstrzymało przeciętnego człowieka przed samodzielnym kopiowaniem gier. Taktyka została uznana za wystarczająco skuteczną, że kiedy Nintendo wprowadziło Famicon Disk System (dodatek NES, który może grać w dyskietki), firma dodała fizyczne ograniczenie w postaci dużego, grubego, podniesionego logo Nintendo. Dyski bez logo nie działałyby, nawet gdyby dane na dysku były identyczne.

Earthbound's Save Game Delete

Własne naboje są całkiem dobrym sposobem na zapobieganie piractwu, ale można je skopiować po pewnym inżynierii wstecznej, a do lat 90. firmy chcące zarobić pieniądze zaczęły sprzedawać urządzenia, które mogłyby kopiować lub “utworzyć kopię zapasową” kasety z grami, stawiając piractwo w zasięgu przeciętnego gracza.

Aby temu przeciwdziałać, niektóre gry wstawiły kod, który sprawdzał specyfikacje sprzętu do uruchomienia gry. Gdyby znaleziono anomalię, wydarzyłyby się złe rzeczy; gra może odmówić grania, może nie zostać poprawnie uruchomiona lub może nie pozwolić na zapisanie.

Earthbound Best of OCRemix: wyluzuj się przy tych 5 remiksach Earthbound Best of OCRemix: wyluzuj się przy tych 5 Earthbound remiksach Earthbound to jedna z tych gier, które nie spotkały się z dużą ilością fanfar po wydaniu, ale z czasem powoli zdobywały fanów do dziś, kiedy stał się kultowym klasykiem. Wiadomo, że słynna gra RPG dla SNES przyjęła szczególnie złe podejście. Wygląda na to, że gra działa normalnie, ale zwiększyłaby liczbę przypadkowych spotkań wroga, dzięki czemu gra była znacznie mniej przyjemna. A jeśli mimo to uda ci się prześlizgnąć, gra zawiesi się i zostanie usunięta wszystko twoje zapisane dane podczas walki z bossem pod koniec gry. Z powodu tej surowej kary za piractwo doszło do wielu wściekłości.

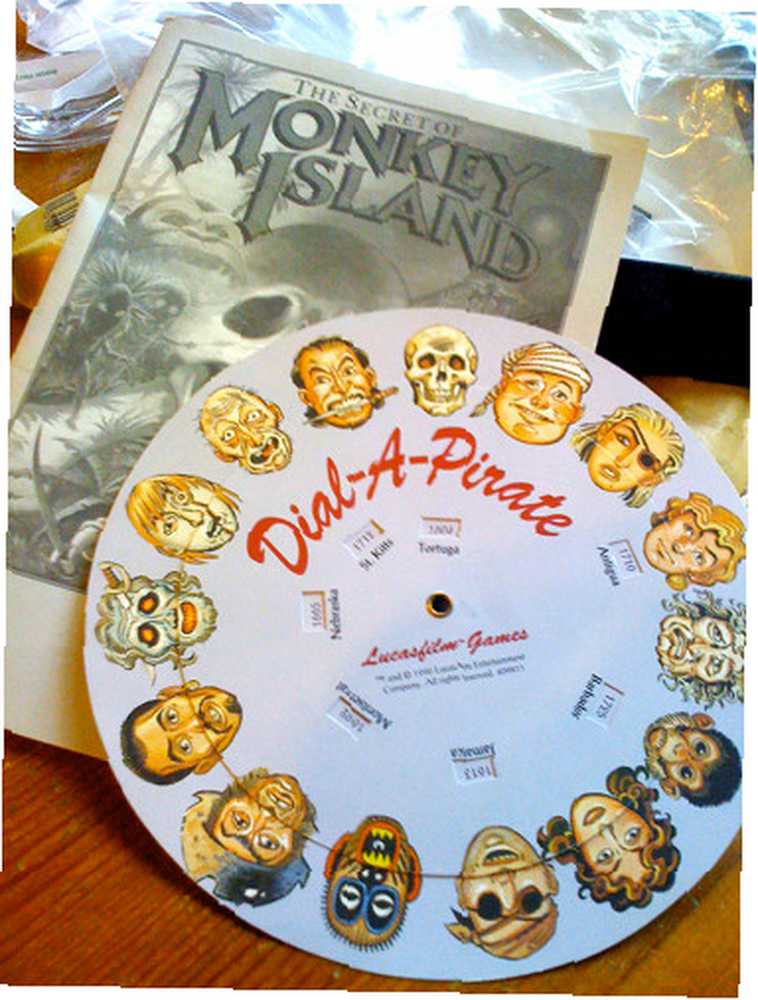

Dial-A-Pirate i inne “Odczucia”

Podczas gdy kasety używane przez konsole stanowiły podstawową formę DRM, gry komputerowe nigdy nie cieszyły się taką ochroną. Aby zwalczyć piractwo, wydawcy gier komputerowych używali dyskietek o nietypowych funkcjach produkcyjnych, których nie można było łatwo odtworzyć, ale oznaczało to również, że użytkownicy nie mogli tworzyć kopii zapasowych - problem przy wysyłaniu gier na coś tak delikatnego jak dyskietka. Wydawcy chcieli tego, co najlepsze z obu światów, więc zaczęli dostarczać fizyczną ochronę przed kopiowaniem w postaci złożonych haseł lub kodów.

Najbardziej znanym przykładem jest The Secret of Monkey Island 7 klasycznych gier wideo, w które można grać na iOS [MUO Gaming] 7 klasycznych gier wideo, w które można grać na iOS [MUO Gaming] Nie ukryłem, że jestem wielkim fan klasycznych gier. Pisałem o grach NES z obłędnymi wartościami, witrynach dla kolekcjonerów, a nawet grach, za które przeciążają sprzedawcy. Oczywiście nie… Dial-A-Pirate, obrotowe koło papierowe z nadrukowanymi twarzami i małymi prostokątnymi wycięciami z etykietami lokalizacji, przez które można było zobaczyć numery. Gra od czasu do czasu pokazywała twarz pirata wraz z miejscem, w którym zostali powieszeni, a gracz musiałby obracać Dial-A-Pirate, aby dopasować informacje wyświetlane w grze. Może to spowodować wyświetlenie krótkiego kodu DRM przez wycięcie koła. Inna gra dostarczana z zagadkami, które musiały zostać rozwiązane, aby uzyskać kod klucza. Takie sztuczki zostały nazwane “czucia,” ponieważ byli fizyczni i często musieli być dotykani lub zmanipulowani do pracy.

Choć kreatywni, gracze, którzy wymyślili sposób rozwiązania problemu, mogą po prostu udostępnić informacje na forach dyskusyjnych, czyniąc je bezużytecznymi. W końcu pomysł ten ustąpił miejsca bardziej praktycznemu kluczowi CD.

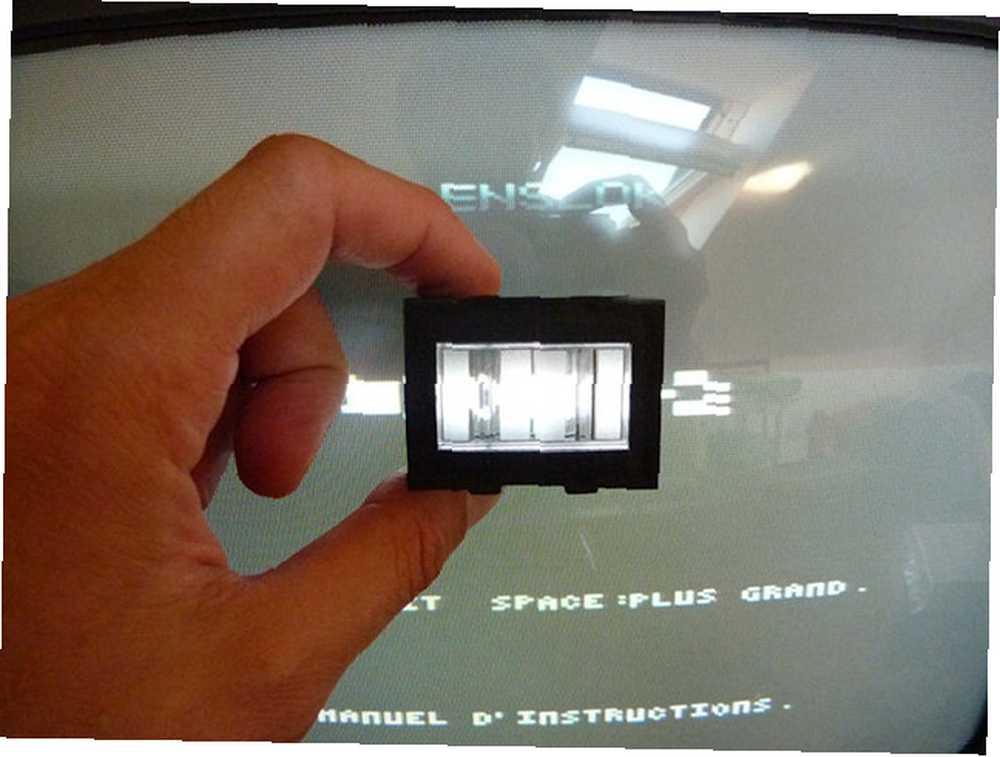

Eyes-on With Lenslok

Pojawienie się Internetu oznaczało, że ludzie mogli łatwo udostępniać sekrety ukrytych kodów lub łamigłówek, dlatego wymagany był inny rodzaj fizycznej ochrony przed kopiowaniem. Pojawiło się wiele wariantów, ale najdziwniejszym jest bez wątpienia Lenslok.

Jak sama nazwa wskazuje, w tej formie ochrony przed kopiowaniem wykorzystano soczewkę przytrzymywaną przed telewizorem, aby zdekodować zakodowany komunikat na ekranie. Specjalnie zaprojektowana soczewka przekierowałaby światło, dzięki czemu kod byłby czytelny. Działałoby to jednak tylko wtedy, gdy Lenslok byłby trzymany dokładnie w odpowiednim miejscu i nie działałby wcale z wyjątkowo dużymi lub małymi telewizorami. Ups!

Lenslok nie był bardzo popularny z oczywistych powodów i był używany tylko z kilkoma grami (w tym słynną kosmiczną myśliwcem Elite) w latach 80. Pomysł przeszedł na klucze sprzętowe, które muszą być podłączone do konsoli lub komputera, aby gra działała, które były bardziej niezawodne, ale nadal bardzo łatwe do zgubienia. Chociaż te również okazały się niepopularne i nie są już powszechne, taktyka została zastosowana dopiero w trylogii DJMax 2008.

Pranking Pirates

Lata 90. to era stosunkowo lekkiego DRM. Płyty CD-ROM były przez pewien czas skuteczną barierą przed piratami, ponieważ palniki były niezwykle drogie. Ostatecznie ceny spadły, ale większość wydawców gier na PC odpowiedziała jedynie kluczem CD, który należy wprowadzić podczas instalacji. Tymczasem konsole wykorzystały kombinację zastrzeżonego kodu i sprzętu, aby udaremnić bootlegowane kopie. Obie formy ochrony przed kopiowaniem były łatwe do obejścia, ale wydawcy nie wydawali się szczególnie zaniepokojeni.

Potem pojawił się Internet szerokopasmowy i wszystko się zmieniło. Po raz pierwszy w historii gracze mogli łatwo udostępniać gry innym osobom w Internecie. Jedna osoba przesyłająca grę jako plik .zip może ją rozpowszechniać tysiące ludzi. Wydawcy odpowiedzieli na sprawdzenie klucza online, które rozwinęło się w platformy dystrybucji gier, takie jak Steam i Origin.

Podczas gdy większość nowoczesnych form DRM po prostu próbuje powstrzymać graczy przed uruchomieniem pirackiej gry, niektórzy programiści upiekli się. Na przykład w grze Crysis: Warhead broń strzela do kurczaków, jeśli gra nie może potwierdzić, że jest to legalna kopia, podczas gdy Serious Sam 3 stawia piratów przeciwko niezwyciężonemu skorpionowi. Gry, które pobierają takie figle, zwykle robią to, gdy test sprawdzania poprawności online nie powiedzie się lub gdy gra wykryje, że DRM zostało całkowicie usunięte.

Nowoczesne DRM - i nie tylko

Chociaż te gagi są zabawne do oglądania na YouTube, podkreślają wady nowoczesnej ochrony przed kopiowaniem. Utworzenie kopii zapasowej może być bardzo trudne, jeśli nie niemożliwe, a próba zrobienia tego może po prostu uruchomić DRM. Niektóre z najgorszych przestępców, takie jak SecuROM i StarForce Jak działa oprogramowanie do ochrony przed kopiowaniem płyt CD / DVD / Blu-Ray [Objaśnienie technologii] Jak działa oprogramowanie do ochrony przed kopiowaniem płyt CD / DVD / Blu-Ray [Objaśnienie technologii] prawdziwy powód lub fakt, że oprogramowanie do nagrywania płyt CD jest obecne na “obrażający” PC.

Konsole nie są dużo lepsze. Podczas gdy hakerzy i piraci nadal omijają wbudowany DRM każdej konsoli za pomocą zmodyfikowanego sprzętu, modyfikacje te można wykryć i doprowadzić do zakazu korzystania z usług online, takich jak Xbox Live. Co gorsza, modyfikacja sprzętu może spowodować zablokowanie, niezależnie od tego, czy są wykorzystywane do piractwa, czy nie. Dzisiejsze konsole bardziej przypominają komputery osobiste niż kiedykolwiek wcześniej, w wyniku czego teoretycznie łatwiej je zhakować - ale kara za modyfikacje stała się zbyt wysoka, aby większość graczy mogła zaryzykować.

Niektórzy mogą powiedzieć, że jesteśmy w ciemnym wieku DRM. Z pewnością stosowane dziś taktyki wydają się drakońskie w porównaniu z klawiszami CD. Ale może nie jest tak źle, ponieważ ochrona przed kopiowaniem w latach 80. była również dość surowa i nie została zrekompensowana przez cyfrowe witryny sklepowe oferujące gry w absurdalnie niskich cenach.

Co sądzisz o obecnym kierunku DRM - i dokąd może zmierzać w przyszłości? Dźwięk w komentarzach!

Źródło zdjęcia: Bryan Ochalla / Flickr, Hector Sanchez / Flickr, CPC-Power, Blog Final Boss