Edmund Richardson

0

2080

420

Prawdopodobnie wiesz, że twoje bezpieczeństwo online jest ważne. Ale czy używasz odpowiednich narzędzi? Różne ataki online atakują komputery w każdej minucie dnia i chociaż standardowe narzędzia antywirusowe są dobre, nie są zaprojektowane tak, aby obejmowały każdą bazę.

Następujące bezpłatne narzędzia bezpieczeństwa pomogą Ci poprawić bezpieczeństwo systemu i sieci. Prawdopodobnie nigdy o nich nie słyszałeś, ale są one niezbędne do zapewnienia ciągłego bezpieczeństwa w Internecie.

Dlaczego nie słyszałem o tych narzędziach??

Pewnie myślisz, “Mam już zainstalowany pakiet zabezpieczeń online, dlaczego potrzebuję tych narzędzi?”

Odpowiedź jest prosta: pakiety bezpieczeństwa online nie mogą dbać o każdy element bezpieczeństwa komputera. Jasne, potrafią poradzić sobie z wirusami, złośliwym oprogramowaniem, zaporami ogniowymi, czasem nawet oprogramowaniem ransomware, ale ogólnie rzecz biorąc, narzędzia te są gniazdami wszystkich branż i nie są mistrzami.

Niezależnie od tego, czy korzystasz z wszechstronnego pakietu zabezpieczeń online, czy nie, w ogóle warto zainstalować te narzędzia i przekonać się, jak mogą Ci pomóc:

- InSpectre: Sprawdza komputer pod kątem błędu Spectre.

- Wściekły skaner IP: Sprawdza sieć pod kątem nieautoryzowanego dostępu i przepustowości.

- Cybereason RansomFree: Skanuje komputer w poszukiwaniu aktywności ransomware.

- Rozłączyć się: Monitoruje połączenia przychodzące do przeglądarki.

- Malwarebytes Anti-Rootkit: Usuwa niebezpieczne rootkity i naprawia spowodowane przez nie szkody.

Oto, co musisz wiedzieć o każdym z tych ważnych narzędzi i dlaczego powinieneś ich używać oprócz wszelkich narzędzi bezpieczeństwa, których już używasz.

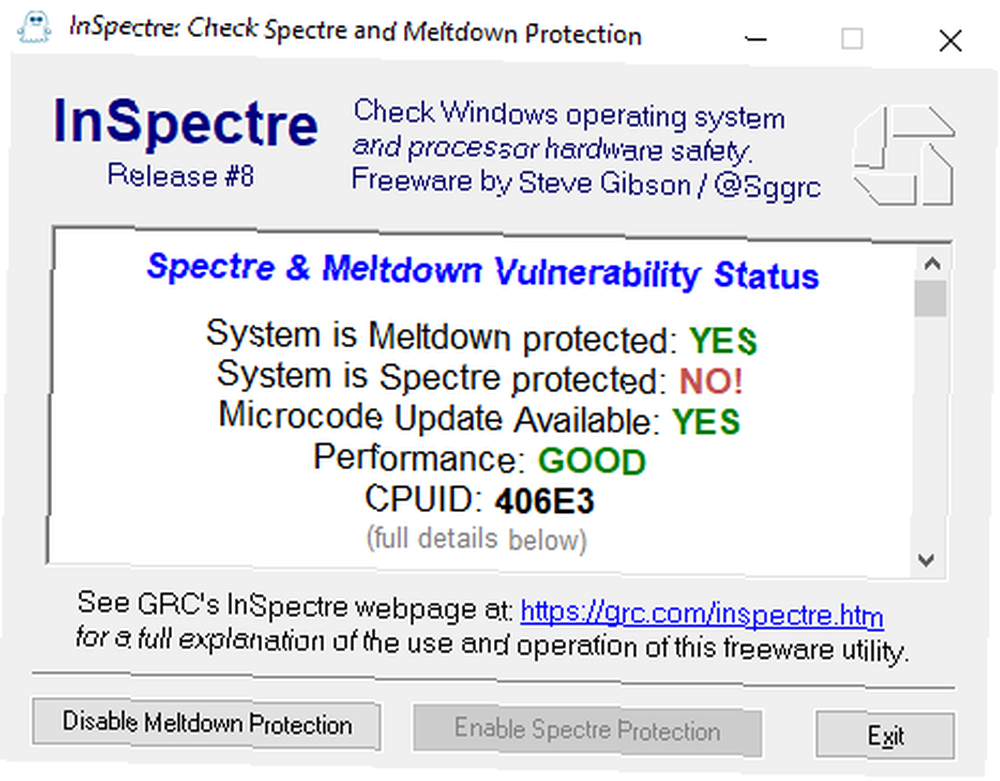

1. InSpectre

Być może słyszeliście już o błędach Spectre i Meltdown Topnienie i Spectre pozostawiają każdy procesor podatny na atak Topnienie i Spectre pozostawiają każdy procesor podatny na atak Odkryto ogromną lukę w zabezpieczeniach procesorów Intel. Meltdown i Spectre to dwie nowe luki, które wpływają na procesor. Jesteś dotknięty. Co możesz z tym zrobić? , które są podatnościami na poziomie procesora w przypadku exploitów, które pozostają teoretyczne. Niewiele komputerów jest odpornych na te błędy. Czy jakieś komputery nie są dotknięte błędami krachu i widma? Czy jakieś komputery nie są dotknięte błędami krachu i widma? Luki w zabezpieczeniach Meltdown i Spectre wpłynęły na sprzęt na całym świecie. Wygląda na to, że wszystko jest niepewne. Ale tak nie jest. Sprawdź listę bezpiecznych urządzeń i nasze wskazówki na przyszłość. , a łatki i aktualizacje dla systemu operacyjnego mogą tylko spowalniać działanie.

Krótko mówiąc, to jest bałagan. Chociaż Microsoft wydał własne narzędzie do sprawdzania luk w Spectre / Meltdown, korzystanie z niego jest trochę kłopotliwe. Tam właśnie wchodzi InSpectre “zaprojektowany w celu wyjaśnienia bieżącej sytuacji każdego systemu, aby można było podjąć odpowiednie środki w celu zaktualizowania sprzętu i oprogramowania systemu w celu zapewnienia maksymalnego bezpieczeństwa i wydajności.”

InSpectre jest prosty w użyciu i od razu powie ci, czy twój procesor jest podatny na którykolwiek z błędów procesora. Dodatkowo InSpectre informuje cię, czy problem został załatany, czy też dostępna jest aktualizacja. Możesz nawet wyłączyć ochronę, choć wydaje się to nierozsądne, chyba że w twoim systemie występują określone problemy z wydajnością. Jeśli wyłączenie pomaga, prawdopodobnie czas na aktualizację sprzętu.

Pobieranie: InSpectre

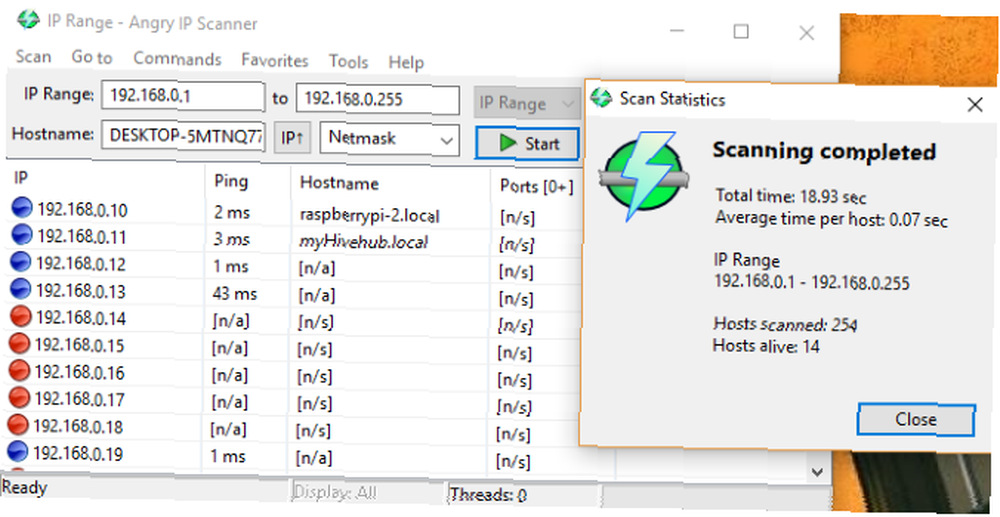

2. Wściekły skaner IP

Z ponad 23 milionami plików do pobrania i dostępnymi dla systemów Windows, Mac i Linux, Angry IP Scanner jest niezbędnym narzędziem, jeśli masz router w domu.

Angry IP Scanner, darmowy i open source, skanuje sieci lokalne, korzystając z określonego zakresu adresów IP. Adresy IP są następnie pingowane, a dane gromadzone na temat każdego urządzenia odpowiadającego. Wyniki skanowania mogą być wyprowadzane do pliku tekstowego (a także XML i CSV), co może okazać się przydatne później.

Na przykład powie ci, jakie urządzenia są w twojej sieci. Jeśli podejrzewasz sąsiada “wardriving O co w tym wszystkim chodzi? O co w tym wszystkim chodzi? “, będziesz miał dowody. W końcu sąsiad nie jest zbyt trudny do obejrzenia i sprawdzenia klucza sieciowego ...

Pamiętaj, że Angry IP Scanner działa na Javie, więc upewnij się, że Twoja instalacja Java jest aktualna, jeśli zamierzasz regularnie uruchamiać to narzędzie. Java ma własne problemy z bezpieczeństwem, z którymi mogą sobie poradzić tylko regularne aktualizacje.

Pobieranie: Wściekły skaner IP

3. Cybereason RansomFree

Słyszałeś o ransomware, prawda? To paskudny rodzaj złośliwego oprogramowania, które blokuje system, szyfruje dane i zmusza do płacenia pieniędzy, jeśli chcesz ponownie uzyskać do nich dostęp. Dzięki temu wszystko znajduje się na twoim komputerze (a być może również w chmurze) Tak, Ransomware może szyfrować pamięć w chmurze Tak, Ransomware może szyfrować pamięć w chmurze Kilka wariantów oprogramowania ransomware atakuje nie tylko główny dysk twardy, ale także inne dyski systemowe - w tym pamięć w chmurze ! Nadszedł czas, aby zastanowić się, jak wykonać kopię zapasową plików i gdzie je przechowywać.) Poza zasięgiem. Może to być potencjalnie katastrofalne, szczególnie dla każdego, kto ma ważne dokumenty lub zdjęcia na swoim komputerze.

W wielu przypadkach zapłacenie okupu faktycznie odblokuje dane zgodnie z obietnicą, ale oszuści nie zawsze grają uczciwie 7 rodzajów oprogramowania ransomware, które zabiorą Cię przez niespodziankę 7 rodzajów oprogramowania ransomware, które zabiorą cię przez niespodziankę Ransomware zawsze zaskakuje, ale te nowe typy oprogramowania ransomware przenoszą go na wyższy (i bardziej irytujący) poziom. . Podczas gdy niektóre odmiany ransomware zostały pokonane za pomocą narzędzi do usuwania ransomware 12 Narzędzia, których możesz użyć, aby pomóc pokonać Ransomware 12 Narzędzia, których możesz użyć, aby pomóc pokonać Ransomware Jednym z największych problemów, przed którymi stoją użytkownicy komputerów, jest ransomware. Chociaż walka z infekcją ransomware jest niezwykle trudna, nie jest to niemożliwe. Zobacz, jak te narzędzia mogą pomóc. , nie wszystkie mają, więc ważne jest, aby wyprzedzić grę.

Okup za darmo z Cybereason “chroni przed 99 procentami szczepów ransomware,” według strony internetowej. Należą do nich Bad Rabbit, NotPetya i WannaCry. Dostępne dla systemu Windows 7 i nowszych, RansomFree tworzy “kanarek” pliki wykrywające zachowanie oprogramowania ransomware. Są one umieszczane w obszarach, w których zwykle rozpoczyna się ransomware, i blokuje ransomware przed szyfrowaniem danych. Na szczęście jest przeznaczony do współpracy z innym oprogramowaniem zabezpieczającym.

Pobieranie: RansomFree

4. Odłącz

Podczas przeglądania sieci nie tylko odwiedzane witryny próbują komunikować się z przeglądarką. Śledzą Cię również reklamy, analizy, sieci społecznościowe i inne. Za pomocą dodatku do przeglądarki Disconnect możesz dowiedzieć się, co Cię śledzi, i działać na jego podstawie.

Dzięki wizualizacji i blokowaniu witryn, które Cię śledzą, Disconnect może przyspieszyć twoją przeglądarkę o 44 procent. Co ważniejsze, może pomóc Ci zwiększyć bezpieczeństwo w Internecie. Chociaż nie zachęcamy do blokowania jakichkolwiek reklam, Disconnect może blokować niewidoczne moduły śledzące, które nie są powiązane z sieciami reklamowymi ani sieciami społecznościowymi. Tych należy się wystrzegać.

Odłącz oferuje graficzną opcję białej listy, aby zapewnić, że treść, którą chcesz zobaczyć, może być nadal pobierana. Ten sam ekran umożliwia blokowanie sieci społecznościowych i anonimowych programów śledzących.

Pobieranie: Odłącz dla Chrome | Firefox | Opera | Safari (bezpłatny)

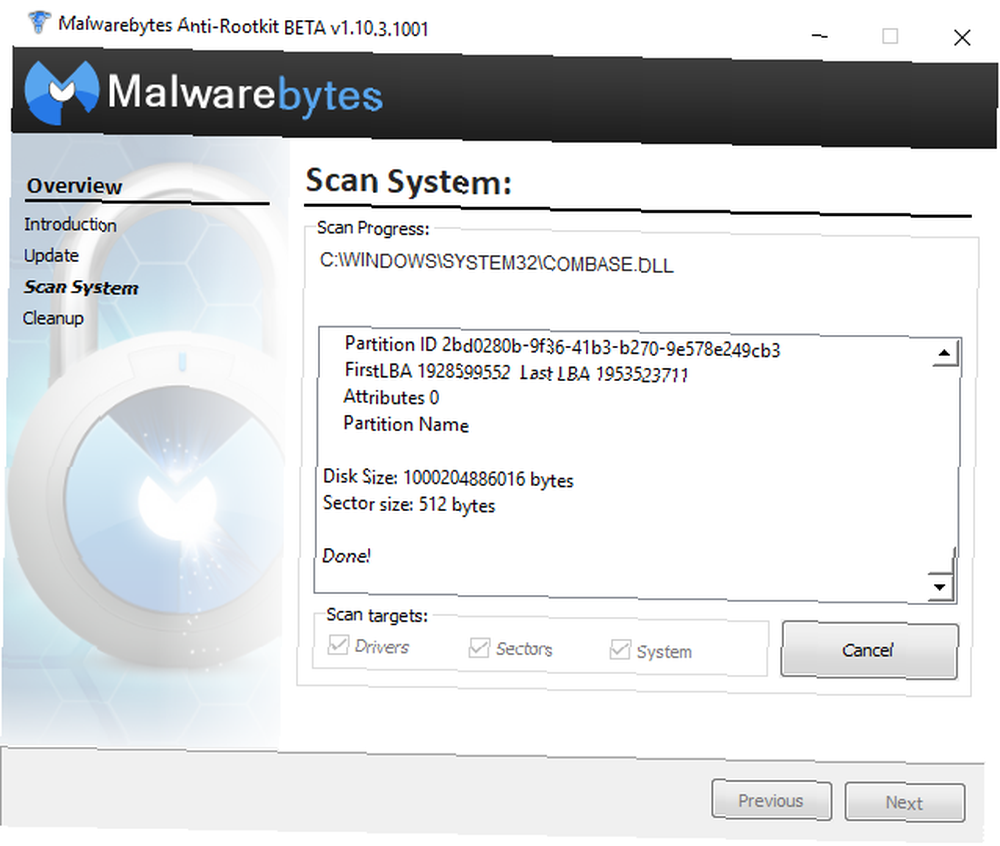

5. Malwarebytes Anti-Rootkit

Rootkity mogą być bardzo niebezpieczne. To, czego nie wiesz o rootkitach, przestraszy to, czego nie wiesz o rootkitach, przestraszy Cię Jeśli nie wiesz nic o rootkitach, nadszedł czas, aby to zmienić. To, czego nie wiesz, odstraszy cię od piekła i zmusi do ponownego rozważenia bezpieczeństwa danych. : potężne złośliwe oprogramowanie, które może zamknąć oprogramowanie antywirusowe, dać uprawnienia administratora atakującemu i pełną kontrolę nad systemem, rootkity działają na poziomie sprzętowym.

Oznacza to, że mogą przejąć kontrolę nad systemem BIOS, a także systemem operacyjnym. Dostępnych jest niewiele rozwiązań do radzenia sobie z rootkitami, ale spośród tych, które mogą pomóc, zawsze powinieneś zacząć od Malwarebytes Anti-Rootkit (MBAR). Po instalacji MBAR przeskanuje komputer i znajdzie zagrożenia. Przycisk czyszczenia nakazuje narzędziu radzenie sobie z wszelkimi zagrożeniami, które będą miały miejsce podczas ponownego uruchamiania komputera.

Malwarebytes Anti-Rootkit, obecnie wymieniony jako oprogramowanie w wersji beta, nie jest jeszcze w pełni obsługiwany przez programistów. Jeśli jednak martwisz się o rootkity, to jest miejsce na początek.

Pobieranie: Malwarebytes Anti-Rootkit

Teraz, gdy znasz te narzędzia, skorzystaj z nich!

Czy naprawdę jesteś tak bezpieczny, jak ci się wydaje? W Twojej sieci domowej występują luki, o których nie wiesz. Błąd Spectre może nieoczekiwanie trafić na twoje urządzenia. A aktywność online zawsze wiąże się z ryzykiem zarażenia złośliwym oprogramowaniem. To jest przytłaczające!

Te narzędzia są bezpłatne, łatwe w użyciu i mogą zaoszczędzić wiele kłopotów. Zainstaluj je wraz ze skuteczną siecią VPN (taką jak ExpressVPN lub CyberGhost) i wysokiej jakości pakietem bezpieczeństwa (takim jak Bitdefender Internet Security), aby naprawdę zmaksymalizować Twoje bezpieczeństwo online.

Źródło obrazu: olly18 / Depositphotos